Cisco Identity Services Engine リリース 2.3 管理者ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年11月9日木曜日

章のタイトル: クライアント ポスチャ ポリシーの設定

クライアント ポスチャ ポリシーの設定

ポスチャは、Cisco Identity Services Engine(ISE)のサービスです。ポスチャを使用すると、ネットワークに接続されているすべてのエンドポイントの企業セキュリティ ポリシーとのコンプライアンスに関するステート(ポスチャとも呼ばれる)をチェックできます。これにより、ネットワークの防護領域にアクセスするクライアントを制御できます。

- ポスチャ サービス

- ポスチャ管理の設定

- Cisco ISE へのポスチャ更新のダウンロード

- ポスチャ評価の利用規定の設定

- ポスチャ条件

- 単純ポスチャ条件

- 単純ポスチャ条件の作成

- 複合ポスチャ条件

- Windows クライアントでの自動アップデートを有効にするためのシスコ事前定義の条件

- シスコ事前設定済みアンチウイルスおよびアンチスパイウェア条件

- アンチウイルスとアンチスパイウェア サポート表

- コンプライアンス モジュール

- 複合ポスチャ条件の作成

- パッチ管理条件の作成

- ディスク暗号化条件の作成

- ポスチャ ポリシーの設定

- デフォルトのポスチャ ポリシー

- ポスチャ評価オプション

- ポスチャ修復オプション

- ポスチャのカスタム条件

- ポスチャ エンドポイント カスタム属性

- エンドポイント カスタム属性を使用したポスチャ ポリシーの作成

- カスタム ポスチャ修復アクション

- ポスチャ評価要件

- ポスチャのカスタム権限

- 標準許可ポリシーの設定

- ポスチャとネットワーク ドライブ マッピングのベスト プラクティス

- AnyConnect ステルス モード ワークフロー

- ポスチャ タイプ

- Cisco Temporal Agent のワークフロー

ポスチャ サービス

ポスチャは、Cisco Identity Services Engine(ISE)のサービスです。ポスチャを使用すると、ネットワークに接続されているすべてのエンドポイントの企業セキュリティ ポリシーとのコンプライアンスに関するステート(ポスチャとも呼ばれる)をチェックできます。これにより、ネットワークの防護領域にアクセスするクライアントを制御できます。

クライアントは、エンドポイントの AnyConnect ISE ポスチャ エージェントまたはネットワーク アドミッション コントロール(NAC)を介してポスチャ サービスと相互作用して、セキュリティ ポリシーを適用し、コンプライアンスを満たし、エンドポイントから保護されたネットワークへのアクセスを可能にします。クライアント プロビジョニングは、エンドポイントが適切なポスチャ エージェントを受信できるようにします。

Cisco ISE の ISE ポスチャ エージェントでは、ネイティブ サプリカントを使用する場合は Windows のユーザの簡易切り替え機能がサポートされません。これは、古いユーザの切断が明確にならないためです。新しいユーザが送信されると、古いユーザのプロセスとセッション ID がエージェントによってハングされるため、新しいポスチャ セッションを実行できません。Microsoft のセキュリティ ポリシーに従い、ユーザの簡易切り替え機能を無効にすることを推奨します。

|

Configure ISE 2.1 and AnyConnect 4.3 Posture USB Check How To Configure Posture with AnyConnect Compliance Module and ISE 2.0 |

ポスチャ サービスのコンポーネント

Cisco ISE ポスチャ サービスには、主にポスチャ管理サービスとポスチャ ランタイム サービスが含まれます。

ポスチャ管理サービス

Cisco ISE に APeX ライセンスをインストールしていない場合、ポスチャ管理サービス オプションは管理者ポータルから使用できません。

管理サービスは、ポスチャ サービス用に設定された要件および許可ポリシーに関連付けられた、ポスチャ固有のカスタム条件および修復アクションに対するバックエンド サポートを提供します。

ポスチャ ランタイム サービス

ポスチャ ランタイム サービスでは、ポスチャ評価およびクライアントの修復のためにクライアント エージェントと Cisco ISE サーバの間で実行されるすべての相互作用をカプセル化します。

ポスチャ ランタイム サービスは検出フェーズから開始します。エンドポイント セッションは、エンドポイントが 802.1x 認証に成功した後に作成されます。クライアント エージェントは、次の順序で各種の方式によって検出パケットを送信して Cisco ISE ノードへの接続を試行します。

- HTTP 経由で Cisco ISE サーバのポート 80 へ(設定されている場合)

- HTTPS 経由で Cisco ISE サーバのポート 8905 へ(設定されている場合)

- HTTP 経由でデフォルト ゲートウェイのポート 80 へ

- HTTPS 経由でポート 8905 からそれぞれ前にアクセスしたサーバへ

- HTTP 経由で enroll.cisco.com のポート 80 へ

ポスチャ フェーズは、利用規定(存在する場合)が受け入れられると開始されます。Cisco ISE ノードはクライアント エージェントにポスチャ ドメインのポスチャ トークンを発行します。ポスチャ トークンにより、エンドポイントではポスチャ プロセスを再度実行せずにネットワークに再接続できます。これには、エージェント GUID、利用規定のステータス、エンドポイントのオペレーティング システム情報などの情報が含まれています。

ポスチャ フェーズで使用されるメッセージは、NEA PB/PA 形式(RFC5792)です。

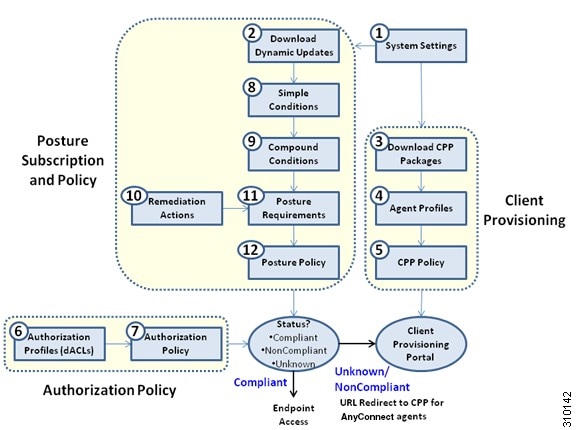

ポスチャおよびクライアント プロビジョニング ポリシー ワークフロー

ポスチャ サービス ライセンス

Cisco ISE は、Base ライセンス、Plus ライセンス、APeX ライセンスの 3 種類のライセンスを提供します。プライマリ PAN で APeX ライセンスをインストールしないと、ポスチャ要求は Cisco ISE で実行されません。Cisco ISE のポスチャ サービスは、1 つのノードまたは複数のノードで実行できます。

ポスチャ サービス展開

Cisco ISE は、スタンドアロン環境(単一ノード)または分散環境(複数ノード)に展開できます。

スタンドアロン Cisco ISE 展開では、単一のノードをすべての管理サービス、モニタリングとトラブルシューティング サービス、およびポリシー実行時サービスに設定できます。

分散 Cisco ISE 展開では、各ノードを、管理サービス、モニタリングとトラブルシューティング サービス、およびポリシー実行時サービスの Cisco ISE ノードとして設定できます。管理サービスを実行しているノードは、Cisco ISE 展開内のプライマリ ノードです。他のサービスを実行している他のノードは、互いのバックアップ サービス用に設定できるセカンダリ ノードです。

Cisco ISE でのポスチャ セッション サービスの有効化

- クライアントから受信したすべてのポスチャ要求に対応するには、Cisco ISE でセッション サービスを有効にし、拡張ライセンス パッケージをインストールする必要があります。

-

分散展開に複数のノードを登録している場合は、登録したすべてのノードがプライマリ ノードとは別に [展開ノード(Deployment Nodes)] ページに表示されます。各ノードを Cisco ISE ノード(管理ペルソナ、ポリシー サービス ペルソナ、およびモニタリング ペルソナ)として設定できます。

-

ポスチャ サービスは、ポリシー サービス ペルソナを担当する Cisco ISE ノードでのみ実行され、分散展開で管理ペルソナとモニタリング ペルソナを担当する Cisco ISE ノードでは実行されません。

ポスチャ評価レポートの実行

ポスチャの詳細な評価を実行して、ポスチャ評価中に使用されるポスチャ ポリシーに対するクライアントのコンプライアンスの詳細なステータスを生成できます。

ポスチャ管理の設定

ポスチャ サービス用の管理者ポータルをグローバルに設定できます。シスコから Web 経由で自動的に Cisco ISE サーバに更新をダウンロードできます。また、オフラインで、後で、Cisco ISE を手動で更新することもできます。さらに、クライアントに AnyConnect、NAC Agent、Web Agent などのエージェントがインストールされていると、クライアントにポスチャ評価および修復サービスが提供されます。クライアント エージェントは、Cisco ISE に対してクライアントのコンプライアンス ステータスを定期的に更新します。ログインおよびポスチャの要件評価が正常に完了した後、ネットワーク使用の利用規約への準拠をエンドユーザに求めるリンクが示されたダイアログがクライアント エージェントに表示されます。このリンクを使用して、エンドユーザがネットワークへのアクセス権を取得する前に同意する、企業ネットワークのネットワーク使用情報を定義できます。

クライアントのタイマー設定

ユーザが修復するためのタイマー、あるステータスから別のステータスに移行するためのタイマー、およびログイン成功画面を制御するためのタイマーをセットアップできます。

エージェント プロファイルを設定して、修復タイマー、ネットワーク遷移遅延タイマー、およびクライアント マシン上でログイン成功画面を制御するために使用するタイマー制御し、これらの設定がポリシーベースになるようにすることを推奨します。 で、クライアント プロビジョニング リソースのエージェントに対して、これらすべてのタイマーを設定できます。

ただし、クライアント プロビジョニング ポリシーに一致するように設定されたエージェント プロファイルがない場合は、 設定ページの設定を使用できます。

指定した時間内で修復するためのクライアントの修復タイマーの設定

指定した時間内にクライアントを修復するためのタイマーを設定できます。最初の評価時にクライアントが設定されたポスチャ ポリシーを満たすことに失敗した場合、エージェントは修復タイマーに設定された時間内にクライアントが修復するのを待ちます。クライアントがこの指定時間内の修復に失敗すると、クライアント エージェントはポスチャ ランタイム サービスにレポートを送信します。その後、クライアントは非準拠ステートに移行されます。

クライアントの遷移のためのネットワーク遷移遅延タイマーの設定

ネットワーク遷移遅延タイマーを使用して、指定した時間内に、クライアントがある状態から別の状態に遷移するためのタイマーを設定できます。これは、許可変更(CoA)が完了するために必要となります。ポスチャの成功時と失敗時にクライアントが新しい VLAN の IP アドレスを取得するための時間がかかる場合は、より長い遅延時間が必要になることがあります。クライアントが正常にポスチャされると、Cisco ISE は、ネットワーク遷移遅延タイマーで指定された時間内に未知から準拠モードへ移行することを許可します。ポスチャに失敗すると、Cisco ISE は、タイマーで指定された時間内にクライアントが未知から非準拠モードへ移行することを許可します。

ログイン成功画面を自動的に閉じる設定

ポスチャ評価が正常に完了した後、クライアント エージェントは一時的なネットワーク アクセス画面を表示します。ユーザはログイン画面で [OK] ボタンをクリックして、この画面を閉じる必要があります。指定した時間の経過後にこのログイン画面を自動的に閉じるタイマーを設定できます。

非エージェント デバイスのポスチャ ステータスの設定

Linux または iDevice などの非エージェント デバイスで実行されるエンドポイントのポスチャ ステータスを設定できます。Android デバイスおよび iPod、iPhone、iPad などの Apple の iDevice が Cisco ISE 対応ネットワークに接続する場合、これらのデバイスはデフォルト ポスチャ ステータスの設定を引き継ぎます。

これらの設定は、ポスチャのランタイム中に一致するポリシーが見つからない場合、Windows および Macintosh オペレーティング システムで実行されるエンドポイントにも適用されます。

エンドポイントにポリシーを適用するには、対応するクライアント プロビジョニング ポリシー(エージェントのインストール パッケージ)を設定する必要があります。そうしないと、エンドポイントのポスチャ ステータスは自動的にデフォルト設定が反映されます。

ポスチャのリース

ユーザがネットワークにログインするたびにポスチャ評価を実行したり、指定した間隔でポスチャ評価を実行したりするよう Cisco ISE を設定できます。有効な範囲は 1 ~ 365 日です。

この設定は、ポスチャ評価に AnyConnect エージェントを使用するユーザだけに適用されます。

定期的再評価

定期的再評価(PRA)は、コンプライアンスについてすでに適切にポスチャされているクライアントにのみ実行できます。PRA は、クライアントがネットワーク上で準拠していない場合には実行されません。

PRA は、エンドポイントが準拠ステートになっている場合にのみ有効であり、適用可能です。ポリシー サービス ノードは関連するポリシーを調べ、設定で定義されているクライアント ロールに応じて要件をコンパイルし、PRA を適用します。PRA 設定の一致が見つかった場合、ポリシー サービス ノードは、クライアントの PRA 設定で定義されている PRA 属性を使用して、クライアント エージェントに応答してから、CoA 要求を発行します。クライアント エージェントは、設定に指定された間隔に基づいて定期的に PRA 要求を送信します。PRA が成功した場合、または、PRA 設定に指定されているアクションが続行になっている場合、クライアントは準拠ステートのままになります。クライアントが PRA を満たしていない場合、準拠ステートから非準拠ステートに移行します。

PostureStatus 属性は、ポスチャ再評価要求の場合でも、PRA 要求で現在のポスチャ ステータスを不明ではなく準拠と示します。PostureStatus はモニタリング レポートでも更新されます。

ポスチャのリースが有効期限内の場合、アクセス コントロール リスト(ACL)に基づいてエンドポイントが準拠し、PRA が開始されます。PRA が失敗すると、エンドポイントが非準拠になり、ポスチャのリースがリセットされます。

定期的再評価の設定

コンプライアンスに対してすでに正常にポスチャされているクライアントだけの定期的な再評価を設定できます。システムで定義されているユーザ ID グループに各 PRA を設定できます。

Cisco ISE へのポスチャ更新のダウンロード

ポスチャ更新には、Windows および Macintosh オペレーティング システムの両方のアンチウイルスとアンチスパイウェアの一連の事前定義済みのチェック、ルール、サポート表、およびシスコでサポートされるオペレーティング システム情報が含まれます。また、ローカル ファイル システムの更新の最新のアーカイブを含むファイルから Cisco ISE をオフラインで更新することもできます。

ネットワークに Cisco ISE を初めて展開する場合は、Web からポスチャ更新をダウンロードできます。通常、このプロセスには約 20 分かかります。初回ダウンロード後に、差分更新が自動的にダウンロードされるように Cisco ISE を設定できます。

Cisco ISE では、初回ポスチャ更新時に 1 回のみ、デフォルトのポスチャ ポリシー、要件、および修復を作成します。それらを削除した場合、Cisco ISE は後続の手動またはスケジュールされた更新中にこれらを再作成しません。

ポスチャ リソースを Cisco ISE にダウンロードできる適切なリモート ロケーションにアクセスできるようにするには、5-2 ページの「Cisco ISE でのプロキシ設定の指定」の説明に従ってネットワークにプロキシが正しく設定されていることを確認する必要がある場合があります。

ポスチャ更新の自動ダウンロード

ポスチャ評価の利用規定の設定

ログインし、クライアントのポスチャ評価が成功すると、クライアント エージェントにより一時的なネットワーク アクセス画面が表示されます。この画面には、利用規定(AUP)へのリンクが含まれています。ユーザがリンクをクリックすると、ネットワーク利用条件を表示するページにリダイレクトされます。その条件を読み、同意する必要があります。

各利用規定設定には、一意のユーザ ID グループ、またはユーザ ID グループの一意の組み合わせが必要です。Cisco ISE は最初に一致したユーザ ID グループの AUP を見つけ、AUP を表示するクライアント エージェントと通信します。

ポスチャ条件

ポスチャ条件は次の単純条件のいずれかになります。ファイル、レジストリ、アプリケーション、サービス、またはディクショナリ条件。これらの単純条件のうちの 1 つ以上の条件によって複合条件が形成され、複合条件はポスチャ要件と関連付けることができます。

ネットワークに Cisco ISE を初めて展開する場合は、Web からポスチャ更新をダウンロードできます。このプロセスは、初期ポスチャ更新と呼ばれます。

初期ポスチャ更新の後、Cisco ISE はシスコ定義の単純および複合条件も作成します。シスコ定義の単純条件はプレフィクスとして pc_ が付けられ、複合条件はプレフィクスとして pr_ が付けられています。

ダイナミック ポスチャ更新の結果としてシスコ定義の条件を Web を介してダウンロードするように Cisco ISE を設定することもできます。シスコ定義のポスチャ条件を削除または編集することはできません。

単純ポスチャ条件

単純ポスチャ条件の作成

ポスチャ ポリシーまたは他の複合条件で使用できる、ファイル、レジストリ、アプリケーション、サービス、およびディクショナリ単純条件を作成できます。

複合ポスチャ条件

複合条件は、1 つ以上の単純条件、または複合条件で構成されます。ポスチャ ポリシーを定義する場合、次の複合条件を使用できます。

Windows クライアントでの自動アップデートを有効にするためのシスコ事前定義の条件

pr_AutoUpdateCheck_Rule はシスコによって事前定義された条件であり、[複合条件(Compound Conditions)] ページにダウンロードされます。この条件を使用すると、Windows クライアント上で自動アップデート機能が有効になっているかどうかを確認することができます。Windows クライアントがこの要件を満たさない場合、ネットワーク アクセス コントロール(NAC)エージェントによって、Windows クライアントの自動アップデート機能が強制的に有効になります(修復)。この修復後、Windows クライアントはポスチャ準拠になります。自動アップデート機能が Windows クライアント上で有効になっていない場合は、ポスチャ ポリシーで関連付けた Windows Update 修復で Windows 管理者設定を上書きします。

シスコ事前設定済みアンチウイルスおよびアンチスパイウェア条件

Cisco ISE の [AV 複合条件(AV Compound Condition)] および [AS 複合条件(AS Compound Condition)] ページには、アンチウイルスとアンチスパイウェアの事前設定済みの複合条件がロードされます。これらの条件は、Windows および Macintosh オペレーティング システムのアンチウイルスおよびアンチスパイウェア サポート表で定義されます。これらの複合条件では、指定されたアンチウイルスとアンチスパイウェア製品がすべてのクライアント上に存在するかどうかを確認できます。Cisco ISE で新しいアンチウイルスとアンチスパイウェアの複合条件を作成することもできます。

アンチウイルスとアンチスパイウェア サポート表

Cisco ISE は、各ベンダー製品の最新バージョンおよび定義ファイルの日付を提供するアンチウイルスとアンチスパイウェア サポート表を使用します。ユーザは頻繁にアンチウイルスとアンチスパイウェア サポート表をポーリングする必要があります。アンチウイルスとアンチスパイウェアのベンダーはアンチウイルスとアンチスパイウェア定義ファイルを頻繁に更新するため、各ベンダー製品の最新バージョンおよび定義ファイルの日付を検索します。

新しいアンチウイルスとアンチスパイウェアのベンダー、製品、リリースのサポートを反映するようにアンチウイルスとアンチスパイウェア サポート表が更新されるたびに、NAC Agent は新しいアンチウイルスとアンチスパイウェア ライブラリを受け取ります。これは、NAC Agent がより新しい追加機能をサポートするのに役立ちます。NAC Agent がこのサポート情報を取得すると、定期的に更新される se-checks.xml ファイル(se-templates.tar.gz アーカイブで se-rules.xml ファイルとともに公開される)で最新の定義情報をチェックし、クライアントがポスチャ ポリシーに準拠しているかどうかを決定します。特定のアンチウイルスまたはアンチスパイウェア製品のアンチウイルスとアンチスパイウェア ライブラリによってサポートされている機能に応じて、適切な要件が NAC Agent に送信され、ポスチャ検証中にクライアント上でそれらの存在、および特定のアンチウイルスおよびアンチスパイウェア製品のステータスが検証されます。

アンチウイルスとアンチスパイウェア サポート表は、Cisco.com で参照できます。

コンプライアンス モジュール

コンプライアンス モジュールには、ベンダー名、製品バージョン、製品名、および Cisco ISE のポスチャ条件をサポートする OPSWAT が提供する属性などのフィールドのリストが含まれています。

ベンダーは頻繁に製品バージョンや定義ファイルの日付を更新するので、頻繁にアップデートのコンプライアンス モジュールをポーリングすることで、各ベンダーの製品の最新バージョンおよび定義ファイルの日付を調べる必要があります。新しいベンダー、製品、およびリリースのサポートを反映してコンプライアンス モジュールが更新されるたびに、AnyConnect のエージェントは新しいライブラリを受信します。これは、AnyConnect のエージェントがより新しい追加機能をサポートするのに役立ちます。AnyConnect のエージェントがこのサポート情報を取得すると、定期的に更新される se-checks.xml ファイル(se-templates.tar.gz アーカイブで se-rules.xml ファイルとともに公開される)で最新の定義情報をチェックし、クライアントがポスチャ ポリシーに準拠しているかどうかを決定します。特定のアンチウイルス、アンチスパイウェア、マルウェア対策、ディスク暗号化またはパッチ管理製品のライブラリによってサポートされている機能に応じて、適切な要件が AnyConnect エージェントに送信され、ポスチャ検証中にクライアント上でそれらの存在、およびクライアントでの特定の製品のステータスが検証されます。

コンプライアンス モジュールは、Cisco.com で入手可能です。

ISE ポスチャ ポリシーをサポートするまたはしない OPSWAT API バージョンを次に示します。バージョン 3 および 4 をサポートするエージェントごとに異なるポリシー ルールがあります。

|

OPSWAT |

|

|

非 OPSWAT |

|

|

ファイル(File) |

すべてのバージョン |

|

Application |

すべてのバージョン |

|

複合 |

すべてのバージョン |

|

レジストリ |

すべてのバージョン |

|

サービス |

すべてのバージョン |

(注) | 上記のバージョンのいずれかがインストールされた可能性のあるクライアントを予測して、バージョン 3.x 以前およびバージョン 4.x 以降用に別個のポスチャ ポリシーを作成する必要があります。 |

(注) | OESIS バージョン 4 のサポートはコンプライアンス モジュール 4.x および Cisco AnyConnect 4.3 以降に提供されます。しかし、AnyConnect 4.3 は OESIS バージョン 3 とバージョン 4 のポリシーの両方をサポートします。 |

(注) | バージョン 4 コンプライアンス モジュールは、ISE 2.1 以降でサポートされています。 |

複合ポスチャ条件の作成

パッチ管理条件の作成

選択したベンダーのパッチ管理製品のステータスを確認するポリシーを作成できます。

たとえば、Microsoft System Center Configuration Manager(SCCM)、クライアント バージョン 4.x ソフトウェア製品がエンドポイントにインストールされているかどうかを確認する条件を作成できます。

(注) | Cisco ISE および AnyConnect のサポート対象バージョンは次のとおりです。 |

ディスク暗号化条件の作成

エンド ポイントが指定されたデータ暗号化ソフトウェアに準拠しているかどうかを確認するポリシーを作成できます。

たとえば、C: ドライブがエンド ポイントで暗号化されているかどうかを確認する条件を作成できます。C: ドライブが暗号化されていない場合、エンド ポイントはコンプライアンス違反通知を受信し、ISE はメッセージをログに記録します。

次のタスクを実行するには、スーパー管理者またはポリシー管理者である必要があります。AnyConnect ISE ポスチャ エージェントを使用している場合にのみ、ポスチャ要件とディスク暗号化条件を関連付けることができます。

ポスチャ ポリシーの設定

ポスチャ ポリシーは 1 つ以上の ID グループおよびオペレーティング システムに関連付けられたポスチャ要件の集合です。ディクショナリ属性は、クライアントの異なるポリシーを定義できる、ID グループおよびオペレーティング システムと組み合わされたオプションの条件です。

デフォルトのポスチャ ポリシー

Cisco ISE ソフトウェアには、ポスチャ ポリシーおよびプロファイルの作成を容易にする、事前設定されたポスチャ ポリシー([ポリシー(Policy)] > [ポスチャ(Posture)])が多数用意されています。これらのポリシーは、デフォルトで無効になっています。要件に基づいて、これらのポリシーを有効にできます。以下は、デフォルトのポスチャ ポリシーの一部です。

|

ルール名(Rule Name) |

説明 |

要件 |

|---|---|---|

|

Default_Antimalware_Policy_Mac |

エンドポイントに、サポートされているベンダーのマルウェア対策ソフトウェア(AnyConnect で認識されているもの)がインストールされ、デバイスで実行されているかどうかを確認します。 |

Any_AM_Installation |

|

Default_Antimalware_Policy_Win |

エンドポイントに、サポートされているベンダーのマルウェア対策ソフトウェア(AnyConnect で認識されているもの)がインストールされ、デバイスで実行されているかどうかを確認します。 |

Any_AM_Installation_Win |

|

Default_AppVis_Policy_Mac |

情報を収集し、特定のエンドポイントにインストールされているすべてのアプリケーションを報告します。 |

Default_AppVis_Requirement_Mac |

|

Default_AppVis_Policy_Win |

情報を収集し、特定のエンドポイントにインストールされているすべてのアプリケーションを報告します。 |

Default_AppVis_Requirement_Win |

|

Default_Firewall_Policy_Mac |

エンドポイントに、サポートされているベンダーのファイアウォール プログラム(AnyConnect で認識されているもの)がインストールされているかどうかを確認します。 |

Default_Firewall_Requirement_Mac |

|

Default_Firewall_Policy_Win |

エンドポイントに、サポートされているベンダーのファイアウォール プログラム(AnyConnect で認識されているもの)がインストールされているかどうかを確認します。 |

Default_Firewall_Requirement_Win |

|

Default_USB_Block_Win |

エンドポイント デバイスに USB ストレージ デバイスが接続されていないことを確認します。 |

USB_Block |

ポスチャ評価オプション

次の表に、Windows および Macintosh の ISE Posture Agent、および Windows の Web Agent でサポートされるポスチャ評価(ポスチャ条件)オプションのリストを示します。

|

ISE ポスチャ エージェント Windows |

Web Agent Windows |

ISE ポスチャ エージェント Macintosh OS X |

|---|---|---|

|

オペレーティング システム/サービス パック/ホットフィックス |

オペレーティング システム/サービス パック/ホットフィックス |

— |

|

サービス チェック |

サービス チェック |

サービス チェック(AC 4.1 および ISE 1.4) |

|

レジストリ チェック |

レジストリ チェック |

— |

|

ファイル チェック |

ファイル チェック |

ファイル チェック(AC 4.1 および ISE 1.4) |

|

アプリケーション チェック |

アプリケーション チェック |

アプリケーション チェック(AC 4.1 および ISE 1.4) |

|

アンチウイルスのインストール |

アンチウイルスのインストール |

アンチウイルスのインストール |

|

アンチウイルス バージョン/アンチウイルス定義日 |

アンチウイルス バージョン/アンチウイルス定義日 |

アンチウイルス バージョン/アンチウイルス定義日 |

|

アンチスパイウェアのインストール |

アンチスパイウェアのインストール |

アンチスパイウェアのインストール |

|

アンチスパイウェア バージョン/アンチスパイウェア定義日 |

アンチスパイウェア バージョン/アンチスパイウェア定義日 |

アンチスパイウェア バージョン/アンチスパイウェア定義日 |

|

パッチ管理チェック(AC 4.1 および ISE 1.4) |

— |

パッチ管理チェック(AC 4.1 および ISE 1.4) |

|

実行中の Windows Update |

実行中の Windows Update |

— |

|

Windows Update の設定 |

Windows Update の設定 |

— |

|

WSUS のコンプライアンス設定 |

WSUS のコンプライアンス設定 |

— |

ポスチャ修復オプション

次の表に、Windows および Macintosh の ISE Posture Agent、および Windows の Web Agent でサポートされる修復オプション(ポスチャ条件)のリストを示します。

|

ISE ポスチャ エージェント Windows |

Web Agent Windows |

ISE ポスチャ エージェント Macintosh OS X |

|---|---|---|

|

メッセージ テキスト(ローカル チェック) |

メッセージ テキスト(ローカル チェック) |

メッセージ テキスト(ローカル チェック) |

|

URL リンク(リンク分散) |

URL リンク(リンク分散) |

URL リンク(リンク分散) |

|

ファイル配布 |

ファイル配布 |

— |

|

プログラム起動 |

— |

— |

|

アンチウイルス定義更新 |

— |

アンチウイルス ライブ更新 |

|

アンチスパイウェア定義更新 |

— |

アンチスパイウェア ライブ更新 |

|

パッチ管理修復(AC 4.1 および ISE 1.4) |

— |

— |

|

Windows Update |

— |

— |

|

WSUS |

— |

— |

ポスチャのカスタム条件

ポスチャ条件は次の単純条件のいずれかになります。ファイル、レジストリ、アプリケーション、サービス、またはディクショナリ条件。これらの単純条件のうちの 1 つ以上の条件によって複合条件が形成され、複合条件はポスチャ要件と関連付けることができます。

最初のポスチャ更新の後に、Cisco ISE もシスコ定義の単純条件と複合条件を作成します。シスコ定義の単純条件では pc_ as が使用され、複合条件では pr_ as が使用されます。

ユーザ定義の条件またはシスコ定義の条件には、単純条件と複合条件の両方が含まれます。

ポスチャ サービスは、アンチウイルスおよびアンチスパイウェア(AV/AS)複合条件に基づいた内部チェックを使用します。このため、ポスチャ レポートは、作成した正確な AV/AS 複合条件名を反映しません。レポートには、AV/AS 複合条件の内部チェックの名前だけが表示されます。

たとえば、任意のベンダーおよび製品をチェックする「MyCondition_AV_Check」という名前の AV 複合条件を作成した場合、ポスチャ レポートには、条件名として、「MyCondition_AV_Check」ではなく、内部チェック「av_def_ANY」が表示されます。

ポスチャ エンドポイント カスタム属性

ポスチャ エンドポイントのカスタム属性を使用して、クライアント プロビジョニングおよびポスチャ ポリシーを作成できます。最大 100 個のエンドポイントのカスタム属性を作成できます。以下のタイプのエンドポイント カスタム属性がサポートされています:Int、String、Long、Boolean、Float、IP、および Date。

エンドポイント カスタム属性は、特定の属性に基づいてデバイスをホワイトリスト登録またはブラックリスト登録するために使用することも、ポスチャまたはクライアント プロビジョニング ポリシーに基づいて特定の権限を割り当てるために使用することもできます。

エンドポイント カスタム属性を使用したポスチャ ポリシーの作成

エンドポイント カスタム属性を使用してポスチャ ポリシーを作成するには、次の手順を実行します。

| ステップ 1 | エンドポイント カスタム属性を作成します。

|

| ステップ 2 | カスタム属性に値を割り当てます。 |

| ステップ 3 | カスタム属性と値を使用してポスチャ ポリシーを作成します。

|

エンドポイント カスタム属性を使用してクライアント プロビジョニング ポリシーを作成するには、次の手順を実行します。

-

[ワーク センター(Work Centers)] > [ポスチャ(Posture)] > [クライアント プロビジョニング(Client Provisioning)] > [クライアント プロビジョニング ポリシー(Client Provisioning Policy)] を選択します。

-

必要なポリシーを作成します。[その他の条件(Other Conditions)] をクリックして必要なディクショナリを選択して、カスタム属性を選択します。

カスタム ポスチャ修復アクション

カスタム ポスチャ修復アクションは、ファイル、リンク、アンチウイルスまたはアンチスパイウェア定義の更新、プログラムの起動、Windows Update、Windows Server Update Services(WSUS)の修復タイプです。

- ファイル修復の追加

- リンク修復の追加

- パッチ管理修復の追加

- アンチウイルス修復の追加

- アンチスパイウェア修復の追加

- プログラム修復起動の追加

- Windows Update 修復

- Windows Update 修復の追加

- Windows Server Update Services 修復の追加

ファイル修復の追加

ファイル修復により、クライアントはコンプライアンスに必要なファイルのバージョンをダウンロードできます。クライアント エージェントは、コンプライアンスのためにクライアントが必要とするファイルを使用してエンドポイントを修復します。

[ファイル修復(File Remediations)] ページでファイル修復をフィルタリング、表示、追加、または削除することはできますが、ファイル修復を編集することはできません。[ファイル修復(File Remediations)] ページには、すべてのファイル修復がそれらの名前と説明、および修復に必要なファイルとともに表示されます。

リンク修復の追加

リンク修復により、クライアントは修復ページまたはリソースにアクセスするための URL をクリックできます。クライアント エージェントはリンクを使用してブラウザを開き、クライアントはコンプライアンスのために自身を修復できます。

[リンク修復(Link Remediation)] ページには、すべてのリンク修復がそれらの名前と説明、および修復のモードとともに表示されます。

パッチ管理修復の追加

パッチ管理修復を作成して、修復後にコンプライアンスのために最新のファイル定義でクライアントを更新できます。

[パッチ管理修復(Patch Management Remediation)] ページには、修復タイプ、パッチ管理ベンダーの名前、およびさまざまな修復オプションが表示されます。

| ステップ 1 | > [ポスチャ(Posture)] を選択します。 |

| ステップ 2 | [修復アクション(Remediation Actions)] をクリックします。 |

| ステップ 3 | [パッチ管理修復(Patch Management Remediation)] をクリックします。 |

| ステップ 4 | [追加(Add)] をクリックします。 |

| ステップ 5 | [パッチ管理修復(Patch Management Remediation)] ページで値を変更します。 |

| ステップ 6 | [送信(Submit)] をクリックして、[パッチ管理修復(Patch Management Remediation)] ページに修復アクションを追加します。 |

アンチウイルス修復の追加

アンチウイルス修復を作成して、修復後にコンプライアンスのために最新のファイル定義でクライアントを更新できます。

[AV 修復(AV Remediations)] ページには、すべてのアンチウイルス修復がそれらの名前と説明、および修復のモードとともに表示されます。

アンチスパイウェア修復の追加

アンチスパイウェア修復を作成して、修復後にコンプライアンスのために最新のファイル定義でクライアントを更新できます。

[AS 修復(AS Remediations)] ページには、すべてのアンチウイルス修復がそれらの名前と説明、および修復のモードとともに表示されます。

プログラム修復起動の追加

コンプライアンスのために、クライアント エージェントが 1 つ以上のアプリケーションを起動してクライアントを修復するプログラム修復起動を作成できます。

[プログラム修復起動(Launch Program Remediations)] ページには、すべてのプログラム修復起動がそれらの名前と説明、および修復のモードとともに表示されます。

プログラム修復起動のトラブルシューティング

問題

プログラム修復起動を使用して、アプリケーションを修復として起動すると、アプリケーションは正常に開始されます(Windows Task Manager で観察されます)が、アプリケーション UI は表示されません。

ソリューション

プログラム起動 UI アプリケーションはシステム権限で実行され、[インタラクティブサービス検出(ISD)(Interactive Service Detection (ISD))] ウィンドウに表示されます。プログラム起動 UI アプリケーションを表示するには、次の OS で ISD をイネーブルにする必要があります。

Windows Update 修復

Windows Update 修復により、セキュリティ ポリシーに従って Windows クライアントで自動更新設定がオンになるようにします。Windows 管理者は、Windows クライアントで自動更新をオンまたはオフにできます。Microsoft Windows では、この機能を使用して、更新の有無を定期的に確認します。自動更新機能がオンになっていると、Windows は他の更新を行う前に、Windows 推奨の更新プログラムを自動的に更新します。

Windows 自動更新設定は、Windows オペレーティング システムによって異なります。

たとえば、Windows XP は自動更新を設定するために次の設定を提供しています。

-

[自動(Automatic)](推奨):Windows は、クライアントが推奨の Windows Update を自動的にダウンロードしてインストールすることを許可します。

-

[更新を自動的にダウンロードするが、インストールは手動で実行する(Download updates for me, but let me choose when to install them)]:Windows がクライアントの更新プログラムをダウンロードしますが、更新プログラムをいつインストールするかはクライアントが選択できます。

-

[更新を通知するのみで、自動的なダウンロードまたはインストールを実行しない(Notify me but don’t automatically download or install them)]:Windows はクライアントに通知するのみで、更新プログラムを自動的にダウンロードまたはインストールしません。

-

[自動更新を無効にする(Turn off Automatic Updates)]:Windows は、クライアントが Windows 自動更新機能をオフにすることを許可します。ここで、クライアントは Windows Update Web サイト リンクから更新プログラムを定期的にインストールしないと脆弱になります。

Windows Update サービス(wuaserv)が任意の Windows クライアントで開始または停止されているかどうかを、pr_AutoUpdateCheck_Rule を使用して確認できます。これは、ポスチャ要件を作成するために使用できる事前定義されたシスコのルールです。ポスチャ要件が失敗した場合、要件に関連付けた Windows Update 修復は、Windows クライアントに自動更新のオプションの 1 つを使用して修復するように強制します。

Windows Update 修復の追加

[Windows Update 修復(Windows update remediations)] ページには、すべての Windows Update 修復がそれらの名前と説明、および修復のモードとともに表示されます。

Windows Server Update Services 修復の追加

コンプライアンスのためにローカルに管理されているか、または Microsoft で管理されている WSUS サーバから最新の WSUS 更新を受信するように Windows クライアントを設定できます。Windows Server Update Services(WSUS)修復は、ローカルに管理されている WSUS サーバまたは Microsoft で管理されている WSUS サーバから最新の Windows サービス パック、ホット フィックス、およびパッチをインストールします。

クライアント エージェントをローカルの WSUS Agent と統合して、エンドポイントの WSUS 更新が最新かどうかをチェックする WSUS 修復を作成できます。

| ステップ 1 | > [ポスチャ(Posture)] を選択します。 |

| ステップ 2 | [修復アクション(Remediation Actions)] をクリックします。 |

| ステップ 3 | [Windows Server Update Service 修復(Windows Server Update Services Remediation)] をクリックします。 |

| ステップ 4 | [追加(Add)] をクリックします。 |

| ステップ 5 | [新規 Windows Server Update Service 修復(New Windows Server Update Services Remediation)] ページで値を変更します。 |

| ステップ 6 | [送信(Submit)] をクリックします。 |

ポスチャ評価要件

ポスチャ要件は、ロールおよびオペレーティング システムとリンクできる修復アクションを伴う一連の複合条件です。ネットワークに接続しているすべてのクライアントは、ネットワークで適合ホストになるためにはポスチャ評価中に必須要件を満たす必要があります。

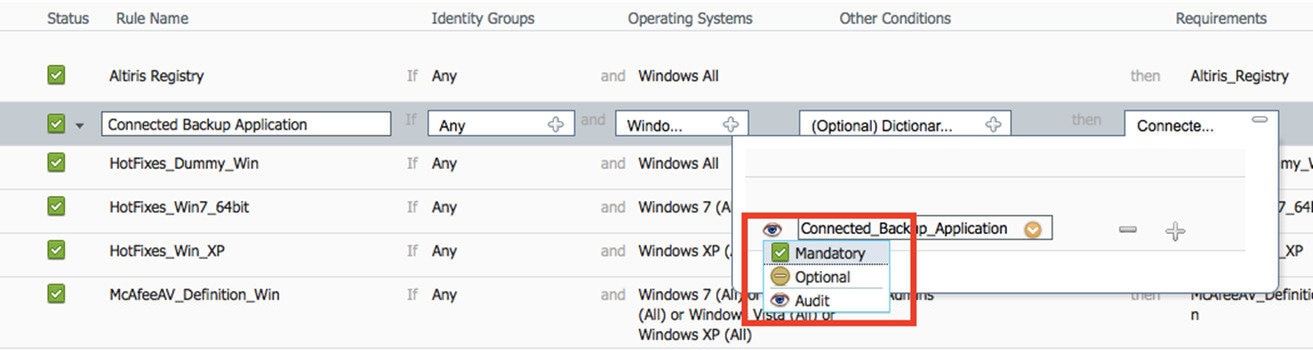

ポスチャ ポリシー要件は、ポスチャ ポリシーの必須、オプション、または監査タイプに設定できます。要件がオプションで、クライアントがこれらの要件を満たさない場合、クライアントにはエンドポイントのポスチャ評価中に続行するオプションがあります。

必須要件

ポリシーの評価時に、エージェントはポスチャ ポリシーに定義されている必須要件を満たすことができないクライアントに修復オプションを提供します。エンドユーザは、修復タイマー設定で指定された時間内に要件を満たすように修復する必要があります。

たとえば、絶対パス内に C:\temp\text.file があるかをチェックするために、ユーザ定義の条件を含む必須要件を指定したとします。ファイルがない場合、必須要件は失敗し、ユーザは [非準拠(Non-Compliant)] 状態になります。

オプション要件

ポリシーの評価時に、クライアントがポスチャ ポリシーに指定されたオプション要件を満たすことができない場合に、エージェントは続行するためのオプションをクライアントに提供します。エンドユーザは、指定されたオプション要件をスキップすることができます。

たとえば、Calc.exe などのクライアント マシンで実行するアプリケーションをチェックするために、ユーザ定義の条件を含むオプション要件を指定したとします。クライアントが条件を満たすことができない場合、オプション要件がスキップされ、エンドユーザが [準拠(Compliant)] 状態になるように、さらに続行するためのオプションがエージェントによって促されます。

監査要件

監査要件は内部用に指定され、エージェントはポリシー評価時の合格または失敗のステータスに関係なく、メッセージやエンドユーザからの入力を促しません。

たとえば、エンドユーザにアンチウイルス プログラムの最新バージョンがあるかどうかを確認するために、必須のポリシー条件を作成中だとします。ポリシー条件として実際に適用する前に非準拠のエンドユーザを見つける場合は、その条件を監査要件として指定できます。

可視性要件

ポリシー評価の間に、エージェントが可視性要件のコンプライアンス データを 5 ~ 10 分ごとにレポートします。

非準拠ステートでスタックしたクライアント システム

クライアント マシンが必須要件を修復できない場合、ポスチャ ステータスは「非準拠」に変更され、エージェント セッションは隔離されます。クライアント マシンを「非準拠」状態から移行するには、エージェントがクライアント マシン上でポスチャ評価を再び開始するようにポスチャ セッションを再起動する必要があります。次のようにポスチャ セッションを再起動できます。

クライアントのポスチャ要件の作成

[要件(Requirements)] ページでは、ユーザ定義の条件とシスコ定義の条件、および修復アクションを関連付けて要件を作成できます。[要件(Requirements)] ページで作成および保存されたユーザ定義の条件および修復アクションは、それぞれのリスト ページに表示されます。

ポスチャのカスタム権限

カスタム権限は、Cisco ISE で定義する標準許可プロファイルです。標準許可プロファイルは、エンドポイントの一致するコンプライアンス ステータスに基づいてアクセス権を設定します。ポスチャ サービスでは、ポスチャは大きく不明プロファイル、準拠プロファイル、および非準拠プロファイルに分類されます。ポスチャ ポリシーおよびポスチャ要件によって、エンドポイントのコンプライアンス ステータスが決まります。

VLAN、DACL および他の属性値ペアの異なるセットを持つことができるエンドポイントの不明、準拠、および非準拠のポスチャ ステータスに対して 3 つの異なる許可プロファイルを作成する必要があります。これらのプロファイルは、3 つの異なる許可ポリシーに関連付けることができます。これらの許可ポリシーを区別するために、Session:PostureStatus 属性を他の条件とともに使用できます。

不明プロファイル

エンドポイントに一致するポスチャ ポリシーが定義されていない場合、そのエンドポイントのポスチャ コンプライアンス ステータスは不明に設定されることがあります。不明のポスチャ コンプライアンス ステータスは、一致するポスチャ ポリシーが有効であるが、エンドポイントに対してポスチャ評価がまだ行われておらず、従ってクライアント エージェントによってコンプライアンス レポートが提供されていないエンドポイントにも適用できます。

準拠プロファイル

エンドポイントに一致するポスチャ ポリシーが定義されている場合、そのエンドポイントのポスチャ コンプライアンス ステータスは準拠に設定されます。ポスチャ評価が行われると、エンドポイントは、一致するポスチャ ポリシー内に定義されているすべての必須要件を満たします。準拠とポスチャされているエンドポイントには、ネットワークに対する特権ネットワーク アクセスを付与できます。

非準拠プロファイル

エンドポイントのポスチャ コンプライアンス ステータスが非準拠に設定されるのは、そのエンドポイントに対して一致するポスチャ ポリシーが定義されているが、ポスチャ評価の実行中にすべての必須要件を満たすことができない場合です。非準拠としてポスチャされたエンドポイントは、修復アクションを含むポスチャ要件に一致し、自らを修復するために修復リソースへ制限付きのネットワーク アクセスが付与される必要があります。

標準許可ポリシーの設定

[許可ポリシー(Authorization Policy)] ページでは、標準許可ポリシーと例外許可ポリシーの 2 種類の許可ポリシーを定義できます。ポスチャに固有の標準許可ポリシーは、エンドポイントのコンプライアンス ステータスに基づいて、ポリシー決定を行うために使用されます。

| ステップ 1 | を選択します。 |

| ステップ 2 | デフォルト ポリシーに対応する [表示(View)] 列から矢印アイコン  をクリックすると、[設定(Set)] ビュー画面が開き、デフォルト許可ポリシーを表示、管理、および更新できます。 をクリックすると、[設定(Set)] ビュー画面が開き、デフォルト許可ポリシーを表示、管理、および更新できます。 |

| ステップ 3 | いずれかの行の [アクション(Actions)] 列から、歯車アイコンをクリックし、ドロップダウンメニューから、必要に応じて、挿入オプションまたは複製オプションのいずれかを選択して新しい許可ポリシーを挿入します。 [ポリシー セット(Policy Sets)] テーブルに新しい行が表示されます。 |

| ステップ 4 | 着信サービス名を入力します。 |

| ステップ 5 | [条件(Conditions)] 列から、(+)記号をクリックします。 |

| ステップ 6 | [条件スタジオ(Conditions Studio)] ページで必要な条件を作成します。[エディタ(Editor)] セクションで、[クリックして属性を追加する(Click To Add an Attribute)] テキスト ボックスをクリックし、必要なディクショナリと属性を選択します。

ライブラリ条件を [クリックして属性を追加する(Click To Add An Attribute)] テキスト ボックスにドラッグ アンド ドロップできます。 |

| ステップ 7 | [使用(Use)] をクリックして、読み取り専用モードで新しい標準許可ポリシーを作成します。 |

| ステップ 8 | [保存(Save)] をクリックします。 |

ポスチャとネットワーク ドライブ マッピングのベスト プラクティス

Windows エンドポイントのポスチャ アセスメント実行中に、エンドポイント ユーザがデスクトップへのアクセスするときに遅延が生じることがあります。これは、Windows でユーザがデスクトップにアクセスできるようにする前に、ファイル サーバのドライブ文字のマッピングを復元しようとすることが原因で発生する場合があります。ポスチャ実行中の遅延を防ぐためのベスト プラクティスを次に示します。

-

ファイル サーバ ドライブ文字をマッピングするときには AD にアクセスする必要があるため、エンドポイントは Active Directory サーバにアクセスできる必要があります。(AnyConnect ISE ポスチャ エージェントを使用した)ポスチャがトリガーされると、AD へのアクセスがブロックされ、これが原因でログインが遅延します。ポスチャが完了する前に、ポスチャ修復 ACL を使用して AD サーバへのアクセスを提供します。

-

ポスチャ完了までのログイン スクリプトの遅延を設定し、その後 Persistence 属性を NO に設定する必要があります。Windows はログイン中にすべてのネットワーク ドライブへの再接続を試行しますが、AnyConnect ISE ポスチャ エージェントが完全なネットワーク アクセスを得るまでは、この操作を完了できません。

AnyConnect ステルス モード ワークフロー

ステルス モードでの AnyConnect の設定プロセスには、一連の手順があります。Cisco ISE で次の手順を実行する必要があります。

| ステップ 1 | AnyConnect エージェント プロファイルを作成します。 |

| ステップ 2 | AnyConnect 設定を作成します。 |

| ステップ 3 | Cisco ISE でオープン DNS プロファイルをアップロードします。 |

| ステップ 4 | クライアント プロビジョニング ポリシーを作成します。 |

| ステップ 5 | ポスチャ条件を作成します。 |

| ステップ 6 | ポスチャ修復を作成します。 |

| ステップ 7 | クライアントレス モードでポスチャ要件を作成します。 |

| ステップ 8 | ポスチャ ポリシーを作成します。 |

次の作業

Anyconnect エージェント プロファイルを作成する必要があります。

AnyConnect エージェント プロファイルの作成

Mac および Windows OS 用の AnyConnect Cisco パッケージおよび AnyConnect 準拠モジュールをアップロードする必要があります。

| ステップ 1 | ページに移動します。 |

| ステップ 2 | [追加(Add)] ドロップダウン リストから、[NAC エージェントまたは AnyConnect ポスチャ プロファイル(NAC Agent or AnyConnect Posture Profile)] を選択します。 |

| ステップ 3 | [ポスチャ エージェント プロファイルの設定(Posture Agent Profile Settings)] ドロップダウンリストから [AnyConnect] を選択します。 |

| ステップ 4 | [名前(Name)] テキスト ボックスに、目的の名前(たとえば、AC_Agent_Profile)を入力します。 |

| ステップ 5 | [エージェントの動作(Agent Behavior)] セクションでは、[ステルス モード(Stealth Mode)] パラメータで[クライアントレス(Clientless)][有効(Enabled)] を選択します。 |

| ステップ 6 | [保存(Save)] をクリックします。 |

次の作業

AnyConnect パッケージの AnyConnect 設定を作成する必要があります。

AnyConnect パッケージの AnyConnect 設定の作成

| ステップ 1 | ページに移動します。 |

| ステップ 2 | [追加(Add)] ドロップダウン リストから、[AnyConnect 設定(AnyConnect Configuration)] を選択します。 |

| ステップ 3 | [AnyConnect パッケージの選択(Select AnyConnect Package)] ドロップダウン リストから、必要な AnyConnect パッケージを選択します(AnyConnectDesktopWindows 4.4.117.0 など)。 |

| ステップ 4 | [設定名(Configuration Name)] テキスト ボックスに、必要な名前を入力します(AC_Win_44117 など)。 |

| ステップ 5 | [コンプライアンス モジュール(Compliance Module)] ドロップダウン リストで、必要なコンプライアンス モジュールを選択します(AnyConnectComplianceModuleWindows 4.2.437.0 など)。 |

| ステップ 6 | [AnyConnect モジュール選択(AnyConnect Module Selection)] セクションで、[ISE ポスチャ(ISE Posture)] と [ネットワーク アクセス マネージャ(Network Access Manager)] のチェック ボックスにマークを付けます。 |

| ステップ 7 | [プロファイル選択(Profile Selection)] セクションの [ISE ポスチャ(ISE Posture)] ドロップダウン リストで、AnyConnect エージェント プロファイルを選択します(AC_Agent_Profile など)。 |

| ステップ 8 | [ネットワーク アクセス マネージャ(Network Access Manager)] ドロップダウン リストから、必要な AnyConnect エージェント プロファイルを選択します(AC_Agent_Profile など)。 |

次の作業

クライアントにプッシュされるオープン DNS プロファイルをアップロードする必要があります。

Cisco ISE へのオープン DNS プロファイルのアップロード

オープン DNS プロファイルがクライアントにプッシュされます。

| ステップ 1 | ページに移動します。 |

| ステップ 2 | [追加(Add)] ドロップダウン リストから、[ローカル ディスクのエージェント リソース(Agent Resources From Local Disk)] を選択します。 |

| ステップ 3 | [カテゴリ(Category)] ドロップダウン リストから [顧客作成のパッケージ(Customer Created Packages)] を選択します。 |

| ステップ 4 | [タイプ(Type)] ドロップダウン リストから、[AnyConnect プロファイル(AnyConnect Profile)] を選択します。 |

| ステップ 5 | [名前(Name)] テキスト ボックスに、目的の名前(たとえば、OpenDNS)を入力します。 |

| ステップ 6 | [参照(Browse)] をクリックして、ローカル ディスクから JSON ファイルを見つけます。 |

| ステップ 7 | [送信(Submit)] をクリックします。 |

次の作業

クライアント プロビジョニング ポリシーを作成する必要があります。

クライアント プロビジョニング ポリシーの作成

次の作業

ポスチャ条件を作成する必要があります。

ポスチャ条件の作成

| ステップ 1 | の順に移動します。 |

| ステップ 2 | 必要な名前を入力します(filechk など)。 |

| ステップ 3 | [オペレーティング システム(Operating Systems)] ドロップダウン リストから、[Windows 7(すべて)(Windows 7 (All))] を選択します。 |

| ステップ 4 | [ファイル タイプ(File Type)] ドロップダウン リストから、[FileExistence] を選択します。 |

| ステップ 5 | [ファイル パス(File Path)] ドロップダウン リストから、[ABSOLUTE_PATH C:\test.txt] を選択します。 |

| ステップ 6 | [ファイル演算子(File Operator)] ドロップダウン リストから、[DoesNotExist] を選択します。 |

次の作業

ポスチャ修復を作成する必要があります。

ポスチャ修復の作成

ファイル条件により、test.txt ファイルがエンドポイントに存在するかどうかが確認されます。存在しない場合の修復は、USB ポートをブロックし、USB デバイスを使用したファイルのインストールを防止することです。

次の作業

ポスチャ要件を作成する必要があります。

ステルス モードでのポスチャ要件の作成

[要件(Requirements)] ページから修復アクションを作成する際は、ステルス モードに適した次の修復だけが表示されます:[マルウェア対策(Anti-Malware)]、[プログラム起動(Launch Program)]、[パッチ管理(Patch Management)]、[USB]、[Windows Server Update Services]、および [Windows Update]。

次の作業

ポスチャ ポリシーを作成する必要があります。

ポスチャ ポリシーの作成

ポスチャ ポリシーの要件およびポリシーがクライアントレス モードで作成されていることを確認してください。

| ステップ 1 | を選択します。 | ||

| ステップ 2 | 必要なルールを作成します。たとえば、Identity Groups=Any and Operating Systems=Windows 7(All) および Compliance Module=4.x or late および Posture Type=AnyConnect Stealth の場合、Requirements=win7Req となります。

|

ポスチャ タイプ

Cisco ISE ポスチャ ポリシーを監視および適用するために使用できる 3 つのポスチャ タイプがあります。

-

AnyConnect:AnyConnect エージェントを展開し、クライアントとのやりとりが必要な Cisco ISE ポスチャ ポリシーを監視し、適用します。

-

AnyConnect Stealth:ユーザの操作なしで、サービスとしてポスチャを実行します。

-

Termporal Agent:クライアント上で実行するように Cisco ISE GUI で設定できる一時実行可能ファイル。クライアントが信頼ネットワークにアクセスしようとすると、Cisco ISE は、ユーザがクライアント上で実行する必要のある実行可能ファイルをプッシュします。一時エージェントはコンプライアンス ステータスを再度チェックし、そのステータスを Cisco ISE に送信します。Cisco ISE は、結果に基づいて必要なアクションを実行します。コンプライアンス処理が完了すると、クライアントから一時エージェントが削除されます。一時エージェントは、カスタム修復をサポートしていません。デフォルトの修復では、メッセージ テキストのみがサポートされます。一時エージェントは、AnyConnect 4.x 以降でサポートされています。

(注)

-

[ポスチャ タイプ(Posture Types)] を [Temporal Agent]、[コンプライアンス モジュール(Compliance Module)] を [4.x 以降(4.x or later)] として、ポスチャ ポリシーを設定できます。このようなポリシーの修復と要件を作成する際は、コンプライアンス モジュールを「3.x 以前」または「任意のバージョン」に変更しないように注意してください。

-

Termporal Agent の場合は、[要件(Requirements)] ページで [インストール(Installation)] チェック タイプを含むパッチ管理条件のみを表示できます。

-

Cisco ISE は、Mac OSX 向け Temporal Agent を使用した VLAN 制御ポスチャ環境をサポートしていません。これは、ネットワーク アクセスを既存の VLAN から新しい VLAN に変更するときに、VLAN の変更前にユーザの IP アドレスを解放し、ユーザが新しい VLAN に接続するときに新しい IP アドレスを DHCP 経由で要求する必要があるためです。これにはルート権限が必要ですが、Temporal Agent はユーザ プロセスとして実行します。

Cisco ISE は、エンドポイント IP アドレスの更新を必要としない ACL 制御のポスチャ環境をサポートしています。

-

Termporal Agent でサポートされていない条件:

-

サービス条件 MAC:システム デーモン チェック

-

サービス条件 MAC:デーモンまたはユーザ エージェント チェック

-

PM:最新チェック

-

PM:有効化チェック

-

DE:暗号化チェック

[クライアント プロビジョニング(Client Provisioning)] ページ([ポリシー(Policy)] > [ポリシー要素(Policy Elements)] > [結果(Results)] > [クライアント プロビジョニング(Client Provisioning)] > [リソース(Resources)])と [ポスチャ要件(Posture Requirements)] ページ([ポリシー(Policy)] > [ポリシー要素(Policy Elements)] > [結果(Results)] > [ポスチャ(Posture)] > [要件(Requirements)])に、ポスチャ タイプが含まれており、推奨されるベスト プラクティスは、[クライアント プロビジョニング(Client Provisioning)] ページでポスチャ プロファイルをプロビジョニングすることです。

ポスチャ要件で AnyConnect ステルス ポスチャ タイプを選択すると、一部の条件、修復、または条件内の属性が無効になります(灰色表示)。たとえば、手動修復ではクライアント側のやりとりが必要となるため、AnyConnect ステルス要件を有効にすると、[手動修復タイプ(Manual Remediation Type)] が無効になります(灰色表示)。

AnyConnect ステルス モードの展開で、ポスチャ プロファイルを AnyConnect 設定にマッピングし、Anyconnect 設定を [クライアント プロビジョニング(Client Provisioning)] ページにマッピングする場合、次の処理がサポートされます。

-

AnyConnect によるポスチャ プロファイルの読み取りと必要なモードの設定

-

初回ポスチャ要求における AnyConnect による選択したモードに関する情報の Cisco ISE への送信

-

Cisco ISE によるモードおよびその他の要因(ID グループ、OS、コンプライアンス モジュールなど)に基づく正しいポリシーの照合。

(注) | AnyConnect バージョン 4.4 以降では、ステルス モードでの Cisco ISE ポスチャがサポートされています。 |

Cisco Temporal Agent のワークフロー

Cisco temporal agent を設定するプロセスには、一連の手順があります。Cisco ISE で次の手順を実行する必要があります。

| ステップ 1 | ポスチャ条件を作成します。 |

| ステップ 2 | ポスチャ要件を作成します。 |

| ステップ 3 | ポスチャ ポリシーを作成します。 |

| ステップ 4 | クライアント プロビジョニング ポリシーを設定します。 |

| ステップ 5 | クライアントによって実行される操作。 |

ポスチャ条件の作成

| ステップ 1 | の順に移動します。 |

| ステップ 2 | 必要な名前を入力します(filecondwin など)。 |

| ステップ 3 | [オペレーティング システム(Operating Systems)] ドロップダウン リストから、[Windows 7(すべて)(Windows 7 (All))] を選択します。 |

| ステップ 4 | [ファイル タイプ(File Type)] ドロップダウン リストから、[FileExistence] を選択します。 |

| ステップ 5 | [ファイル パス(File Path)] ドロップダウン リストから、[ABSOLUTE_PATH C:\test.txt] を選択します。 |

| ステップ 6 | [ファイル演算子(File Operator)] ドロップダウン リストから、[DoesNotExist] を選択します。 |

ポスチャ要件の作成

| ステップ 1 | を選択します。 | ||

| ステップ 2 | [編集(Edit)] ドロップダウンリストから、[新しい要件の挿入(Insert New Requirement)] を選択します。 | ||

| ステップ 3 | [名前(Name)]、[オペレーティング システム(Operating Systems)]、および [コンプライアンス モジュール(Compliance Module)] を入力します(たとえば、Name filereqwin、Operating Systems Windows All、Compliance Module 4.x or later)。 | ||

| ステップ 4 | [ポスチャ タイプ(Posture Type)] ドロップダウンで、[Temporal Agent] を選択します。 | ||

| ステップ 5 | 必要な条件(たとえば、filecondwin)を選択します。

| ||

| ステップ 6 | [メッセージ テキストのみ(Message Text Only)] 修復アクションを選択します。

|

ポスチャ ポリシーの作成

| ステップ 1 | を選択します。 |

| ステップ 2 | 必要なルールを作成します(たとえば、Name=filepolicywin、Identity Groups=Any、Operating Systems=Windows All、Compliance Module=4.x or later、Posture Type=Temporal Agent、および Requirements=filereqwin)。 |

クライアント プロビジョニング ポリシーの設定

| ステップ 1 | を選択します。 |

| ステップ 2 | 必要なルールを作成します(たとえば、Rule Name=Win、Identity Groups=Any、Operating Systems=Windows All、Other Conditions=Conditions、Results=CiscoTemporalAgentWindows4.5)。 |

クライアントによって実行される操作

| ステップ 1 | SSID に接続します。 |

| ステップ 2 | ブラウザを起動すると、クライアント プロビジョニング ポータルにリダイレクトされます。 |

| ステップ 3 | [開始(Start)] をクリックします。これにより、Cisco Temporal Agent がインストールされ、動作しているかどうかがチェックされます。 |

| ステップ 4 | [ここに初めて来ました(This Is My First Time Here)] をクリックします。 |

| ステップ 5 | [Cisco Temporal Agent をダウンロードして起動するにはここをクリック(Click Here to Download and Launch Cisco Temporal Agent)] を選択します。 |

| ステップ 6 | Windows または Mac OSX 用の Cisco Temporal Agent .exe または .dmg ファイルをそれぞれ保存します。Windows の場合は .exe ファイルを実行し、Mac OSX の場合は .dmg ファイルをダブルクリックして、acisetempagent アプリケーションを実行します。 Cisco Temporal Agent はクライアントをスキャンし、結果(非準拠を示す赤い十字マークなど)を表示します。 |

フィードバック

フィードバック