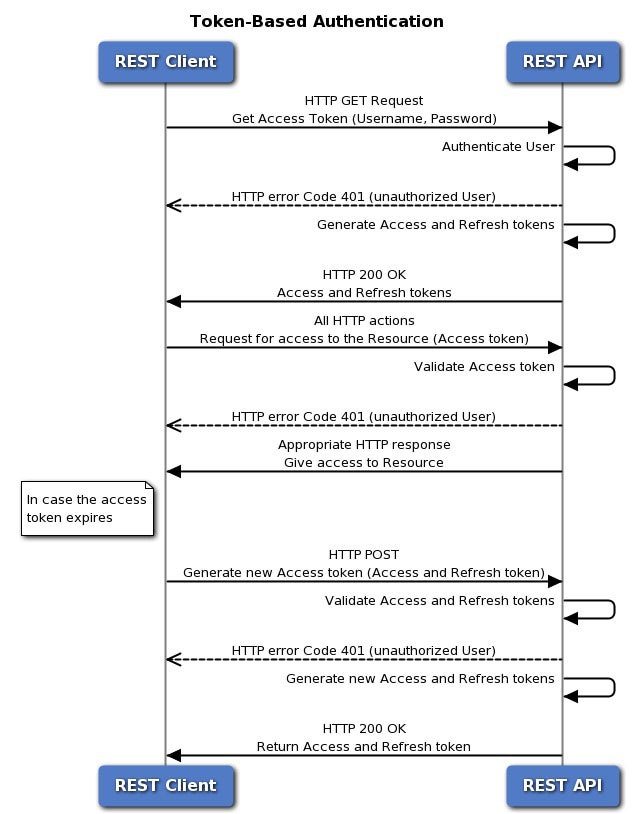

API クライアント認証プロセスの概要

FTD デバイスを使用して API クライアントを認証する方法のエンドツーエンド ビューを以下に示します。

手順

| ステップ 1 |

必要な任意の方法を使用して API クライアント ユーザを認証します。 クライアントにはユーザを認証する責任があるため、クライアントが FTD デバイスにアクセスして変更する権限を持っていることを確認します。認証権限に基づいた差別化機能を提供する場合は、それをクライアントに構築する必要があります。 たとえば、読み取り専用アクセスを許可する場合は、必要な認証サーバ、ユーザ アカウントなどを設定する必要があります。その後、読み取り専用権限を持つユーザがクライアントにログインすると、GET コールのみを発行するようにする必要があります。API v1では、このタイプの変数アクセスは FTD デバイス自体では制御できません。API v2 以降では、外部ユーザを使用していて、ユーザ認証に基づいてコールを調整していない場合、ユーザ認証と試行したコール間に不一致があるとエラーが表示されます。 v1 の場合、デバイスと通信するときは、[管理者(admin)] ユーザ アカウントを FTD デバイスで使用する必要があります。[管理者(admin)] アカウントは、ユーザ設定可能なすべてのオブジェクトに対する完全な読み取り/書き込み権限を持っています。 |

| ステップ 2 |

[管理者(admin)] アカウントを使用して、ユーザ名/パスワードに基づくパスワードが付与されたアクセス トークンを要求します。 パスワード付与アクセス トークンの要求を参照してください。 |

| ステップ 3 |

必要に応じて、クライアントのカスタム アクセス トークンを要求します。 カスタム トークンを使用すると、有効期間を明示的に要求し、トークンにサブジェクト名を割り当てることができます。カスタム アクセス トークンの要求を参照してください。 |

| ステップ 4 |

[認証:べアラー(Authorization: Bearer)] ヘッダーで API コールのアクセス トークンを使用します。 API コールでのアクセス トークンの使用を参照してください。 |

| ステップ 5 |

アクセス トークンの有効期限が切れる前にトークンを更新します。 アクセス トークンの更新を参照してください。 |

| ステップ 6 |

完了したら、トークンの有効期限が切れていない場合は無効にします。 アクセス トークンの無効化を参照してください。 |

フィードバック

フィードバック