Cisco Intrusion Detection System Sensor インストレーション ノート

目次

Cisco Intrusion Detection System Sensor インストレーション ノート

欧州共同体(EC)、スイス、 ノルウェー、アイスランドおよびリヒテンシュタイン

指令 93/68/EEC により改正された 指令 73/23/EEC および 89/336/EEC に関する適合宣言

Cisco Intrusion Detection System Sensor インストレーション ノート

このマニュアルでは、Cisco Intrusion Detection System(IDS)Sensor の概要と、ネットワークへの配置に関する情報、インストール手順、準処規定、および安全に関する情報について説明します。

安全に関する概要

安全上の警告は、このコンフィギュレーション ノート全体で、誤った操作がされたとき事故につながる可能性がある場合に表示されます。警告を意味する記号が各警告文の前に示されています。以下に、このノートで使用されている警告の記号について説明します。

Sensor の概要

Sensor(モデル IDS-4210、IDS-4220-E、IDS-4230-FE、IDS-4235、IDS-4250-TX、および IDS-4250-SX)は、高性能でプラグアンドプレイが可能な装置です。また、ネットワークベースのリアルタイム侵入検知システムのコンポーネントです。Sensor は、Cisco IDS Device Manager(IDM)、Cisco IDS Director for UNIX(IDD)、または Cisco Secure Policy Manager(CSPM)などの IDS マネージャーにより管理されます。Sensor と IDS マネージャー間に通信が確立すると、IDS マネージャーは Sensor を制御および構成します。Sensor は、ネットワーク トラフィックを取り込んで分析を行うとき、認識可能なシグニチャに対して応答するように設定することができます。この応答には、イベントのロギング、イベントの IDS マネージャーへの転送、TCP リセットの実行、IP ログの生成、およびルータの再構成が含まれます。

(注) 次の Sensor モデルはレガシー モデルのため、このマニュアルではサポートされていません。NRS-2E、NRS-2E-DM、NRS-2FE、NRS-2FE-DM、NRS-TR、NRS-TR-DM、NRS-SFDDI、NRS-SFDDI-DM、NRS-DFDDI、NRS-DFDDI-DM、IDS-4220-TR、IDS-4230-SFDDI、 IDS-4230-DFDDI。

ネットワークのキーポイントにインストールされると、膨大な埋め込み型シグニチャ ライブラリに基づいて異常および悪用を探すことで、Sensor がネットワーク トラフィックを監視しリアルタイム分析を実行します。システムが不正行為を検知した場合、Sensor は特定の接続を終了し、攻撃しているホストを永続的にブロックし、この事態を記録してアラームを IDS マネージャーに送信します。その他の正規の接続は、ネットワーク サービスまたはパフォーマンスが影響されることなく独立して動作が継続されます。

Sensor は、ネットワーク セキュリティ ポリシー違反を検知および報告するために、Cisco ルータからの syslog メッセージを監視および分析することも可能です。

Sensor は、特定のデータ レートに最適化されています。スイッチング環境においては、Sensor は、スイッチの Switched Port Analyzer(SPAN)ポートに接続される必要があります。IDM は Sensor を 3 台まで管理できます。スタンドアロンとして、または CSPM 内に設定された 1 つの IDD は、何十もの Sensor のアクティビティを集中的に管理することができます。さらに、複数の Director を階層構造に配置することで、システムを拡張し、最大規模の企業環境にも対処することができます。IDS マネージャー(複数可)および Sensor(複数可)の間の通信は、postoffice と呼ばれるシスコ独自のフォールト トレラントな通信システムによって提供されます。

Sensor の導入

ここでは、Sensor をネットワークにインストールする上で最適な場所の判別方法について説明します。次の項目があります。

ネットワーク トポロジの確認

Sensor を最も良い状態に配置および設定するには、使用中のネットワークについて次の点を注意深く調査する必要があります。

•![]() 対象ネットワークとほかのネットワーク(およびインターネット)間の接続状態

対象ネットワークとほかのネットワーク(およびインターネット)間の接続状態

•![]() 対象ネットワーク上のネットワーク トラフィックの量と種類

対象ネットワーク上のネットワーク トラフィックの量と種類

この 3 点を検討しておくと、必要な Sensor の数、各 Sensor のハードウェア構成(たとえば、ネットワーク インターフェイス カードのサイズと種類)、および必要な IDS 管理ワークステーションの数を決定する作業が容易になります。

(注) IDS の詳細情報については、次の Web サイトにある『Intrusion Detection Planning Guide』を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/vpn/ciscosec/index.htm

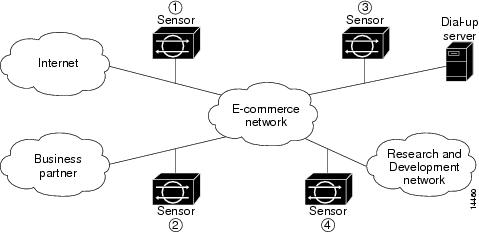

Sensor は、所定のネットワーク セグメントを通過するトラフィックをすべて監視するように設計されています。そのことを念頭において、保護するネットワークに対する接続すべてを検討する必要があります。このような接続は、図 1 に示すように、4 つの基本的なカテゴリまたは位置に分類することができます。

位置 1 では、Sensor が保護されたネットワークとインターネット間のトラフィックを監視するように配置されています。このような方法は一般に「周辺保護」と呼ばれており、最もよく使用される Sensor の導入方式です。この位置は、ファイアウォール保護と共有することができます。これについては 「ネットワークへの Sensor の導入」で説明します。

位置 2 では、Sensor が提携企業とのエクストラネット接続を監視します。多くの企業がこの形の接続の使用とセキュリティに対する方針を明確に規定していますが、提携企業のネットワークが十分に保護されているという保証はありません。したがって、外部の者が、この形の接続を通してネットワークに入り込む可能性があります。このようなエクストラネットも、ファイアウォールで保護することが可能です。

位置 3 では、Sensor がリモート アクセス サーバのネットワーク側を監視しています。この接続は、従業員専用に設けられたものですが、外部からの攻撃に弱いという問題があります。

位置 4 は、Sensor がイントラネット接続を監視します。たとえば、ある部門の保護されたネットワークには、電子商取引拠点が含まれ、これまで説明したアクセス方式がすべて要求される可能性があります。また別の部門のネットワークには、企業固有の研究開発情報およびその他の技術情報が含まれている可能性があり、一段と保護を強化する必要があります。

以上の情報を基に、ここで、保護するネットワークについて検討してみましょう。監視が必要なセグメントを決定します。各 Sensor が、監視するセグメントに対して設定されているセキュリティ ポリシーを保持していることを忘れないでください。このセキュリティ ポリシーは、組織全体に標準にすることも、各 Sensor に独自のものとすることもできます。ネットワーク トポロジを変更して、トラフィックが必ず、所定の監視下ネットワーク セグメントを通るようにすることも検討してください。ここでは常に、運用上のトレードオフも検討する必要があります。最終結果は、対象ネットワークの保護に必要な Sensor の数の概数に帰結します。

Sensor の動作の理解

ネットワーク保護の次のステップは、Sensor がどのようにしてネットワーク トラフィックを取り込むかを理解することです。

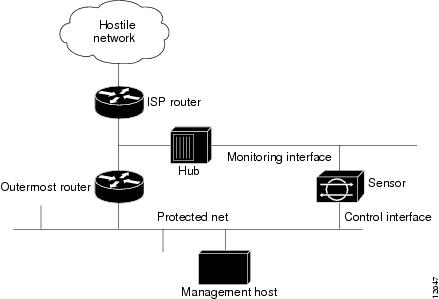

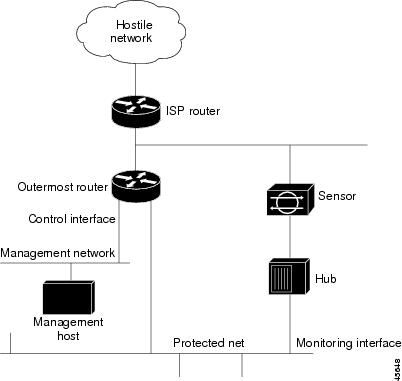

各 Sensor には、インターフェイスが 2 つあります。通常のインストールでは、1つのインターフェイスが対象ネットワーク セグメントの監視に使用され、もう 1 つのインターフェイスが IDS 管理ワークステーションやほかのネットワーク デバイスとの通信に使用されます。モニタリング インターフェイスは識別不能モードになっており、IP アドレスを持たず、監視されているセグメント上では見えない状態になっています。

Sensor は、ネットワーク トラフィックを IP 層で取り込みます。したがって、MAC(メディア アクセス制御)層プロトコルを認識および解釈する必要があります。このプロトコルは、多くのネットワークがデータ パケットの転送に使用しています。

制御インターフェイスは、常に、イーサネットになります。制御インターフェイスには、IP アドレスが割り当てられており、IDS 管理ワークステーションまたはネットワーク デバイス(通常は、Cisco ルータ)と通信ができるようになっています。制御インターフェイスはセキュリティの点では「強化」されていますが、ネットワーク上では見える状態にあるので、保護することが必要です。

•![]() モニタリング インターフェイスを介して TCP リセットを挿入する

モニタリング インターフェイスを介して TCP リセットを挿入する

(注) TCP リセット アクションは、TCP ベースのサービスに関連しているシグニチャで選択した場合に限り適切に動作します。非 TCP ベースのサービスのアクションとして選択した場合は、動作しません。さらに、TCP プロトコルには制限があるため、TCP リセットは違反するセッションの切断を保証していません。

•![]() Sensor が管理するルータのアクセス コントロール リスト(ACL)を変更する

Sensor が管理するルータのアクセス コントロール リスト(ACL)を変更する

(注) ACL は、現在のトラフィックではなく、将来のトラフィックをブロックします。

Sensor の動作を理解する最後のステップは、監視されるネットワーク上のデータ速度またはデータ負荷を理解することです。Sensor はデータ パス中にないため、ネットワーク パフォーマンスに対する影響は、無視できるほど小さくなります。しかし、Sensor が監視できるデータ速度には限界があります。

ネットワークへの Sensor の導入

Sensor は、ファイアウォールの前または後ろに置くことができます。各配置には、長所および短所があります。

Sensor は、ファイアウォールの前に配置すると、発着信のネットワーク トラフィックすべてを監視することができます。ただし、この方法で設置した場合は、Sensor はネットワーク内部のトラフィックを通常に検出することができなくなります。ネットワーク サービスの弱点を悪用する内部の攻撃者は、外部 Sensor では検出できません(図 2)。

Sensor(モニタリング インターフェイスまたはスニファ インターフェイス)は、ファイアウォールの後ろに配置すると、ファイアウォールが拒否するポリシー違反すべてから防御されます(図 3参照)。

設置に関する検討事項

Sensor がルータとファイアウォールを利用するネットワーク構成を効果的に防御するには、次の事項を実行する必要があります。

•![]() ルータを Sensor のデバイス管理リストに追加する(IDS マネージャーを介して)。

ルータを Sensor のデバイス管理リストに追加する(IDS マネージャーを介して)。

•![]() 次のトラフィックを許可するようにファイアウォールを設定する。

次のトラフィックを許可するようにファイアウォールを設定する。

–![]() Sensor の制御インターフェイスからルータへの Telnet トラフィック

Sensor の制御インターフェイスからルータへの Telnet トラフィック

–![]() ルータから Sensor への syslog(UDPポート514)トラフィック

ルータから Sensor への syslog(UDPポート514)トラフィック

(注) ルータでのポリシー違反を認識するには、syslog メッセージを受け入れるように Sensor を設定する必要があります。

–![]() Sensor と任意の IDS 管理ワークステーション間の postoffice 通信(UDP ポート 45000)(Sensor と任意の IDS 管理ワークステーションの間にファイアウォールが存在する場合)

Sensor と任意の IDS 管理ワークステーション間の postoffice 通信(UDP ポート 45000)(Sensor と任意の IDS 管理ワークステーションの間にファイアウォールが存在する場合)

本質的に、ファイアウォールは、ポリシー フィルタリングを実施します。Sensor は、Cisco ルータとファイアウォールの間のパケットを取り込み、動的に Cisco ルータの ACL を更新し、不正行為を拒否します。

インストール方法

ここでは、Sensor を使用中のネットワークに導入する方法について説明します。

警告 インストールに関する説明を読んでから、システムを電源に接続してください。

警告 訓練を受けた有資格の要員以外は、この機器の設置、交換、および保守は行わないでください。

警告 この装置は、TN 電源系で動作するように設計されています。

警告 オン/オフ スイッチのあるシステムに対して作業するときは、事前に電源を切り、電源コードを抜いてください。

警告 この製品は、ショート(過電流)保護をビルディング設備に依存しています。必ず、120 VAC、15A 以下(アメリカ合衆国の場合)または、240 VAC、10A 以下(アメリカ合衆国以外の場合)のヒューズまたはサーキット ブレーカを電圧線(電流が流れる導体すべて)に挿入してください。

警告 この装置は、アースすることになっています。ホストは、通常の使用時には、必ず接地してください。

警告 安全カバーは、製品の重要な一部です。安全カバーを取り付けない状態で装置を操作しないでください。安全カバーを所定の位置に取り付けずに装置を操作した場合、安全性の保証が保たれず、火災および電気事故の危険が生じます。

警告 ブランク前面プレートおよびカバー パネルには、次の 3 つの重要な機能があります。

シャーシ内の危険な電圧および電流に対する照射を防ぐ、ほかの装置に対して影響を及ぼすような電磁干渉(EMI)を防ぐ、シャーシ内の冷却空気の流れを確保する、の 3 つです。必ず、すべてのカード、前面プレート、前面カバー、および背面カバーが正しく取り付けられた状態でシステムを動作してください。

警告 電源に接続されている装置に対して作業する場合は、事前に装身具(指輪、ネックレス、腕時計など)を外してください。このような金属製品が電圧がかかっている部分とアースに接触すると、金属が過熱して重度の火傷を負ったり、金属製品が端子に融着する恐れがあります。

警告 雷が発生しているときは、システムに対する作業や、ケーブルの脱着を行わないようにしてください。

警告 電気ショックを回避するため、SELV(安全低電圧)回路を TNV(電話ネットワーク電圧)回路に接続しないでください。LAN ポートには SELV 回路があり、WAN ポートには TNV 回路があります。LAN ポートおよび WAN ポートによっては、両方とも RJ-45 コネクタを使用する場合があります。ケーブルを接続する祭は、注意してください。

「Sensor の導入」を参照して、Sensor を配置する最良の場所を検討してください。

(注) ネットワークにおける侵入検知の使用についての詳細情報は、次の Web サイトにある『Intrusion Detection Planning Guide』を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/vpn/ciscosec/index.htm

ステップ 2![]() 電源コードを Sensor に接続し、電源に差し込みます(UPS を推奨)。

電源コードを Sensor に接続し、電源に差し込みます(UPS を推奨)。

(注) IDS-4210、IDS-4235、または IDS-4250 Sensor を電源に接続するときは、一瞬で電源が入り、ネットワーク インターフェイス カード(NIC)のリンク ライトが点灯したまま電源が切れます。これは通常の動作です。電源スイッチを押してシステムをブートします。

ステップ 3![]() シリアル通信ケーブル(P/N 72-1847-01、アクセサリ キットに含まれる)を使用して、ラップトップを Sensor の COM1 ポートに接続するか、キーボードおよびモニタを Sensor に接続します(端末設定リストについては、 表 1 を参照してください)。

シリアル通信ケーブル(P/N 72-1847-01、アクセサリ キットに含まれる)を使用して、ラップトップを Sensor の COM1 ポートに接続するか、キーボードおよびモニタを Sensor に接続します(端末設定リストについては、 表 1 を参照してください)。

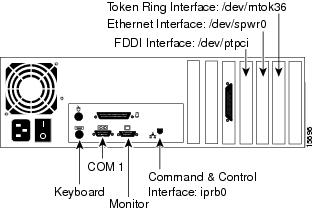

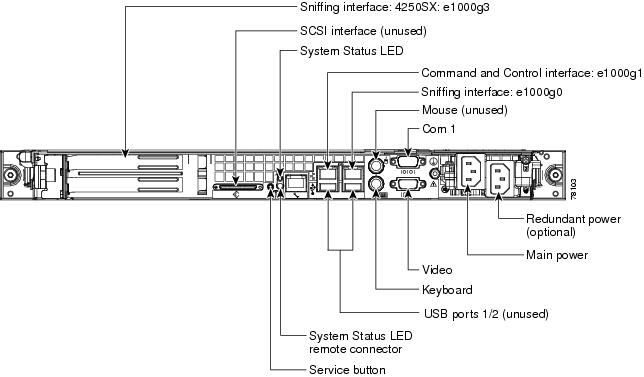

ステップ 4![]() 図 4、図 5または図 6に示す Sensor の背面パネルと比較して、使用中のネットワーク構成の種類を識別してください。

図 4、図 5または図 6に示す Sensor の背面パネルと比較して、使用中のネットワーク構成の種類を識別してください。

ステップ 5![]() それに従ってネットワーク ケーブルを接続します。

それに従ってネットワーク ケーブルを接続します。

図 4 NRS シリーズ、IDS-4220(-E および -TR)、および IDS-4230(-FE、-SFDDI、-DFDDI)

•![]() イーサネット ネットワーク構成またはファースト イーサネット ネットワーク構成の場合

イーサネット ネットワーク構成またはファースト イーサネット ネットワーク構成の場合

–![]() iprb0 インターフェイスを、コマンドおよび制御用に使用します。

iprb0 インターフェイスを、コマンドおよび制御用に使用します。

–![]() spwr0 インターフェイスを、監視下のネットワークからパケットを取り込むために使用します。

spwr0 インターフェイスを、監視下のネットワークからパケットを取り込むために使用します。

–![]() iprb0 インターフェイスを、コマンドおよび制御用に使用します。

iprb0 インターフェイスを、コマンドおよび制御用に使用します。

–![]() mtok36 インターフェイスを、監視下のネットワークからパケットを取り込むために使用します。

mtok36 インターフェイスを、監視下のネットワークからパケットを取り込むために使用します。

–![]() iprb0 インターフェイスを、コマンドおよび制御用に使用します。

iprb0 インターフェイスを、コマンドおよび制御用に使用します。

–![]() ptpci インターフェイスを、監視下のネットワークからパケットを取り込むために使用します。

ptpci インターフェイスを、監視下のネットワークからパケットを取り込むために使用します。

Multicast Media Access Control(MAC)トラフィックを IDS-4220-E または IDS-4230-FE Sensor で監視する場合にインターフェイスを切り替える手順については、「Sensor 上でのインターフェイスの切り替え」を参照してください。

–![]() iprb1 インターフェイスを、コマンドおよび制御用に使用します。

iprb1 インターフェイスを、コマンドおよび制御用に使用します。

–![]() iprb0 インターフェイスを、パケットを取り込むために使用します。

iprb0 インターフェイスを、パケットを取り込むために使用します。

図 6 IDS-4235、IDS-4250-SX、および IDS-4250-TX

•![]() Command & Control(コマンドと制御)インターフェイス:e1000g1。

Command & Control(コマンドと制御)インターフェイス:e1000g1。

•![]() スニッフィング インターフェイス(銅線、C&C の隣):e1000g0(IDS-4235、IDS-4250-TX)。

スニッフィング インターフェイス(銅線、C&C の隣):e1000g0(IDS-4235、IDS-4250-TX)。

•![]() スニッフィング インターフェイス(光ファイバ、PCI アドオンカード):e1000g3(IDS-4250-SX)。

スニッフィング インターフェイス(光ファイバ、PCI アドオンカード):e1000g3(IDS-4250-SX)。

これで Sensor を設定する準備が整いました。Sensor のセットアップに sysconfig-sensor を起動する方法については、該当する Sensor のコンフィギュレーション ノートを次の Web サイトで参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/index.htm

推奨されるキーボードおよびモニタ

一部のキーボードおよびモニタは Sensor との互換性がありません。このことは Sensor が正しく起動しない原因になる場合があります。Sensor には次のキーボードおよびモニタを使用することをお勧めします。

Sensor の制限

•![]() Sensor は、汎用的なワークステーションではありません。

Sensor は、汎用的なワークステーションではありません。

•![]() シスコシステムズでは Cisco IDS の操作以外に Sensor を使用することを禁止しています。

シスコシステムズでは Cisco IDS の操作以外に Sensor を使用することを禁止しています。

•![]() シスコシステムズでは、Cisco IDS の通常操作ではない、Sensor に対するいかなるハードウェアとソフトウェアの変更およびインストールを禁止しています。

シスコシステムズでは、Cisco IDS の通常操作ではない、Sensor に対するいかなるハードウェアとソフトウェアの変更およびインストールを禁止しています。

Sensor 上でのインターフェイスの切り替え

Multicast MAC トラフィックを IDS-4220-E または IDS-4230-FE Sensor を使用して監視する場合は、インターフェイスを切り替える必要があります。

ステップ 2![]() /usr/nr/etc/packetd.conf 内の NameOfPacketDevice トークンを次のように変更します。

/usr/nr/etc/packetd.conf 内の NameOfPacketDevice トークンを次のように変更します。

ステップ 3![]() 次のコマンドを入力し、spwr インターフェイスを C&C(コマンドおよび制御)に設定します。

次のコマンドを入力し、spwr インターフェイスを C&C(コマンドおよび制御)に設定します。

ステップ 4![]() ネットワーク ケーブルを交換します(iprb0<->spwr0)。

ネットワーク ケーブルを交換します(iprb0<->spwr0)。

ステップ 5![]() Sensor を再度ブートして変更を有効にします。

Sensor を再度ブートして変更を有効にします。

標準準拠規定

準拠規定、安全性、および EMC 承認要求を満たしている Sensor のリストを 表 2 に示します。EMC に関する注意事項および警告については、次の項を参照してください。

CE1 マークが付いている製品は、 89/366/EEC、73/23/EEC の指示に準拠していることを示しています。これには次の安全基準および EMC 標準が含まれます。 |

|

FCC6 Part 15 (CFR7 47) Class A |

EU 諸国で製品を設置する場合の EMC 環境条件

この機器は、EMC に関して次の条件下で運用するように設定されています。

2.![]() ETS 300 253 または CCITT K27 の要件に適合するアース接続およびボンディング

ETS 300 253 または CCITT K27 の要件に適合するアース接続およびボンディング

(FCC)クラス A に関する警告

シスコの許可なしに機器を改造すると、機器がクラス A またはクラス B のディジタル装置に対する FCC 要件に適合しなくなることがあります。その場合、装置を使用するユーザの権利が FCC 規制により制限されることがあり、ラジオまたはテレビの通信に対するいかなる干渉もユーザ側の負担で修正するように求められることがあります。

注:この装置はテスト済みであり、FCC ルール Part 15 に規定されたクラス A ディジタル装置の制限に適合していることが確認済みです。これらの制限は、商業環境で装置を使用したときに、干渉を防止する適切な保護を規定しています。この装置は、無線周波エネルギーを生成、使用、または放射する可能性があり、この装置のマニュアルに記載された指示に従って設置および使用しなかった場合、ラジオ/テレビの受信障害が起こることがあります。住宅地でこの装置を使用すると、干渉を引き起こす可能性があります。その場合には、ユーザ側の負担で干渉防止措置を講じる必要があります。

クラス A に関する警告(カナダ)

この装置は、Canadian ICES-003 に適合するクラス A ディジタル機器です。

Cet appareil numerique de la classe ‘A' est conforme á la norme NMB-003 de Canada.

CISPR 22 クラス A に関する警告

この装置はクラス A 製品です。この装置を住宅地で使用した場合、ラジオ/テレビの受信障害が起こることがあります。その場合、ユーザが適切な防止措置を講じるように求められる場合があります。

VCCI クラス A に関する警告(日本)

BSMI クラス A に関する警告(台湾)

|

|

この装置は、クラス A 製品です。この装置を住宅地で使用した場合、ラジオ/テレビの受信障害が起こることがあります。その場合には、ユーザが干渉防止措置を講じるよう求められる場合があります。

クラス A に関する警告(ハンガリー)

Figyelmeztetés a felhasználói kézikönyv számára: Ez a berendezés "A" osztályú termék, felhasználására és üzembe helyezésére a magyar EMC "A" osztályú követelményeknek (MSZ EN 55022) megfeleloen kerülhet sor, illetve ezen "A" osztályú berendezések csak megfelelo kereskedelmi forrásból származhatnak, amelyek biztosítják a megfelelo speciális üzembe helyezési körülményeket és biztonságos üzemelési távolságok alkalmazását.

この装置は、クラス A 製品であり、ハンガリーの EMC クラス A 要件(MSZ EN 55022)に従って適切に使用し、設置する必要があります。クラス A 装置は、設置と保護距離に対して特殊な条件が適用される、通常の商業環境用に作成されています。

安全上の警告

サーキット ブレーカ(15A)に関する警告

警告 この製品は、ショート(過電流)保護をビルディング設備に依存しています。必ず、120 VAC、15A 以下(米国の場合)または、240VAC、10A 以下(米国以外の場合)のヒューズまたはサーキット ブレーカを電圧線(電流が流れる導体すべて)に挿入してください。

安全カバーに関する説明

警告 安全カバーは、製品の重要な一部です。安全カバーを取り付けない状態で装置を操作しないでください。安全カバーを所定の位置に取り付けずに装置を操作した場合、安全性の保証が保たれず、火災および電気事故の危険が生じます。

前面プレートおよびカバー パネルに関する説明

警告 ブランク前面プレートおよびカバー パネルには、次の 3 つの重要な機能があります。シャーシ内の危険な電圧および電流に対する照射を防ぐ、ほかの装置に対して影響を及ぼすような電磁干渉(EMI)を防ぐ、シャーシ内の冷却空気の流れを確保する、の 3 つです。必ず、すべてのカード、前面プレート、前面カバー、および背面カバーが正しく取り付けられた状態でシステムを動作してください。

関連マニュアル

Cisco Intrusion Detection System に関する追加情報については、次の Web サイトで次のマニュアルを参照してください。

•![]() Cisco Intrusion Detection System Sensor Configuration Note Version 3,0

Cisco Intrusion Detection System Sensor Configuration Note Version 3,0

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/csids6/index.htm

•![]() Release Notes for Cisco Intrusion Detection System Sensor Version 3.0(1)S4

Release Notes for Cisco Intrusion Detection System Sensor Version 3.0(1)S4

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/csids6/index.htm

•![]() Cisco Intrusion Detection System Director for UNIX Configuration and Operations Guide Version 2.2.3

Cisco Intrusion Detection System Director for UNIX Configuration and Operations Guide Version 2.2.3

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/csids7/index.htm

•![]() Release Notes for Cisco Intrusion Detection System Director for UNIX Version 2.2.3

Release Notes for Cisco Intrusion Detection System Director for UNIX Version 2.2.3

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/csids7/index.htm

•![]() Cisco Secure Intrusion Detection System Internal Architecture

Cisco Secure Intrusion Detection System Internal Architecture

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/0866_02.htm

•![]() Intrusion Detection Planning Guide

Intrusion Detection Planning Guide

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/index.htm

フィードバック

フィードバック