Cisco FXOS CLI コンフィギュレーション ガイド 1.1(4)

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月27日

章のタイトル: 論理デバイス

目次

- 論理デバイス

- 論理デバイスについて

- スタンドアロン ASA 論理デバイスの作成

- スタンドアロン脅威防御論理デバイスの作成

- クラスタの展開

- FXOS シャーシでのクラスタリングについて

- 標準出荷単位とセカンダリ単位の役割

- クラスタ制御リンク

- シャーシ間クラスタリングのクラスタ制御リンクのサイズ

- シャーシ間クラスタリングのクラスタ制御リンク冗長性

- シャーシ間クラスタリングのクラスタ制御リンクの信頼性

- 管理ネットワーク

- 管理インターフェイス

- スパンド EtherChannel

- クラスタリングの前提条件

- クラスタリングのガイドライン

- クラスタリングのデフォルト

- ASA クラスタリングの設定

- Firepower Threat Defense クラスタリングの設定

- クラスタリングの履歴

- サービス チェーンについて

- スタンドアロンの論理デバイスでの Radware DefensePro サービス チェーンの設定

- シャーシ内クラスタの Radware DefensePro サービス チェーンの設定

- UDP/TCP ポートのオープンと vDP Web サービスの有効化

- アプリケーションまたはデコレータのコンソールへの接続

- 論理デバイスの削除

論理デバイスについて

論理デバイスを作成すると、FXOS シャーシ スーパーバイザは指定されたバージョンのソフトウェアをダウンロードし、指定されたセキュリティ モジュール/エンジン(シャーシ内クラスタの場合は、Firepower シャーシにインストールされたすべてのセキュリティ モジュール)にブートストラップ コンフィギュレーションと管理インターフェイスの設定をプッシュすることで論理デバイスを展開します。

(注) |

複数のセキュリティ モジュールをサポートする FXOS シャーシでは、1 つのタイプの論理デバイスのみ(スタンドアロンまたはクラスタ)を作成できます。つまり、3 つのセキュリティ モジュールがインストールされている場合でも、1 つのセキュリティ モジュールでスタンドアロン論理デバイスを作成し、残り 2 つの論理デバイスを使用してクラスタを作成する、といったことはできません。 |

-

スタンドアロン:Firepower シャーシに取り付けた各セキュリティ モジュール/エンジンに、スタンドアロン論理デバイスを作成できます。

(注)

スタンドアロン論理デバイスを設定する場合は、シャーシのすべてのモジュールに同じソフトウェア タイプをインストールしてください。異なるソフトウェア タイプは現在サポートされていません。モジュールは特定のデバイス タイプの異なるバージョンを実行できますが、すべてのモジュールを同じタイプの論理デバイスとして設定する必要があることに注意してください。 -

クラスタ:クラスタリングを利用すると、複数のセキュリティ モジュールをグループ化して 1 つの論理デバイスとすることができます。クラスタは、単一デバイスのすべての利便性(管理、ネットワークへの統合)を備える一方で、複数デバイスによって高いスループットおよび冗長性を達成します。Firepower 9300 などの複数のモジュール デバイスが、シャーシ内クラスタリングをサポートします。

スタンドアロン ASA 論理デバイスの作成

(注) |

任意で、FirePOWER 9300 では、セキュリティ モジュールの ASA ファイアウォールの前に配置される DDoS 検出および緩和サービスとして、サードパーティ Radware 製の DefensePro の仮想プラットフォームをインストールできます(サービス チェーンについてを参照)。 |

(注) |

シャーシのすべてのモジュールに同じソフトウェア タイプをインストールする必要があります。異なるソフトウェア タイプは現在サポートされていません。モジュールは特定のデバイス タイプの異なるバージョンを実行できますが、すべてのモジュールを同じタイプの論理デバイスとして設定する必要があることに注意してください。 |

-

論理デバイスに使用するセキュリティ モジュール/エンジンに、すでに論理デバイスが設定されている場合は、まず既存の論理デバイスを削除してください(論理デバイスの削除を参照)。

-

論理デバイスに使用するアプリケーション イメージを Cisco.com からダウンロードして(Cisco.com からのイメージのダウンロードを参照)、そのイメージを FXOS シャーシにダウンロードします(論理デバイス ソフトウェア イメージの FXOS シャーシ へのダウンロードを参照)。

-

論理デバイスで使用する管理インターフェイスを設定します。

例

Firepower# scope ssa Firepower /ssa # create logical-device MyDevice1 asa 1 standalone Firepower /ssa/logical-device* # set description "logical device description" Firepower /ssa/logical-device* # create external-port-link inside Ethernet1/1 asa Firepower /ssa/logical-device/external-port-link* # set description "inside link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create external-port-link management Ethernet1/7 asa Firepower /ssa/logical-device/external-port-link* # set description "management link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create external-port-link outside Ethernet1/2 asa Firepower /ssa/logical-device/external-port-link* # set description "external link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create mgmt-bootstrap asa Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key-secret PASSWORD Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # set value Value: <password> Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create ipv4 1 default Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set gateway 1.1.1.254 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set ip 1.1.1.1 mask 255.255.255.0 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # exit Firepower /ssa/logical-device* # show configuration pending +enter logical-device MyDevice1 asa 1 standalone + enter external-port-link inside Ethernet1/1 asa + set decorator "" + set description "inside link" + exit + enter external-port-link management Ethernet1/7 asa + set decorator "" + set description "management link" + exit + enter external-port-link outside Ethernet1/2 asa + set decorator "" + set description "external link" + exit + enter mgmt-bootstrap asa + enter bootstrap-key-secret PASSWORD + set value + exit + enter ipv4 1 default + set gateway 1.1.1.254 + set ip 1.1.1.1 mask 255.255.255.0 + exit + exit + set description "logical device description" +exit Firepower /ssa/logical-device* # commit-buffer

スタンドアロン脅威防御論理デバイスの作成

FXOS シャーシ にインストールされたそれぞれのセキュリティ モジュール/エンジンにスタンドアロン論理デバイスを作成できます。FirePOWER 9300 などの複数のモジュールのデバイスでは、クラスタを設定している場合はスタンドアロン論理デバイスを作成できません。スタンドアロン デバイスを設定する前にクラスタを削除する必要があります。

(注) |

シャーシのすべてのモジュールに同じソフトウェア タイプをインストールする必要があります。異なるソフトウェア タイプは現在サポートされていません。モジュールは特定のデバイス タイプの異なるバージョンを実行できますが、すべてのモジュールを同じタイプの論理デバイスとして設定する必要があることに注意してください。 |

-

論理デバイスに使用するセキュリティ モジュール/エンジンに、すでに論理デバイスが設定されている場合は、まず既存の論理デバイスを削除してください(論理デバイスの削除を参照)。

-

論理デバイスに使用するアプリケーション イメージを Cisco.com からダウンロードして(Cisco.com からのイメージのダウンロードを参照)、そのイメージを FXOS シャーシにダウンロードします(論理デバイス ソフトウェア イメージの FXOS シャーシ へのダウンロードを参照)。

- 論理デバイスで使用する管理インターフェイスを設定します。また、少なくとも 1 つのデータ タイプのインターフェイスを設定する必要があります。必要に応じて、すべてのイベントのトラフィック(Web イベントなど)を運ぶ firepower-eventing インターフェイスも作成できます。

例

Firepower# scope ssa Firepower /ssa #create logical-device MyDevice1 ftd 1 standalone Firepower /ssa/logical-device* # create external-port-link inside Ethernet1/1 ftd Firepower /ssa/logical-device/external-port-link* # set description "inside link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create external-port-link management Ethernet1/7 ftd Firepower /ssa/logical-device/external-port-link* # set description "management link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create external-port-link outside Ethernet1/2 ftd Firepower /ssa/logical-device/external-port-link* # set description "external link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create mgmt-bootstrap ftd Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key FIREPOWER_MANAGER_IP Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value 10.0.0.100 Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key FIREWALL_MODE Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value routed Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key-secret REGISTRATION_KEY Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # set value Value: Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key-secret PASSWORD Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # set value Value: Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create ipv4 1 firepower Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set gateway 10.0.0.1 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set ip 10.0.0.31 mask 255.255.255.0 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key FQDN Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value ftd.cisco.com Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key DNS_SERVERS Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value 192.168.1.1 Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key SEARCH_DOMAINS Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value search.com Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # exit Firepower /ssa/logical-device* # exit Firepower /ssa # scope app ftd 6.0.0.837 Firepower /ssa/app # accept-license-agreement Firepower /ssa/app* # commit-buffer

クラスタの展開

クラスタリングを利用すると、複数のセキュリティ モジュールをグループ化して 1 つの論理デバイスとすることができます。クラスタは、単一デバイスのすべての利便性(管理、ネットワークへの統合)を備える一方で、複数デバイスによって高いスループットおよび冗長性を達成します。Firepower 9300 などの複数のモジュール デバイスが、シャーシ内クラスタリングをサポートします。

(注) |

Firepower Threat Defense は、複数のシャーシにわたる(シャーシ間)クラスタをサポートしていません。シャーシ内クラスタリングのみがサポートされています。 |

- FXOS シャーシでのクラスタリングについて

- クラスタリングの前提条件

- クラスタリングのガイドライン

- クラスタリングのデフォルト

- ASA クラスタリングの設定

- Firepower Threat Defense クラスタリングの設定

- クラスタリングの履歴

FXOS シャーシでのクラスタリングについて

クラスタは、1 つのユニットとして機能する複数のデバイスから構成されます。FXOS シャーシ にクラスタを導入すると、以下の処理が実行されます。

-

ユニット間通信用のクラスタ制御リンク(ポート チャネル 48)を作成します。シャーシ内クラスタリングでは(Firepower 9300のみ)、このリンクは、クラスタ通信に Firepower 9300 バックプレーンを使用します。 シャーシ間クラスタリングでは(サポートされる場合)、シャーシ間通信用にこの EtherChannel に物理インターフェイスを手動で割り当てる必要があります。

-

アプリケーション内のクラスタ ブートストラップ コンフィギュレーションを作成します。

クラスタを展開すると、クラスタ名、クラスタ制御リンク インターフェイス、およびその他のクラスタ設定を含む各ユニットに対して、最小限のブートストラップ コンフィギュレーションが FXOS シャーシ スーパーバイザからプッシュされます。

-

スパンド インターフェイスとして、クラスタにデータ インターフェイスを割り当てます。

シャーシ内クラスタリングでは、スパンド インターフェイスは、 EtherChannel に制限されません。Firepower 9300 スーパーバイザは共有インターフェイスの複数のモジュールにトラフィックをロードバランシングするために内部で EtherChannel テクノロジーを使用するため、スパンド モードではあらゆるタイプのデータ インターフェイスが機能します。 シャーシ間クラスタリングでは、すべてのデータ インターフェイスでスパンド EtherChannel を使用します。

(注)

管理インターフェイス以外の個々のインターフェイスはサポートされていません。

-

管理インターフェイスをクラスタ内のすべてのユニットに指定します。

ここでは、クラスタリングの概念と実装について詳しく説明します。

標準出荷単位とセカンダリ単位の役割

クラスタのメンバーの 1 つが標準出荷単位です。標準出荷単位は自動的に決定されます。他のすべてのメンバーはセカンダリ単位です。

すべてのコンフィギュレーション作業は標準出荷単位でのみ実行する必要があります。コンフィギュレーションはその後、セカンダリ単位に複製されます。

クラスタ制御リンク

クラスタ制御リンクは、ポートチャネル 48 インターフェイスを使用して自動的に作成されます。シャーシ内クラスタリングでは、このインターフェイスにメンバー インターフェイスはありません。シャーシ間クラスタリングでは、EtherChannel に 1 つ以上のインターフェイスを追加する必要があります。このクラスタ タイプの EtherChannel は、シャーシ内クラスタリング用のクラスタ通信に Firepower 9300 バックプレーンを使用します。

クラスタ制御リンク トラフィックには、制御とデータの両方のトラフィックが含まれます。

シャーシ間クラスタリングのクラスタ制御リンクのサイズ

可能であれば、各シャーシの予想されるスループットに合わせてクラスタ制御リンクをサイジングする必要があります。そうすれば、クラスタ制御リンクが最悪のシナリオを処理できます。

クラスタ制御リンク トラフィックの内容は主に、状態アップデートや転送されたパケットです。クラスタ制御リンクでのトラフィックの量は常に変化します。転送されるトラフィックの量は、ロード バランシングの有効性、または中央集中型機能のための十分なトラフィックがあるかどうかによって決まります。次に例を示します。

-

NAT では接続のロード バランシングが低下するので、すべてのリターン トラフィックを正しいユニットに再分散する必要があります。

-

メンバーシップが変更されると、クラスタは大量の接続の再分散を必要とするため、一時的にクラスタ制御リンクの帯域幅を大量に使用します。

クラスタ制御リンクの帯域幅を大きくすると、メンバーシップが変更されたときの収束が高速になり、スループットのボトルネックを回避できます。

(注) |

クラスタに大量の非対称(再分散された)トラフィックがある場合は、クラスタ制御リンクのサイズを大きくする必要があります。 |

シャーシ間クラスタリングのクラスタ制御リンク冗長性

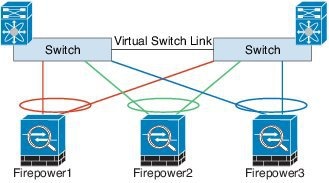

次の図は、仮想スイッチング システム(VSS)または仮想ポート チャネル(vPC)環境でクラスタ制御リンクとして EtherChannel を使用する方法を示します。EtherChannel のすべてのリンクがアクティブです。スイッチが VSS または vPC の一部である場合は、同じ EtherChannel 内の FXOS シャーシ インターフェイスをそれぞれ、VSS または vPC 内の異なるスイッチに接続できます。スイッチ インターフェイスは同じ EtherChannel ポートチャネル インターフェイスのメンバです。複数の個別のスイッチが単一のスイッチのように動作するからです。この EtherChannel は、スパンド EtherChannel ではなく、デバイス ローカルであることに注意してください。

シャーシ間クラスタリングのクラスタ制御リンクの信頼性

クラスタ制御リンクの機能を保証するには、ユニット間のラウンドトリップ時間(RTT)が 20 ms 未満になるようにします。この最大遅延により、異なる地理的サイトにインストールされたクラスタ メンバとの互換性が向上します。遅延を調べるには、ユニット間のクラスタ制御リンクで ping を実行します。

クラスタ制御リンクは、順序の異常やパケットのドロップがない信頼性の高いものである必要があります。たとえば、サイト間の導入の場合、専用リンクを使用する必要があります。

管理ネットワーク

すべてのユニットを単一の管理ネットワークに接続することを推奨します。このネットワークは、クラスタ制御リンクとは別のものです。

管理インターフェイス

クラスタに管理タイプのインターフェイスを割り当てることができます。このインターフェイスはスパンド インターフェイスではなく、特別な個別インターフェイスです。管理インターフェイスによって各ユニットに直接接続できます。

ASA の場合は、メイン クラスタ IP アドレスはそのクラスタの固定アドレスであり、常に現在の標準出荷単位に属します。アドレス範囲も設定して、現在の標準出荷単位を含む各単位がその範囲内のローカル アドレスを使用できるようにします。このメイン クラスタ IP アドレスによって、管理アクセスのアドレスが一本化されます。標準出荷単位が変更されると、メイン クラスタ IP アドレスは新しい標準出荷単位に移動するので、クラスタの管理をシームレスに続行できます。ローカル IP アドレスは、ルーティングに使用され、トラブルシューティングにも役立ちます。たとえば、クラスタを管理するにはメイン クラスタ IP アドレスに接続します。このアドレスは常に、現在の標準出荷単位に関連付けられています。個々のメンバを管理するには、ローカル IP アドレスに接続します。TFTP や syslog などの発信管理トラフィックの場合、標準出荷単位を含む各単位は、ローカル IP アドレスを使用してサーバに接続します。

Firepower Threat Defense では、同じネットワークの各単位に管理 IP アドレスを割り当てます。各単位を Management Centerに追加するときは、次の IP アドレスを使用します。

スパンド EtherChannel

シャーシあたり 1 つ以上のインターフェイスをグループ化して、クラスタのすべてのシャーシに広がる EtherChannel とすることができます。EtherChannel によって、チャネル内の使用可能なすべてのアクティブ インターフェイスのトラフィックが集約されます。スパンド EtherChannel は、ルーテッドとトランスペアレントのどちらのファイアウォール モードでも設定できます。ルーテッド モードでは、EtherChannel は単一の IP アドレスを持つルーテッド インターフェイスとして設定されます。トランスペアレント モードでは、IP アドレスはインターフェイスではなくブリッジ グループに割り当てられます。EtherChannel は初めから、ロード バランシング機能を基本的動作の一部として備えています。

クラスタリングの前提条件

シャーシ間クラスタリングのスイッチの前提条件

-

サポートされているスイッチのリストについては、「Cisco FXOS Compatibility(Cisco FXOS の互換性)」(英語)を参照してください。

クラスタリングのガイドライン

モデル

シャーシ間クラスタリングのスイッチ

-

ASR 9006 でデフォルト以外の MTU を設定する場合は、ASA MTU よりも 14 バイト大きい ASR インターフェイス MTU を設定します。そうしないと、mtu-ignore オプションを使用しない限り、OSPF 隣接関係ピアリングの試行が失敗する可能性があります。ASA MTU と ASR IPv4 MTU を一致させる必要があることに注意してください。

-

クラスタ制御リンク インターフェイスのスイッチでは、クラスタ ユニットに接続されるスイッチ ポートに対してスパニングツリー PortFast をイネーブルにすることもできます。このようにすると、新規ユニットの参加プロセスを高速化できます。

-

スイッチ上のスパンド EtherChannel のバンドリングが遅いときは、スイッチの個別インターフェイスに対して LACP 高速レートをイネーブルにできます。

-

スイッチでは、EtherChannel ロードバランシング アルゴリズム source-dest-ip または source-dest-ip-port(Cisco Nexus OS および Cisco IOS の port-channel load-balance コマンドを参照)を使用することをお勧めします。クラスタ内の ASA へのトラフィックが均等に分散されなくなることがあるため、ロードバランシング アルゴリズムでは、 vlan キーワードを使用しないでください。ASA のデフォルトのロードバランシング アルゴリズムを変更 しないでください( port-channel load-balance コマンド内)。

-

スイッチの EtherChannel ロードバランシング アルゴリズムを変更すると、スイッチの EtherChannel インターフェイスは一時的にトラフィックの転送を停止し、スパニングツリー プロトコルが再起動します。トラフィックが再び流れ出すまでに、少し時間がかかります。

-

Cisco Nexus スイッチのクラスタに接続されたすべての EtherChannel インターフェイスで、LACP グレースフル コンバージェンス機能をディセーブルにする必要があります。

-

クラスタ制御リンク パスのネットワーク エレメントでは、L4 チェックサムを検証しないようにする必要があります。クラスタ制御リンク経由でリダイレクトされたトラフィックには、正しい L4 チェックサムが設定されていません。L4 チェックサムを検証するスイッチにより、トラフィックがドロップされる可能性があります。

-

Supervisor 2T EtherChannel では、デフォルトのハッシュ配信アルゴリズムは適応型です。VSS 設計での非対称トラフィックを避けるには、ASA に接続されているポートチャネルでのハッシュ アルゴリズムを固定に変更します。

router(config)# port-channelidhash-distributionfixed

シャーシ間クラスタリングの EtherChannel

-

15.1(1)S2 より前の Catalyst 3750-X Cisco IOS ソフトウェア バージョンでは、クラスタ ユニットはスイッチ スタックに EtherChannel を接続することをサポートしていませんでした。デフォルトのスイッチ設定では、クラスタ ユニット EtherChannel がクロス スタックに接続されている場合、マスター スイッチの電源がオフになると、残りのスイッチに接続されている EtherChannel は起動しません。互換性を高めるため、stack-mac persistent timer コマンドを設定して、十分なリロード時間を確保できる大きな値、たとえば 8 分、0 (無制限)などを設定します。または、15.1(1)S2 など、より安定したスイッチ ソフトウェア バージョンにアップグレードできます。

-

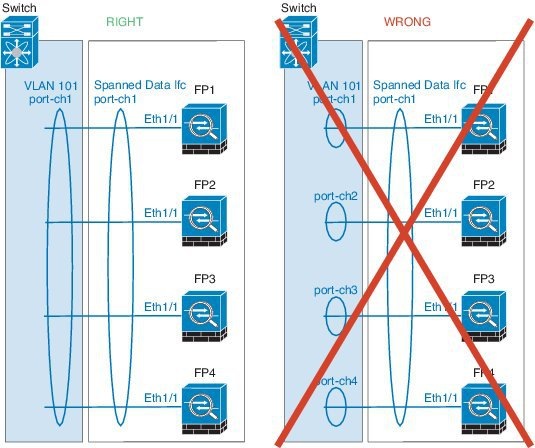

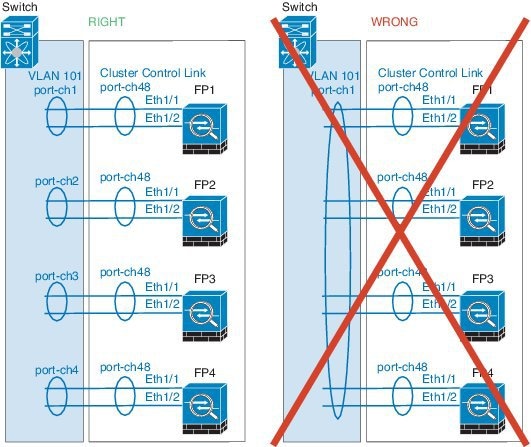

スパンド EtherChannel とデバイス ローカル EtherChannel のコンフィギュレーション:スパンド EtherChannel と デバイス ローカル EtherChannel に対してスイッチを適切に設定します。

-

スパンド EtherChannel:クラスタ ユニット スパンド EtherChannel(クラスタのすべてのメンバに広がる)の場合は、複数のインターフェイスが結合されてスイッチ上の単一の EtherChannel となります。各インターフェイスがスイッチ上の同じチャネル グループ内にあることを確認してください。

-

デバイス ローカル EtherChannel:クラスタ ユニット デバイス ローカル EtherChannel(クラスタ制御リンク用に設定された EtherChannel もこれに含まれます)は、それぞれ独立した EtherChannel としてスイッチ上で設定してください。スイッチ上で複数のクラスタ ユニット EtherChannel を結合して 1 つの EtherChannel としないでください。

-

その他のガイドライン

クラスタリングのデフォルト

クラスタ制御リンクはポート チャネル 48 を使用します。

ASA クラスタリングの設定

FXOS シャーシ スーパーバイザから簡単にクラスタを導入できます。すべての初期設定が各ユニットに自動的に生成されます。 シャーシ間クラスタリングでは、各シャーシを別々に設定します。導入を容易にするために、1 つのシャーシにクラスタを導入し、その後、最初のシャーシから次のシャーシにブートストラップ コンフィギュレーションをコピーできます。

| ステップ 1 |

クラスタを導入する前に、少なくとも 1 つのデータ タイプのインターフェイスまたは EtherChannel(別名ポート チャネル)を設定します。ポート チャネルの作成またはインターフェイス プロパティの編集を参照してください。 デフォルトでは、すべてのインターフェイスがクラスタに割り当てられます。導入後にクラスタにデータ インターフェイスを追加することもできます。 シャーシ間クラスタリングでは、全データ インターフェイスは 1 つ以上のメンバー インターフェイスを持つ EtherChannel である必要があります。各シャーシに EtherChannel を追加します。 |

| ステップ 2 | 管理タイプのインターフェイスまたは EtherChannel を追加します。ポート チャネルの作成またはインターフェイス プロパティの編集を参照してください。 |

| ステップ 3 | ポート チャネル 48 はクラスタ制御リンクとして予約されます。シャーシ間クラスタリングでは、ポート チャネル 48 に少なくとも 1 つのインターフェイスを追加します。 |

| ステップ 4 |

セキュリティ サービス モードを開始します。 scopessa 例: Firepower # scope ssa Firepower /ssa # |

| ステップ 5 |

クラスタを作成します。 enter logical-devicedevice_nameasa "1,2,3" clustered 例: Firepower /ssa # enter logical-device ASA1 asa "1,2,3" clustered Firepower /ssa/logical-device* # device_name は、FXOS シャーシ スーパーバイザがクラスタリングを設定してインターフェイスを割り当てるために使用します。これはセキュリティ モジュール設定で使用されるクラスタ名ではありません。まだハードウェアをインストールしていなくても、3 つのセキュリティ モジュールすべてを指定する必要があります。 |

| ステップ 6 |

クラスタ パラメータを設定します。 enter cluster-bootstrap 例: Firepower /ssa/logical-device* # enter cluster-bootstrap Firepower /ssa/logical-device/cluster-bootstrap* # |

| ステップ 7 |

セキュリティ モジュール設定のクラスタ グループ名を設定します。 set service-typecluster_name 例: Firepower /ssa/logical-device/cluster-bootstrap* # set service-type cluster1 Firepower /ssa/logical-device/cluster-bootstrap* # 名前は 1 ~ 38 文字の ASCII 文字列であることが必要です。 |

| ステップ 8 |

クラスタ インターフェイス モードを設定します。 set mode spanned-etherchannel 例: Firepower /ssa/logical-device/cluster-bootstrap* # set mode spanned-etherchannel Firepower /ssa/logical-device/cluster-bootstrap* # スパンド EtherChannel モードは、サポートされている唯一のモードです。 |

| ステップ 9 |

管理 IP アドレス情報を設定します。 この情報は、セキュリティ モジュール設定で管理インターフェイスを設定するために使用されます。 例: Firepower /ssa/logical-device/cluster-bootstrap* # set ipv4 gateway 10.1.1.254 Firepower /ssa/logical-device/cluster-bootstrap* # set ipv4 pool 10.1.1.11 10.1.1.27 Firepower /ssa/logical-device/cluster-bootstrap* # set ipv6 gateway 2001:DB8::AA Firepower /ssa/logical-device/cluster-bootstrap* # set ipv6 pool 2001:DB8::11 2001:DB8::27 Firepower /ssa/logical-device/cluster-bootstrap* # set virtual ipv4 10.1.1.1 mask 255.255.255.0 Firepower /ssa/logical-device/cluster-bootstrap* # set virtual ipv6 2001:DB8::1 prefix-length 64 |

| ステップ 10 |

シャーシ ID を設定します。 set chassis-idid クラスタの各シャーシは一意の ID が必要です。 例: Firepower /ssa/logical-device/cluster-bootstrap* # set chassis-id 1 Firepower /ssa/logical-device/cluster-bootstrap* # |

| ステップ 11 |

クラスタ制御リンクの制御トラフィックの認証キーを設定します。 set key 例: Firepower /ssa/logical-device/cluster-bootstrap* # set key Key: diamonddogs Firepower /ssa/logical-device/cluster-bootstrap* # 共有秘密を入力するように求められます。 共有秘密は、1 ~ 63 文字の ASCII 文字列です。共有秘密は、キーを生成するために使用されます。このオプションは、データパス トラフィック(接続状態アップデートや転送されるパケットなど)には影響しません。データパス トラフィックは、常にクリア テキストとして送信されます。 |

| ステップ 12 |

クラスタ ブートストラップ モードおよび論理デバイス モードを終了します。 exit exit |

| ステップ 13 |

使用可能なソフトウェア バージョンを表示し、使用するバージョンを設定します。

例: /ssa* # scope app asa 9.5.2.1 /ssa/app* # set-default /ssa/app* # exit /ssa* # |

| ステップ 14 |

設定をコミットします。 commit-buffer FXOS シャーシ スーパーバイザは、デフォルトのセキュリティ モジュール ソフトウェア バージョンをダウンロードし、各セキュリティ モジュールにクラスタ ブートストラップ コンフィギュレーションと管理インターフェイス設定をプッシュすることで、クラスタを導入します。 |

| ステップ 15 | クラスタに別のシャーシを追加するには、この手順を繰り返しますが、固有の chassis-id を設定する必要があります。それ以外は、両方のシャーシで同じ設定を使用します。 |

| ステップ 16 | 標準出荷単位セキュリティ モジュールに接続してクラスタリング設定をカスタマイズします。 |

例

シャーシ 1:

scope eth-uplink

scope fabric a

enter port-channel 1

set port-type data

enable

enter member-port Ethernet1/1

exit

enter member-port Ethernet1/2

exit

exit

enter port-channel 2

set port-type data

enable

enter member-port Ethernet1/3

exit

enter member-port Ethernet1/4

exit

exit

enter port-channel 3

set port-type data

enable

enter member-port Ethernet1/5

exit

enter member-port Ethernet1/6

exit

exit

enter port-channel 4

set port-type mgmt

enable

enter member-port Ethernet2/1

exit

enter member-port Ethernet2/2

exit

exit

enter port-channel 48

set port-type cluster

enable

enter member-port Ethernet2/3

exit

exit

exit

exit

commit buffer

scope ssa

enter logical-device ASA1 asa "1,2,3" clustered

enter cluster-bootstrap

set chassis-id 1

set ipv4 gateway 10.1.1.254

set ipv4 pool 10.1.1.11 10.1.1.27

set ipv6 gateway 2001:DB8::AA

set ipv6 pool 2001:DB8::11 2001:DB8::27

set key

Key: f@arscape

set mode spanned-etherchannel

set service-type cluster1

set virtual ipv4 10.1.1.1 mask 255.255.255.0

set virtual ipv6 2001:DB8::1 prefix-length 64

exit

exit

scope app asa 9.5.2.1

set-default

exit

commit-buffer

シャーシ 2:

scope eth-uplink

scope fabric a

create port-channel 1

set port-type data

enable

create member-port Ethernet1/1

exit

create member-port Ethernet1/2

exit

exit

create port-channel 2

set port-type data

enable

create member-port Ethernet1/3

exit

create member-port Ethernet1/4

exit

exit

create port-channel 3

set port-type data

enable

create member-port Ethernet1/5

exit

create member-port Ethernet1/6

exit

exit

create port-channel 4

set port-type mgmt

enable

create member-port Ethernet2/1

exit

create member-port Ethernet2/2

exit

exit

create port-channel 48

set port-type cluster

enable

create member-port Ethernet2/3

exit

exit

exit

exit

commit buffer

scope ssa

enter logical-device ASA1 asa "1,2,3" clustered

enter cluster-bootstrap

set chassis-id 2

set ipv4 gateway 10.1.1.254

set ipv4 pool 10.1.1.11 10.1.1.15

set ipv6 gateway 2001:DB8::AA

set ipv6 pool 2001:DB8::11 2001:DB8::19

set key

Key: f@rscape

set mode spanned-etherchannel

set service-type cluster1

set virtual ipv4 10.1.1.1 mask 255.255.255.0

set virtual ipv6 2001:DB8::1 prefix-length 64

exit

exit

scope app asa 9.5.2.1

set-default

exit

commit-buffer

Firepower Threat Defense クラスタリングの設定

FXOS シャーシ スーパーバイザから簡単にクラスタを導入できます。すべての初期設定が各ユニットに自動的に生成されます。

| ステップ 1 |

クラスタを導入する前に、少なくとも 1 つのデータ タイプのインターフェイスまたは EtherChannel(別名ポート チャネル)を設定します。ポート チャネルの作成またはインターフェイス プロパティの編集を参照してください。 導入後にクラスタにデータ インターフェイスを追加することもできます。 |

| ステップ 2 |

(オプション)クラスタを展開する前に Firepower-eventing タイプのインターフェイスを設定します。インターフェイス プロパティの編集を参照してください。 このインターフェイスは、Firepower Threat Defense デバイスのセカンダリ管理インターフェイスです。このインターフェイスを使用するには、Firepower Threat Defense CLI で IP アドレスなどのパラメータを設定する必要があります。たとえば、イベント(Web イベントなど)から管理トラフィックを分類できます。Firepower Management Center コマンド リファレンスの configure network コマンドを参照してください。 |

| ステップ 3 | 管理タイプのインターフェイスまたは EtherChannel を追加します。ポート チャネルの作成またはインターフェイス プロパティの編集を参照してください。 |

| ステップ 4 |

セキュリティ サービス モードを開始します。 scopessa 例: Firepower # scope ssa Firepower /ssa # |

| ステップ 5 |

クラスタを作成します。 enter logical-devicedevice_nameftd "1,2,3" clustered 例: Firepower /ssa # enter logical-device FTD1 ftd "1,2,3" clustered Firepower /ssa/logical-device* # device_name は、FXOS シャーシ スーパーバイザがクラスタリングを設定してインターフェイスを割り当てるために使用します。これはセキュリティ モジュール設定で使用されるクラスタ名ではありません。まだハードウェアをインストールしていなくても、3 つのセキュリティ モジュールすべてを指定する必要があります。 |

| ステップ 6 |

クラスタ ブートストラップ パラメータを設定します。

例: Firepower /ssa/logical-device* # enter cluster-bootstrap Firepower /ssa/logical-device/cluster-bootstrap* # set chassis-id 1 Firepower /ssa/logical-device/cluster-bootstrap* # set key Key: f@arscape Firepower /ssa/logical-device/cluster-bootstrap* # set mode spanned-etherchannel Firepower /ssa/logical-device/cluster-bootstrap* # set service-type cluster1 Firepower /ssa/logical-device/cluster-bootstrap* # exit Firepower /ssa/logical-device/* # |

| ステップ 7 |

管理ブートストラップ パラメータを設定します。

例: Firepower /ssa/logical-device* # enter mgmt-bootstrap ftd Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key FIREPOWER_MANAGER_IP Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value 10.0.0.100 Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key FIREWALL_MODE Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value routed Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key-secret REGISTRATION_KEY Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # set value Value: ziggy$tardust Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key-secret PASSWORD Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # set value Value: $pidersfrommars Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key FQDN Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value example.cisco.com Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key DNS_SERVERS Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value 192.168.1.1 Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key SEARCH_DOMAINS Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value example.com Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter ipv4 1 firepower Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set gateway 10.0.0.1 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set ip 10.0.0.31 mask 255.255.255.0 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter ipv4 2 firepower Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set gateway 10.0.0.1 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set ip 10.0.0.32 mask 255.255.255.0 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter ipv4 3 firepower Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set gateway 10.0.0.1 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set ip 10.0.0.33 mask 255.255.255.0 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # exit Firepower /ssa/logical-device* # |

| ステップ 8 |

論理デバイス モードを終了します。 exit |

| ステップ 9 |

使用可能なソフトウェア バージョンを表示し、使用するバージョンを設定します。

例: /ssa # scope app ftd 6.1.0.21 /ssa/app # set-default /ssa/app* # accept-license-agreement /ssa/app* # exit /ssa* # |

| ステップ 10 |

設定をコミットします。 commit-buffer FXOS シャーシ スーパーバイザは、デフォルトのセキュリティ モジュール ソフトウェア バージョンをダウンロードし、各セキュリティ モジュールにクラスタ ブートストラップ コンフィギュレーションと管理インターフェイス設定をプッシュすることで、クラスタを導入します。 |

| ステップ 11 | 各セキュリティ モジュールを、管理 IP アドレスを使用する Firepower Management Center に追加してから、Web インターフェイスでクラスタにグループ化します。 |

例

scope eth-uplink

scope fabric a

enter port-channel 1

set port-type data

enable

create member-port Ethernet1/1

exit

create member-port Ethernet1/2

exit

exit

enter port-channel 2

set port-type data

enable

create member-port Ethernet1/3

exit

create member-port Ethernet1/4

exit

exit

enter port-channel 3

set port-type firepower-eventing

enable

create member-port Ethernet1/5

exit

create member-port Ethernet1/6

exit

exit

enter port-channel 4

set port-type mgmt

enable

create member-port Ethernet2/1

exit

enter member-port Ethernet2/2

exit

exit

exit

exit

commit buffer

scope ssa

enter logical-device FTD1 ftd "1,2,3" clustered

enter cluster-bootstrap

set chassis-id 1

set key cluster_key

set mode spanned-etherchannel

set service-type ftd-cluster

exit

enter mgmt-bootstrap ftd

enter bootstrap-key FIREPOWER_MANAGER_IP

set value 10.0.0.100

exit

enter bootstrap-key FIREWALL_MODE

set value transparent

exit

enter bootstrap-key-secret REGISTRATION_KEY

set value

Value: alladinsane

exit

enter bootstrap-key-secret PASSWORD

set value

Value: widthofacircle

exit

enter bootstrap-key FQDN

set value ftd.cisco.com

exit

enter bootstrap-key DNS_SERVERS

set value 192.168.1.1

exit

enter bootstrap-key SEARCH_DOMAINS

set value search.com

exit

enter ipv4 1 firepower

set gateway 10.0.0.1

set ip 10.0.0.31 mask 255.255.255.0

exit

enter ipv4 2 firepower

set gateway 10.0.0.1

set ip 10.0.0.32 mask 255.255.255.0

exit

enter ipv4 3 firepower

set gateway 10.0.0.1

set ip 10.0.0.33 mask 255.255.255.0

exit

exit

exit

scope app ftd 6.0.0.837

accept-license-agreement

exit

commit-buffer

クラスタリングの履歴

サービス チェーンについて

Cisco FXOS シャーシは、単一ブレードで複数のサービス(ファイアウォール、サードパーティの DDoS アプリケーションなど)をサポートできます。これらのアプリケーションとサービスは、リンクされて、サービス チェーンを形成します。現在サービスされているサービス チェーン コンフィギュレーションでは、サードパーティ製の Radware DefensePro 仮想プラットフォームが ASA ファイアウォールの手前で実行されています。Radware DefensePro は、FXOS シャーシに分散型サービス妨害(DDoS)の検出と緩和機能を提供する KVM ベースの仮想プラットフォームです。FXOS シャーシでサービス チェーンが有効になると、ネットワークからのトラフィックは主要な ASA ファイアウォールに到達する前に DefensePro 仮想プラットフォームを通過する必要があります。

(注) |

|

スタンドアロンの論理デバイスでの Radware DefensePro サービス チェーンの設定

-

Firepower 9300 セキュリティ アプライアンス。

-

論理デバイスに使用するセキュリティ モジュールに、すでに論理デバイスが設定されている場合は、まず既存の論理デバイスを削除してください(論理デバイスの削除を参照)。

-

vDP イメージを Cisco.com からダウンロードして(Cisco.com からのイメージのダウンロードを参照)、そのイメージを FXOS シャーシにダウンロードします(論理デバイス ソフトウェア イメージの FXOS シャーシ へのダウンロードを参照)。

-

ポート チャネルを作成し、インターフェイス タイプを {data | mgmt } に設定します(ポート チャネルの作成を参照)。

| ステップ 1 | スタンドアロン設定で ASA 論理デバイスを作成します(スタンドアロン ASA 論理デバイスの作成を参照)。 |

| ステップ 2 |

Radware vDP イメージをインストールします。 Firepower/ ssa#scopeslot_id Firepower/ ssa/slot#createapp-instance vdp |

| ステップ 3 |

設定をコミットします。 commit-buffer |

| ステップ 4 |

セキュリティ モジュールの vDP の設置とプロビジョニングを確認します。 show app-instance |

| ステップ 5 |

ASA 論理デバイスを入力します。 scope ssa scope logical-device ld_asa |

| ステップ 6 |

vDP の外部管理を設定します。

|

| ステップ 7 |

外部ポート リンクを作成します。 createexternal-port-linkmgmt_vdpinterface_id vdp |

| ステップ 8 |

外部ポートの範囲を指定します。 scopeexternal-port-linkdata_1_2 |

| ステップ 9 |

論理デバイスにサードパーティのアプリケーションを追加します。 setdecorator vdp exit exit |

| ステップ 10 |

サードパーティのアプリケーションがインターフェイスに設定されているかどうかを確認します。 show logical-device |

| ステップ 11 |

設定をコミットします。 commit-buffer |

シャーシ内クラスタの Radware DefensePro サービス チェーンの設定

-

Firepower 9300 セキュリティ アプライアンス。

-

論理デバイスに使用するセキュリティ モジュールに、すでに論理デバイスが設定されている場合は、まず既存の論理デバイスを削除してください(論理デバイスの削除を参照)。

-

vDP イメージを Cisco.com からダウンロードして(Cisco.com からのイメージのダウンロードを参照)、そのイメージを FXOS シャーシにダウンロードします(論理デバイス ソフトウェア イメージの FXOS シャーシ へのダウンロードを参照)。

| ステップ 1 | ASA クラスタを設定します(ASA クラスタリングの設定を参照)。 | ||

| ステップ 2 |

外部(クライアント側)ポートを Radware DefensePro でデコレートします。 enter external-port-linkname interface_nameasa set decoratorvdp set description'''' exit |

||

| ステップ 3 |

ASA の外部管理ポートを割り当てます。 enter external-port-linkmgmt_asainterface_nameasa set decorator'''' set description'''' exit |

||

| ステップ 4 |

DefensePro の外部管理ポートを割り当てます。 enter external-port-linkmgmt_vdpinterface_nameasa set decorator'''' set description'''' |

||

| ステップ 5 |

クラスタ ポート チャネルを設定します。 enter external-port-link port-channel48 Port-channel48 asa set decorator'''' set description'''' exit |

||

| ステップ 6 |

DefensePro の 3 つのすべてのインスタンスの管理ブートストラップを設定します。 enter mgmt-bootstrapvdp enter ipv4slot_iddefault setgatewaygateway_address setipip_addressmasknetwork_mask exit 例:

enter mgmt-bootstrap vdp

enter ipv4 1 default

set gateway 172.16.0.1

set ip 172.16.4.219 mask 255.255.0.0

exit

enter ipv4 2 default

set gateway 172.16.0.1

set ip 172.16.4.220 mask 255.255.0.0

exit

enter ipv4 3 default

set gateway 172.16.0.1

set ip 172.16.4.221 mask 255.255.0.0

exit |

||

| ステップ 7 |

管理ブートストラップ設定スコープを終了します。 exit |

||

| ステップ 8 |

設定をコミットします。

|

||

| ステップ 9 |

以下のいずれかの方法で、「primary」と「secondary」の DefensePro インスタンスがどれであるかを確認します。

|

DefensePro アプリケーションがオンラインでもクラスタ化されていない場合は、CLI に次のように表示されます。

App Attribute:

App Attribute Key: cluster-role

Value: unknown

この「unknown」値が表示された場合は、vDP クラスタを作成するために、DefensePro アプリケーションを入力してマスター IP アドレスを設定する必要があります。

App Attribute:

App Attribute Key: cluster-role

Value: primary/secondary

例

scope ssa

enter logical-device ld asa "1,2,3" clustered

enter cluster-bootstrap

set chassis-id 1

set ipv4 gateway 172.16.0.1

set ipv4 pool 172.16.4.216 172.16.4.218

set ipv6 gateway 2010::2

set ipv6 pool 2010::21 2010::26

set key secret

set mode spanned-etherchannel

set name cisco

set virtual ipv4 172.16.4.222 mask 255.255.0.0

set virtual ipv6 2010::134 prefix-length 64

exit

enter external-port-link Ethernet1-2 Ethernet1/2 asa

set decorator vdp

set description ""

exit

enter external-port-link Ethernet1-3_asa Ethernet1/3 asa

set decorator ""

set description ""

exit

enter external-port-link mgmt_asa Ethernet1/1 asa

set decorator ""

set description ""

exit

enter external-port-link mgmt_vdp Ethernet1/1 vdp

set decorator ""

set description ""

exit

enter external-port-link port-channel48 Port-channel48 asa

set decorator ""

set description ""

exit

enter mgmt-bootstrap vdp

enter ipv4 1 default

set gateway 172.16.0.1

set ip 172.16.4.219 mask 255.255.0.0

exit

enter ipv4 2 default

set gateway 172.16.0.1

set ip 172.16.4.220 mask 255.255.0.0

exit

enter ipv4 3 default

set gateway 172.16.0.1

set ip 172.16.4.221 mask 255.255.0.0

exit

exit

commit-buffer

scope ssa

scope slot 1

scope app-instance vdp

show app-attri

App Attribute:

App Attribute Key: cluster-role

Value: unknown

UDP/TCP ポートのオープンと vDP Web サービスの有効化

Radware APSolute Vision Manager インターフェイスは、さまざまな UDP/TCP ポートを使用して Radware vDP のアプリケーションと通信します。vDP のアプリケーション が APSolute Vision Manager と通信するために、これらのポートがアクセス可能でありファイアウォールによってブロックされないことを確認します。オープンする特定のポートの詳細については、APSolute Vision ユーザ ガイドの次の表を参照してください。

-

Ports for APSolute Vision Server-WBM Communication and Operating System

-

Communication Ports for APSolute Vision Server with Radware Devices

Radware APSolute Vision で FXOS シャーシ内に配置される Virtual DefensePro アプリケーションを管理するために、FXOS CLI を使用して vDP Web サービスを有効にする必要があります。

アプリケーションまたはデコレータのコンソールへの接続

次の手順に従ってアプリケーションまたはデコレータのコンソールに接続します。

(注) |

コンソールへのアクセスで問題が発生する場合は、別の SSH クライアントを試すか、SSH クライアントを新しいバージョンにアップグレードすることを推奨します。 |

例

次の例では、セキュリティ モジュール 1 の ASA に接続してから、FXOS CLI のスーパーバイザ レベルに戻ります。

Firepower# connect module 1 console Telnet escape character is '~'. Trying 127.5.1.1... Connected to 127.5.1.1. Escape character is '~'. CISCO Serial Over LAN: Close Network Connection to Exit Firepower-module1>connect asa asa> ~ telnet> quit Connection closed. Firepower#

論理デバイスの削除

例

Firepower# scope ssa

Firepower /ssa # show logical-device

Logical Device:

Name Description Slot ID Mode Operational State Template Name

---------- ----------- ---------- ---------- ------------------------ -------------

FTD 1,2,3 Clustered Ok ftd

Firepower /ssa # delete logical-device FTD

Firepower /ssa* # show app-instance

Application Name Slot ID Admin State Operational State Running Version Startup Version Cluster Oper State

-------------------- ----------- --------------- -------------------- --------------- --------------- ------------------

ftd 1 Disabled Stopping 6.0.0.837 6.0.0.837 Not Applicable

ftd 2 Disabled Offline 6.0.0.837 6.0.0.837 Not Applicable

ftd 3 Disabled Not Available 6.0.0.837 Not Applicable

Firepower /ssa* # scope slot 1

Firepower /ssa/slot # delete app-instance ftd

Firepower /ssa/slot* # exit

Firepower /ssa* # scope slot 2

Firepower /ssa/slot # delete app-instance ftd

Firepower /ssa/slot* # exit

Firepower /ssa* # scope slot 3

Firepower /ssa/slot # delete app-instance ftd

Firepower /ssa/slot* # exit

Firepower /ssa* # commit-buffer

目次

- 論理デバイス

- 論理デバイスについて

- スタンドアロン ASA 論理デバイスの作成

- スタンドアロン脅威防御論理デバイスの作成

- クラスタの展開

- FXOS シャーシでのクラスタリングについて

- 標準出荷単位とセカンダリ単位の役割

- クラスタ制御リンク

- シャーシ間クラスタリングのクラスタ制御リンクのサイズ

- シャーシ間クラスタリングのクラスタ制御リンク冗長性

- シャーシ間クラスタリングのクラスタ制御リンクの信頼性

- 管理ネットワーク

- 管理インターフェイス

- スパンド EtherChannel

- クラスタリングの前提条件

- クラスタリングのガイドライン

- クラスタリングのデフォルト

- ASA クラスタリングの設定

- Firepower Threat Defense クラスタリングの設定

- クラスタリングの履歴

- サービス チェーンについて

- スタンドアロンの論理デバイスでの Radware DefensePro サービス チェーンの設定

- シャーシ内クラスタの Radware DefensePro サービス チェーンの設定

- UDP/TCP ポートのオープンと vDP Web サービスの有効化

- アプリケーションまたはデコレータのコンソールへの接続

- 論理デバイスの削除

論理デバイスについて

論理デバイスを作成すると、FXOS シャーシ スーパーバイザは指定されたバージョンのソフトウェアをダウンロードし、指定されたセキュリティ モジュール/エンジン(シャーシ内クラスタの場合は、Firepower シャーシにインストールされたすべてのセキュリティ モジュール)にブートストラップ コンフィギュレーションと管理インターフェイスの設定をプッシュすることで論理デバイスを展開します。

論理デバイスは次の 2 つのタイプのいずれかを作成できます。

(注)

複数のセキュリティ モジュールをサポートする FXOS シャーシでは、1 つのタイプの論理デバイスのみ(スタンドアロンまたはクラスタ)を作成できます。つまり、3 つのセキュリティ モジュールがインストールされている場合でも、1 つのセキュリティ モジュールでスタンドアロン論理デバイスを作成し、残り 2 つの論理デバイスを使用してクラスタを作成する、といったことはできません。

スタンドアロン:Firepower シャーシに取り付けた各セキュリティ モジュール/エンジンに、スタンドアロン論理デバイスを作成できます。

(注)

スタンドアロン論理デバイスを設定する場合は、シャーシのすべてのモジュールに同じソフトウェア タイプをインストールしてください。異なるソフトウェア タイプは現在サポートされていません。モジュールは特定のデバイス タイプの異なるバージョンを実行できますが、すべてのモジュールを同じタイプの論理デバイスとして設定する必要があることに注意してください。クラスタ:クラスタリングを利用すると、複数のセキュリティ モジュールをグループ化して 1 つの論理デバイスとすることができます。クラスタは、単一デバイスのすべての利便性(管理、ネットワークへの統合)を備える一方で、複数デバイスによって高いスループットおよび冗長性を達成します。Firepower 9300 などの複数のモジュール デバイスが、シャーシ内クラスタリングをサポートします。

スタンドアロン ASA 論理デバイスの作成

FXOS シャーシ にインストールされたそれぞれの セキュリティ モジュール/エンジンにスタンドアロン論理デバイスを作成できます。FirePOWER 9300 などの複数のモジュールのデバイスでは、クラスタを設定している場合はスタンドアロン論理デバイスを作成できません。スタンドアロン デバイスを設定する前にクラスタを削除する必要があります。

(注)

任意で、FirePOWER 9300 では、セキュリティ モジュールの ASA ファイアウォールの前に配置される DDoS 検出および緩和サービスとして、サードパーティ Radware 製の DefensePro の仮想プラットフォームをインストールできます(サービス チェーンについてを参照)。

(注)

シャーシのすべてのモジュールに同じソフトウェア タイプをインストールする必要があります。異なるソフトウェア タイプは現在サポートされていません。モジュールは特定のデバイス タイプの異なるバージョンを実行できますが、すべてのモジュールを同じタイプの論理デバイスとして設定する必要があることに注意してください。はじめる前に手順

論理デバイスに使用するセキュリティ モジュール/エンジンに、すでに論理デバイスが設定されている場合は、まず既存の論理デバイスを削除してください(論理デバイスの削除を参照)。

論理デバイスに使用するアプリケーション イメージを Cisco.com からダウンロードして(Cisco.com からのイメージのダウンロードを参照)、そのイメージを FXOS シャーシにダウンロードします(論理デバイス ソフトウェア イメージの FXOS シャーシ へのダウンロードを参照)。

論理デバイスで使用する管理インターフェイスを設定します。

例

Firepower# scope ssa Firepower /ssa # create logical-device MyDevice1 asa 1 standalone Firepower /ssa/logical-device* # set description "logical device description" Firepower /ssa/logical-device* # create external-port-link inside Ethernet1/1 asa Firepower /ssa/logical-device/external-port-link* # set description "inside link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create external-port-link management Ethernet1/7 asa Firepower /ssa/logical-device/external-port-link* # set description "management link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create external-port-link outside Ethernet1/2 asa Firepower /ssa/logical-device/external-port-link* # set description "external link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create mgmt-bootstrap asa Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key-secret PASSWORD Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # set value Value: <password> Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create ipv4 1 default Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set gateway 1.1.1.254 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set ip 1.1.1.1 mask 255.255.255.0 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # exit Firepower /ssa/logical-device* # show configuration pending +enter logical-device MyDevice1 asa 1 standalone + enter external-port-link inside Ethernet1/1 asa + set decorator "" + set description "inside link" + exit + enter external-port-link management Ethernet1/7 asa + set decorator "" + set description "management link" + exit + enter external-port-link outside Ethernet1/2 asa + set decorator "" + set description "external link" + exit + enter mgmt-bootstrap asa + enter bootstrap-key-secret PASSWORD + set value + exit + enter ipv4 1 default + set gateway 1.1.1.254 + set ip 1.1.1.1 mask 255.255.255.0 + exit + exit + set description "logical device description" +exit Firepower /ssa/logical-device* # commit-bufferスタンドアロン脅威防御論理デバイスの作成

FXOS シャーシ にインストールされたそれぞれのセキュリティ モジュール/エンジンにスタンドアロン論理デバイスを作成できます。FirePOWER 9300 などの複数のモジュールのデバイスでは、クラスタを設定している場合はスタンドアロン論理デバイスを作成できません。スタンドアロン デバイスを設定する前にクラスタを削除する必要があります。

(注)

シャーシのすべてのモジュールに同じソフトウェア タイプをインストールする必要があります。異なるソフトウェア タイプは現在サポートされていません。モジュールは特定のデバイス タイプの異なるバージョンを実行できますが、すべてのモジュールを同じタイプの論理デバイスとして設定する必要があることに注意してください。はじめる前に手順

論理デバイスに使用するセキュリティ モジュール/エンジンに、すでに論理デバイスが設定されている場合は、まず既存の論理デバイスを削除してください(論理デバイスの削除を参照)。

論理デバイスに使用するアプリケーション イメージを Cisco.com からダウンロードして(Cisco.com からのイメージのダウンロードを参照)、そのイメージを FXOS シャーシにダウンロードします(論理デバイス ソフトウェア イメージの FXOS シャーシ へのダウンロードを参照)。

- 論理デバイスで使用する管理インターフェイスを設定します。また、少なくとも 1 つのデータ タイプのインターフェイスを設定する必要があります。必要に応じて、すべてのイベントのトラフィック(Web イベントなど)を運ぶ firepower-eventing インターフェイスも作成できます。

例

Firepower# scope ssa Firepower /ssa #create logical-device MyDevice1 ftd 1 standalone Firepower /ssa/logical-device* # create external-port-link inside Ethernet1/1 ftd Firepower /ssa/logical-device/external-port-link* # set description "inside link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create external-port-link management Ethernet1/7 ftd Firepower /ssa/logical-device/external-port-link* # set description "management link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create external-port-link outside Ethernet1/2 ftd Firepower /ssa/logical-device/external-port-link* # set description "external link" Firepower /ssa/logical-device/external-port-link* # exit Firepower /ssa/logical-device* # create mgmt-bootstrap ftd Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key FIREPOWER_MANAGER_IP Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value 10.0.0.100 Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key FIREWALL_MODE Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value routed Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key-secret REGISTRATION_KEY Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # set value Value: Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key-secret PASSWORD Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # set value Value: Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create ipv4 1 firepower Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set gateway 10.0.0.1 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set ip 10.0.0.31 mask 255.255.255.0 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key FQDN Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value ftd.cisco.com Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key DNS_SERVERS Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value 192.168.1.1 Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # create bootstrap-key SEARCH_DOMAINS Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value search.com Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # exit Firepower /ssa/logical-device* # exit Firepower /ssa # scope app ftd 6.0.0.837 Firepower /ssa/app # accept-license-agreement Firepower /ssa/app* # commit-bufferクラスタの展開

クラスタリングを利用すると、複数のセキュリティ モジュールをグループ化して 1 つの論理デバイスとすることができます。クラスタは、単一デバイスのすべての利便性(管理、ネットワークへの統合)を備える一方で、複数デバイスによって高いスループットおよび冗長性を達成します。Firepower 9300 などの複数のモジュール デバイスが、シャーシ内クラスタリングをサポートします。

(注)

Firepower Threat Defense は、複数のシャーシにわたる(シャーシ間)クラスタをサポートしていません。シャーシ内クラスタリングのみがサポートされています。

- FXOS シャーシでのクラスタリングについて

- クラスタリングの前提条件

- クラスタリングのガイドライン

- クラスタリングのデフォルト

- ASA クラスタリングの設定

- Firepower Threat Defense クラスタリングの設定

- クラスタリングの履歴

FXOS シャーシでのクラスタリングについて

クラスタは、1 つのユニットとして機能する複数のデバイスから構成されます。FXOS シャーシ にクラスタを導入すると、以下の処理が実行されます。

ユニット間通信用のクラスタ制御リンク(ポート チャネル 48)を作成します。シャーシ内クラスタリングでは(Firepower 9300のみ)、このリンクは、クラスタ通信に Firepower 9300 バックプレーンを使用します。 シャーシ間クラスタリングでは(サポートされる場合)、シャーシ間通信用にこの EtherChannel に物理インターフェイスを手動で割り当てる必要があります。

アプリケーション内のクラスタ ブートストラップ コンフィギュレーションを作成します。

クラスタを展開すると、クラスタ名、クラスタ制御リンク インターフェイス、およびその他のクラスタ設定を含む各ユニットに対して、最小限のブートストラップ コンフィギュレーションが FXOS シャーシ スーパーバイザからプッシュされます。

スパンド インターフェイスとして、クラスタにデータ インターフェイスを割り当てます。

シャーシ内クラスタリングでは、スパンド インターフェイスは、 EtherChannel に制限されません。Firepower 9300 スーパーバイザは共有インターフェイスの複数のモジュールにトラフィックをロードバランシングするために内部で EtherChannel テクノロジーを使用するため、スパンド モードではあらゆるタイプのデータ インターフェイスが機能します。 シャーシ間クラスタリングでは、すべてのデータ インターフェイスでスパンド EtherChannel を使用します。

(注)

管理インターフェイス以外の個々のインターフェイスはサポートされていません。

管理インターフェイスをクラスタ内のすべてのユニットに指定します。

ここでは、クラスタリングの概念と実装について詳しく説明します。

標準出荷単位とセカンダリ単位の役割

クラスタのメンバーの 1 つが標準出荷単位です。標準出荷単位は自動的に決定されます。他のすべてのメンバーはセカンダリ単位です。

すべてのコンフィギュレーション作業は標準出荷単位でのみ実行する必要があります。コンフィギュレーションはその後、セカンダリ単位に複製されます。

クラスタ制御リンク

クラスタ制御リンクは、ポートチャネル 48 インターフェイスを使用して自動的に作成されます。シャーシ内クラスタリングでは、このインターフェイスにメンバー インターフェイスはありません。シャーシ間クラスタリングでは、EtherChannel に 1 つ以上のインターフェイスを追加する必要があります。このクラスタ タイプの EtherChannel は、シャーシ内クラスタリング用のクラスタ通信に Firepower 9300 バックプレーンを使用します。

クラスタ制御リンク トラフィックには、制御とデータの両方のトラフィックが含まれます。

シャーシ間クラスタリングのクラスタ制御リンクのサイズ

可能であれば、各シャーシの予想されるスループットに合わせてクラスタ制御リンクをサイジングする必要があります。そうすれば、クラスタ制御リンクが最悪のシナリオを処理できます。

クラスタ制御リンク トラフィックの内容は主に、状態アップデートや転送されたパケットです。クラスタ制御リンクでのトラフィックの量は常に変化します。転送されるトラフィックの量は、ロード バランシングの有効性、または中央集中型機能のための十分なトラフィックがあるかどうかによって決まります。次に例を示します。

NAT では接続のロード バランシングが低下するので、すべてのリターン トラフィックを正しいユニットに再分散する必要があります。

メンバーシップが変更されると、クラスタは大量の接続の再分散を必要とするため、一時的にクラスタ制御リンクの帯域幅を大量に使用します。

クラスタ制御リンクの帯域幅を大きくすると、メンバーシップが変更されたときの収束が高速になり、スループットのボトルネックを回避できます。

(注)

クラスタに大量の非対称(再分散された)トラフィックがある場合は、クラスタ制御リンクのサイズを大きくする必要があります。

シャーシ間クラスタリングのクラスタ制御リンク冗長性

次の図は、仮想スイッチング システム(VSS)または仮想ポート チャネル(vPC)環境でクラスタ制御リンクとして EtherChannel を使用する方法を示します。EtherChannel のすべてのリンクがアクティブです。スイッチが VSS または vPC の一部である場合は、同じ EtherChannel 内の FXOS シャーシ インターフェイスをそれぞれ、VSS または vPC 内の異なるスイッチに接続できます。スイッチ インターフェイスは同じ EtherChannel ポートチャネル インターフェイスのメンバです。複数の個別のスイッチが単一のスイッチのように動作するからです。この EtherChannel は、スパンド EtherChannel ではなく、デバイス ローカルであることに注意してください。

管理インターフェイス

クラスタに管理タイプのインターフェイスを割り当てることができます。このインターフェイスはスパンド インターフェイスではなく、特別な個別インターフェイスです。管理インターフェイスによって各ユニットに直接接続できます。

ASA の場合は、メイン クラスタ IP アドレスはそのクラスタの固定アドレスであり、常に現在の標準出荷単位に属します。アドレス範囲も設定して、現在の標準出荷単位を含む各単位がその範囲内のローカル アドレスを使用できるようにします。このメイン クラスタ IP アドレスによって、管理アクセスのアドレスが一本化されます。標準出荷単位が変更されると、メイン クラスタ IP アドレスは新しい標準出荷単位に移動するので、クラスタの管理をシームレスに続行できます。ローカル IP アドレスは、ルーティングに使用され、トラブルシューティングにも役立ちます。たとえば、クラスタを管理するにはメイン クラスタ IP アドレスに接続します。このアドレスは常に、現在の標準出荷単位に関連付けられています。個々のメンバを管理するには、ローカル IP アドレスに接続します。TFTP や syslog などの発信管理トラフィックの場合、標準出荷単位を含む各単位は、ローカル IP アドレスを使用してサーバに接続します。

Firepower Threat Defense では、同じネットワークの各単位に管理 IP アドレスを割り当てます。各単位を Management Centerに追加するときは、次の IP アドレスを使用します。

スパンド EtherChannel

シャーシあたり 1 つ以上のインターフェイスをグループ化して、クラスタのすべてのシャーシに広がる EtherChannel とすることができます。EtherChannel によって、チャネル内の使用可能なすべてのアクティブ インターフェイスのトラフィックが集約されます。スパンド EtherChannel は、ルーテッドとトランスペアレントのどちらのファイアウォール モードでも設定できます。ルーテッド モードでは、EtherChannel は単一の IP アドレスを持つルーテッド インターフェイスとして設定されます。トランスペアレント モードでは、IP アドレスはインターフェイスではなくブリッジ グループに割り当てられます。EtherChannel は初めから、ロード バランシング機能を基本的動作の一部として備えています。

クラスタリングの前提条件

シャーシ間クラスタリングのスイッチの前提条件

サポートされているスイッチのリストについては、「Cisco FXOS Compatibility(Cisco FXOS の互換性)」(英語)を参照してください。

クラスタリングのガイドライン

シャーシ間クラスタリングのスイッチ

ASR 9006 でデフォルト以外の MTU を設定する場合は、ASA MTU よりも 14 バイト大きい ASR インターフェイス MTU を設定します。そうしないと、mtu-ignore オプションを使用しない限り、OSPF 隣接関係ピアリングの試行が失敗する可能性があります。ASA MTU と ASR IPv4 MTU を一致させる必要があることに注意してください。

クラスタ制御リンク インターフェイスのスイッチでは、クラスタ ユニットに接続されるスイッチ ポートに対してスパニングツリー PortFast をイネーブルにすることもできます。このようにすると、新規ユニットの参加プロセスを高速化できます。

スイッチ上のスパンド EtherChannel のバンドリングが遅いときは、スイッチの個別インターフェイスに対して LACP 高速レートをイネーブルにできます。

スイッチでは、EtherChannel ロードバランシング アルゴリズム source-dest-ip または source-dest-ip-port(Cisco Nexus OS および Cisco IOS の port-channel load-balance コマンドを参照)を使用することをお勧めします。クラスタ内の ASA へのトラフィックが均等に分散されなくなることがあるため、ロードバランシング アルゴリズムでは、 vlan キーワードを使用しないでください。ASA のデフォルトのロードバランシング アルゴリズムを変更 しないでください( port-channel load-balance コマンド内)。

スイッチの EtherChannel ロードバランシング アルゴリズムを変更すると、スイッチの EtherChannel インターフェイスは一時的にトラフィックの転送を停止し、スパニングツリー プロトコルが再起動します。トラフィックが再び流れ出すまでに、少し時間がかかります。

Cisco Nexus スイッチのクラスタに接続されたすべての EtherChannel インターフェイスで、LACP グレースフル コンバージェンス機能をディセーブルにする必要があります。

クラスタ制御リンク パスのネットワーク エレメントでは、L4 チェックサムを検証しないようにする必要があります。クラスタ制御リンク経由でリダイレクトされたトラフィックには、正しい L4 チェックサムが設定されていません。L4 チェックサムを検証するスイッチにより、トラフィックがドロップされる可能性があります。

Supervisor 2T EtherChannel では、デフォルトのハッシュ配信アルゴリズムは適応型です。VSS 設計での非対称トラフィックを避けるには、ASA に接続されているポートチャネルでのハッシュ アルゴリズムを固定に変更します。

router(config)# port-channelidhash-distributionfixed

シャーシ間クラスタリングの EtherChannel

15.1(1)S2 より前の Catalyst 3750-X Cisco IOS ソフトウェア バージョンでは、クラスタ ユニットはスイッチ スタックに EtherChannel を接続することをサポートしていませんでした。デフォルトのスイッチ設定では、クラスタ ユニット EtherChannel がクロス スタックに接続されている場合、マスター スイッチの電源がオフになると、残りのスイッチに接続されている EtherChannel は起動しません。互換性を高めるため、stack-mac persistent timer コマンドを設定して、十分なリロード時間を確保できる大きな値、たとえば 8 分、0 (無制限)などを設定します。または、15.1(1)S2 など、より安定したスイッチ ソフトウェア バージョンにアップグレードできます。

スパンド EtherChannel とデバイス ローカル EtherChannel のコンフィギュレーション:スパンド EtherChannel と デバイス ローカル EtherChannel に対してスイッチを適切に設定します。

スパンド EtherChannel:クラスタ ユニット スパンド EtherChannel(クラスタのすべてのメンバに広がる)の場合は、複数のインターフェイスが結合されてスイッチ上の単一の EtherChannel となります。各インターフェイスがスイッチ上の同じチャネル グループ内にあることを確認してください。

デバイス ローカル EtherChannel:クラスタ ユニット デバイス ローカル EtherChannel(クラスタ制御リンク用に設定された EtherChannel もこれに含まれます)は、それぞれ独立した EtherChannel としてスイッチ上で設定してください。スイッチ上で複数のクラスタ ユニット EtherChannel を結合して 1 つの EtherChannel としないでください。

ASA クラスタリングの設定

手順FXOS シャーシ スーパーバイザから簡単にクラスタを導入できます。すべての初期設定が各ユニットに自動的に生成されます。 シャーシ間クラスタリングでは、各シャーシを別々に設定します。導入を容易にするために、1 つのシャーシにクラスタを導入し、その後、最初のシャーシから次のシャーシにブートストラップ コンフィギュレーションをコピーできます。

ステップ 1 クラスタを導入する前に、少なくとも 1 つのデータ タイプのインターフェイスまたは EtherChannel(別名ポート チャネル)を設定します。ポート チャネルの作成またはインターフェイス プロパティの編集を参照してください。 デフォルトでは、すべてのインターフェイスがクラスタに割り当てられます。導入後にクラスタにデータ インターフェイスを追加することもできます。

シャーシ間クラスタリングでは、全データ インターフェイスは 1 つ以上のメンバー インターフェイスを持つ EtherChannel である必要があります。各シャーシに EtherChannel を追加します。

ステップ 2 管理タイプのインターフェイスまたは EtherChannel を追加します。ポート チャネルの作成またはインターフェイス プロパティの編集を参照してください。 ステップ 3 ポート チャネル 48 はクラスタ制御リンクとして予約されます。シャーシ間クラスタリングでは、ポート チャネル 48 に少なくとも 1 つのインターフェイスを追加します。 ステップ 4 セキュリティ サービス モードを開始します。 scopessa

例:Firepower # scope ssa Firepower /ssa #ステップ 5 クラスタを作成します。 enter logical-devicedevice_nameasa "1,2,3" clustered

例:Firepower /ssa # enter logical-device ASA1 asa "1,2,3" clustered Firepower /ssa/logical-device* #device_name は、FXOS シャーシ スーパーバイザがクラスタリングを設定してインターフェイスを割り当てるために使用します。これはセキュリティ モジュール設定で使用されるクラスタ名ではありません。まだハードウェアをインストールしていなくても、3 つのセキュリティ モジュールすべてを指定する必要があります。

ステップ 6 クラスタ パラメータを設定します。 enter cluster-bootstrap

例:Firepower /ssa/logical-device* # enter cluster-bootstrap Firepower /ssa/logical-device/cluster-bootstrap* #ステップ 7 セキュリティ モジュール設定のクラスタ グループ名を設定します。 set service-typecluster_name

例:Firepower /ssa/logical-device/cluster-bootstrap* # set service-type cluster1 Firepower /ssa/logical-device/cluster-bootstrap* #名前は 1 ~ 38 文字の ASCII 文字列であることが必要です。

ステップ 8 クラスタ インターフェイス モードを設定します。 set mode spanned-etherchannel

例:Firepower /ssa/logical-device/cluster-bootstrap* # set mode spanned-etherchannel Firepower /ssa/logical-device/cluster-bootstrap* #スパンド EtherChannel モードは、サポートされている唯一のモードです。

ステップ 9 管理 IP アドレス情報を設定します。 この情報は、セキュリティ モジュール設定で管理インターフェイスを設定するために使用されます。

例:Firepower /ssa/logical-device/cluster-bootstrap* # set ipv4 gateway 10.1.1.254 Firepower /ssa/logical-device/cluster-bootstrap* # set ipv4 pool 10.1.1.11 10.1.1.27 Firepower /ssa/logical-device/cluster-bootstrap* # set ipv6 gateway 2001:DB8::AA Firepower /ssa/logical-device/cluster-bootstrap* # set ipv6 pool 2001:DB8::11 2001:DB8::27 Firepower /ssa/logical-device/cluster-bootstrap* # set virtual ipv4 10.1.1.1 mask 255.255.255.0 Firepower /ssa/logical-device/cluster-bootstrap* # set virtual ipv6 2001:DB8::1 prefix-length 64ステップ 10 シャーシ ID を設定します。 set chassis-idid

クラスタの各シャーシは一意の ID が必要です。

例:Firepower /ssa/logical-device/cluster-bootstrap* # set chassis-id 1 Firepower /ssa/logical-device/cluster-bootstrap* #ステップ 11 クラスタ制御リンクの制御トラフィックの認証キーを設定します。 set key

例:Firepower /ssa/logical-device/cluster-bootstrap* # set key Key: diamonddogs Firepower /ssa/logical-device/cluster-bootstrap* #共有秘密を入力するように求められます。

共有秘密は、1 ~ 63 文字の ASCII 文字列です。共有秘密は、キーを生成するために使用されます。このオプションは、データパス トラフィック(接続状態アップデートや転送されるパケットなど)には影響しません。データパス トラフィックは、常にクリア テキストとして送信されます。

ステップ 12 クラスタ ブートストラップ モードおよび論理デバイス モードを終了します。 exit

exit

ステップ 13 使用可能なソフトウェア バージョンを表示し、使用するバージョンを設定します。

例:/ssa* # scope app asa 9.5.2.1 /ssa/app* # set-default /ssa/app* # exit /ssa* #ステップ 14 設定をコミットします。 commit-buffer

FXOS シャーシ スーパーバイザは、デフォルトのセキュリティ モジュール ソフトウェア バージョンをダウンロードし、各セキュリティ モジュールにクラスタ ブートストラップ コンフィギュレーションと管理インターフェイス設定をプッシュすることで、クラスタを導入します。

ステップ 15 クラスタに別のシャーシを追加するには、この手順を繰り返しますが、固有の chassis-id を設定する必要があります。それ以外は、両方のシャーシで同じ設定を使用します。 ステップ 16 標準出荷単位セキュリティ モジュールに接続してクラスタリング設定をカスタマイズします。

例

シャーシ 1:

scope eth-uplink scope fabric a enter port-channel 1 set port-type data enable enter member-port Ethernet1/1 exit enter member-port Ethernet1/2 exit exit enter port-channel 2 set port-type data enable enter member-port Ethernet1/3 exit enter member-port Ethernet1/4 exit exit enter port-channel 3 set port-type data enable enter member-port Ethernet1/5 exit enter member-port Ethernet1/6 exit exit enter port-channel 4 set port-type mgmt enable enter member-port Ethernet2/1 exit enter member-port Ethernet2/2 exit exit enter port-channel 48 set port-type cluster enable enter member-port Ethernet2/3 exit exit exit exit commit buffer scope ssa enter logical-device ASA1 asa "1,2,3" clustered enter cluster-bootstrap set chassis-id 1 set ipv4 gateway 10.1.1.254 set ipv4 pool 10.1.1.11 10.1.1.27 set ipv6 gateway 2001:DB8::AA set ipv6 pool 2001:DB8::11 2001:DB8::27 set key Key: f@arscape set mode spanned-etherchannel set service-type cluster1 set virtual ipv4 10.1.1.1 mask 255.255.255.0 set virtual ipv6 2001:DB8::1 prefix-length 64 exit exit scope app asa 9.5.2.1 set-default exit commit-bufferシャーシ 2:

scope eth-uplink scope fabric a create port-channel 1 set port-type data enable create member-port Ethernet1/1 exit create member-port Ethernet1/2 exit exit create port-channel 2 set port-type data enable create member-port Ethernet1/3 exit create member-port Ethernet1/4 exit exit create port-channel 3 set port-type data enable create member-port Ethernet1/5 exit create member-port Ethernet1/6 exit exit create port-channel 4 set port-type mgmt enable create member-port Ethernet2/1 exit create member-port Ethernet2/2 exit exit create port-channel 48 set port-type cluster enable create member-port Ethernet2/3 exit exit exit exit commit buffer scope ssa enter logical-device ASA1 asa "1,2,3" clustered enter cluster-bootstrap set chassis-id 2 set ipv4 gateway 10.1.1.254 set ipv4 pool 10.1.1.11 10.1.1.15 set ipv6 gateway 2001:DB8::AA set ipv6 pool 2001:DB8::11 2001:DB8::19 set key Key: f@rscape set mode spanned-etherchannel set service-type cluster1 set virtual ipv4 10.1.1.1 mask 255.255.255.0 set virtual ipv6 2001:DB8::1 prefix-length 64 exit exit scope app asa 9.5.2.1 set-default exit commit-bufferFirepower Threat Defense クラスタリングの設定

手順

ステップ 1 クラスタを導入する前に、少なくとも 1 つのデータ タイプのインターフェイスまたは EtherChannel(別名ポート チャネル)を設定します。ポート チャネルの作成またはインターフェイス プロパティの編集を参照してください。 導入後にクラスタにデータ インターフェイスを追加することもできます。

ステップ 2 (オプション)クラスタを展開する前に Firepower-eventing タイプのインターフェイスを設定します。インターフェイス プロパティの編集を参照してください。 このインターフェイスは、Firepower Threat Defense デバイスのセカンダリ管理インターフェイスです。このインターフェイスを使用するには、Firepower Threat Defense CLI で IP アドレスなどのパラメータを設定する必要があります。たとえば、イベント(Web イベントなど)から管理トラフィックを分類できます。Firepower Management Center コマンド リファレンスの configure network コマンドを参照してください。

ステップ 3 管理タイプのインターフェイスまたは EtherChannel を追加します。ポート チャネルの作成またはインターフェイス プロパティの編集を参照してください。 ステップ 4 セキュリティ サービス モードを開始します。 scopessa

例:Firepower # scope ssa Firepower /ssa #ステップ 5 クラスタを作成します。 enter logical-devicedevice_nameftd "1,2,3" clustered

例:Firepower /ssa # enter logical-device FTD1 ftd "1,2,3" clustered Firepower /ssa/logical-device* #device_name は、FXOS シャーシ スーパーバイザがクラスタリングを設定してインターフェイスを割り当てるために使用します。これはセキュリティ モジュール設定で使用されるクラスタ名ではありません。まだハードウェアをインストールしていなくても、3 つのセキュリティ モジュールすべてを指定する必要があります。

ステップ 6 クラスタ ブートストラップ パラメータを設定します。

例:Firepower /ssa/logical-device* # enter cluster-bootstrap Firepower /ssa/logical-device/cluster-bootstrap* # set chassis-id 1 Firepower /ssa/logical-device/cluster-bootstrap* # set key Key: f@arscape Firepower /ssa/logical-device/cluster-bootstrap* # set mode spanned-etherchannel Firepower /ssa/logical-device/cluster-bootstrap* # set service-type cluster1 Firepower /ssa/logical-device/cluster-bootstrap* # exit Firepower /ssa/logical-device/* #ステップ 7 管理ブートストラップ パラメータを設定します。

例:Firepower /ssa/logical-device* # enter mgmt-bootstrap ftd Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key FIREPOWER_MANAGER_IP Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value 10.0.0.100 Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key FIREWALL_MODE Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value routed Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key-secret REGISTRATION_KEY Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # set value Value: ziggy$tardust Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key-secret PASSWORD Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # set value Value: $pidersfrommars Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key-secret* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key FQDN Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value example.cisco.com Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key DNS_SERVERS Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value 192.168.1.1 Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter bootstrap-key SEARCH_DOMAINS Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # set value example.com Firepower /ssa/logical-device/mgmt-bootstrap/bootstrap-key* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter ipv4 1 firepower Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set gateway 10.0.0.1 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set ip 10.0.0.31 mask 255.255.255.0 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter ipv4 2 firepower Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set gateway 10.0.0.1 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set ip 10.0.0.32 mask 255.255.255.0 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # enter ipv4 3 firepower Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set gateway 10.0.0.1 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # set ip 10.0.0.33 mask 255.255.255.0 Firepower /ssa/logical-device/mgmt-bootstrap/ipv4* # exit Firepower /ssa/logical-device/mgmt-bootstrap* # exit Firepower /ssa/logical-device* #ステップ 8 論理デバイス モードを終了します。 exit

ステップ 9 使用可能なソフトウェア バージョンを表示し、使用するバージョンを設定します。

例:/ssa # scope app ftd 6.1.0.21 /ssa/app # set-default /ssa/app* # accept-license-agreement /ssa/app* # exit /ssa* #ステップ 10 設定をコミットします。 commit-buffer

FXOS シャーシ スーパーバイザは、デフォルトのセキュリティ モジュール ソフトウェア バージョンをダウンロードし、各セキュリティ モジュールにクラスタ ブートストラップ コンフィギュレーションと管理インターフェイス設定をプッシュすることで、クラスタを導入します。

ステップ 11 各セキュリティ モジュールを、管理 IP アドレスを使用する Firepower Management Center に追加してから、Web インターフェイスでクラスタにグループ化します。

例

scope eth-uplink scope fabric a enter port-channel 1 set port-type data enable create member-port Ethernet1/1 exit create member-port Ethernet1/2 exit exit enter port-channel 2 set port-type data enable create member-port Ethernet1/3 exit create member-port Ethernet1/4 exit exit enter port-channel 3 set port-type firepower-eventing enable create member-port Ethernet1/5 exit create member-port Ethernet1/6 exit exit enter port-channel 4 set port-type mgmt enable create member-port Ethernet2/1 exit enter member-port Ethernet2/2 exit exit exit exit commit buffer scope ssa enter logical-device FTD1 ftd "1,2,3" clustered enter cluster-bootstrap set chassis-id 1 set key cluster_key set mode spanned-etherchannel set service-type ftd-cluster exit enter mgmt-bootstrap ftd enter bootstrap-key FIREPOWER_MANAGER_IP set value 10.0.0.100 exit enter bootstrap-key FIREWALL_MODE set value transparent exit enter bootstrap-key-secret REGISTRATION_KEY set value Value: alladinsane exit enter bootstrap-key-secret PASSWORD set value Value: widthofacircle exit enter bootstrap-key FQDN set value ftd.cisco.com exit enter bootstrap-key DNS_SERVERS set value 192.168.1.1 exit enter bootstrap-key SEARCH_DOMAINS set value search.com exit enter ipv4 1 firepower set gateway 10.0.0.1 set ip 10.0.0.31 mask 255.255.255.0 exit enter ipv4 2 firepower set gateway 10.0.0.1 set ip 10.0.0.32 mask 255.255.255.0 exit enter ipv4 3 firepower set gateway 10.0.0.1 set ip 10.0.0.33 mask 255.255.255.0 exit exit exit scope app ftd 6.0.0.837 accept-license-agreement exit commit-bufferクラスタリングの履歴

サービス チェーンについて

Cisco FXOS シャーシは、単一ブレードで複数のサービス(ファイアウォール、サードパーティの DDoS アプリケーションなど)をサポートできます。これらのアプリケーションとサービスは、リンクされて、サービス チェーンを形成します。現在サービスされているサービス チェーン コンフィギュレーションでは、サードパーティ製の Radware DefensePro 仮想プラットフォームが ASA ファイアウォールの手前で実行されています。Radware DefensePro は、FXOS シャーシに分散型サービス妨害(DDoS)の検出と緩和機能を提供する KVM ベースの仮想プラットフォームです。FXOS シャーシでサービス チェーンが有効になると、ネットワークからのトラフィックは主要な ASA ファイアウォールに到達する前に DefensePro 仮想プラットフォームを通過する必要があります。

(注)

Radware DefensePro プラットフォームは、Firepower 9300 アプライアンスのみでサポートされます。

Radware DefensePro サービス チェーンはスタンドアロン コンフィギュレーションで有効にすることも、ASA ファイアウォールを使用するシャーシ内クラスタ化されたコンフィギュレーションで有効にすることもできます。

DefensePro アプリケーションは最大 3 つのセキュリティ モジュールの個別のインスタンスとして動作できます。

Radware DefensePro 仮想プラットフォームは、Radware vDP(仮想 DefensePro)、またはシンプルに vDP と呼ばれることがあります。

Radware DefensePro 仮想プラットフォームは、ASA ファイアウォールのリンク デコレータと呼ばれることもあります。

Radware DefensePro を FXOS シャーシにデプロイする前に、etc/UTC タイムゾーンで NTP サーバを使用するように FXOS シャーシを構成する必要があります。FXOS シャーシの日付と時刻の設定の詳細については、「日時の設定」を参照してください。

スタンドアロンの論理デバイスでの Radware DefensePro サービス チェーンの設定

はじめる前に手順

Firepower 9300 セキュリティ アプライアンス。

論理デバイスに使用するセキュリティ モジュールに、すでに論理デバイスが設定されている場合は、まず既存の論理デバイスを削除してください(論理デバイスの削除を参照)。

vDP イメージを Cisco.com からダウンロードして(Cisco.com からのイメージのダウンロードを参照)、そのイメージを FXOS シャーシにダウンロードします(論理デバイス ソフトウェア イメージの FXOS シャーシ へのダウンロードを参照)。

ポート チャネルを作成し、インターフェイス タイプを {data | mgmt } に設定します(ポート チャネルの作成を参照)。

ステップ 1 スタンドアロン設定で ASA 論理デバイスを作成します(スタンドアロン ASA 論理デバイスの作成を参照)。 ステップ 2 Radware vDP イメージをインストールします。 Firepower/ ssa#scopeslot_id

Firepower/ ssa/slot#createapp-instance vdpステップ 3 設定をコミットします。 commit-buffer

ステップ 4 セキュリティ モジュールの vDP の設置とプロビジョニングを確認します。 show app-instance

ステップ 5 ASA 論理デバイスを入力します。 scope ssa

scope logical-device ld_asa

ステップ 6 vDP の外部管理を設定します。

ステップ 7 外部ポート リンクを作成します。 createexternal-port-linkmgmt_vdpinterface_id vdp

ステップ 8 外部ポートの範囲を指定します。 scopeexternal-port-linkdata_1_2

ステップ 9 論理デバイスにサードパーティのアプリケーションを追加します。 setdecorator vdp

exit

exit

ステップ 10 サードパーティのアプリケーションがインターフェイスに設定されているかどうかを確認します。 show logical-device

ステップ 11 設定をコミットします。 commit-buffer

シャーシ内クラスタの Radware DefensePro サービス チェーンの設定

はじめる前に手順

Firepower 9300 セキュリティ アプライアンス。

論理デバイスに使用するセキュリティ モジュールに、すでに論理デバイスが設定されている場合は、まず既存の論理デバイスを削除してください(論理デバイスの削除を参照)。

vDP イメージを Cisco.com からダウンロードして(Cisco.com からのイメージのダウンロードを参照)、そのイメージを FXOS シャーシにダウンロードします(論理デバイス ソフトウェア イメージの FXOS シャーシ へのダウンロードを参照)。

ステップ 1 ASA クラスタを設定します(ASA クラスタリングの設定を参照)。 ステップ 2 外部(クライアント側)ポートを Radware DefensePro でデコレートします。 enter external-port-linkname interface_nameasa

set decoratorvdp

set description''''

exit

ステップ 3 ASA の外部管理ポートを割り当てます。 enter external-port-linkmgmt_asainterface_nameasa

set decorator''''

set description''''

exit

ステップ 4 DefensePro の外部管理ポートを割り当てます。 enter external-port-linkmgmt_vdpinterface_nameasa

set decorator''''

set description''''

ステップ 5 クラスタ ポート チャネルを設定します。 enter external-port-link port-channel48 Port-channel48 asa

set decorator''''

set description''''

exit

ステップ 6 DefensePro の 3 つのすべてのインスタンスの管理ブートストラップを設定します。 enter mgmt-bootstrapvdp

enter ipv4slot_iddefault

setgatewaygateway_address

setipip_addressmasknetwork_mask

exit

例:enter mgmt-bootstrap vdp enter ipv4 1 default set gateway 172.16.0.1 set ip 172.16.4.219 mask 255.255.0.0 exit enter ipv4 2 default set gateway 172.16.0.1 set ip 172.16.4.220 mask 255.255.0.0 exit enter ipv4 3 default set gateway 172.16.0.1 set ip 172.16.4.221 mask 255.255.0.0 exitステップ 7 管理ブートストラップ設定スコープを終了します。 exit

ステップ 8 設定をコミットします。 commit-buffer

(注) この手順を完了したら、DefensePro インスタンスがクラスタに設定されているかどうかを確認する必要があります。 ステップ 9 以下のいずれかの方法で、「primary」と「secondary」の DefensePro インスタンスがどれであるかを確認します。

DefensePro アプリケーションがオンラインでもクラスタ化されていない場合は、CLI に次のように表示されます。

App Attribute: App Attribute Key: cluster-role Value: unknownこの「unknown」値が表示された場合は、vDP クラスタを作成するために、DefensePro アプリケーションを入力してマスター IP アドレスを設定する必要があります。DefensePro アプリケーションがオンラインでクラスタ化されている場合は、CLI に次のように表示されます。App Attribute: App Attribute Key: cluster-role Value: primary/secondary例

scope ssa enter logical-device ld asa "1,2,3" clustered enter cluster-bootstrap set chassis-id 1 set ipv4 gateway 172.16.0.1 set ipv4 pool 172.16.4.216 172.16.4.218 set ipv6 gateway 2010::2 set ipv6 pool 2010::21 2010::26 set key secret set mode spanned-etherchannel set name cisco set virtual ipv4 172.16.4.222 mask 255.255.0.0 set virtual ipv6 2010::134 prefix-length 64 exit enter external-port-link Ethernet1-2 Ethernet1/2 asa set decorator vdp set description "" exit enter external-port-link Ethernet1-3_asa Ethernet1/3 asa set decorator "" set description "" exit enter external-port-link mgmt_asa Ethernet1/1 asa set decorator "" set description "" exit enter external-port-link mgmt_vdp Ethernet1/1 vdp set decorator "" set description "" exit enter external-port-link port-channel48 Port-channel48 asa set decorator "" set description "" exit enter mgmt-bootstrap vdp enter ipv4 1 default set gateway 172.16.0.1 set ip 172.16.4.219 mask 255.255.0.0 exit enter ipv4 2 default set gateway 172.16.0.1 set ip 172.16.4.220 mask 255.255.0.0 exit enter ipv4 3 default set gateway 172.16.0.1 set ip 172.16.4.221 mask 255.255.0.0 exit exit commit-buffer scope ssa scope slot 1 scope app-instance vdp show app-attri App Attribute: App Attribute Key: cluster-role Value: unknownUDP/TCP ポートのオープンと vDP Web サービスの有効化

手順Radware APSolute Vision Manager インターフェイスは、さまざまな UDP/TCP ポートを使用して Radware vDP のアプリケーションと通信します。vDP のアプリケーション が APSolute Vision Manager と通信するために、これらのポートがアクセス可能でありファイアウォールによってブロックされないことを確認します。オープンする特定のポートの詳細については、APSolute Vision ユーザ ガイドの次の表を参照してください。

Ports for APSolute Vision Server-WBM Communication and Operating System

Communication Ports for APSolute Vision Server with Radware Devices

Radware APSolute Vision で FXOS シャーシ内に配置される Virtual DefensePro アプリケーションを管理するために、FXOS CLI を使用して vDP Web サービスを有効にする必要があります。

アプリケーションまたはデコレータのコンソールへの接続

手順次の手順に従ってアプリケーションまたはデコレータのコンソールに接続します。

(注)

コンソールへのアクセスで問題が発生する場合は、別の SSH クライアントを試すか、SSH クライアントを新しいバージョンにアップグレードすることを推奨します。

例

次の例では、セキュリティ モジュール 1 の ASA に接続してから、FXOS CLI のスーパーバイザ レベルに戻ります。

Firepower# connect module 1 console Telnet escape character is '~'. Trying 127.5.1.1... Connected to 127.5.1.1. Escape character is '~'. CISCO Serial Over LAN: Close Network Connection to Exit Firepower-module1>connect asa asa> ~ telnet> quit Connection closed. Firepower#論理デバイスの削除

手順

例

Firepower# scope ssa Firepower /ssa # show logical-device Logical Device: Name Description Slot ID Mode Operational State Template Name ---------- ----------- ---------- ---------- ------------------------ ------------- FTD 1,2,3 Clustered Ok ftd Firepower /ssa # delete logical-device FTD Firepower /ssa* # show app-instance Application Name Slot ID Admin State Operational State Running Version Startup Version Cluster Oper State -------------------- ----------- --------------- -------------------- --------------- --------------- ------------------ ftd 1 Disabled Stopping 6.0.0.837 6.0.0.837 Not Applicable ftd 2 Disabled Offline 6.0.0.837 6.0.0.837 Not Applicable ftd 3 Disabled Not Available 6.0.0.837 Not Applicable Firepower /ssa* # scope slot 1 Firepower /ssa/slot # delete app-instance ftd Firepower /ssa/slot* # exit Firepower /ssa* # scope slot 2 Firepower /ssa/slot # delete app-instance ftd Firepower /ssa/slot* # exit Firepower /ssa* # scope slot 3 Firepower /ssa/slot # delete app-instance ftd Firepower /ssa/slot* # exit Firepower /ssa* # commit-buffer

フィードバック

フィードバック