Cisco Intercloud Fabric ファイアウォール コンフィギュレーション ガイド、リリース 5.2(1)VSG2(2.1)

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2016年3月1日

章のタイトル: Intercloud Fabric ファイアウォールの概要

目次

- Intercloud Fabric ファイアウォールの概要

- Intercloud Fabric ファイアウォールに関する情報

- Intercloud Fabric ファイアウォール

- 概要

- Intercloud Fabric ファイアウォールの設定

- 製品のアーキテクチャ

- 高速パスの接続タイムアウト

- 信頼できるアクセス

- ダイナミック(仮想化対応)動作

- Intercloud Fabric ファイアウォールの導入シナリオ

- レイヤ 3 モードの Intercloud Fabric ファイアウォール用の VEM インターフェイス

- Cisco vPath

- Intercloud Fabric ファイアウォール ネットワーク仮想サービス

- ネットワークの Intercloud Fabric ファイアウォール設定

- Intercloud Fabric ファイアウォール設定の概要

- Intercloud Fabric スイッチ VSM

- Port Profile

- Security Profile

- ファイアウォール ポリシー

- オブジェクト グループ

- ゾーン

- ルール

- 処理

- サービス ファイアウォールのロギング

- Intercloud Fabric ファイアウォールの設定の手順

この章の内容は、次のとおりです。

Intercloud Fabric ファイアウォール

Intercloud Fabric(ICF)ファイアウォール(VSG)は、仮想データセンターおよびクラウド環境へ信頼できるアクセスを提供する仮想ファイアウォール アプライアンスです。 管理者はホスト上でサービス VM として ICF ファイアウォールをインストールし、セキュリティ プロファイルとファイアウォール ポリシーで設定できます。これにより、VM セグメンテーションおよび他のファイアウォール機能を提供し、VM へのアクセスを保護します。

概要

Cisco Intercloud Fabric(ICF)ファイアウォールは、動的なポリシーベース操作、トランスペアレント モビリティの強化および高密度マルチテナント機能のスケールアウト展開の要件を満たしながら、クラウド プロバイダー環境でセキュアな仮想化データセンターへの信頼できるアクセスを提供する仮想アプライアンスです。 ICF ファイアウォールによって、信頼ゾーンへのアクセスが確立されたセキュリティ ポリシーにより確実に制御および監視されるようになります。 ICF ファイアウォールにより、ワークロード仮想化、企業のセキュリティ ポリシーおよび業界規制の順守の強化、および簡素化されたセキュリティ監査機能といったメリットが提供されます。

ICF ファイアウォールは、クラウド サービス ルータ(CSR)またはクラウド VM のパブリック インターフェイスを介して VM にアクセスしようとする認可されていないインターネット ユーザなどの潜在的に有害なネットワーク トラフィックや、サイト間のセキュアなトンネル経由でアクセスしようとする認可されていない内部ユーザからクラウド環境の仮想マシン(VM)を保護します。

Intercloud 環境で ICF ファイアウォールを導入することで、顧客は企業のセキュリティ ポリシーを拡張してパブリック クラウドで動作しているアプリケーション ワークロードを保護することができます。 また、ICF ファイアウォールは、Intercloud 環境の 3 階層型アプリケーションのサポートを通じて、VM グループ間の論理的な分離も提供します。 セキュリティ要件に基づいて、VM を論理グループの一部として定義することができ、ICF ファイアウォールを VM グループに適用することができます。

-

信頼できるマルチテナント アクセス:マルチテナント(スケールアウト)環境でコンテキスト認識型セキュリティ ポリシーに基づくゾーンベースの管理およびモニタリングにより、法規制の遵守を強化し、監査を簡略化します。 セキュリティ ポリシーは、セキュリティ プロファイル テンプレートへと組織され、多くの ICF ファイアウォールの管理および配置を簡素化します。

-

ダイナミック操作:VM がインスタンス化する間のセキュリティ テンプレートおよび信頼ゾーンのオンデマンド プロビジョニングと、プライベート クラウドとパブリック クラウド間で VM の移行が発生するときのトランスペアレント モビリティの強化およびモニタリング。

-

中断しない管理:セキュリティ全体およびサーバ チーム全体における管理分離。コラボレーションを提供し、管理者によるエラーを削除し、監査を簡素化します。

Intercloud Fabric ファイアウォールの設定

Intercloud Fabric(ICF)ファイアウォールは、次の設定で使用可能です。

| ICF ファイアウォール モデル |

メモリ |

CPU 速度 |

仮想 CPU の数 |

ネットワーク アダプタ |

|---|---|---|---|---|

| Medium |

4 GB |

1.0 GHz |

1 |

2 |

製品のアーキテクチャ

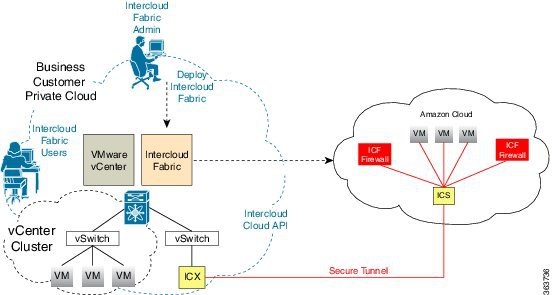

Intercloud Fabric(ICF)ファイアウォールは、クラウド環境(Amazon やその他の ICFPP を使用するサポート対象クラウド プロバイダー)で Intercloud スイッチとともに動作し、ICS で動作する Intercloud スイッチ仮想イーサネット モジュール(VEM)に組み込まれる Cisco 仮想ネットワーク サービス データパス(vPath)を利用します。

-

効率的な配置:各 ICF ファイアウォールは、クラウド VM へのアクセスと、Intercloud スイッチでのクラウド VM 間のトラフィックを保護します。

-

パフォーマンスの最適化:高速パスを 1 つ以上の Intercloud スイッチ VEM vPath モジュールにオフロードすることで、ICF ファイアウォールは分散型 Cisco vPath ベースの適用によりネットワーク パフォーマンスを向上させます。

-

運用の簡素化:ICF ファイアウォールは、icfCloud 1 つあたり 1 つのファイアウォールでワンアーム モードで透過的に挿入できます。 ゾーン拡張は、仮想アプライアンスに限定されている vNIC ではなく、セキュリティ プロファイルに基づきます。

高速パスの接続タイムアウト

保護された VM のパケットを初めて受信すると VEM は、Intercloud Fabric(ICF)ファイアウォールにそのパケットをリダイレクトし、実行するアクションを決定します(例:許可、ドロップ、リセットなど)。 アクションが決定された後、ICF ファイアウォールと VEM の両方が接続情報およびアクションを一定期間保存します。 この間、この接続のためのパケットは、追加のポリシー検索なしで同じアクションに従います。 VEM/vPath の接続は、ICF ファイアウォールへのパケットのリダイレクションを回避するため、高速パス接続と呼ばれます。 トラフィックとアクションに応じて、接続が高速パス モードを継続する時間は異なります。 次の表に、高速パス モード接続のタイムアウトの詳細を示します。

| プロトコル |

接続状態 |

タイムアウト |

|---|---|---|

| TCP |

FIN および ACKACK で閉じる |

VEM:4 秒 |

| ファイアウォール:4 秒 |

||

| RST で閉じる |

VEM:4 秒 |

|

| ファイアウォール:4 秒 |

||

| アクションのドロップ |

VEM:4 秒 |

|

| ファイアウォール:4 秒 |

||

| アクションのリセット |

VEM:4 秒 |

|

| ファイアウォール:4 秒 |

||

| Idle |

VEM:36 ~ 60 秒 |

|

| ファイアウォール:630 ~ 930 秒 |

||

| UDP |

アクションのドロップ |

VEM:4 秒 |

| ファイアウォール:4 秒 |

||

| アクションのリセット |

VEM:4 秒 |

|

| ファイアウォール:4 秒 |

||

| Idle |

VEM:8 ~ 12 秒 |

|

| ファイアウォール:240 ~ 360 秒 |

||

| 宛先到達不能 |

VEM:4 秒 |

|

| ファイアウォール:4 秒 |

||

| L3/ICMP |

アクションのドロップ |

VEM:2 秒 |

| ファイアウォール:2 秒 |

||

| アクションのリセット |

VEM:2 秒 |

|

| ファイアウォール:2 秒 |

||

| Idle |

VEM:8 ~ 12 秒 |

|

| ファイアウォール:16 ~ 24 秒 |

信頼できるアクセス

Intercloud スイッチが導入されたクラウド環境に Intercloud Fabric(ICF)ファイアウォールを透過的に挿入できます。 ICF ファイアウォールの 1 つ以上のインスタンスは、テナントごとに配置されます。これにより多くのテナントからなる大規模な配置が可能になります。 テナントは分離されるので、トラフィックがテナントの境界を越えることはありません。 テナント レベルで ICF ファイアウォールを配置できます。

VM は特定のテナントについてインスタンス化されるため、VM とセキュリティ プロファイルおよびゾーン メンバーシップとの関連付けは、Intercloud スイッチ ポート プロファイルとのバインディングを介してただちに実行されます。 各 VM は、インスタンス化が行われると論理的信頼ゾーンに配置されます。 セキュリティ プロファイルには、各ゾーンを出入りするトラフィックのアクセス ポリシーを設定するコンテキストアウェアなルール セットが含まれます。 ゾーンからゾーンへのトラフィックに加え、外部からゾーン(およびゾーンから外部)へのトラフィックにもセキュリティ プロファイルが適用されます。 ゾーンベースの適用は VLAN 内でも行うことができ、VLAN は頻繁にテナントの境界を識別します。 ICF ファイアウォールはアクセス コントロール ルールを評価し、設定されている場合は、Intercloud スイッチ VEM vPath モジュールへの適用をオフロードします。 ICF ファイアウォールはアクセスを許可または拒否できます。また、オプションのアクセス ログが生成される場合もあります。 ICF ファイアウォールは、アクセス ログを使用したポリシーベースのトラフィック モニタリング機能も提供します。

ダイナミック(仮想化対応)動作

仮想化環境はダイナミックです。つまり、追加、削除、変更の操作がテナント間、および VM 間で頻繁に行われます。 Intercloud スイッチ(および vPath)と動作する Intercloud Fabric(ICF)ファイアウォールは、ダイナミック VM 環境をサポートします。 通常、ICF ファイアウォールを備えた ICF サービス コントローラでテナントを作成すると、信頼ゾーン定義およびアクセス コントロール ルールを含む関連セキュリティ プロファイルが定義されます。 各セキュリティ プロファイルは、Intercloud スイッチ ポート プロファイルにバインドされます。 ポート プロファイルが一意にセキュリティ プロファイルと VM ゾーン メンバーシップを参照するため、セキュリティ制御はただちに適用されます。

Intercloud Fabric ファイアウォールの導入シナリオ

現在のリリースは、レイヤ 3 モードでの Intercloud Fabric(ICF)ファイアウォールの導入をサポートしています。 VEM と ICF ファイアウォールは、Intercloud Fabric サービス インターフェイスと呼ばれる特別な仮想ネットワーク インターフェイスを介して互いに通信します。

レイヤ 3 モードの Intercloud Fabric ファイアウォール用の VEM インターフェイス

サービス インターフェイスは、レイヤ 3 モードの Intercloud Fabric ファイアウォールと通信するために Intercloud スイッチで作成されます。

ICF ファイアウォール宛てのカプセル化されたトラフィックが L3 インターフェイス以外の別のサブネットに接続されている場合、VEM はホスト ルーティング テーブルを使用しません。 代わりに、L3 サービス インターフェイスは、ICF ファイアウォールの IP アドレスに対して ARP を開始します。

Cisco vPath

vPath は、Intercloud スイッチ VEM に組み込まれます。 これは VM から VM へのトラフィックを代行受信して、このトラフィックを Intercloud Fabric ファイアウォールにリダイレクトします。 詳細については、『Cisco vPath and vServices Reference Guide for Intercloud Fabric』を参照してください。

Intercloud Fabric ファイアウォール ネットワーク仮想サービス

Intercloud Fabric ネットワーク仮想サービス(vservice)は、vPath を使用して Intercloud スイッチによりサポートされます。 信頼できるマルチテナント アクセスが提供されます。 詳細については、『Cisco vPath and vServices Reference Guide for Intercloud Fabric』を参照してください。

Intercloud Fabric ファイアウォール設定の概要

クラウド VSM で Intercloud Fabric(ICF)ファイアウォールを適用する場合は、クラウド VSM を設定する必要があります。

(注) |

ICF ファイアウォールを設定する方法については、『Cisco vPath and vServices Reference Guide for Intercloud Fabric』を参照してください。 |

Intercloud Fabric スイッチ VSM

VSM は、論理的なモジュラ スイッチです。1 つの VSM が複数の VEM を制御します。 VSM は、物理的なラインカードではなく、ICS 内のソフトウェアで実行される VEM をサポートします。 ICS のすべての VEM の設定は VSM を通して実行され、自動的に VEM に伝播されます。

Port Profile

Intercloud Fabric スイッチのポート プロファイルは、各 VM に対するネットワーク パラメータを動的にプロビジョニングします。 Intercloud Fabric スイッチで、ポート プロファイルはインターフェイスを設定するために使用されます。 ポート プロファイルは、複数のインターフェイスに割り当てることができ、すべてのインターフェイスは同じポート プロファイル設定を継承します。 ポート プロファイルに対する変更は、そのポート プロファイルに関連付けられた VM インターフェイスに自動的に伝播されます。

vservice および org コマンドを使用してセキュリティ プロファイルおよび Intercloud Fabric ファイアウォール ノードとバインドする場合、VM ポート プロファイルは Intercloud Fabric ファイアウォールによって提供される(VM セグメンテーションなどのための)セキュリティ サービスを設定するために使用できます。

Security Profile

Intercloud Fabric スイッチのポート プロファイルは、各 VM に対するネットワーク パラメータを動的にプロビジョニングします。 同じポリシーのプロビジョニングは、VM がポート プロファイルに接続された場合、各 VM がネットワーク サービス ポリシーとダイナミックにプロビジョニングされるようにネットワーク サービスの設定情報を伝達します。 このプロセスは、関連しているアクセス コントロール リスト(ACL)またはポート プロファイルの Quality of Service(QoS)ポリシーと同様です。 ネットワーク サービスの設定に関する情報は、セキュリティ プロファイルと呼ばれる独立したプロファイル内に作成され、ポート プロファイルに接続されます。 セキュリティ管理者は、Cisco Prime NSC にセキュリティ プロファイルを作成し、これをネットワーク管理者が VSM の適切なポート プロファイルに関連付けます。

セキュリティ プロファイルは、ポリシーの記述に使用できるカスタム属性を定義します。 特定のポート プロファイルに関連付けられたすべての VM は、そのポート プロファイルに関連付けられたセキュリティ プロファイルで定義されたファイアウォール ポリシーおよびカスタム属性を継承します。 各カスタム属性は state = CA のように名前と値のペアで設定されます。 ネットワーク管理者はまた、特定のポート プロファイルに関連付けられている Intercloud Fabric(ICF)ファイアウォールをバインドします。 ポート プロファイルに関連付けられた ICF ファイアウォールは、そのポート プロファイルにバインドされるアプリケーション VM のネットワーク トラフィックに対してファイアウォール ポリシーを適用します。 トラフィックがサービス プロファイルにバインドされている場合、そのサービス プロファイルに関連付けられたポリシーが実行されるように、サービス プロファイル固有のポリシーをバインドすることもできます。 サービス プレーンおよび管理プレーンは、両方ともマルチテナント機能の要件をサポートします。 異なるテナントは、独自の ICF ファイアウォールを設定できます。

ファイアウォール ポリシー

Intercloud Fabric(ICF)ファイアウォールの主要コンポーネントはポリシー エンジンです。 ポリシー エンジンは、ICF ファイアウォールで受信したネットワーク トラフィックをフィルタリングする設定としてポリシーを使用します。

ポリシーは、一連の間接的な関連付けを使用して ICF ファイアウォールにバインドされます。 セキュリティ管理者は、セキュリティ プロファイルを設定すると、セキュリティ プロファイル内のポリシー名を参照できます。 セキュリティ プロファイルは、ICF ファイアウォールへのリファレンスを持つポート プロファイルに関連付けられます。

オブジェクト グループ

オブジェクト グループは、属性に関連する条件のセットです。 オブジェクト グループおよびゾーンは異なる方向のさまざまなルール間で共有されるため、オブジェクト グループ条件で使用される属性は、方向付けされず、ニュートラルである必要があります。 オブジェクト グループは、ファイアウォール ルールの記述を支援するセカンダリ ポリシー オブジェクトです。 ルール条件は、演算子を使用することによりオブジェクト グループを参照できます。

ゾーン

ゾーンは、VM の論理グループまたはホストです。 ゾーンは、ゾーン名を使用したゾーン属性に基づくポリシーの記述を許可することにより、ポリシーの記述を簡素化できます。 ゾーン定義により、ゾーンに VM がマッピングされます。 論理グループの定義は、VM に関連付けられた属性に基づくことができます。 ゾーン定義は条件ベースのサブネットおよびエンドポイントの IP アドレスとして記述できます。

ゾーンおよびオブジェクト グループは異なる方向のさまざまなルール間で共有されるため、ゾーンで使用される属性は、方向付けされず、ニュートラルである必要があります。

ルール

ファイアウォール ルールは複数の条件とアクショで構成できます。 ルールは、トラフィックをフィルタリングする条件としてポリシーで定義できます。 ポリシー エンジンは、Intercloud Fabric ファイアウォールで受信したネットワーク トラフィックをフィルタリングする設定としてポリシーを使用します。 ポリシー エンジンは、ネットワーク トラフィックをフィルタリングする 2 種類の条件一致モデルを使用します。

AND モデル:ルール内のすべての属性が一致する場合、ルールは matched に設定されます。

処理

サービス ファイアウォールのロギング

サービス ファイアウォールのログは、ポリシーのテストおよびデバッグを行うツールです。 ポリシーの評価中に、ポリシー エンジンによりポリシー評価のポリシー結果が表示されます。 また、show logging message all コマンドを使用して、ポリシー評価の結果を表示することもできます。

Intercloud Fabric ファイアウォールの設定の手順

ここでは、Intercloud Fabric(ICF)ファイアウォールを設定する際に管理者が従うべき手順の概要を説明します。

-

ICF をインストールしセットアップします。

-

ICF を介してインフラストラクチャ ウィザードを実行し、ICF サービス コントローラと cVSM を起動します。

-

ICF から icfCloud を導入します。 [ICF Firewall services] チェックボックスをオンにして、サービス インターフェイスの詳細を指定します。

-

オブジェクト グループ、ゾーン、ルール、条件、アクション、ポリシーなどのポリシー オブジェクトを使用して、ICF サービス コントローラ上でファイアウォール ポリシーを記述します。

-

ファイアウォール ポリシーを作成した後で、先に Cisco Prime NSCCisco Prime NSC で作成されたセキュリティ プロファイルにポリシーをバインドします。

-

ICF サービス コントローラで ICF ファイアウォールを導入します。

-

ICF を介して ICS 上でサービス インターフェイスを設定します。

-

同じ VLAN/ネットワークに Intercloud Fabric データおよびサービス インターフェイスを設定します。

-

セキュリティ プロファイルとファイアウォール ポリシーが設定されると、ICF 上のポート プロファイル管理インターフェイスを介して ICF ファイアウォール提供のアクセス保護を要求する VM ポート プロファイルに、セキュリティ プロファイルとサービス ノードをバインドできます。

目次

- Intercloud Fabric ファイアウォールの概要

- Intercloud Fabric ファイアウォールに関する情報

- Intercloud Fabric ファイアウォール

- 概要

- Intercloud Fabric ファイアウォールの設定

- 製品のアーキテクチャ

- 高速パスの接続タイムアウト

- 信頼できるアクセス

- ダイナミック(仮想化対応)動作

- Intercloud Fabric ファイアウォールの導入シナリオ

- レイヤ 3 モードの Intercloud Fabric ファイアウォール用の VEM インターフェイス

- Cisco vPath

- Intercloud Fabric ファイアウォール ネットワーク仮想サービス

- ネットワークの Intercloud Fabric ファイアウォール設定

- Intercloud Fabric ファイアウォール設定の概要

- Intercloud Fabric スイッチ VSM

- Port Profile

- Security Profile

- ファイアウォール ポリシー

- オブジェクト グループ

- ゾーン

- ルール

- 処理

- サービス ファイアウォールのロギング

- Intercloud Fabric ファイアウォールの設定の手順

この章の内容は、次のとおりです。

Intercloud Fabric ファイアウォール

Intercloud Fabric(ICF)ファイアウォール(VSG)は、仮想データセンターおよびクラウド環境へ信頼できるアクセスを提供する仮想ファイアウォール アプライアンスです。 管理者はホスト上でサービス VM として ICF ファイアウォールをインストールし、セキュリティ プロファイルとファイアウォール ポリシーで設定できます。これにより、VM セグメンテーションおよび他のファイアウォール機能を提供し、VM へのアクセスを保護します。

概要

Cisco Intercloud Fabric(ICF)ファイアウォールは、動的なポリシーベース操作、トランスペアレント モビリティの強化および高密度マルチテナント機能のスケールアウト展開の要件を満たしながら、クラウド プロバイダー環境でセキュアな仮想化データセンターへの信頼できるアクセスを提供する仮想アプライアンスです。 ICF ファイアウォールによって、信頼ゾーンへのアクセスが確立されたセキュリティ ポリシーにより確実に制御および監視されるようになります。 ICF ファイアウォールにより、ワークロード仮想化、企業のセキュリティ ポリシーおよび業界規制の順守の強化、および簡素化されたセキュリティ監査機能といったメリットが提供されます。

ICF ファイアウォールは、クラウド サービス ルータ(CSR)またはクラウド VM のパブリック インターフェイスを介して VM にアクセスしようとする認可されていないインターネット ユーザなどの潜在的に有害なネットワーク トラフィックや、サイト間のセキュアなトンネル経由でアクセスしようとする認可されていない内部ユーザからクラウド環境の仮想マシン(VM)を保護します。

Intercloud 環境で ICF ファイアウォールを導入することで、顧客は企業のセキュリティ ポリシーを拡張してパブリック クラウドで動作しているアプリケーション ワークロードを保護することができます。 また、ICF ファイアウォールは、Intercloud 環境の 3 階層型アプリケーションのサポートを通じて、VM グループ間の論理的な分離も提供します。 セキュリティ要件に基づいて、VM を論理グループの一部として定義することができ、ICF ファイアウォールを VM グループに適用することができます。

-

信頼できるマルチテナント アクセス:マルチテナント(スケールアウト)環境でコンテキスト認識型セキュリティ ポリシーに基づくゾーンベースの管理およびモニタリングにより、法規制の遵守を強化し、監査を簡略化します。 セキュリティ ポリシーは、セキュリティ プロファイル テンプレートへと組織され、多くの ICF ファイアウォールの管理および配置を簡素化します。

-

ダイナミック操作:VM がインスタンス化する間のセキュリティ テンプレートおよび信頼ゾーンのオンデマンド プロビジョニングと、プライベート クラウドとパブリック クラウド間で VM の移行が発生するときのトランスペアレント モビリティの強化およびモニタリング。

-

中断しない管理:セキュリティ全体およびサーバ チーム全体における管理分離。コラボレーションを提供し、管理者によるエラーを削除し、監査を簡素化します。

製品のアーキテクチャ

Intercloud Fabric(ICF)ファイアウォールは、クラウド環境(Amazon やその他の ICFPP を使用するサポート対象クラウド プロバイダー)で Intercloud スイッチとともに動作し、ICS で動作する Intercloud スイッチ仮想イーサネット モジュール(VEM)に組み込まれる Cisco 仮想ネットワーク サービス データパス(vPath)を利用します。

-

効率的な配置:各 ICF ファイアウォールは、クラウド VM へのアクセスと、Intercloud スイッチでのクラウド VM 間のトラフィックを保護します。

-

パフォーマンスの最適化:高速パスを 1 つ以上の Intercloud スイッチ VEM vPath モジュールにオフロードすることで、ICF ファイアウォールは分散型 Cisco vPath ベースの適用によりネットワーク パフォーマンスを向上させます。

-

運用の簡素化:ICF ファイアウォールは、icfCloud 1 つあたり 1 つのファイアウォールでワンアーム モードで透過的に挿入できます。 ゾーン拡張は、仮想アプライアンスに限定されている vNIC ではなく、セキュリティ プロファイルに基づきます。

高速パスの接続タイムアウト

保護された VM のパケットを初めて受信すると VEM は、Intercloud Fabric(ICF)ファイアウォールにそのパケットをリダイレクトし、実行するアクションを決定します(例:許可、ドロップ、リセットなど)。 アクションが決定された後、ICF ファイアウォールと VEM の両方が接続情報およびアクションを一定期間保存します。 この間、この接続のためのパケットは、追加のポリシー検索なしで同じアクションに従います。 VEM/vPath の接続は、ICF ファイアウォールへのパケットのリダイレクションを回避するため、高速パス接続と呼ばれます。 トラフィックとアクションに応じて、接続が高速パス モードを継続する時間は異なります。 次の表に、高速パス モード接続のタイムアウトの詳細を示します。

| プロトコル |

接続状態 |

タイムアウト |

|---|---|---|

| TCP |

FIN および ACKACK で閉じる |

VEM:4 秒 |

| ファイアウォール:4 秒 |

||

| RST で閉じる |

VEM:4 秒 |

|

| ファイアウォール:4 秒 |

||

| アクションのドロップ |

VEM:4 秒 |

|

| ファイアウォール:4 秒 |

||

| アクションのリセット |

VEM:4 秒 |

|

| ファイアウォール:4 秒 |

||

| Idle |

VEM:36 ~ 60 秒 |

|

| ファイアウォール:630 ~ 930 秒 |

||

| UDP |

アクションのドロップ |

VEM:4 秒 |

| ファイアウォール:4 秒 |

||

| アクションのリセット |

VEM:4 秒 |

|

| ファイアウォール:4 秒 |

||

| Idle |

VEM:8 ~ 12 秒 |

|

| ファイアウォール:240 ~ 360 秒 |

||

| 宛先到達不能 |

VEM:4 秒 |

|

| ファイアウォール:4 秒 |

||

| L3/ICMP |

アクションのドロップ |

VEM:2 秒 |

| ファイアウォール:2 秒 |

||

| アクションのリセット |

VEM:2 秒 |

|

| ファイアウォール:2 秒 |

||

| Idle |

VEM:8 ~ 12 秒 |

|

| ファイアウォール:16 ~ 24 秒 |

信頼できるアクセス

Intercloud スイッチが導入されたクラウド環境に Intercloud Fabric(ICF)ファイアウォールを透過的に挿入できます。 ICF ファイアウォールの 1 つ以上のインスタンスは、テナントごとに配置されます。これにより多くのテナントからなる大規模な配置が可能になります。 テナントは分離されるので、トラフィックがテナントの境界を越えることはありません。 テナント レベルで ICF ファイアウォールを配置できます。

VM は特定のテナントについてインスタンス化されるため、VM とセキュリティ プロファイルおよびゾーン メンバーシップとの関連付けは、Intercloud スイッチ ポート プロファイルとのバインディングを介してただちに実行されます。 各 VM は、インスタンス化が行われると論理的信頼ゾーンに配置されます。 セキュリティ プロファイルには、各ゾーンを出入りするトラフィックのアクセス ポリシーを設定するコンテキストアウェアなルール セットが含まれます。 ゾーンからゾーンへのトラフィックに加え、外部からゾーン(およびゾーンから外部)へのトラフィックにもセキュリティ プロファイルが適用されます。 ゾーンベースの適用は VLAN 内でも行うことができ、VLAN は頻繁にテナントの境界を識別します。 ICF ファイアウォールはアクセス コントロール ルールを評価し、設定されている場合は、Intercloud スイッチ VEM vPath モジュールへの適用をオフロードします。 ICF ファイアウォールはアクセスを許可または拒否できます。また、オプションのアクセス ログが生成される場合もあります。 ICF ファイアウォールは、アクセス ログを使用したポリシーベースのトラフィック モニタリング機能も提供します。

ダイナミック(仮想化対応)動作

仮想化環境はダイナミックです。つまり、追加、削除、変更の操作がテナント間、および VM 間で頻繁に行われます。 Intercloud スイッチ(および vPath)と動作する Intercloud Fabric(ICF)ファイアウォールは、ダイナミック VM 環境をサポートします。 通常、ICF ファイアウォールを備えた ICF サービス コントローラでテナントを作成すると、信頼ゾーン定義およびアクセス コントロール ルールを含む関連セキュリティ プロファイルが定義されます。 各セキュリティ プロファイルは、Intercloud スイッチ ポート プロファイルにバインドされます。 ポート プロファイルが一意にセキュリティ プロファイルと VM ゾーン メンバーシップを参照するため、セキュリティ制御はただちに適用されます。

Intercloud Fabric ファイアウォールの導入シナリオ

現在のリリースは、レイヤ 3 モードでの Intercloud Fabric(ICF)ファイアウォールの導入をサポートしています。 VEM と ICF ファイアウォールは、Intercloud Fabric サービス インターフェイスと呼ばれる特別な仮想ネットワーク インターフェイスを介して互いに通信します。

Cisco vPath

vPath は、Intercloud スイッチ VEM に組み込まれます。 これは VM から VM へのトラフィックを代行受信して、このトラフィックを Intercloud Fabric ファイアウォールにリダイレクトします。 詳細については、『Cisco vPath and vServices Reference Guide for Intercloud Fabric』を参照してください。

Intercloud Fabric ファイアウォール ネットワーク仮想サービス

Intercloud Fabric ネットワーク仮想サービス(vservice)は、vPath を使用して Intercloud スイッチによりサポートされます。 信頼できるマルチテナント アクセスが提供されます。 詳細については、『Cisco vPath and vServices Reference Guide for Intercloud Fabric』を参照してください。

Intercloud Fabric ファイアウォール設定の概要

クラウド VSM で Intercloud Fabric(ICF)ファイアウォールを適用する場合は、クラウド VSM を設定する必要があります。

(注) |

ICF ファイアウォールを設定する方法については、『Cisco vPath and vServices Reference Guide for Intercloud Fabric』を参照してください。 |

Intercloud Fabric スイッチ VSM

VSM は、論理的なモジュラ スイッチです。1 つの VSM が複数の VEM を制御します。 VSM は、物理的なラインカードではなく、ICS 内のソフトウェアで実行される VEM をサポートします。 ICS のすべての VEM の設定は VSM を通して実行され、自動的に VEM に伝播されます。

Port Profile

Intercloud Fabric スイッチのポート プロファイルは、各 VM に対するネットワーク パラメータを動的にプロビジョニングします。 Intercloud Fabric スイッチで、ポート プロファイルはインターフェイスを設定するために使用されます。 ポート プロファイルは、複数のインターフェイスに割り当てることができ、すべてのインターフェイスは同じポート プロファイル設定を継承します。 ポート プロファイルに対する変更は、そのポート プロファイルに関連付けられた VM インターフェイスに自動的に伝播されます。

vservice および org コマンドを使用してセキュリティ プロファイルおよび Intercloud Fabric ファイアウォール ノードとバインドする場合、VM ポート プロファイルは Intercloud Fabric ファイアウォールによって提供される(VM セグメンテーションなどのための)セキュリティ サービスを設定するために使用できます。

Security Profile

Intercloud Fabric スイッチのポート プロファイルは、各 VM に対するネットワーク パラメータを動的にプロビジョニングします。 同じポリシーのプロビジョニングは、VM がポート プロファイルに接続された場合、各 VM がネットワーク サービス ポリシーとダイナミックにプロビジョニングされるようにネットワーク サービスの設定情報を伝達します。 このプロセスは、関連しているアクセス コントロール リスト(ACL)またはポート プロファイルの Quality of Service(QoS)ポリシーと同様です。 ネットワーク サービスの設定に関する情報は、セキュリティ プロファイルと呼ばれる独立したプロファイル内に作成され、ポート プロファイルに接続されます。 セキュリティ管理者は、Cisco Prime NSC にセキュリティ プロファイルを作成し、これをネットワーク管理者が VSM の適切なポート プロファイルに関連付けます。

セキュリティ プロファイルは、ポリシーの記述に使用できるカスタム属性を定義します。 特定のポート プロファイルに関連付けられたすべての VM は、そのポート プロファイルに関連付けられたセキュリティ プロファイルで定義されたファイアウォール ポリシーおよびカスタム属性を継承します。 各カスタム属性は state = CA のように名前と値のペアで設定されます。 ネットワーク管理者はまた、特定のポート プロファイルに関連付けられている Intercloud Fabric(ICF)ファイアウォールをバインドします。 ポート プロファイルに関連付けられた ICF ファイアウォールは、そのポート プロファイルにバインドされるアプリケーション VM のネットワーク トラフィックに対してファイアウォール ポリシーを適用します。 トラフィックがサービス プロファイルにバインドされている場合、そのサービス プロファイルに関連付けられたポリシーが実行されるように、サービス プロファイル固有のポリシーをバインドすることもできます。 サービス プレーンおよび管理プレーンは、両方ともマルチテナント機能の要件をサポートします。 異なるテナントは、独自の ICF ファイアウォールを設定できます。

ファイアウォール ポリシー

Intercloud Fabric(ICF)ファイアウォールの主要コンポーネントはポリシー エンジンです。 ポリシー エンジンは、ICF ファイアウォールで受信したネットワーク トラフィックをフィルタリングする設定としてポリシーを使用します。

ポリシーは、一連の間接的な関連付けを使用して ICF ファイアウォールにバインドされます。 セキュリティ管理者は、セキュリティ プロファイルを設定すると、セキュリティ プロファイル内のポリシー名を参照できます。 セキュリティ プロファイルは、ICF ファイアウォールへのリファレンスを持つポート プロファイルに関連付けられます。

オブジェクト グループ

オブジェクト グループは、属性に関連する条件のセットです。 オブジェクト グループおよびゾーンは異なる方向のさまざまなルール間で共有されるため、オブジェクト グループ条件で使用される属性は、方向付けされず、ニュートラルである必要があります。 オブジェクト グループは、ファイアウォール ルールの記述を支援するセカンダリ ポリシー オブジェクトです。 ルール条件は、演算子を使用することによりオブジェクト グループを参照できます。

ゾーン

ゾーンは、VM の論理グループまたはホストです。 ゾーンは、ゾーン名を使用したゾーン属性に基づくポリシーの記述を許可することにより、ポリシーの記述を簡素化できます。 ゾーン定義により、ゾーンに VM がマッピングされます。 論理グループの定義は、VM に関連付けられた属性に基づくことができます。 ゾーン定義は条件ベースのサブネットおよびエンドポイントの IP アドレスとして記述できます。

ゾーンおよびオブジェクト グループは異なる方向のさまざまなルール間で共有されるため、ゾーンで使用される属性は、方向付けされず、ニュートラルである必要があります。

Intercloud Fabric ファイアウォールの設定の手順

ここでは、Intercloud Fabric(ICF)ファイアウォールを設定する際に管理者が従うべき手順の概要を説明します。

-

ICF をインストールしセットアップします。

-

ICF を介してインフラストラクチャ ウィザードを実行し、ICF サービス コントローラと cVSM を起動します。

-

ICF から icfCloud を導入します。 [ICF Firewall services] チェックボックスをオンにして、サービス インターフェイスの詳細を指定します。

-

オブジェクト グループ、ゾーン、ルール、条件、アクション、ポリシーなどのポリシー オブジェクトを使用して、ICF サービス コントローラ上でファイアウォール ポリシーを記述します。

-

ファイアウォール ポリシーを作成した後で、先に Cisco Prime NSCCisco Prime NSC で作成されたセキュリティ プロファイルにポリシーをバインドします。

-

ICF サービス コントローラで ICF ファイアウォールを導入します。

-

ICF を介して ICS 上でサービス インターフェイスを設定します。

-

同じ VLAN/ネットワークに Intercloud Fabric データおよびサービス インターフェイスを設定します。

-

セキュリティ プロファイルとファイアウォール ポリシーが設定されると、ICF 上のポート プロファイル管理インターフェイスを介して ICF ファイアウォール提供のアクセス保護を要求する VM ポート プロファイルに、セキュリティ プロファイルとサービス ノードをバインドできます。

フィードバック

フィードバック