Cisco Network Visibility Application on APIC-EM リリース 1.4.0.x ユーザ ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月18日

章のタイトル: デバイスおよびホストの検出

デバイスおよびホストの検出

検出について

ネットワーク デバイスとホストを見つけるプロセスは、検出と呼ばれます。検出機能は、ネットワークのデバイスおよびホストをスキャンし、Cisco APIC-EM データベースを取得する情報とともに読み込みます。デバイスとホストを検出するには、ディスカバリ機能がネットワーク内のできるだけ多くのデバイスに到達してできるだけ多くの情報を収集できるようにするため、デバイスに関する情報をコントローラに通知する必要があります。

ディスカバリ機能は次のプロトコルと方法を使用して、ホストの IP アドレス、MAC アドレス、およびネットワーク接続ポイントなどのデバイス情報を取得します。

-

Cisco Discovery Protocol(CDP)

-

コミュニティベースの簡易ネットワーク管理プロトコル バージョン 2(SNMPv2c)

-

簡易ネットワーク管理プロトコル バージョン 3(SNMPv3)

-

リンク層検出プロトコル(LLDP)

-

IP デバイス トラッキング(IPDT)(ホスト情報を収集する検出の場合は、手動でデバイスの IPDT を有効にする必要があります。IPDT を有効にした後の検出では、ベストエフォート ベースでホスト情報を集めます。検出は、IPDT のほか、ホスト情報の ARP エントリに依存するためです)。

-

LLDP Media Endpoint Discovery(LLDP-MED)(IP フォンと一部のサーバは LLDP-MED を使用して検出されます)。

デバイスに必要なプロトコル設定については、デバイス設定の前提条件を参照してください。

ディスカバリ クレデンシャルについて

Cisco APIC-EM は、グローバルおよびジョブ固有(検出要求固有)の 2 種類のディスカバリ クレデンシャルをサポートします。どちらのディスカバリ クレデンシャルも、コントローラの GUI を使用して設定する CLI クレデンシャルまたは SNMP クレデンシャルで構成されます。

グローバル クレデンシャルは、[Discovery] ウィンドウまたは [Discovery Credentials] ウィンドウ(この章で手順を説明)で設定できます。ジョブ固有のクレデンシャルを設定できるのは [Discovery] ウィンドウのみです。

(注) | [Discovery] ウィンドウでグローバル クレデンシャルまたはジョブ固有のクレデンシャルを設定する手順については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』を参照してください。 |

正常なディスカバリには CLI および SNMP クレデンシャルの両方が必要です。SNMP クレデンシャル(グローバルまたはジョブ固有)はデバイス検出に使用されます。CLI クレデンシャル(グローバルまたはジョブ固有)はコントローラのインベントリのデバイス設定のキャプチャまたは適用に使用されます。

SNMPv2c または SNMPv3 のいずれかの、少なくとも 1 つのセットの SNMP クレデンシャルを、デバイス検出に対して入力する必要があります。ネットワークで SNMPv2 を設定する場合は、ディスカバリおよびインベントリ入力が正常に行われるように、SNMP Read Only(RO)コミュニティ ストリング値をコントローラに入力する必要があります。SNMP RO コミュニティ ストリングも SNMP Read Writer(RW)コミュニティ ストリングもコントローラに入力されていない場合には、ベスト エフォートとして、デフォルトの SNMP RO コミュニティ ストリング「public」を使用して検出が実行されます。また、SNMP RO コミュニティ ストリングは入力されていないが SNMP RW コミュニティ ストリングは入力されているという場合は、SNMP RW コミュニティ ストリングが SNMP RO コミュニティ ストリングとして使用されます。

(注) | 単一のディスカバリに対し両方の SNMP バージョンの値(SNMPv2c および SNMPv3)を入力できます。コントローラは、複数の SNMP クレデンシャル設定をサポートします。この章で説明する [Discovery Credentials] ウィンドウを使用した方法でグローバル デバイス クレデンシャル(SNMP または CLI)を合計 5 つまで入力できるのに加え、[Discovery] ウィンドウで追加のクレデンシャル セットを作成することができます。したがって、単一のディスカバリ スキャン要求に対し、各タイプ(CLI または SNMP)のクレデンシャル セットを合計 6 個設定できます。 |

グローバル クレデンシャル

グローバル クレデンシャルはネットワークのデバイスに共通の既存のクレデンシャルとして定義されます。グローバル クレデンシャル(CLI および SNMP)は GUI([Discovery] ウィンドウまたは [Discovery Credentials] ウィンドウ)を使用してデバイスで設定され、これによりデバイスへの正常なログインが可能になります。グローバル クレデンシャルは、Cisco APIC-EM がネットワーク ディスカバリを実行する際に、ネットワーク内でそのデバイス クレデンシャルを共有しているデバイスの認証とアクセスに使用されます。

グローバル CLI クレデンシャルは [CLI Credentials] ウィンドウで設定できます。このウィンドウにアクセスするには、画面右上のメニュー バーで [admin] または [Settings] アイコン(歯車)をクリックします。ドロップダウン メニューの [Settings] リンクをクリックし、[Setting Navigation] ペインの [CLI Credentials] をクリックします。また、[Discovery] ウィンドウの [Credentials] フィールドでもグローバル CLI クレデンシャルを設定できます。[Discovery] ウィンドウでグローバル CLI クレデンシャルを設定する手順については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』を参照してください。

グローバル SNMP クレデンシャルは [SNMPv2c] または [SNMPv3] ウィンドウで設定します。それぞれのウィンドウにアクセスするには、画面右上のメニュー バーで [admin] または [Settings] アイコン(歯車)をクリックします。ドロップダウン メニューの [Settings] リンクをクリックし、[Setting Navigation] ペインでいずれかの SNMP のウィンドウ リンクをクリックします。また、[Discovery] ウィンドウの [Credentials] フィールドでもグローバル SNMP クレデンシャルを設定できます。[Discovery] ウィンドウでグローバル SNMP クレデンシャルを設定する手順については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』を参照してください。

(注) | [CLI Credentials] ウィンドウで複数のクレデンシャルを設定できます。 |

ジョブ固有のクレデンシャル

ジョブ固有のクレデンシャル(要求固有のクレデンシャル)は、グローバル クレデンシャルを共有していない特定のネットワーク デバイスまたはデバイス セットに対する既存のデバイス クレデンシャルとして定義されます。

そのネットワーク デバイス セット限定の検出を実行する前に、[Discovery] ウィンドウでジョブ固有のクレデンシャルを設定します。このウィンドウにアクセスするには、[Navigation] ペインの [Discovery] をクリックします。

ディスカバリ クレデンシャルの例

たとえば、CDP ネイバーシップ(Cisco Discovery Protocol(CDP)を使用して検出された隣接デバイス)を形成している 200 台のデバイスのネットワークがあるとします。このネットワークでは、190 台のデバイスが グローバル クレデンシャル(クレデンシャル 0)を共有し、残りの 10 台のデバイスは、それぞれが独自のクレデンシャルまたはジョブ固有のクレデンシャル(クレデンシャル 1 ~ 5)を持っています。

Cisco APIC-EM によりこのネットワークのデバイスを適切に認証およびアクセスするには、次のタスクを実行します。

-

コントローラのクレデンシャル 0 として CLI グローバル クレデンシャルを設定します。

グローバル クレデンシャルは [CLI Credentials] ウィンドウで設定できます。画面の右上のメニュー バーで [admin] または [Settings] アイコン(歯車)をクリックして、このウィンドウにアクセスします。ドロップダウン メニューから [Settings] リンクをクリックし、[Setting Navigation] ペインで [CLI Credentials] をクリックします。

-

SNMP(v2c または v3)グローバル クレデンシャルを設定します。

これらのグローバル クレデンシャルは 2 つの SNMP ウィンドウで設定できます。右上の [Settings] ボタンをクリックして GUI ウィンドウにアクセスしてから、[Setting Navigation] ペインの [SNMPv2c] または [SNMPv3] をクリックします。

-

190 デバイスの IP アドレス(グローバル クレデンシャルを共有する 190 デバイス)のいずれかを使用し、GUI でグローバル クレデンシャルを選択して、[CDP] ディスカバリを実行します。[Discovery] ウィンドウで CDP ディスカバリを実行します。[Navigation] ペインで [Discovery] をクリックして、このウィンドウにアクセスします。

-

適切なジョブ固有のクレデンシャルと SNMP 値を使用して(クレデンシャル 1、クレデンシャル 2 ~ 5 など)、残りの 10 台のデバイスそれぞれに個別の Range ディスカバリを10 回実行します。

[Discovery] ウィンドウで、ジョブ固有のクレデンシャルを設定します。[Navigation] ペインで [Discovery] をクリックして、このウィンドウにアクセスします。

-

[Device Inventory] ウィンドウの [Device Inventory] テーブルを参照して、検出結果を確認します。

ディスカバリ クレデンシャル ルール

ディスカバリ クレデンシャル(グローバルおよびジョブ固有)は、以下の箇条書きリストおよび表に記載されているルールに基づいて機能します。

ジョブ固有のクレデンシャル ルール

-

新しいネットワーク ディスカバリの作成時にジョブ固有のクレデンシャルを提供することができますが、1 回のネットワーク ディスカバリで使用できるジョブ固有クレデンシャルは 1 セットのみです。

-

ジョブ固有のクレデンシャルは、他に設定されているグローバル クレデンシャルよりも優先されます。

-

ネットワーク ディスカバリの一部として提供されているジョブ固有のクレデンシャルで認証エラーが発生すると、その後、設定されているグローバル クレデンシャルを使って 2 回目の検出が試みられます(コントローラの GUI の [Discovery] ウィンドウで明示的に選択されている場合)。ディスカバリがグローバル クレデンシャルで失敗した場合、デバイス検出のステータスは認証エラーになります。

-

ネットワーク ディスカバリに Cisco APIC-EM API を使用しており、ジョブ固有のクレデンシャル(CLI と SNMP の両方)がネットワーク ディスカバリの一部ではない場合には、グローバル クレデンシャル(ユーザによって提供される CLI と SNMP の両方)を使用してデバイスの認証が行われます。

グローバル クレデンシャル ルール

|

グローバル クレデンシャル |

ジョブ固有のクレデンシャル |

結果 |

||

|---|---|---|---|---|

|

Not configured |

Not configured |

ネットワーク ディスカバリをコントローラの GUI から実行すると、デフォルトの SNMP read コミュニティ ストリング(パブリック)が検出スキャンに使用されます。この場合、検出の失敗は起こりません。 Cisco APIC-EM API を使用してネットワーク ディスカバリを実行すると、検出は失敗します。Cisco APIC-EM API を使用したデバイス検出を成功させるには CLI と SNMP の両方のクレデンシャルを設定する必要があるためです。 |

||

|

Not configured |

Configured |

指定したジョブ固有クレデンシャルが検出に使用されます。 |

||

|

Configured |

Not configured |

すべての設定済みグローバル クレデンシャルが使用されます。 |

||

|

設定されているが未選択 |

Configured |

ジョブ固有のクレデンシャルのみが使用されます。 |

||

|

設定および選択されている |

Not configured |

選択したグローバル クレデンシャルのみが使用されます。 |

||

|

設定および選択されている |

Configured |

指定した両方のクレデンシャル(グローバルおよびジョブ固有)が検出に使用されます。 |

||

|

設定されているが、ディスカバリ POST REST API で誤ったグローバル クレデンシャル ID が使用されている |

正しいジョブ固有クレデンシャルが設定されている |

ディスカバリが失敗します。

|

||

|

設定されているが、ディスカバリ POST REST API で誤ったグローバル クレデンシャル ID が使用されている |

Not configured |

ディスカバリが失敗します。

|

ディスカバリ クレデンシャルの注意事項

Cisco APIC-EM のディスカバリ クレデンシャルに関する注意事項は、次のとおりです。

-

デバイスに対する Cisco APIC-EM ディスカバリが完了した後で、そのデバイス クレデンシャルがネットワーク デバイスで変更されると、そのデバイスに対する後続のポーリング サイクルは失敗します。管理者がこの問題を修正する方法は、次のとおりです。

-

デバイス認証エラーが原因で(提供されたディスカバリ クレデンシャルが現在のディスカバリで検出されたデバイスに対して無効であるなど)実行中のディスカバリが失敗した場合、管理者には次のオプションが用意されています。

-

グローバル クレデンシャルを削除しても、すでに検出されたデバイスには影響しません。これらの検出されたデバイスでは認証エラーは報告されません。

-

Cisco APIC-EM により、Cisco APIC-EM インベントリ内のマネージド ネットワーク デバイスのリストを検索できる REST API が提供されます。この API の目的は、外部のアプリケーションが、自身の管理対象デバイスのインベントリと、Cisco APIC-EM によって検出されたデバイスを同期できるようにすることです。たとえば Cisco IWAN シナリオでは、Prime Infrastructure が IWAN ソリューションをモニタするために、この API を利用して Cisco APIC-EM インベントリに含まれている IWAN デバイスを自身のインベントリに追加します。

(注)

ユーザ名のみクリア テキストで提供されます。SNMP コミュニティ ストリングとパスワードは、セキュリティ上の理由からクリアテキストでは提供されません。

グローバル ディスカバリ クレデンシャルの設定

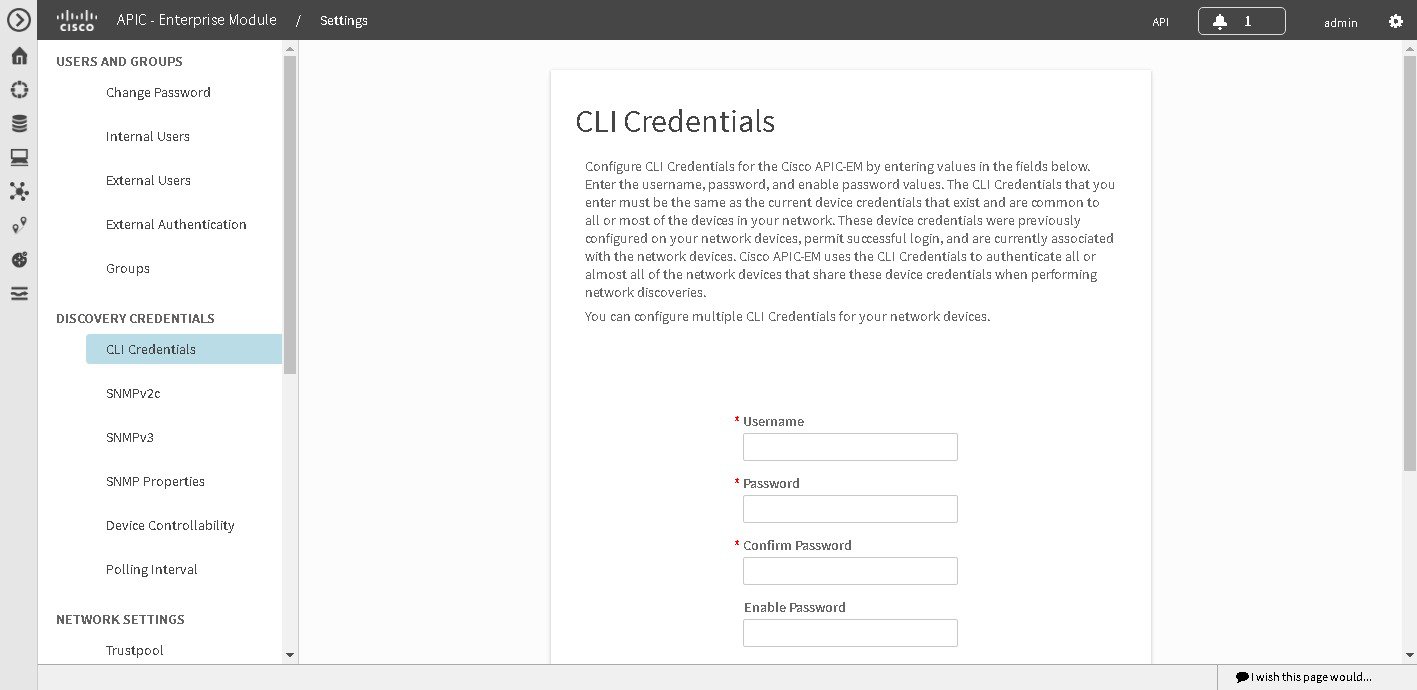

CLI クレデンシャルの設定

CLI クレデンシャルは、ネットワークのデバイスの多くに共通する既存のデバイス クレデンシャルとして定義されます。CLI クレデンシャルは、デバイスの検出を実行する際にこの CLI クレデンシャルを共有する、ネットワーク デバイスの認証とアクセスのために Cisco APIC-EM によって使用されます。

CLI グローバル クレデンシャルは [CLI Credentials] ウィンドウまたは [Discovery] ウィンドウで設定します。この手順では、[CLI Credentials] ウィンドウで CLI グローバル クレデンシャルを設定する方法について説明します。

(注) | 最大 5 つの CLI クレデンシャルを設定できます。 |

Cisco APIC-EM が正常に導入され、動作している必要があります。

管理者(ROLE_ADMIN)権限と、すべてのリソースへのアクセス権([RBAC Scope] を [ALL] に設定)またはグループ化したいすべてのリソースが含まれている RBAC 範囲が必要です。たとえば、特定の複数のリソースを含むグループを作成するには、それらのリソースへのアクセス権が必要です(グループ化したいすべてのリソースに、カスタム RBAC 範囲が設定されている)。

Cisco APIC-EM を使用してタスクを実行するために必要なユーザ権限と RBAC 範囲については、「Configuring the Cisco APIC-EM Settings」の章の「User Settings」を参照してください。

次の作業

ネットワーク デバイス検出用の SNMP 値の設定に進みます。

デバイス検出を成功させる(すべてのデバイス情報が収集される)ために、コントローラを使用して CLI クレデンシャル(グローバル クレデンシャルやジョブ固有クレデンシャル)を設定する必要があります。CLI および SNMP(v2c または v3)のグローバル クレデンシャルは、[Discovery Credentials] ウィンドウ(この章で説明)または [Discovery] ウィンドウで設定できます。これらは、同じように [Discovery] ウィンドウで設定されるジョブ固有のクレデンシャル(CLI および SNMP)に加えて使用されます。

SNMP の設定

Cisco APIC-EM GUI で [Discovery Credentials] の次のウィンドウを使用して、デバイス検出の SNMP を設定します。

(注) | デバイス検出の SNMP は、コントローラの GUI の [Discovery] ウィンドウでも設定できます。[Discovery] ウィンドウでデバイス検出の SNMP を設定する手順については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』を参照してください。 |

ネットワークのコントローラとデバイス間の通信を保護するために、SNMP v3 の SNMP および既存のセキュリティ機能を使用できます。SNMP v3 はこれらの通信にプライバシー(暗号化)と認証の両方の機能を提供します。お使いのネットワークで可能であれば、プライバシーと認証の両方を有効にして SNMPv3 を使用することを推奨します。

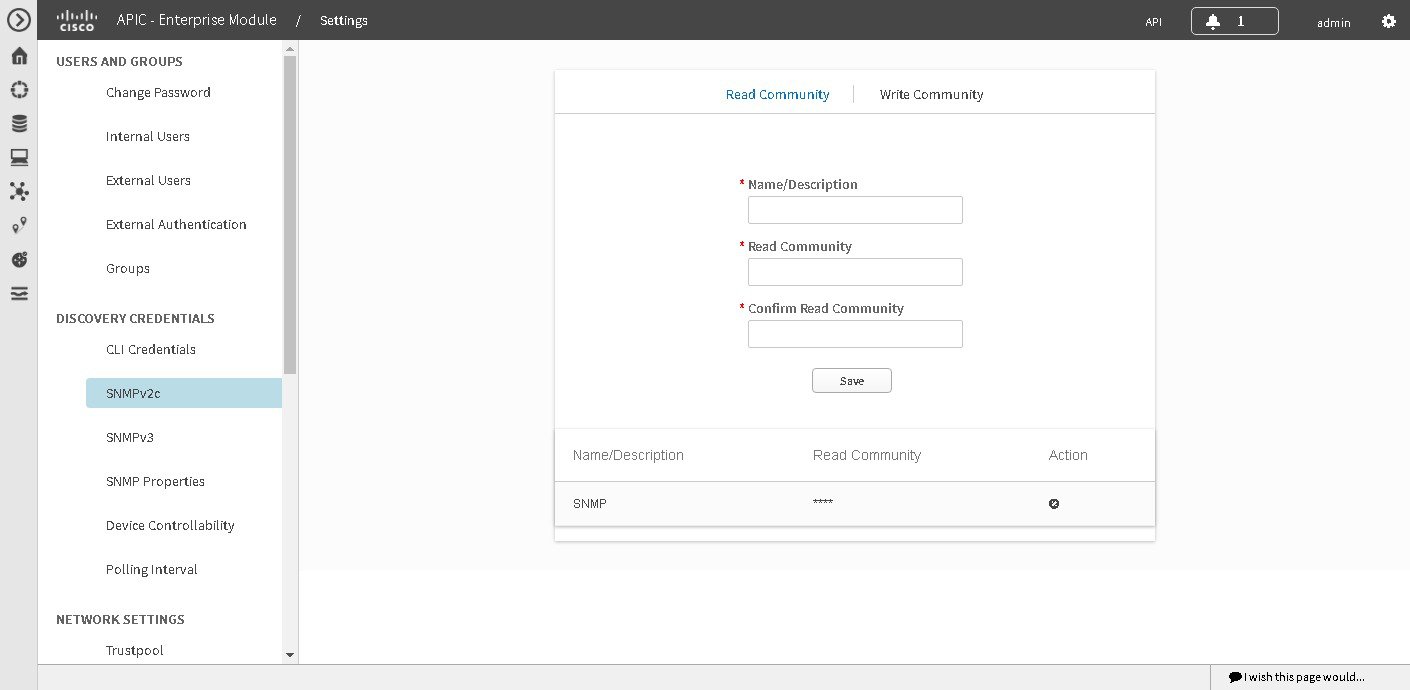

SNMPv2c の設定

Cisco APIC-EM GUI の [SNMPv2c] ウィンドウで、デバイス検出の SNMPv2c を設定します。コントローラで SNMPv2c 用に設定する SNMP 値は、ネットワーク デバイスに設定された SNMPv2c 値と一致する必要があります。

(注) | 最大 5 つの read コミュニティ ストリングと 5 つの write コミュニティ ストリングを設定できます。 |

SNMP は、アプリケーション層プロトコルであり、SNMP マネージャと SNMP エージェントとの通信に使用されるメッセージ フォーマットを提供します。SNMP では、ネットワーク内のデバイスのモニタリングと管理に使用する標準フレームワークと共通言語が提供されます。SNMP のバージョンは、SNMPv1、SNMPv2、SNMPv2c、および SNMPv3 です。

SNMPv2c は SNMPv2 に代わるコミュニティ ストリング ベースの管理フレームワークです。コミュニティ ストリングは一種のパスワードであり、クリア テキスト形式で送信されます。SNMPv2c では、認証および暗号化が行われません(noAuthNoPriv セキュリティ レベル)。

(注) | コントローラでデバイス検出の SNMPv2c を設定することに加えて、「ベスト エフォート型」の Cisco APIC-EM ディスカバリが用意されています。つまり、SNMP の read-only(RO)コミュニティ ストリングが「public」に設定されたデバイスは、設定された SNMP read/write コミュニティ ストリングに関係なく、常に検出されます。 |

Cisco APIC-EM が正常に導入され、動作している必要があります。

この設定手順では、ネットワークの SNMP 情報が必要です。

管理者(ROLE_ADMIN)権限と、すべてのリソースへのアクセス権([RBAC Scope] を [ALL] に設定)またはグループ化したいすべてのリソースが含まれている RBAC 範囲が必要です。たとえば、特定の複数のリソースを含むグループを作成するには、それらのリソースへのアクセス権が必要です(グループ化したいすべてのリソースに、カスタム RBAC 範囲が設定されている)。

Cisco APIC-EM を使用してタスクを実行するために必要なユーザ権限と RBAC 範囲については、「Configuring the Cisco APIC-EM Settings」の章の「User Settings」を参照してください。

| ステップ 1 | [Home] ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 2 | ドロップダウン メニューの [Settings] リンクをクリックします。 | ||

| ステップ 3 | [Settings] ナビゲーション ウィンドウで、[SNMPv2c] をクリックして [SNMPv2c] ウィンドウを表示します。 | ||

| ステップ 4 | [SNMPv2c] ウィンドウで、[Read Community] をクリックします。

[Read Community] の値を入力します。

| ||

| ステップ 5 | [Save] をクリックして [Read Community] の値を保存します。

[Read Community] の値が下の表に表示されます。 | ||

| ステップ 6 | (任意)[SNMPv2c] ウィンドウで、[Write Community] をクリックします。

[Write Community] の値を入力します。 | ||

| ステップ 7 | (任意)[Save] をクリックして [Write Community] の値を保存します。

[Write Community] の値が下の表に表示されます。 |

次の作業

SNMP 設定の必要に応じて、GUI を使用した [SNMPv3] または [SNMP Properties] の設定に進みます。

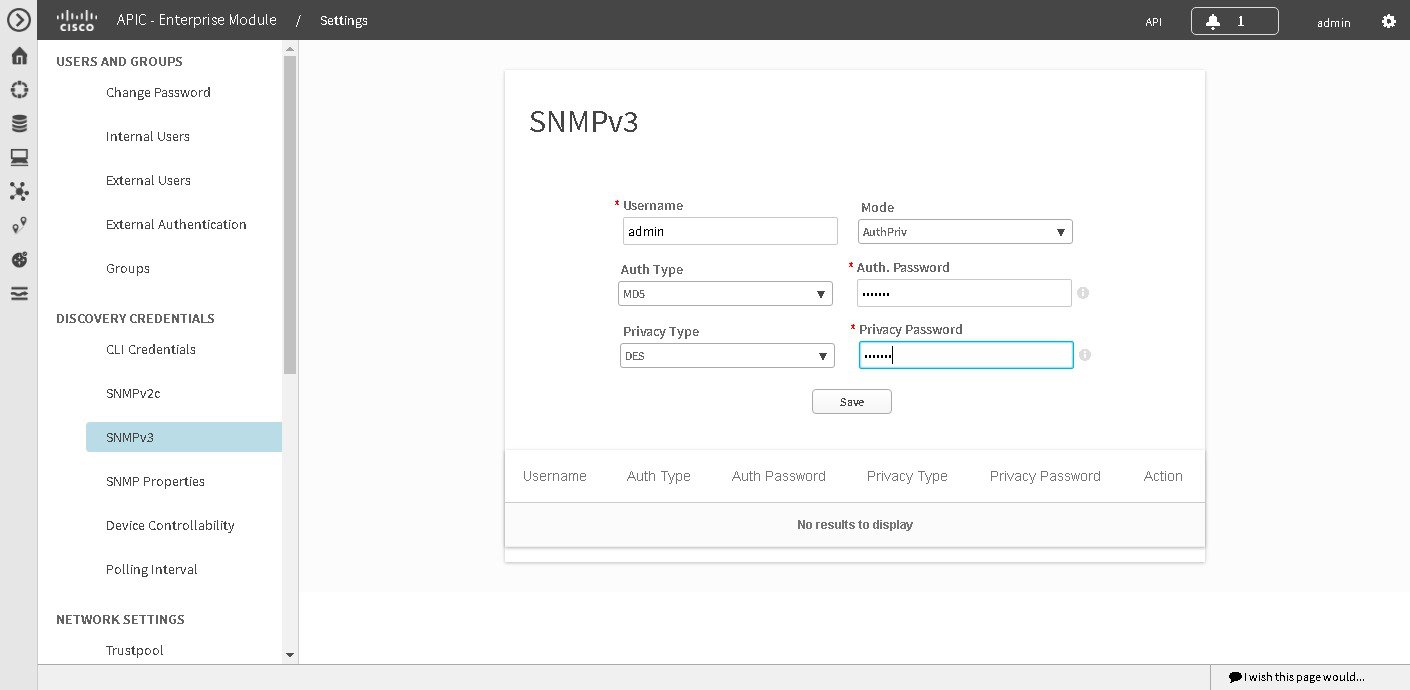

SNMPv3 の設定

Cisco APIC-EM GUI の [SNMPv3] ウィンドウで、デバイス検出の SNMPv3 を設定します。コントローラで SNMPv3 用に設定する SNMP 値は、ネットワーク デバイスに設定される SNMPv3 値と一致する必要があります。最大 5 つの SNMPv3 設定を構成できます。

SNMP は、アプリケーション層プロトコルであり、SNMP マネージャと SNMP エージェントとの通信に使用されるメッセージ フォーマットを提供します。SNMP では、ネットワーク内のデバイスのモニタリングと管理に使用する標準フレームワークと共通言語が提供されます。SNMP のバージョンは、SNMPv1、SNMPv2、SNMPv2c、および SNMPv3 です。

SNMPv3 は、ネットワーク経由のフレームの認証と暗号化を組み合わせることによって、デバイスへのセキュア アクセスを実現します。サポートされる SNMPv3 セキュリティ モデルは次のとおりです。

-

メッセージの完全性:パケットが伝送中に改ざんされていないことを保証します。

-

認証:メッセージが有効な送信元からのものかどうかを判別します。

-

暗号化:パケット コンテンツのスクランブルによって、不正な送信元が認識できないようにします。

SNMPv3 では、セキュリティ モデルとセキュリティ レベルの両方が提供されています。セキュリティ モデルは、ユーザおよびユーザが属するロールを設定する認証方式です。セキュリティ レベルとは、セキュリティ モデル内で許可されるセキュリティのレベルです。セキュリティ モデルとセキュリティ レベルの組み合わせにより、SNMP パケット処理中に採用されるセキュリティ メカニズムが決まります。

セキュリティ レベルは、SNMP メッセージを開示から保護する必要があるかどうか、およびメッセージを認証するかどうか判断します。セキュリティ モデル内のさまざまなセキュリティ レベルは、次のとおりです。

-

noAuthNoPriv:認証または暗号化を実行しないセキュリティ レベル

-

AuthNoPriv:認証は実行するが、暗号化を実行しないセキュリティ レベル

-

AuthPriv:認証と暗号化両方を実行するセキュリティ レベル

次の表で、セキュリティ モデルとレベルの組み合わせについて説明します。

|

モデル |

レベル |

認証 |

暗号化 |

結果 |

|---|---|---|---|---|

|

v2c |

noAuthNoPriv |

Community String |

いいえ |

コミュニティ ストリングの照合を使用して認証します。 |

|

v3 |

noAuthNoPriv |

ユーザ名 |

いいえ |

ユーザ名の照合を使用して認証します。 |

|

v3 |

AuthNoPriv |

次のいずれかを行います。 |

No |

Hash-Based Message Authentication Code(HMAC)Message Digest 5(MD5)アルゴリズムまたは HMAC セキュア ハッシュ アルゴリズム(SHA)に基づいて認証します。 |

|

v3 |

AuthPriv |

次のいずれかを行います。 |

次のいずれかを行います。 |

HMAC-MD5 アルゴリズムまたは HMAC-SHA アルゴリズムに基づいて認証します。 暗号ブロック連鎖(CBC)DES(DES-56)標準または CBC モードの AES 暗号化に基づいた認証に加え、データ暗号規格(DES)の 56 ビット暗号化を提供します。 |

Cisco APIC-EM が正常に導入され、動作している必要があります。

この設定手順では、ネットワークの SNMP 情報が必要です。

管理者(ROLE_ADMIN)権限と、すべてのリソースへのアクセス権([RBAC Scope] を [ALL] に設定)またはグループ化したいすべてのリソースが含まれている RBAC 範囲が必要です。たとえば、特定の複数のリソースを含むグループを作成するには、それらのリソースへのアクセス権が必要です(グループ化したいすべてのリソースに、カスタム RBAC 範囲が設定されている)。

Cisco APIC-EM を使用してタスクを実行するために必要なユーザ権限と RBAC 範囲については、「Configuring the Cisco APIC-EM Settings」の章の「User Settings」を参照してください。

(注) | SNMPv3 では、パスワード(またはパスフレーズ)の長さは(最小)8 文字以上である必要があります。また、いくつかのシスコ ワイヤレス LAN コントローラでは、パスワード(またはパスフレーズ)の長さが(最小)12 文字以上である必要があります。パスワードにこのような必要最小限の文字数が確保されていないと、デバイスがコントローラによって検出、モニタリング、管理されなくなります。 |

| ステップ 1 | [Home] ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 2 | ドロップダウン メニューの [Settings] リンクをクリックします。 | ||

| ステップ 3 | [Settings] ナビゲーション ウィンドウで、[SNMPv3] をクリックして [SNMPv3] ウィンドウを表示します。

デバイスをモニタおよび管理するためにネットワークで SNMPv3 を使用する場合は、ネットワークの検出用に SNMPv3 値を設定します。 | ||

| ステップ 4 | [SNMPv3] ウィンドウで、[Username] の値を入力し、ドロップダウン メニューから [Mode] を選択します。

次の [Mode] オプションを使用できます。

| ||

| ステップ 5 | [Mode] オプションで [AuthPriv] または [AuthNoPriv] を選択した場合は、[Authentication] のタイプをドロップダウン メニューから選択して認証パスワードを入力します。

次の [Authentication] オプションを使用できます。 | ||

| ステップ 6 | [Mode] オプションで [AuthPriv] を選択した場合は、[Privacy] のタイプをドロップダウン メニューから選択して SNMPv3 プライバシー パスワードを入力します。

SNMPv3 プライバシー パスワードは、DES 暗号化または AES128 暗号化をサポートするデバイスと交換するメッセージの暗号化に使用する秘密キーの生成に使用されます。 次の [Privacy] タイプ オプションを使用できます。 | ||

| ステップ 7 | [Save] をクリックして SNMPv3 設定値を保存します。

[SNMPv3] の設定値が下の表に表示されます。 |

次の作業

SNMP 設定の必要に応じて、GUI を使用した [SNMPv2c] または [SNMP Properties] の設定に進みます。

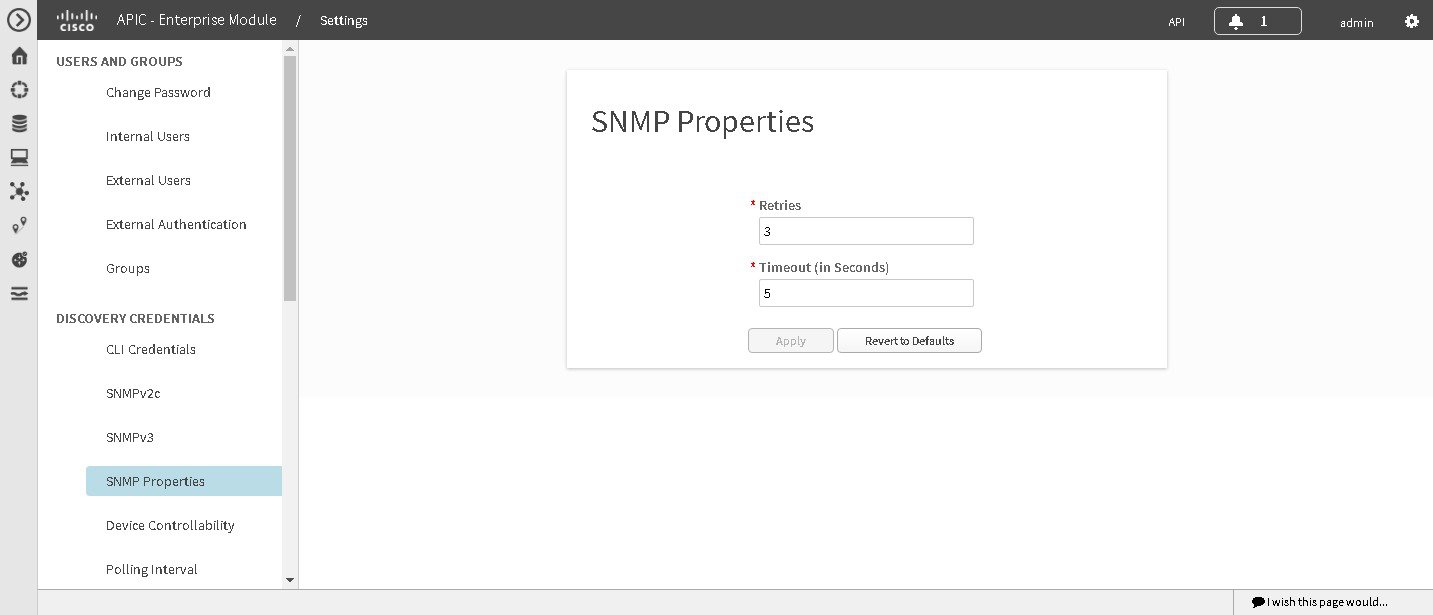

SNMP プロパティの設定

Cisco APIC-EM GUI の [SNMP Properties] ウィンドウで、デバイス検出の SNMP プロパティを設定します。

Cisco APIC-EM が正常に導入され、動作している必要があります。

この設定手順では、ネットワークの SNMP 情報が必要です。

管理者(ROLE_ADMIN)権限と、すべてのリソースへのアクセス権([RBAC Scope] を [ALL] に設定)またはグループ化したいすべてのリソースが含まれている RBAC 範囲が必要です。たとえば、特定の複数のリソースを含むグループを作成するには、それらのリソースへのアクセス権が必要です(グループ化したいすべてのリソースに、カスタム RBAC 範囲が設定されている)。

Cisco APIC-EM を使用してタスクを実行するために必要なユーザ権限と RBAC 範囲については、「Configuring the Cisco APIC-EM Settings」の章の「User Settings」を参照してください。

| ステップ 1 | [Home] ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 |

| ステップ 2 | ドロップダウン メニューの [Settings] リンクをクリックします。 |

| ステップ 3 | [Settings] ナビゲーション ウィンドウで、[SNMP Properties] をクリックして [SNMP Properties] ウィンドウを表示します。

ネットワークでの検出用に SNMP プロパティを設定します。 |

| ステップ 4 | [SNMP Properties] ウィンドウで、[Retries] フィールドに値を入力します。

このフィールドに入力する値は、コントローラがネットワーク デバイスと通信するために SNMP の使用を試行する回数です。 |

| ステップ 5 | [SNMP Properties] ウィンドウで、[Timeout] フィールドに値を入力します。

このフィールドに入力する値は、コントローラがネットワーク デバイスと通信するために SNMP の使用を試行する時間(秒数)です。 |

| ステップ 6 | [Apply] をクリックして SNMP 設定値を保存します。

[Revert to Defaults] をクリックして、SNMP プロパティのデフォルト値に復元することもできます。次に、SNMP プロパティのデフォルト値を示します。 |

次の作業

SNMP 設定の必要に応じて、GUI を使用した [SNMPv2c] または [SNMPv3] の設定に進みます。

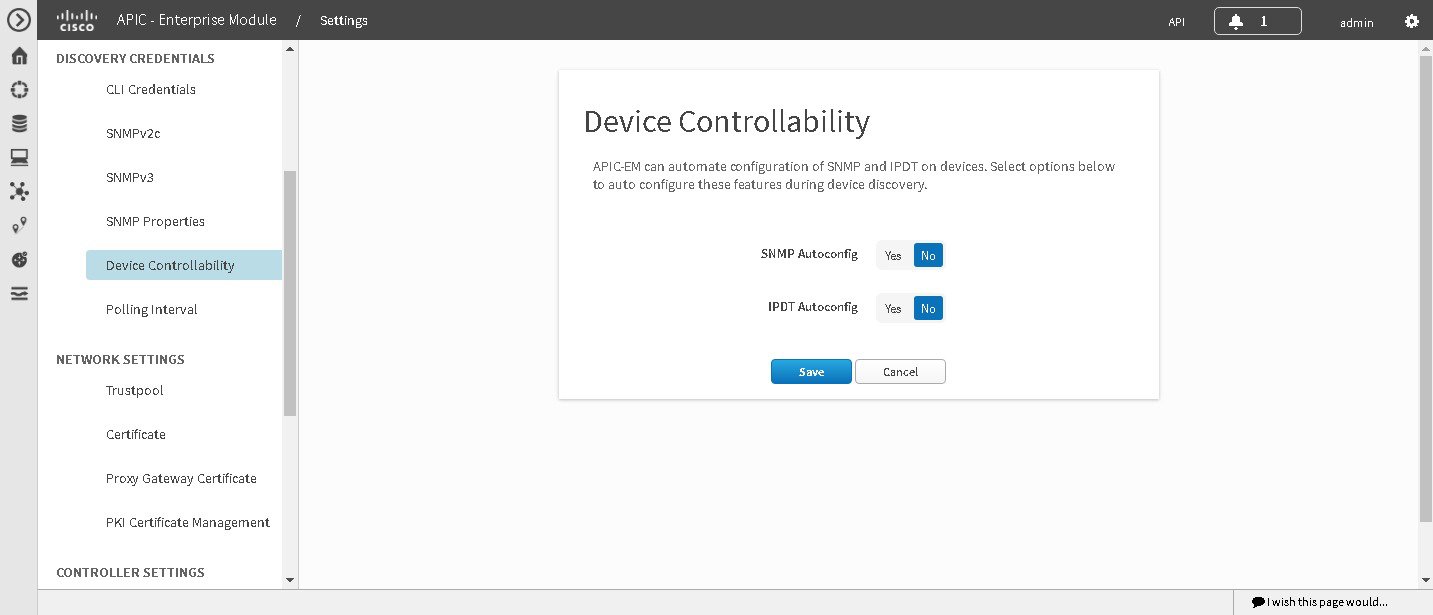

デバイスの可制御性の有効化

デバイスの可制御性は、Cisco APIC-EM GUI の [Device Controllability] ウィンドウで有効化できます。デバイスの可制御性を有効にすると、検出中にコントローラが次の 2 つのアクションを実行します。

-

コントローラは、SNMP クレデンシャル(SNMPv2c や SNMPv3)のないあらゆるネットワーク デバイスに、コントローラの GUI を使用して入力した SNMP クレデンシャルを自動的に設定(適用)します。

-

コントローラは、IP デバイス トラッキング(IPDT)がサポートされているあらゆるネットワーク デバイスで、IPDT を自動的に有効化します。

(注) | トランク インターフェイスを介してホストを検出する場合は、トランク インターフェイスで IPDT を手動で有効にする必要があります。 |

IPDT は、最初のインベントリ収集中に [Device Inventory] ウィンドウでアクセス ロールとして識別されたデバイスでのみ有効になります。IPDT を有効にするためにデバイスを [Managed] 状態にする必要はありません。[Device Inventory] にデバイスのソフトウェア バージョンやロールなどがある限り、そのデバイスに IPDT 設定が適用されます。

(注) | ユーザにより提供された CLI クレデンシャルがイネーブル モードでのデバイスへのログインをコントローラに許可(Cisco IOS デバイスの権限レベル 15)するかどうかによって、デバイスの可制御性の機能性は異なります。 |

Cisco APIC-EM が正常に導入され、動作している必要があります。

管理者(ROLE_ADMIN)権限と、すべてのリソースへのアクセス権([RBAC Scope] を [ALL] に設定)またはグループ化したいすべてのリソースが含まれている RBAC 範囲が必要です。たとえば、特定の複数のリソースを含むグループを作成するには、それらのリソースへのアクセス権が必要です(グループ化したいすべてのリソースに、カスタム RBAC 範囲が設定されている)。

Cisco APIC-EM を使用してタスクを実行するために必要なユーザ権限と RBAC 範囲については、「Configuring the Cisco APIC-EM Settings」の章の「User Settings」を参照してください。

| ステップ 1 | [Home] ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 |

| ステップ 2 | ドロップダウン メニューの [Settings] リンクをクリックします。 |

| ステップ 3 | [Settings] ナビゲーション ペインで [Device Controllability] をクリックして [Device Controllability] ウィンドウを表示します。 |

| ステップ 4 | (任意)この機能を有効にするには [SNMP Autoconfig] で [Yes] をクリックします。

[SNMP Autoconfig] で [Yes] をクリックすると、コントローラの GUI を使用して設定した SNMP クレデンシャルが、SNMP 設定のないネットワーク内のあらゆるデバイスに、自動的に適用されます。 |

| ステップ 5 | (任意)この機能を有効にするには [IPDT Autoconfig] で [Yes] をクリックします。

[IPDT Autoconfig] で [Yes] をクリックすると、IP デバイス トラッキング(IPDT)に対応可能だが有効化されていないネットワーク内のあらゆるデバイスで、IPDT が有効化されます。 |

| ステップ 6 | [Save] をクリックして設定を保存します。 |

次の作業

まだ SNMP を設定していない場合は、[Discovery] ウィンドウまたは [Settings] 内の適切な [CLI Credentials] ウィンドウで設定を行います。

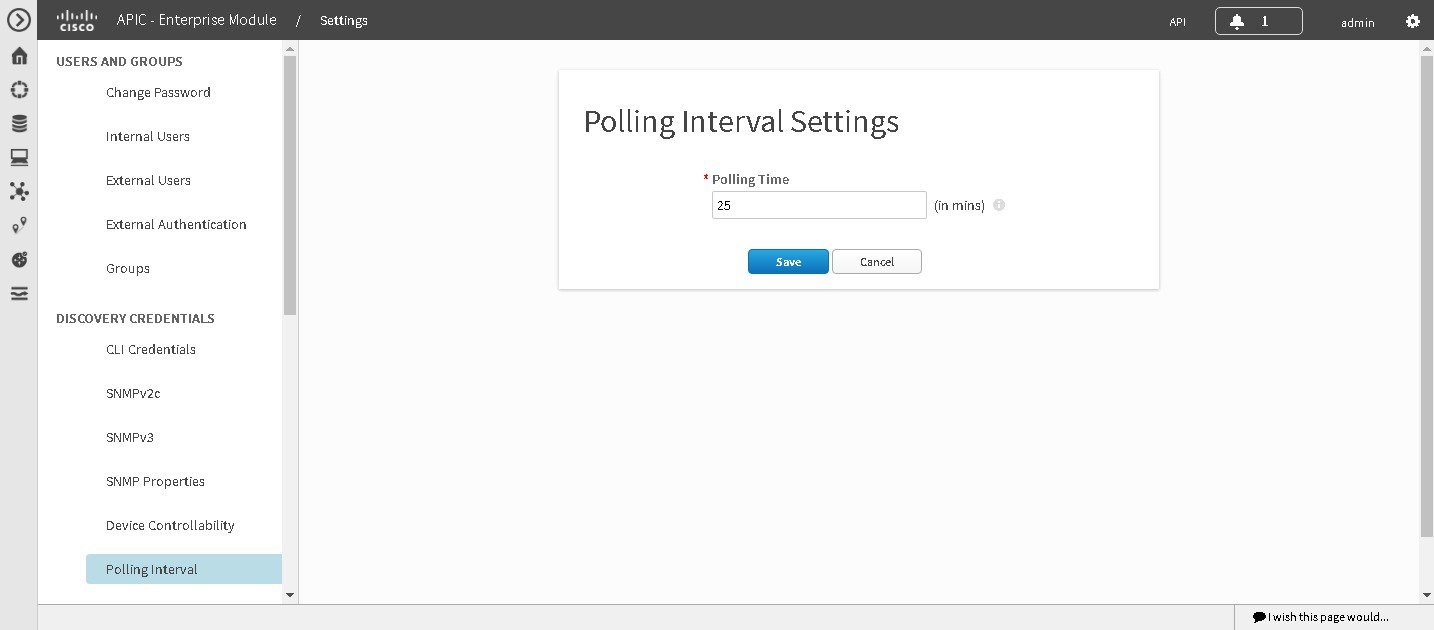

ポーリング間隔の設定

Cisco APIC-EM によって管理されるデバイスのインベントリ データ収集のポーリング間隔を設定することができます。このポーリング間隔設定は、[Inventory] ページでデバイスのポーリング間隔が特に更新されていない限り、すべての管理対象デバイスに使用されます。

ポーリング間隔は、Cisco APIC-EM GUI の [Polling Interval Settings] ウィンドウで設定します。

(注) | 設定したポーリング間隔の値は、定期的なインベントリ データ収集に使用されるグローバル値です。デバイス検出には使用されません。 |

Cisco APIC-EM が正常に導入され、動作している必要があります。

管理者(ROLE_ADMIN)権限と、すべてのリソースへのアクセス権([RBAC Scope] を [ALL] に設定)またはグループ化したいすべてのリソースが含まれている RBAC 範囲が必要です。たとえば、特定の複数のリソースを含むグループを作成するには、それらのリソースへのアクセス権が必要です(グループ化したいすべてのリソースに、カスタム RBAC 範囲が設定されている)。

Cisco APIC-EM を使用してタスクを実行するために必要なユーザ権限と RBAC 範囲については、「Configuring the Cisco APIC-EM Settings」の章の「User Settings」を参照してください。

| ステップ 1 | [Home] ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 |

| ステップ 2 | ドロップダウン メニューで [Settings] リンクをクリックします。 |

| ステップ 3 | [Settings] ナビゲーション ペインで [Polling Interval] をクリックして [Polling Interval] ウィンドウを表示します。 |

| ステップ 4 | [Polling Interval] フィールドにポーリング間隔の値を分単位で入力します。

コントローラによるデバイス検出のデフォルトのポーリング間隔は 25 分です。 |

| ステップ 5 | [Save] をクリックしてポーリング間隔設定を保存します。 |

検出の実行

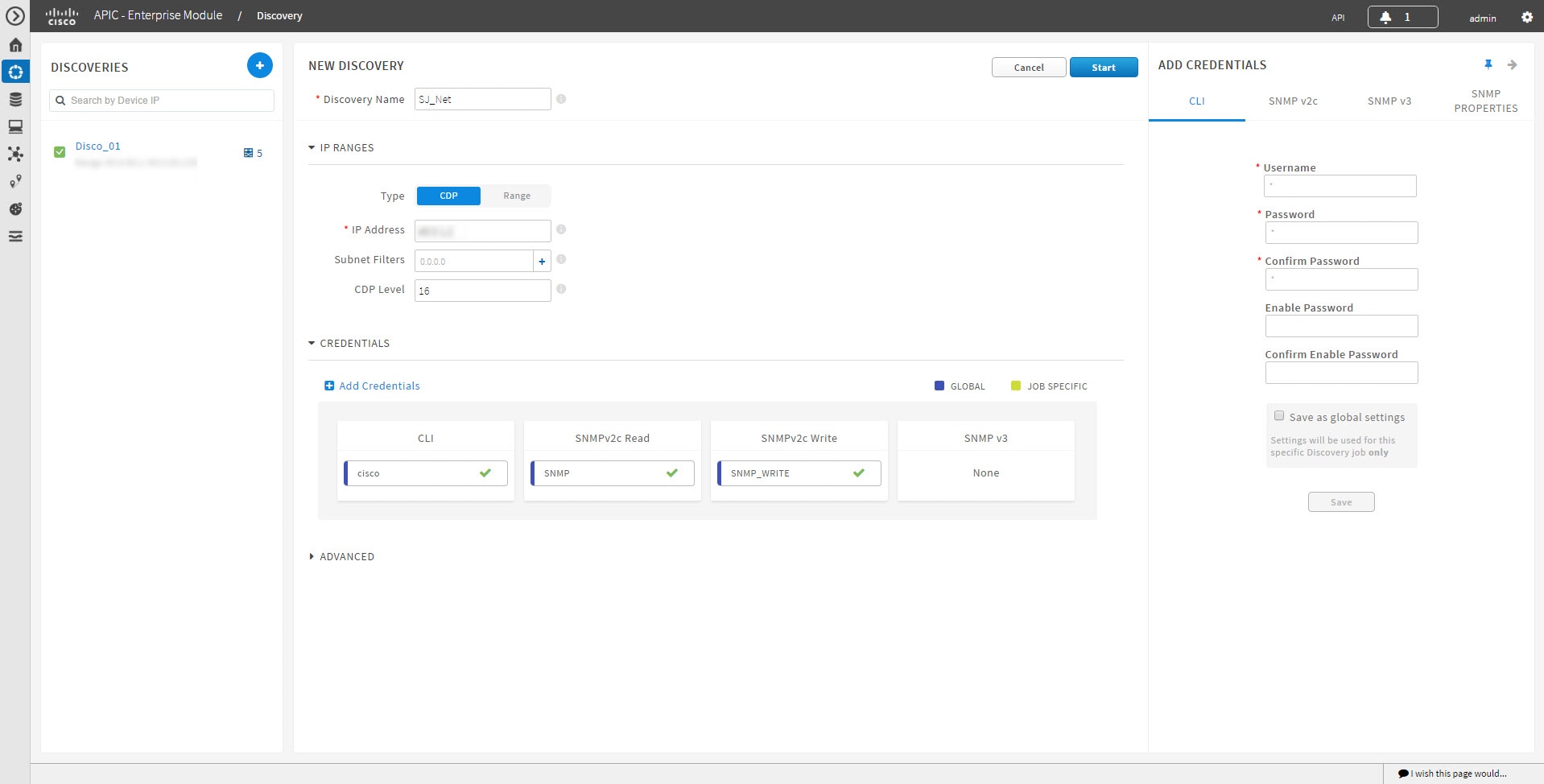

CDP を使用した検出の実行

CDP を使用してデバイスとホストを検出できます。

この手順を実行するには、管理者(ROLE_ADMIN)権限とすべてのデバイスへのアクセス権([RBAC Scope] を [ALL] に設定)が必要です。

デバイスで CDP を有効にしてデバイスを検出可能にする必要があります。

デバイスには、デバイス設定の前提条件で説明している必須のデバイス設定を行う必要があります。

| ステップ 1 | [Navigation] ペインで、[Discovery] をクリックします。 | ||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 2 | [Discovery] ウィンドウで、[+ New Discovery] をクリックします。

[New Discovery] ペインが表示されます。 | ||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 3 | [Discovery Name] フィールドに、この検出ジョブの一意の名前を入力します。 | ||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 4 | [IP Ranges] エリアで、次の設定を行います。 | ||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 5 | [Credentials] エリアを開き、検出ジョブに使用するクレデンシャルを設定します。

クレデンシャルは、現在の検出ジョブ用に設定できるほか、[Save as global settings] チェックボックスを選択することで今後の検出ジョブのために保存しておくこともできます。

| ||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 6 | (任意)デバイスとの接続に使用するプロトコルを設定するには、[Advanced] エリアを開き、次の手順を実行します。 | ||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 7 | [Start Discovery] をクリックします。

[検出(Discoveries)] ウィンドウにスキャンの結果が表示されます。 [検出の詳細(Discovery Details)] ペインに、ステータス(アクティブまたは非アクティブ)および検出設定が表示されます。[検出デバイス(Discovery Devices)] ペインに、選択されたディスカバリで検出されたデバイスのホスト名、IP アドレス、およびステータスが表示されます。 |

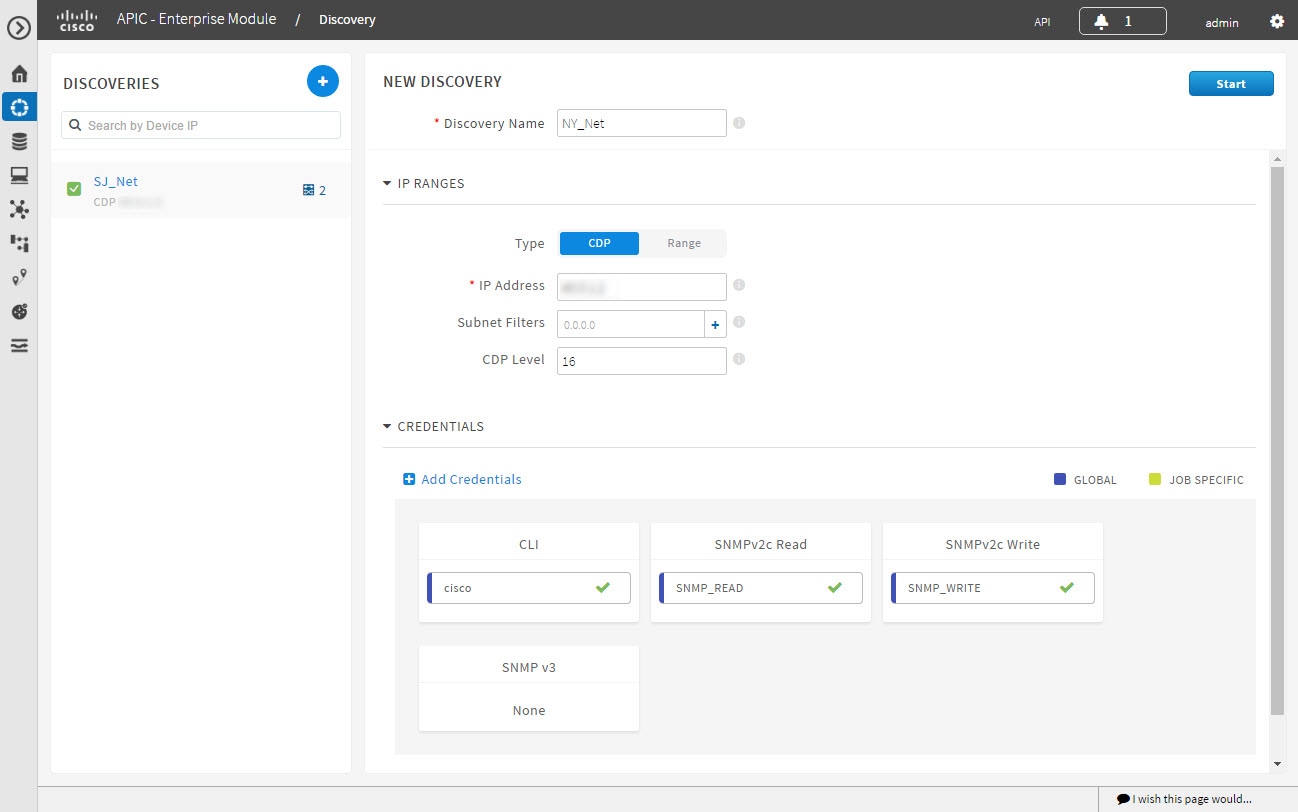

IP アドレス範囲を使用した検出の実行

この手順を実行するには、管理者(ROLE_ADMIN)権限とすべてのデバイスへのアクセス権([RBAC Scope] を [ALL] に設定)が必要です。

デバイスに、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration デバイス設定の前提条件Guide』で説明されているように、必要なデバイス設定が行われている必要があります。

| ステップ 1 | [ナビゲーション(Navigation)] ペインで、[検出(Discovery)] をクリックします。 | ||||||||||||||||||||||||||||||||||||||||||

| ステップ 2 | [Discovery] ウィンドウで、[+ New Discovery] をクリックします。

[New Discovery] ペインが表示されます。 | ||||||||||||||||||||||||||||||||||||||||||

| ステップ 3 | [Discovery Name] フィールドに、この検出ジョブの一意の名前を入力します。 | ||||||||||||||||||||||||||||||||||||||||||

| ステップ 4 | [検出の詳細(Discovery Details)] ペインが表示されない場合、[新規追加(Add New)] をクリックします。 | ||||||||||||||||||||||||||||||||||||||||||

| ステップ 5 | [検出名(Discovery Name)] フィールドに、この検出の一意の名前を入力します。 | ||||||||||||||||||||||||||||||||||||||||||

| ステップ 6 | [IP 範囲(IP Ranges)] 領域で、次の手順を実行します。 | ||||||||||||||||||||||||||||||||||||||||||

| ステップ 7 | [Credentials] エリアを開き、検出ジョブに使用するクレデンシャルを設定します。

クレデンシャルは、現在の検出ジョブ用に設定できるほか、[Save as global settings] チェックボックスを選択することで今後の検出ジョブのために保存しておくこともできます。

| ||||||||||||||||||||||||||||||||||||||||||

| ステップ 8 | [Start Discovery] をクリックします。

[検出(Discoveries)] ウィンドウにスキャンの結果が表示されます。 [検出の詳細(Discovery Details)] ペインに、ステータス(アクティブまたは非アクティブ)および検出設定が表示されます。[検出デバイス(Discovery Devices)] ペインに、選択されたディスカバリで検出されたデバイスのホスト名、IP アドレス、およびステータスが表示されます。 | ||||||||||||||||||||||||||||||||||||||||||

| ステップ 9 | (任意)デバイスとの接続に使用するプロトコルを設定するには、[Advanced] エリアを開き、次の手順を実行します。 |

検出ジョブのコピー

検出ジョブをコピーして、SNMP および CLI のクレデンシャルを除く、ジョブに定義されたすべての情報を保持できます。SNMP および CLI のクレデンシャルがコピーに含まれるのは、元のジョブにグローバル クレデンシャル([設定(Settings)] で保存される)を使用した場合のみです。元のジョブに特定の(1 度のみの)SNMP および CLI のクレデンシャルを定義していた場合、クレデンシャルはコピーされません。

少なくとも 1 つの検出スキャンを作成しておきます。

| ステップ 1 | [ナビゲーション(Navigation)] ペインで、[検出(Discovery)] をクリックします。 |

| ステップ 2 | [検出(Discoveries)] ペインで、検出ジョブを選択します。 |

| ステップ 3 | [検出の詳細(Discovery Details)] ペインで、[コピー(Copy)] をクリックします。

検出ジョブがコピーされると、新しいジョブの名前は検出_ジョブのコピーに変わります。 |

| ステップ 4 | (任意)検出ジョブの名前を変更します。 |

| ステップ 5 | SNMP および CLI のクレデンシャルと、検出ジョブのその他のパラメータを定義または更新します。 |

検出ジョブの停止と開始

この手順を実行するには、管理者(ROLE_ADMIN)権限とすべてのデバイスへのアクセス権([RBAC Scope] を [ALL] に設定)が必要です。

検出ジョブの削除

この手順を実行するには、管理者(ROLE_ADMIN)権限とすべてのデバイスへのアクセス権([RBAC Scope] を [ALL] に設定)が必要です。

検出結果を理解する

[Discovery Results] ペインは、選択したスキャンに関する情報を表示します。

[Discovery Results] ペインにアクセスするには、次の手順を実行します。

-

[ナビゲーション(Navigation)] ペインで、[検出(Discovery)] をクリックします。

-

[Discovery] ペインで、表示するディスカバリ ジョブを選択します。

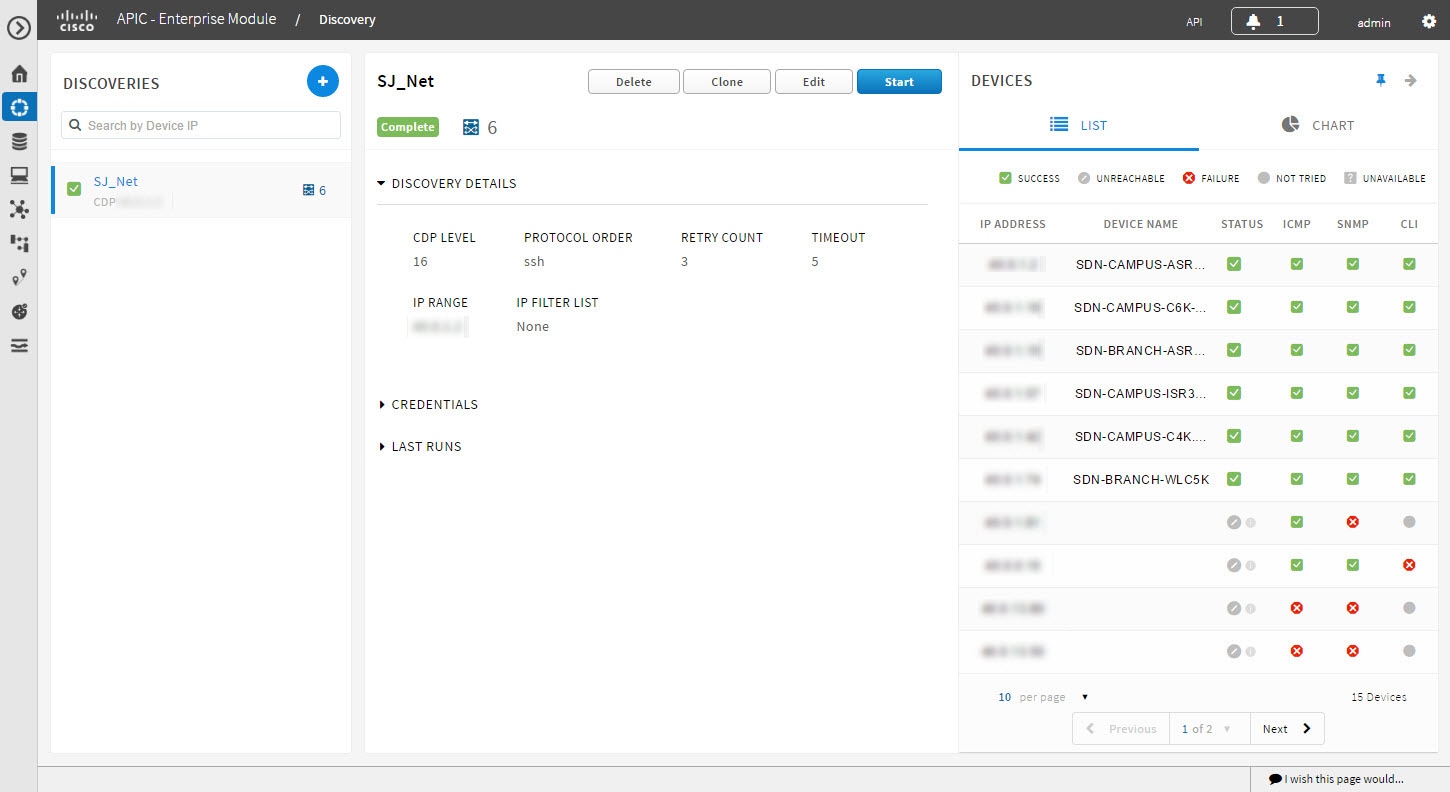

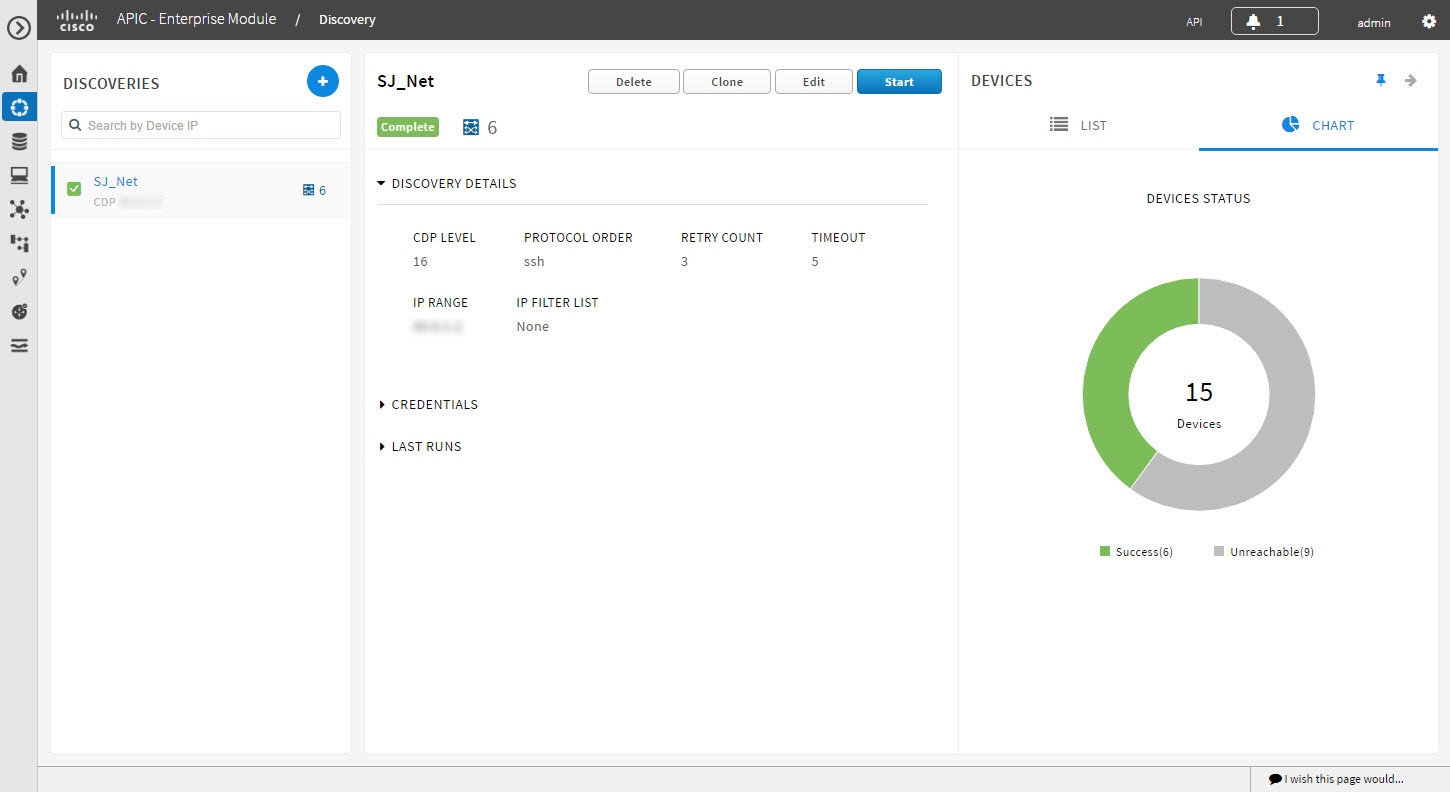

[Discovery Results] ペインが表示されます。詳細については、下記の図と表を参照してください。

|

名前 |

説明 |

|---|---|

|

検出の識別とアクションのエリア |

次の情報を表示します。

このエリアから、ディスカバリ ジョブを削除、複製、編集、開始できます。 |

|

[Discovery Details] エリア |

このエリアを開くと、CDP レベル(使用された場合)、プロトコル順序、再試行数、タイムアウト値、使用された IP アドレス(シード)または IP アドレス範囲、および IP アドレス フィルタ リストなど、ディスカバリ ジョブに使用されたパラメータの詳細情報が表示されます。 |

|

[Credential] エリア |

このエリアを開くと、ディスカバリ ジョブで使用されたクレデンシャルが表示され、その種類(グローバルまたはジョブ固有)が示されます。 |

|

[Last Runs] エリア |

このエリアを開くと、ジョブ番号、そのステータス、検出されたデバイスを表示するオプション、ジョブの期間など、反復された各ディスカバリ ジョブに関する情報を示すテーブルが表示されます。[Devices] 列の [View] リンクをクリックすると、[Devices] ペインが開きます。 |

|

[Devices] ペイン |

([Last Runs] エリアを開いて [Devices] 列の [View] リンクをクリックすると表示されます) [Devices] ペインには、デバイス検出の結果が 2 つの形式で表示されます。

|

フィードバック

フィードバック