Cisco Application Policy Infrastructure Controller エンタープライズ モジュール構成ガイド リリース 1.2.x

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年8月8日

章のタイトル: ユーザおよびロールの管理

ユーザおよびロールの管理

ユーザ プロファイルについて

Cisco APIC-EM では、内部および外部のユーザ プロファイルをサポートします。

-

内部ユーザ プロファイル:初めて Cisco APIC-EM を展開するときは、設定ウィザードでユーザ名とパスワードの入力が求められます。この最初のユーザには、コントローラの完全な管理(読み書き)権限が与えられ、他のユーザのユーザ プロファイルを作成できます。

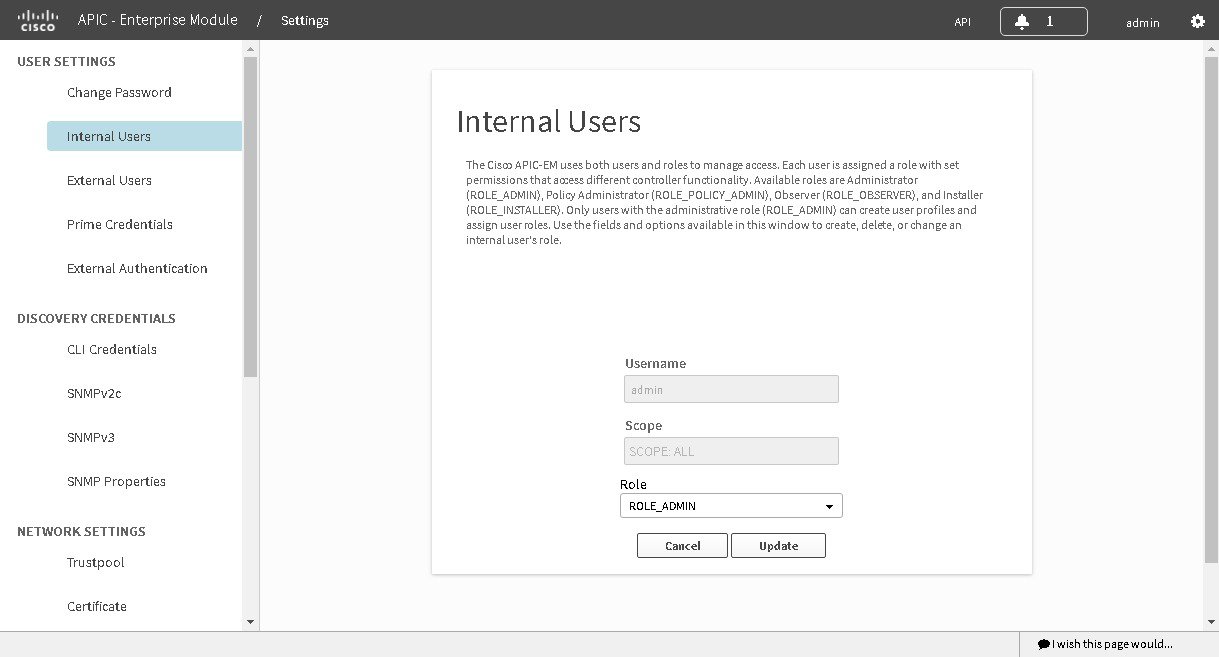

Cisco APIC-EM は、ロールベース アクセス コントロール(RBAC)によってコントローラへのアクセスを制御します。RBAC は、ユーザ ロールに基づいてユーザのコントローラ アクセスを制限または承認する方法です。ロールは、コントローラのユーザの権限を定義します。使用可能なロールは、管理者(ROLE_ADMIN)、ポリシー管理者(ROLE_POLICY_ADMIN)、オブザーバ(ROLE_OBSERVER)、およびインストーラ(ROLE_INSTALLER)です。管理者ロール(ROLE_ADMIN)を持つユーザのみが、ユーザ プロファイルの作成とユーザ ロールの割り当てをすることができます。

-

外部ユーザ プロファイル:外部ユーザ プロファイルは外部 AAA サーバ上にあります。Cisco APIC-EM は、この外部 AAA サーバからクレデンシャルを検出し、コントローラへのアクセスを管理するために使用できます。この機能を有効にするには、Cisco APIC-EM の外部認証を設定する必要があります。設定が完了したら、[外部ユーザ(External Users)] ウィンドウで外部ユーザ プロファイルとロールを確認できます。

(注) | [外部ユーザ(External Users)] ウィンドウで行うことができるのは、外部ユーザ プロファイルとロールの確認のみです。コントローラから作成、編集、削除したりすることはできません。これらのタスクは、外部の AAA サーバで実行する必要があります。 |

ユーザ ロールについて

最初に Cisco APIC-EM を展開するときに、設定ウィザードでユーザ名とパスワードの入力が求められます。この最初のユーザには、コントローラの完全な管理(読み書き)権限が与えられ、他のユーザのユーザ アカウントを作成できます。

(注) | 管理者ロール(ROLE_ADMIN)を持つユーザのみが、ユーザの作成とユーザ ロールの割り当てをすることができます。 |

ユーザは、実行が許可される機能を決定する次のロールを割り当てられます。

-

管理者(ROLE_ADMIN):ユーザおよびアカウントを追加または削除する機能を含む、すべての Cisco APIC-EM リソースに対する完全な管理者権限を提供します。詳細については、管理者ロールを参照してください。

(注)

管理者(ROLE_ADMIN)権限を持つユーザを少なくとも 2 人設定することを強くお勧めします。万一、1 人のユーザがロックされるか、またはパスワードを忘れた場合、この状況から回復できる管理者権限を持つ別のユーザが必要です。

-

ポリシー管理者(ROLE_POLICY_ADMIN):ポリシーを作成および管理できます。詳細については、ポリシー管理者ロールを参照してください。

-

オブザーバ(ROLE_OBSERVER):主に読み取り専用権限を Cisco APIC-EM に提供します。詳細については、オブザーバ ロールを参照してください。

-

インストーラ(ROLE_INSTALLER):インストーラはシスコのプラグ アンド プレイ モバイル アプリケーションを使用して、リモートで APIC-EM コントローラにアクセスし、デバイスを展開して状態を表示することができます。インストーラは、Cisco APIC-EM GUI に直接アクセスできません。詳細については、インストーラ ロールを参照してください。

管理者ロール

管理者ロールを持つユーザには、ユーザとアカウントを追加または削除する機能を含む、すべての Cisco APIC-EM リソースに対する完全な管理者権限があります。管理者ロール(ROLE_ADMIN)を持つユーザは、次のタスクを実行できます。

-

(既存のパスワードにより)自分のパスワードを変更します。

-

新しいユーザを作成し、既存のロールを割り当てます。

-

ユーザのロールと範囲を持つ他のすべてのユーザを表示します。

-

自身のユーザ ロールと、他のユーザのユーザ ロールを編集します。

-

それらのロールを含むユーザを削除します。

管理者は直接 GUI の別のユーザ パスワードを変更することはできませんが、管理者は削除してから GUI を使用して新しいパスワードでユーザを再作成できます。

管理者ロールで使用可能な特定のリソースの詳細については、Cisco APIC-EM のリソースと権限を参照してください。

(注) | セキュリティ上の理由から、パスワードは、どのユーザに対しても(管理者権限を持つユーザに対してさえも)、表示されません。 |

(注) | 管理者(ROLE_ADMIN)権限を持つユーザを少なくとも 2 人設定することを強くお勧めします。万一、1 人のユーザがロックされるか、またはパスワードを忘れた場合、この状況から回復できる管理者権限を持つ別のユーザが必要です。 |

ポリシー管理者ロール

ポリシー管理者ロールには、ポリシー管理機能および API に対する完全な読み取り/書き込みアクセス権(検出、(グローバルおよび検出固有の)検出のクレデンシャル、インベントリ、トポロジ、パス トレース、EasyQoS など)が付与されています。具体的には、このロールを持つユーザはアプリケーションの QoS ポリシーを作成、変更および展開できます。

このロールは、システム全体のコントローラ管理機能(ネットワーク設定(trustpool、コントローラ証明書、プロキシ証明書)など)や、システム全体のコントローラ設定(更新、バックアップと復元、ログ レベル、認証タイムアウト、パスワード ポリシー、テレメトリ コレクション、コントローラ ポリシーなど)にはアクセスできません。このロールはユーザ アカウントの作成と削除はできませんが、自身のパスワードの変更、および自身のアカウント情報の読み込みは可能です。このロールは、プライム クレデンシャルにはアクセスできません。

オブザーバ ロール

オブザーバ ロールは、Cisco APIC-EM に読み取り専用の権限を提供します。オブザーバ ロール(ROLE_OBSERVER)を割り当てられたユーザは、(既存のパスワードにより)自分のパスワードを変更できます。

次のタスクを実行できます。

オブザーバ ロールで使用可能な特定のリソースの詳細については、Cisco APIC-EM のリソースと権限を参照してください。

(注) | セキュリティ上の理由から、パスワードは、どのユーザに対しても(管理者権限を持つユーザに対してさえも)、表示されません。 |

インストーラ ロール

インストーラ ロール(ROLE_INSTALLER)が割り当てられているユーザは、シスコ プラグ アンド プレイ モバイル アプリケーションを使用して、Cisco APIC-EM にリモートでアクセスし、次の機能を実行することができます。

インストーラは、Cisco APIC-EM GUI にアクセスできません。

(注) | セキュリティ上の理由から、パスワードは、どのユーザに対しても(管理者権限を持つユーザに対してさえも)、表示されません。 |

ユーザおよびドメイン

ネットワークで異なるドメイン(ネットワークまたはサブネットワーク)に複数のユーザを作成できます。ユーザごとに異なるドメインの異なるロールを持つことができます。たとえば、ユーザは、ネットワーク A にオブザーバ ロールおよびネットワーク B に管理者ロールを持つことができます。

AAA について

認証および承認

ユーザとロールは、認証および承認のプロセスに従います。

(注) | Cisco APIC-EM では現在、認証と承認をサポートしています。アカウンティングは、まだサポートされていません。 |

Cisco APIC-EM を使用して、コントローラ用の各リソースが操作にマッピングされ、それぞれの操作はユーザに必要な権限にマッピングされます。その結果、すべての REST API がコントローラの認証プロセスによって保護されます。これらへのアクセスを許可するリソースおよびロールのリストについては、Cisco APIC-EM のリソースと権限を参照してください。

Cisco APIC-EM へのユーザ アクセスに対して、次のタイプの認証を設定できます。

ユーザ認証を実行すると、コントローラは、次の順序でユーザ認証を試みます。

-

AAA(RADIUS)サーバ ディレクトリ クレデンシャルによる認証(API を使用して、ユーザ設定ごとに何度も試行される)

-

ユーザ設定したコントローラ クレデンシャルによる認証(コントローラ GUI を使用して、ユーザ設定ごとに何度も試行される)

ユーザ クレデンシャルが上記のいずれかの手順で認証されると、コントローラ アクセスが直ちに許可されます。

Cisco APIC-EM GUI の [外部認証(External Authentication)] ウィンドウを使用して、外部認証のパラメータを設定できます。前提条件条件と外部認証を設定する手順については、『Cisco Application Policy Infrastructure Controller エンタープライズ モジュール』を参照してください。

Cisco APIC-EM のリソースと権限

次の表では、各 Cisco APIC-EM リソースに必要なロール権限について説明します。

(注) | ロールおよびその権限によっては、特定の Cisco APIC-EM GUI の機能が表示されません。GUI のロール動作(たとえば、管理者およびオブザーバ)を並べて表示するには、複数のブラウザかブラウザの匿名モードのいずれかを使用する必要があります。タブを使用する単一のブラウザにロール動作を並べて表示することはできません。 |

|

リソース |

ロール権限 |

|---|---|

|

検出:スキャン |

|

|

インベントリ:デバイス クレデンシャルを使用したインベントリ リストの取得 |

|

|

インベントリ:タグの追加 |

|

|

インベントリ:デバイス ロールの作成 |

|

|

インベントリ:タグを追加してデバイス ロールを作成すること以外の操作 |

|

|

ロールベース アクセス コントロール:ユーザおよびセキュリティ ロールの作成および削除 |

|

|

ファイル サービス |

|

|

ホスト |

|

|

タスク ID |

|

|

Telemetry |

|

|

トポロジ |

|

|

Path Analysis |

アカウンティング

管理者は、認証されたセッションのログの内容にアクセスできます。ユーザ、操作、API に関する次の情報は、セキュリティまたはトラブルシューティングの目的でログにキャプチャされます。

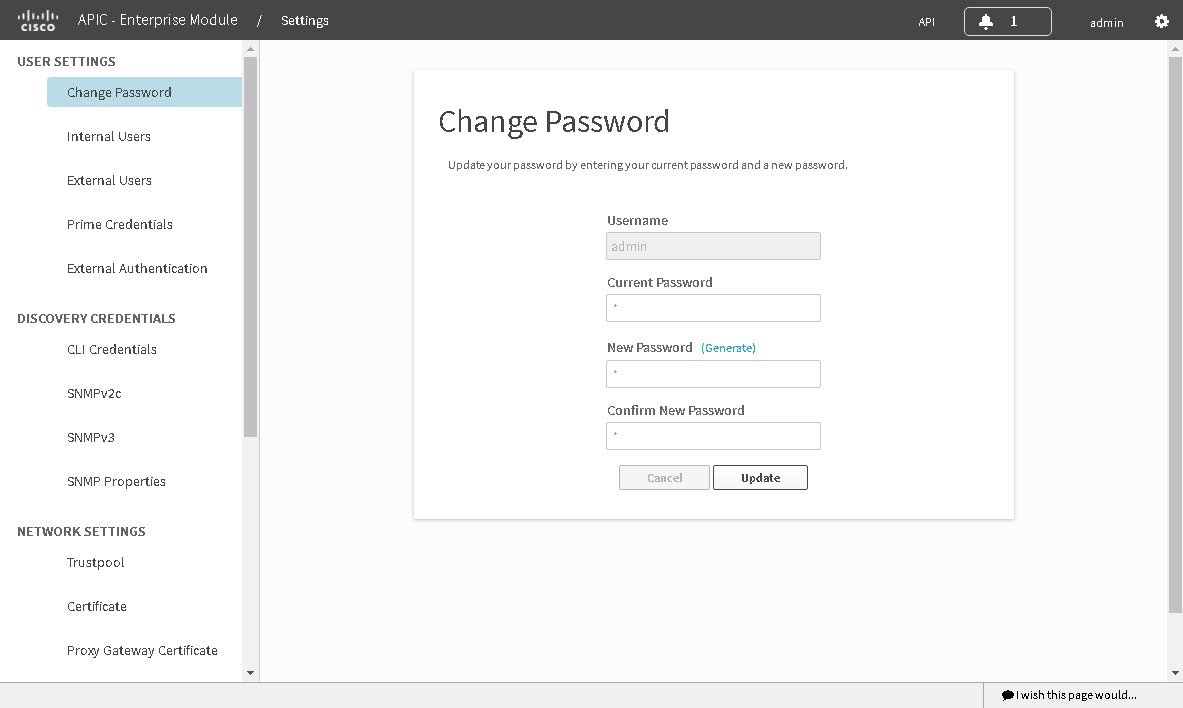

パスワードの変更

Cisco APIC-EM へのログインに使用するパスワードを変更できます。

(注) | 自分のパスワードだけを変更できます。他のユーザのパスワードを変更するには、管理者権限が必要です。パスワードの変更には、ユーザをコントローラ データベースから削除してから、新しいパスワードを使用して新規ユーザとしてそのユーザを再作成する必要があります。 |

[パスワードの変更(Change Password)] ウィンドウで提供されるパスワード ジェネレータ、または以下のガイドラインを使用して、安全なパスワードを作成できます。

以下の 4 つのクラスのうち少なくとも 3 つのクラスの文字を含む 8 文字以上のパスワードを作成します。

-

大文字のアルファベット

-

小文字のアルファベット

-

数字

-

特殊文字:スペース、または以下のいずれかの文字(または文字の組み合わせ)

! @ # $ % ^ & * ( ) - = + _ { } [ ] \\ | ; : " ' , < .> ? / :: #! ./;; >> << () **

複雑なパスワードに加えて、ユーザ名からセキュリティ上の脆弱性が生じないようにする必要があります。セキュリティ上の脆弱性が生じる可能性があるユーザ名を回避するには、以下の規則に従います。

セキュリティ上の脆弱性が生じないようにするために、パスワードを作成するときに Cisco APIC-EM パスワード ポリシーに従うことをお勧めします。詳細については、『Cisco Application Policy Infrastructure Controller Enterprise Module Deployment Guide』を参照してください。

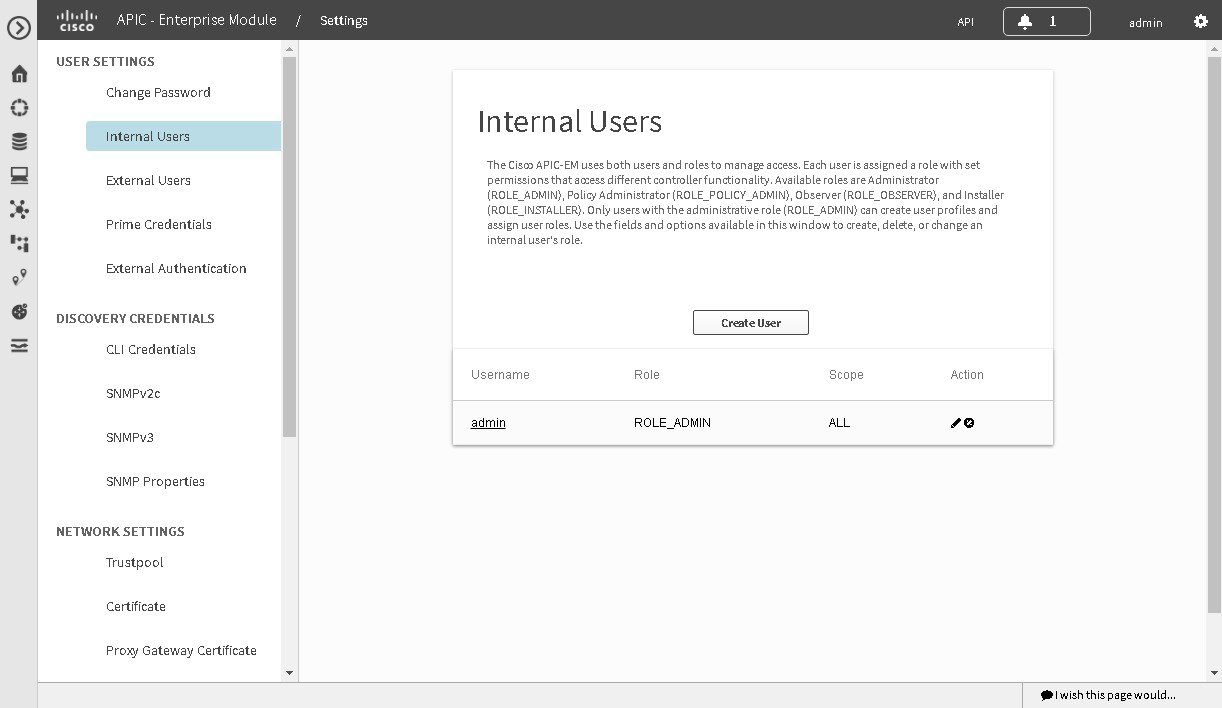

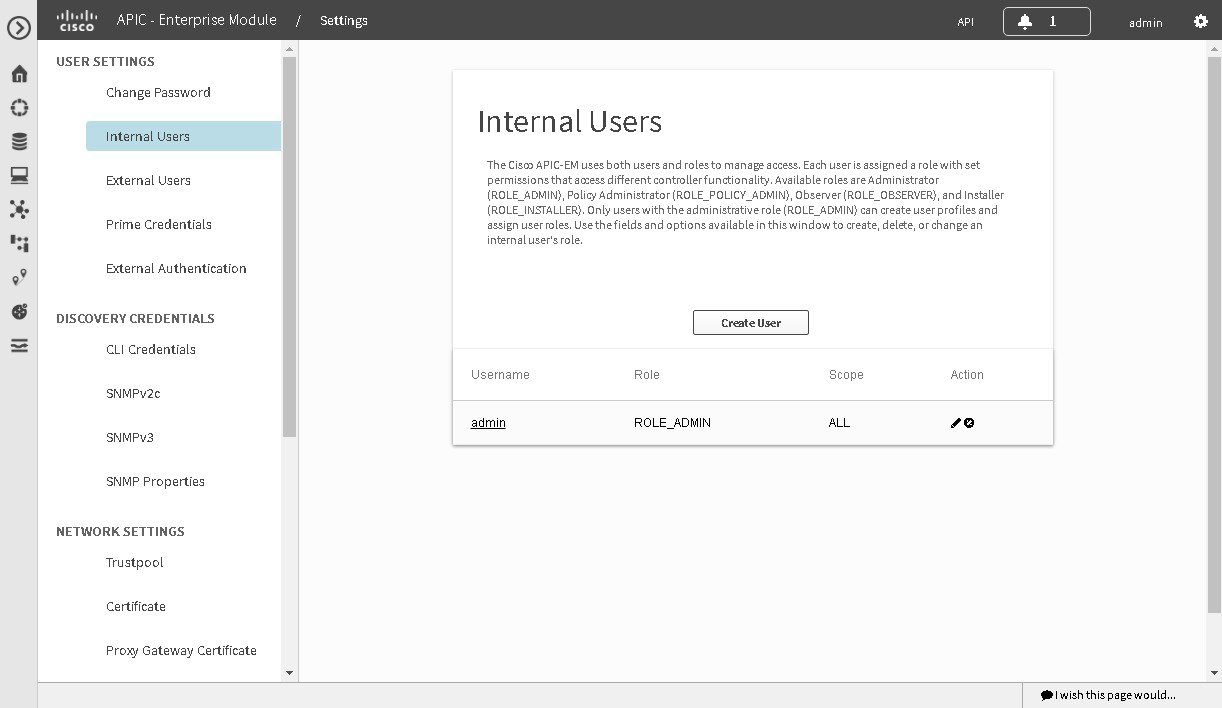

ユーザおよびロールの設定

[ユーザ(Users)] ウィンドウに、グローバル ツールバー からアクセスするには、[Settings] アイコン をクリックします。その後、[設定(Settings)] ウィンドウの [ナビゲーション(Navigation)] ペインから、[ユーザ(Users)] をクリックします。

|

名前 |

説明 |

|---|---|

|

Username |

ユーザの現在のアクセス ステータスを表示します。 |

|

Create User |

新規ユーザを追加できます。 この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。 |

|

Edit |

ユーザ ロールの設定を変更できます。他の設定は変更できません。 この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。 |

|

Delete |

ユーザを Cisco APIC-EM データベースから削除します。削除されたユーザは、コントローラにログインできなくなります。 この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。 |

ユーザの追加

管理者ロール(ROLE_ADMIN)を持つユーザだけがユーザを Cisco APIC-EM に追加できます。

(注) | ユーザ情報(クレデンシャル)は、コントローラ上のローカル データベースに保存されます。 |

(注) | 管理者(ROLE_ADMIN)権限を持つユーザを少なくとも 2 人設定することを強くお勧めします。万一、1 人のユーザがロックされるか、またはパスワードを忘れた場合、この状況から回復できる管理者権限を持つ別のユーザが必要です。 |

管理者(ROLE_ADMIN)である必要があります。

| ステップ 1 | グローバル ツールバー から、[管理機能(Administrative Functions)] (ギア)アイコン > [設定(Settings)] をクリックします。 |

| ステップ 2 | [設定(Settings)] ウィンドウの [ナビゲーション(Navigation)] ペインで、[ユーザ(Users)] をクリックします。

ユーザに関する以下の情報が表示された [ユーザ(Users)] ウィンドウに表示されます。 |

| ステップ 3 | [ユーザの作成(Create User)] をクリックします。 |

| ステップ 4 | [ユーザの作成(Create User)] ダイアログボックスで、新しいユーザのユーザ名、パスワード(2 回)、およびロールを入力します。範囲は、デフォルトで [範囲すべて(SCOPE ALL)] に設定されます。 |

| ステップ 5 | [追加(Add)] をクリックします。

新しいユーザが [ユーザ(Users)] ウィンドウに表示されます。 |

ユーザの削除

管理者ロール(ROLE_ADMIN)を持つユーザは、Cisco APIC-EM からユーザを削除できます。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

| ステップ 1 | グローバル ツールバー から、[管理機能(Administrative Functions)] (ギア)アイコン > [設定(Settings)] をクリックします。 | ||

| ステップ 2 | [設定(Settings)] ウィンドウの [ナビゲーション(Navigation)] ペインで、[ユーザ(Users)] をクリックします。

ユーザに関する以下の情報が表示された [ユーザ(Users)] ウィンドウが表示されます。 | ||

| ステップ 3 | 削除するユーザを見つけ、[アクション(Actions)] 列で [Delete] アイコン をクリックします。

ユーザは、Cisco APIC-EM データベースから削除され、コントローラにはアクセスできません。

|

ユーザ情報の表示と編集

ユーザ情報を表示および変更できます。

(注) | ユーザ情報(クレデンシャル)は、コントローラ上のローカル データベースに保存されます。 |

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

| ステップ 1 | グローバル ツールバー から、[管理機能(Administrative Functions)] (ギア)アイコン > [設定(Settings)] をクリックします。 |

| ステップ 2 | [設定(Settings)] ウィンドウの [ナビゲーション(Navigation)] ペインで、[ユーザ(Users)] をクリックします。

ユーザに関する以下の情報が表示された [ユーザ(Users)] ウィンドウが表示されます。 |

| ステップ 3 | ユーザの情報を編集する場合は、[アクション(Actions)] カラムで [編集(Edit)] アイコンをクリックします。

ユーザ名と範囲はデフォルトで設定されているため、それらの設定を変更することはできません。ただし、ロール設定は変更できます。有効なロールは、ROLE_ADMIN、ROLE_POLICY_ADMIN、ROLE_OBSERVER、または ROLE_INSTALLER です。 |

| ステップ 4 | ユーザ情報の編集が終了したら、[更新(Update)] をクリックします。 |

ユーザ アクセス ステータスの表示

管理者は、Cisco APIC-EM ユーザのアクセス ステータスを表示することができます。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

| ステップ 1 | グローバル ツールバー から、[管理機能(Administrative Functions)](ギア)アイコン > [設定(Settings)] をクリックします。 | ||

| ステップ 2 | [設定(Settings)] ウィンドウの [ナビゲーション(Navigation)] ペインで、[ユーザ(Users)] をクリックします。

ユーザに関する以下の情報が表示された [ユーザ(Users)] ウィンドウが表示されます。 | ||

| ステップ 3 | ユーザの現在のアクセス ステータスを表示するには、個々のユーザ名(リンク)をクリックします。

[ユーザ ステータス(User Status)] ダイアログボックスが開き、以下の情報が表示されます。

管理者である場合、[ロック解除(Unlock)] をクリックしてユーザ アカウントをロック解除できます。

| ||

| ステップ 4 | ユーザ情報の表示または編集が終了したら、[閉じる(Close)] をクリックします。 |

外部認証の設定

Cisco APIC-EM は、AAA サーバからのユーザの外部認証および承認をサポートしています。外部認証と承認は、事前設定された AAA サーバにすでに存在するユーザ名、パスワード、および属性に基づいています。外部認証および承認を使用して、AAA サーバにすでに存在するクレデンシャルを使用してコントローラにログインします。RADIUS プロトコルは、AAA サーバにコントローラを接続するために使用されます。

コントローラは、次の順序でユーザの認証と承認を試行します。

-

プライマリ AAA サーバでユーザのクレデンシャルを使用して認証/承認します。

-

冗長またはセカンダリ AAA サーバでユーザのクレデンシャルを使用して認証/承認します。

-

Cisco APIC-EM によって管理されているユーザのクレデンシャルを使用して認証/承認します。

ユーザには、認証と承認の両方が成功した場合にのみアクセス権が付与されます。

認証/許可が AAA サーバを使用して試行されると、その AAA サーバからの応答がタイムアウトまたは拒否になる場合があります。

-

タイムアウトは、一定の時間内に AAA サーバから応答がないときに発生します。最初に設定された AAA サーバで認証/承認要求に対して AAA サーバがタイムアウトした場合は、セカンダリ AAA サーバへのフェールオーバーが行われます。セカンダリ AAA サーバも認証/承認要求に対してタイムアウトすると、ローカル認証/承認へのフォールバックが行われます。

-

拒否とは、クレデンシャルの明示的な拒否です。AAA サーバがコントローラから行われた認証/承認の試行を拒否した場合は、ローカル認証/承認へのフォールバックが行われます。

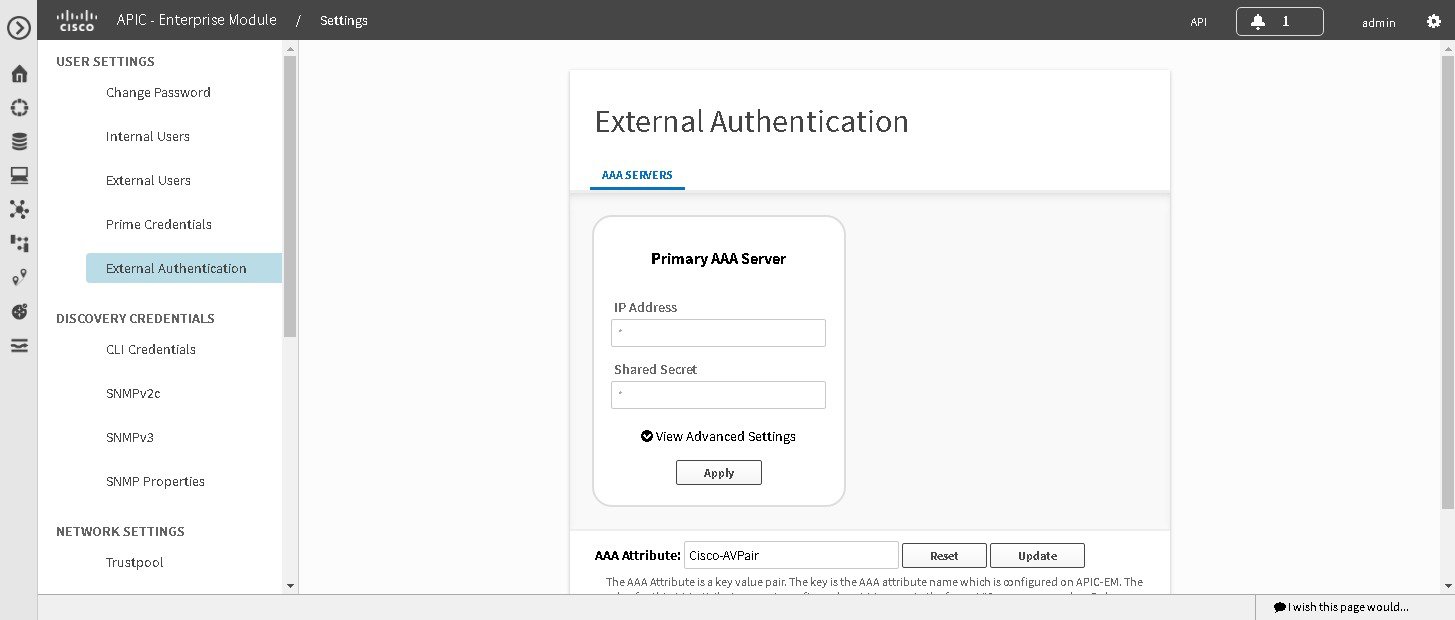

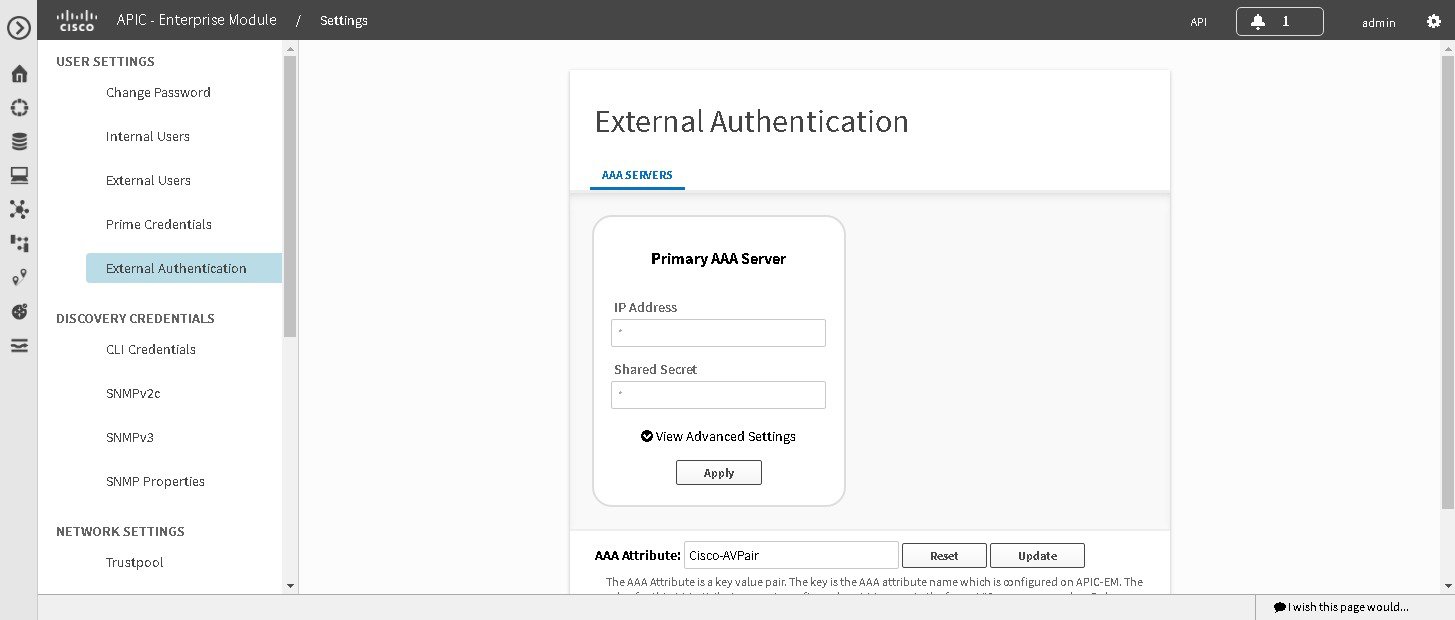

Cisco APIC-EM GUI の [外部認証(External Authentication)] ウィンドウを使用して、外部の AAA サーバに接続して通信するためのパラメータをコントローラに設定します。

(注) | 外部認証がサポートされるのは Cisco APIC-EM UI のみで、Grapevine コンソール UI ではサポートされません。 |

Cisco APIC-EM が正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EM を使用してタスクを実行するのに必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

AAA サーバがすでに事前設定済みで、セットアップされ、動作している必要があります。また、Cisco APIC-EM と通信できるように AAA サーバを設定する必要があります。Cisco APIC- EM と通信できるように AAA サーバを設定する際には、次の追加の手順を実行します。

-

Cisco APIC-EM を AAA サーバに登録します。

(注)

ここでは、AAA サーバと Cisco APIC-EM コントローラの両方で共有秘密を設定することが必要になる場合があります。

-

AAA サーバで値を使用して属性名を設定します(属性名は、AAA サーバとコントローラの両方で一致している必要があります。次の手順のステップ 10 を参照)。

-

Cisco APIC-EM の複数ホスト設定の場合は、AAA サーバで複数ホスト クラスタ用にすべて個別のホスト IP アドレスと仮想 IP アドレスを設定します。

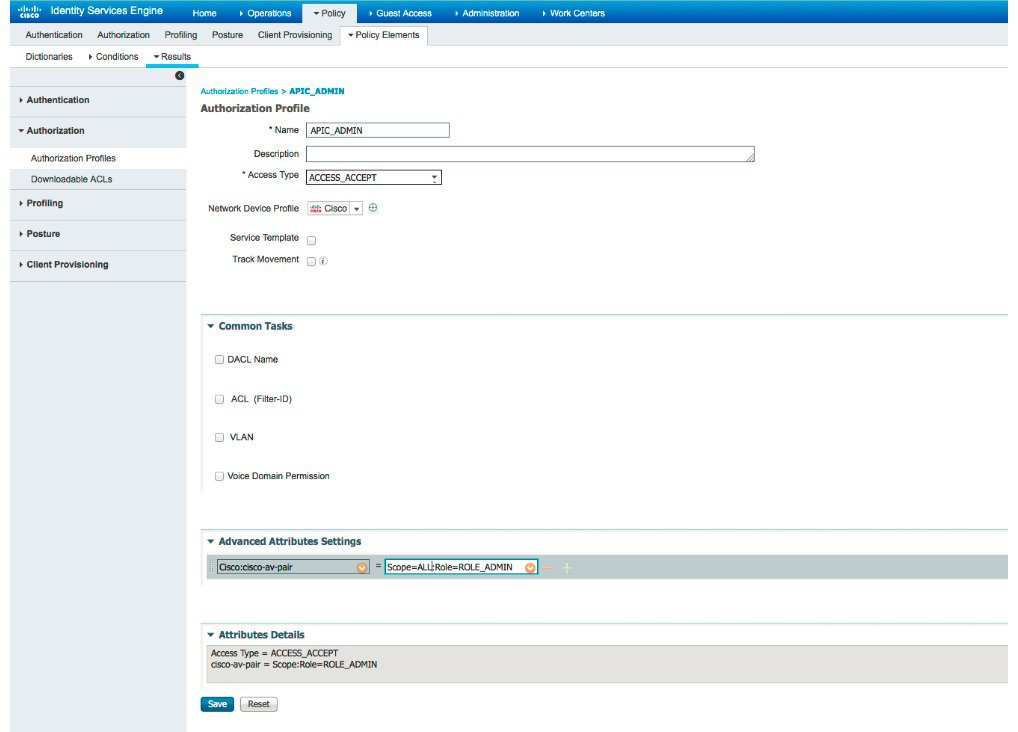

Cisco Identity Services Engine(ISE)GUI を使用して AAA サーバで値を設定する例としては、Cisco ISE GUI ナビゲーション ウィンドウで [Authorization Profiles] を選択し、認証プロファイルの設定に進みます。認証プロファイルを設定する際は、次の値を入力します。

-

[Description]:プロファイルの説明を入力します。

-

[Access Type]:ACCESS_ACCEPT

-

[Network Device Profile]:Cisco

-

[Advance Attribute Settings]:

| ステップ 1 | [Home] ウィンドウで、[admin] か、または画面の右上隅の [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 2 | ドロップダウン メニューから [Settings] リンクをクリックします。 | ||

| ステップ 3 | [Settings] ナビゲーション ウィンドウで、[External Authentication] をクリックして、[External Authentication] ウィンドウを表示します。 | ||

| ステップ 4 | [AAA Server] タブをクリックし、AAA サーバ クレデンシャル認証値を使用してコントローラを設定します。 | ||

| ステップ 5 | 次の必須情報を入力して、コントローラに AAA サーバへのアクセスを設定します。

[View Advanced Settings] をクリックして設定に関する追加情報を入力するか、または [Apply] をクリックして設定を保存して適用します。 | ||

| ステップ 6 | (オプション)次の情報を入力して、コントローラに AAA サーバへのアクセスを設定します。

[Apply] をクリックし、設定を保存して適用します。 | ||

| ステップ 7 | [Add AAA Server] タブをクリックして、コントローラにセカンダリ AAA サーバを設定します。

セカンダリ AAA サーバは、高可用性に使用されるバックアップ AAA サーバです。 | ||

| ステップ 8 | 次の必須情報を入力して、コントローラにセカンダリ AAA サーバへのアクセスを設定します。

セカンダリ AAA サーバには、プライマリ AAA サーバと同じ設定を行うことを推奨します。そうしないと、結果は予測不可能なものになります。 [View Advanced Settings] をクリックして設定に関する追加情報を入力するか、または [Apply] をクリックして設定を保存して適用します。 | ||

| ステップ 9 | (オプション)次の情報を入力して、コントローラにセカンダリ AAA サーバへのアクセスを設定します。

[Apply] をクリックし、設定を保存して適用します。 | ||

| ステップ 10 | [AAA Attribute] を入力します。

以前の AAA サーバ設定の一部として、すでに AAA サーバで AAA 属性を設定している必要があります。AAA 属性は、キーと値の両方で構成されるキーと値のペアです。キーは AAA 属性名です。Cisco APIC-EM では、コントローラの GUI でこの AAA 属性名をこのフィールドに登録します。これにより、AAA クレデンシャルでログインした後に、AAA サーバ応答でこのキー(AAA 属性名)を探すようにコントローラに指示することになります。

AAA サーバで、キー(AAA 属性名)とその値の両方を設定します。キーは、Cisco APIC-EM で設定したものと同じにする必要があります。値(AAA サーバでのみ設定)は、Scope=scope_value:Role=role_value の形式にする必要があります。 例:Scope=ALL:Role=ROLE_ADMIN [Update] をクリックして、[AAA Attribute] 名を保存します。 |

次の作業

Cisco APIC-EM からログアウトします。

AAA サーバ クレデンシャルを使用して、Cisco APIC-EM に再度ログインします。

コントローラの GUI で [External Users] ウィンドウにアクセスして、AAA サーバのユーザ、ロール、および範囲を確認します。

(注) | 認証/承認が正常に実行され、アクセスが許可されると、ユーザの外部認証/承認はコントローラのデータベースに保存されます。正常にアクセス権が付与されたすべてのユーザを [External Users] ウィンドウで確認できます。 |

フィードバック

フィードバック