VAM インストレーション コンフィギュレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月2日

章のタイトル: VAM の設定

VAM の設定

この章では、Cisco 7100 シリーズ ルータ、Cisco 7200 シリーズ ルータ、および Cisco 7401ASR ルータに搭載したVPN Acceleration Module(VAM)を設定するための情報および手順について説明します。具体的な内容は、次のとおりです。

•![]() 「概要」

「概要」

•![]() 「設定作業」

「設定作業」

•![]() 「設定例」

「設定例」

•![]() 「設定の確認」

「設定の確認」

概要

VAM は Cisco 7100 シリーズ ルータ、Cisco 7200 シリーズ ルータ、および Cisco 7401ASR ルータのあらゆるインターフェイスに暗号化サービスを提供します。IPSec が設定済みのルータに VAM を搭載すると、VAM は暗号化サービスを自動的に実行します。

ここでは、暗号化およびIPSecトンネリング サービスを実施するための基本的な設定に限定して説明します。IPSec、IKE、および CA の設定に関する詳細は、『 Security Configuration Guide 』の「IP Security and Encryption」および『Security Command Reference』の適切な IOS Release バージョンを参照してください。

設定作業

起動時に ENABLED LED が点灯した場合、VAM は全面的に動作状態であり、コンフィギュレーション コマンドは不要です。ただし、VAM に暗号化サービスを提供させる場合は、ここで説明する手順が必要です。

•![]() 「EXEC コマンド インタープリタの使用方法」(必須)

「EXEC コマンド インタープリタの使用方法」(必須)

•![]() 「IKE の設定」(必須)

「IKE の設定」(必須)

•![]() 「IPSec の設定」(必須)

「IPSec の設定」(必須)

(注) スタティック クリプトマップの設定、ダイナミック クリプトマップの作成、ダイナミック クリプトマップのスタティック クリプトマップへの追加ができます。オンライン マニュアルの『Configuring the VPN Acceleration Module』を参照してください。

任意で、Certification Authority(CA; 認証局)相互運用性を設定できます(『 Security Configuration Guide 』の「Configuring Certification Authority Interoperability」の章を参照)。

EXEC コマンド インタープリタの使用方法

EXEC(別名イネーブル モード)というソフトウェア コマンド インタープリタを使用して、ルータのコンフィギュレーションを変更します。configureコマンドを使用して新しいインターフェイスを設定する、またはインターフェイスの従来の設定を変更するには、その前にenableコマンドで EXEC コマンド インタープリタのイネーブル レベルを開始する必要があります。パスワードが設定されている場合は、パスワードを要求するプロンプトが表示されます。

特権レベルのシステム プロンプトは、かぎカッコ(>)ではなくポンド記号(#)で終わります。コンソール端末から、次の手順で特権レベルを開始します。

ステップ 1![]() ユーザ レベルの EXEC プロンプトから、 enable コマンドを入力します。次のように、特権パスワードが要求されます。

ユーザ レベルの EXEC プロンプトから、 enable コマンドを入力します。次のように、特権パスワードが要求されます。

ステップ 2![]() パスワードを入力します。パスワードは大文字/小文字が区別されます。機密保護のために、パスワードは表示されません。

パスワードを入力します。パスワードは大文字/小文字が区別されます。機密保護のために、パスワードは表示されません。

有効なパスワードを入力すると、特権レベルのシステム プロンプト(#)が表示されます。

IKE の設定

パラメータ値を指定しないと、デフォルト値が使用されます。デフォルト値については、『 Security Command Reference 』の「IP Security and Encryption」の章を参照してください。

ポリシーを設定するには、グローバル コンフィギュレーション モードで次のコマンドを使用します。

|

|

|

|

|---|---|---|

IKE ポリシー作成の詳細については、『Security Configuration Guide』の「Configuring Internet Key Exchange Security Protocol」の章を参照してください。

RSA 認証方式の指定

IKE ポリシーを設定する場合、次の RSA 認証方式のいずれかを指定します。

•![]() RSA シグニチャ方式 -- ピアを設定して、認証局(CA)から証明書を取得できます(注:最初に、ご使用の Cisco IOS リリースの『Cisco IOS Security Configuration Guide』の「Configuring Certification Authority Interoperability」の章で説明されているように、証明書を発行するように CA を設定します)。

RSA シグニチャ方式 -- ピアを設定して、認証局(CA)から証明書を取得できます(注:最初に、ご使用の Cisco IOS リリースの『Cisco IOS Security Configuration Guide』の「Configuring Certification Authority Interoperability」の章で説明されているように、証明書を発行するように CA を設定します)。

ピアは証明書を使用して公開鍵を安全に交換します。各ピアにはリモート ピアの公開シグニチャ鍵があります。両方のピアに有効な証明書がある場合、2 つのピアは自動的に RSA シグニチャが使用される IKE ネゴシエーションの一部として公開鍵を交換します。

手動で公開鍵を交換することもできます(手動での RSA 鍵の設定 を参照)。

•![]() RSA 暗号化ナンス方式 -- 各ピアに、他のピアの公開鍵が付与されます。RSA シグニチャと違い、RSA 暗号化ナンス方式では公開鍵の交換に証明書を使用せず、次のいずれかの方式を使用します。

RSA 暗号化ナンス方式 -- 各ピアに、他のピアの公開鍵が付与されます。RSA シグニチャと違い、RSA 暗号化ナンス方式では公開鍵の交換に証明書を使用せず、次のいずれかの方式を使用します。

–![]() 手動で RSA 鍵を設定する(手動での RSA 鍵の設定 参照)。

手動で RSA 鍵を設定する(手動での RSA 鍵の設定 参照)。

–![]() RSA シグニチャと証明書を使用して、すでにピア間で IKE を交換済みであることを確認する(証明書を使用すると、RSA シグニチャベースの IKE ネゴシエーション時にピア公開鍵は交換される)。

RSA シグニチャと証明書を使用して、すでにピア間で IKE を交換済みであることを確認する(証明書を使用すると、RSA シグニチャベースの IKE ネゴシエーション時にピア公開鍵は交換される)。

2 つのポリシーを指定します。RSA 暗号化ナンスを使用した高プライオリティ ポリシーと、RSA シグニチャを使用した低プライオリティ ポリシーです。ピアが相互の公開鍵を取得していないため、RSA シグニチャが最初に使用されます。公開鍵が交換されるため、以降の IKE ネゴシエーションでは RSA 暗号化ナンスを使用します。

(注) この方法では、CA サポートを設定しておく必要があります。

(注) Cisco IOS Release 12.3(10) から、VAM カードの RSA 暗号化ナンス機能がイネーブルになりました。

•![]() 事前共有鍵認証方式 -- 「事前公開鍵の設定」で説明されているように、事前共有鍵を設定できます。

事前共有鍵認証方式 -- 「事前公開鍵の設定」で説明されているように、事前共有鍵を設定できます。

RSA 暗号化を設定して、シグニチャ モードがネゴシエーションされる(かつ、証明書がシグニチャ モードで使用される)と、ピアはシグニチャ鍵と暗号鍵を要求します。ルータは、設定のサポートと同数の鍵を要求します。RSA 暗号化が設定されていない場合、ルータはシグニチャ鍵のみを要求します。

手動での RSA 鍵の設定

RSA 暗号化ナンス認証方式を指定して、CA を使用しない場合は、手動で RSA 鍵を設定します。手動で設定するには、IKE ポリシーで RSA 暗号化ナンスを使用する IPSec ピアごとに、次の作業を実行します。

RSA 鍵を生成するには、グローバル コンフィギュレーション モードで次のコマンドを使用します。

|

|

|

|

|---|---|---|

|

|

||

|

|

IKE ポリシーで RSA 暗号化ナンスを使用する、(CA によるサポートは受けない)ピアごとに上記の作業を繰り返します。

ここでは、IKE ポリシーで事前共有鍵を使用するピアごとに ISAKMP アイデンティティを設定する方法について説明します。

2 つのピアが IKE ポリシーを使用して IPSec Security Association(SA; セキュリティ アソシエーション)を確立すると、ピアはそれぞれリモート ピアに自身の アイデンティティを送信します。ルータの ISAKMP アイデンティティ セットの取得方法によって、各ピアはホスト名または IP アドレスを送信します。

デフォルトでは、ピアの ISAKMP アイデンティティはピアの IP アドレスです。適切な場合、アイデンティティをピアのホスト名に変更できます。一般的に、すべてのピアで IP アドレスを使用するか、すべてのピアでホスト名を使用するか、アイデンティティを同じものに揃えます。一部のピアではアイデンティティにホスト名を使い、別のピアでは IP アドレスを使うと、リモート ピアのアイデンティティが認識されず、DNS ルックアップでアイデンティティの解決ができない場合、IKE ネゴシエーションは失敗します。

ピアの ISAKMP アイデンティティを設定するには、グローバル コンフィギュレーション モードで次のコマンドを使用します。

|

|

|

|

|---|---|---|

|

|

ローカル ピア:IP アドレスまたはホスト名で、ピアの ISAKMP アイデンティティを指定します。 1 |

|

|

|

リモート ピア:ホスト名を使用してローカル ピアの ISAKMP アイデンティティを指定すると、ピアのホスト名がすべてのリモート ピアで IP アドレスにマッピングされます(ホスト名またはアドレスが DNS サーバにマッピング済みの場合、この手順は不要)。 |

| 1.IP アドレスまたはホスト名をいつ使用するかについては、crypto isakmp identity コマンドの説明を参照してください。 |

IKE ポリシーで事前共有鍵を使用するピアごとに、これらの作業を繰り返します。

グローバル コンフィギュレーション モードから始まる次のコマンドを使用して、各ピアで、他のピアの RSA 公開鍵を指定します。

IKE ポリシーで RSA 暗号化ナンスを使用するピアごとに、上記の作業を繰り返します。

設定中または設定後に RSA 公開鍵を表示するには、EXEC モードで次のコマンドを使用します。

|

|

|

|

|---|---|---|

|

|

事前公開鍵の設定

事前共有鍵を設定するには、IKE ポリシーで事前共有鍵を使用するピアごとに次の作業を実行します。

•![]() 最初に、各ピアの ISAKMP アイデンティティを設定します。各ピアのアイデンティティは、ホスト名または IP アドレスで設定される必要があります。デフォルトでは、ピアのアイデンティティは IP アドレスに設定されます。ISAKMP アイデンティティの設定については、「ISAKMP アイデンティティの設定」を参照してください。

最初に、各ピアの ISAKMP アイデンティティを設定します。各ピアのアイデンティティは、ホスト名または IP アドレスで設定される必要があります。デフォルトでは、ピアのアイデンティティは IP アドレスに設定されます。ISAKMP アイデンティティの設定については、「ISAKMP アイデンティティの設定」を参照してください。

•![]() 次に、各ピアで事前共有鍵を指定します。特定の事前共有鍵は、ピア間で共有されることに注意してください。特定のピアでは同じ鍵を指定して複数のリモート ピアと共有できますが、異なるピアのペア間では異なる鍵を指定して共有する方がより安全です。

次に、各ピアで事前共有鍵を指定します。特定の事前共有鍵は、ピア間で共有されることに注意してください。特定のピアでは同じ鍵を指定して複数のリモート ピアと共有できますが、異なるピアのペア間では異なる鍵を指定して共有する方がより安全です。

ピアで事前共有鍵を指定するには、グローバル コンフィギュレーション モードで次のコマンドを使用します。

IPSec の設定

IKE の設定を完了してから、関係する IPSec ピアごとに IPSec を設定します。ここでは、IPSec の基本的な設定手順について説明します。また、作業については次のとおりです。

•![]() 「クリプト アクセス リストの作成」(必須)

「クリプト アクセス リストの作成」(必須)

•![]() 「トランスフォーム セットの定義」(必須)

「トランスフォーム セットの定義」(必須)

•![]() 「設定の確認」 (任意)

「設定の確認」 (任意)

IPSec の設定の詳細については、『 Security Configuration Guide 』の「Configuring IPSec Network Security」の章を参照してください。

クリプト アクセス リストの作成

クリプト アクセス リストでは、暗号化によって保護される IP トラフィックを定義します。

(注) IKE は、UDP ポート 500 を使用します。IPSec の Encapsulating Security Protocol(ESP)および Authentication Header(AH; 認証ヘッダー)プロトコルは、プロトコル番号 50 および 51 を使用します。プロトコル番号 50、51、および UDP ポート 500 のトラフィックが、IPSec を適用するインターフェイス上で阻止されないように、インターフェイスのアクセス リストを設定してください。状況によって、これらのトラフィックを明示的に許可するステートメントを、アクセス リストに追加する必要があります。

クリプト アクセス リストを作成するには、グローバル コンフィギュレーション モードで次のコマンドを使用します。

|

|

|

|

|---|---|---|

access-list access-list-number { deny | permit } protocol source source-wildcard destination destination-wildcard [log ] |

保護する IP パケットを判別するための条件を指定します 2 (これらの条件に適合するトラフィックに対して、暗号化をイネーブルまたはディセーブルにします)。 IPSec には「ミラー イメージ」のクリプト アクセス リストを設定し、 any キーワードは使用しないことを推奨します。 |

|

| 2.条件を設定するには、対応するIPアクセス リストの番号または名前を指定します。access-listコマンドには、拡張アクセス リストの番号を指定します。ip access-list extendedコマンドには、アクセス リストの名前を指定します。 |

アクセス リストの設定の詳細については、『 Security Configuration Guide 』の「Configuring IPSec Network Security」の章を参照してください。

トランスフォーム セットの定義

トランスフォーム セットは、セキュリティ プロトコルとアルゴリズムのコンビネーションです。IPSec セキュリティ アソシエーションのネゴシエーション時に、ピアは特定のトランスフォーム セットを使用して特定のデータ フローを保護することで合意します。

トランスフォーム セットを定義するには、グローバル コンフィギュレーション モードで次のコマンドを使用します。

|

|

|

|

|---|---|---|

crypto ipsec transform-set transform-set-name transform1 [ transform2 [ transform3 ]] |

トランスフォーム セットを定義し、クリプト トランスフォーム コンフィギュレーション モードを開始します。

(注) 複合的なルールで、トランスフォームの引数として使用できるエントリを定義します。これらのルールについてはcrypto ipsec transform-setコマンドの解説を参照してください。表4-1に、使用できるトランスフォーム コンビネーションを示します。 |

|

トランスフォーム セットに関連付けるモードを変更します。このモード設定は、送信元/宛先アドレスが IPSec ピア アドレスであるトラフィックだけに適用され、その他のトラフィックに対しては無視されます(他のトラフィックはすべて、トンネル モード専用です)。 |

||

既存の IPSec Security Association(SA; セキュリティ アソシエーション)を解消し、その後確立された SA でトランスフォーム セットの変更が有効になるようにします(手動で設定した SA は、ただちに再確立されます)。 パラメータを指定せずに clear crypto sa コマンドを実行すると、SA データベースの全内容が消去されるので、アクティブなセキュリティ セッションも消去されます。SA データベースのサブセットだけを消去するには、 peer 、 map 、または entry キーワードを指定します。 |

表4-1 に、使用できるトランスフォーム コンビネーションを示します。

|

|

|

|

|||

|---|---|---|---|---|---|

|

|

|

|

|

|

|

| 4.esp-null または ESP 暗号化トランスフォームを選択した場合に限り、トランスフォーム オプションを 1 つ選択します。 |

SA の確立にIKEを使用するクリプトマップ エントリを作成するには、グローバル コンフィギュレーション モードで次の作業を行います。

設定の確認

設定変更によっては、その後、SA のネゴシエーションが行われて初めて有効になります。新しい設定値がただちに有効になるようにするには、既存の SA を消去します。

IPSec SA を消去(再初期化)するには、グローバル コンフィギュレーション モードで 表4-2 のコマンドのいずれか 1 つを使用します。

|

|

|

|---|---|

| パラメータを指定せずに clear crypto sa コマンドを実行すると、SA データベースの全内容が消去されるので、アクティブなセキュリティ セッションも消去されます。SA データベースのサブセットだけを消去するには、 peer 、 map 、または spi キーワードを指定します。 |

ステップ 1![]() show crypto ipsec transform-setコマンドを入力し、トランスフォーム セットの設定を表示します。

show crypto ipsec transform-setコマンドを入力し、トランスフォーム セットの設定を表示します。

ステップ 2![]() show crypto map [interface interface | tag map-name]コマンドを入力し、クリプトマップの設定を表示します。

show crypto map [interface interface | tag map-name]コマンドを入力し、クリプトマップの設定を表示します。

ステップ 3![]() show crypto ipsec sa [map map-name | address | identity | detail | interface] コマンドを入力し、IPSec SA 情報を表示します。

show crypto ipsec sa [map map-name | address | identity | detail | interface] コマンドを入力し、IPSec SA 情報を表示します。

show コマンドによって表示される情報の詳細については、『 Security Command Reference 』の「IP Security and Encryption」の章を参照してください。

設定例

IKE ポリシーの設定例

次の例では、3 つの IKE ポリシーを作成し、ポリシー 15 に最高のプライオリティ、ポリシー 20 にその次に高いプライオリティを与え、既存のデフォルト プライオリティを最下位のプライオリティにします。また、IP アドレス 192.168.224.33 のリモート ピアで、ポリシー 20 で使用される事前共有鍵を生成し、ポリシー 30 で使用される RSA 暗号化鍵を生成します。

IPSec の設定例

次に、IKE によって SA が確立される、最小限の IPSec の設定例を示します。

IPSec アクセス リストで、保護するトラフィックを定義します。

トランスフォーム セットで、トラフィックの保護方法を定義します。この例では、トランスフォーム セット [myset1] で DES 暗号化および SHA を使用して、データ パケットを認証します。

次のトランスフォーム セットの例 [myset2] では、トリプル DES 暗号化および MD5(HMAC 系)を使用して、データ パケットを認証します。

クリプトマップは IPSec アクセス リストとトランスフォーム セットを結合し、保護するトラフィックの送信先(リモート IPSec ピア)を指定します。

(注) この例では、IKE をイネーブルにする必要があります。

IPSec の基本的な設定例

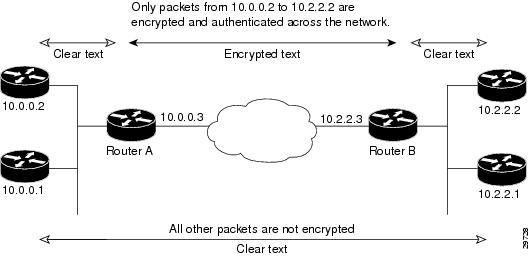

次に、IKE によって SA が確立される、IPSec の設定例を示します。この例では、アクセス リストを使用して、暗号化/復号化するパケットを制限します。この例では、IP アドレス 10.0.0.2 から 10.2.2.2 へのすべてのパケット、および IP アドレス 10.2.2.2 から 10.0.0.2 へのすべてのパケットが暗号化/復号化されます。IKE ポリシーも 1 つ作成します。

ルータ A の設定

(注) 上記の例では、ポリシー 15 の暗号化 DES は、書き込まれるコンフィギュレーションに含まれません。暗号化アルゴリズム パラメータのデフォルト値だからです。

トランスフォーム セットによって、トラフィックの保護方法を定義します。

クリプト マップはトランスフォーム セットと結合し、保護するトラフィックの送信先(リモート IPSec ピア)を指定します。

IPSec アクセス リストで、保護するトラフィックを定義します。

ルータ B の設定

トランスフォーム セットによって、トラフィックの保護方法を定義します。

クリプト マップはトランスフォーム セットと結合し、保護するトラフィックの送信先(リモート IPSec ピア)を指定します。

IPSec アクセス リストで、保護するトラフィックを定義します。

トラブルシューティングのヒント

Cisco IOS ソフトウェアが VAM を認識しているかどうかを確認するには、show diagコマンドを入力し、出力を調べます。たとえば、ルータのスロット 1 に VAM が搭載されている場合、次のような出力が得られます。

VAM が現在、暗号パケットを処理しているかどうかを確認するには、show pas vam interfaceコマンドを入力します。次に、出力例を示します。

VAM がパケットを処理すると、[packets in] および [packets out] カウントが変化します。[packets out] カウンタは、VAM に送られたパケット数を示します。[packets in] カウンタは、VAM から受信したパケット数を示します。

(注) Cisco IOS Release 12.2(5)TおよびCisco IOS Release 12.1(10)Eより前のバージョンでは、再起動によってトラップの設定が失われるので、再入力が必要です。

IKE/IPSec パケットが VAM に転送されて IKE ネゴシエーションおよび IPSec 暗号化/復号化が行われているかどうかを調べるには、 show crypto eli コマンドを入力します。次に、Cisco IOS ソフトウェアが VAM にパケットを転送している場合の出力例を示します。

ソフトウェア暗号化エンジンがアクティブな場合、 show crypto eli コマンドを入力しても出力は得られません。

起動時または活性挿抜(Online Insertion and Removal; OIR)時に、Cisco IOS ソフトウェアが VAM に暗号トラフィックをリダイレクトすることに合意した場合、次のようなメッセージが出力されます。

VAM をディセーブルにするには、次のように、コンフィギュレーション モードで crypto card shut コマンドを使用します。

VAM のモニタリングおよびメンテナンス

VAM のモニタおよびメンテナンスには、次のコマンドを使用します。

|

|

|

|---|---|

フィードバック

フィードバック