Cisco EtherSwitch サービス モジュール機能ガイド

目次

Cisco EtherSwitch サービス モジュール機能ガイド

Cisco EtherSwitch サービス モジュール機能ガイド

(注) このマニュアルでは、Cisco EtherSwitch サービス モジュールについてのみ説明します。Cisco イーサネット スイッチ ネットワーク モジュールの詳細については、次の URL にある『Connecting Ethernet Switch Network Modules to a Network』を参照してください。http://www.cisco.com/en/US/products/hw/modules/ps2797/products_module_installation_guide_chapter09186a00800b168c.html

Cisco EtherSwitch サービス モジュール(NME-16ES-1G、NME-16ES-1G-P、NME-X-23ES-1G、NME-X-23ES-1G-P、NME-XD-48ES-2S-P、および NME-XD-24ES-1S-P)では、Cisco モジュラ アクセス ルータに対し、Cisco StackWise テクノロジーを使用して Cisco EtherSwitch サービス モジュールをレイヤ 2 スイッチとしてスタックする機能を提供します。Cisco EtherSwitch サービス モジュールは、IP ベース イメージ(旧 Standard Multilayer Image(SMI; 標準マルチレイヤ イメージ))または IP サービス イメージ(旧 Enhanced Multilayer Image(EMI; 拡張マルチレイヤ イメージ))のどちらかによってサポートされています。IP ベース イメージは、アクセス コントロール リスト(ACL)、Quality of Service(QoS)、スタティック ルーティング、Routing Information Protocol(RIP)などのレイヤ 2+ 機能を備えています。IP サービス イメージは、レイヤ 2+ 機能およびフル レイヤ 3 ルーティング(IP ユニキャスト ルーティング、IP マルチキャスト ルーティング、およびフォールバック ブリッジ)を含む、より豊富なエンタープライズクラスの機能を提供します。IP サービス イメージには、レイヤ 2+ スタティック ルーティングや RIP と区別される特長として、Enhanced Interior Gateway Routing Protocol(EIGRP)や Open Shortest Path First(OSPF)などのプロトコルが含まれています。

Cisco EtherSwitch サービス モジュール(NME-16ES-1G-P、NME-X-23ES-1G-P、NME-XD-24ES-1S-P、NME-XD-48ES-2S-P)の機能履歴

Cisco EtherSwitch サービス モジュール(NME-16ES-1G、NME-X-23ES-1G)の機能履歴

プラットフォームおよび Cisco IOS ソフトウェア イメージのサポート情報の検索

Cisco Feature Navigator を使用すると、プラットフォーム、および Cisco IOS ソフトウェア イメージの各サポート情報を検索できます。 http://www.cisco.com/go/fn にある Cisco Feature Navigator にアクセスしてください。アクセスするには、Cisco.com のアカウントが必要です。アカウントをお持ちでない場合や、ユーザ名やパスワードを忘れた場合は、ログイン ダイアログボックスで [Cancel] をクリックし、表示される説明に従ってください。

内容

•![]() 「Cisco EtherSwitch サービス モジュールの前提条件」

「Cisco EtherSwitch サービス モジュールの前提条件」

•![]() 「Cisco EtherSwitch サービス モジュールに関する情報」

「Cisco EtherSwitch サービス モジュールに関する情報」

•![]() 「Cisco EtherSwitch サービス モジュールの設定方法」

「Cisco EtherSwitch サービス モジュールの設定方法」

•![]() 「スイッチ スタックの Cisco EtherSwitch サービス モジュールの設定方法」

「スイッチ スタックの Cisco EtherSwitch サービス モジュールの設定方法」

•![]() 「Cisco EtherSwitch サービス モジュール ソフトウェアのアップグレード」

「Cisco EtherSwitch サービス モジュール ソフトウェアのアップグレード」

Cisco EtherSwitch サービス モジュールの前提条件

Cisco EtherSwitch サービス モジュールの Cisco IOS バージョンは、ルータの Cisco IOS ソフトウェア リリースおよびフィーチャ セットと互換性がある必要があります。「Cisco EtherSwitch サービス モジュール(NME-16ES-1G-P、NME-X-23ES-1G-P、NME-XD-24ES-1S-P、NME-XD-48ES-2S-P)の機能履歴」および「Cisco EtherSwitch サービス モジュール(NME-16ES-1G、NME-X-23ES-1G)の機能履歴」を参照してください。

•![]() ルータ、Cisco IOS ソフトウェア リリースおよびフィーチャ セットを表示するには、特権 EXEC モードで show version コマンドを入力します。

ルータ、Cisco IOS ソフトウェア リリースおよびフィーチャ セットを表示するには、特権 EXEC モードで show version コマンドを入力します。

•![]() Cisco EtherSwitch サービス モジュールの IOS バージョンを表示するには、特権 EXEC モードで dir flash: コマンドを入力します。

Cisco EtherSwitch サービス モジュールの IOS バージョンを表示するには、特権 EXEC モードで dir flash: コマンドを入力します。

Cisco EtherSwitch サービス モジュールに関する情報

ここでは、Cisco EtherSwitch サービス モジュールの機能と一部の重要な概念を説明します。

ハードウェアの概要

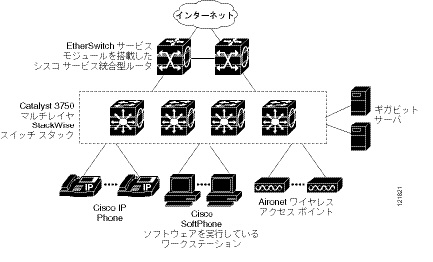

Cisco EtherSwitch サービス モジュールは、Cisco IP Phone、シスコのワイヤレス アクセス ポイント、ワークステーションなどのデバイスや、サーバ、ルータ、スイッチなどその他のネットワーク デバイスから接続可能なモジュールです。

(注) Cisco EtherSwitch サービス モジュール モデル NME-16ES-1G、NME-X-23ES-1G では IP 電話がサポートされていません。

Cisco EtherSwitch サービス モジュールをバックボーン スイッチとして展開し、他のネットワーク デバイスからの 10BASE-T、100BASE-TX、および 1000BASE-T イーサネット トラフィックを統合できます。

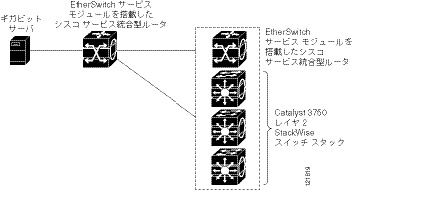

Cisco EtherSwitch サービス モジュールは、単一のスイッチ ユニットとして、または単一のエンティティとして機能するスイッチング スタックを構成する一連のスイッチとして管理できます。Cisco StackWise EtherSwitch NME-XD-24ES-1S-P サービス モジュールのスタッキング ポートは、スタックのスイッチまたは他の Cisco EtherSwitch サービス モジュールを接続するために使用されます。Cisco EtherSwitch サービス モジュールが Cisco StackWise ポートを使用して接続されていない場合、Cisco EtherSwitch サービス モジュールは個別に管理されます。Cisco EtherSwitch サービス モジュールをサポートする Cisco ルータについては、『 Cisco Network Modules Hardware Installation Guide 』を参照してください。

(注) • 1 つのルータ シャーシには Cisco StackWise EtherSwitch NME-XD-24ES-1S-P サービス モジュールを 1 つだけインストールできます。

•![]() 1 つのルータ シャーシには、最大 2 つの Cisco EtherSwitch サービス モジュールをインストールでき(Cisco 3845、Cisco 3825、Cisco 2851、および Cisco 2821 ルータの場合)、Cisco 3745 または Cisco 3845 ルータの場合は最大 4 つの Cisco EtherSwitch NME-16ES-1G-P サービス モジュールをインストールできます。

1 つのルータ シャーシには、最大 2 つの Cisco EtherSwitch サービス モジュールをインストールでき(Cisco 3845、Cisco 3825、Cisco 2851、および Cisco 2821 ルータの場合)、Cisco 3745 または Cisco 3845 ルータの場合は最大 4 つの Cisco EtherSwitch NME-16ES-1G-P サービス モジュールをインストールできます。

•![]() ルータ シャーシに 3 つ以上の Cisco EtherSwitch サービス モジュールをインストールするには、特定のケーブル接続が必要です。複数の Cisco EtherSwitch サービス モジュールのケーブル接続については、次の URL にある『Cisco Network Modules Hardware Installation Guide』を参照してください。

ルータ シャーシに 3 つ以上の Cisco EtherSwitch サービス モジュールをインストールするには、特定のケーブル接続が必要です。複数の Cisco EtherSwitch サービス モジュールのケーブル接続については、次の URL にある『Cisco Network Modules Hardware Installation Guide』を参照してください。

http://www.cisco.com/en/US/products/hw/modules/ps2797/products_module_installation_guide_book09186a00802d2910.html

Cisco EtherSwitch サービス モジュールには次の 6 つのタイプがあります。

•![]() NME-16ES-1G:16 個の 10/100 Mbps ポートと、1 個の 10/100/1000 ギガビット イーサネット ポートを備えた、標準シングル幅 Cisco EtherSwitch サービス モジュール。

NME-16ES-1G:16 個の 10/100 Mbps ポートと、1 個の 10/100/1000 ギガビット イーサネット ポートを備えた、標準シングル幅 Cisco EtherSwitch サービス モジュール。

•![]() NME-16ES-1G-P:16 個の Power over Ethernet(PoE)搭載 10/100 Mbps ポートと、1 個の 10/100/1000 ギガビット イーサネット ポートを備えた、標準シングル幅 Cisco EtherSwitch サービス モジュール。

NME-16ES-1G-P:16 個の Power over Ethernet(PoE)搭載 10/100 Mbps ポートと、1 個の 10/100/1000 ギガビット イーサネット ポートを備えた、標準シングル幅 Cisco EtherSwitch サービス モジュール。

(注) 16 ポートの Cisco EtherSwitch サービス モジュールの 10/100/1000 ギガビット イーサネット ポートは PoE をサポートしません。

•![]() NME-X-23ES-1G:23 個の 10/100 Mbps ポートと、1 個の 10/100/1000 ギガビット イーサネット ポートを備えた、拡張シングル幅 Cisco EtherSwitch サービス モジュール。

NME-X-23ES-1G:23 個の 10/100 Mbps ポートと、1 個の 10/100/1000 ギガビット イーサネット ポートを備えた、拡張シングル幅 Cisco EtherSwitch サービス モジュール。

•![]() NME-X-23ES-1G-P:23 個の 10/100 Mbps PoE ポートと、1 個の 10/100/1000 ギガビット イーサネット ポートを備えた、拡張シングル幅 Cisco EtherSwitch サービス モジュール。すべてのポートは PoE をサポートします。

NME-X-23ES-1G-P:23 個の 10/100 Mbps PoE ポートと、1 個の 10/100/1000 ギガビット イーサネット ポートを備えた、拡張シングル幅 Cisco EtherSwitch サービス モジュール。すべてのポートは PoE をサポートします。

•![]() NME-XD-48ES-2S-P:48 個の 10/100 Mbps PoE ポートと、2 個の Small Form-Factor Pluggable(SFP)ギガビット イーサネット サービス モジュール ポートを備えた、拡張ダブル幅 Cisco EtherSwitch サービス モジュール

NME-XD-48ES-2S-P:48 個の 10/100 Mbps PoE ポートと、2 個の Small Form-Factor Pluggable(SFP)ギガビット イーサネット サービス モジュール ポートを備えた、拡張ダブル幅 Cisco EtherSwitch サービス モジュール

•![]() NME-XD-24ES-1S-P:24 個の 10/100 Mbps PoE ポートと、1 個の SFP ポート、および 2 個の Cisco StackWise ポートを備えた、拡張ダブル幅 Cisco EtherSwitch サービス モジュール

NME-XD-24ES-1S-P:24 個の 10/100 Mbps PoE ポートと、1 個の SFP ポート、および 2 個の Cisco StackWise ポートを備えた、拡張ダブル幅 Cisco EtherSwitch サービス モジュール

Cisco EtherSwitch サービス モジュール ハードウェアに関する詳細な情報については、次の URL にある『 Cisco Network Modules Hardware Installation Guide』を参照してください。

http://www.cisco.com/en/US/products/hw/modules/ps2797/products_module_installation_guide_book09186a00802d2910.html

ソフトウェア機能と利点

Cisco EtherSwitch サービス モジュールは、次のいずれかのソフトウェア イメージをインストールして出荷されます。

•![]() IP ベース イメージ:レイヤ 2+ 機能を提供します(エンタープライズ クラスのインテリジェント サービス)。これらの機能には、アクセス コントロール リスト(ACL)、Quality of Service(QoS)、スタティック ルーティング、ホット スタンバイ ルータ プロトコル(HSRP)、Routing Information Protocol(RIP)が含まれます。IP ベース イメージをインストールした Cisco EtherSwitch サービス モジュールは、IP サービス イメージにアップグレードできます。

IP ベース イメージ:レイヤ 2+ 機能を提供します(エンタープライズ クラスのインテリジェント サービス)。これらの機能には、アクセス コントロール リスト(ACL)、Quality of Service(QoS)、スタティック ルーティング、ホット スタンバイ ルータ プロトコル(HSRP)、Routing Information Protocol(RIP)が含まれます。IP ベース イメージをインストールした Cisco EtherSwitch サービス モジュールは、IP サービス イメージにアップグレードできます。

•![]() IP サービス イメージ:より豊富なエンタープライズクラスのインテリジェント サービス セットを提供します。それには、すべての IP ベース イメージ機能と完全なレイヤ 3 ルーティング(IP ユニキャスト ルーティング、IP マルチキャスト ルーティング、およびフォールバック ブリッジング)が含まれます。IP サービス イメージには、レイヤ 2+ スタティック ルーティングや RIP と区別される特長として、Enhanced Interior Gateway Routing Protocol(EIGRP)や Open Shortest Path First(OSPF)などのプロトコルが含まれています。

IP サービス イメージ:より豊富なエンタープライズクラスのインテリジェント サービス セットを提供します。それには、すべての IP ベース イメージ機能と完全なレイヤ 3 ルーティング(IP ユニキャスト ルーティング、IP マルチキャスト ルーティング、およびフォールバック ブリッジング)が含まれます。IP サービス イメージには、レイヤ 2+ スタティック ルーティングや RIP と区別される特長として、Enhanced Interior Gateway Routing Protocol(EIGRP)や Open Shortest Path First(OSPF)などのプロトコルが含まれています。

ここで取り上げる機能の一部は、IP ベース イメージと IP サービス イメージの暗号化バージョンだけに対応しています。この機能を使用し、Cisco.com からソフトウェアの暗号化バージョンをダウンロードするには許可を得る必要があります。

Cisco EtherSwitch サービス モジュールには、次の機能と利点があります。

•![]() 「Ease-of-Use および Ease-of-Deployment 機能」

「Ease-of-Use および Ease-of-Deployment 機能」

•![]() 「モニタ機能」

「モニタ機能」

Ease-of-Use および Ease-of-Deployment 機能

•![]() Express Setup:ブラウザベースのプログラムから、基本 IP 情報、接続情報、Cisco EtherSwitch サービス モジュールおよび Telnet のパスワード、簡易ネットワーク管理プロトコル(SNMP)情報を使用して、Cisco EtherSwitch サービス モジュールの初回設定を簡単に実行できます。

Express Setup:ブラウザベースのプログラムから、基本 IP 情報、接続情報、Cisco EtherSwitch サービス モジュールおよび Telnet のパスワード、簡易ネットワーク管理プロトコル(SNMP)情報を使用して、Cisco EtherSwitch サービス モジュールの初回設定を簡単に実行できます。

•![]() Cisco EtherSwitch サービス モジュールの設定とモニタリングを容易にするグラフィカル ユーザ インターフェイス(GUI)。これらの GUI の詳細については、「管理オプション」を参照してください。

Cisco EtherSwitch サービス モジュールの設定とモニタリングを容易にするグラフィカル ユーザ インターフェイス(GUI)。これらの GUI の詳細については、「管理オプション」を参照してください。

•![]() ユーザ定義およびシスコ デフォルトの SmartPort マクロ:ネットワーク間展開を簡易化するための、カスタムの EtherSwitch サービス モジュール設定を作成できます。

ユーザ定義およびシスコ デフォルトの SmartPort マクロ:ネットワーク間展開を簡易化するための、カスタムの EtherSwitch サービス モジュール設定を作成できます。

•![]() Cisco StackWise テクノロジーを、次の用途に使用できます。

Cisco StackWise テクノロジーを、次の用途に使用できます。

–![]() Cisco StackWise ポートを経由して最大 9 個の Cisco EtherSwitch サービス モジュールを接続し、ネットワーク内で単一のスイッチとして動作できます。

Cisco StackWise ポートを経由して最大 9 個の Cisco EtherSwitch サービス モジュールを接続し、ネットワーク内で単一のスイッチとして動作できます。

–![]() 単一の IP アドレスおよび設定ファイルを使用して、スイッチ スタック全体を管理できます。

単一の IP アドレスおよび設定ファイルを使用して、スイッチ スタック全体を管理できます。

–![]() 新しいスタック メンバの自動 Cisco IOS ソフトウェア バージョン チェックを行うことができ、オプションで、スタック マスターまたは TFTP サーバからイメージを自動的にロードできます。

新しいスタック メンバの自動 Cisco IOS ソフトウェア バージョン チェックを行うことができ、オプションで、スタック マスターまたは TFTP サーバからイメージを自動的にロードできます。

–![]() スタックの動作を妨げることなく、スタック内の Cisco EtherSwitch サービス モジュールの追加、取り外し、交換ができます。

スタックの動作を妨げることなく、スタック内の Cisco EtherSwitch サービス モジュールの追加、取り外し、交換ができます。

–![]() オフライン設定機能付きのスイッチ スタックで、新しいメンバをプロビジョニングできます。事前に特定のスタック メンバ番号のインターフェイス コンフィギュレーションを設定できます。スイッチ スタックは、プロビジョニングされた Cisco EtherSwitch サービス モジュールがスタックの一部であるかどうかにかかわらず、スタックのリロード時にこの情報を保持します。

オフライン設定機能付きのスイッチ スタックで、新しいメンバをプロビジョニングできます。事前に特定のスタック メンバ番号のインターフェイス コンフィギュレーションを設定できます。スイッチ スタックは、プロビジョニングされた Cisco EtherSwitch サービス モジュールがスタックの一部であるかどうかにかかわらず、スタックのリロード時にこの情報を保持します。

パフォーマンス向上機能

•![]() すべての EtherSwitch サービス モジュール ポートでの速度自動検知およびデュプレックス モードの自動ネゴシエーション:帯域幅を最適化します

すべての EtherSwitch サービス モジュール ポートでの速度自動検知およびデュプレックス モードの自動ネゴシエーション:帯域幅を最適化します

•![]() 10/100 Mbps インターフェイス上の自動メディア インターフェイス クロスオーバー(Auto-MDIX)機能により、インターフェイスが必要なケーブル接続タイプ(ストレートまたはクロス)を自動的に検出し、接続を適切に設定します

10/100 Mbps インターフェイス上の自動メディア インターフェイス クロスオーバー(Auto-MDIX)機能により、インターフェイスが必要なケーブル接続タイプ(ストレートまたはクロス)を自動的に検出し、接続を適切に設定します

•![]() スイッチ スタック内で最大 32 Gbps の転送レート

スイッチ スタック内で最大 32 Gbps の転送レート

•![]() 耐障害性の向上、および Cisco EtherSwitch サービス モジュール、ルータ、およびサーバ間で、最大 800 Mbps(Fast EtherChannel)の全二重帯域幅を実現するための EtherChannel

耐障害性の向上、および Cisco EtherSwitch サービス モジュール、ルータ、およびサーバ間で、最大 800 Mbps(Fast EtherChannel)の全二重帯域幅を実現するための EtherChannel

•![]() ポート集約プロトコル(PAgP)およびリンク集約制御プロトコル(LACP)により、EtherChannel リンクを自動的に作成します

ポート集約プロトコル(PAgP)およびリンク集約制御プロトコル(LACP)により、EtherChannel リンクを自動的に作成します

•![]() スタックの Cisco EtherSwitch サービス モジュール全体で、レイヤ 2 およびレイヤ 3 パケットをギガビット/秒のライン レートで転送

スタックの Cisco EtherSwitch サービス モジュール全体で、レイヤ 2 およびレイヤ 3 パケットをギガビット/秒のライン レートで転送

•![]() ポート単位のストーム制御。ブロードキャスト ストーム、マルチキャスト ストーム、およびユニキャスト ストームを防止します。

ポート単位のストーム制御。ブロードキャスト ストーム、マルチキャスト ストーム、およびユニキャスト ストームを防止します。

•![]() レイヤ 2 の不明なユニキャスト、マルチキャスト、およびブリッジド ブロードキャスト トラフィック転送に対するポート ブロッキング

レイヤ 2 の不明なユニキャスト、マルチキャスト、およびブリッジド ブロードキャスト トラフィック転送に対するポート ブロッキング

•![]() Cisco Group Management Protocol(CGMP)サーバのサポートおよび Internet Group Management Protocol(IGMP)バージョン 1、バージョン 2、およびバージョン 3 対応の IGMP スヌーピング。

Cisco Group Management Protocol(CGMP)サーバのサポートおよび Internet Group Management Protocol(IGMP)バージョン 1、バージョン 2、およびバージョン 3 対応の IGMP スヌーピング。

–![]() (CGMP デバイスの場合)CGMP が特定のエンド ステーションへのマルチキャスト トラフィックを制限し、ネットワーク全般のトラフィックを軽減

(CGMP デバイスの場合)CGMP が特定のエンド ステーションへのマルチキャスト トラフィックを制限し、ネットワーク全般のトラフィックを軽減

–![]() (IGMP デバイスの場合)IGMP スヌーピングによってマルチメディア トラフィックとマルチキャスト トラフィックを効率的に転送

(IGMP デバイスの場合)IGMP スヌーピングによってマルチメディア トラフィックとマルチキャスト トラフィックを効率的に転送

•![]() IGMP レポート抑制。1 つのマルチキャスト ルータ クエリーにつき 1 つの IGMP レポートだけをマルチキャスト デバイスへ送信します(IGMPv1 または IGMPv2 クエリーだけをサポート)。

IGMP レポート抑制。1 つのマルチキャスト ルータ クエリーにつき 1 つの IGMP レポートだけをマルチキャスト デバイスへ送信します(IGMPv1 または IGMPv2 クエリーだけをサポート)。

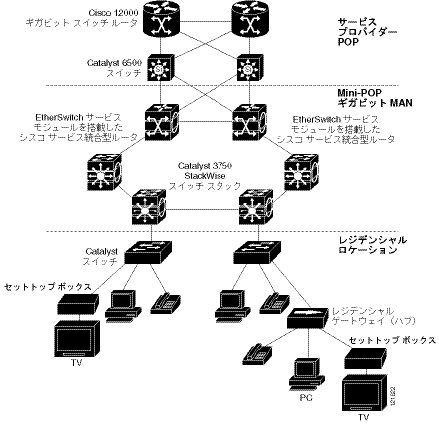

•![]() Multicast VLAN Registration(MVR; マルチキャスト VLAN レジストレーション)により、マルチキャスト VLAN 内でマルチキャスト ストリームを継続的に送信しながら、帯域幅およびセキュリティ上の理由から、加入者 VLAN からストリームを分離します。

Multicast VLAN Registration(MVR; マルチキャスト VLAN レジストレーション)により、マルチキャスト VLAN 内でマルチキャスト ストリームを継続的に送信しながら、帯域幅およびセキュリティ上の理由から、加入者 VLAN からストリームを分離します。

•![]() IGMP フィルタリング:Cisco EtherSwitch サービス モジュール ポート上のホストが所属できるマルチキャスト グループ セットを制御します

IGMP フィルタリング:Cisco EtherSwitch サービス モジュール ポート上のホストが所属できるマルチキャスト グループ セットを制御します

管理オプション

•![]() デバイス マネージャ:デバイス マネージャは、1 つの Cisco EtherSwitch サービス モジュールに対して、簡略化された管理を提供します。SmartPort および色分けしたグラフなどのこの機能を使用することで、Cisco EtherSwitch サービス モジュールを設定および監視しやすくなります。デバイス マネージャは Cisco EtherSwitch サービス モジュールにすでにインストールされています。Express Setup プログラムまたは CLI ベースのセットアップ プログラムによって Cisco EtherSwitch サービス モジュールを設定した後、Microsoft Internet Explorer または Netscape Navigator のブラウザ セッションを介してデバイス マネージャにアクセスできます。詳細については、デバイス マネージャのオンライン ヘルプを参照してください。

デバイス マネージャ:デバイス マネージャは、1 つの Cisco EtherSwitch サービス モジュールに対して、簡略化された管理を提供します。SmartPort および色分けしたグラフなどのこの機能を使用することで、Cisco EtherSwitch サービス モジュールを設定および監視しやすくなります。デバイス マネージャは Cisco EtherSwitch サービス モジュールにすでにインストールされています。Express Setup プログラムまたは CLI ベースのセットアップ プログラムによって Cisco EtherSwitch サービス モジュールを設定した後、Microsoft Internet Explorer または Netscape Navigator のブラウザ セッションを介してデバイス マネージャにアクセスできます。詳細については、デバイス マネージャのオンライン ヘルプを参照してください。

•![]() Cisco Network Assistant:Cisco Network Assistant には、Cisco EtherSwitch サービス モジュールのクラスタを含む 1 台または複数のデバイスを GUI を通じて管理する、包括的な機能のセットが用意されています。このアプリケーションは Cisco.com からダウンロードし、PC にインストールする必要があります。次の URL で Network Assistant についての詳細情報を取得できます。

Cisco Network Assistant:Cisco Network Assistant には、Cisco EtherSwitch サービス モジュールのクラスタを含む 1 台または複数のデバイスを GUI を通じて管理する、包括的な機能のセットが用意されています。このアプリケーションは Cisco.com からダウンロードし、PC にインストールする必要があります。次の URL で Network Assistant についての詳細情報を取得できます。

http://www.cisco.com/go/NetworkAssistant

•![]() CLI:Cisco IOS CLI ソフトウェアは、デスクトップ スイッチングおよびマルチ レイヤ スイッチング機能をサポートするように拡張されました。CLI にアクセスするには、管理ステーションを直接 Cisco EtherSwitch サービス モジュールのコンソール ポートに接続するか、リモート管理ステーションから Telnet を使用します。任意のスタック メンバのコンソール ポートに接続することにより、スイッチ スタックを管理できます。Cisco EtherSwitch サービス モジュール CLI の詳細については、次の URL にある『 Catalyst 3750 Switch Command Reference , Cisco IOS Release 12.2』を参照してください。

CLI:Cisco IOS CLI ソフトウェアは、デスクトップ スイッチングおよびマルチ レイヤ スイッチング機能をサポートするように拡張されました。CLI にアクセスするには、管理ステーションを直接 Cisco EtherSwitch サービス モジュールのコンソール ポートに接続するか、リモート管理ステーションから Telnet を使用します。任意のスタック メンバのコンソール ポートに接続することにより、スイッチ スタックを管理できます。Cisco EtherSwitch サービス モジュール CLI の詳細については、次の URL にある『 Catalyst 3750 Switch Command Reference , Cisco IOS Release 12.2』を参照してください。

http://www.cisco.com/en/US/products/hw/switches/ps5023/prod_command_reference_list.html

•![]() SNMP:CiscoWorks 2000 LAN Management Suite(LMS)および HP OpenView などの SNMP 管理アプリケーション。HP OpenView、SunNet Manager などのプラットフォームが稼働している SNMP 対応管理ステーションから管理できます。Cisco EtherSwitch サービス モジュールでは、総合的な拡張 MIB セットおよび 4 つのリモート モニタリング(RMON)グループがサポートされます。SNMP の使用の詳細については、次の URL にある『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。

SNMP:CiscoWorks 2000 LAN Management Suite(LMS)および HP OpenView などの SNMP 管理アプリケーション。HP OpenView、SunNet Manager などのプラットフォームが稼働している SNMP 対応管理ステーションから管理できます。Cisco EtherSwitch サービス モジュールでは、総合的な拡張 MIB セットおよび 4 つのリモート モニタリング(RMON)グループがサポートされます。SNMP の使用の詳細については、次の URL にある『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm

管理の簡易性に関する機能

(注) この項に記載されている暗号化セキュア シェル(SSH)機能は、Cisco EtherSwitch サービス モジュールのソフトウェア イメージの暗号化バージョンだけで使用できます。

•![]() Cisco EtherSwitch サービス モジュールの管理、設定ストレージ、および配信を自動化するための Cisco IE2100 シリーズ CNS 組み込みエージェント。

Cisco EtherSwitch サービス モジュールの管理、設定ストレージ、および配信を自動化するための Cisco IE2100 シリーズ CNS 組み込みエージェント。

•![]() Cisco EtherSwitch サービス モジュール情報(IP アドレス、デフォルト ゲートウェイ、ホスト名、ドメイン ネーム システム(DNS)および簡易ファイル転送プロトコル(TFTP)サーバ名など)の設定を自動化するための Dynamic Host Configuration Protocol(DHCP)

Cisco EtherSwitch サービス モジュール情報(IP アドレス、デフォルト ゲートウェイ、ホスト名、ドメイン ネーム システム(DNS)および簡易ファイル転送プロトコル(TFTP)サーバ名など)の設定を自動化するための Dynamic Host Configuration Protocol(DHCP)

•![]() 加入者 ID および IP アドレス管理の DHCP リレー エージェント情報(Option 82)。

加入者 ID および IP アドレス管理の DHCP リレー エージェント情報(Option 82)。

•![]() DHCP リレーによる DHCP クライアントからの UDP ブロードキャストの転送(IP アドレス要求を含む)。

DHCP リレーによる DHCP クライアントからの UDP ブロードキャストの転送(IP アドレス要求を含む)。

•![]() DHCP サーバによる IP アドレスおよびその他の DHCP オプションの IP ホストへの自動割り当て。

DHCP サーバによる IP アドレスおよびその他の DHCP オプションの IP ホストへの自動割り当て。

•![]() DNS サーバおよび TFTP サーバへのユニキャスト要求の送信:DNS サーバには、Cisco EtherSwitch サービス モジュールの IP アドレスおよび対応するホスト名を使用してサービス モジュールを識別できるようにユニキャスト要求を送信します。TFTP サーバには、TFTP サーバからソフトウェア アップグレードを管理できるようにユニキャスト要求を送信します

DNS サーバおよび TFTP サーバへのユニキャスト要求の送信:DNS サーバには、Cisco EtherSwitch サービス モジュールの IP アドレスおよび対応するホスト名を使用してサービス モジュールを識別できるようにユニキャスト要求を送信します。TFTP サーバには、TFTP サーバからソフトウェア アップグレードを管理できるようにユニキャスト要求を送信します

•![]() IP アドレスおよび対応するメディア アクセス コントロール(MAC)アドレスによって Cisco EtherSwitch サービス モジュールを特定するアドレス解決プロトコル(ARP)

IP アドレスおよび対応するメディア アクセス コントロール(MAC)アドレスによって Cisco EtherSwitch サービス モジュールを特定するアドレス解決プロトコル(ARP)

•![]() 特定の送信元 MAC アドレスおよび宛先 MAC アドレスを持ったパケットをドロップするユニキャスト MAC アドレス フィルタリング。

特定の送信元 MAC アドレスおよび宛先 MAC アドレスを持ったパケットをドロップするユニキャスト MAC アドレス フィルタリング。

•![]() Cisco Discovery Protocol(CDP)バージョン 1 および 2:Cisco EtherSwitch サービス モジュールとネットワーク上のその他のシスコ デバイスとの間で、ネットワーク トポロジの検出とマッピングを実行します

Cisco Discovery Protocol(CDP)バージョン 1 および 2:Cisco EtherSwitch サービス モジュールとネットワーク上のその他のシスコ デバイスとの間で、ネットワーク トポロジの検出とマッピングを実行します

•![]() ネットワーク タイム プロトコル(NTP)により、外部ソースからすべての Cisco EtherSwitch サービス モジュールに一貫したタイムスタンプを提供します

ネットワーク タイム プロトコル(NTP)により、外部ソースからすべての Cisco EtherSwitch サービス モジュールに一貫したタイムスタンプを提供します

•![]() Cisco IOS File System(IFS)。Cisco EtherSwitch サービス モジュールが使用するすべてのファイル システムに対して単一インターフェイスを提供します

Cisco IOS File System(IFS)。Cisco EtherSwitch サービス モジュールが使用するすべてのファイル システムに対して単一インターフェイスを提供します

•![]() 最大 16 の Telnet 接続を同時に使用できる帯域内管理アクセス。ネットワーク上で複数の CLI ベース セッションを実行できます。

最大 16 の Telnet 接続を同時に使用できる帯域内管理アクセス。ネットワーク上で複数の CLI ベース セッションを実行できます。

•![]() ネットワーク上の複数の CLI ベース セッションに対する、最大 5 つの暗号化された同時 SSH 接続によってインバンド管理アクセスが可能(Cisco EtherSwitch サービス モジュール ソフトウェア イメージの暗号化バージョンが必要です)。

ネットワーク上の複数の CLI ベース セッションに対する、最大 5 つの暗号化された同時 SSH 接続によってインバンド管理アクセスが可能(Cisco EtherSwitch サービス モジュール ソフトウェア イメージの暗号化バージョンが必要です)。

アベイラビリティ機能

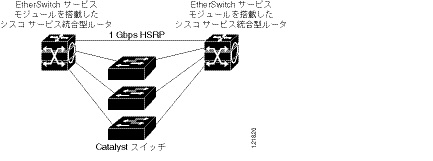

•![]() HSRP:Cisco EtherSwitch サービス モジュールの制御とレイヤ 3 ルータの冗長化を行います。

HSRP:Cisco EtherSwitch サービス モジュールの制御とレイヤ 3 ルータの冗長化を行います。

•![]() 自動スタック マスターの再選択。使用できなくなったスタック マスターを置き換えます(フェールオーバー サポート)。

自動スタック マスターの再選択。使用できなくなったスタック マスターを置き換えます(フェールオーバー サポート)。

新たに選択されたスタック マスターでは、1 秒未満でレイヤ 2 トラフィックを受信し始め、3 ~ 5 秒の間でレイヤ 3 トラフィックを受信し始めます。

•![]() クロススタック EtherChannel。スイッチ スタック全体で冗長リンクのプロビジョニングを行います。

クロススタック EtherChannel。スイッチ スタック全体で冗長リンクのプロビジョニングを行います。

•![]() 単方向リンク検出(UDLD)およびアグレッシブ UDLD。光ファイバ ケーブルの配線ミスまたはポート障害に起因する光ファイバ インターフェイス上の単一方向リンクを検出し、ディセーブルにします。

単方向リンク検出(UDLD)およびアグレッシブ UDLD。光ファイバ ケーブルの配線ミスまたはポート障害に起因する光ファイバ インターフェイス上の単一方向リンクを検出し、ディセーブルにします。

•![]() IEEE 802.1D スパニングツリー プロトコル(STP)による冗長バックボーン接続およびループフリー ネットワーク。STP には次の機能があります。

IEEE 802.1D スパニングツリー プロトコル(STP)による冗長バックボーン接続およびループフリー ネットワーク。STP には次の機能があります。

–![]() 最大 128 のスパニングツリー インスタンスをサポート。

最大 128 のスパニングツリー インスタンスをサポート。

–![]() Per-VLAN Spanning-Tree Plus(PVST+)による VLAN 間のロード バランシング。

Per-VLAN Spanning-Tree Plus(PVST+)による VLAN 間のロード バランシング。

–![]() Rapid PVST+ による VLAN 間のロード バランシングとスパニングツリー インスタンスの高速コンバージェンス。

Rapid PVST+ による VLAN 間のロード バランシングとスパニングツリー インスタンスの高速コンバージェンス。

–![]() UplinkFast、クロススタック UplinkFast、および BackboneFast によって、スパニングツリー トポロジの変更後に高速コンバージェンスを実行し、ギガビット アップリンクやクロススタック ギガビット アップリンクなどの冗長アップリンク間のロード バランシングを達成。

UplinkFast、クロススタック UplinkFast、および BackboneFast によって、スパニングツリー トポロジの変更後に高速コンバージェンスを実行し、ギガビット アップリンクやクロススタック ギガビット アップリンクなどの冗長アップリンク間のロード バランシングを達成。

•![]() VLAN をスパニングツリー インスタンスにグループ化し、データ トラフィックに複数のパスを提供してロード バランシングを実現する IEEE 802.1s マルチ スパニングツリー プロトコル(MSTP)と、ルートおよび指定ポートをただちにフォワーディング ステートに移行することにより、スパニングツリーの高速コンバージェンスを実現する IEEE 802.1w 高速スパニングツリー プロトコル(RSTP)。

VLAN をスパニングツリー インスタンスにグループ化し、データ トラフィックに複数のパスを提供してロード バランシングを実現する IEEE 802.1s マルチ スパニングツリー プロトコル(MSTP)と、ルートおよび指定ポートをただちにフォワーディング ステートに移行することにより、スパニングツリーの高速コンバージェンスを実現する IEEE 802.1w 高速スパニングツリー プロトコル(RSTP)。

•![]() PVST+、Rapid-PVST+、および MSTP モードで使用できるスパニングツリーのオプション機能は次のとおりです。

PVST+、Rapid-PVST+、および MSTP モードで使用できるスパニングツリーのオプション機能は次のとおりです。

–![]() PortFast。ポートをブロッキング ステートからフォワーディング ステートに即時に移行することで転送遅延を解消します。

PortFast。ポートをブロッキング ステートからフォワーディング ステートに即時に移行することで転送遅延を解消します。

–![]() BPDU ガード。ブリッジ プロトコル データ ユニット(BPDU)を受信する PortFast 対応ポートをシャットダウンします。

BPDU ガード。ブリッジ プロトコル データ ユニット(BPDU)を受信する PortFast 対応ポートをシャットダウンします。

–![]() BPDU フィルタリング。PortFast 対応ポートで BPDU の送受信ができなくなります。

BPDU フィルタリング。PortFast 対応ポートで BPDU の送受信ができなくなります。

–![]() ルート ガード。ネットワーク コア外のスイッチがスパニングツリー ルートになることを防ぎます。

ルート ガード。ネットワーク コア外のスイッチがスパニングツリー ルートになることを防ぎます。

–![]() ループ ガード。 代替ポートまたはルート ポートが、単一方向リンクの原因となる障害によって指定ポートになることを防ぎます。

ループ ガード。 代替ポートまたはルート ポートが、単一方向リンクの原因となる障害によって指定ポートになることを防ぎます。

•![]() 等コスト ルーティング。リンクレベルおよび Cisco EtherSwitch サービス モジュール レベルで冗長化できます。

等コスト ルーティング。リンクレベルおよび Cisco EtherSwitch サービス モジュール レベルで冗長化できます。

•![]() Cisco 2811、2821、2851、3825、および 3845 サービス統合型ルータ(ISR)を介したリダンダント電源(RPS)のサポート。AC-IP の電源がインストールされている場合、RPS は ISR、PoE に使用できます。

Cisco 2811、2821、2851、3825、および 3845 サービス統合型ルータ(ISR)を介したリダンダント電源(RPS)のサポート。AC-IP の電源がインストールされている場合、RPS は ISR、PoE に使用できます。

VLAN 機能

•![]() IEEE 802.1Q 標準によって許可された 1 ~ 4094 の範囲の VLAN ID が完全にサポートされています。

IEEE 802.1Q 標準によって許可された 1 ~ 4094 の範囲の VLAN ID が完全にサポートされています。

•![]() ポートが属する VLAN ID(別名 VLAN メンバーシップ)。デフォルトでは、すべてのポートで 1 です。

ポートが属する VLAN ID(別名 VLAN メンバーシップ)。デフォルトでは、すべてのポートで 1 です。

•![]() ダイナミック VLAN メンバーシップに対応する VLAN Query Protocol(VQP)。

ダイナミック VLAN メンバーシップに対応する VLAN Query Protocol(VQP)。

•![]() すべてのポート上で稼働する ISL(スイッチ間リンク)および IEEE 802.1Q トランキング カプセル化。ネットワークの移動、追加、変更や、ブロードキャストおよびマルチキャスト トラフィックの管理および制御、さらに、ハイセキュリティ ユーザおよびネットワーク リソース別の VLAN グループの確立によるネットワーク セキュリティを実現します。

すべてのポート上で稼働する ISL(スイッチ間リンク)および IEEE 802.1Q トランキング カプセル化。ネットワークの移動、追加、変更や、ブロードキャストおよびマルチキャスト トラフィックの管理および制御、さらに、ハイセキュリティ ユーザおよびネットワーク リソース別の VLAN グループの確立によるネットワーク セキュリティを実現します。

•![]() ダイナミック トランキング プロトコル(DTP)。2 つのデバイス間のリンクでのトランキングのネゴシエーション、および使用するトランキング カプセル化タイプ(802.1Q または ISL)のネゴシエーションを行います。

ダイナミック トランキング プロトコル(DTP)。2 つのデバイス間のリンクでのトランキングのネゴシエーション、および使用するトランキング カプセル化タイプ(802.1Q または ISL)のネゴシエーションを行います。

•![]() VLAN トランキング プロトコル(VTP)および VTP プルーニング。トラフィックのフラッディングをそのトラフィックを受信するステーションへのリンクだけに制限することによって、ネットワーク トラフィックを削減します。

VLAN トランキング プロトコル(VTP)および VTP プルーニング。トラフィックのフラッディングをそのトラフィックを受信するステーションへのリンクだけに制限することによって、ネットワーク トラフィックを削減します。

•![]() 音声 VLAN。Cisco IP Phone から音声トラフィック用のサブネットを作成します。

音声 VLAN。Cisco IP Phone から音声トラフィック用のサブネットを作成します。

•![]() VLAN 1 の最小化:VLAN 1 を任意の個々の VLAN トランク リンクでディセーブル化することで、スパニングツリー ループまたはストームのリスクを軽減。この機能をイネーブルに設定すると、トランク上でユーザ トラフィックは送受信されません。Cisco EtherSwitch サービス モジュールの CPU はコントロール プロトコル フレームの送受信を継続します。

VLAN 1 の最小化:VLAN 1 を任意の個々の VLAN トランク リンクでディセーブル化することで、スパニングツリー ループまたはストームのリスクを軽減。この機能をイネーブルに設定すると、トランク上でユーザ トラフィックは送受信されません。Cisco EtherSwitch サービス モジュールの CPU はコントロール プロトコル フレームの送受信を継続します。

セキュリティ機能

(注) ここに示した Kerberos 機能は、Cisco EtherSwitch サービス モジュールのソフトウェア イメージの暗号化バージョンだけで使用できます。

•![]() パスワードによって保護された管理インターフェイスへのアクセス(読み取り専用および読み取り/書き込み)により、不正な設定変更を防止できます。

パスワードによって保護された管理インターフェイスへのアクセス(読み取り専用および読み取り/書き込み)により、不正な設定変更を防止できます。

•![]() セキュリティ レベル、通知、および対応するアクションを選択できる、マルチレベル セキュリティ。

セキュリティ レベル、通知、および対応するアクションを選択できる、マルチレベル セキュリティ。

•![]() セキュリティを確保できるスタティック MAC アドレッシング。

セキュリティを確保できるスタティック MAC アドレッシング。

•![]() 保護ポート オプション。同一 Cisco EtherSwitch サービス モジュール上の指定ポートへのトラフィック転送を制限します

保護ポート オプション。同一 Cisco EtherSwitch サービス モジュール上の指定ポートへのトラフィック転送を制限します

•![]() ポートにアクセスできるステーションの MAC アドレスを制限または特定するポート セキュリティ オプション。

ポートにアクセスできるステーションの MAC アドレスを制限または特定するポート セキュリティ オプション。

•![]() ポート セキュリティ エージング。ポートのセキュア アドレスにエージング タイムを設定します。

ポート セキュリティ エージング。ポートのセキュア アドレスにエージング タイムを設定します。

•![]() BPDU ガード。無効なコンフィギュレーションが発生した場合に、PortFast が設定されているポートをシャットダウンします。

BPDU ガード。無効なコンフィギュレーションが発生した場合に、PortFast が設定されているポートをシャットダウンします。

•![]() 標準および拡張 IP アクセス コントロール リスト(ACL)。ルーテッド インターフェイス(ルータ ACL)と VLAN の双方向およびレイヤ 2 インターフェイス(ポート ACL)の受信方向に関するセキュリティ ポリシーを定義します。

標準および拡張 IP アクセス コントロール リスト(ACL)。ルーテッド インターフェイス(ルータ ACL)と VLAN の双方向およびレイヤ 2 インターフェイス(ポート ACL)の受信方向に関するセキュリティ ポリシーを定義します。

•![]() MAC 拡張アクセス コントロール リスト。レイヤ 2 インターフェイスの着信方向のセキュリティ ポリシーを定義します。

MAC 拡張アクセス コントロール リスト。レイヤ 2 インターフェイスの着信方向のセキュリティ ポリシーを定義します。

•![]() VLAN ACL(VLAN マップ)により、MAC、IP、および TCP/User Datagram Protocol(UDP)ヘッダー内の情報に基づくトラフィックのフィルタリングを行い VLAN 内のセキュリティを確保

VLAN ACL(VLAN マップ)により、MAC、IP、および TCP/User Datagram Protocol(UDP)ヘッダー内の情報に基づくトラフィックのフィルタリングを行い VLAN 内のセキュリティを確保

•![]() 非 IP トラフィックをフィルタリングする、送信元および宛先 MAC ベースの ACL。

非 IP トラフィックをフィルタリングする、送信元および宛先 MAC ベースの ACL。

•![]() untrusted(信頼性のない)ホストと DHCP サーバの間の untrusted DHCP メッセージをフィルタリングする DHCP スヌーピング。

untrusted(信頼性のない)ホストと DHCP サーバの間の untrusted DHCP メッセージをフィルタリングする DHCP スヌーピング。

•![]() IEEE 802.1x ポートベースの認証により不正なデバイス(クライアント)がネットワークにアクセスするのを防止。

IEEE 802.1x ポートベースの認証により不正なデバイス(クライアント)がネットワークにアクセスするのを防止。

–![]() 802.1x と VLAN 割り当てにより、802.1x 認証ユーザを指定した VLAN に制限

802.1x と VLAN 割り当てにより、802.1x 認証ユーザを指定した VLAN に制限

–![]() 802.1x とポート セキュリティにより、802.1x ポートへのアクセスを制御

802.1x とポート セキュリティにより、802.1x ポートへのアクセスを制御

–![]() 802.1x と音声 VLAN により、ポートの許可または無許可ステートに関係なく、IP フォンは音声 VLAN にアクセス可能

802.1x と音声 VLAN により、ポートの許可または無許可ステートに関係なく、IP フォンは音声 VLAN にアクセス可能

–![]() 802.1x とゲスト VLAN により、非 802.1x 準拠のユーザに限定されたサービスを提供

802.1x とゲスト VLAN により、非 802.1x 準拠のユーザに限定されたサービスを提供

•![]() Terminal Access Controller Access Control System Plus(TACACS+)。TACACS サーバを介してネットワーク セキュリティを管理する独自の機能です。

Terminal Access Controller Access Control System Plus(TACACS+)。TACACS サーバを介してネットワーク セキュリティを管理する独自の機能です。

•![]() RADIUS により、認証、許可、アカウンティング(AAA)サービスを使用して、リモートユーザの ID の検証、アクセスの許可、アクションの追跡を実行。

RADIUS により、認証、許可、アカウンティング(AAA)サービスを使用して、リモートユーザの ID の検証、アクセスの許可、アクションの追跡を実行。

•![]() Kerberos セキュリティ システム。信頼できるサードパーティを使用して、ネットワーク リソースに対する要求を認証します(Cisco EtherSwitch サービス モジュール ソフトウェア イメージの暗号化バージョンが必要)

Kerberos セキュリティ システム。信頼できるサードパーティを使用して、ネットワーク リソースに対する要求を認証します(Cisco EtherSwitch サービス モジュール ソフトウェア イメージの暗号化バージョンが必要)

•![]() サービス プロバイダー ネットワークを経由するリモート サイトのユーザを持つカスタマーが、VLAN をその他のカスタマーから分離しておくことができるようにする 802.1Q トンネリングと、カスタマー ネットワークにすべてのユーザに関する完全な STP、CDP、および VTP 情報を核所するためのレイヤ 2 プロトコル トンネリング(Cisco EtherSwitch サービス モジュールでは使用可能ですが、サービス統合型ルータ(ISR)では使用できません)

サービス プロバイダー ネットワークを経由するリモート サイトのユーザを持つカスタマーが、VLAN をその他のカスタマーから分離しておくことができるようにする 802.1Q トンネリングと、カスタマー ネットワークにすべてのユーザに関する完全な STP、CDP、および VTP 情報を核所するためのレイヤ 2 プロトコル トンネリング(Cisco EtherSwitch サービス モジュールでは使用可能ですが、サービス統合型ルータ(ISR)では使用できません)

QoS および CoS 機能

•![]() 自動 QoS(auto-QoS)。トラフィックの分類と出力キューの設定を自動化することで既存の QoS 機能の展開を簡略化します(Voice over IP のみ)。

自動 QoS(auto-QoS)。トラフィックの分類と出力キューの設定を自動化することで既存の QoS 機能の展開を簡略化します(Voice over IP のみ)。

•![]() 個々の Cisco EtherSwitch サービス モジュール単位ではなく、スイッチ スタック内の Cisco EtherSwitch サービス モジュールに QoS 機能を設定するクロススタック QoS。

個々の Cisco EtherSwitch サービス モジュール単位ではなく、スイッチ スタック内の Cisco EtherSwitch サービス モジュールに QoS 機能を設定するクロススタック QoS。

–![]() 物理インターフェイスまたはポート単位 VLAN 単位で分類。

物理インターフェイスまたはポート単位 VLAN 単位で分類。

–![]() ポート単位の IP タイプ オブ サービス/DiffServ コード ポイント(IP ToS/DSCP)および 802.1p CoS プライオリティ マーキング。ポート単位でのミッションクリティカルなアプリケーションのパフォーマンスを保護。

ポート単位の IP タイプ オブ サービス/DiffServ コード ポイント(IP ToS/DSCP)および 802.1p CoS プライオリティ マーキング。ポート単位でのミッションクリティカルなアプリケーションのパフォーマンスを保護。

–![]() フローベースのパケット分類(MAC、IP、および TCP/UDP ヘッダー内の情報に基づく分類)に基づく IP ToS/DSCP および 802.1p CoS マーキング。ネットワーク エッジでの高性能な QoS を実現し、各種ネットワーク トラフィックに応じて区別化したサービス レベルを可能にし、ネットワーク内のミッションクリティカルなトラフィックを優先。

フローベースのパケット分類(MAC、IP、および TCP/UDP ヘッダー内の情報に基づく分類)に基づく IP ToS/DSCP および 802.1p CoS マーキング。ネットワーク エッジでの高性能な QoS を実現し、各種ネットワーク トラフィックに応じて区別化したサービス レベルを可能にし、ネットワーク内のミッションクリティカルなトラフィックを優先。

–![]() QoS ドメイン内および別の QoS ドメインとの境界ポートにおける、trusted(信頼性のある)ポート ステート(CoS、DSCP、および IP precedence)。

QoS ドメイン内および別の QoS ドメインとの境界ポートにおける、trusted(信頼性のある)ポート ステート(CoS、DSCP、および IP precedence)。

–![]() 信頼境界機能。Cisco IP Phone の存在を検出し、受信した CoS 値を信頼して、ポート セキュリティを確保。

信頼境界機能。Cisco IP Phone の存在を検出し、受信した CoS 値を信頼して、ポート セキュリティを確保。

–![]() 物理インターフェイスまたはポート単位 VLAN 単位でポリシング。

物理インターフェイスまたはポート単位 VLAN 単位でポリシング。

–![]() Cisco EtherSwitch サービス モジュール ポート上のトラフィックポリシング ポリシー:特定のトラフィック フローに割り当てるポート帯域幅を管理します。

Cisco EtherSwitch サービス モジュール ポート上のトラフィックポリシング ポリシー:特定のトラフィック フローに割り当てるポート帯域幅を管理します。

–![]() トラフィック フローのポリシングをまとめて行う集約ポリシング。特定のアプリケーションまたはトラフィック フローをあらかじめ定義された特定のレートに制限します。

トラフィック フローのポリシングをまとめて行う集約ポリシング。特定のアプリケーションまたはトラフィック フローをあらかじめ定義された特定のレートに制限します。

•![]() 帯域利用率の制限を超過したパケットのアウトオブプロファイル マークダウン。

帯域利用率の制限を超過したパケットのアウトオブプロファイル マークダウン。

–![]() ユーザ トラフィック用に設定可能な 2 つの入力キュー(一方のキューをプライオリティ キューにできます)。

ユーザ トラフィック用に設定可能な 2 つの入力キュー(一方のキューをプライオリティ キューにできます)。

–![]() 輻輳回避メカニズムとしての重み付けテール ドロップ(WTD)。キュー長を管理し、トラフィックの分類ごとに異なるドロップ優先順位を設定します。

輻輳回避メカニズムとしての重み付けテール ドロップ(WTD)。キュー長を管理し、トラフィックの分類ごとに異なるドロップ優先順位を設定します。

–![]() シェイプド ラウンド ロビン(SRR)。パケットをキューから出してスタックまたは内部リングに送信するときのレートを決定するスケジューリング サービス(入力キューでサポートされる唯一のモードはシェアリング)。

シェイプド ラウンド ロビン(SRR)。パケットをキューから出してスタックまたは内部リングに送信するときのレートを決定するスケジューリング サービス(入力キューでサポートされる唯一のモードはシェアリング)。

–![]() 輻輳回避メカニズムとしての WTD。キュー長を管理し、トラフィックの分類ごとに異なるドロップ優先順位を設定します。

輻輳回避メカニズムとしての WTD。キュー長を管理し、トラフィックの分類ごとに異なるドロップ優先順位を設定します。

–![]() スケジューリング サービスとしての SRR。キューからパケットを出して出力インターフェイスに入れる速度を指定します(出力キューではシェーピングおよび共有がサポートされます)。シェーピング型出力キューは、ポート帯域幅の割り当てが保証されますが、割り当てられたポート帯域幅の使用に制限されています。共有型出力キューは、設定された帯域幅の割り当てが保証されるだけではなく、他のキューが空になり、その割り当て分の帯域幅が使用されない場合、保証された割り当てより多く使用できます。

スケジューリング サービスとしての SRR。キューからパケットを出して出力インターフェイスに入れる速度を指定します(出力キューではシェーピングおよび共有がサポートされます)。シェーピング型出力キューは、ポート帯域幅の割り当てが保証されますが、割り当てられたポート帯域幅の使用に制限されています。共有型出力キューは、設定された帯域幅の割り当てが保証されるだけではなく、他のキューが空になり、その割り当て分の帯域幅が使用されない場合、保証された割り当てより多く使用できます。

Power-over-Ethernet の機能

•![]() Cisco EtherSwitch サービス モジュールが、回路に電源が供給されていないことを検出した場合に、すべての 10/100 Mbps イーサネット ポートから、接続されたシスコの先行標準 IEEE 802.3af 準拠の受電デバイスに電力を供給する機能

Cisco EtherSwitch サービス モジュールが、回路に電源が供給されていないことを検出した場合に、すべての 10/100 Mbps イーサネット ポートから、接続されたシスコの先行標準 IEEE 802.3af 準拠の受電デバイスに電力を供給する機能

•![]() 24 ポート PoE の Cisco EtherSwitch サービス モジュールは、各 10/100 Mbps ポートで最大 15.4 W の電力を供給できます。48 ポート PoE の Cisco EtherSwitch サービス モジュールは、48 個の 10/100 Mbps ポートのうち任意の 23 個で最大 15.4 W の電力を供給できます。ルータ シャーシの電源容量に応じて、ポートの任意の組み合わせで、同時に平均 7.5 W の電力を供給できます。

24 ポート PoE の Cisco EtherSwitch サービス モジュールは、各 10/100 Mbps ポートで最大 15.4 W の電力を供給できます。48 ポート PoE の Cisco EtherSwitch サービス モジュールは、48 個の 10/100 Mbps ポートのうち任意の 23 個で最大 15.4 W の電力を供給できます。ルータ シャーシの電源容量に応じて、ポートの任意の組み合わせで、同時に平均 7.5 W の電力を供給できます。

(注) 供給電力の合計は、最大でプラットフォーム電源の制限値です。PoE は、ルータに同梱の AC+IP 電源(デフォルト以外の電力)を使用する必要があります。PoE 電力要件の詳細については、Cisco.com の Web ページにアクセスします。[Products and Solutions] リンクをクリックします。プルダウン メニューから、[Routers and Routing Systems] をクリックします。Cisco EtherSwitch サービス モジュールをインストールするルーター プラットフォームをクリックします。

モニタ機能

•![]() ポート レベル、サービス モジュール レベル、およびスタック レベルのステータスを提供する Cisco EtherSwitch サービス モジュールの LED

ポート レベル、サービス モジュール レベル、およびスタック レベルのステータスを提供する Cisco EtherSwitch サービス モジュールの LED

•![]() MAC アドレス通知トラップおよび RADIUS アカウンティング:Cisco EtherSwitch サービス モジュールが学習または削除した MAC アドレスを保存して、ネットワーク上のユーザをトラッキングします

MAC アドレス通知トラップおよび RADIUS アカウンティング:Cisco EtherSwitch サービス モジュールが学習または削除した MAC アドレスを保存して、ネットワーク上のユーザをトラッキングします

•![]() Switched Port Analyzer(SPAN; スイッチド ポート アナライザ)および Remote SPAN(RSPAN)。任意のポートまたは VLAN について、トラフィック モニタリングが可能です。

Switched Port Analyzer(SPAN; スイッチド ポート アナライザ)および Remote SPAN(RSPAN)。任意のポートまたは VLAN について、トラフィック モニタリングが可能です。

•![]() Intrusion Detection System(IDS; 侵入検知システム)における SPAN および RSPAN のサポート。ネットワーク セキュリティ違反をモニタ、撃退、およびレポートします。

Intrusion Detection System(IDS; 侵入検知システム)における SPAN および RSPAN のサポート。ネットワーク セキュリティ違反をモニタ、撃退、およびレポートします。

•![]() 組み込み RMON エージェントの 4 つのグループ(履歴、統計、アラーム、およびイベント)を使用して、ネットワークをモニタし、トラフィック解析を行うことができます。

組み込み RMON エージェントの 4 つのグループ(履歴、統計、アラーム、およびイベント)を使用して、ネットワークをモニタし、トラフィック解析を行うことができます。

•![]() Syslog 機能。認証または許可エラー、リソースの問題、およびタイムアウト イベントに関するシステム メッセージを記録します。

Syslog 機能。認証または許可エラー、リソースの問題、およびタイムアウト イベントに関するシステム メッセージを記録します。

•![]() レイヤ 2 traceroute。パケットが送信元デバイスから宛先デバイスへ送られる物理パスを識別します。

レイヤ 2 traceroute。パケットが送信元デバイスから宛先デバイスへ送られる物理パスを識別します。

•![]() タイム ドメイン反射率計(TDR)により、銅線イーサネット 10/100/1000 ポートにおけるケーブル配線の問題の診断と解決を行います。

タイム ドメイン反射率計(TDR)により、銅線イーサネット 10/100/1000 ポートにおけるケーブル配線の問題の診断と解決を行います。

Cisco StackWise の概念

ここでは、Cisco EtherSwitch サービス モジュールのスイッチ スタックに適用される概念について説明します。

•![]() 「スイッチ スタック ブリッジ ID とルータ MAC アドレス」

「スイッチ スタック ブリッジ ID とルータ MAC アドレス」

•![]() 「スイッチ スタックのソフトウェア互換性に関する推奨事項」

「スイッチ スタックのソフトウェア互換性に関する推奨事項」

•![]() 「Cisco EtherSwitch サービス モジュール間の重大な非互換性」

「Cisco EtherSwitch サービス モジュール間の重大な非互換性」

•![]() 「Cisco EtherSwitch サービス モジュール間の軽微な非互換性」

「Cisco EtherSwitch サービス モジュール間の軽微な非互換性」

•![]() 「スイッチ スタックのコンフィギュレーション ファイル」

「スイッチ スタックのコンフィギュレーション ファイル」

•![]() 「SSH セッションによるスイッチ スタックへの管理接続」

「SSH セッションによるスイッチ スタックへの管理接続」

スイッチ スタックの概要

Cisco EtherSwitch サービス モジュールを 24 ポートの Cisco StackWise EtherSwitch サービス モジュールの StackWise ポートを介して接続し、Cisco ルータを介してスイッチ スタックを管理することにより、Cisco EtherSwitch サービス モジュールを管理できます。Cisco EtherSwitch サービス モジュールをサポートする Cisco ルータについては、『 Cisco Network Modules Hardware Installation Guide 』を参照してください。

(注) • 1 つのルータ シャーシには Cisco StackWise EtherSwitch NME-XD-24ES-1S-P サービス モジュールを 1 つだけインストールできます。

•![]() Cisco 3845、Cisco 3825、Cisco 2851、または Cisco 2821 ルータには、最大 2 つの Cisco EtherSwitch サービス モジュールをインストールできます。Cisco 3745 または Cisco 3845 ルータには、最大 4 つの Cisco EtherSwitch NME-16ES-1G-P サービス モジュールをインストールできます。

Cisco 3845、Cisco 3825、Cisco 2851、または Cisco 2821 ルータには、最大 2 つの Cisco EtherSwitch サービス モジュールをインストールできます。Cisco 3745 または Cisco 3845 ルータには、最大 4 つの Cisco EtherSwitch NME-16ES-1G-P サービス モジュールをインストールできます。

•![]() ルータ シャーシに 3 つ以上の Cisco EtherSwitch サービス モジュールをインストールするには、特定のケーブル接続が必要です。複数の Cisco EtherSwitch サービス モジュールのケーブル接続については、次の URL にある『Cisco Network Modules Hardware Installation Guide』を参照してください。

ルータ シャーシに 3 つ以上の Cisco EtherSwitch サービス モジュールをインストールするには、特定のケーブル接続が必要です。複数の Cisco EtherSwitch サービス モジュールのケーブル接続については、次の URL にある『Cisco Network Modules Hardware Installation Guide』を参照してください。

http://www.cisco.com/en/US/products/hw/modules/ps2797/products_module_installation_guide_book09186a00802d2910.html

スイッチ スタック とは、Cisco StackWise ポートを介して接続された複数の Cisco EtherSwitch サービス モジュールや Catalyst 3750 スイッチのセットです。スタック内の Cisco EtherSwitch サービス モジュールのうちの 1 つまたは Catalyst 3750 スイッチのうちの 1 つがスタックの動作を管理します。これを スタック マスター と呼びます。スタック マスターと、スタック内の他の Cisco EtherSwitch サービス モジュールおよび Catalyst 3750 スイッチは スタック メンバ と呼ばれます。スタック メンバは、Cisco StackWise テクノロジーにより、統一されたシステムとして連動します。レイヤ 2 およびレイヤ 3 プロトコルは、ネットワークに対して、スイッチ スタック全体を単一のエンティティとして提供します。

スタック マスターは、スタック全体を管理するための単一拠点となります。スタック マスターから、次のものを設定します。

•![]() すべてのスタック メンバに適用されるシステム レベル(グローバル)の機能

すべてのスタック メンバに適用されるシステム レベル(グローバル)の機能

スイッチ スタックはネットワーク内で ブリッジ ID によって識別されます。スイッチ スタックがレイヤ 3 デバイスとして動作している場合、ルータの MAC アドレスになります。ブリッジ ID とルータ MAC アドレスは、スタック マスターの MAC アドレスによって決まります。各スタック メンバは、それぞれの スタック メンバ番号 によって一意に識別されます。

すべてのスタック メンバは、スタック マスターになる資格を持っています。スタック マスターが使用不能になると、残りのスタック メンバの中から新しいスタック マスターが選択されます。どの Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチがスタック マスターに選定されるかは、さまざまな要素によって決定されます。スタック マスターを決めるための要素の 1 つが スタック メンバ プライオリティ値 です。最もプライオリティ値の高い内部インターフェイスがスタック マスターになります。

(注) スタック マスターでサポートされているシステム レベルの機能は、スイッチ スタック全体でサポートされます。スイッチ スタックに、IP ベース イメージと IP サービス イメージの両方を実行する Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチを含める必要がある場合は、IP サービス イメージを実行しているメンバをスタック マスターにすることを推奨します。IP サービス イメージ機能は、スタック マスターが IP ベース イメージを実行している場合は使用できません。

同様に、IP ベース イメージまたは IP サービス イメージの暗号化バージョンを実行する Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチをスタック マスターにすることをお勧めします。スタック マスターが IP ベース イメージまたは IP サービス イメージの非暗号化バージョンを実行している場合、暗号化機能は使用できません。

スタック マスターには、スイッチ スタックの保存済みの実行コンフィギュレーション ファイルが格納されています。コンフィギュレーション ファイルには、スイッチ スタックのシステム レベルの設定と、スタック メンバごとのインターフェイス レベルの設定が含まれます。各スタック メンバは、バックアップ目的で、これらのファイルの現在のコピーを保持します。

スイッチ スタックは、単一の IP アドレスを使用して管理します。IP アドレスは、システムレベルの設定で、スタック マスターまたは他のすべてのスタック メンバで固有ではありません。スタックからスタック マスターや他のスタック メンバを削除しても、同じ IP アドレスを使用してスタックを管理できます。

•![]() コマンドライン インターフェイス(CLI)および session コマンドの使用

コマンドライン インターフェイス(CLI)および session コマンドの使用

スイッチ スタックのメンバーシップ

スイッチ スタックは、StackWise ポートを使用して接続された最大 9 台のスタック メンバから構成されます。スイッチ スタックには、常に 1 台のスタック マスターが存在します。

スタンドアロン Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチは、スタック マスターとしても動作する 1 台のスタック メンバで構成されたスイッチ スタックです。スタンドアロン Cisco EtherSwitch サービス モジュールを別の Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチに接続して、2 台のスタック メンバを含み、そのうち 1 台がスタック マスタとなるスイッチ スタックを作成できます。スタンドアロン モジュールを既存のスイッチ スタックに接続して、スタック メンバーシップを増やすこともできます。

スタック メンバを同一のモデルに交換する場合は、新しい Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチは、交換前の Cisco EtherSwitch サービス モジュールとまったく同じ設定で機能します。これは、新しい Cisco EtherSwitch サービス モジュールまたはスイッチが、交換前のサービス モジュールまたはスイッチと同じスタック メンバ番号を使用することを前提としています。

スタック マスターを削除したり、電源の入ったスタンドアロン Cisco EtherSwitch サービス モジュールまたはスイッチを追加したりしないかぎり、メンバーシップの変更中も、スイッチ スタックの動作は間断なく継続されます。

(注) • スイッチ スタックに追加または削除する Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチの電源がオフになっていることを確認します。

•![]() スタック メンバを追加または削除した後には、スイッチ スタックが全帯域幅(32 Gbps)で稼働していることを確認してください。スタック モード LED が点灯するまで、スタック メンバの Mode ボタンを押します。スタック内のすべての Cisco EtherSwitch サービス モジュールの、最後の 2 つのポート LED はグリーンである必要があります。Cisco EtherSwitch サービス モジュールのモデルによって、最後の 2 個のポートは 10/100/1000 Mbps ポートまたはSmall Form-Factor Pluggable(SFP)サービス モジュールのポートです。いずれかのモジュールで、最後の 2 つのポート LED の片方または両方がグリーンになっていない場合は、スタックが全帯域幅で稼働していません。

スタック メンバを追加または削除した後には、スイッチ スタックが全帯域幅(32 Gbps)で稼働していることを確認してください。スタック モード LED が点灯するまで、スタック メンバの Mode ボタンを押します。スタック内のすべての Cisco EtherSwitch サービス モジュールの、最後の 2 つのポート LED はグリーンである必要があります。Cisco EtherSwitch サービス モジュールのモデルによって、最後の 2 個のポートは 10/100/1000 Mbps ポートまたはSmall Form-Factor Pluggable(SFP)サービス モジュールのポートです。いずれかのモジュールで、最後の 2 つのポート LED の片方または両方がグリーンになっていない場合は、スタックが全帯域幅で稼働していません。

電源が投入されているモジュールを追加(マージ)すると、マージする Cisco EtherSwitch サービス モジュールのスタック マスター同士の中から、スタック マスターが選択されます。再選択されたスタック マスターは、マスターの役割と設定を保持し、スタック メンバもメンバの役割と設定を保持します。それ以前のスタック マスターを含め残りのすべてのモジュールは、リロードされ、スタック メンバとしてスイッチ スタックに参加します。それらは、スタック メンバ番号を使用可能な最小の番号に変更し、再選択されたスタック マスターのスタック設定を使用します。

スタック マスターの選択と再選択

スタック マスターは、次にリストした順番で、いずれかのファクタに基づいて選択または再選択されます。

1.![]() Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチの現在のスタック マスター

Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチの現在のスタック マスター

2.![]() 最も高いスタック メンバ プライオリティ値を持つ Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチ

最も高いスタック メンバ プライオリティ値を持つ Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチ

(注) スタック マスターにしたい Catalyst 3750 スイッチまたは Cisco EtherSwitch サービス モジュールには、最も高いプライオリティ値を割り当てることを推奨します。そうすることで、再選択が発生した場合に Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチが確実にスタック マスターとして選択されるようになります。

3.![]() デフォルトのインターフェイス レベルの設定を使用していない Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチ

デフォルトのインターフェイス レベルの設定を使用していない Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチ

4.![]() プライオリティの高いサービス モジュールまたはスイッチのバージョンの Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチ

プライオリティの高いサービス モジュールまたはスイッチのバージョンの Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチ

次に、Cisco EtherSwitch サービス モジュールまたはスイッチが使用するバージョンを、プライオリティの低いものから順に示します。

5.![]() システムの稼働時間が最も長い Cisco EtherSwitch サービス モジュールまたはスイッチ

システムの稼働時間が最も長い Cisco EtherSwitch サービス モジュールまたはスイッチ

6.![]() 最小の MAC アドレスを持つサービス モジュールまたはスイッチ

最小の MAC アドレスを持つサービス モジュールまたはスイッチ

スタック マスターは、次のイベントのいずれかが発生しないかぎり、役割を維持します。

•![]() 電源の入ったスタンドアロン モジュールまたはスイッチ スタックが追加され、スイッチ スタック メンバーシップが増えた。*

電源の入ったスタンドアロン モジュールまたはスイッチ スタックが追加され、スイッチ スタック メンバーシップが増えた。*

アスタリスク(*)が付いているイベントでは、示されている要素に基づいて現在のスタック マスターが再選択される 場合 があります。

スイッチ スタック全体に電源を入れるかリセットすると、一部のスタック メンバがスタック マスター選択に参加 しない場合があります 。同じ 10 秒の間に電源が投入されたスタック メンバは、スタック マスターの選択に参加し、スタック マスターとして選択される可能性があります。10 秒を過ぎてから電源がオンになったスタック メンバは、スタック マスターの初期選定に参加しないため、スタック メンバにしかなりません。再選択には、すべてのスタック メンバが参加します。

数秒後、新たなスタック マスターが使用可能になります。その間、スイッチ スタックはメモリ内の転送テーブルを使用してネットワークの中断を最小限に抑えます。新しいスタック マスターが選択され、リセットされている間、その他の使用可能なスタック メンバの物理インターフェイスは影響を受けません。

新たなスタック マスターが選択され、以前のスタック マスターが使用可能になっても、以前のスタック マスターはスタック マスターとしての役割は再開 しません 。

Cisco EtherSwitch サービス モジュールの Master LED を使用して、サービス モジュールがスタック マスターであるかどうかを確認できます。

スイッチ スタック ブリッジ ID とルータ MAC アドレス

ネットワーク内のスイッチ スタックは、ブリッジ ID とルータ MAC アドレスによって識別されます。スイッチ スタックが初期化すると、スタック マスターの MAC アドレスによってブリッジ ID とルータ MAC アドレスが決定します。

スタック マスターが変わると、新たなスタック マスターの MAC アドレスによって、新たなブリッジ ID とルータ MAC アドレスが決定します。

スタック メンバ番号

スタック メンバ番号(1 ~ 9)は、スイッチ スタック内の各メンバを識別します。また、メンバ番号によって、スタック メンバが使用するインターフェイス レベルの設定が決定します。 show switch ユーザ EXEC コマンドを使用すると、スタック メンバ番号を表示できます。

新しい、アウトオブボックスの Cisco EtherSwitch サービス モジュール(つまり、スイッチ スタックに参加していない、またはスタック メンバ番号が手動で割り当てられていない)には、デフォルト スタック メンバ番号(1)が割り当てられた状態で出荷されます。このスイッチがスイッチ スタックに参加すると、デフォルト スタック メンバ番号は、スタック内で使用可能な、一番小さいメンバ番号に変更されます。

同じスイッチ スタック内のスタック メンバは、同じスタック メンバ番号を持つことはできません。スタンドアロン Cisco EtherSwitch サービス モジュールを含む各スタック メンバは、番号を手動で変更するか、番号がスタック内の別のメンバによってすでに使用されていないかぎり、自分のメンバ番号を保持します。

•![]() switch current-stack-member-number renumber new-stack-member-number グローバル コンフィギュレーション コマンドを使用して手動でスタック メンバ番号を変更した場合は、その番号がスタック内の他のメンバに未割り当てなときにだけ、そのスタック メンバのリセット後(または、 reload slot stack-member-number 特権 EXEC コマンドの使用後)に、新たな番号が有効となります。スタック メンバ番号を変更するもう 1 つの方法は、SWITCH_NUMBER 環境変数を変更することです。

switch current-stack-member-number renumber new-stack-member-number グローバル コンフィギュレーション コマンドを使用して手動でスタック メンバ番号を変更した場合は、その番号がスタック内の他のメンバに未割り当てなときにだけ、そのスタック メンバのリセット後(または、 reload slot stack-member-number 特権 EXEC コマンドの使用後)に、新たな番号が有効となります。スタック メンバ番号を変更するもう 1 つの方法は、SWITCH_NUMBER 環境変数を変更することです。

番号がスタック内の別のメンバによって使用されている場合、Cisco EtherSwitch サービス モジュールまたはスイッチはスタック内で使用可能な最小の番号を選択します。

(注) 手動でスタック メンバの番号を変更し、新たなメンバ番号にインターフェイス レベルの設定が関連付けられていない場合は、スタック メンバをデフォルト設定にリセットします。スタック メンバ番号と設定の詳細については、「スイッチ スタックのコンフィギュレーション ファイル」を参照してください。

•![]() スタック メンバを別のスイッチ スタックへ移動した場合、スタック メンバは、自分の番号がスタック内の別のメンバによって使用されていないときにだけ、その番号を保持します。番号がスタック内の別のメンバによって使用されている場合、Cisco EtherSwitch サービス モジュールまたはスイッチはスタック内で使用可能な最小の番号を選択します。

スタック メンバを別のスイッチ スタックへ移動した場合、スタック メンバは、自分の番号がスタック内の別のメンバによって使用されていないときにだけ、その番号を保持します。番号がスタック内の別のメンバによって使用されている場合、Cisco EtherSwitch サービス モジュールまたはスイッチはスタック内で使用可能な最小の番号を選択します。

•![]() 複数のスイッチ スタックを 1 つにマージすると、新しいスタック マスターのスイッチ スタックに追加されたモジュールは、スタック内で利用可能な最小の番号を選択します。スイッチ スタックのマージの詳細については、「特定のスタック メンバへの CLI アクセス」を参照してください。

複数のスイッチ スタックを 1 つにマージすると、新しいスタック マスターのスイッチ スタックに追加されたモジュールは、スタック内で利用可能な最小の番号を選択します。スイッチ スタックのマージの詳細については、「特定のスタック メンバへの CLI アクセス」を参照してください。

スタック メンバのプライオリティ値

プライオリティ値が高いスタック メンバほど、スタック マスターに選定される可能性が高くなり、スタック メンバ番号を維持し続ける可能性も高くなります。プライオリティ値は 1 ~ 15 の範囲で指定できます。デフォルトのプライオリティ値は 1 です。 show switch ユーザ EXEC コマンドを使用すると、スタック メンバのプライオリティ値を表示できます。

(注) スタック マスターにしたいスイッチまたは Cisco EtherSwitch サービス モジュールには、最も高いプライオリティ値を割り当てることを推奨します。そうすることで、再選択が発生した場合に Cisco EtherSwitch サービス モジュールが確実にスタック マスターとして選択されるようになります。

switch stack-member-number priority priority-number グローバル コンフィギュレーション コマンドを使用して、スタック メンバのプライオリティ値を変更できます。メンバのプライオリティ値を変更するもう 1 つの方法は、SWITCH_PRIORITY 環境変数を変更することです。

新しいプライオリティ値はすぐに有効となりますが、現在のスタック マスターには影響しません。新たなプライオリティ値は、現在のスタック マスターまたはスイッチ スタックのリセット時に、どのスタック メンバが新たなスタック マスターとして選択されるかを決定する場合に影響を及ぼします。

スイッチ スタックのソフトウェア互換性に関する推奨事項

スタック メンバ間で互換性を確保するには、すべてのスタック メンバが同じ Cisco IOS ソフトウェア バージョンを実行している必要があります。

•![]() スタック マスターを含め、すべてのスタック メンバで Cisco IOS ソフトウェア バージョンが同じであること。これはスタック メンバ間のスタック プロトコル バージョンの完全な互換性を確保するのに役立ちます。

スタック マスターを含め、すべてのスタック メンバで Cisco IOS ソフトウェア バージョンが同じであること。これはスタック メンバ間のスタック プロトコル バージョンの完全な互換性を確保するのに役立ちます。

•![]() スイッチ スタックに、IP ベース イメージと IP サービス イメージを実行する Cisco EtherSwitch サービス モジュールまたはスイッチを含める必要がある場合は、IP サービス イメージを実行する Cisco EtherSwitch サービス モジュールをスタック マスターにする必要があります。スタック マスターが IP ベース イメージを実行している場合、すべてのスタック メンバが IP サービス イメージ機能を使用できなくなります。

スイッチ スタックに、IP ベース イメージと IP サービス イメージを実行する Cisco EtherSwitch サービス モジュールまたはスイッチを含める必要がある場合は、IP サービス イメージを実行する Cisco EtherSwitch サービス モジュールをスタック マスターにする必要があります。スタック マスターが IP ベース イメージを実行している場合、すべてのスタック メンバが IP サービス イメージ機能を使用できなくなります。

•![]() IP サービス イメージ機能の冗長サポートを確保するため、少なくとも 2 台のスタック メンバに IP サービス イメージがインストールされている必要があります。スタック マスター選択時は、プライオリティ値が同じスタック メンバ間の場合、IP サービス イメージのほうが IP ベース イメージよりも優先されます。IP サービス イメージを実行するスタック マスターに障害が発生した場合、IP サービス イメージを実行している他のスタック メンバがスタック マスターになります。

IP サービス イメージ機能の冗長サポートを確保するため、少なくとも 2 台のスタック メンバに IP サービス イメージがインストールされている必要があります。スタック マスター選択時は、プライオリティ値が同じスタック メンバ間の場合、IP サービス イメージのほうが IP ベース イメージよりも優先されます。IP サービス イメージを実行するスタック マスターに障害が発生した場合、IP サービス イメージを実行している他のスタック メンバがスタック マスターになります。

•![]() IP サービス イメージを実行する Cisco EtherSwitch サービス モジュールまたはスイッチが、同じバージョンの IP ベース イメージを実行するスイッチ スタックに参加した場合、IP サービス イメージの Cisco EtherSwitch サービス モジュールまたはスイッチが自動的にスタック マスターになることはありません。IP サービス イメージを実行する Cisco EtherSwitch サービス モジュールをスタック マスターにする場合は、 reload slot stack-member-number 特権 EXEC コマンドを使用して、IP ベース イメージを実行している現在のスタック マスターをリセットします。IP サービス イメージを実行している Cisco EtherSwitch サービス モジュールのプライオリティ値がその他のスタック メンバ以上であれば、そのモジュールがスタック マスターとして選択されます。

IP サービス イメージを実行する Cisco EtherSwitch サービス モジュールまたはスイッチが、同じバージョンの IP ベース イメージを実行するスイッチ スタックに参加した場合、IP サービス イメージの Cisco EtherSwitch サービス モジュールまたはスイッチが自動的にスタック マスターになることはありません。IP サービス イメージを実行する Cisco EtherSwitch サービス モジュールをスタック マスターにする場合は、 reload slot stack-member-number 特権 EXEC コマンドを使用して、IP ベース イメージを実行している現在のスタック マスターをリセットします。IP サービス イメージを実行している Cisco EtherSwitch サービス モジュールのプライオリティ値がその他のスタック メンバ以上であれば、そのモジュールがスタック マスターとして選択されます。

スタック プロトコル バージョンの互換性

各ソフトウェア イメージには、 スタック プロトコル バージョン が含まれます。スタック プロトコル バージョンには、 メジャー バージョン番号と、 マイナー バージョン番号があります。両方のバージョン番号によって、スタック メンバ間の互換性レベルが決定します。 show platform stack-manager all 特権 EXEC コマンドを使用すると、スタック プロトコル バージョンを表示できます。

同じ Cisco IOS ソフトウェア バージョンの Cisco EtherSwitch サービス モジュールまたはスイッチは、同じスタック プロトコル バージョンです。そのようなモジュールには完全に互換性があり、すべての機能はスイッチ スタック全体で適切に機能します。スタック マスターと同じ Cisco IOS ソフトウェア バージョンの Cisco EtherSwitch サービス モジュールまたはスイッチは、ただちにスイッチ スタックに参加します。

非互換性が存在する場合、非互換のスタック メンバにより、特定のスタック メンバの非互換性の原因が記載されたシステム エラー メッセージが生成されます。スタック マスターは、すべてのスタック メンバにこのエラー メッセージを表示します。

次のセクションでは、スイッチ スタックの非互換性に関する詳細を説明します。

Cisco EtherSwitch サービス モジュール間の重大な非互換性

異なる Cisco IOS ソフトウェア バージョンを実行する Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチは、多くの場合、スタック プロトコル バージョンが異なります。異なるメジャー スタック プロトコル バージョン番号を持つ Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチは非互換で、同じスイッチ スタック内には存在できません。

Cisco EtherSwitch サービス モジュール間の軽微な非互換性

スタック マスターとメジャー バージョン番号は同じで、マイナー バージョン番号が異なる Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチは、部分的に互換性があると見なされます。スイッチ スタックに接続されている場合、部分的に互換性があるモジュールは、バージョン不一致(VM)モードを開始し、スタックに参加できません。スタック マスターは、スタック マスター自体が使用しているソフトウェア バージョンを、すべての VM モードの Cisco EtherSwitch サービス モジュールにダウンロードします。

•![]() VM モードでないが、VM モードの Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチでも実行できるソフトウェアを実行しているスタック メンバが存在する場合は、スタック マスタはそのソフトウェアを使用して、VM モードの Cisco EtherSwitch サービス モジュールまたはスイッチのソフトウェアをアップグレード(またはダウングレード)します。VM モードの Cisco EtherSwitch サービス モジュールまたはスイッチは、自動的にリロードされ、完全に機能するメンバとしてスタックに参加します。

VM モードでないが、VM モードの Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチでも実行できるソフトウェアを実行しているスタック メンバが存在する場合は、スタック マスタはそのソフトウェアを使用して、VM モードの Cisco EtherSwitch サービス モジュールまたはスイッチのソフトウェアをアップグレード(またはダウングレード)します。VM モードの Cisco EtherSwitch サービス モジュールまたはスイッチは、自動的にリロードされ、完全に機能するメンバとしてスタックに参加します。

(注) スタック マスターは、IP ベース イメージを実行する Cisco EtherSwitch サービス モジュールまたはスイッチに自動的に IP サービス イメージをインストールすることはなく、また、IP サービス イメージを実行する Cisco EtherSwitch サービス モジュールまたはスイッチに自動的に IP サービス イメージをインストールすることもありません。

•![]() VM モードの Cisco EtherSwitch サービス モジュールまたはスイッチにインストールできるソフトウェアを実行しているスタック メンバが存在しない場合、スタック マスターはスイッチ スタックをスキャンして、その他の推奨処置がないか確認します。推奨処置は、システム メッセージ ログに表示されます。試行する処置がない場合、スタック マスターは、スイッチ スタックで実行されているソフトウェアをアップグレードする推奨処置を表示します。

VM モードの Cisco EtherSwitch サービス モジュールまたはスイッチにインストールできるソフトウェアを実行しているスタック メンバが存在しない場合、スタック マスターはスイッチ スタックをスキャンして、その他の推奨処置がないか確認します。推奨処置は、システム メッセージ ログに表示されます。試行する処置がない場合、スタック マスターは、スイッチ スタックで実行されているソフトウェアをアップグレードする推奨処置を表示します。

VM モードの Cisco EtherSwitch サービス モジュールまたはスイッチ上のポート LED はオフのままとなり、Mode ボタンを押しても LED モードは変更されません。

show switch 特権 EXEC コマンドを使用しても、スタック メンバが VM モードになっているかどうかを確認できます。

スイッチ スタックのコンフィギュレーション ファイル

コンフィギュレーション ファイルには、次の項目が記録されます。

•![]() すべてのスタック メンバに適用されるシステム レベル(グローバル)コンフィギュレーション設定:IP、STP(スパニングツリー プロトコル)、VLAN、SNMP 設定など

すべてのスタック メンバに適用されるシステム レベル(グローバル)コンフィギュレーション設定:IP、STP(スパニングツリー プロトコル)、VLAN、SNMP 設定など

•![]() スタック メンバのインターフェイス固有のコンフィギュレーション設定:各スタック メンバに固有

スタック メンバのインターフェイス固有のコンフィギュレーション設定:各スタック メンバに固有

スタック マスターには、スイッチ スタックの保存済みの実行コンフィギュレーション ファイルが格納されています。すべてのスタック メンバは、定期的に、スタック マスターからコンフィギュレーション ファイルの同期化されたコピーを受け取ります。スタック マスターが使用不能になると、スタック マスターの役割を引き受けたスタック メンバが最新のコンフィギュレーション ファイルを保持します。

(注) 実行コンフィギュレーションがスタートアップ コンフィギュレーションに保存されていない状態でスタック マスターが交換された場合でも、スタック マスターのインターフェイス固有の設定が保存されるように、すべてのスタック メンバに Cisco IOS Release 12.1(14)EA1 以降をインストールしておくことを推奨します。

新しい、アウトオブボックスの Cisco EtherSwitch サービス モジュールまたはスイッチがスイッチ スタックに参加した場合、そのモジュールまたはスイッチはスイッチ スタックのシステム レベルの設定を使用します。Cisco EtherSwitch サービス モジュールまたはスイッチが別のスイッチ スタックに移動された場合、その Cisco EtherSwitch サービス モジュールは保存済みのコンフィギュレーション ファイルを失い、新しいスイッチ スタックのシステム レベルのコンフィギュレーションを使用します。

各スタック メンバのインターフェイス固有のコンフィギュレーションには、スタック メンバ番号が関連付けられます。「スタック メンバ番号」に記載されているとおり、スタック メンバは、番号が手動で変更されるか、同じスイッチ スタック内の別のメンバによってすでに使用されているかしないかぎり、自分の番号を保持します。

•![]() そのメンバ番号に対応するインターフェイス固有のコンフィギュレーションが存在しない場合は、スタック メンバはデフォルトのインターフェイス固有のコンフィギュレーションを使用します。

そのメンバ番号に対応するインターフェイス固有のコンフィギュレーションが存在しない場合は、スタック メンバはデフォルトのインターフェイス固有のコンフィギュレーションを使用します。

•![]() そのメンバ番号に対応するインターフェイス固有のコンフィギュレーションが存在する場合は、スタック メンバはそのメンバ番号に関連付けられたインターフェイス固有のコンフィギュレーションを使用します。

そのメンバ番号に対応するインターフェイス固有のコンフィギュレーションが存在する場合は、スタック メンバはそのメンバ番号に関連付けられたインターフェイス固有のコンフィギュレーションを使用します。

スタック メンバに障害が生じ、それを同一のモデルと交換した場合、交換後の Cisco EtherSwitch モジュールまたはスイッチは自動的に、障害の生じた Cisco EtherSwitch サービス モジュールと同じインターフェイス固有のコンフィギュレーションを使用します。そのため、インターフェイス設定を再設定する必要はありません。交換後の Cisco EtherSwitch サービス モジュールまたはスイッチは、障害が発生した Cisco EtherSwitch サービス モジュールと同じスタック メンバ番号を持つ必要があります。

スタンドアロン Cisco EtherSwitch サービス モジュールまたはスイッチのコンフィギュレーションの場合と同じ方法で、スタック コンフィギュレーションをバックアップし復元します。

スイッチ スタックの管理接続

スイッチ スタックおよびスタック メンバ インターフェイスは、スタック マスターを経由して管理します。Network Assistant、CLI、SNMP、および CiscoWorks ネットワーク管理アプリケーションを使用できます。個々の Cisco EtherSwitch サービス モジュールまたはスイッチごとにスタック メンバを管理できません。

IP アドレスによるスイッチ スタックへの管理接続

スイッチ スタックは、単一 IP アドレスを介して管理されます。IP アドレスは、システムレベルの設定で、スタック マスターまたは他のすべてのスタック メンバで固有ではありません。IP 接続が確保されている前提で、スタックからスタック マスターまたは他のすべてのスタック メンバを削除した場合でも、同じ IP アドレスを介してスタックを管理できます。

(注) スイッチ スタックからスタック メンバを削除した場合、各スタック メンバは自身の IP アドレスを保持します。ネットワーク内で同じ IP アドレスを持つ 2 つのデバイスが競合するのを避けるため、スイッチ スタックから削除した Cisco EtherSwitch サービス モジュールまたはスイッチの IP アドレスを変更しておきます。

スイッチ スタックの設定に関連する情報については、「スイッチ スタックのコンフィギュレーション ファイル」を参照してください。

SSH セッションによるスイッチ スタックへの管理接続

スイッチ スタックへの SSH 接続は、IP ベース イメージまたは IP サービス イメージの暗号化バージョンを実行しているスタック マスターに障害が発生し、イメージの非暗号化バージョンを実行している Cisco EtherSwitch サービス モジュールまたはスイッチがその代わりとなった場合、失われる場合があります。IP ベース イメージまたは IP サービス イメージの暗号化バージョンを実行する Cisco EtherSwitch サービス モジュールまたはスイッチをスタック マスターにすることをお勧めします。スタック マスターが IP ベース イメージまたは IP サービス イメージの非暗号化バージョンを実行している場合、暗号化機能は使用できません。

コンソール ポートによるスイッチ スタックへの管理接続

スタック マスターには、1 台以上のスタック メンバのコンソール ポートを経由して接続できます。

複数の CLI セッションをスタック マスターに使用する場合は注意が必要です。1 つのセッションで入力したコマンドは、別のセッションには表示されません。そのため、コマンドを入力したセッションを識別できなくなることがあります。

(注) スイッチ スタックを管理する場合は、1 つの CLI セッションだけを使用することを推奨します。

特定のスタック メンバへの管理接続

特定のスタック メンバ ポートを設定する場合は、CLI コマンド インターフェイス表記にスタック メンバ番号を含めてください。インターフェイス表記の詳細については、「インターフェイス コンフィギュレーション モードの使用方法」を参照してください。

特定のスタック メンバをデバッグする場合は、 session stack-member-number 特権 EXEC コマンドでスタック マスターからアクセスできます。スタック メンバ番号は、システム プロンプトに追加されます。たとえば、 Switch-2# はスタック メンバ 2 の特権 EXEC モードのプロンプトであり、スタック マスターのシステム プロンプトは Switch です。特定のスタック メンバへの CLI セッションで使用できるのは、 show コマンドと debug コマンドに限ります。

特定のスタック メンバへの CLI アクセス

(注) この作業は、スタック マスターからだけ実行できます。この作業は、デバッグのみを目的としています。

remote command { all | stack-member-number } 特権 EXEC コマンドを使用して、すべてまたは特定のスタック メンバにアクセスできます。スタック メンバ番号の有効範囲は 1 ~ 9 です。

クラスタリングの概念

ここでは、Cisco EtherSwitch サービス モジュールでクラスタを計画および作成するために必要な概念および手順について説明します。

•![]() 「非 CDP 対応および非クラスタ対応デバイスを介した候補およびメンバの検出」

「非 CDP 対応および非クラスタ対応デバイスを介した候補およびメンバの検出」

•![]() 「異なる管理 VLAN を使用した候補およびメンバの検出」

「異なる管理 VLAN を使用した候補およびメンバの検出」

クラスタの互換性

デバイス クラスタを作成する場合またはクラスタにデバイスを追加する場合は、次のガイドラインに従ってください。

•![]() デバイス クラスタを作成する場合は、クラスタ内で最もハイエンドなデバイスをクラスタ コマンド スイッチとして設定することを推奨します。

デバイス クラスタを作成する場合は、クラスタ内で最もハイエンドなデバイスをクラスタ コマンド スイッチとして設定することを推奨します。

•![]() Network Assistant を使用してクラスタを管理する場合は、最新のソフトウェアを使用するデバイスをクラスタ コマンド スイッチとする必要があります。

Network Assistant を使用してクラスタを管理する場合は、最新のソフトウェアを使用するデバイスをクラスタ コマンド スイッチとする必要があります。

•![]() スタンバイ クラスタ コマンド スイッチは、コマンド デバイスと同じタイプである必要があります。たとえば、コマンド デバイスが Cisco EtherSwitch サービス モジュールの場合、すべてのスタンバイ コマンド デバイスは Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチとする必要があります。

スタンバイ クラスタ コマンド スイッチは、コマンド デバイスと同じタイプである必要があります。たとえば、コマンド デバイスが Cisco EtherSwitch サービス モジュールの場合、すべてのスタンバイ コマンド デバイスは Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチとする必要があります。

コマンド デバイスの特性

•![]() クラスタリングと HTTP サーバがイネーブル(デフォルト)。

クラスタリングと HTTP サーバがイネーブル(デフォルト)。

•![]() 管理 VLAN を介してスタンバイ コマンド デバイスに接続し、共通 VLAN を介してクラスタ メンバに接続する。

管理 VLAN を介してスタンバイ コマンド デバイスに接続し、共通 VLAN を介してクラスタ メンバに接続する。

スタンバイ コマンド デバイスの特性

スタンバイ コマンド デバイスは次の要件を満たす必要があります。

•![]() 管理 VLAN を介してコマンド デバイスに接続されていて、なおかつ他のスタンバイ コマンド デバイスに接続されている。

管理 VLAN を介してコマンド デバイスに接続されていて、なおかつ他のスタンバイ コマンド デバイスに接続されている。

•![]() 共通 VLAN を介して他のすべてのクラスタ メンバに接続されている。

共通 VLAN を介して他のすべてのクラスタ メンバに接続されている。

•![]() メンバとの接続能力を維持するために、クラスタに冗長接続されている。

メンバとの接続能力を維持するために、クラスタに冗長接続されている。

スタンバイ コマンド デバイスが引き継ぐ場合に、同じレベルの機能サポートを維持したい場合は、そのデバイスは、コマンドデバイスが実行するものと同じリリースの Cisco IOS ソフトウェアを実行する必要があります。

候補およびメンバの特性

候補とは、クラスタ対応ですがクラスタにまだ追加されていないデバイスを意味します。メンバは、クラスタにすでに追加されているデバイスです。候補またはメンバには独自の IP アドレスおよびパスワードがありますが、必須ではありません。

クラスタに加入する候補は、次の要件を満たしている必要があります。

•![]() スタンバイ グループが存在する場合、少なくとも 1 つの共通 VLAN を介して、すべてのスタンバイ コマンド デバイスに接続されている。各スタンバイ コマンド デバイスに対応する VLAN は、異なる場合があります。

スタンバイ グループが存在する場合、少なくとも 1 つの共通 VLAN を介して、すべてのスタンバイ コマンド デバイスに接続されている。各スタンバイ コマンド デバイスに対応する VLAN は、異なる場合があります。

候補およびメンバの自動検出

コマンド デバイスは、CDP を使用して、スター トポロジまたはカスケード トポロジで、複数の VLAN からメンバ、候補、ネイバー クラスタ、およびエッジ デバイスを検出します。

(注) コマンド デバイスで検出する可能性があるコマンド デバイス、メンバ、またはクラスタ対応デバイスで CDP をディセーブルにしないでください。

CDP ホップを使用した候補およびメンバの検出

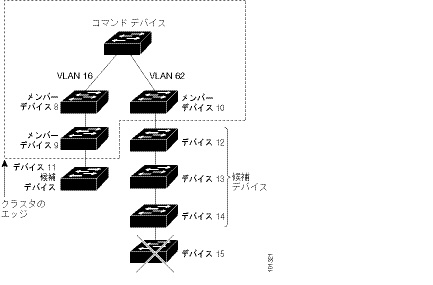

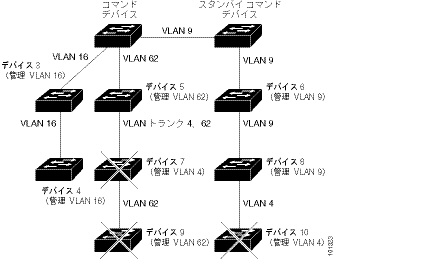

クラスタ コマンド スイッチは CDP を使用して、クラスタ エッジから最大 7 CDP ホップ(デフォルトは 3 ホップ)までスイッチを検出できます。最後のクラスタ メンバ スイッチは、クラスタのエッジでクラスタおよび候補スイッチに接続されます。たとえば、図 1 のクラスタ メンバ スイッチ 9 と 10 はクラスタのエッジにあります。

[Cluster] > [Hop Count] を選択することで、クラスタ コマンド スイッチが候補およびクラスタ メンバ スイッチを検索するホップ数を設定できます。新しい候補スイッチをネットワークに追加すると、クラスタ コマンド スイッチはこれらを検出し、候補スイッチのリストに追加します。

(注) クラスタのスイッチ スタックは、単一のクラスタ メンバ スイッチに一致します。Network Assistant を介したクラスタ メンバの追加には、特定の制限事項があります。詳細については、「スイッチ クラスタとスイッチ スタック」を参照してください。

図 1 では、クラスタ コマンド スイッチのポートに VLAN 16 と 62 が割り当てられています。CDP ホップのカウントは 3 です。クラスタ エッジから 3 ホップ以内にあるので、クラスタ コマンド スイッチはスイッチ 11、12、13、14 を検出します。スイッチ 15 はクラスタ エッジから 4 ホップ先なので検出されません。

非 CDP 対応および非クラスタ対応デバイスを介した候補およびメンバの検出

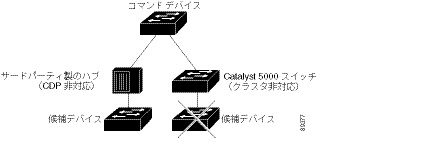

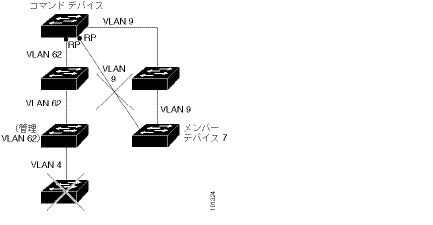

クラスタ コマンド スイッチを CDP 非対応のサードパーティ製のハブ (他社製のハブなど)に接続している場合、そのサードパーティ製のハブを介して接続しているクラスタ対応デバイスを検出できます。ただし、クラスタ コマンド スイッチを クラスタ非対応のシスコ デバイス に接続している場合、クラスタ非対応のシスコ デバイスより先にあるクラスタ対応のデバイスは検出できません。

図 2 に、サードパーティ製のハブに接続したスイッチを検出するクラスタ コマンド スイッチを示します。ただし、クラスタ コマンド スイッチは Catalyst 5000 スイッチに接続しているスイッチは検出しません。

図 2 CDP 非対応デバイスおよびクラスタ非対応デバイスからの検出

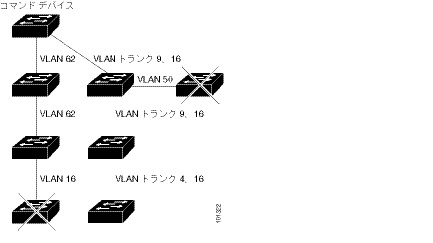

異なる VLAN を使用した候補およびメンバの検出

クラスタ コマンド スイッチが Cisco EtherSwitch サービス モジュールの場合、クラスタには、異なる VLAN のクラスタ メンバ スイッチを含めることができます。クラスタ メンバ スイッチとして、Catalyst スイッチもクラスタ コマンド スイッチと共通の VLAN に少なくとも 1 つは接続している必要があります。図 3 のクラスタ コマンド スイッチのポートには VLAN 9、16、62 が割り当てられているため、これらの VLAN のスイッチは検出できます。VLAN 50 にあるスイッチは検出できません。また、最初の列の VLAN 16 にあるスイッチも、クラスタ コマンド スイッチに接続されていないため検出できません。

(注) スイッチ スタックにある VLAN の考慮事項については、「スイッチ クラスタとスイッチ スタック」を参照してください。

異なる管理 VLAN を使用した候補およびメンバの検出

クラスタ コマンド スイッチは、異なる VLAN や管理 VLAN のクラスタ メンバ スイッチを検出して管理できます。クラスタ メンバ スイッチとして、Catalyst スイッチもクラスタ コマンド スイッチと共通の VLAN に少なくとも 1 つは接続している必要があります。ただし、管理 VLAN を介してクラスタ コマンド スイッチに接続する必要はありません。デフォルトの管理 VLAN は VLAN 1 です。

(注) スイッチ クラスタに Cisco EtherSwitch サービス モジュール、Catalyst 3750 スイッチ、またはスイッチ スタックが存在する場合、そのスイッチまたはスイッチ スタックはクラスタ コマンド スイッチであってはいけません。

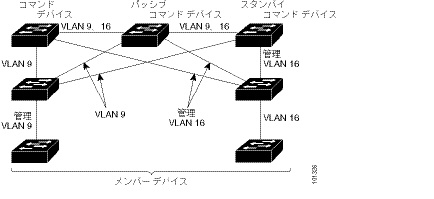

図 4 に示すクラスタ コマンド スイッチおよびスタンバイ コマンド スイッチには、VLAN 9、16、および 62 に割り当てられたポートがあります。クラスタ コマンド スイッチの管理 VLAN は VLAN 9 です。各クラスタ コマンド スイッチは、次の例外を除き、異なる管理 VLAN のスイッチを検出します。

•![]() スイッチ 7 およびスイッチ 10(管理 VLAN 4 のスイッチ)。クラスタ コマンド スイッチと共通の VLAN(VLAN 62 および VLAN 9)に接続していないため検出されません。

スイッチ 7 およびスイッチ 10(管理 VLAN 4 のスイッチ)。クラスタ コマンド スイッチと共通の VLAN(VLAN 62 および VLAN 9)に接続していないため検出されません。

•![]() スイッチ 9。自動検出は非候補デバイス(スイッチ 7)より先は検出できないため、検出されません。

スイッチ 9。自動検出は非候補デバイス(スイッチ 7)より先は検出できないため、検出されません。

図 4 レイヤ 3 クラスタ コマンド スイッチを使用して異なる管理 VLAN から検出

ルーテッド ポートを介した候補およびメンバの検出

Routed Port(RP; ルーテッド ポート)が設定されているクラスタ コマンド スイッチは、RP と 同じ VLAN 内の候補スイッチおよびクラスタ メンバ スイッチだけを検出します。

図 5 のレイヤ 3 クラスタ コマンド スイッチにより、VLAN 9 および 62 のスイッチは検出されますが、VLAN 4 のスイッチは検出されません。クラスタ コマンド スイッチとクラスタ メンバ スイッチ 7 間の RP パスが損失している場合、VLAN 9 を介する冗長パスがあるため、クラスタ メンバ スイッチ 7 との接続は維持されます。

クラスタに新しくインストールされたスイッチの検出

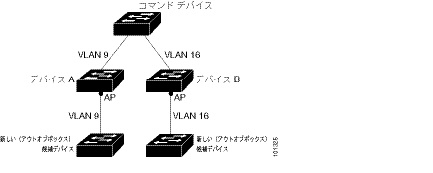

新しいアウトオブボックス スイッチをクラスタに加入させるには、アクセスポートの 1 つにクラスタを接続する必要があります。Access Port(AP; アクセス ポート)は 1 つの VLAN にのみ属し、そのトラフィックを転送します。デフォルトでは、新しいスイッチとそのアクセス ポートに対して VLAN 1 が割り当てられます。

新しいスイッチがクラスタに加入すると、デフォルトの VLAN は即座にアップストリーム ネイバーの VLAN に変わります。また、新しいスイッチも自身のアクセス ポートを変更して、そのネイバーの VLAN に加わります。

図 6 のクラスタ コマンド スイッチは、VLAN 9 および 16 に加入しています。クラスタに新しいクラスタ対応スイッチが参加すると、次の処理が発生します。

•![]() 1 つのクラスタ対応のスイッチとそのアクセス ポートに VLAN 9 が割り当てられます。

1 つのクラスタ対応のスイッチとそのアクセス ポートに VLAN 9 が割り当てられます。

•![]() 他のクラスタ対応のスイッチとそのアクセス ポートに管理 VLAN 16 が割り当てられます。

他のクラスタ対応のスイッチとそのアクセス ポートに管理 VLAN 16 が割り当てられます。

HSRP およびスタンバイ クラスタ コマンド スイッチ

スイッチはホットスタンバイ ルータ プロトコル(HSRP)をサポートしているためスタンバイ クラスタ コマンド スイッチのグループを設定できます。クラスタ コマンド スイッチは、すべての通信の転送と、すべてのクラスタ メンバ スイッチの設定情報を管理しているため、次のような環境設定を推奨します。

•![]() クラスタ コマンドのスイッチ スタックには、スイッチ スタック全体に障害が発生する場合に備えて、スタンバイ クラスタ コマンド スイッチが必要です。ただし、コマンド スイッチのスタック マスターだけに障害が発生した場合は、スイッチ スタックで新しいスタック マスターを選出し、クラスタ コマンド スイッチ スタックとしての機能を引き継がせることができます。

クラスタ コマンドのスイッチ スタックには、スイッチ スタック全体に障害が発生する場合に備えて、スタンバイ クラスタ コマンド スイッチが必要です。ただし、コマンド スイッチのスタック マスターだけに障害が発生した場合は、スイッチ スタックで新しいスタック マスターを選出し、クラスタ コマンド スイッチ スタックとしての機能を引き継がせることができます。

•![]() スタンドアロンのクラスタ コマンド スイッチの場合、プライマリ クラスタ コマンド スイッチの障害に備え、スタンバイ クラスタ コマンド スイッチを設定してその機能を引き継がせるようにします。

スタンドアロンのクラスタ コマンド スイッチの場合、プライマリ クラスタ コマンド スイッチの障害に備え、スタンバイ クラスタ コマンド スイッチを設定してその機能を引き継がせるようにします。

クラスタ スタンバイ グループ は、「スタンバイ コマンド デバイスの特性」で説明している要件を満たしたコマンド対応スイッチのグループです。クラスタごとに、1 つのクラスタ スタンバイ グループのみ割り当てることができます。

(注) スイッチ クラスタに Cisco EtherSwitch サービス モジュール、Catalyst 3750 スイッチ、またはスイッチ スタックが存在する場合、そのスイッチまたはスイッチ スタックはクラスタ コマンド スイッチであってはいけません。

(注) クラスタ スタンバイ グループは HSRP グループです。HSRP をディセーブルにすると、クラスタ スタンバイ グループがディセーブルになります。

•![]() クラスタ スタンバイ グループのスイッチは、HSRP プライオリティに基づいてランク付けされています。グループ内でプライオリティの高いスイッチは、 Active Cluster Command Switch (AC; アクティブ クラスタ コマンド スイッチ)です。グループ内で次にプライオリティの高いスイッチは、 Standby Cluster Command Switch (SC; スタンバイ クラスタ コマンド スイッチ)です。クラスタ スタンバイ グループの他のスイッチは、 Passive Cluster Command Switch (PC; パッシブ クラスタ コマンド スイッチ)です。アクティブ クラスタ コマンド スイッチおよびスタンバイ クラスタ コマンド スイッチが 同時に ディセーブルになった場合、パッシブ クラスタ コマンド スイッチの中でプライオリティが一番高いものがアクティブ クラスタ コマンド スイッチになります。自動検出の制限事項については、「クラスタ設定の自動回復」を参照してください。HSRP プライオリティ値の変更については、 http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm の『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。クラスタ スタンバイ グループのメンバおよびルータ冗長グループのメンバのプライオリティの変更には、同じ HSRP standby priority インターフェイス コンフィギュレーション コマンドを使用します。

クラスタ スタンバイ グループのスイッチは、HSRP プライオリティに基づいてランク付けされています。グループ内でプライオリティの高いスイッチは、 Active Cluster Command Switch (AC; アクティブ クラスタ コマンド スイッチ)です。グループ内で次にプライオリティの高いスイッチは、 Standby Cluster Command Switch (SC; スタンバイ クラスタ コマンド スイッチ)です。クラスタ スタンバイ グループの他のスイッチは、 Passive Cluster Command Switch (PC; パッシブ クラスタ コマンド スイッチ)です。アクティブ クラスタ コマンド スイッチおよびスタンバイ クラスタ コマンド スイッチが 同時に ディセーブルになった場合、パッシブ クラスタ コマンド スイッチの中でプライオリティが一番高いものがアクティブ クラスタ コマンド スイッチになります。自動検出の制限事項については、「クラスタ設定の自動回復」を参照してください。HSRP プライオリティ値の変更については、 http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm の『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。クラスタ スタンバイ グループのメンバおよびルータ冗長グループのメンバのプライオリティの変更には、同じ HSRP standby priority インターフェイス コンフィギュレーション コマンドを使用します。

(注) HSRP のスタンバイ中止間隔は、hello タイム間隔の 3 倍以上必要です。デフォルトの HSRP スタンバイ中止間隔は 10 秒です。デフォルトの HSRP スタンバイ hello タイム インターバルは 3 秒です。スタンバイ中止間隔およびスタンバイ hello タイム インターバルの詳細については、http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm の『Catalyst 3750 Switch Software Configuration Guide, Cisco IOS Release 12.2』を参照してください。

次の接続に関する注意事項に従って、スイッチ クラスタ、クラスタ候補、接続されたスイッチ クラスタ、ネイバー エッジ デバイスを自動検出してください。これらのトピックでもスタンバイ クラスタ コマンド スイッチの詳細について説明します。

クラスタの仮想 IP アドレス

クラスタ スタンバイ グループには、一意の仮想 IP アドレス、グループ番号、グループ名を割り当てる必要があります。この情報は、特定の VLAN またはアクティブ クラスタ コマンド スイッチのルーテッド ポートで設定します。アクティブ クラスタ コマンド スイッチは、仮想 IP アドレス宛てのトラフィックを受信します。クラスタを管理するには、コマンドスイッチの IP アドレスからではなく、仮想 IP アドレスからアクティブ クラスタ コマンド スイッチにアクセスする必要があります (アクティブ クラスタ コマンド スイッチの IP アドレスがクラスタ スタンバイ グループの仮想 IP アドレスと異なる場合)。

アクティブ クラスタ コマンド スイッチに障害が発生すると、スタンバイ クラスタ コマンド スイッチが仮想 IP アドレスを使用して、アクティブ クラスタ コマンド スイッチになります。クラスタ スタンバイ グループのパッシブ スイッチは、それぞれ割り当てられたプライオリティを比較し、新しいスタンバイ クラスタ コマンド スイッチを選出します。その後、プライオリティの一番高いパッシブ スタンバイ スイッチがスタンバイ クラスタ コマンド スイッチになります。前回アクティブ クラスタ コマンド スイッチだったスイッチが再びアクティブになると、アクティブ クラスタ コマンド スイッチの役割を再開します。そのため、現在アクティブ クラスタ コマンド スイッチを担当しているスイッチは再びスタンバイ クラスタ コマンド スイッチになります。スイッチ クラスタの IP アドレスの詳細については、「クラスタの IP アドレス」を参照してください。

クラスタ スタンバイ グループに関する他の考慮事項

(注) スイッチ スタックでのクラスタ スタンバイ グループの考慮事項については、「スイッチ クラスタとスイッチ スタック」を参照してください。

•![]() スタンバイ クラスタ コマンド スイッチは、クラスタ コマンド スイッチと同タイプのスイッチでなければなりません。たとえば、クラスタ コマンド スイッチが Cisco EtherSwitch サービス モジュールである場合、スタンバイ クラスタ コマンド スイッチも Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチである必要があります。スタンバイ クラスタ コマンド スイッチの要件については、他のクラスタ対応スイッチのコンフィギュレーション ガイドを参照してください。

スタンバイ クラスタ コマンド スイッチは、クラスタ コマンド スイッチと同タイプのスイッチでなければなりません。たとえば、クラスタ コマンド スイッチが Cisco EtherSwitch サービス モジュールである場合、スタンバイ クラスタ コマンド スイッチも Cisco EtherSwitch サービス モジュールまたは Catalyst 3750 スイッチである必要があります。スタンバイ クラスタ コマンド スイッチの要件については、他のクラスタ対応スイッチのコンフィギュレーション ガイドを参照してください。

スイッチ クラスタに Cisco EtherSwitch サービス モジュール、Catalyst 3750 スイッチ、またはスイッチ スタックが存在する場合、そのスイッチまたはスイッチ スタックはクラスタ コマンド スイッチであってはいけません。

•![]() クラスタごとに、1 つのクラスタ スタンバイ グループのみ割り当てることができます。ルータ冗長スタンバイ グループは複数作成できます。

クラスタごとに、1 つのクラスタ スタンバイ グループのみ割り当てることができます。ルータ冗長スタンバイ グループは複数作成できます。

1 つの HSRP グループをクラスタ スタンバイ グループとルータ冗長構成グループの両方にすることができます。ただし、ルータ冗長構成グループがクラスタ スタンバイ グループになった場合、そのグループ上でのルータ冗長構成はディセーブルになります。Network Assistant または CLI を使用して再度イネーブルにできます。HSRP およびルータ冗長構成の詳細については、 http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm の『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。

•![]() すべてのスタンバイグループ メンバはそのクラスタのメンバである必要があります。

すべてのスタンバイグループ メンバはそのクラスタのメンバである必要があります。

(注) スタンバイ クラスタ コマンド スイッチとして割り当てることができるスイッチ数に制限はありません。ただし、クラスタのスイッチの総数(アクティブ クラスタ コマンド スイッチ、スタンバイ グループ メンバ、およびクラスタ メンバ スイッチを含む)は 16 以内にする必要があります。

•![]() 各スタンバイグループのメンバ(図 7 を参照)は、同じ VLAN を介してクラスタ コマンド スイッチに接続されている必要があります。この例では、クラスタ コマンド スイッチとスタンバイ クラスタ コマンド スイッチは Cisco EtherSwitch サービス モジュールのクラスタ コマンド スイッチです。各スタンバイグループのメンバも、スイッチ クラスタと同じ VLAN を最低 1 つは介在させて、冗長性を持たせながら相互接続する必要があります。

各スタンバイグループのメンバ(図 7 を参照)は、同じ VLAN を介してクラスタ コマンド スイッチに接続されている必要があります。この例では、クラスタ コマンド スイッチとスタンバイ クラスタ コマンド スイッチは Cisco EtherSwitch サービス モジュールのクラスタ コマンド スイッチです。各スタンバイグループのメンバも、スイッチ クラスタと同じ VLAN を最低 1 つは介在させて、冗長性を持たせながら相互接続する必要があります。

スイッチ クラスタの VLAN の詳細については、次の各項を参照してください。

–![]() 「異なる管理 VLAN を使用した候補およびメンバの検出」

「異なる管理 VLAN を使用した候補およびメンバの検出」

図 7 スタンバイグループ メンバとクラスタ メンバ間の VLAN 接続

クラスタ設定の自動回復

アクティブ クラスタ コマンド スイッチは、クラスタ設定情報をスタンバイ クラスタ コマンド スイッチに継続的に送信します(デバイス設定情報は送信しません)。アクティブ クラスタ コマンド スイッチに障害が発生した場合は、この情報をもとに、スタンバイ クラスタ コマンド スイッチが即座にクラスタを引き継ぎます。

•![]() この制限は、Cisco EtherSwitch サービス モジュールのコマンド スイッチおよびスタンバイ クラスタ コマンド スイッチを含むクラスタのみに該当します。アクティブ クラスタ コマンド スイッチおよびスタンバイ クラスタ コマンド スイッチが 同時に ディセーブルになった場合、パッシブ クラスタ コマンド スイッチの中でプライオリティが一番高いものがアクティブ クラスタ コマンド スイッチになります。ただし、前回パッシブ スタンバイ クラスタ コマンド スイッチだったため、以前のクラスタ コマンド スイッチはクラスタ設定情報を 送信していません 。アクティブ クラスタ コマンド スイッチは、スタンバイ クラスタ コマンド スイッチにクラスタ設定情報のみ送信します。そのため、クラスタを再設定する必要があります。

この制限は、Cisco EtherSwitch サービス モジュールのコマンド スイッチおよびスタンバイ クラスタ コマンド スイッチを含むクラスタのみに該当します。アクティブ クラスタ コマンド スイッチおよびスタンバイ クラスタ コマンド スイッチが 同時に ディセーブルになった場合、パッシブ クラスタ コマンド スイッチの中でプライオリティが一番高いものがアクティブ クラスタ コマンド スイッチになります。ただし、前回パッシブ スタンバイ クラスタ コマンド スイッチだったため、以前のクラスタ コマンド スイッチはクラスタ設定情報を 送信していません 。アクティブ クラスタ コマンド スイッチは、スタンバイ クラスタ コマンド スイッチにクラスタ設定情報のみ送信します。そのため、クラスタを再設定する必要があります。

•![]() クラスタ スタンバイ グループに複数のスイッチを持つアクティブ クラスタ コマンド スイッチに障害が発生した場合、新しいクラスタ コマンド スイッチは、いかなる Catalyst 1900、Catalyst 2820、および Catalyst 2916M XL のクラスタ メンバ スイッチも検出しません。これらのクラスタ メンバ スイッチをクラスタにもう一度追加する必要があります。

クラスタ スタンバイ グループに複数のスイッチを持つアクティブ クラスタ コマンド スイッチに障害が発生した場合、新しいクラスタ コマンド スイッチは、いかなる Catalyst 1900、Catalyst 2820、および Catalyst 2916M XL のクラスタ メンバ スイッチも検出しません。これらのクラスタ メンバ スイッチをクラスタにもう一度追加する必要があります。

•![]() アクティブ クラスタ コマンド スイッチに障害が発生してダウンした後、再びアクティブになった場合、そのスイッチはいかなる Catalyst 1900、Catalyst 2820、および Catalyst 2916M XL クラスタ メンバ スイッチも検出しません。これらのクラスタ メンバ スイッチをクラスタにもう一度追加する必要があります。

アクティブ クラスタ コマンド スイッチに障害が発生してダウンした後、再びアクティブになった場合、そのスイッチはいかなる Catalyst 1900、Catalyst 2820、および Catalyst 2916M XL クラスタ メンバ スイッチも検出しません。これらのクラスタ メンバ スイッチをクラスタにもう一度追加する必要があります。

以前アクティブ クラスタ コマンド スイッチだったスイッチが再びアクティブになった場合、そのスイッチは最新のクラスタ設定のコピー(ダウン中に追加されたメンバを含む)をアクティブ クラスタ コマンド スイッチから受信します。アクティブ クラスタ コマンド スイッチは、クラスタ スタンバイ グループにクラスタ設定のコピーを送信します。

クラスタの IP アドレス

IP 情報をクラスタ コマンド スイッチに割り当てる必要があります。クラスタ コマンド スイッチには複数の IP アドレスを割り当てることができます。クラスタには、これらのコマンドスイッチの IP アドレスを介してアクセスできます。クラスタ スタンバイ グループを設定する場合、アクティブ クラスタ コマンド スイッチからスタンバイグループの仮想 IP アドレスを使用して、クラスタを管理する必要があります。仮想 IP アドレスを使用すると、アクティブ クラスタ コマンド スイッチに障害が発生してスタンバイ クラスタ コマンド スイッチがアクティブ クラスタ コマンド スイッチになった場合でも、クラスタへの接続を確保できます。

アクティブ クラスタ コマンド スイッチに障害が発生してスタンバイ クラスタ コマンド スイッチがその役割を引き継いだ場合、クラスタのアクセスには、スタンバイグループの仮想 IP アドレスも、新しいアクティブ クラスタ コマンド スイッチで使える IP アドレスも使用できます。

必須ではありませんが、IP アドレスはクラスタ対応のスイッチにも割り当てることができます。クラスタ メンバ スイッチは、コマンドスイッチの IP アドレスを使用して他のクラスタ メンバ スイッチと通信します。クラスタ メンバ スイッチがクラスタを脱退し、そのスイッチが独自の IP アドレスを持たない場合は、そのスイッチをスタンドアロン スイッチとして管理するために、IP 情報を割り当てる必要があります。

(注) クラスタ コマンド スイッチの IP アドレスを変更すると、スイッチ上の Network Assistant セッションが終了します。リリース ノートに従って、ブラウザの [Location] フィールド(Netscape Communicator の場合)または [Address] フィールド(Internet Explorer の場合)に新しい IP アドレスを入力して、Network Assistant セッションを再起動します。

クラスタ内のホスト名

クラスタ コマンド スイッチと対象のクラスタ メンバにはホスト名を割り当てる必要はありません。ただし、クラスタ コマンド スイッチに割り当てられたホスト名は、スイッチ クラスタを識別するのに役立ちます。スイッチのデフォルトのホスト名は Switch です。

クラスタに加入するスイッチにホスト名がない場合、クラスタ コマンド スイッチは一意のメンバ番号を自身のホスト名に追加し、そのスイッチに割り当てます。この処理はクラスタに加入するスイッチごとに順番に行われます。ここでいう番号とは、スイッチがクラスタに追加された順番を指します。たとえば、eng-cluster という名前のクラスタ コマンド スイッチには、5 番めのクラスタ メンバとして eng-cluster-5 という名前が割り当てられます。

スイッチにホスト名がある場合、クラスタに参加すると、その名前が使用されます。スイッチは、クラスタから脱退した後もそのホスト名保持します。

クラスタ脱退時、または新しいクラスタへの加入時にそのメンバ番号( 5 など)を確保するため、クラスタ コマンド スイッチからスイッチにホスト名を送信した場合、新しいクラスタのクラスタ コマンド スイッチのホスト名( mkg-cluster-5 など)で古いホスト名( eng-cluster-5 など)が上書きされます。新しいクラスタではスイッチのメンバ番号を変更する場合( 3 など)、スイッチは前回の名前( eng-cluster-5 )を控えます。

クラスタのパスワード

クラスタのメンバになるスイッチにはパスワードを割り当てる必要はありません。スイッチはコマンドスイッチのパスワードを継承してクラスタに加入し、脱退するときもその情報を保有したまま離れます。コマンドスイッチのパスワードが設定されていない場合、クラスタ メンバ スイッチはヌル パスワードを代わりに継承します。クラスタ メンバ スイッチが継承するのはコマンドスイッチのパスワードのみです。

コマンドスイッチのパスワードと異なるメンバスイッチのパスワードを指定してその設定を保存してしまうと、クラスタ コマンド スイッチからそのスイッチを管理できなくなります。この状態はメンバスイッチのパスワードをコマンドスイッチのパスワードに戻すまで続きます。メンバスイッチを再起動しても、パスワードは元のコマンドスイッチ パスワードには戻りません。スイッチをクラスタに加入させた後は、メンバスイッチ パスワードを変更しないことを推奨します。

パスワードの詳細については、 http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm の『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。

クラスタの SNMP コミュニティ ストリング

クラスタ メンバ スイッチは、次のようにコマンドスイッチの Read-Only(RO)と Read-Write(RW)の後ろに @esN を追加した形でコミュニティ ストリングを継承します。

•![]() command-switch-readonly-community-string @ esN : N にはメンバスイッチの番号が入ります。

command-switch-readonly-community-string @ esN : N にはメンバスイッチの番号が入ります。

•![]() command-switch-readwrite-community-string @ esN : N にはメンバスイッチの番号が入ります。

command-switch-readwrite-community-string @ esN : N にはメンバスイッチの番号が入ります。

クラスタ コマンド スイッチに複数の Read-Only または Read-Write コミュニティ ストリングがある場合、クラスタ メンバ スイッチには最初の Read-Only または Read-Write ストリングのみ伝播されます。

スイッチのコミュニティ ストリング数とその長さには制限がありません。SNMP およびコミュニティ ストリングの詳細については、 http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm の『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。

Catalyst 1900 および Catalyst 2820 スイッチ固有の SNMP の考慮事項については、これらのスイッチのインストレーション コンフィギュレーション ガイドを参照してください。

スイッチ クラスタとスイッチ スタック

スイッチ クラスタ には、1 つまたは複数の Cisco EtherSwitch サービス モジュールのスイッチ スタックを含めることができます。各スイッチ スタックは、クラスタ コマンド スイッチまたは単一クラスタ メンバとして動作できます。 表 1 に、スイッチ スタックとスイッチ クラスタとの間の基本的な違いについて説明します。スイッチ スタックの詳細については、 http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm の『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。

スタック メンバは、ネットワーク内で(単一のスイッチ スタックの)統合システムとして一緒に動作し、レイヤ 2 プロトコルおよびレイヤ 3 プロトコルなどによってネットワークに存在します。したがって、スイッチ クラスタでは、個々のスタック メンバではなく、スイッチ スタックが、適切なクラスタ メンバとして認識されます。個々のスタック メンバは、スイッチ クラスタには加入できません。また、個別のクラスタ メンバとしても参加できません。スイッチ クラスタには、1 つのクラスタ コマンド スイッチが存在する必要があり、最大 15 までのクラスタ メンバを含めることができるため、1 つのクラスタには、最大で 16 までのスイッチ スタック、つまり、合計 144 デバイスまで含めることができます。

スイッチ スタックのクラスタ設定は、スタック マスターを介して実行されます。

(注) Network Assistant または CLI から、最大 16 台のスイッチ スタックを含めるようにスイッチ クラスタを設定できます。ただし、Network Assistant からの場合、スイッチ スタックのクラスタ メンバのデバイス数に関係なく、スイッチ クラスタの実際のデバイスの最大数は 16 です。たとえば、スイッチ スタックに 3 台のスタック メンバが含まれている場合、これらは 3 台の異なるデバイスとしてカウントされます。

実際のデバイス数が 16 を超えるスイッチ クラスタを CLI を使用して設定し、Network Assistant からクラスタを表示することを試みたとします。その場合、Network Assistant は、Network Assistant の上限である 16 に到達するまで、クラスタ メンバを削除することをユーザに促します。

スイッチ スタックをスイッチ クラスタに含める場合に、覚えておく必要がある考慮事項があります。

•![]() クラスタ コマンド スイッチが Cisco EtherSwitch サービス モジュールまたはスイッチ スタックでなく、クラスタ メンバ スイッチ スタック内で新しいスタック マスターが選出された場合、スイッチ スタックとクラスタ コマンド スイッチ間に冗長接続がないと、スイッチ スタックとスイッチ クラスタ間の接続が失われます。ユーザは、スイッチ スタックをスイッチ クラスタに追加する必要があります。

クラスタ コマンド スイッチが Cisco EtherSwitch サービス モジュールまたはスイッチ スタックでなく、クラスタ メンバ スイッチ スタック内で新しいスタック マスターが選出された場合、スイッチ スタックとクラスタ コマンド スイッチ間に冗長接続がないと、スイッチ スタックとスイッチ クラスタ間の接続が失われます。ユーザは、スイッチ スタックをスイッチ クラスタに追加する必要があります。

•![]() クラスタ コマンド スイッチがスイッチ スタックで、新しいスタック マスターがクラスタ コマンド スイッチ スタックとクラスタ メンバ スイッチ スタックで同時に選択された場合に、スイッチ スタックとクラスタ コマンド スイッチとの間に冗長接続がないと、スイッチ スタック間の接続が失われます。ユーザは、クラスタ コマンド スイッチ スタックを含め、スイッチ スタックをクラスタに追加する必要があります。

クラスタ コマンド スイッチがスイッチ スタックで、新しいスタック マスターがクラスタ コマンド スイッチ スタックとクラスタ メンバ スイッチ スタックで同時に選択された場合に、スイッチ スタックとクラスタ コマンド スイッチとの間に冗長接続がないと、スイッチ スタック間の接続が失われます。ユーザは、クラスタ コマンド スイッチ スタックを含め、スイッチ スタックをクラスタに追加する必要があります。

•![]() すべてのスタック メンバでは、スイッチ クラスタにあるすべての VLAN への冗長接続を設定する必要があります。これを行わなかった場合に、新しいスタック マスターが選択されると、新しいスタック マスターに設定されていない VLAN に接続されているスタック メンバで、スイッチ クラスタへの接続が失われます。ユーザは、スタック マスターまたはスタック メンバの VLAN 設定を変更し、スタック メンバをスイッチ クラスタに追加し直す必要があります。

すべてのスタック メンバでは、スイッチ クラスタにあるすべての VLAN への冗長接続を設定する必要があります。これを行わなかった場合に、新しいスタック マスターが選択されると、新しいスタック マスターに設定されていない VLAN に接続されているスタック メンバで、スイッチ クラスタへの接続が失われます。ユーザは、スタック マスターまたはスタック メンバの VLAN 設定を変更し、スタック メンバをスイッチ クラスタに追加し直す必要があります。

•![]() クラスタ メンバ スイッチ スタックがリロードされ、新しいスタック マスターが選択されると、スイッチ スタックでは、クラスタ コマンド スイッチへの接続が失われます。ユーザは、スイッチ スタックをスイッチ クラスタに追加し直す必要があります。

クラスタ メンバ スイッチ スタックがリロードされ、新しいスタック マスターが選択されると、スイッチ スタックでは、クラスタ コマンド スイッチへの接続が失われます。ユーザは、スイッチ スタックをスイッチ クラスタに追加し直す必要があります。

•![]() クラスタ コマンド スイッチ スタックがリロードされ、元のスタック マスターが再選択されない場合、ユーザは、スイッチ クラスタ全体を再構築する必要があります。

クラスタ コマンド スイッチ スタックがリロードされ、元のスタック マスターが再選択されない場合、ユーザは、スイッチ クラスタ全体を再構築する必要があります。

スイッチ スタックの詳細については、 http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm の『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。

クラスタの TACACS+ および RADIUS

スイッチ クラスタの認証の設定が矛盾していると、Network Assistant により、継続的にユーザ名とパスワードの入力を求められます。TACACS+ をクラスタ メンバに設定する場合、すべてのクラスタ メンバに設定する必要があります。同様に、RADIUS をクラスタ メンバに設定する場合、すべてのクラスタ メンバに設定する必要があります。また、同一のスイッチ クラスタで、一部のメンバは RADIUS を使用するように設定し、他のメンバは TACACS+ を使用するように設定することはできません。

TACACS+ および RADIUS の詳細については、 http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm の『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。

Cisco EtherSwitch サービス モジュールの設定方法

•![]() 「Cisco EtherSwitch サービス モジュールをルータで設定する」(必須)

「Cisco EtherSwitch サービス モジュールをルータで設定する」(必須)

•![]() 「スイッチのセットアップ プログラムを使用した Cisco EtherSwitch サービス モジュールの設定」(任意)

「スイッチのセットアップ プログラムを使用した Cisco EtherSwitch サービス モジュールの設定」(任意)

•![]() 「Cisco EtherSwitch サービス モジュールのシャットダウン、リセット、リロードを行う」

「Cisco EtherSwitch サービス モジュールのシャットダウン、リセット、リロードを行う」

スイッチをインストール、設定、またはアップグレードする前に、次の Catalyst 3750 スイッチ マニュアルを参照してください。

•![]() 初期設定については、クイック スタート ガイドの「Using Express Setup」の章、またはハードウェア インストレーション ガイドの付録の「Configuring the Switch with the CLI-Based Setup Program」を参照してください。

初期設定については、クイック スタート ガイドの「Using Express Setup」の章、またはハードウェア インストレーション ガイドの付録の「Configuring the Switch with the CLI-Based Setup Program」を参照してください。

•![]() デバイス マネージャの要件については、リリース ノート(発注できませんが、Cisco.com で入手可能)の「System Requirements」を参照してください。

デバイス マネージャの要件については、リリース ノート(発注できませんが、Cisco.com で入手可能)の「System Requirements」を参照してください。

•![]() Network Assistant の要件については、『Getting Started with Cisco Network Assistant』を参照してください(発注はできませんが、Cisco.com から入手できます)。

Network Assistant の要件については、『Getting Started with Cisco Network Assistant』を参照してください(発注はできませんが、Cisco.com から入手できます)。

コンソール接続または Telnet 経由で CLI にアクセスする

Cisco EtherSwitch サービス モジュールの CLI にアクセスする前に、ルータ コンソールまたは Telnet 経由でホスト ルータに接続する必要があります。ルータに接続した後で、Cisco EtherSwitch サービス モジュールに接続されているギガビット イーサネット インターフェイスに IP アドレスを設定する必要があります。ルータで、特権 EXEC モードで service-module ge x/0 session コマンドを使用して、Cisco EtherSwitch サービス モジュールへのセッションを開きます 。

Cisco EtherSwitch サービス モジュールがすでに設定されている場合、CLI を介して直接サービス モジュールを設定できます。

Cisco EtherSwitch サービス モジュールへの接続を確立するには、次のいずれかの方法を使用できます。

•![]() Telnet または SSH を使用してルータ コンソールに接続し、ルータで、特権 EXEC モードで service-module gig x/0 session コマンドを使用してスイッチへのセッションを開きます 。

Telnet または SSH を使用してルータ コンソールに接続し、ルータで、特権 EXEC モードで service-module gig x/0 session コマンドを使用してスイッチへのセッションを開きます 。

(注) クライアント ステーションから Telnet または SSH を使用してコンソール経由でルータに接続する場合、そのステーションからスイッチへの IP 接続が確立されている必要があります。

•![]() リモート管理ステーションから、Telnet TCP/IP パッケージまたは SSH 暗号化パッケージを使用します。内部インターフェイスでは、Telnet または SSH クライアントとのネットワーク接続が確立されている必要があります。また、内部インターフェイスには、イネーブル シークレット パスワードが設定されている必要があります。CLI、Telnet セッションまたは SSH セッション経由で接続すると、管理ステーションにはユーザ EXEC プロンプトが表示されます。

リモート管理ステーションから、Telnet TCP/IP パッケージまたは SSH 暗号化パッケージを使用します。内部インターフェイスでは、Telnet または SSH クライアントとのネットワーク接続が確立されている必要があります。また、内部インターフェイスには、イネーブル シークレット パスワードが設定されている必要があります。CLI、Telnet セッションまたは SSH セッション経由で接続すると、管理ステーションにはユーザ EXEC プロンプトが表示されます。

Cisco EtherSwitch サービス モジュールまたはスイッチでは、最大 5 つの SSH セキュア セッションが同時にサポートされ、最大 16 の Telnet セッションが同時にサポートされます。1 人の Telnet ユーザによって行われた変更は、他のすべての Telnet セッションに反映されます。Telnet アクセス用の Cisco EtherSwitch サービス モジュールまたはスイッチの設定については、次の URL にある『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm

Cisco EtherSwitch サービス モジュールのインターフェイス タイプを確認する

ここでは、Cisco EtherSwitch サービス モジュールでサポートされるさまざまなインターフェイス タイプと、これらのインターフェイス タイプの設定に関する詳細情報が含まれる章への参照を示します。

Cisco EtherSwitch サービス モジュールでは、次のインターフェイス タイプがサポートされます。

•![]() VLAN switched virtual interface(SVI;スイッチ仮想インターフェイス)

VLAN switched virtual interface(SVI;スイッチ仮想インターフェイス)

•![]() 内部ギガビット イーサネット インターフェイス。最後の 1 つはホスト ルータに内部接続されたものです

内部ギガビット イーサネット インターフェイス。最後の 1 つはホスト ルータに内部接続されたものです

Cisco EtherSwitch サービス モジュールのインターフェイスの番号形式は、 stack-member-number /0/ switch-port です。インターフェイス タイプに関する詳細については、次の URL にある『 Catalyst 3750 Switch Software Configuration Guide , Cisco IOS Release 12.2』を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/lan/cat3750/index.htm

インターフェイス コンフィギュレーション モードの使用方法

個々の Cisco EtherSwitch サービス モジュールの物理インターフェイス(ポート)を、CLI のインターフェイス コンフィギュレーション モードを使用して設定できます。インターフェイス コンフィギュレーション モードで使用するポートの番号設定方式は、interface type stack member number/0/port number です。

(注) StackWise インターフェイスを持たないスイッチまたは Cisco EtherSwitch サービス モジュールの場合、スタック メンバ番号はデフォルトで 1 ですが、Cisco IOS ソフトウェアまたはブートローダを使用して変更できます。

•![]() タイプ : 10/100-Mbps イーサネットにはファスト イーサネット(fastethernet または fa)、10/100/1000-Mbps イーサネット ポートにはギガビット イーサネット(gigabitethernet または gi)。

タイプ : 10/100-Mbps イーサネットにはファスト イーサネット(fastethernet または fa)、10/100/1000-Mbps イーサネット ポートにはギガビット イーサネット(gigabitethernet または gi)。

•![]() スタック メンバ番号 :スタック内の Cisco EtherSwitch サービス モジュールまたはスイッチ の識別に使用する番号。 Cisco EtherSwitch サービス モジュールまたはスイッチの 番号は 1 ~ 9 の範囲で、 サービス モジュールまたはスイッチの 最初の初期化の際に割り当てられます。スイッチ スタックに統合される前のデフォルトの Cisco EtherSwitch サービス モジュールまたはスイッチ 番号は 1 です。 サービス モジュールまたはスイッチ にスタック メンバ番号が割り当てられている場合、別の番号が割り当てられるまでその番号を保持します。

スタック メンバ番号 :スタック内の Cisco EtherSwitch サービス モジュールまたはスイッチ の識別に使用する番号。 Cisco EtherSwitch サービス モジュールまたはスイッチの 番号は 1 ~ 9 の範囲で、 サービス モジュールまたはスイッチの 最初の初期化の際に割り当てられます。スイッチ スタックに統合される前のデフォルトの Cisco EtherSwitch サービス モジュールまたはスイッチ 番号は 1 です。 サービス モジュールまたはスイッチ にスタック メンバ番号が割り当てられている場合、別の番号が割り当てられるまでその番号を保持します。

スタック モードで Cisco EtherSwitch サービス モジュールまたはスイッチのポート LED を使用して、サービス モジュールまたはスイッチのスタック メンバ番号を特定できます。

•![]() モジュール番号 : Cisco EtherSwitch サービス モジュールまたはスイッチ上のモジュール スロット番号(サービス モジュールまたはスイッチでは常に 0)。

モジュール番号 : Cisco EtherSwitch サービス モジュールまたはスイッチ上のモジュール スロット番号(サービス モジュールまたはスイッチでは常に 0)。

•![]() ポート番号:Cisco EtherSwitch サービス モジュールまたはスイッチ上のインターフェイス番号。ポート番号は常に 1 から開始されます。たとえば、Cisco EtherSwitch サービス モジュールを正面から見た場合、右から fastethernet 1/0/1、fastethernet 1/0/2、gigabitethernet 1/0/1、gigabitethernet 1/0/2、となり、1/0/1 は上、1/0/2 は下、1/0/3 は上、1/0/4 は下、のように続きます。

ポート番号:Cisco EtherSwitch サービス モジュールまたはスイッチ上のインターフェイス番号。ポート番号は常に 1 から開始されます。たとえば、Cisco EtherSwitch サービス モジュールを正面から見た場合、右から fastethernet 1/0/1、fastethernet 1/0/2、gigabitethernet 1/0/1、gigabitethernet 1/0/2、となり、1/0/1 は上、1/0/2 は下、1/0/3 は上、1/0/4 は下、のように続きます。

Cisco EtherSwitch サービス モジュール上のインターフェイスの位置を物理的に確認することで、物理インターフェイスを識別できます。Cisco IOS の show 特権 EXEC コマンドを使用して、Cisco EtherSwitch サービス モジュール上の特定のインターフェイスまたはすべてのインターフェイスに関する情報を表示することもできます。

•![]() スタンドアロン Cisco EtherSwitch サービス モジュールでギガビット イーサネット ポート番号 4 を指定するには、グローバル コンフィギュレーション モードで次のコマンドを入力します。

スタンドアロン Cisco EtherSwitch サービス モジュールでギガビット イーサネット ポート番号 4 を指定するには、グローバル コンフィギュレーション モードで次のコマンドを入力します。