概要

このドキュメントでは、Microsoft Graph APIをSecureXと統合する手順と、照会できるデータのタイプについて説明します。

前提条件

- SecureX管理者アカウント

- Microsoft Azureシステム管理者アカウント

- SecureX Threat Responseへのアクセス

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

統合ステップ

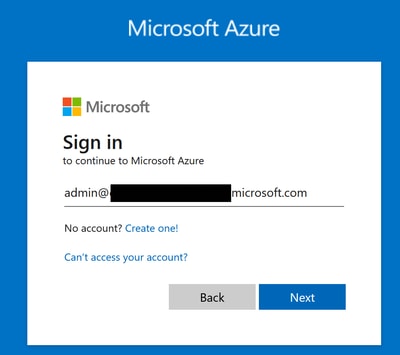

ステップ 1:

システム管理者としてMicrosoft Azureにログインします。

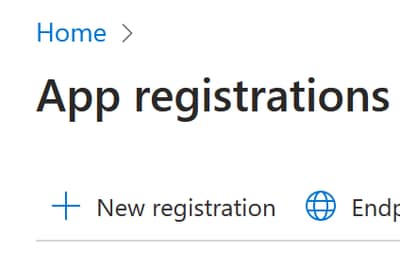

ステップ 2:

クリック App Registrations Azureサービスポータルで行います。

ステップ 3:

クリック New registrationを参照。

ステップ 4:

新しいアプリを識別する名前を入力します。

注:名前が有効な場合は、緑色のチェックマークが表示されます。

「サポートされている勘定科目タイプ」で、オプションを選択します Accounts in this organizational directory onlyを参照。

注:リダイレクトURIを入力する必要はありません。

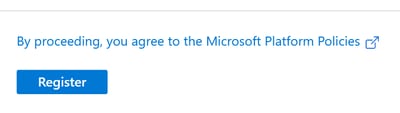

ステップ 5:

画面の一番下までスクロールして、 Registerを参照。

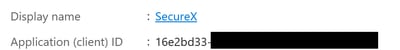

手順 6:

Azureサービスのページに戻り、 App Registrations > Owned Applicationsを参照。

アプリを特定し、名前をクリックします。この例では、 SecureXを参照。

手順 7:

アプリの概要が表示されます。次の関連情報を確認してください。

アプリケーション(クライアント)ID:

ディレクトリ (テナント)ID:

ステップ 8:

移動先 Manage Menu > API Permissionsを参照。

ステップ 9:

Configured Permissionsの下で、 Add a Permissionを参照。

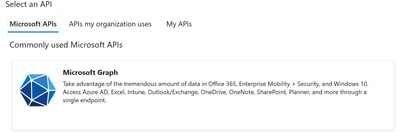

ステップ 10:

「APIアクセス許可を要求する」セクションで、 Microsoft Graphを参照。

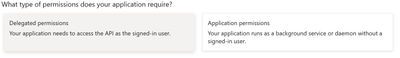

ステップ 11

選択 Application permissionsを参照。

検索バーで、 Securityを参照。拡張 Security Actions および選択

- Security Eventsとselect

- 脅威のインジケータと選択

- 脅威インジケータ.ReadWrite.OwnedBy

クリック Add permissionsを参照。

ステップ 12

選択したアクセス許可を確認します。

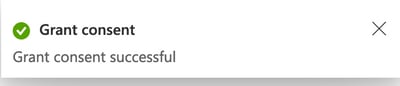

クリック Grant Admin consent お客様の組織に適しています

すべての権限に同意を与えるかどうかを選択するプロンプトが表示されます。クリック Yesを参照。

次の図に示すようなポップアップが表示されます。

ステップ 13

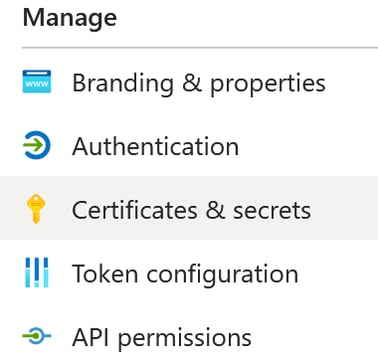

移動先 Manage > Certificates & Secretsを参照。

クリック Add New Client Secretを参照。

簡単な説明を入力し、有効なアドレスを Expires 日付.APIキーの有効期限が切れないように、有効期間を6か月以上に設定することを推奨します。

作成したら、次の情報をコピーして安全な場所に保存します。 Value統合に使用されます。

警告:このフィールドは回復できないため、新しいシークレットを作成する必要があります。

すべての情報を取得したら、に戻ります Overview アプリの値をコピーします次に、 SecureXを参照。

ステップ 14:

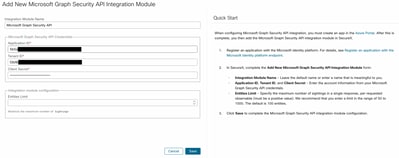

移動先 Integration Modules > Available Integration Modules > 選択 Microsoft Security Graph APIをクリックし、 Addを参照。

名前を割り当て、Azureポータルから取得した値を貼り付けます。

クリック Save ヘルスチェックが成功するまで待ちます

調査の実行

現時点では、Microsoft Security Graph APIはSecureXダッシュボードにタイルを表示しません。むしろ、Azureポータルからの情報は、調査を使用して照会できます。

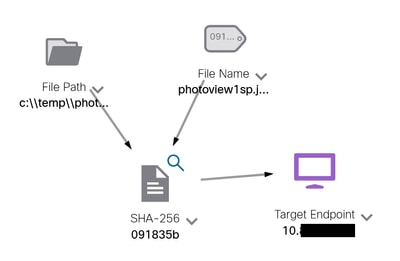

Graph APIは次の目的でのみ照会できることに注意してください。

- ip

- domain

- ホスト名

- URL

- ファイル名

- ファイルのパス

- sha256

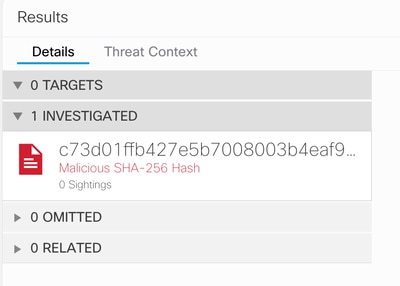

この例では、調査でこのSHAを使用しています c73d01ffb427e5b7008003b4eaf9303c1febd883100bf81752ba71f41c701148を参照。

ご覧のように、ラボ環境では目撃が0件あります。グラフAPIが機能するかどうかをテストする方法は?

WebDeveloper Toolsを開き、調査を実行し、visibility.amp.cisco.comへのPostイベントを検索します。ファイル名は Observablesを参照。

確認

Microsoft graph security Snapshotsを使用すると、監視対象の各タイプから得られる応答を理解するのに役立つスナップショットのリストを確認できます。

次の図に示す例を参照してください。

ウィンドウを展開すると、統合によって提供される情報が表示されます。

データはAzureポータルに存在する必要があり、Graph APIは他のMicrosoftソリューションと併用すると機能が向上します。ただし、これはMicrosoftサポートによって検証される必要があります。

TACの範囲の参照については、次のドキュメントを参照してください。Securexのサポート範囲を確認する。

トラブルシュート

- Authorization Failedメッセージ:

- 次の値を確認します

Tenant ID と Client ID が正しく、有効であることを確認します。

- Investigationにデータが表示されない:

- 適切な値をコピーして貼り付けたことを確認します。

Tenant ID と Client IDを参照。

- フィールドの情報を使用したことを確認します

Value Certificates & Secrets 。

- WebDeveloperツールを使用して、調査が発生したときにGraph APIが照会されるかどうかを判断します。

- Graph APIは、さまざまなMicrosoftアラートプロバイダーからのデータをマージするため、ODataがクエリーフィルタでサポートされていることを確認します。(Office 365 Security and Compliance、Microsoft Defender ATPなど)。