概要

このドキュメントでは、コンテンツセキュリティ管理アプライアンス(SMA)とSecureXの統合を設定、確認、およびトラブルシューティングするプロセスについて説明します。

前提条件

要件

次の項目に関する知識が推奨されます。

- セキュリティ管理アプライアンス(SMA)

- E メール セキュリティ アプライアンス(ESA)

- Web セキュリティ アプライアンス(WSA)

- Cisco Threat Response(CTR)

- SecureXダッシュボード

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- AsyncOS 13.6.2を実行するSMA(SMA-Eメールモジュール用)

- AsyncOS 12.5を実行するSMA(SMA - Webモジュール用)

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、初期(デフォルト)設定の状態から起動しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

設定

SMA統合

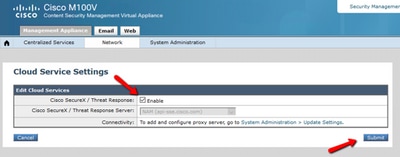

ステップ1:SMAで、[Network] > [Cloud Service Settings] > [Edit Settings]に移動し、統合を有効にし、SMAが登録トークンを受け入れる準備ができていることを確認します。

ステップ2:[Settings]アイコン(歯車)をクリックし、[Devices] > [Manage Devices to be take to Security Services Exchange (SSE)]をクリックします。

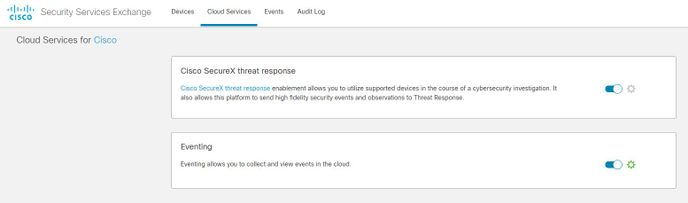

クラウドサービスですべてのオプションが有効になっていることを確認します。

ステップ3:[Cloud Services]タブでCisco Threat Response統合を有効にし、[Devices]タブをクリックし、[+]アイコンをクリックして新しいデバイスを追加します(SMA管理者アカウントが必要)。

ステップ4:SecureXインスタンスからSSEポータルにログインします。

ステップ5:Secure Xポータルから、[Integrations] > [Devices] > [Manage devices]に移動します。

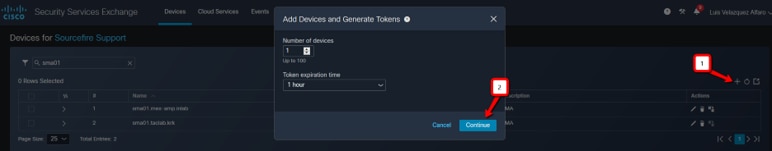

ステップ6:SSEポータルで新しいトークンを作成し、トークンの有効期限(デフォルトは1時間)を指定して、[続行]をクリックします。

ステップ7:生成されたトークンをコピーし、デバイスが作成されたことを確認します。

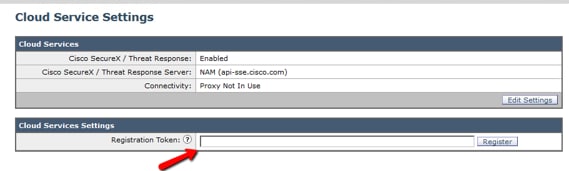

ステップ8:SMA([Network] > [Cloud Service Settings])に移動してトークンを挿入し、[Register]をクリックします。

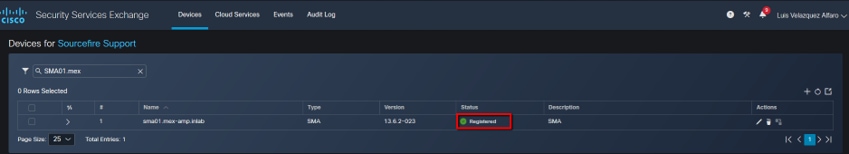

登録の成功を確認するには、Security Services Exchangeのステータスを確認し、SMAが[Devices]ページに表示されることを確認します。

SMA Web

ステップ1:[Add New SMA Web Module]フォームに入力します。

- [モジュール名(Module Name)]:デフォルトの名前をそのまま使用するか、わかりやすい名前を入力します。

- [登録済みデバイス(Registered Device)]:ドロップダウンリストから、Security Services Exchangeに登録したデバイスを選択します。

- [Request Timeframe (days)]:APIエンドポイントクエリーのタイムフレーム(日数)を入力します(デフォルトは30日)。

ステップ2:[Save]をクリックして、SMA Webモジュールの設定を完了します。

SMA電子メール

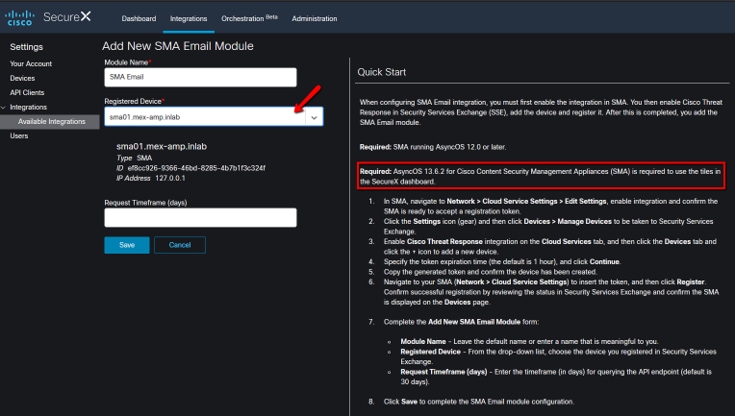

ステップ1:[Add New SMA Email Module]フォームに入力します。

- [モジュール名(Module Name)]:デフォルトの名前をそのまま使用するか、わかりやすい名前を入力します。

- [登録済みデバイス(Registered Device)]:ドロップダウンリストから、Security Services Exchangeに登録したデバイスを選択します。

- [Request Timeframe (days)]:APIエンドポイントクエリーのタイムフレーム(日数)を入力します(デフォルトは30日)。

SMAデバイス名がドロップダウンメニューにない場合は、ドロップダウンフィールドに名前を入力して検索します。

ステップ2:[Save]をクリックしてSMA電子メールモジュールの設定を完了します

確認

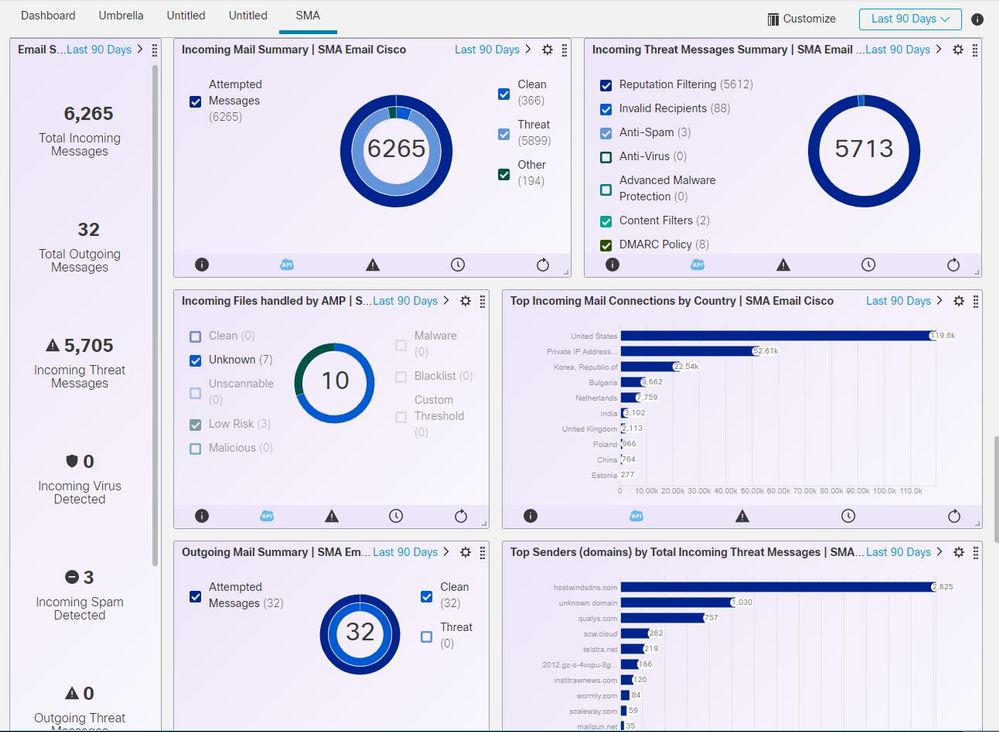

ステップ1:新しいダッシュボードを追加し、タイルを追加して、SMAモジュールから必要な情報を表示します

このセクションには、デバイスの情報が反映されています。

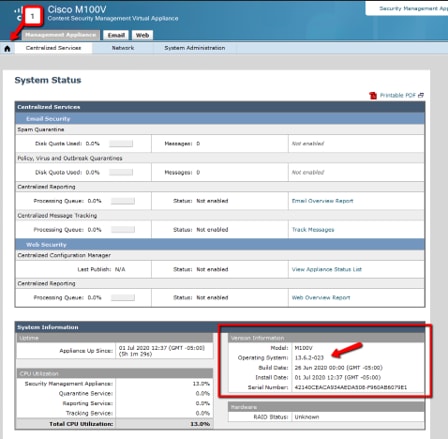

手順2:SMAのバージョンを確認する

SMAで、[Home] > [Version Information]に移動します。

統合後にSecureXで利用可能なデータがない場合。次の手順を実行できます。

ステップ1:ESA/WSAアプライアンスがSMAにレポートすることを確認します

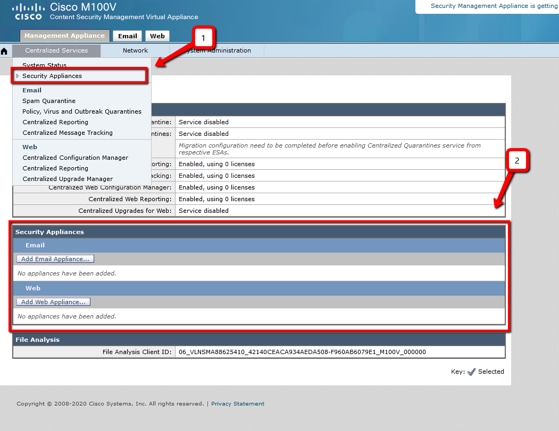

SMAで、[Centralized Services] > [Security Appliances]に移動し、[Security Appliances]にESA/WSAデバイスが表示されることを確認します。

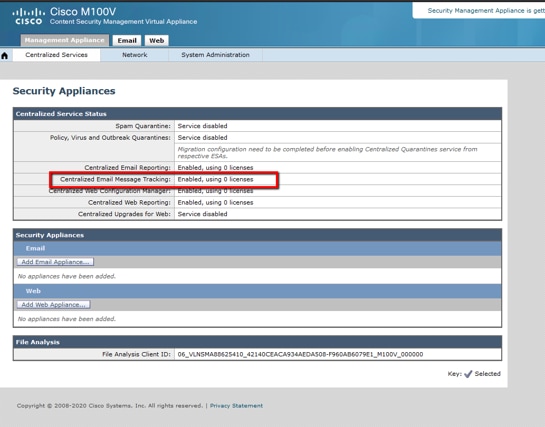

ステップ2:Centralized Email Message TrackingのSMAライセンスが[Centralized Services] > [Security Appliances]でライセンスされ有効になっていることを確認します。

トラブルシュート

ここでは、設定のトラブルシューティングに使用できる情報を示します。

ヒント:調査の実行中またはSecureXにタイルを追加するときにタイムアウトエラーが発生した場合は、デバイスから大量の情報が送信されたことが原因である可能性があります。モジュール構成の[Request Timeframe (days)]設定を下げてください。

SMA SSHコンソールで使用されるコマンド

- SMAの実際のバージョンとライセンスを確認するには、次のコマンドを使用できます

- 登録イベントを含む統合ログ

- > cat ctr_logs/ctr_logs.current

- SSEポータルへの接続テスト

- > telnet api-sse.cisco.com 443

SecureX SMAタイル/SecureX threat response SMAモジュールに「There was unexpected Error on the SMA module」というエラーが表示される

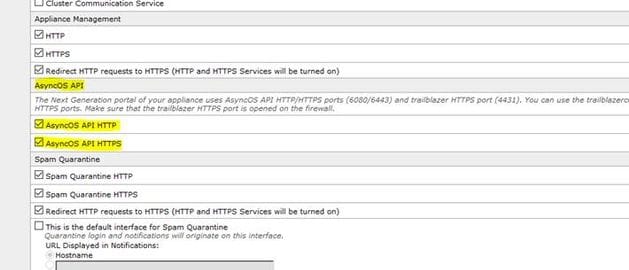

SMAでは、SecureX/CTRポータルと通信するために、管理インターフェイスでAsyncOS API HTTPおよびHTTPS設定を有効にする必要があります。

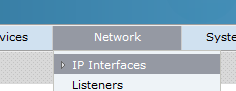

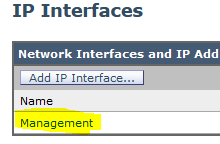

オンプレミスSMAの場合、SMAポータルGUIからこの設定を行うには、[Network] > [IP Interfaces] > [Management interface] > [AsyncOS API]に移動し、HTTPおよびHTTPSを有効にします。

[Network] > [IP Interfaces]

[Network] > [IP Interfaces] ESA管理インターフェイス

ESA管理インターフェイス Async API > HTTP & HTTPS

Async API > HTTP & HTTPS

CES(クラウドベースのSMA)の場合、この設定はSMA TACエンジニアがバックエンドから行う必要があり、影響を受けるCESのサポートトンネルにアクセスする必要があります。

ビデオ

関連情報