VMS IDS MC を使用した IDS ブロッキングの設定

内容

概要

このドキュメントでは、VPN/Security Management Solution(VMS)、IDS Management Console(IDS MC)を使用したシスコ侵入検知システム(IDS)の設定例を紹介します。 この場合、IDS センサーから Cisco ルータへのブロッキングが設定されます。

前提条件

要件

ブロッキングを設定する前に、次の条件を満たしていることを確認してください。

-

センサーが設置され、必要なトラフィックを検出するように設定されます。

-

スニフィングインターフェイスは、ルータの外部インターフェイスにスパンされます。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

-

IDS MCおよびSecurity Monitor 1.2.3を搭載したVMS 2.2

-

Cisco IDS Sensor 4.1.3S(63)

-

Cisco IOS®ソフトウェアリリース12.3.5が稼働するCiscoルータ

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、初期(デフォルト)設定の状態から起動しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

表記法

ドキュメント表記の詳細は、『シスコ テクニカル ティップスの表記法』を参照してください。

設定

このセクションでは、このドキュメントで説明する機能を設定するために必要な情報を提供しています。

注:この文書で使用されているコマンドの詳細を調べるには、「Command Lookup ツール」を使用してください(登録ユーザのみ)。

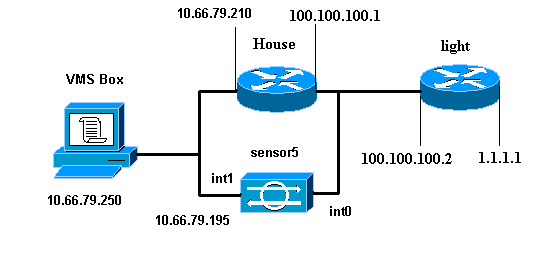

ネットワーク図

このドキュメントでは、次の図で示されるネットワーク設定を使用しています。

設定

このドキュメントでは、次に示す設定を使用しています。

| Router Light |

|---|

Current configuration : 906 bytes ! version 12.3 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! interface BRI4/0 no ip address shutdown ! interface BRI4/1 no ip address shutdown ! interface BRI4/2 no ip address shutdown ! interface BRI4/3 no ip address shutdown ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| Router House |

|---|

Building configuration... Current configuration : 797 bytes ! version 12.3 no service pad service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname House ! logging queue-limit 100 enable password cisco ! ip subnet-zero no ip domain lookup ! ! interface Ethernet0 ip address 10.66.79.210 255.255.255.224 hold-queue 100 out ! interface Ethernet1 ip address 100.100.100.1 255.255.255.0 !--- After Blocking is configured, the IDS Sensor !--- adds this access-group ip access-group. IDS_Ethernet1_in_0 in ip classless ip route 0.0.0.0 0.0.0.0 10.66.79.193 ip route 1.1.1.0 255.255.255.0 100.100.100.2 ip http server no ip http secure-server ! !--- After Blocking is configured, the IDS Sensor !--- adds this access list. ip access-list extended IDS_Ethernet1_in_0. permit ip host 10.66.79.195 any permit ip any any ! line con 0 stopbits 1 line vty 0 4 password cisco login ! scheduler max-task-time 5000 end |

センサーの初期設定

センサーを最初に設定するには、次の手順を実行します。

注:センサの初期設定を行った場合は、「IDS MCへのセンサーのインポート」の項に進みます。

-

センサーにコンソール接続します。

ユーザ名とパスワードの入力を求められます。センサーに初めてコンソール接続する場合は、ユーザ名ciscoとパスワードciscoを使用してログインする必要があります。

-

パスワードを変更し、確認のために新しいパスワードを再入力するように求められます。

-

setupと入力し、各プロンプトに適切な情報を入力して、次の例に従ってセンサーの基本パラメータを設定します。

sensor5#setup --- System Configuration Dialog --- At any point you may enter a question mark '?' for help. User ctrl-c to abort configuration dialog at any prompt. Default settings are in square brackets '[]'. Current Configuration: networkParams ipAddress 10.66.79.195 netmask 255.255.255.224 defaultGateway 10.66.79.193 hostname sensor5 telnetOption enabled accessList ipAddress 10.66.79.0 netmask 255.255.255.0 exit timeParams summerTimeParams active-selection none exit exit service webServer general ports 443 exit exit -

2を押して、設定を保存します。

IDS MCへのセンサーのインポート

センサーをIDS MCにインポートするには、次の手順を実行します。

-

センサーを参照します。

この場合は、http://10.66.79.250:1741またはhttps://10.66.79.250:1742を参照してください。

-

適切なユーザ名とパスワードでログインします。

この例では、ユーザ名adminとパスワードciscoが使用されています。

-

[VPN/Security Management Solution] > [Management Center]を選択し、[IDS Sensors]を選択します。

-

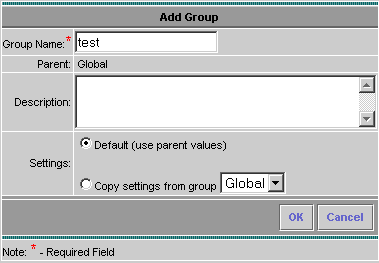

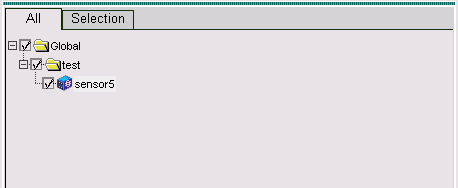

[Devices]タブをクリックし、[Sensor Group]を選択し、[Global]をハイライトし、[Create Subgroup]をクリックします。

-

[Group Name]を入力し、[Default]ラジオボタンが選択されていることを確認し、[OK]をクリックしてサブグループをIDS MCに追加します。

-

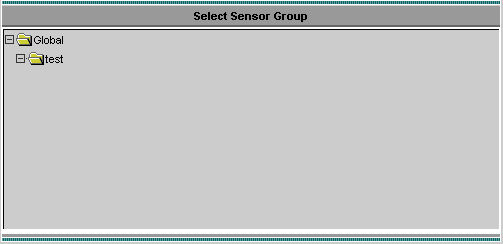

[Devices] > [Sensor] を選択し、前の手順で作成したサブグループ(この場合は[test])を強調表示して、[Add]をクリックします。

-

サブグループを強調表示し、[次へ]をクリックします。

-

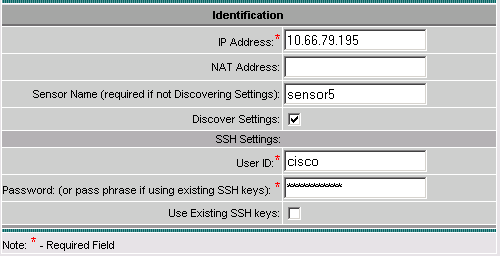

この例に従って詳細を入力し、[次へ]をクリックして続行してください。

-

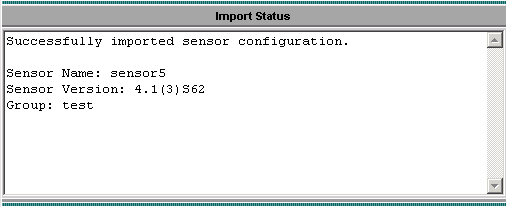

「Successfully imported sensor configuration」というメッセージが表示されたら、[Finish]をクリックして、次に進みます。

-

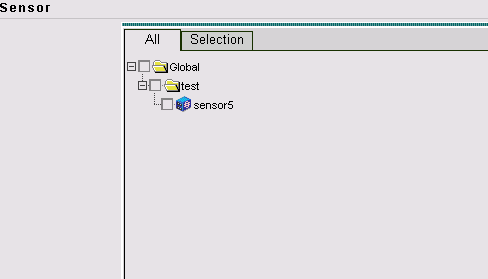

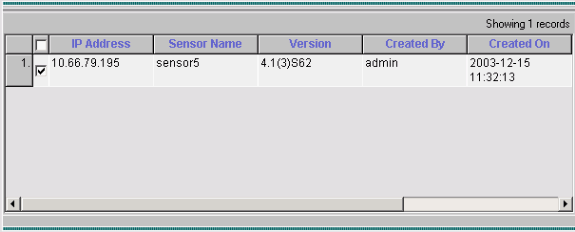

センサーがIDS MCにインポートされます。この場合、sensor5がインポートされます。

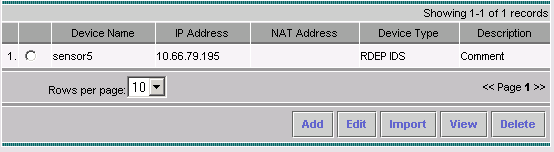

センサーをセキュリティモニタにインポートする

Sensorをセキュリティモニタにインポートするには、次の手順を実行します。

-

[VMS Server]メニューで、[VPN/Security Management Solution] > [Monitoring Center] > [Security Monitor]の順に選択します。

-

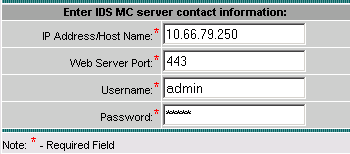

[Devices]タブを選択し、[Import]をクリックし、次の例に従ってIDS MCサーバ情報を入力します。

-

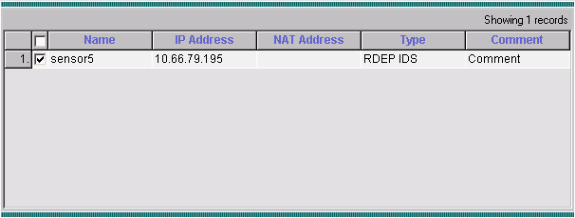

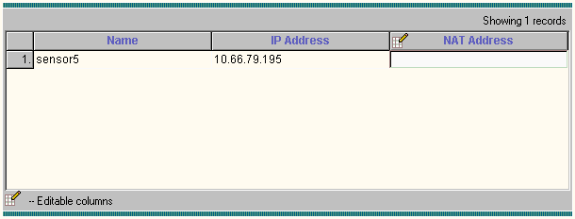

センサー(この場合はsensor5)を選択し、[次へ]をクリックして続行します。

-

必要に応じて、センサーのネットワークアドレス変換(NAT)アドレスを更新し、[完了]をクリックして続行してください。

-

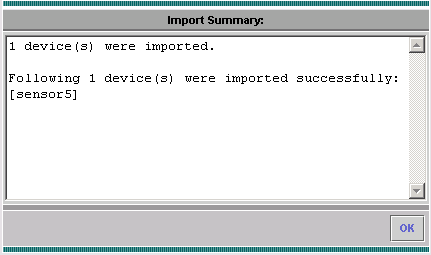

[OK]をクリックして、IDS MCからセキュリティモニタへのセンサーのインポートを終了します。

-

センサーが正常にインポートされました。

シグニチャ更新にIDS MCを使用する

シグニチャの更新にIDS MCを使用するには、次の手順を実行します。

-

Network IDS Signatureの更新(登録ユーザ専用)をダウンロードからダウンロードし、C:\PROGRA~1\CSCOpx\MDC\etc\ids\updates\ directory on your VMS serverに保存します。

-

VMSサーバコンソールで、[VPN/Security Management Solution] > [Management Center] > [Sensors]の順に選択します。

-

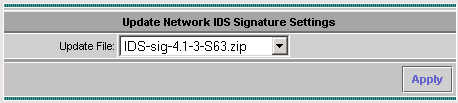

[Configuration]タブをクリックし、[Updates]を選択し、[Update Network IDS Signatures]をクリックします。

-

ドロップダウンメニューからアップグレードするシグニチャを選択し、[適用]をクリックして続行します。

-

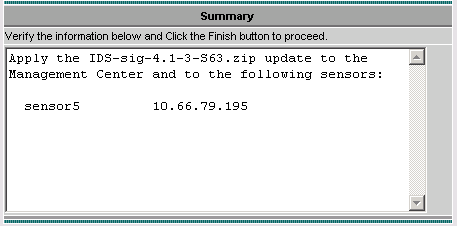

更新するセンサーを選択し、[次へ]をクリックして続行してください。

-

Management Centerおよびセンサーに更新を適用するよう求められたら、[Finish]をクリックして続行します。

-

SensorコマンドラインインターフェイスにTelnetまたはコンソール接続します。次のような情報が表示されます。

sensor5# Broadcast message from root (Mon Dec 15 11:42:05 2003): Applying update IDS-sig-4.1-3-S63. This may take several minutes. Please do not reboot the sensor during this update. Broadcast message from root (Mon Dec 15 11:42:34 2003): Update complete. sensorApp is restarting This may take several minutes.

-

アップグレードが完了するまで数分待ってから、show versionと入力して確認してください。

sensor5#show version Application Partition: Cisco Systems Intrusion Detection Sensor, Version 4.1(3)S63 Upgrade History: * IDS-sig-4.1-3-S62 07:03:04 UTC Thu Dec 04 2003 IDS-sig-4.1-3-S63.rpm.pkg 11:42:01 UTC Mon Dec 15 2003

IOSルータのブロッキングの設定

IOSルータのブロッキングを設定するには、次の手順を実行します。

-

VMSサーバコンソールで、[VPN/Security Management Solution] > [Management Center] > [IDS Sensors]の順に選択します。

-

[Configuration]タブを選択し、[Object Selector]からセンサーを選択して、[Settings]をクリックします。

-

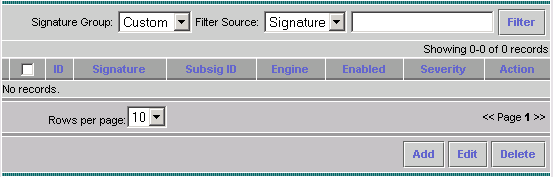

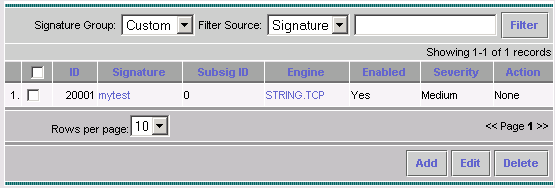

[署名]を選択し、[カスタム]をクリックし、[追加]をクリックして新しい署名を追加します。

-

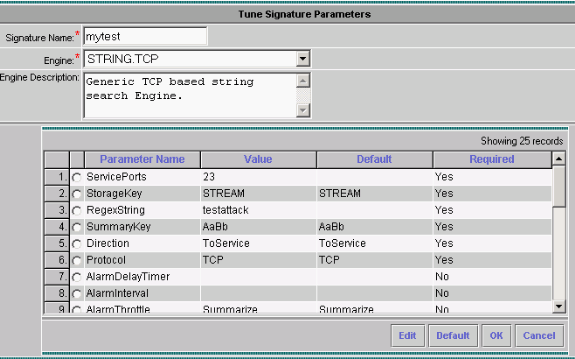

新しいシグニチャ名を入力し、エンジンを選択します(この場合はSTRING.TCP)。

-

使用可能なパラメータをカスタマイズするには、該当するオプションボタンをオンにし、[Edit]をクリックします。

この例では、ServicePortsパラメータを編集して、その値を23(ポート23)に変更します。 RegexStringパラメータも編集して、値testattackを追加します。完了したら、[OK]をクリックして続行してください。

-

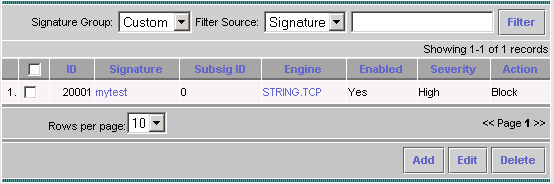

シグニチャの重大度とアクションを編集するか、シグニチャを有効/無効にするには、シグニチャの名前をクリックします。

-

この場合、重大度が[High]に変更され、[Block Host]アクションが選択されます。[OK] をクリックして、次に進みます。

-

ブロックホストは、IPホストまたはIPサブネットを攻撃することをブロックします。

-

ブロック接続は、攻撃するTCPまたはUDP接続に基づいて、TCPまたはUDPポートをブロックします。

-

-

完全なシグニチャは次のようになります。

-

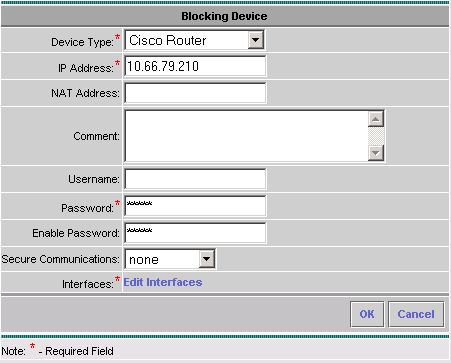

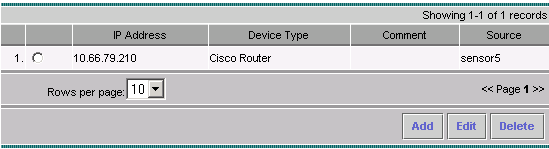

ブロックデバイスを設定するには、オブジェクトセレクタ(画面の左側のメニュー)からBlocking > Blocking Devicesの順に選択し、Addをクリックして次の情報を入力します。

-

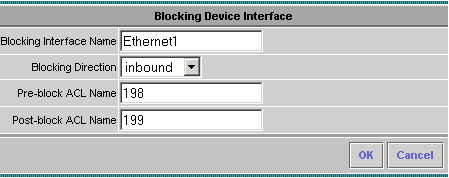

[インターフェイスの編集(前の画面キャプチャを参照)]をクリックし、[追加]をクリックし、次に情報を入力して[OK]をクリックして続行します。

-

[OK]を2回クリックして、ブロッキングデバイスの設定を完了します。

-

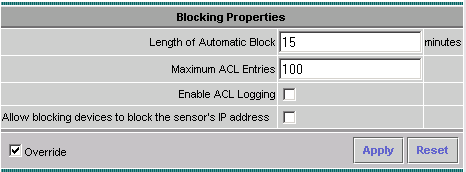

ブロッキングプロパティを設定するには、[ブロック] > [ブロックプロパティ]を選択してください。

自動ブロックの長さは変更できます。この場合は15分に変更されます。[Apply] をクリックして、次に進みます。

-

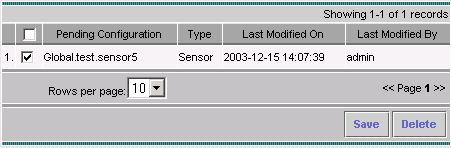

メインメニューから[Configuration]を選択し、[Pending]を選択し、保留中の構成が正しいことを確認して[Save]をクリックします。

-

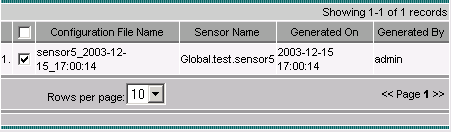

センサーに設定変更をプッシュするには、[Deployment] > [Generate]を選択して変更を生成して配置し、[Apply]をクリックします。

-

[Deployment] > [Deploy]を選択し、[Submit]をクリックします。

-

センサーの横のチェックボックスをオンにし、[Deploy]をクリックします。

-

キュー内のジョブのチェックボックスをオンにし、[次へ]をクリックして続行します。

-

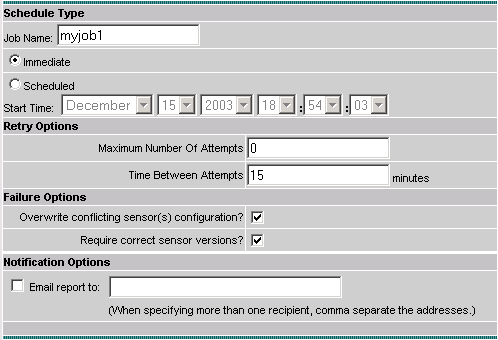

ジョブ名を入力し、ジョブを[即時]としてスケジュールし、[完了]をクリックします。

-

[Deployment] > [Deploy] > [Pending] を選択します。

すべての保留中のジョブが完了するまで数分待ちます。その後、キューは空になります。

-

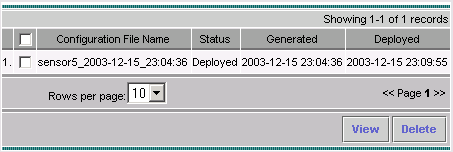

配置を確認するには、[Configuration] > [History]を選択します。

構成のステータスが[展開済み]と表示されていることを確認します。これは、センサーの設定が正常に更新されたことを意味します。

確認

ここでは、設定が正しく機能していることを確認するために使用する情報を示します。

一部の show コマンドはアウトプット インタープリタ ツールによってサポートされています(登録ユーザ専用)。このツールを使用することによって、show コマンド出力の分析結果を表示できます。

攻撃とブロッキングの開始

ブロッキングプロセスが正しく動作していることを確認するには、テスト攻撃を開始し、結果を確認します。

-

攻撃を開始する前に、[VPN/Security Management Solution] > [Monitoring Center] > [Security Monitor]の順に選択します。

-

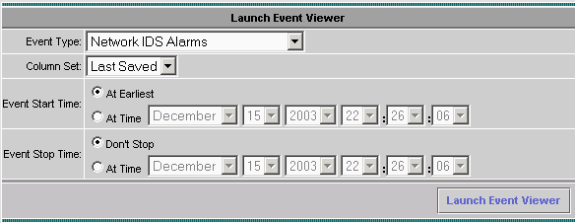

メインメニューから[モニタ]を選択し、[イベント]をクリックし、[イベントビューアーの起動]をクリックします。

-

ルータにTelnet接続し(この場合はHouseルータにTelnet接続)、センサーからの通信を確認します。

house#show user Line User Host(s) Idle Location * 0 con 0 idle 00:00:00 226 vty 0 idle 00:00:17 10.66.79.195 house#show access-list Extended IP access list IDS_Ethernet1_in_0 10 permit ip host 10.66.79.195 any 20 permit ip any any (20 matches) House# -

攻撃を開始するには、ルータ間でTelnetを実行し、testattackと入力します。

この例では、LightルータからHouseルータへの接続にTelnetを使用しました。<space>または<enter>を押すと、testattackと入力した後すぐにTelnetセッションをリセットする必要があります。

light#telnet 100.100.100.1 Trying 100.100.100.1 ... Open User Access Verification Password: house>en Password: house#testattack !--- Host 100.100.100.2 has been blocked due to the !--- signature "testattack" being triggered. [Connection to 100.100.100.1 lost]

-

ルータ(House)にTelnetで接続し、コマンドshow access-listを入力します。

house#show access-list Extended IP access list IDS_Ethernet1_in_1 10 permit ip host 10.66.79.195 any !--- You will see a temporary entry has been added to !--- the access list to block the router from which you connected via Telnet previously. 20 deny ip host 100.100.100.2 any (37 matches) 30 permit ip any any

-

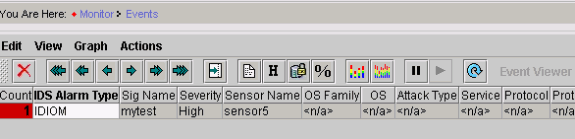

イベントビューアで[Query Database for new events now]をクリックし、以前に起動した攻撃のアラートを表示します。

-

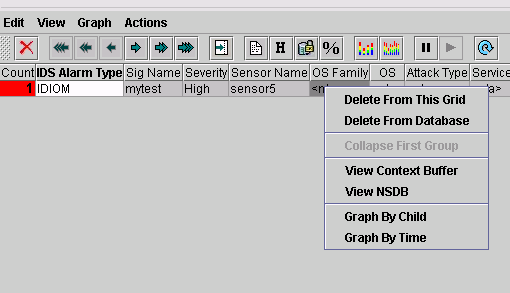

イベントビューアで、アラームを強調表示して右クリックし、[View Context Buffer]または[View NSDB]を選択して、アラームに関する詳細情報を表示します。

注:NSDBは、Cisco Secure Encyclopedia(登録ユーザ専用)でオンラインで利用することもできます。

トラブルシュート

トラブルシューティングの手順

トラブルシューティングの目的で、次の手順を使用します。

-

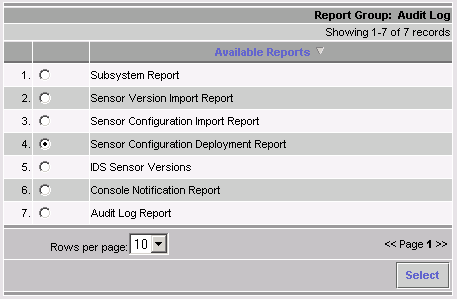

IDS MCで、[Reports] > [Generate]を選択します。

問題の種類に応じて、7つのレポートの1つでさらに詳細を確認する必要があります。

-

Sensorコンソールでshow statistics networkaccessコマンドを入力し、出力をチェックして「state」がアクティブであることを確認します。

sensor5#show statistics networkAccess Current Configuration AllowSensorShun = false ShunMaxEntries = 100 NetDevice Type = Cisco IP = 10.66.79.210 NATAddr = 0.0.0.0 Communications = telnet ShunInterface InterfaceName = FastEthernet0/1 InterfaceDirection = in State ShunEnable = true NetDevice IP = 10.66.79.210 AclSupport = uses Named ACLs State = Active ShunnedAddr Host IP = 100.100.100.2 ShunMinutes = 15 MinutesRemaining = 12 sensor5# -

通信パラメータに、3DESを使用したTelnetやセキュアシェル(SSH)など、正しいプロトコルが使用されていることを確認します。

PC上のSSH/Telnetクライアントから手動でSSHまたはTelnetを試行して、ユーザ名とパスワードのクレデンシャルが正しいことを確認できます。次に、センサー自体からルータにTelnetまたはSSHを試して、正常にログインできることを確認します。

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

16-Jun-2008 |

初版 |

フィードバック

フィードバック