UNIX Director のシャニングのセットアップ

はじめに

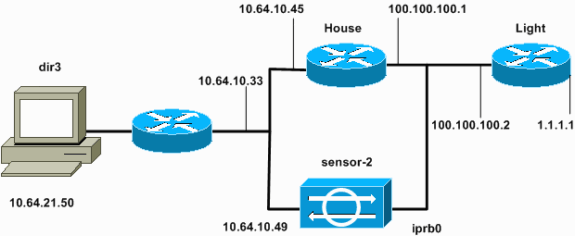

シスコ侵入検知システム(IDS)のダイレクタとセンサーを使用して、シャニング用の Cisco ルータを管理できます。このドキュメントでは、ルータ「House」に対する攻撃を検出し、この情報をディレクタ「dir3」に伝達するために、センサー(sensor-2)が設定されています。 設定が完了すると、ルータ「Light」から攻撃が開始されます(1024バイトを超えるpingはシグニチャ2151、Internet Control Message Protocol [ICMP]はシグニチャ2152でフラッドされます)。 センサーが攻撃を検出して、これをダイレクタに伝送します。アクセス コントロール リスト(ACL)がルータにダウンロードされ、攻撃者からのトラフィックが回避されます。攻撃者側ではホスト到達不能と表示され、被害者側ではダウンロードされた ACL が表示されます。

前提条件

要件

この設定を開始する前に、次の要件が満たされていることを確認してください。

-

センサーを設置し、正しく動作することを確認します。

-

スニフィングインターフェイスがルータの外部インターフェイスに及ぶことを確認します。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

-

Cisco IDS Director 2.2.3

-

Cisco IDS Sensor 3.0.5

-

12.2.6のCisco IOS®ルータ

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

表記法

表記法の詳細については、『シスコ テクニカル ティップスの表記法』を参照してください。

設定

このセクションでは、このドキュメントで説明する機能を設定するために必要な情報を提供しています。

注:この文書で使用されているコマンドの詳細を調べるには、「Command Lookup ツール」を使用してください(登録ユーザのみ)。

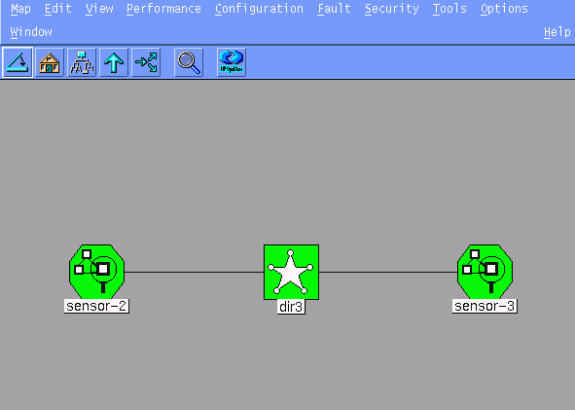

ネットワーク図

このドキュメントでは、次の図で示されるネットワーク設定を使用しています。

コンフィギュレーション

このドキュメントでは次の設定を使用します。

| Router Light |

|---|

Current configuration : 906 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| Router House |

|---|

Current configuration : 2187 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname house ! enable password cisco ! ! ! ip subnet-zero ! ! fax interface-type modem mta receive maximum-recipients 0 ! ! ! ! interface FastEthernet0/0 ip address 100.100.100.1 255.255.255.0 !--- After you configure shunning, IDS Sensor puts this line in. ip access-group IDS_FastEthernet0/0_in_1 in duplex auto speed auto ! interface FastEthernet0/1 ip address 10.64.10.45 255.255.255.224 duplex auto speed auto ! ! ! interface FastEthernet4/0 no ip address shutdown duplex auto speed auto ! ip classless ip route 0.0.0.0 0.0.0.0 10.64.10.33 ip route 1.1.1.0 255.255.255.0 100.100.100.2 ip http server ip pim bidir-enable ! ! !--- After you configure shunning, IDS Sensor puts these lines in. ip access-list extended IDS_FastEthernet0/0_in deny ip host 100.100.100.2 any permit ip host 10.64.10.49 any permit ip any any ! snmp-server manager ! call RSVP-sync ! ! mgcp profile default ! dial-peer cor custom ! ! ! ! line con 0 line aux 0 line vty 0 4 password cisco login ! ! end house# |

Sensor の設定

Sensor を設定するには、次の手順を実行します。

-

ユーザ名root、パスワードattackを使用し、10.64.10.49にTelnetで接続します。

-

「sysconfig-sensor」と入力します。

-

プロンプトが表示されたら、次の例に示すように設定情報を入力します。

1 - IP Address: 10.64.10.49 2 - IP Netmask: 255.255.255.224 3 - IP Host Name: sensor-2 4 - Default Route 10.64.10.33 5 - Network Access Control 64. 10. 6 - Communications Infrastructure Sensor Host ID: 49 Sensor Organization ID: 900 Sensor Host Name: sensor-2 Sensor Organization Name: cisco Sensor IP Address: 10.64.10.49 IDS Manager Host ID: 50 IDS Manager Organization ID: 900 IDS Manager Host Name: dir3 IDS Manager Organization Name: cisco IDS Manager IP Address: 10.64.21.50 -

要求されたら、設定を保存して Sensor をリブートします。

Director への Sensor の追加

Director に Sensor を追加するには、次の手順を実行します。

-

ユーザ名netrangr、パスワードattackを使用し、10.64.21.50にTelnetで接続します。

-

ovw&と入力してHP OpenViewを起動します。

-

メインメニューで、Security > Configureの順に選択します。

-

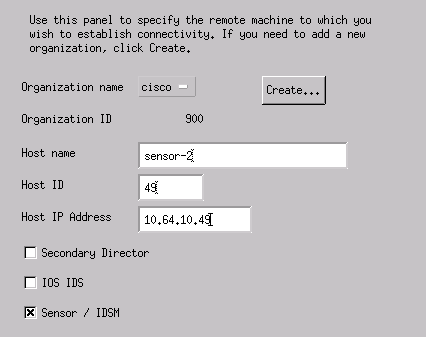

Configuration File Management UtilityでFile > Add Hostの順に選択し、Nextをクリックします。

-

これは、要求された情報を入力する方法の例です。

-

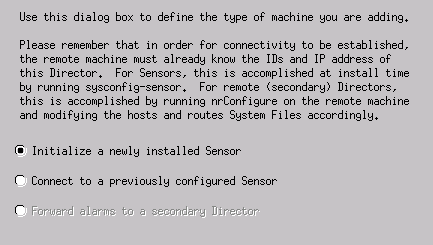

マシンのタイプとしてデフォルト設定を受け入れ、次の例に示すようにNextをクリックします。

-

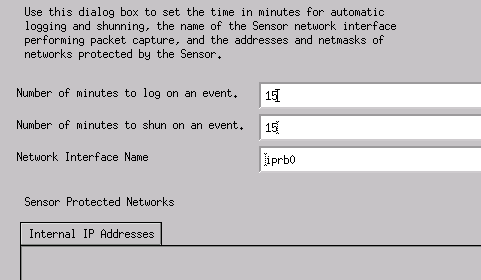

ログと回避の分数を変更するか、値が受け入れ可能な場合はデフォルトのままにします。ネットワークインターフェイス名をスニフィングインターフェイス名に変更します。

この例では「iprb0」です。 Sensor のタイプおよび Sensor への接続方法により、「spwr0」や他のものに変更できます。

-

Finishをクリックするオプションが表示されるまで、Nextをクリックします。

Directorにセンサーが正常に追加されました。メインメニューに、次の例のようにsensor-2と表示されます。

Cisco IOSルータのシャニングの設定

Cisco IOSルータのシャニングを設定するには、次の手順を実行します。

-

メインメニューで、Security > Configureの順に選択します。

-

Configuration File Management Utilityで、sensor-2を強調表示してダブルクリックします。

-

Device Management を開きます。

-

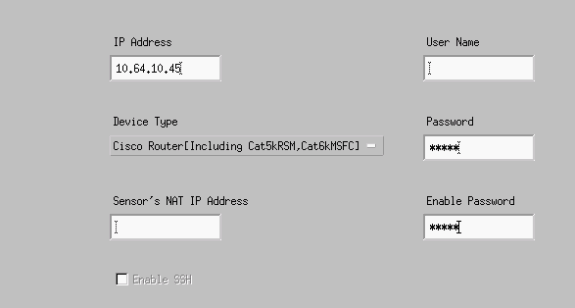

Devices > Addの順にクリックし、次の例に示すように情報を入力します。[OK] をクリックして、次に進みます。

Telnetおよびイネーブルパスワードは、ルータ「House」のパスワードと一致します。

-

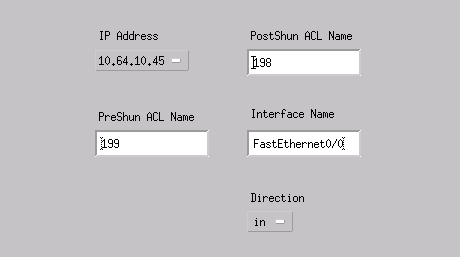

Interfaces > Addの順にクリックして、次の情報を入力し、OKをクリックして続行します。

-

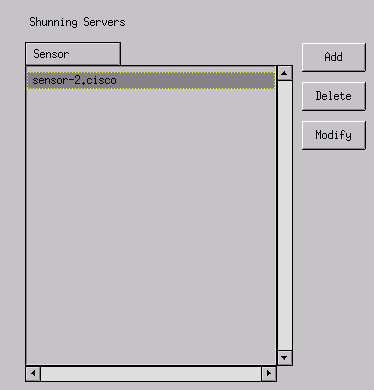

Shunning > Addの順にクリックし、回避サーバとしてsensor-2.ciscoを選択します。完了したら、[デバイス管理]ウィンドウを閉じます。

-

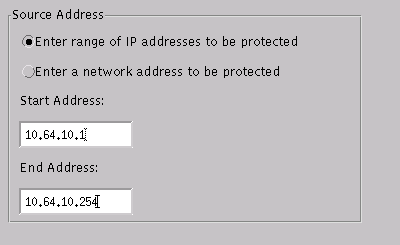

Intrusion Detectionウィンドウを開き、Protected Networksをクリックします。次の例に示すように、保護されたネットワークに範囲10.64.10.1 ~ 10.64.10.254を追加します。

-

Profile > Manual Configurationの順にクリックします。

-

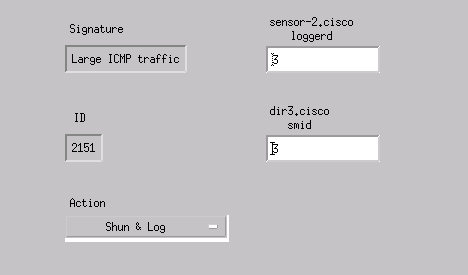

Modify Signatures > Large ICMP Trafficの順に選択し、IDは2151にします。

-

Modifyをクリックし、ActionをNoneからShun & Logに変更し、OKをクリックして続行します。

-

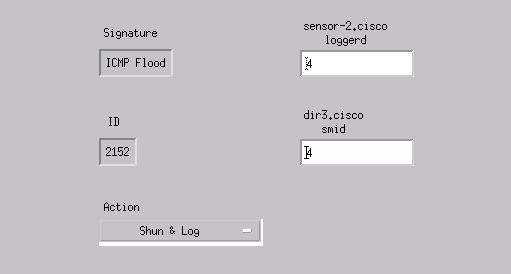

ICMP Flood with an ID of 2152を選択して、Modifyをクリックします。ActionをNoneからShun & Logに変更し、OKをクリックして続行します。

-

[OK] をクリックし、[Intrusion Detection] ウィンドウを閉じます。

-

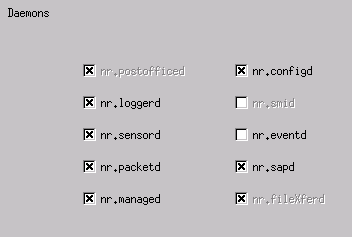

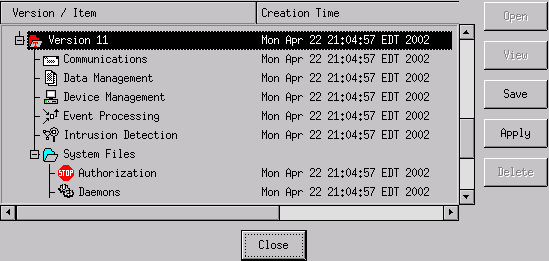

System Filesフォルダを開き、Daemonsウィンドウを開きます。

次のデーモンが有効になっていることを確認します。

-

OKをクリックして続行し、変更したバージョンを選択し、Save、Applyの順にクリックします。

Sensorがサービスの再起動を終了したことをシステムが通知するまで待ってから、Director Configurationのすべてのウィンドウを閉じます。

確認

ここでは、設定が正しく機能していることを確認するために使用する情報を示します。

特定の show コマンドは、Output Interpreter Tool(登録ユーザ専用)によってサポートされています。このツールを使用すると、show コマンド出力の分析を表示できます。

-

show access-list:ルータ設定のaccess-listコマンド文をリストします。また、access-listコマンド検索の間に要素が一致した回数を示すヒットカウントも表示されます。

-

ping - 基本的なネットワークの接続性を診断するのに使用します。

攻撃の開始前

攻撃を開始する前に、次のコマンドを発行します。

house#show access-list

Extended IP access list IDS_FastEthernet0/0_in_1

permit ip host 10.64.10.49 any

permit ip any any (12 matches)

house#

light#ping 10.64.10.45

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

light#

攻撃とシャニングの開始

ルータ「Light」から被害者「House」への攻撃を開始します。 ACLが有効になると、到達不能が表示されます。

light#ping Protocol [ip]: Target IP address: 10.64.10.45 Repeat count [5]: 1000000 Datagram size [100]: 18000 Timeout in seconds [2]: Extended commands [n]: Sweep range of sizes [n]: Type escape sequence to abort. Sending 1000000, 18000-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.

センサーが攻撃を検出すると、ACLがダウンロードされ、次の出力が「House」に表示されます。

house#show access-list Extended IP access list IDS_FastEthernet0/0_in_0 permit ip host 10.64.10.49 any deny ip host 100.100.100.2 any (459 matches) permit ip any any

この例に示すように、到達不能は「Light」に表示されたままです。

Light#ping 10.64.10.45 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: U.U.U Success rate is 0 percent (0/5)

15分後、シャニングが15分に設定されたため、「家」は通常に戻ります。

House#show access-list

Extended IP access list IDS_FastEthernet0/0_in_1

permit ip host 10.64.10.49 any

permit ip any any (12 matches)

house#

「Light」は「House」にpingできる。

Light#ping 10.64.10.45 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

トラブルシュート

現在、この設定に関する特定のトラブルシューティング情報はありません。

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

05-Sep-2001 |

初版 |

フィードバック

フィードバック