Active Directory WMI プロバイダーを使用した ISE 2.2 PIC の設定

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

内容

概要

このドキュメントでは、Active Directory Windows Management Instrumentation(AD WMI)プロバイダーで、Services Engine Passive Identity Connector(ISE PIC)の導入を設定する方法を説明します。ISE PIC は、パッシブ ID 機能を重視する軽量な ISE のバージョンです。

ISE PIC は、パッシブ ID のみを使用するすべての Cisco セキュリティ ポートフォリオ向けの、単一 ID ソリューションです。これは承認またはポリシーが ISE PIC 上で設定できないことを意味します。これは多様なプロバイダー(エージェント、WMI、Syslog、API)をサポートし、REST API で統合できます。エンドポイントに照会する機能もあります(ユーザのログイン状況や、エンドポイントの接続状態など)。

前提条件

要件

次の項目に関する基本的な知識が推奨されます。

-

Cisco Identity Service Engine

- Microsoft Active Directory

- Microsoft WMI

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- Cisco Identity Service Engine Passive Identity Connector バージョン 2.2.0.470

- Microsoft Windows 7(Service Pack 1)

- Microsoft Windows Server 2012 R2

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、初期(デフォルト)設定の状態から起動しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

背景説明

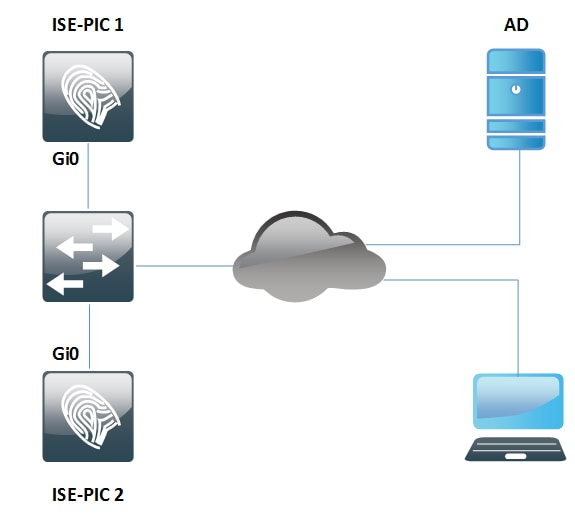

ISE PIC展開のノードの最大数は2です。この例では、ハイアベイラビリティ用にISE PIC展開を構成する方法を示しているため、2つの仮想マシン(VM)が使用されます。ISE PIC 導入では、ノードはプライマリおよびセカンダリのロールを果たすことができます。この場合、同時にプライマリにできるのは 1 ノードのみであり、GUI から手動でのみ変更できます。プライマリの障害時には、UI を除くすべての機能がセカンダリで動作します。UI はプライマリへの手動プロモーションでのみ有効になります。

この例は、Active Directory の WMI プロバイダーを設定する方法を示します。WMI は、オペレーティング システム インターフェイスを提供する Windows ドライバ モデルの一連の拡張機能で構成されており、備えられているコンポーネントはこれによって情報と通知を提供します。WMI は、Distributed Management Task Force(DMTF)が策定した Web-Based Enterprise Management(WBEM)および Common Information Model(CIM)標準の、Microsoft による実装です。

注:WMI の詳細については、Microsoft の公式サイトを参照してください。WMI について

ネットワーク図

このドキュメントの情報では、この図に示すネットワーク設定を使用しています。

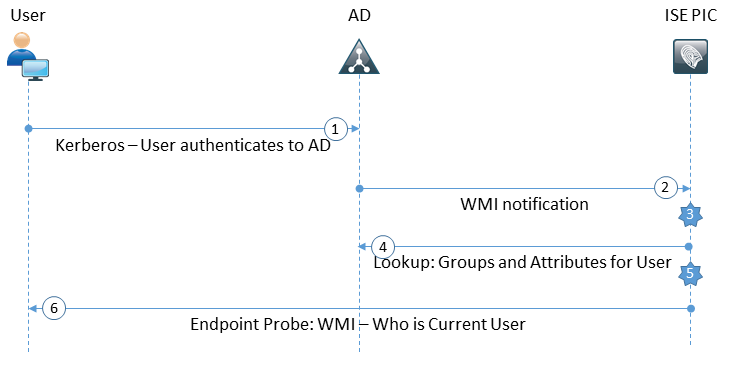

ワーク フロー

- PC にログインし、AD で認証されます。

- WMI は、ISE PIC にこの認証について通知します。

- ISEは、バインドUsername:IP_Addressをセッションディレクトリに追加します。

- ISE は AD からユーザのグループと属性を取得します。

- ISE はそのセッション ディレクトリにこの情報を保存します。

- 4 時間ごとに(設定不可)、ISE PIC はエンドポイント プローブを実行します。

- 最初にこれは、エンドポイントに WMI を試みます。

- WMI が失敗すると、ISE PIC は ISEExec を実行します。これはエンドポイントにユーザについて問い合わせ、次回の WMI を有効にします。

- さらに ISE PIC は、エンドポイントの MAC アドレスと OS タイプを取得します。

ISE PIC では、エンドポイント プローブの有効化/無効化のみが可能です。プライマリ ノードはすべてのエンドポイントに問い合わせ、セカンダリ ノードはハイ アベイラビリティのみを対象に問い合わせます。

設定

ISE PIC 導入の設定

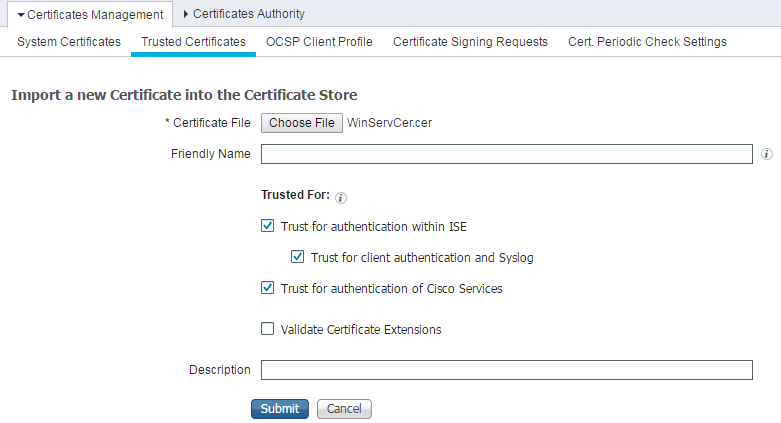

ステップ 1(オプション): 信頼できる証明書をインストールします。

認証局(CA)の一連の証明書全体は、ISE の信頼できるストアにインストールする必要があります。ISE PIC GUI にログインし、[Certificates] > [Certificates Management] > [Trusted Certificates] に移動します。[Import] をクリックし、PC から CA の証明書を選択します。

図のように、[Submit] をクリックして変更を保存します。チェーンのすべての証明書にこのステップを繰り返します。セカンダリ ノードにもステップを同様に繰り返します。

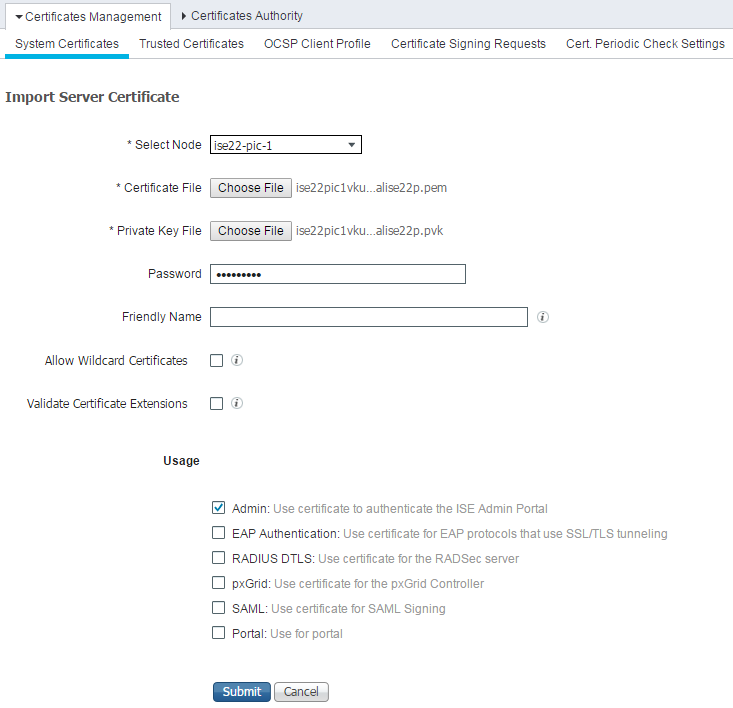

ステップ 2(オプション): システム証明書をインストールします。

オプション 1:秘密キーとともに CA によって生成済みの証明書。

[Certificates] > [Certificates Management] > [System Certificates] に移動して、[Import] をクリックします。[Certificate File] および [Private Key File] を選択し、秘密キーが暗号化されている場合は [Password] フィールドに入力します。

図に示すとおり、[Usage] の該当するオプションをオンにします。

注:ISE PIC は ISE コードに基づいており、適切なライセンスにより全機能 ISE に簡単に変換できるので、すべての使用オプションを選択できます。[EAP Authentication]、[RADIUS DTLS]、[SAML]、および [Portal] などのロールは、ISE PIC では使用されません。

[Submit] をクリックして証明書をインストールします。セカンダリ ノードにもこの手順を同様に繰り返します。

注:ISE PIC ノードのすべてのサービスは、サーバ証明書のインポート後に再起動します。

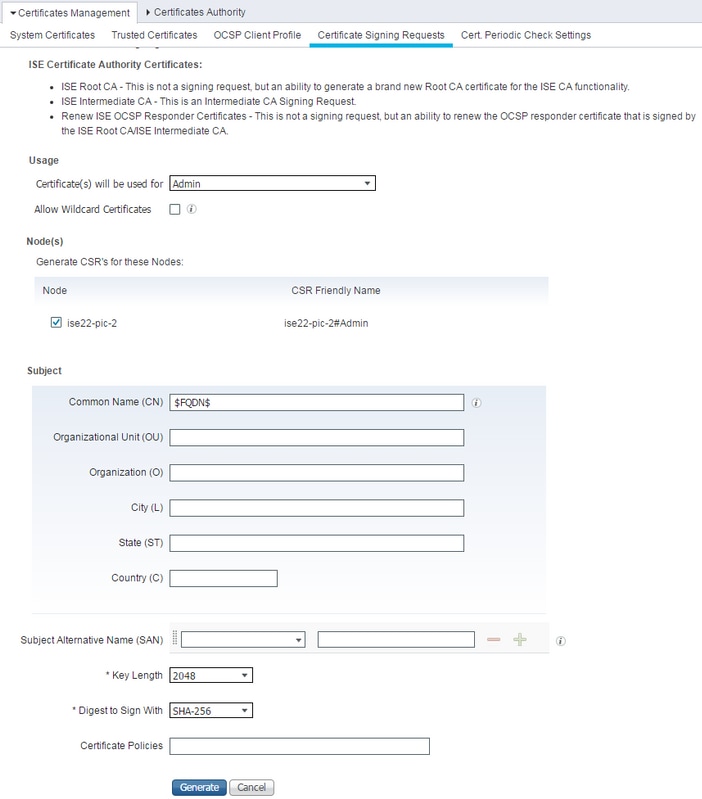

オプション 2:証明書署名要求(CSR)を生成し、CA で署名し、ISE 上でバインドします。

[Certificates] > [Certificates Management] > [Certificate Signing Requests] ページに移動し、[Generate Certificate Signing Requests (CSR)] をクリックします。

ノードと使用法を選択し、その他のフィールドは必要に応じて入力します。

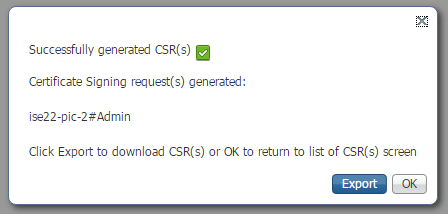

[Generate] をクリックします。CSR が生成した [Export] オプションがある新しいウィンドウがポップアップします。

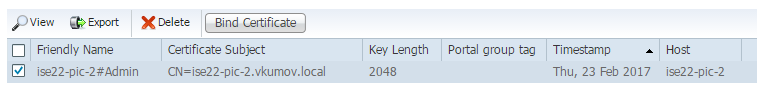

[Export] をクリックし、生成された *.pem ファイルを保存して、CA で署名します。CSR を署名したら、[Certificates] > [Certificates Management] > [Certificate Signing Requests] ページに移動して、CSR を選択し、[Bind Certificate] をクリックします。

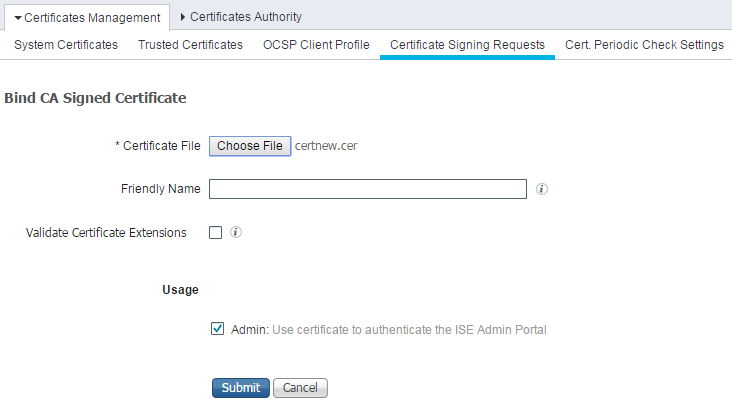

CA で署名された証明書を選択し、[Submit] をクリックして変更を適用します。

ISE PIC ノード上のすべてのサービスは、[Submit] をクリックして証明書をインストールすると再始動されます。

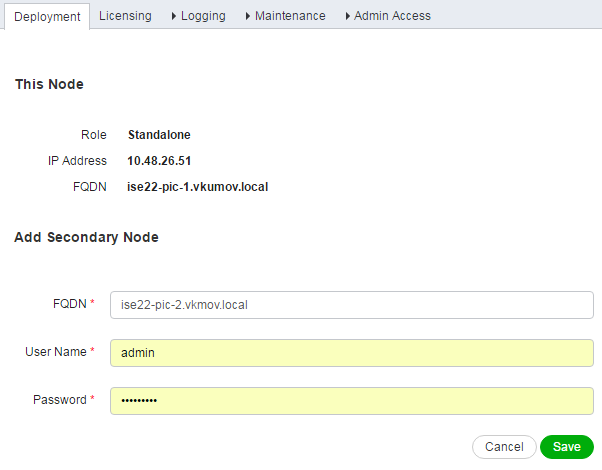

ステップ 3:導入にセカンダリ ノードを追加します。

ISE PIC では、ハイ アベイラビリティ用に導入内に 2 つのノードを持つことができます。(通常の ISE の導入と比べて異なる点として)双方向に信頼する証明書は不要です。 図に示すように、セカンダリ ノードを導入に追加するには、プライマリ ISE PIC ノード上で [Administration] > [Deployment] ページに移動します。

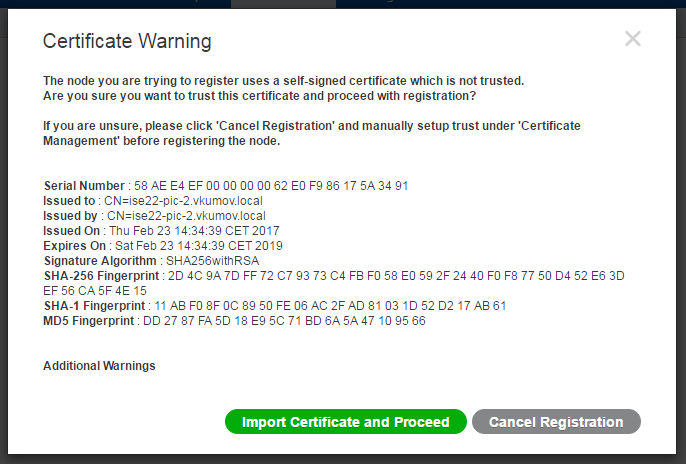

セカンダリ ノードの完全修飾ドメイン名(FQDN)、そのノードの管理者クレデンシャルを入力し、[Save] をクリックします。プライマリ ISE PIC ノードは、セカンダリ ノードの管理証明書を確認できない場合に、その証明書を信頼ストアにインストールする前に確認を求めてきます。

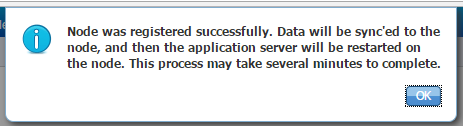

このような場合は、ノードを導入に参加させるために [Import Certificate and Proceed] をクリックします。ノードが正しく追加されたことを示す通知を受け取ります。セカンダリ ノード上のすべてのサービスが再起動します。

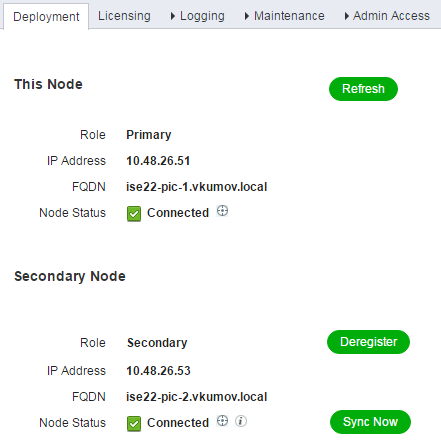

10 ~ 20分以内にノードが同期され、ノードのステータスが

Active Directory Provider の設定

ISE PIC は Windows Management Instrumentation(WMI)を使用して、セッションに関する情報を AD から収集し、パブリッシュ/サブスクライブ通信のように機能します。これは次のことを意味します。

- ISE PIC は特定のイベントをサブスクライブします。

- WMI はこれらのイベントが発生すると ISE PIC にアラートを出します。

- 4768(Kerberos チケット認可)および 4770(Kerberos チケット更新)

- セッション ディレクトリのエントリの期限切れ(消去)

ステップ 1:ISE PIC をドメインに参加させます。

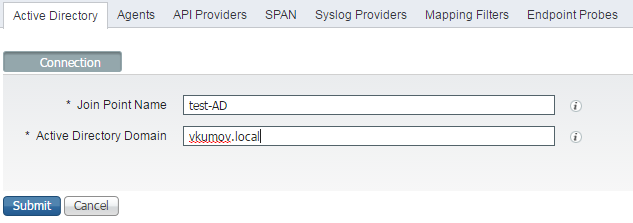

ISE PIC をドメインに参加させるには、[Providers] > [Active Directory] に移動し、[Add] をクリックします。

[Join Point Name] および [Active Directory Domain] フィールドに入力し、[Submit] をクリックして変更を保存します。[Join Point Name] は、ISE PIC のみで使用される名前です。[Active Directory Domain] は、ISE PIC が参加する、ISE PIC 上で設定された DNS サーバで解決できるドメイン名です。

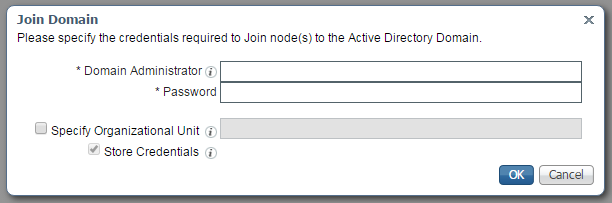

参加ポイントを作成したら、ISE PIC によりノードをドメインに参加させるかどうかが尋ねられます。[Yes] をクリックします。ドメインに参加するためのクレデンシャルを入力するウィンドウがポップアップします。

[Domain Administrator] フィールドと [Password] フィールドに入力して、[OK] をクリックします。

フィールド名は [Domain Administrator] ですが、ISE PIC をドメインに参加させるために必ずしも管理者ユーザが必要であるわけではありません。このユーザーには、ドメイン内のマシンアカウントの作成と削除、または以前に作成したマシンアカウントのパスワードの変更に十分な権限が必要です。このドキュメントでは、さまざまな操作を実行するために必要なActive Directoryアカウントの権限について説明します。

ただし、参加中に WMI を使用したい場合には、ドメイン管理者クレデンシャルを使用する必要があります。Config WMI オプションには以下が必要です。

- レジストリの変更

- DCOM を使用する権限

- WMI をリモートで使用する権限

- AD ドメイン コントローラのセキュリティ イベント ログの読み取りアクセス権

- Windows ファイアウォールでは、ISE PIC とのトラフィックを許可する必要があります(対応する Windows ファイアウォール ポリシーは、WMI の設定時に作成されます)。

注:[Store Credentials] は、エンドポイント プローブと WMI 設定に必要であるため、ISE PIC 上では常時オンにしておきます。ISE はそれらを内部的に暗号化して保存します。

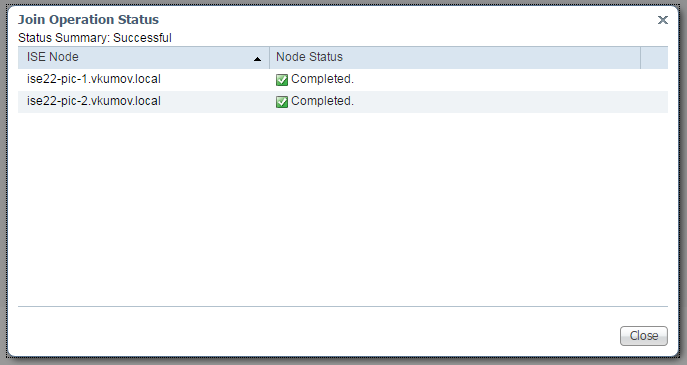

図に示すように、ISE PIC は操作の結果を新しいウィンドウで表示します。

ステップ2:ADの権限を調整します。

ドキュメントごとに、ADのユーザの権限を確認および調整します。Identity Services EngineパッシブIDコネクタ(ISE-PIC)インストールおよび管理者ガイド:

ドメイン管理グループのADユーザの権限の設定

Windows 2008 R2、Windows 2012、およびWindows 2012 R2の場合、Domain Adminグループは、デフォルトではWindowsオペレーティングシステムの特定のレジストリキーを完全に制御できません。Active Directory管理者は、次のレジストリキーに対するActive Directoryユーザーのフルコントロール権限を与える必要があります

- HKEY_CLASSES_ROOT\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

- HKLM\Software\Classes\Wow6432Node\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

ステップ 3:PassiveID エージェントを追加します。

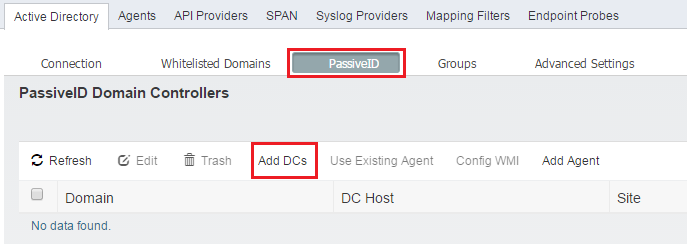

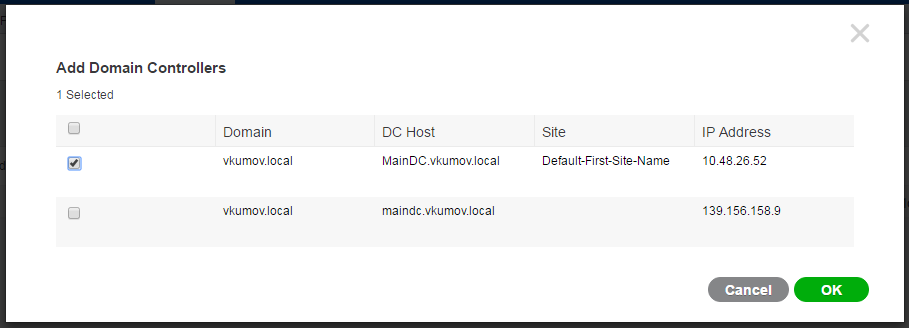

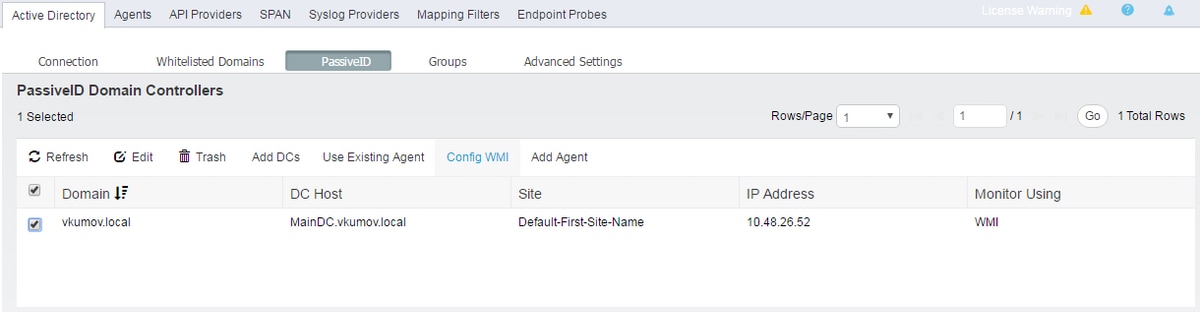

図に示すように、AD ドメイン ページで、[PassiveID] タブに移動して、[Add DCs] をクリックします。

新しいウィンドウがポップアップし、ISE は使用可能なすべてのドメイン コントローラのリストをロードします。図に示すように、WMI を設定する DC を選択し、[OK] をクリックして変更を保存します。

選択した DC は、[PassiveID Domain Controllers] のリストに追加されます。DC を選択し、[Config WMI] ボタンをクリックします。

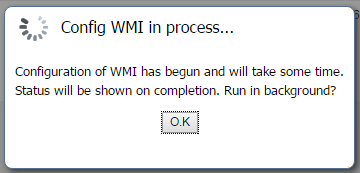

ISE PIC に、設定プロセスが進行中であることを示すメッセージが表示されます。

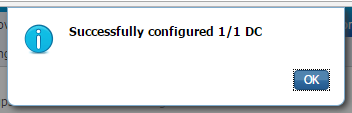

数分したら、選択した DC 上で WMI が正常に設定されたというメッセージが表示されます。

確認

導入

導入のステータスは、次のいくつかの方法で確認できます。

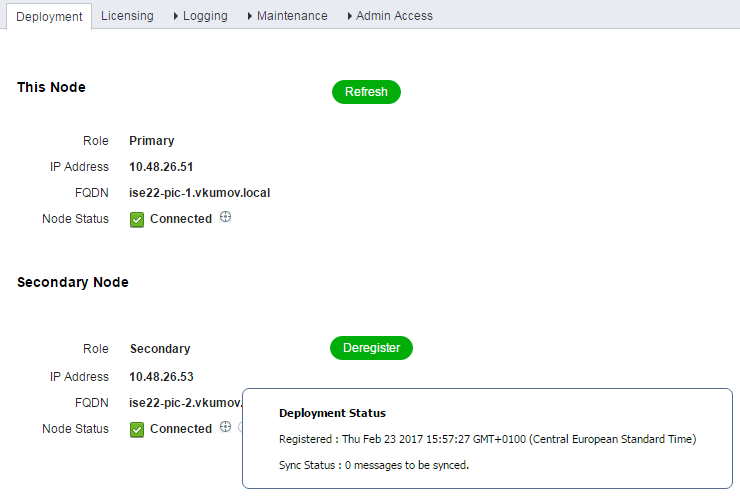

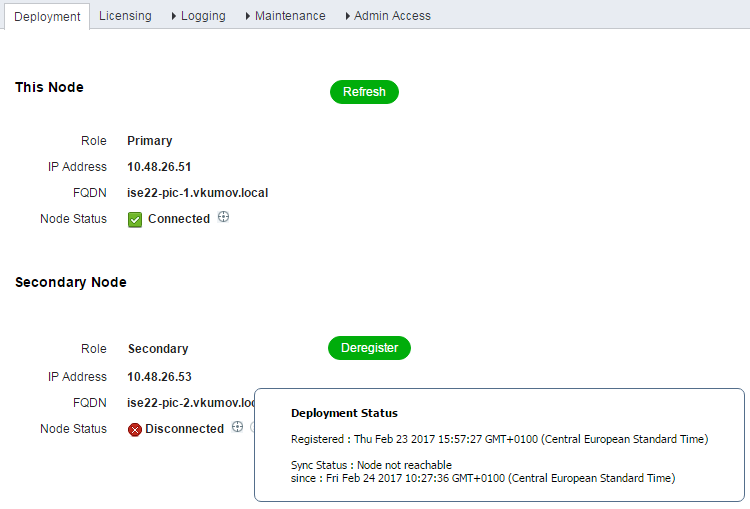

[Deployment] ページ

[Administration] > [Deployment] ページに移動し、導入の現在の状態を確認できます。

このページから、必要な場合にセカンダリ ノードの登録を取り消すことができます。手動同期を開始して、[Sync Status] をオンにすることができます。

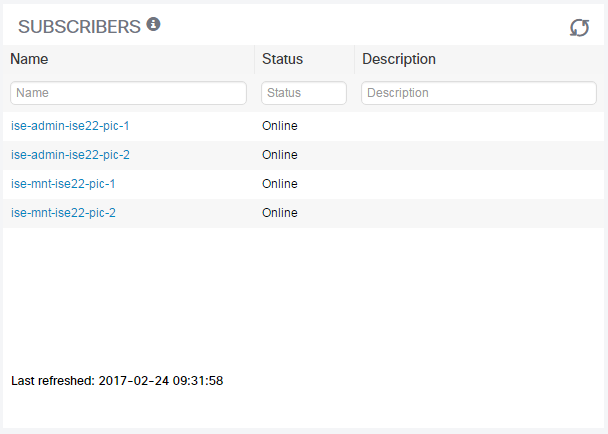

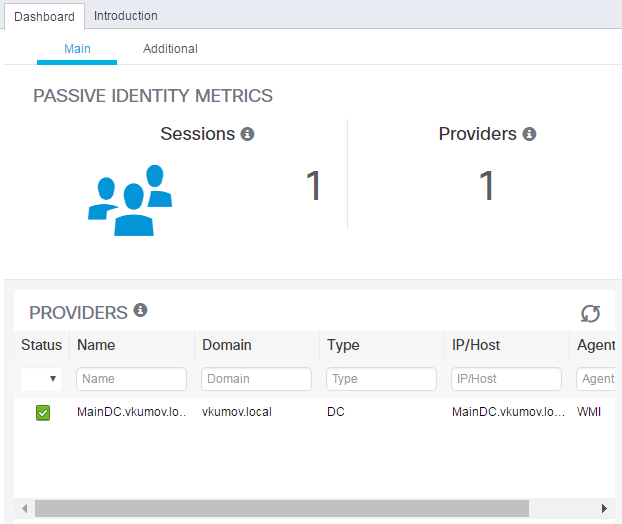

[Dashboard] ページ

ISE PIC のメイン ページには、[Subscribers] というダッシュレットがあります。このダッシュレットで、図に示すように、ISE PIC ノードの現在の状態を確認できます。

ISE PIC は、各ノードに admin と mnt の 2 つのノードを作成します。これらすべては、アクセス可能で動作可能であることを意味するオンライン ステータスである必要があります。

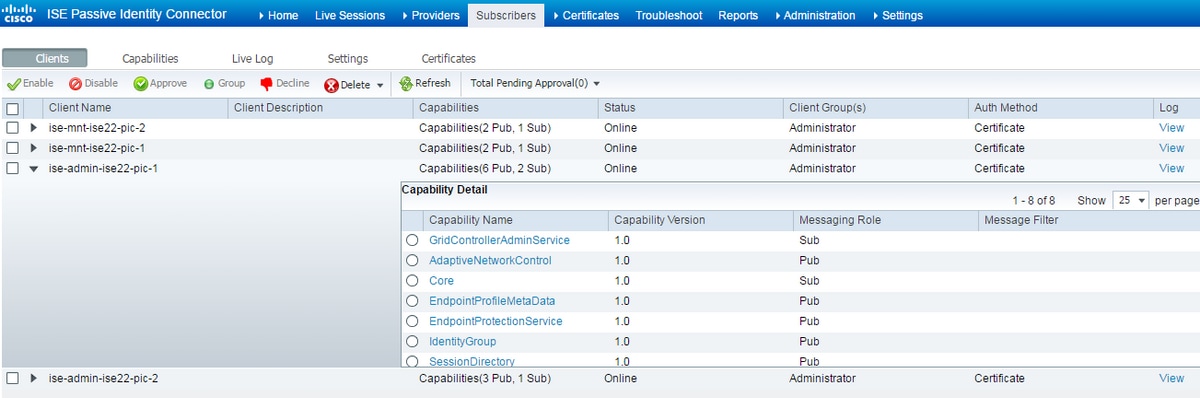

サブスクライバ

[Subscribers] ページは、ISE PIC のホーム ページにある、拡張バージョンのサブスクライバ ダッシュレットです。このページには、関連するすべての pxGrid が表示されます。さらに ISE PIC ノードのステータスもこのページで確認できます。

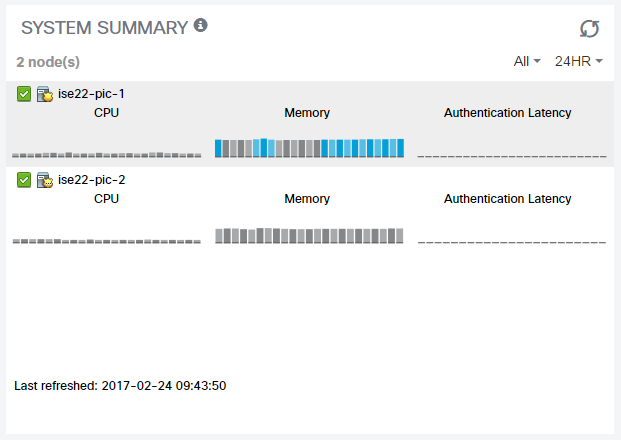

システムの要約

ISE PIC ではノードのヘルスの概要もモニタできます。このダッシュレットは、[Home] > [Dashboard] > [Additional] にあります。

ISE PIC は認証または承認を実行しないので、[Authentication Latency] は必ず 0ms となります。

プロバイダーおよびセッション

ホームページ

プロバイダーのステータス、検出されたセッションの数量は、[Home] > [Dashboard] ページに移動して確認できます。

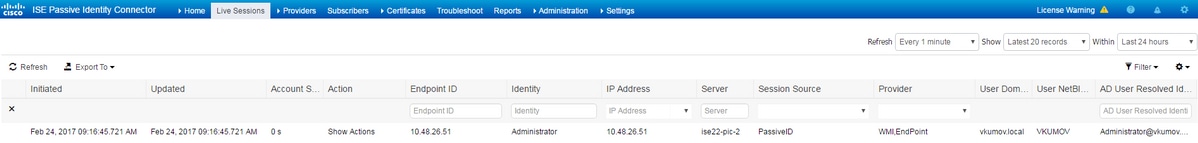

ライブ セッション

検出されたすべてのユーザ セッションに関する詳細情報は、[Live Sessions] ページにあります。

これは次のような情報が含まれます。

- [Provider]:このセッションを特定するために使用されたプロバイダー

- [Initiated] と [Updated]:それぞれセッションが開始されたときと、更新されたときのタイムスタンプ

- [IP Address]:エンドポイントのアドレス

- [Action]:ISE が実行できるアクション(たとえば、エンドポイントのステータスのチェックや、ISE PIC が pxGrid と統合されている場合にセッションをクリアする要求を送信するなど)

トラブルシュート

導入

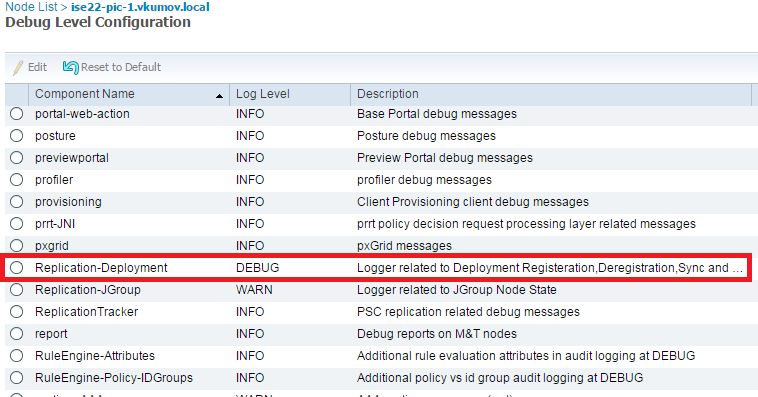

導入と複製の問題をトラブルシューティングするには、次のログ ファイルを参照します。

- replication.log

- deployment.log

- ise-psc.log

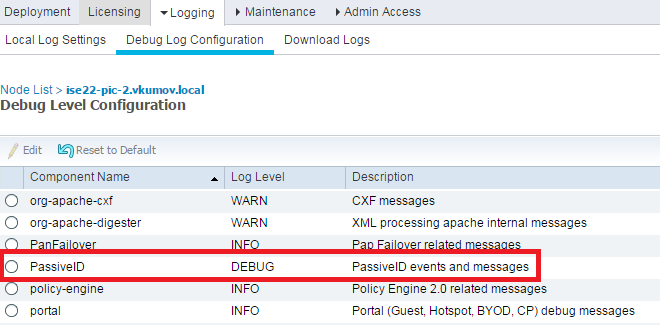

デバッグを有効にするには、[Administration] > [Logging] > [Debug Log Configuration] に移動します。

これらのデバッグは replication.log ファイルに書き込まれます。通常のレプリケーション プロセスの例は次のとおりです。

2017-02-24 10:11:06,893 INFO [pool-215-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Calling the publisher job from clusterstate processor

2017-02-24 10:11:06,893 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Started executing publisher job

2017-02-24 10:11:06,894 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Number of messages with no sequence number is 0

2017-02-24 10:11:06,894 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Finished executing publisher job

2017-02-24 10:11:06,895 DEBUG [pool-214-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -::::- Data returned in getMinMaxBySequence method=[id=[63ce2fe0-f8cd-11e6-b0ad-005056991a2e],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[502]2017-02-22 08:06:10.782]

2017-02-24 10:11:06,895 DEBUG [pool-214-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -::::- Data returned in getMinMaxBySequence method=[id=[3ded93c0-fa70-11e6-b684-005056990fbb],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[1600]2017-02-24 10:04:26.364]

2017-02-24 10:11:06,895 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.ClientNodeProxy -::::- Calling setClusterState(name: ise22-pic-1, minSequence: 502, sequence: 1600, active: {ise22-pic-1-5015})

2017-02-24 10:11:06,896 INFO [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Finished sending the clusterState !!!

2017-02-24 10:11:06,899 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- MonitorJob starting

2017-02-24 10:11:06,901 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.ClientNodeProxy -:::NodeStateMonitor:- Calling getNodeStates()

2017-02-24 10:11:06,904 INFO [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Nodes in distrubution: {ise22-pic-2=nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364} --- Nodes in cluster: [name: ise22-pic-2, Address: ise22-pic-2-38077, sequence: 1600, createtime: 2017-02-24 10:04:26.364]

2017-02-24 10:11:06,904 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Adding [ nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364 ] to liveDeploymentMembers

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -:::NodeStateMonitor:- Data returned in getMinMaxBySequence method=[id=[63ce2fe0-f8cd-11e6-b0ad-005056991a2e],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[502]2017-02-22 08:06:10.782]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -:::NodeStateMonitor:- Data returned in getMinMaxBySequence method=[id=[3ded93c0-fa70-11e6-b684-005056990fbb],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[1600]2017-02-24 10:04:26.364]

2017-02-24 10:11:06,905 INFO [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Primary node current status minmum sequence[ 1600 ], cluster state: [ name: ise22-pic-1, minSequence: 502, sequence: 1600, active: {ise22-pic-1-5015} ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Processing node state [ name: ise22-pic-2, Address: ise22-pic-2-38077, sequence: 1600, createtime:2017-02-24 10:04:26.364 ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- ise22-pic-2 - [ nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364 ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Adding nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364 to liveJGroupMembers

2017-02-24 10:11:06,905 INFO [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- No Of deployedNodes: [ 1 ], No Of liveJGroupNodes: [ 1 ], deadOrSyncInPrgMembersExist: [ false ], latestMinSequence: [ 502 ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- deadOrSyncInPrgMembersExist =[false], minSequence=[1598],clusterState=[502]

ise-psc.log からのメッセージ

2017-02-24 10:19:36,902 INFO [pool-216-thread-1][] api.services.persistance.dao.DistributionDAO -:::NodeStateMonitor:- Host Name: ise22-pic-2, DB 'SEC_REPLICATIONSTATUS' = SYNC COMPLETED, Node Persona: SECONDARY, ReplicationStatus obj status: SYNC_COMPLETED

全般的な問題:セカンダリ ノードが到達不可

セカンダリ ノードが到達不可になると、[Administration] > [Deployment] ページに表示されます。

ise-psc.log に次のメッセージが含まれます。

2017-02-24 10:43:21,587 INFO [admin-http-pool155][] admin.restui.features.deployment.DeploymentIDCUIApi -::::- Replication status for node ise22-pic-2 = NODE NOT REACHABLE

このメッセージは、たとえば ping に応答しないノードなど、到達不可であるものについて説明します。

2017-02-24 11:03:53,359 INFO [counterscheduler-call-1][] cisco.cpm.infrastructure.utils.GenericUtil -::::- Received pingNode response : Node is reachable

実行するアクション:セカンダリ ノードの FQDN が解決可能であるかどうか、およびノード間の基本ネットワーク接続を確認します。

セカンダリ ノード上でアプリケーションが稼働状態でないか、またはノード間にファイアウォールがある場合には、ise-psc.log に次のメッセージが表示されることがあります。

2017-02-24 11:08:14,656 INFO [Thread-10][] com.cisco.epm.util.NodeCheck -::::- Now checking against secondary pap ise22-pic-2 2017-02-24 11:08:14,656 INFO [Thread-10][] com.cisco.epm.util.NodeCheckHelper -::::- inside getHostConfigRemoteServer 2017-02-24 11:08:14,766 WARN [Thread-10][] deployment.client.cert.validator.HttpsCertPathValidatorImpl -::::- Error while connecting to host: ise22-pic-2.vkumov.local. java.net.ConnectException: Connection refused 2017-02-24 11:08:14,871 WARN [Thread-10][] com.cisco.epm.util.NodeCheckHelper -::::- Unable to retrieve the host config from standby pap java.net.ConnectException: Connection refused 2017-02-24 11:08:14,871 WARN [Thread-10][] com.cisco.epm.util.NodeCheckHelper -::::- returning null from getHostConfigRemoteServer 2017-02-24 11:08:14,871 INFO [Thread-10][] com.cisco.epm.util.NodeCheck -::::- remotePrimaryConfig.getNodeRoleStatus() NULL 2017-02-24 11:08:14,871 INFO [Thread-10][] com.cisco.epm.util.NodeCheck -::::- remoteClusterInfo.getDeploymentName NULL

実行するアクション:セカンダリノードのアプリケーションステータスを確認し、すべての接続がノード間で許可されている場合はネットワーク接続を確認します。

Active Directory および WMI

Active Directory WMI をトラブルシューティングするには、次のファイルを参照します。

- passive-wmi.log

- passive-endpoint.log

- ise-psc.log

- ad_agent.log

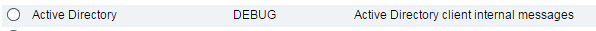

役立つデバッグは、[Administration] > [Logging] > [Debug Log Configuration] に移動して有効にできます。

および

デバッグを有効にした場合に、passive-wmi.log で新たに学習されるセッションの例を以下に示します。

2017-02-24 11:36:22,584 DEBUG [Thread-11][] com.cisco.idc.dc-probe- New login event retrieved from Domain Controller. Identity Mapping.ticket =

instance of __InstanceCreationEvent

{

SECURITY_DESCRIPTOR = {1, 0, 20, 128, 96, 0, 0, 0, 112, 0, 0, 0, 0, 0, 0, 0, 20, 0, 0, 0, 2, 0, 76, 0, 3, 0, 0, 0, 0, 0, 20, 0, 69, 0, 15, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0, 0, 0, 24, 0, 69, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 0, 0, 24, 0, 65, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 61, 2, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0};

TargetInstance =

instance of Win32_NTLogEvent

{

Category = 14339;

CategoryString = "Kerberos Authentication Service";

ComputerName = "MainDC.vkumov.local";

EventCode = 4768;

EventIdentifier = 4768;

EventType = 4;

InsertionStrings = {"Administrator", "vkumov.local", "S-1-5-21-2952046201-2792970045-1866348404-500", "krbtgt", "S-1-5-21-2952046201-2792970045-1866348404-502", "0x40810010", "0x0", "0x12", "2", "::1", "0", "", "", ""};

Logfile = "Security";

Message = "A Kerberos authentication ticket (TGT) was requested.

\n

\nAccount Information:

\n\tAccount Name:\t\tAdministrator

\n\tSupplied Realm Name:\tvkumov.local

\n\tUser ID:\t\t\tS-1-5-21-2952046201-2792970045-1866348404-500

\n

\nService Information:

\n\tService Name:\t\tkrbtgt

\n\tService ID:\t\tS-1-5-21-2952046201-2792970045-1866348404-502

\n

\nNetwork Information:

\n\tClient Address:\t\t::1

\n\tClient Port:\t\t0

\n

\nAdditional Information:

\n\tTicket Options:\t\t0x40810010

\n\tResult Code:\t\t0x0

\n\tTicket Encryption Type:\t0x12

\n\tPre-Authentication Type:\t2

\n

\nCertificate Information:

\n\tCertificate Issuer Name:\t\t

\n\tCertificate Serial Number:\t

\n\tCertificate Thumbprint:\t\t

\n

\nCertificate information is only provided if a certificate was used for pre-authentication.

\n

\nPre-authentication types, ticket options, encryption types and result codes are defined in RFC 4120.";

RecordNumber = 918032;

SourceName = "Microsoft-Windows-Security-Auditing";

TimeGenerated = "20170224103621.575178-000";

TimeWritten = "20170224103621.575178-000";

Type = "Audit Success";

};

TIME_CREATED = "131324061825752057";

};

, Identity Mapping.dc-domainname = vkumov.local , Identity Mapping.dc-connection-type = Current events , Identity Mapping.dc-name = MainDC.vkumov.local , Identity Mapping.dc-host = MainDC.vkumov.local/10.48.26.52 ,

2017-02-24 11:36:22,587 DEBUG [Thread-11][] com.cisco.idc.dc-probe- Replaced local IP. Identity Mapping.ticket =

instance of __InstanceCreationEvent

{

SECURITY_DESCRIPTOR = {1, 0, 20, 128, 96, 0, 0, 0, 112, 0, 0, 0, 0, 0, 0, 0, 20, 0, 0, 0, 2, 0, 76, 0, 3, 0, 0, 0, 0, 0, 20, 0, 69, 0, 15, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0, 0, 0, 24, 0, 69, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 0, 0, 24, 0, 65, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 61, 2, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0};

TargetInstance =

instance of Win32_NTLogEvent

{

Category = 14339;

CategoryString = "Kerberos Authentication Service";

ComputerName = "MainDC.vkumov.local";

EventCode = 4768;

EventIdentifier = 4768;

EventType = 4;

InsertionStrings = {"Administrator", "vkumov.local", "S-1-5-21-2952046201-2792970045-1866348404-500", "krbtgt", "S-1-5-21-2952046201-2792970045-1866348404-502", "0x40810010", "0x0", "0x12", "2", "::1", "0", "", "", ""};

Logfile = "Security";

Message = "A Kerberos authentication ticket (TGT) was requested.

\n

\nAccount Information:

\n\tAccount Name:\t\tAdministrator

\n\tSupplied Realm Name:\tvkumov.local

\n\tUser ID:\t\t\tS-1-5-21-2952046201-2792970045-1866348404-500

\n

\nService Information:

\n\tService Name:\t\tkrbtgt

\n\tService ID:\t\tS-1-5-21-2952046201-2792970045-1866348404-502

\n

\nNetwork Information:

\n\tClient Address:\t\t::1

\n\tClient Port:\t\t0

\n

\nAdditional Information:

\n\tTicket Options:\t\t0x40810010

\n\tResult Code:\t\t0x0

\n\tTicket Encryption Type:\t0x12

\n\tPre-Authentication Type:\t2

\n

\nCertificate Information:

\n\tCertificate Issuer Name:\t\t

\n\tCertificate Serial Number:\t

\n\tCertificate Thumbprint:\t\t

\n

\nCertificate information is only provided if a certificate was used for pre-authentication.

\n

\nPre-authentication types, ticket options, encryption types and result codes are defined in RFC 4120.";

RecordNumber = 918032;

SourceName = "Microsoft-Windows-Security-Auditing";

TimeGenerated = "20170224103621.575178-000";

TimeWritten = "20170224103621.575178-000";

Type = "Audit Success";

};

TIME_CREATED = "131324061825752057";

};

, Identity Mapping.dc-domainname = vkumov.local , Identity Mapping.dc-connection-type = Current events , Identity Mapping.probe = WMI , Identity Mapping.event-local-ip-address = ::1 , Identity Mapping.dc-name = MainDC.vkumov.local , Identity Mapping.dc-host = MainDC.vkumov.local/10.48.26.52 , Identity Mapping.server = ise22-pic-2 , Identity Mapping.event-ip-address = 10.48.26.52 ,

2017-02-24 11:36:22,589 DEBUG [Thread-11][] com.cisco.idc.dc-probe- Received login event. Identity Mapping.ticket =

instance of __InstanceCreationEvent

{

SECURITY_DESCRIPTOR = {1, 0, 20, 128, 96, 0, 0, 0, 112, 0, 0, 0, 0, 0, 0, 0, 20, 0, 0, 0, 2, 0, 76, 0, 3, 0, 0, 0, 0, 0, 20, 0, 69, 0, 15, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0, 0, 0, 24, 0, 69, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 0, 0, 24, 0, 65, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 61, 2, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0};

TargetInstance =

instance of Win32_NTLogEvent

{

Category = 14339;

CategoryString = "Kerberos Authentication Service";

ComputerName = "MainDC.vkumov.local";

EventCode = 4768;

EventIdentifier = 4768;

EventType = 4;

InsertionStrings = {"Administrator", "vkumov.local", "S-1-5-21-2952046201-2792970045-1866348404-500", "krbtgt", "S-1-5-21-2952046201-2792970045-1866348404-502", "0x40810010", "0x0", "0x12", "2", "::1", "0", "", "", ""};

Logfile = "Security";

Message = "A Kerberos authentication ticket (TGT) was requested.

\n

\nAccount Information:

\n\tAccount Name:\t\tAdministrator

\n\tSupplied Realm Name:\tvkumov.local

\n\tUser ID:\t\t\tS-1-5-21-2952046201-2792970045-1866348404-500

\n

\nService Information:

\n\tService Name:\t\tkrbtgt

\n\tService ID:\t\tS-1-5-21-2952046201-2792970045-1866348404-502

\n

\nNetwork Information:

\n\tClient Address:\t\t::1

\n\tClient Port:\t\t0

\n

\nAdditional Information:

\n\tTicket Options:\t\t0x40810010

\n\tResult Code:\t\t0x0

\n\tTicket Encryption Type:\t0x12

\n\tPre-Authentication Type:\t2

\n

\nCertificate Information:

\n\tCertificate Issuer Name:\t\t

\n\tCertificate Serial Number:\t

\n\tCertificate Thumbprint:\t\t

\n

\nCertificate information is only provided if a certificate was used for pre-authentication.

\n

\nPre-authentication types, ticket options, encryption types and result codes are defined in RFC 4120.";

RecordNumber = 918032;

SourceName = "Microsoft-Windows-Security-Auditing";

TimeGenerated = "20170224103621.575178-000";

TimeWritten = "20170224103621.575178-000";

Type = "Audit Success";

};

TIME_CREATED = "131324061825752057";

};

, Identity Mapping.dc-domainname = vkumov.local , Identity Mapping.dc-connection-type = Current events , Identity Mapping.probe = WMI , Identity Mapping.event-local-ip-address = ::1 , Identity Mapping.dc-name = MainDC.vkumov.local , Identity Mapping.event-user-name = Administrator , Identity Mapping.dc-host = MainDC.vkumov.local/10.48.26.52 , Identity Mapping.server = ise22-pic-2 , Identity Mapping.event-ip-address = 10.48.26.52 ,

passive-endpoint.log のエンドポイント チェックの例(このケースではエンドポイントは ISE から到達不可でした)。

2017-02-23 13:48:29,298 INFO [EndPointProbe-Workers-Check-2][] com.cisco.idc.endpoint-probe- [PsExec-10.48.26.51] is User=vkumov.local/Administrator Still There ? ... 2017-02-23 13:48:32,335 INFO [EndPointProbe-Workers-Check-2][] com.cisco.idc.endpoint-probe- [PsExec-10.48.26.51] Identity check result is - > Endpoint UNREACHABLE

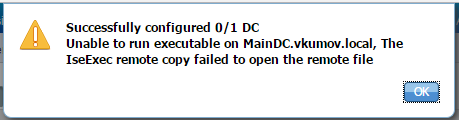

全般的な問題:ISE PIC が「<DC name> に対して実行可能ファイルを実行できない」という エラーをスローします。

ISE PIC をドメインに参加させるために使用されるユーザに十分な権限がない場合、ISE PIC は WMI 設定中にエラーをスローします。

適切なデバッグは ad_agent.log ファイルにあります(Active Directory ログ レベルが DEBUG に設定されています)。

26/02/2017 19:15:45,VERBOSE,139954093012736,SMBGSSContextNegotiate: state = 1,lwio/server/smbcommon/smbkrb5.c:460 26/02/2017 19:15:45,VERBOSE,139956055955200,Session 0x7f49bc001430 is eligible for reaping,lwio/server/rdr/session2.c:290 26/02/2017 19:15:45,VERBOSE,139954101405440,Error at ../../lsass/server/auth-providers/ad-open-provider/provider-main.c:7503 [code: C0000022],lsass/server/auth-providers/ad-open-provider/provider-main.c:7503 26/02/2017 19:15:45,VERBOSE,139954101405440,Extended Error code: 60190 (symbol: LW_ERROR_ISEEXEC_CP_OPEN_REMOTE_FILE),lsass/server/auth-providers/ad-open-provider/provider-main.c:7627 26/02/2017 19:15:45,VERBOSE,139954101405440,Error at ../../lsass/server/auth-providers/ad-open-provider/provider-main.c:7628 [code: C0000022],lsass/server/auth-providers/ad-open-provider/provider-main.c:7628 26/02/2017 19:15:45,VERBOSE,139954101405440,Error code: 5 (symbol: ERROR_ACCESS_DENIED),lsass/server/auth-providers/ad-open-provider/provider-main.c:7782 26/02/2017 19:15:45,VERBOSE,139954101405440,Error code: 5 (symbol: ERROR_ACCESS_DENIED),lsass/server/auth-providers/ad-open-provider/provider-main.c:7855 26/02/2017 19:15:45,VERBOSE,139954101405440,Error code: 5 (symbol: ERROR_ACCESS_DENIED),lsass/server/api/api2.c:2713 26/02/2017 19:15:45,VERBOSE,139956064347904,(session:ee880a4e15e682f4-08401b84f371a140) Dropping: LWMSG_STATUS_PEER_CLOSE,lwmsg/src/peer-task.c:625 26/02/2017 19:15:50,VERBOSE,139956055955200,RdrSocketRelease(0x7f496800b6e0, 38): socket is eligible for reaping,lwio/server/rdr/socket.c:2239

実行するアクション:ドメイン管理者の資格情報を使用してISE PICノードをドメインに再参加するか、参加操作に使用されるユーザーをADのドメイン管理グループに追加します。

フィードバック

フィードバック