NAD(IOS)通信を保護するための ISE 2.2 IPsec の設定

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

内容

はじめに

このドキュメントでは、TACACS IPSEC を設定およびトラブルシューティングして、Cisco Identity Service Engine(ISE)2.2 とネットワーク アクセス デバイス(NAD)との間の通信を保護する方法を説明します。TACACS トラフィックは、ルータと ISE との間の、サイト間(LAN 間)IPSec Internet Key Exchange バージョン 2(IKEv2)トンネルで暗号化できます。このドキュメントでは、TACACS の設定については説明していません。

前提条件

要件

次の項目に関する知識があることが推奨されます。

- ISE

- Cisco ルータ

- 一般的な IPSec の概念

- 一般的な TACACS の概念

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- ソフトウェア バージョン 15.4(3) S2 を実行する Cisco ISR4451-X ルータ

- Cisco Identity Service Engine バージョン 2.2

- Windows 7 Service Pack 1

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

背景説明

目標は、安全でない MD5 ハッシュ、Radius、および TACACS を使用するプロトコルを IPSec で保護することです。次のいくつかの点を考慮に入れます。

- Cisco ISE は、トンネル モードとトランスポート モードで IPSec をサポートします。

- Cisco ISE インターフェイスで IPSec を有効にすると、Cisco ISE と NAD 間に IPSec トンネルが作成され、通信が保護されます。

- 事前共有キーを定義するか、または IPSec 認証用に X.509 証明書を使用できます。

- IPSec は、Eth1 ~ Eth5 のインターフェイスで有効にできます。1 つの PSN につき 1 つの Cisco ISE インターフェイスにのみ IPSec を設定できます。

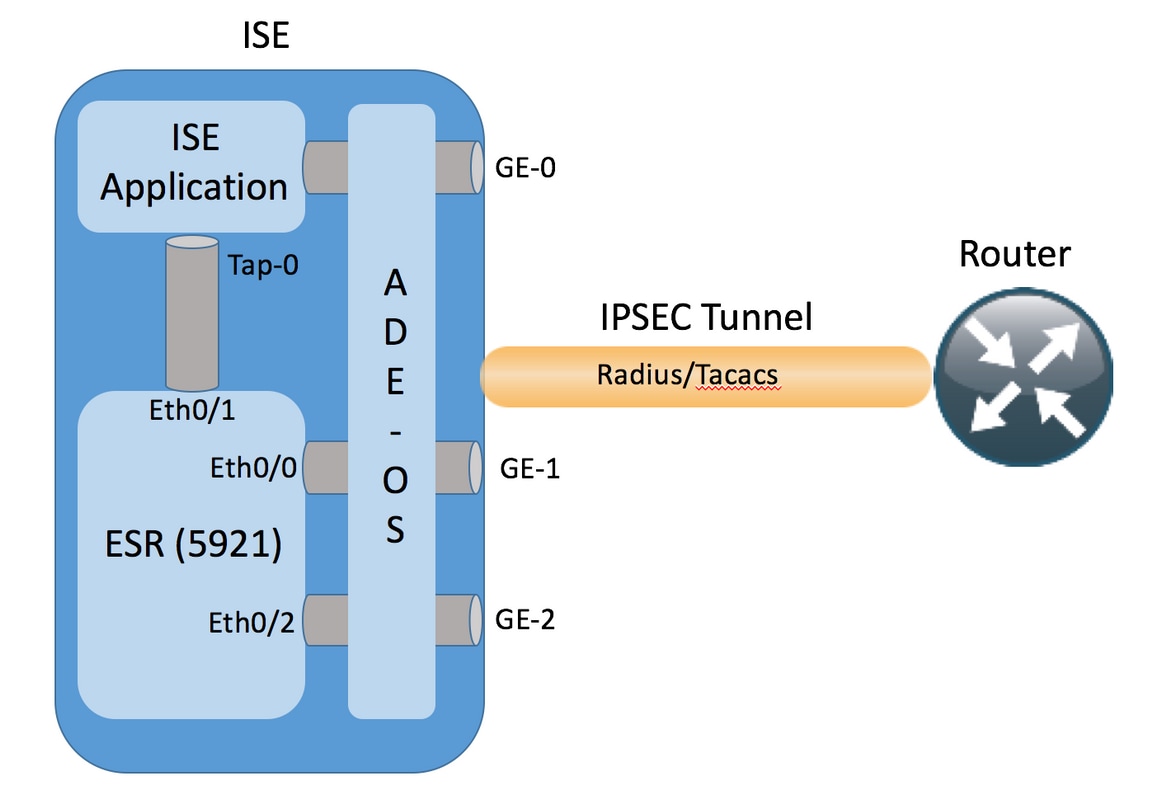

ISE IPSec アーキテクチャ

暗号化パケットを GE-1 ISE インターフェイスで受け取ると、エンベデッド サービス ルータ(ESR)はそれを Eth0/0 インターフェイスでインターセプトします。

interface Ethernet0/0

description e0/0->connection to external NAD

ip address 10.48.17.87 255.255.255.0

ip nat outside

ip virtual-reassembly in

no ip route-cache

crypto map radius

ESR はそれを復号し、事前設定された NAT ルールに従ってアドレス変換します。発信(NAD 方向)RADIUS/TACACS パケットは、Ethernet0/0 インターフェイス アドレスに変換され、その後暗号化されます。

ip nat inside source list 1 interface Ethernet0/0 overload

ip nat inside source static udp 10.1.1.2 1645 interface Ethernet0/0 1645

ip nat inside source static udp 10.1.1.2 1646 interface Ethernet0/0 1646

ip nat inside source static udp 10.1.1.2 1812 interface Ethernet0/0 1812

ip nat inside source static udp 10.1.1.2 1813 interface Ethernet0/0 1813

ip nat inside source static tcp 10.1.1.2 49 interface Ethernet0/0 49

access-list 1 permit 10.1.1.0 0.0.0.3

RADIUS/TACACS ポート上の Eth0/0 インターフェイス宛てのパケットは、Eth0/1 インターフェイスから ISE の内部アドレスである 10.1.1.2 IP アドレスに転送される必要があります。Eth0/1 の ESR 設定

interface Ethernet0/1

description e0/1->tap0 internal connection to ISE

ip address 10.1.1.1 255.255.255.252

ip nat inside

ip virtual-reassembly in

no ip route-cache

内部 Tap-0 インターフェイスの ISE 設定:

ISE22-1ek/admin# show interface | b tap0

tap0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.1.1.2 netmask 255.255.255.252 broadcast 10.1.1.3

inet6 fe80::6c2e:37ff:fe5f:b609 prefixlen 64 scopeid 0x20<link>

ether 6e:2e:37:5f:b6:09 txqueuelen 500 (Ethernet)

RX packets 81462 bytes 8927953 (8.5 MiB)

RX errors 0 dropped 68798 overruns 0 frame 0

TX packets 105 bytes 8405 (8.2 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

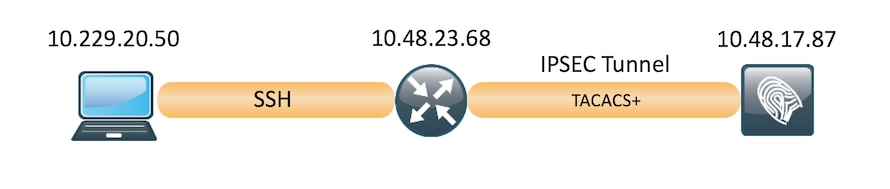

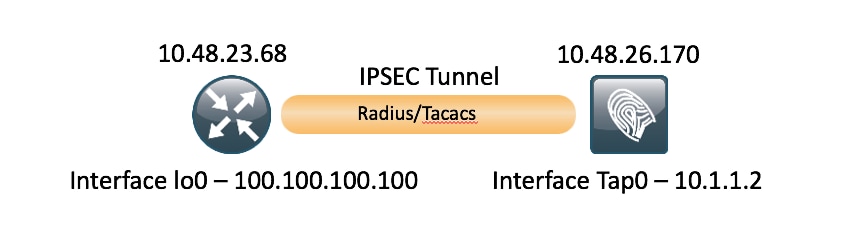

ネットワーク図

このドキュメントの情報は、次のネットワーク設定を使用します。

事前共有キー(設定変更なし)を使用した ikev1 ipsec vpn の設定

このセクションでは、IOS CLI 設定および ISE 設定を実行する方法を説明します。

IOS ルータの CLI 設定

インターフェイスの設定

IOS ルータ インターフェイスがまだ設定されていない場合、少なくとも WAN のインターフェイスを設定する必要があります。ランダム データの例は次のとおりです。

interface GigabitEthernet0/0/0

ip address 10.48.23.68 255.255.255.0

negotiation auto

no shutdown

!

サイト間 VPN トンネルを確立するために使用する必要があるリモート ピアへの接続があることを確認します。基本的な接続を確認するには、ping を使用できます。

ISAKMP(IKEv1)ポリシーの設定

IKEv1 接続用の ISAKMP ポリシーを設定するには、グローバル コンフィギュレーション モードで crypto isakmp policy <priority> コマンドを入力します。 ランダム データの例は次のとおりです。

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

注:IPSecに参加する各ピアに複数のIKEポリシーを設定できます。IKE ネゴシエーションが開始されると、リモート ピアに指定された最高プライオリティのポリシーから順に、両方のピアに設定された共通のポリシーの検索が試行されます。

暗号 ISAKMP キーの設定

事前共有認証キーを設定するには、グローバル コンフィギュレーション モードで crypto isakmp key コマンドを入力します。

crypto isakmp key Krakow123 address 10.48.17.87

対象の VPN トラフィックの ACL 設定

暗号化によって保護すべきトラフィックを指定するため、内線番号や名前付きアクセス リストを使用します。ランダム データの例は次のとおりです。

access-list 101 permit ip 10.48.23.68 0.0.0.0 10.48.17.87 0.0.0.0

注:VPNトラフィックのACLは、NATの後に送信元と宛先のIPアドレスを使用します。

トランスフォーム セットの設定

IPSec トランスフォーム セット(セキュリティ プロトコルとアルゴリズムの許容可能な組み合わせ)を定義するには、グローバル コンフィギュレーション モードで crypto ipsec transform-set コマンドを入力します。ランダム データの例は次のとおりです。

crypto ipsec transform-set SET esp-aes esp-sha256-hmac

mode transport

暗号マップの設定とインターフェイスへの適用

暗号マップ エントリを作成または変更し、暗号マップ コンフィギュレーション モードを開始するには、crypto map グローバル設定コマンドを入力します。暗号マップ エントリを完了するには、最低限定義する必要がある次のようないくつかの項目があります。

- 保護されたトラフィックを転送する IPSec ピアを定義する必要があります。これらは、SA を確立できるピアです。暗号マップ エントリに IPSec ピアを指定するには、set peer コマンドを入力します。

- 保護されたトラフィックで使用が受け入れられるトランスフォーム セットを定義する必要があります。暗号マップ エントリに使用可能なトランスフォーム セットを指定するには、set transform-set コマンドを入力します。

- 保護する必要があるトラフィックを定義する必要があります。暗号マップ エントリの拡張アクセス リストを指定するには、match address コマンドを入力します。

ランダム データの例は次のとおりです。

crypto map MAP 10 ipsec-isakmp

set peer 10.48.17.87

set transform-set SET

match address 101

最後の手順は、前にインターフェイスに対して定義した暗号マップを適用することです。これを適用するには、crypto map インターフェイス設定コマンドを入力します。

interface GigabitEthernet0/0

crypto map MAP

IOS の最終設定

最終的な IOS ルータの CLI 設定を次に示します。

aaa group server tacacs+ ISE_TACACS

server name ISE22

!

aaa authentication login default group ISE_TACACS

aaa authorization exec default group ISE_TACACS

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp key Krakow123 address 10.48.17.87

!

crypto ipsec transform-set SET esp-aes esp-sha256-hmac

mode transport

!

crypto map MAP 10 ipsec-isakmp

set peer 10.48.17.87

set transform-set SET

match address 101

!

access-list 101 permit ip 10.48.23.68 0.0.0.0 10.48.17.87 0.0.0.0

!

interface GigabitEthernet0/0/0

ip address 10.48.23.68 255.255.255.0

negotiation auto

no shutdown

!

crypto map MAP 10 ipsec-isakmp

set peer 10.48.17.87

set transform-set SET

match address 101

!

tacacs server ISE22

address ipv4 10.48.17.87

key cisco

ISE 設定

ISE での IP アドレスの設定

アドレスを CLI からインターフェイス GE1 ~ GE5 に対して設定する必要があります。GE0 はサポートされません。

interface GigabitEthernet 1

ip address 10.48.17.87 255.255.255.0

ipv6 address autoconfig

ipv6 enable

注:インターフェイスにIPアドレスが設定されると、アプリケーションが再起動します。

% Changing the IP address might cause ISE services to restart

Continue with IP address change? Y/N [N]: Y

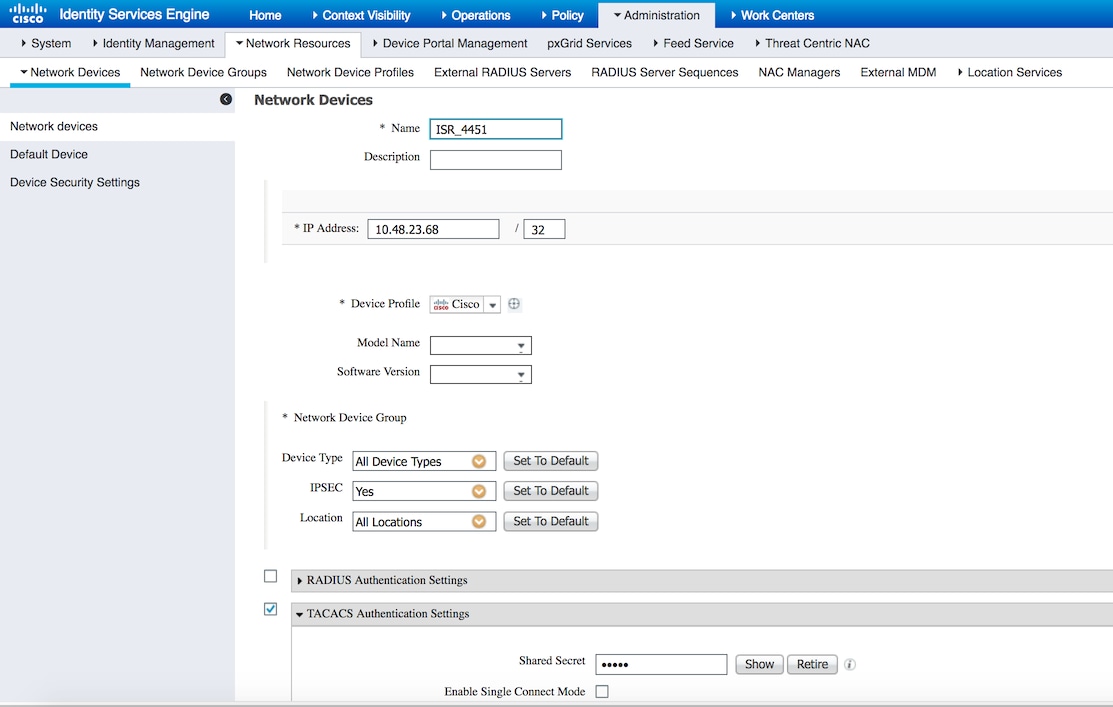

ISE の IPSec グループへの NAD の追加

[管理(Administration)] > [ネットワーク リソース(Network Resources)] > [ネットワーク デバイス(Network Devices)] に移動します。[Add] をクリックします。[Name]、[IP Address]、[Shared Secret] を設定します。NAD から IPSec トンネルを終了するには、IPSEC のネットワーク デバイス グループに対し [YES] を選択します。

NAD が追加されると、RADIUS トラフィックが ESR を通過して暗号化されるように、追加のルートが ISE 上に作成されます。

ip route 10.48.23.68 255.255.255.255 gateway 10.1.1.1

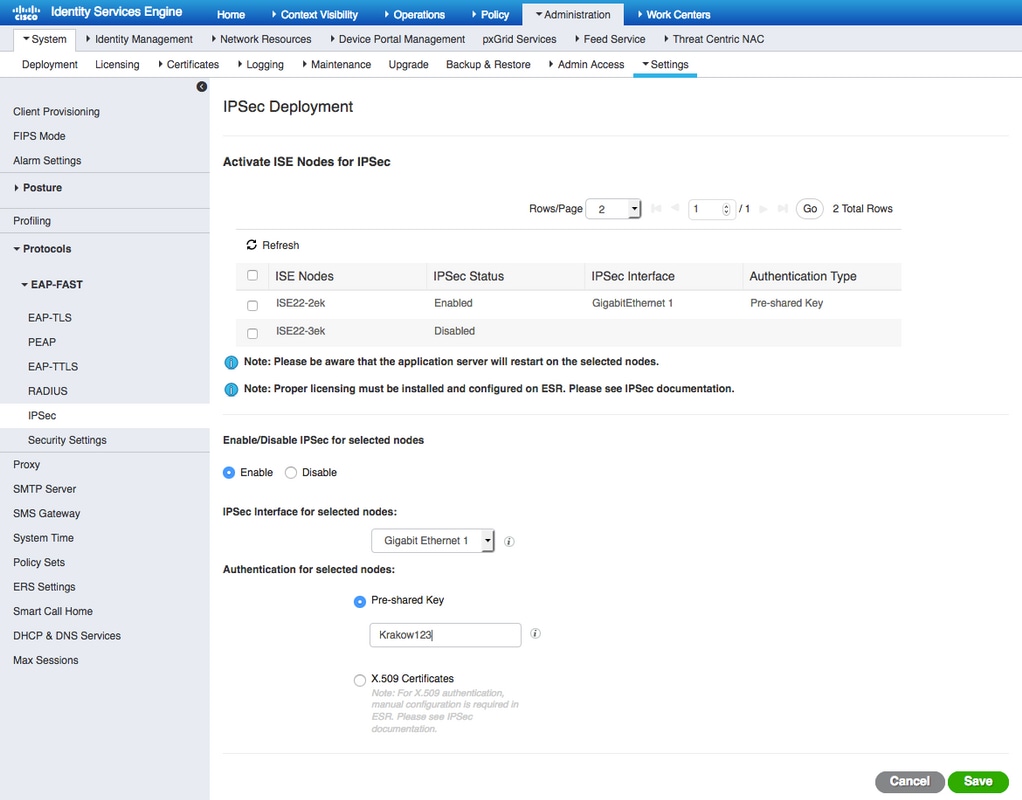

ISE での IPSEC の有効化

[Administration] > [System] > [Settings] に移動します。[Radius] をクリックし、さらに [IPSEC] をクリックします。[PSN (Single/Multiple/All) Select Enable] オプションを選択し、インターフェイスを選択して、認証方式を選択します。[Save] をクリックします。この時点で、選択したノードでサービスが再起動されます。

サービスが再起動した後、ISE CLI の設定に IP アドレスがなくシャットダウン状態の設定済みのインターフェイスが表示され、ESR(埋め込み型サービス ルータ)が ISE インターフェイスを制御することが予測されることに注意してください。

interface GigabitEthernet 1

shutdown

ipv6 address autoconfig

ipv6 enable

サービスが再起動されると、ESR 機能が有効になります。ESR にログインするには、コマンド ラインに esr と入力します。

ISE22-1ek/admin# esr

% Entering ESR 5921 shell

% Cisco IOS Software, C5921 Software (C5921_I86-UNIVERSALK9-M), Version 15.5(2)T2, RELEASE SOFTWARE (fc3)

% Technical Support: http://www.cisco.com/techsupport

% Copyright (c) 1986-2015 Cisco Systems, Inc.

Press RETURN to get started, <CTRL-C> to exit

ise-esr5921>en

ise-esr5921#

ESR はこの暗号設定が初期設定されています。これは事前共有キーで IPSec トンネルを終了させるには十分です。

crypto keyring MVPN-spokes

pre-shared-key address 0.0.0.0 0.0.0.0 key Krakow123

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp policy 20

encr aes

hash sha256

authentication pre-share

group 14

!

crypto isakmp key Krakow123 address 0.0.0.0

!

crypto isakmp profile MVPN-profile

description LAN-to-LAN for spoke router(s) connection

keyring MVPN-spokes

match identity address 0.0.0.0

!

crypto ipsec transform-set radius esp-aes esp-sha256-hmac

mode tunnel

crypto ipsec transform-set radius-2 esp-aes esp-sha256-hmac

mode transport

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2

!

crypto map radius 10 ipsec-isakmp dynamic MVPN-dynmap

ESR に暗号化されたパケットを送信するルートがあることを確認します。

ip route 0.0.0.0 0.0.0.0 10.48.26.1

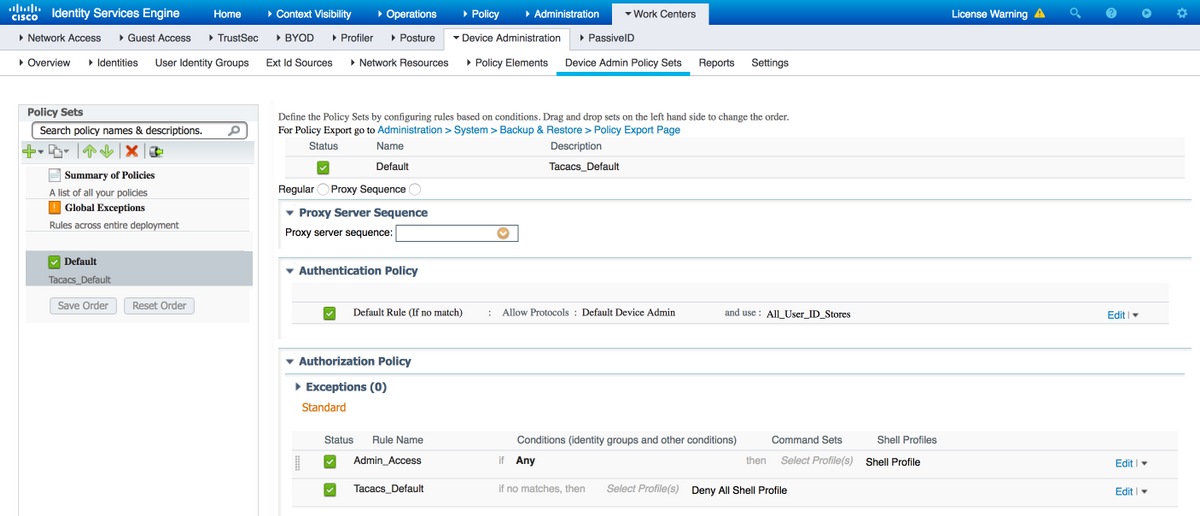

ISE での Tacacs ポリシーの設定

確認

IOS ルータ

SSH セッションがルータに対して開始される前には、アクティブな VPN 接続はありません。

ISR4451#sh cry isa sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

IPv6 Crypto ISAKMP SA

認証ソース ISE 2.2 が使用されるときに、クライアントはルータに接続します。

EKORNEYC-M-K04E:~ ekorneyc$ ssh alice@10.48.23.68

Password:

ISR4451#

トンネルが起動し、その出力がルータで確認されると、IOS は TACACS パケットを送信し、それにより VPN セッションの確立がトリガーされます。これによりトンネルのフェーズ 1 が起動していることが確認されます。

ISR4451#sh cry isa sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

10.48.17.87 10.48.23.68 QM_IDLE 1962 ACTIVE

IPv6 Crypto ISAKMP SA

ISR4451#

フェーズ 2 が起動し、パケットの暗号化と復号が行われます。

ISR4451#sh cry ipsec sa

interface: GigabitEthernet0/0/0

Crypto map tag: MAP, local addr 10.48.23.68

protected vrf: (none)

local ident (addr/mask/prot/port): (10.48.23.68/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (10.48.17.87/255.255.255.255/0/0)

current_peer 10.48.17.87 port 500

PERMIT, flags={origin_is_acl,}

#pkts encaps: 48, #pkts encrypt: 48, #pkts digest: 48

#pkts decaps: 48, #pkts decrypt: 48, #pkts verify: 48

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 0, #recv errors 0

local crypto endpt.: 10.48.23.68, remote crypto endpt.: 10.48.17.87

plaintext mtu 1458, path mtu 1500, ip mtu 1500, ip mtu idb GigabitEthernet0/0/0

current outbound spi: 0x64BD51B8(1690128824)

PFS (Y/N): N, DH group: none

inbound esp sas:

spi: 0xFAE51DF8(4209319416)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 2681, flow_id: ESG:681, sibling_flags FFFFFFFF80004008, crypto map: MAP

sa timing: remaining key lifetime (k/sec): (4607998/3127)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0x64BD51B8(1690128824)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 2682, flow_id: ESG:682, sibling_flags FFFFFFFF80004008, crypto map: MAP

sa timing: remaining key lifetime (k/sec): (4607997/3127)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

outbound ah sas:

outbound pcp sas:

ISR4451#

ESR

フェーズ 1 が起動しているという同じ出力は ESR 上でも確認できます。

ise-esr5921#sh cry isa sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

10.48.17.87 10.48.23.68 QM_IDLE 1002 ACTIVE

IPv6 Crypto ISAKMP SA

ise-esr5921#

フェーズ 2 が起動し、パケットの暗号化と復号が正常に行われます。

ise-esr5921#sh cry ipsec sa

interface: Ethernet0/0

Crypto map tag: radius, local addr 10.48.17.87

protected vrf: (none)

local ident (addr/mask/prot/port): (10.48.17.87/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (10.48.23.68/255.255.255.255/0/0)

current_peer 10.48.23.68 port 500

PERMIT, flags={}

#pkts encaps: 48, #pkts encrypt: 48, #pkts digest: 48

#pkts decaps: 48, #pkts decrypt: 48, #pkts verify: 48

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 0, #recv errors 0

local crypto endpt.: 10.48.17.87, remote crypto endpt.: 10.48.23.68

plaintext mtu 1458, path mtu 1500, ip mtu 1500, ip mtu idb Ethernet0/0

current outbound spi: 0xFAE51DF8(4209319416)

PFS (Y/N): N, DH group: none

inbound esp sas:

spi: 0x64BD51B8(1690128824)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 3, flow_id: SW:3, sibling_flags 80000000, crypto map: radius

sa timing: remaining key lifetime (k/sec): (4242722/3056)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0xFAE51DF8(4209319416)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 4, flow_id: SW:4, sibling_flags 80000000, crypto map: radius

sa timing: remaining key lifetime (k/sec): (4242722/3056)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

outbound ah sas:

outbound pcp sas:

ise-esr5921#

ISE

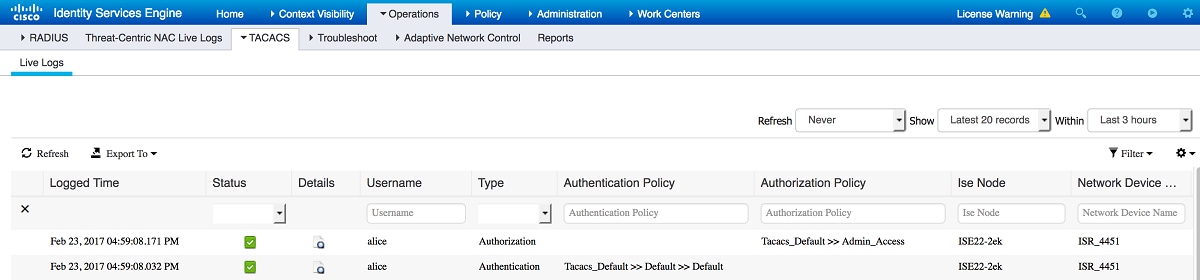

ライブ認証は、通常の PAP_ASCII 認証を示します。

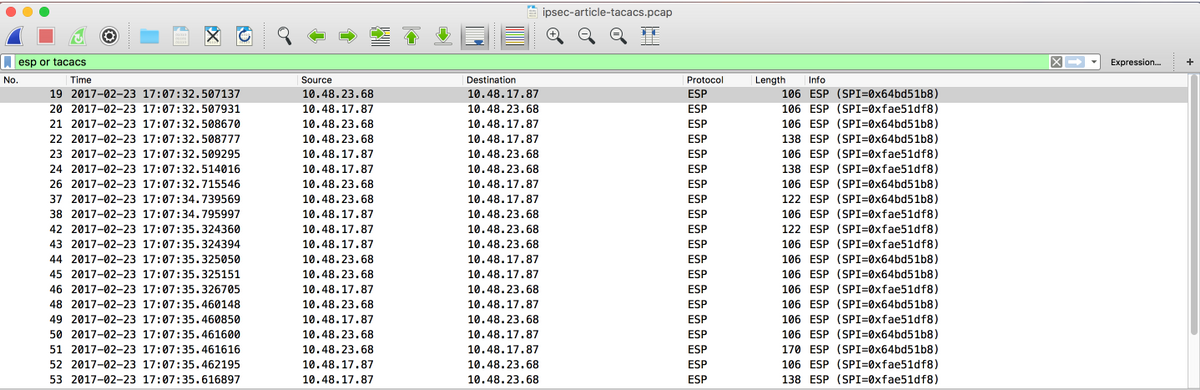

ISE の GE1 インターフェイス上で取られ、ESP または Tacacs でフィルタされたキャプチャにより、クリア テキストの Tacacs がなく、すべてのトラフィックが暗号化されていることを確認します。

トラブルシュート

一般的な VPN トラブルシューティング テクニックは、IPSEC に関連する問題のトラブルシューティングに適用できます。以下で役立つドキュメントを見つけることができます。

PSK によるサイト間 VPN の IOS IKEv2 デバッグのトラブルシューティング テクニカルノート

PSK によるサイト間 VPN の ASA IKEv2 デバッグ

IPSecのトラブルシューティング:debugコマンドの説明と使用

NAD と ISE 2.2 との間の FlexVPN サイト間(DVTI と SVTI)の設定

FlexVPN で RADIUS トラフィックを保護することもできます。以下のサンプルでは次のトポロジが使用されています。

FlexVPN の設定は簡単です。詳細は、こちらをご覧ください。

http://www.cisco.com/c/en/us/support/docs/security/flexvpn/115782-flexvpn-site-to-site-00.html

Flex VPN 設計の利点

- Flex は、以前のすべての IPSec VPN と一緒に実行できます。ほとんどのシナリオでは、以前の設定や Flex との共存が可能です。

- Flex VPN は、IKEv1 ではなく、ネゴシエーションやプロトコルの安定性などのほぼすべての面で向上している IKEv2 をベースとしています。

- 1 つのフレームワークで複数の機能を実現できます。

- 適正なデフォルトの使用による設定の容易さ:ポリシーや変換セットなどを定義する必要はありません。IKEv2 は、有意な、更新済みのデフォルトが設定されて構築されています。

ルータの設定

aaa new-model

!

!

aaa group server tacacs+ ISE_TACACS

server name ISE22_VRF

ip vrf forwarding TACACS

!

aaa authentication login default group ISE_TACACS

aaa authorization exec default group ISE_TACACS

aaa authorization network default local

!

crypto ikev2 authorization policy default

route set interface Loopback0

no route set interface

!

!

crypto ikev2 keyring mykeys

peer ISE22

address 10.48.17.87

pre-shared-key Krakow123

!

!

!

crypto ikev2 profile default

match identity remote address 10.48.17.87 255.255.255.255

authentication remote pre-share (with the command authentication remote pre-share keyin place keyring is not required)

authentication local pre-share

keyring local mykeys

aaa authorization group psk list default default

!

!

ip tftp source-interface GigabitEthernet0

!

!

!

crypto ipsec profile default

set ikev2-profile default (it is default configuration)

!

!

!

interface Loopback0

ip vrf forwarding TACACS

ip address 100.100.100.100 255.255.255.0

!

interface Tunnel0

ip vrf forwarding TACACS

ip address 10.1.12.1 255.255.255.0

tunnel source GigabitEthernet0/0/0

tunnel mode ipsec ipv4

tunnel destination 10.48.17.87

tunnel protection ipsec profile default

!

interface GigabitEthernet0/0/0

ip address 10.48.23.68 255.255.255.0

negotiation auto

!

!

ip route 0.0.0.0 0.0.0.0 10.48.23.1

ip tacacs source-interface Loopback0

!

!

tacacs server ISE22_VRF

address ipv4 10.1.1.2

key cisco

!

ISR4451#

ISE での ESR の設定

ise-esr5921#sh run

Building configuration...

Current configuration : 5778 bytes

!

! Last configuration change at 17:32:58 CET Thu Feb 23 2017

!

version 15.5

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

service call-home

!

hostname ise-esr5921

!

boot-start-marker

boot host unix:default-config

boot-end-marker

!

!

!

no aaa new-model

bsd-client server url https://cloudsso.cisco.com/as/token.oauth2

clock timezone CET 1 0

mmi polling-interval 60

no mmi auto-configure

no mmi pvc

mmi snmp-timeout 180

call-home

! If contact email address in call-home is configured as sch-smart-licensing@cisco.com

! the email address configured in Cisco Smart License Portal will be used as contact email address to send SCH notifications.

contact-email-addr sch-smart-licensing@cisco.com

profile "CiscoTAC-1"

active

destination transport-method http

no destination transport-method email

!

!

!

!

!

!

!

!

!

!

!

!

ip cef

no ipv6 cef

!

multilink bundle-name authenticated

!

!

!

!

!

!

!

!

!

crypto pki trustpoint SLA-TrustPoint

enrollment pkcs12

revocation-check crl

!

!

crypto pki certificate chain SLA-TrustPoint

certificate ca 01

30820321 30820209 A0030201 02020101 300D0609 2A864886 F70D0101 0B050030

32310E30 0C060355 040A1305 43697363 6F312030 1E060355 04031317 43697363

6F204C69 63656E73 696E6720 526F6F74 20434130 1E170D31 33303533 30313934

3834375A 170D3338 30353330 31393438 34375A30 32310E30 0C060355 040A1305

43697363 6F312030 1E060355 04031317 43697363 6F204C69 63656E73 696E6720

526F6F74 20434130 82012230 0D06092A 864886F7 0D010101 05000382 010F0030

82010A02 82010100 A6BCBD96 131E05F7 145EA72C 2CD686E6 17222EA1 F1EFF64D

CBB4C798 212AA147 C655D8D7 9471380D 8711441E 1AAF071A 9CAE6388 8A38E520

1C394D78 462EF239 C659F715 B98C0A59 5BBB5CBD 0CFEBEA3 700A8BF7 D8F256EE

4AA4E80D DB6FD1C9 60B1FD18 FFC69C96 6FA68957 A2617DE7 104FDC5F EA2956AC

7390A3EB 2B5436AD C847A2C5 DAB553EB 69A9A535 58E9F3E3 C0BD23CF 58BD7188

68E69491 20F320E7 948E71D7 AE3BCC84 F10684C7 4BC8E00F 539BA42B 42C68BB7

C7479096 B4CB2D62 EA2F505D C7B062A4 6811D95B E8250FC4 5D5D5FB8 8F27D191

C55F0D76 61F9A4CD 3D992327 A8BB03BD 4E6D7069 7CBADF8B DF5F4368 95135E44

DFC7C6CF 04DD7FD1 02030100 01A34230 40300E06 03551D0F 0101FF04 04030201

06300F06 03551D13 0101FF04 05300301 01FF301D 0603551D 0E041604 1449DC85

4B3D31E5 1B3E6A17 606AF333 3D3B4C73 E8300D06 092A8648 86F70D01 010B0500

03820101 00507F24 D3932A66 86025D9F E838AE5C 6D4DF6B0 49631C78 240DA905

604EDCDE FF4FED2B 77FC460E CD636FDB DD44681E 3A5673AB 9093D3B1 6C9E3D8B

D98987BF E40CBD9E 1AECA0C2 2189BB5C 8FA85686 CD98B646 5575B146 8DFC66A8

467A3DF4 4D565700 6ADF0F0D CF835015 3C04FF7C 21E878AC 11BA9CD2 55A9232C

7CA7B7E6 C1AF74F6 152E99B7 B1FCF9BB E973DE7F 5BDDEB86 C71E3B49 1765308B

5FB0DA06 B92AFE7F 494E8A9E 07B85737 F3A58BE1 1A48A229 C37C1E69 39F08678

80DDCD16 D6BACECA EEBC7CF9 8428787B 35202CDC 60E4616A B623CDBD 230E3AFB

418616A9 4093E049 4D10AB75 27E86F73 932E35B5 8862FDAE 0275156F 719BB2F0

D697DF7F 28

quit

license udi pid CISCO5921-K9 sn 98492083R3X

username lab password 0 lab

!

redundancy

!

!

!

crypto keyring MVPN-spokes

pre-shared-key address 0.0.0.0 0.0.0.0 key Krakow123

crypto ikev2 authorization policy default

route set interface

route set remote ipv4 10.1.1.0 255.255.255.0

!

!

!

crypto ikev2 keyring mykeys

peer ISR4451

address 10.48.23.68

pre-shared-key Krakow123

!

!

!

crypto ikev2 profile default

match identity remote address 0.0.0.0

authentication remote pre-share

authentication local pre-share

keyring local mykeys

aaa authorization group psk list default default local

virtual-template 1

!

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp policy 20

encr aes

hash sha256

authentication pre-share

group 14

crypto isakmp key Krakow123 address 0.0.0.0

crypto isakmp profile MVPN-profile

description LAN-to-LAN for spoke router(s) connection

keyring MVPN-spokes

match identity address 0.0.0.0

!

!

crypto ipsec transform-set radius esp-aes esp-sha256-hmac

mode tunnel

crypto ipsec transform-set radius-2 esp-aes esp-sha256-hmac

mode transport

!

!

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2

!

!

crypto map radius 10 ipsec-isakmp dynamic MVPN-dynmap

!

!

!

!

!

interface Loopback0

ip address 10.1.12.2 255.255.255.0

!

interface Ethernet0/0

description e0/0->connection to external NAD

ip address 10.48.17.87 255.255.255.0

ip nat outside

ip virtual-reassembly in

no ip route-cache

crypto map radius

!

interface Ethernet0/1

description e0/1->tap0 internal connection to ISE

ip address 10.1.1.1 255.255.255.252

ip nat inside

ip virtual-reassembly in

no ip route-cache

!

interface Ethernet0/2

description e0/2->connection to CSSM backend license server

no ip address

ip virtual-reassembly in

no ip route-cache

!

interface Ethernet0/3

no ip address

shutdown

!

interface Virtual-Template1 type tunnel

ip unnumbered Loopback0

tunnel source Ethernet0/0

tunnel mode ipsec ipv4

tunnel protection ipsec profile default

!

ip forward-protocol nd

!

!

no ip http server

no ip http secure-server

ip nat inside source list 1 interface Ethernet0/0 overload

ip nat inside source static udp 10.1.1.2 1645 interface Ethernet0/0 1645

ip nat inside source static udp 10.1.1.2 1646 interface Ethernet0/0 1646

ip nat inside source static udp 10.1.1.2 1812 interface Ethernet0/0 1812

ip nat inside source static udp 10.1.1.2 1813 interface Ethernet0/0 1813

ip nat inside source static tcp 10.1.1.2 49 interface Ethernet0/0 49

ip route 0.0.0.0 0.0.0.0 10.48.17.1

!

!

!

access-list 1 permit 10.1.1.0 0.0.0.3

!

control-plane

!

!

!

!

!

!

!

!

!

!

!

!

line con 0

logging synchronous

line aux 0

line vty 0 4

login

transport input none

!

!

end

FlexVPN 設計の検討事項

- たいていの場合、Radius 接続は ISE の G0/1 インターフェイス(ESR の E0/0 インターフェイス)で終了させる必要があります。暗号マップの使用時には、対象トラフィックは、ルーティングを使用して、アクセス リストと SVTI で定義する必要があります。これは 2 つのルータが、1 つがトンネル(暗号化)を経由し、1 つがインターフェイス(トンネル確立)を経由して ISE インターフェイスに設定されている場合は、機能しません。同じ問題は、ルータ設定にも当てはまります。

- この理由から、対象トラフィック(暗号化された Radius)は、ルータの Lo0 インターフェイスと、ISE の Tap0 インターフェイスの間で通信します(このケースでは ESR 上には NAT は必要ありません)。このため、IP ルートは、Radius トラフィックを強制的にトンネル通過させて暗号化するように設定できます。

- ISE の Tap0 インターフェイスの IP アドレスは固定されているので(10.1.1.2)、それをルータの VRF に配置して、必ずこの IP アドレスへの通信が、TACACS に対してのみ、およびトンネルを経由してのみ実行されるようにします。

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

01-Apr-2017 |

初版 |

シスコ エンジニア提供

- ユージーン・コルネイチュクCisco TACエンジニア

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック