ISE 2.2でのTrustSecの複数のマトリックスの設定

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

内容

はじめに

このドキュメントでは、Cisco Identity Services Engine(ISE)2.2での複数のTrustSecマトリクスとDefConマトリクスの使用について説明します。これは、ネットワークをより詳細にするためにISE 2.2で導入された新しいTrustSec機能です。

前提条件

要件

次の項目に関する知識があることが推奨されます。

- Cisco TrustSec(CTS)コンポーネントの基礎知識

- Catalyst スイッチの CLI 設定に関する基本的な知識

- Identity Services Engine(ISE)設定の経験

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- Identity Services Engine 2.2

- Cisco Catalystスイッチ3850 03.07.03.E

- Cisco Catalystスイッチ3750X 15.2(4)E1

- Windows 7マシン

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

背景説明

ISE 2.0では、すべてのネットワークデバイスに対して1つの実稼働TrustSecマトリクスのみを使用する可能性があります。ISE 2.1では、テストと実装の目的で使用できるステージングマトリクスと呼ばれる機能が追加されました。ステージングマトリクスで作成されたポリシーは、テストに使用されるネットワークデバイスにのみ適用されます。その他のデバイスは、引き続き実稼働マトリックスを使用します。ステージングマトリクスが正常に機能していることが確認されると、他のすべてのデバイスをそのステージングマトリクスに移動して、新しい実稼働マトリクスになります。

ISE 2.2には、2つの新しいTrustSec機能が付属しています。

- 複数のマトリクス:ネットワークデバイスに異なるマトリクスを割り当てる機能

- DefConマトリクス:このマトリクスは、管理者によってトリガーされた特定の状況にあるすべてのネットワークデバイスにプッシュされます。

ISE 2.2では、シングルマトリクス機能または実稼働およびステージングマトリクス機能を使用できます。

複数のマトリックス

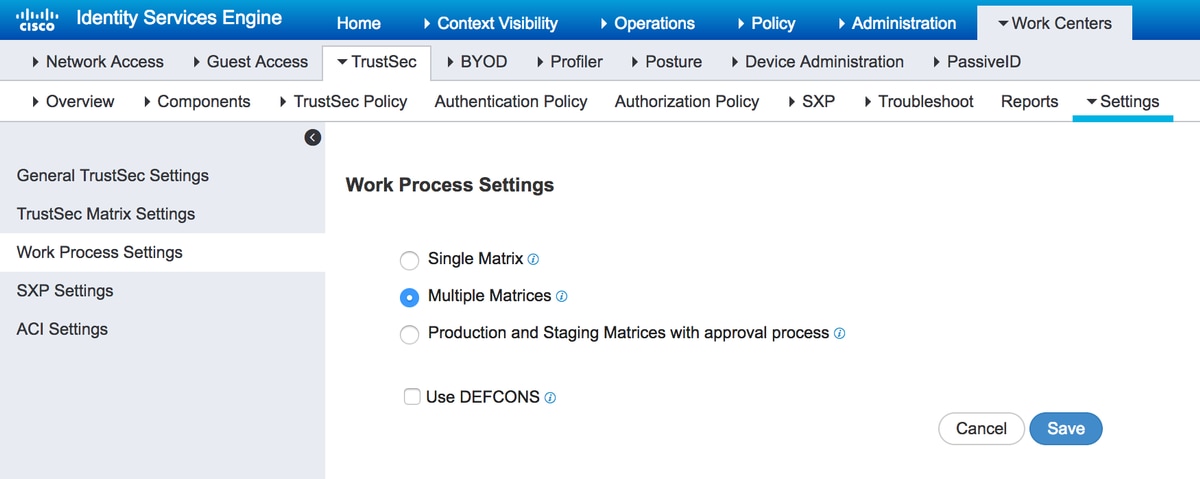

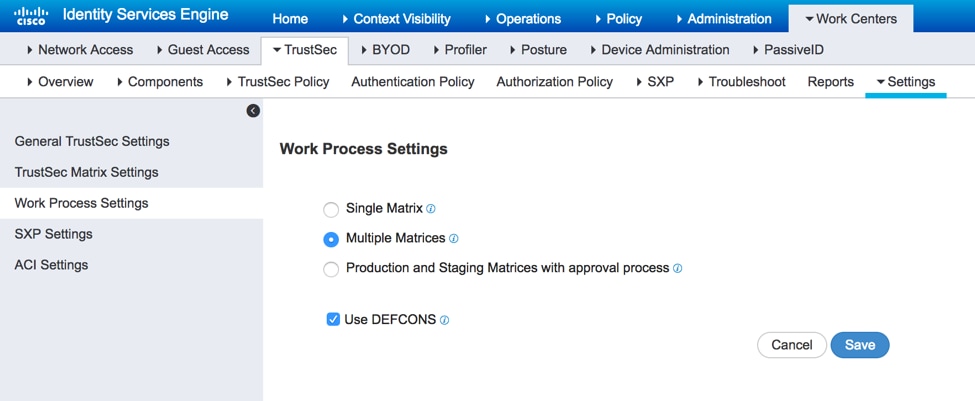

複数のマトリックスを使用するには、図に示すように、Work Centers > TrustSec > Settings > Work Process Settingsでこのオプションを有効にする必要があります。

これを有効にすると、新しいマトリックスを作成し、後でネットワークデバイスを特定のマトリックスに割り当てることができます。

DefConマトリックス

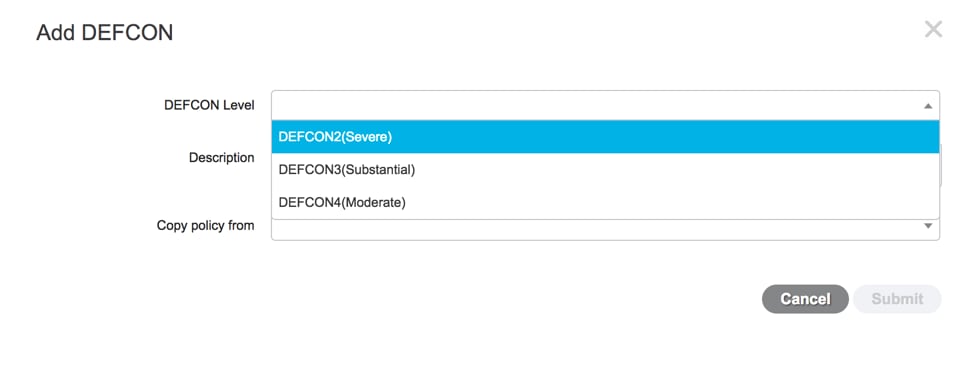

DefConマトリックスは特別なマトリックスで、いつでも展開できます。導入されると、すべてのネットワークデバイスがこのマトリックスに自動的に割り当てられます。ISEは、すべてのネットワークデバイスの最後の実稼働マトリックスを記憶しているため、DefConが非アクティブになるといつでも、この変更を元に戻すことができます。最大4つの異なるDefConマトリックスを定義できます。

- DefCon1 – 緊急

- DefCon2 – 重大

- DefCon3 – 実体

- DefCon4 – 中程度

DefConマトリックスは、次の3つのワークプロセスオプションすべてと組み合わせて使用できます。

設定

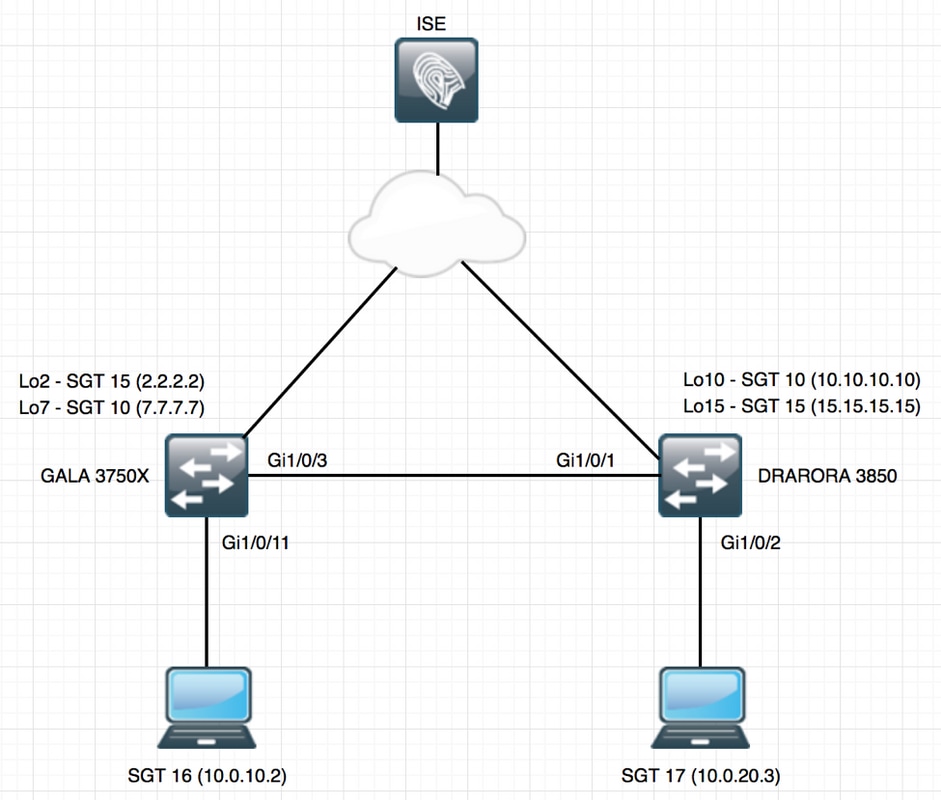

ネットワーク図

コンフィギュレーション

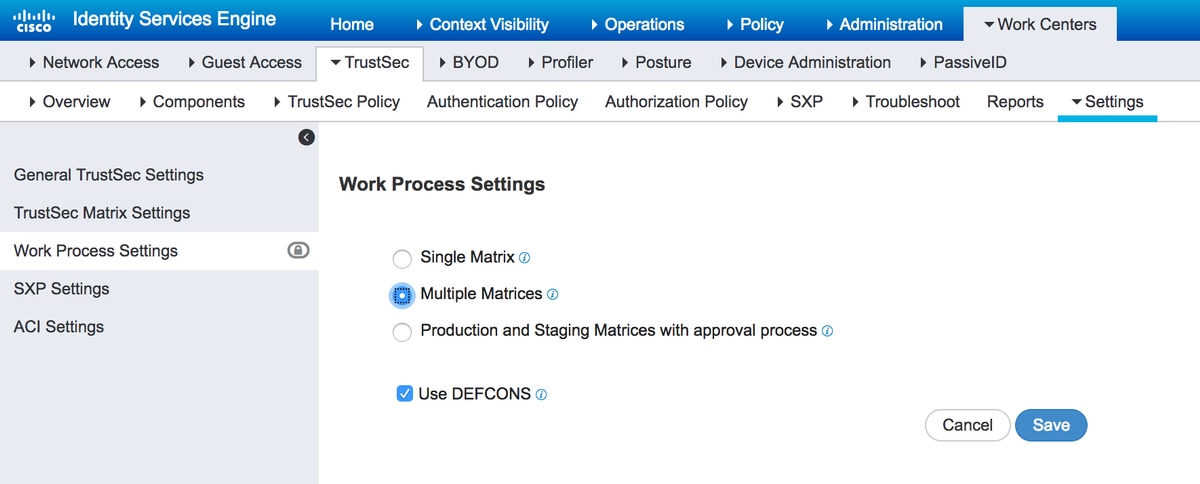

複数のマトリックスを使用するには、「ワークプロセス設定」で有効にする必要があります。この例では、DefCon matrixも有効にします。

1. RADIUS/CTS用の基本的なスイッチ設定

radius server ISE address ipv4 10.48.17.161 auth-port 1812 acct-port 1813 pac key cisco aaa group server radius ISE server name ISE ip radius source-interface FastEthernet0 ip radius source-interface FastEthernet0 aaa server radius dynamic-author client 10.48.17.161 server-key cisco

aaa new-model aaa authentication dot1x default group ISE aaa accounting dot1x default start-stop group ISE

CTS情報を取得するには、CTS認証リストを作成する必要があります。

cts authorization list LIST aaa authorization network LIST group ISE

2. CTS PAC

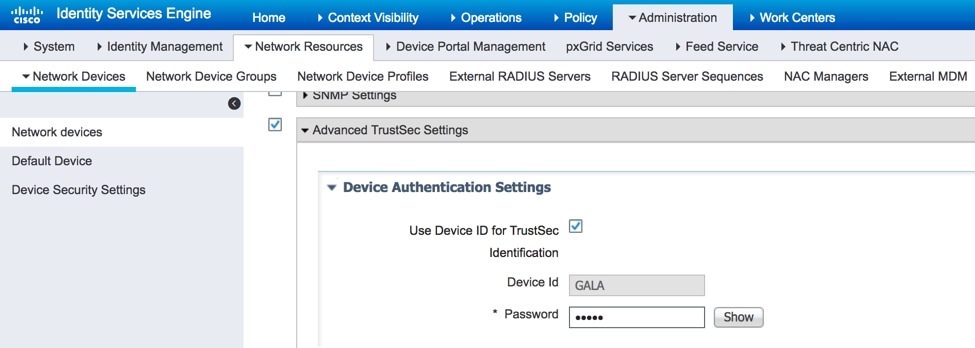

ISEからCTS PAC(Protected Access Credentials)を受信するには、ネットワークデバイスのAdvanced TrustSec設定で、スイッチとISEで同じクレデンシャルを設定する必要があります。

cts credentials id GALA password cisco

これが設定されると、スイッチはCTS PACをダウンロードできます。その一部(PAC-Opaque)は、すべてのRADIUS要求でISEにAVペアとして送信されるため、ISEはこのネットワークデバイスのPACがまだ有効かどうかを確認できます。

GALA#show cts pacs

AID: E6796CD7BBF2FA4111AD9FB4FEFB5A50

PAC-Info:

PAC-type = Cisco Trustsec

AID: E6796CD7BBF2FA4111AD9FB4FEFB5A50

I-ID: GALA

A-ID-Info: Identity Services Engine

Credential Lifetime: 17:05:50 CEST Apr 5 2017

PAC-Opaque: 000200B00003000100040010E6796CD7BBF2FA4111AD9FB4FEFB5A50000600940003010012FABE10F3DCBCB152C54FA5BFE124CB00000013586BB31500093A809E11A93189C7BE6EBDFB8FDD15B9B7252EB741ADCA3B2ACC5FD923AEB7BDFE48A3A771338926A1F48141AF091469EE4AFC8C3E92A510BA214A407A33F469282A780E8F50F17A271E92D1FEE1A29ED427B985F9A0E00D6CDC934087716F4DEAF84AC11AA05F7587E898CA908463BDA9EC7E65D827

Refresh timer is set for 11y13w

3. スイッチ上のCTS設定

PACがダウンロードされると、スイッチは追加のCTS情報(環境データおよびポリシー)を要求できます。

GALA#cts refresh environment-data

GALA#show cts environment-data

CTS Environment Data

====================

Current state = COMPLETE

Last status = Successful

Local Device SGT:

SGT tag = 0-06:Unknown

Server List Info:

Installed list: CTSServerList1-0001, 1 server(s):

*Server: 10.48.17.161, port 1812, A-ID E6796CD7BBF2FA4111AD9FB4FEFB5A50

Status = ALIVE

auto-test = TRUE, keywrap-enable = FALSE, idle-time = 60 mins, deadtime = 20 secs

Multicast Group SGT Table:

Security Group Name Table:

0-ce:Unknown

2-ce:TrustSec_Devices

3-ce:Network_Services

4-ce:Employees

5-ce:Contractors

6-ce:Guests

7-ce:Production_Users

8-ce:Developers

9-ce:Auditors

10-ce:Point_of_Sale_Systems

11-ce:Production_Servers

12-ce:Development_Servers

13-ce:Test_Servers

14-ce:PCI_Servers

15-ce:BYOD

255-ce:Quarantined_Systems

Environment Data Lifetime = 86400 secs

Last update time = 07:48:41 CET Mon Jan 2 2006

Env-data expires in 0:23:56:02 (dd:hr:mm:sec)

Env-data refreshes in 0:23:56:02 (dd:hr:mm:sec)

Cache data applied = NONE

State Machine is running

GALA#cts refresh policy GALA#show cts role-based permissions RBACL Monitor All for Dynamic Policies : FALSE RBACL Monitor All for Configured Policies : FALSE

ISEからダウンロードされているポリシーがないことがわかります。その理由は、スイッチでCTS強制が有効になっていないことです。

cts role-based enforcement cts role-based enforcement vlan-list 1-4094 GALA#show cts role-based permissions IPv4 Role-based permissions default: Permit IP-00 RBACL Monitor All for Dynamic Policies : FALSE RBACL Monitor All for Configured Policies : FALSE

両方の出力で、デフォルト値(デフォルトで作成されたSGT(0、2 ~ 15、255))とデフォルトのPermit IPポリシーを確認できます。

4. ISEでの基本的なCTS設定。

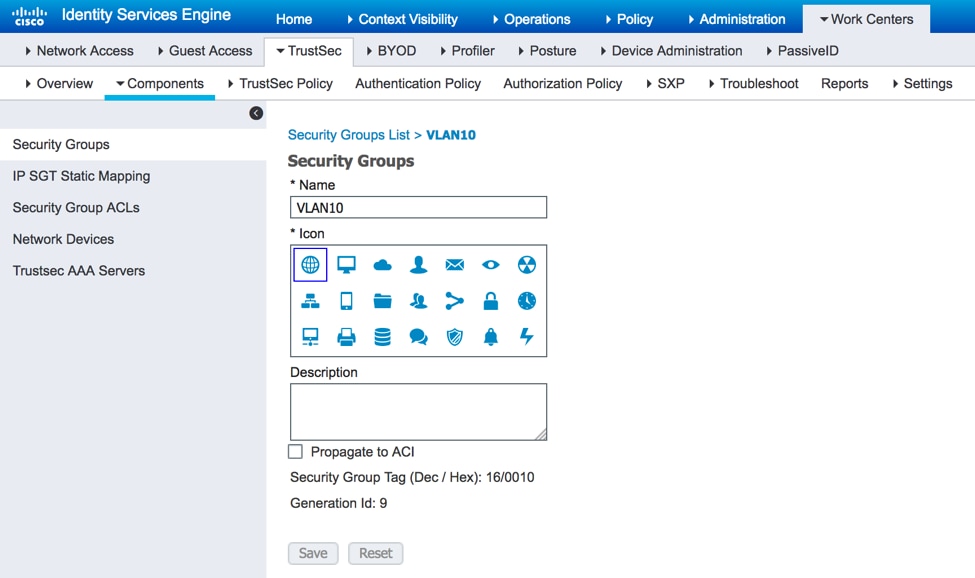

後で使用するために、新しいセキュリティグループタグ(SGT)と少数のポリシーをISEで作成します。Work Centers > TrustSec > Components > Security Groupsの順に移動し、Addをクリックして新しいSGTを作成します。

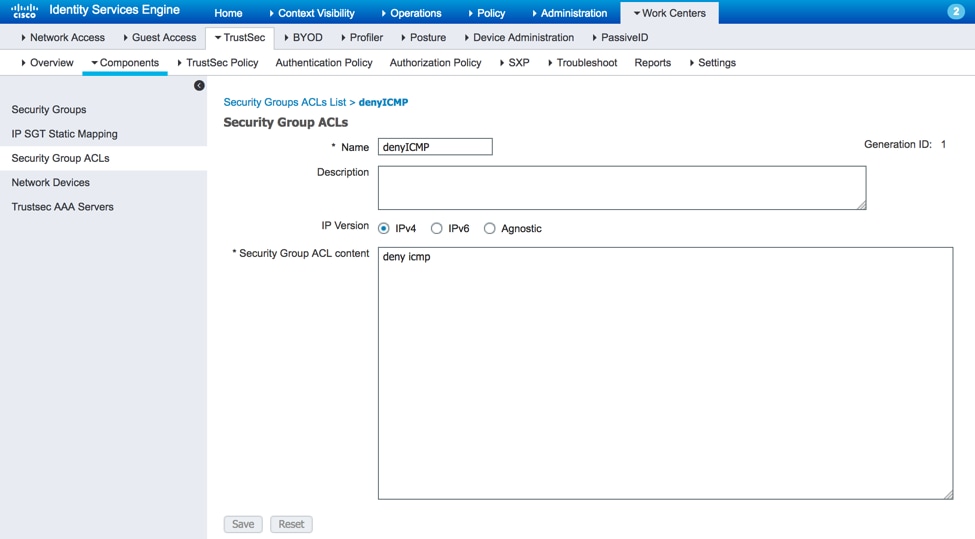

トラフィックフィルタリング用のセキュリティグループアクセスコントロールリスト(SGACL)を作成するには、図に示すように、セキュリティグループACLを選択します。

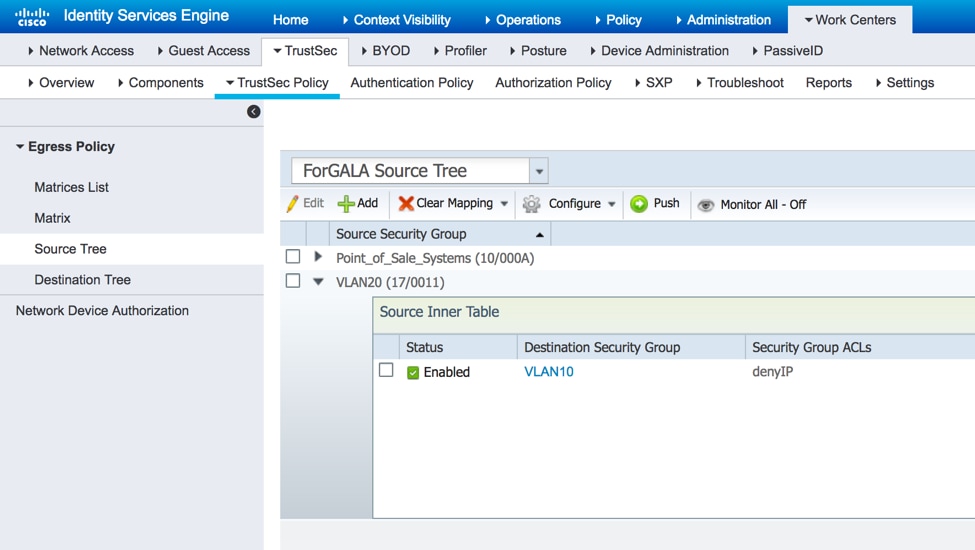

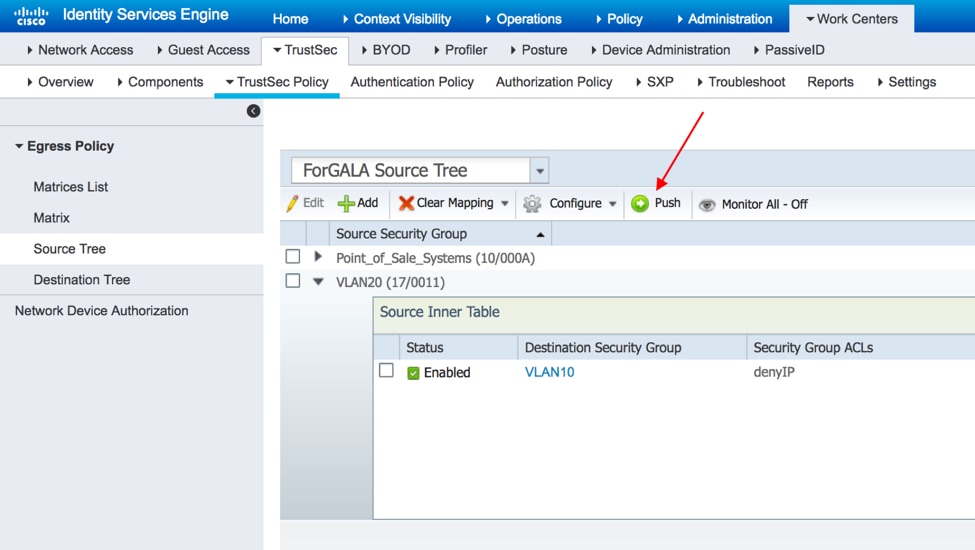

同様に、他のSGTとSGACLを作成できます。図に示すように、SGTとSGACLを作成したら、CTSポリシーでこれらを結び付けて、Work Centers > TrustSec > TustSec Policy > Egress Policy > Source Treeに移動できます。

5. ISEでの複数のマトリックスとDefConの設定。

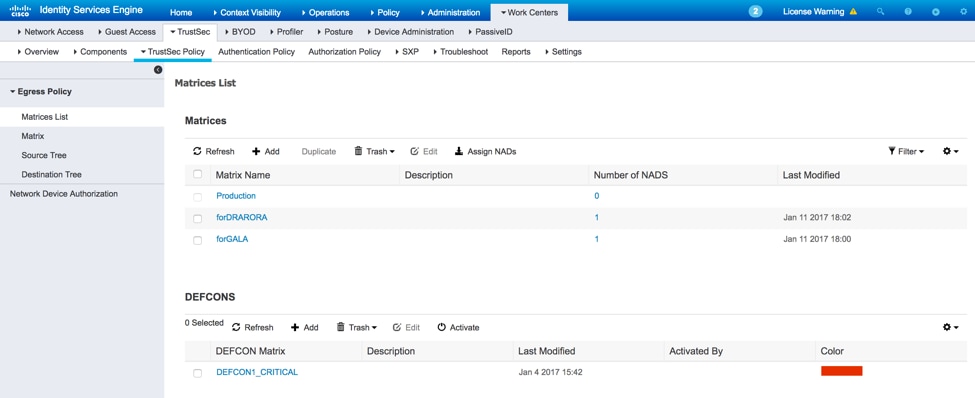

この例では、マトリックスForGALAに対してポリシーを設定しました。マトリックスを切り替えるには、ドロップダウンメニューを使用します。複数のマトリックスを有効にするには、図に示すように、Work Centers > TrustSec > Settings > Work Process Settingsの順に移動し、Multiple MatricesとDefCon matricesを有効にします。

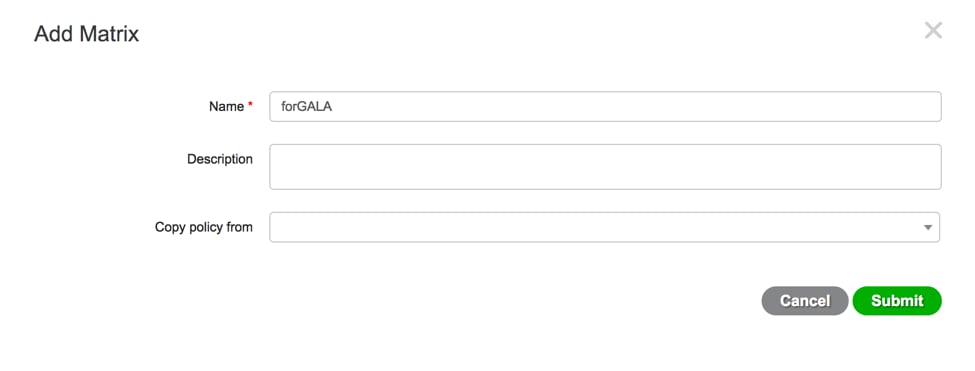

このオプションを有効にすると、デフォルトの実稼働マトリックスを使用できますが、他のマトリックスを作成することもできます。Work Centers > TrustSec > TrustSec Policy > Egress Policy > Matrices Listの順に移動し、Addをクリックします。

既存のマトリックスから新しいポリシーの一部となるポリシーをコピーするオプションがあります。2つのマトリックスを作成します。1つは3750Xスイッチ用で、もう1つは3850スイッチ用です。マトリクスを作成したら、これらのマトリクスにネットワークデバイスを割り当てる必要があります。これは、デフォルトでは、すべてのTrustSec対応ネットワークアクセスデバイスが実稼働マトリクスに割り当てられるためです。

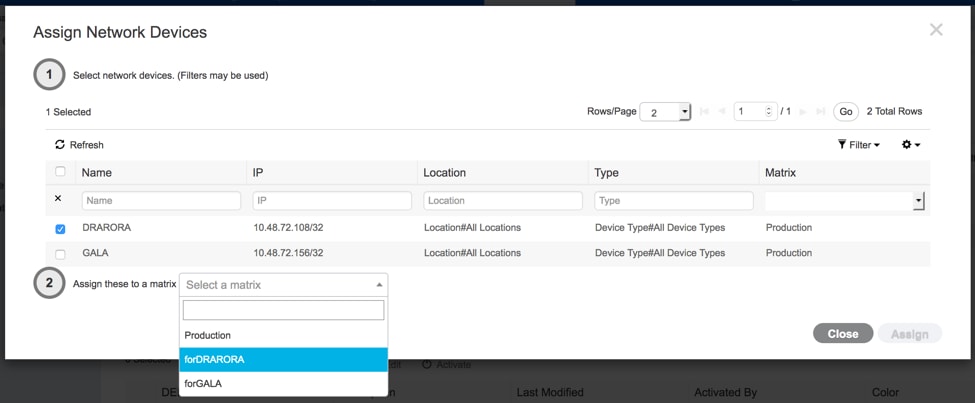

NADを割り当てるには、次の図に示すように、Matrices Listの下のAssign NADsオプションをクリックし、マトリックスを割り当てるデバイスをオンにして、ドロップダウンメニューから作成したマトリックスを選択し、Assignをクリックします。

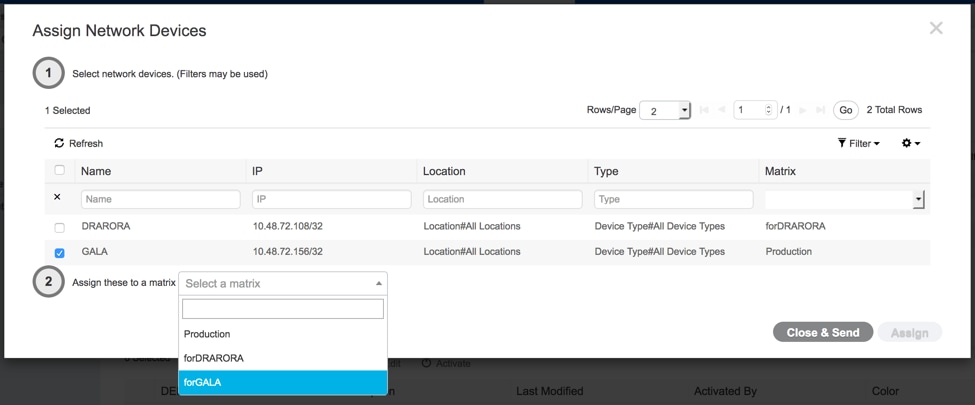

他のデバイスについても同じことを行ってから、Assignボタンをクリックできます。

すべての変更を実行したら、Close&Sendをクリックします。これにより、すべてのアップデートがデバイスに送信され、新しいCTSポリシーをダウンロードするためにCTSポリシーの更新が実行されます。同様に、既存のマトリックスからコピーできるDefConマトリックスを作成します。

最終的なポリシーは次のようになります。

6. SGT分類

タグをクライアントに割り当てるには、次の2つのオプションがあります(IP-SGTマッピングの作成)。

- static:cts role-based sgt-map IP_address sgt tagを使用

- dynamic:dot1x認証を介して(認証が成功した結果としてタグが割り当てられる)

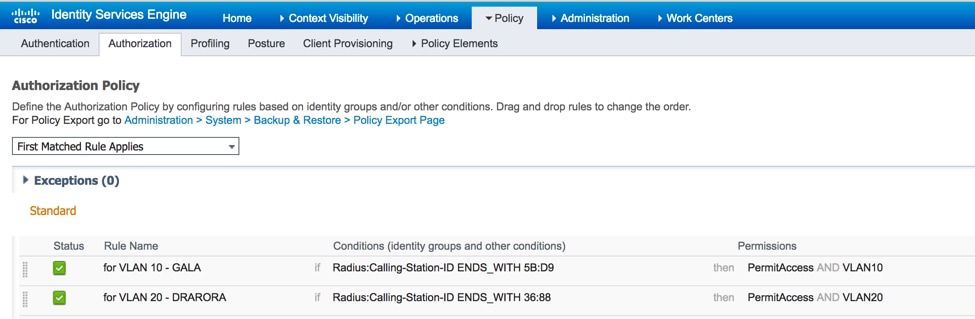

ここでは両方のオプションを使用します。2台のWindowsマシンがdot1x認証と静的SGTタグを持つループバックインターフェイスを介してSGTタグを取得します。ダイナミックマッピングを導入するには、エンドクライアントの許可ポリシーを作成します。

スタティックIP-SGTマッピングを作成するには、コマンド(GALAスイッチの例)を使用します。

interface Loopback7 ip address 7.7.7.7 255.255.255.0 interface Loopback2 ip address 2.2.2.2 255.255.255.0 cts role-based sgt-map 2.2.2.2 sgt 15 cts role-based sgt-map 7.7.7.7 sgt 10

認証に成功すると、クライアントは特定のSGTタグを持つ認証ポリシーにヒットし、次のような結果になります。

GALA#show authentication sessions interface Gi1/0/11 details

Interface: GigabitEthernet1/0/11

MAC Address: 0050.5699.5bd9

IPv6 Address: Unknown

IPv4 Address: 10.0.10.2

User-Name: 00-50-56-99-5B-D9

Status: Authorized

Domain: DATA

Oper host mode: single-host

Oper control dir: both

Session timeout: N/A

Restart timeout: N/A

Common Session ID: 0A30489C000000120002330D

Acct Session ID: 0x00000008

Handle: 0xCE000001

Current Policy: POLICY_Gi1/0/11

Local Policies:

Service Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Security Policy: Should Secure

Security Status: Link Unsecure

Server Policies:

SGT Value: 16

Method status list:

Method State

mab Authc Success

すべてのIP-SGTマッピングを確認するには、show cts role-based sgt-map allコマンドを使用します。このコマンドでは、すべてのマッピングのソース(LOCAL - dot1x認証による、CLI – スタティック割り当て)が表示されます。

GALA#show cts role-based sgt-map all Active IPv4-SGT Bindings Information IP Address SGT Source ============================================ 2.2.2.2 15 CLI 7.7.7.7 10 CLI 10.0.10.2 16 LOCAL IP-SGT Active Bindings Summary ============================================ Total number of CLI bindings = 2 Total number of LOCAL bindings = 1 Total number of active bindings = 3

7. CTSポリシーのダウンロード

スイッチにCTS PACがあり、環境データがダウンロードされると、CTSポリシーを要求できます。スイッチはすべてのポリシーをダウンロードしませんが、必要なポリシー(既知のSGTタグ宛てのトラフィックのポリシー)のみをダウンロードします。GALAスイッチの場合、スイッチはISEに次のポリシーを要求します。

- SGT 15へのトラフィックのポリシー

- sgt 10へのトラフィックのポリシー

- sgt 16へのトラフィックのポリシー

GALAスイッチのすべてのポリシーの出力:

GALA#show cts role-based permissions IPv4 Role-based permissions default: Permit IP-00 IPv4 Role-based permissions from group 10:Point_of_Sale_Systems to group 15:BYOD: denyIP-20 IPv4 Role-based permissions from group 17:VLAN20 to group 16:VLAN10: denyIP-20 RBACL Monitor All for Dynamic Policies : FALSE RBACL Monitor All for Configured Policies : FALSE

スイッチは次の2つの方法でポリシーを取得します。

- CTSはスイッチ自体から更新されます。

GALA#cts refresh policy

- ISEからの手動プッシュ:

確認

複数のマトリックス

この例では、両方のスイッチでの最終的なSGT-IPマッピングとCTSポリシーは次のようになります。

GALAスイッチ

GALA#show cts role-based sgt-map all Active IPv4-SGT Bindings Information IP Address SGT Source ============================================ 2.2.2.2 15 CLI 7.7.7.7 10 CLI 10.0.10.2 16 LOCAL IP-SGT Active Bindings Summary ============================================ Total number of CLI bindings = 2 Total number of LOCAL bindings = 1 Total number of active bindings = 3

GALA#show cts role-based permissions

IPv4 Role-based permissions default:

Permit IP-00

IPv4 Role-based permissions from group 10:Point_of_Sale_Systems to group 15:BYOD:

denyIP-20

IPv4 Role-based permissions from group 17:VLAN20 to group 15:BYOD:

permitIP-20

IPv4 Role-based permissions from group 17:VLAN20 to group 16:VLAN10:

permitIP-20

RBACL Monitor All for Dynamic Policies : FALSE

RBACL Monitor All for Configured Policies : FALSE

GALA#show cts rbacl | s permitIP

name = permitIP-20

permit ip

GALA#show cts rbacl | s deny

name = denyIP-20

deny ip

DRARORAスイッチ:

DRARORA#show cts role-based sgt-map all Active IPv4-SGT Bindings Information IP Address SGT Source ============================================ 10.0.20.3 17 LOCAL 10.10.10.10 10 CLI 15.15.15.15 15 CLI IP-SGT Active Bindings Summary ============================================ Total number of CLI bindings = 2 Total number of LOCAL bindings = 1 Total number of active bindings = 3

DRARORA#show cts role-based permissions

IPv4 Role-based permissions default:

Permit IP-00

IPv4 Role-based permissions from group 17:VLAN20 to group 10:Point_of_Sale_Systems:

permitIP-20

IPv4 Role-based permissions from group 10:Point_of_Sale_Systems to group 15:BYOD:

permitIP-20

IPv4 Role-based permissions from group 17:VLAN20 to group 15:BYOD:

permitIP-20

IPv4 Role-based permissions from group 10:Point_of_Sale_Systems to group 17:VLAN20:

denyIP-20

IPv4 Role-based permissions from group 16:VLAN10 to group 17:VLAN20:

permitIP-20

RBACL Monitor All for Dynamic Policies : FALSE

RBACL Monitor All for Configured Policies : FALSE

両方のスイッチのポリシーが異なることに注意してください(同じポリシーでも10から15はGALAとDRARORAスイッチで異なります)。つまり、SGT 10から15へのトラフィックはDRARORAでは許可されますが、GALAではブロックされます。

DRARORA#ping 15.15.15.15 source Loopback 10 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 15.15.15.15, timeout is 2 seconds: Packet sent with a source address of 10.10.10.10 !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms GALA#ping 2.2.2.2 source Loopback 7 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 2.2.2.2, timeout is 2 seconds: Packet sent with a source address of 7.7.7.7 U.U.U Success rate is 0 percent (0/5)

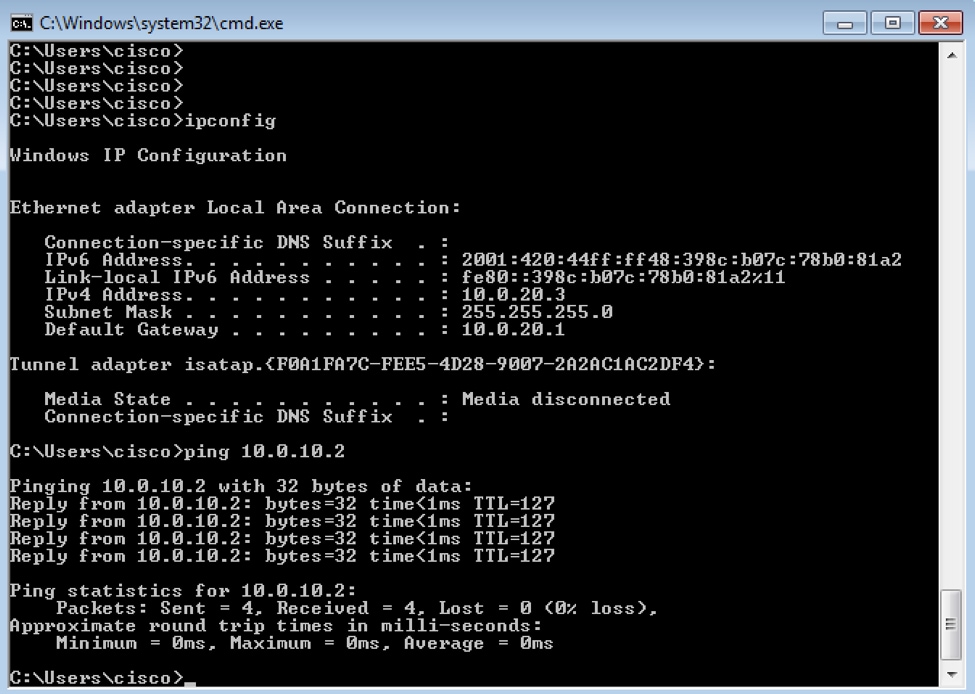

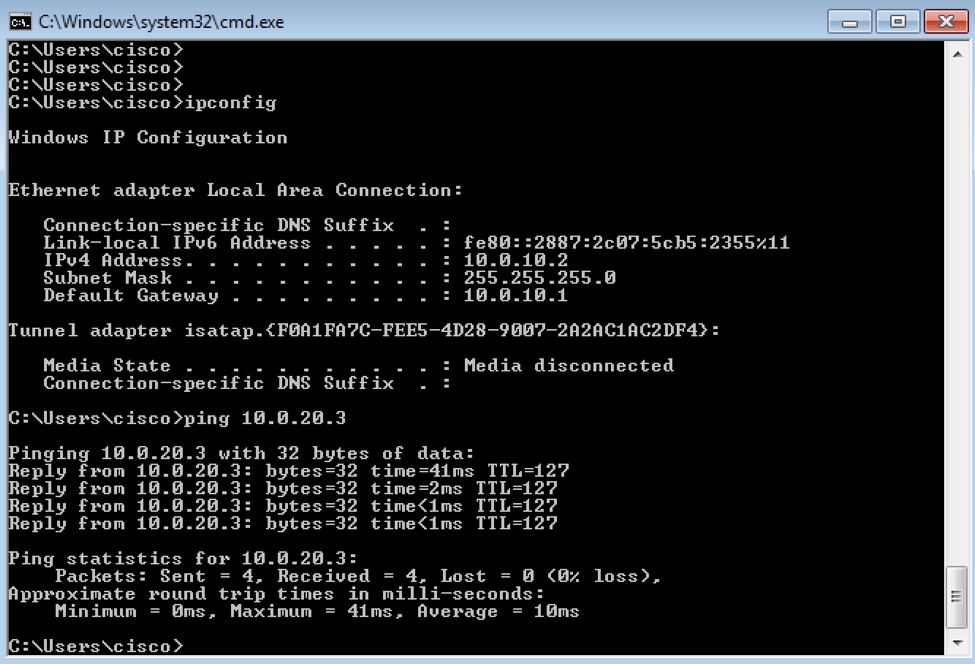

同様に、あるウィンドウから別のウィンドウ(SGT 17 -> SGT 16)にアクセスできます。

別の方法(SGT 16 -> SGT 17):

正しいCTSポリシーが適用されたことを確認するには、show cts role-based countersの出力を確認します。

GALA#sh cts role-based counters Role-based IPv4 counters # '-' in hardware counters field indicates sharing among cells with identical policies From To SW-Denied HW-Denied SW-Permitted HW-Permitted 17 16 0 0 0 8 17 15 0 - 0 - 10 15 4 0 0 0 * * 0 0 127 26

GALAで許可されているパケットは8個です(ping 17->16では4個、ping 16->17では4個)。

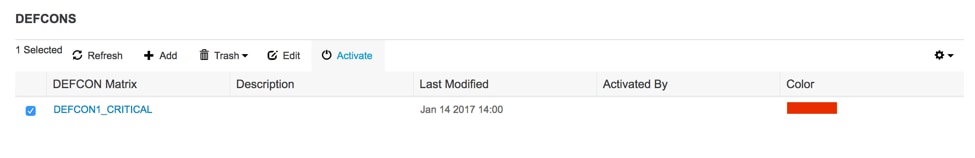

DefConの導入

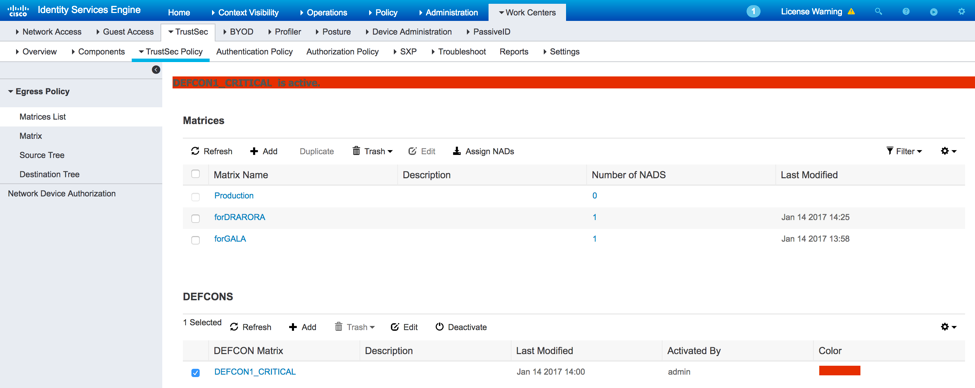

必要に応じて、Work Centers > TrustSec > TrustSec Policy > Egress Policy > Matrices ListでDefCon matrixを展開し、アクティブにするDefCon matrixにチェックマークを付けて、Activateをクリックします。

DefConがアクティブになると、ISEのメニューは次のようになります。

スイッチ上のポリシー:

GALA#show cts role-based permissions IPv4 Role-based permissions default: Permit IP-00 IPv4 Role-based permissions from group 15:BYOD to group 10:Point_of_Sale_Systems: denyIP-20 IPv4 Role-based permissions from group 15:BYOD to group 16:VLAN10: denyIP-20 IPv4 Role-based permissions from group 17:VLAN20 to group 16:VLAN10: denyIP-20 RBACL Monitor All for Dynamic Policies : FALSE RBACL Monitor All for Configured Policies : FALSE DRARORA#show cts role-based permissions IPv4 Role-based permissions default: Permit IP-00 IPv4 Role-based permissions from group 15:BYOD to group 10:Point_of_Sale_Systems: denyIP-20 IPv4 Role-based permissions from group 10:Point_of_Sale_Systems to group 17:VLAN20: permitIP-20 RBACL Monitor All for Dynamic Policies : FALSE RBACL Monitor All for Configured Policies : FALSE

SGT 15からSGT 10へのトラフィックは、両方のスイッチで許可されていません。

DRARORA#ping 10.10.10.10 source Loopback 15 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.10.10.10, timeout is 2 seconds: Packet sent with a source address of 15.15.15.15 U.U.U Success rate is 0 percent (0/5) GALA#ping 7.7.7.7 source Loopback 2 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 7.7.7.7, timeout is 2 seconds: Packet sent with a source address of 2.2.2.2 U.U.U Success rate is 0 percent (0/5)

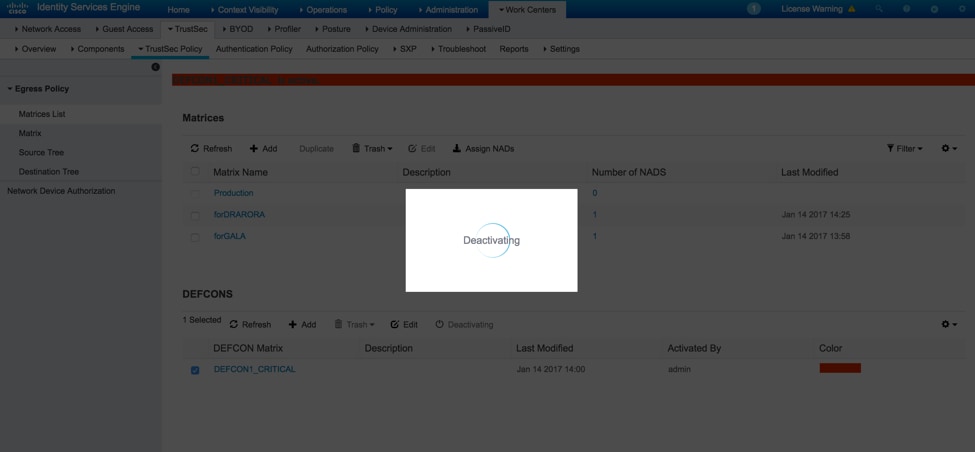

展開が安定したら、DefConを非アクティブ化し、スイッチで古いポリシーを要求できます。DefConを非アクティブにするには、Work Centers > TrustSec > TrustSec Policy > Egress Policy > Matrices Listの順に移動し、アクティブなDefConマトリックスをチェックして、Deactivateをクリックします。

両方のスイッチが古いポリシーを即時に要求します。

DRARORA#show cts role-based permissions IPv4 Role-based permissions default: Permit IP-00 IPv4 Role-based permissions from group 17:VLAN20 to group 10:Point_of_Sale_Systems: permitIP-20 IPv4 Role-based permissions from group 10:Point_of_Sale_Systems to group 15:BYOD: permitIP-20 IPv4 Role-based permissions from group 17:VLAN20 to group 15:BYOD: permitIP-20 IPv4 Role-based permissions from group 10:Point_of_Sale_Systems to group 17:VLAN20: denyIP-20 IPv4 Role-based permissions from group 16:VLAN10 to group 17:VLAN20: permitIP-20 RBACL Monitor All for Dynamic Policies : FALSE RBACL Monitor All for Configured Policies : FALSE GALA#show cts role-based permissions IPv4 Role-based permissions default: Permit IP-00 IPv4 Role-based permissions from group 10:Point_of_Sale_Systems to group 15:BYOD: denyIP-20 IPv4 Role-based permissions from group 17:VLAN20 to group 15:BYOD: permitIP-20 IPv4 Role-based permissions from group 17:VLAN20 to group 16:VLAN10: permitIP-20 RBACL Monitor All for Dynamic Policies : FALSE RBACL Monitor All for Configured Policies : FALSE

トラブルシュート

PAC プロビジョニング

これは、正常なPACプロビジョニングの一部です。

GALA#debug cts provisioning packets GALA#debug cts provisioning events *Jan 2 04:39:05.707: %SYS-5-CONFIG_I: Configured from console by console *Jan 2 04:39:05.707: CTS-provisioning: Starting new control block for server 10.48.17.161: *Jan 2 04:39:05.707: CTS-provisioning: cts_provi_init_socket: Checking for any vrf associated with 10.48.17.161 *Jan 2 04:39:05.707: CTS-provisioning: New session socket: src=10.48.72.156:65242 dst=10.48.17.161:1812 *Jan 2 04:39:05.716: CTS-provisioning: cts_provi_init_socket: Checking for any vrf associated with 10.48.17.161 *Jan 2 04:39:05.716: CTS-provisioning: cts_provi_init_socket: Adding vrf-tableid: 0 to socket *Jan 2 04:39:05.716: CTS-provisioning: New session socket: src=10.48.72.156:65242 dst=10.48.17.161:1812 *Jan 2 04:39:05.716: CTS-provisioning: Sending EAP Response/Identity to 10.48.17.161 *Jan 2 04:39:05.716: CTS-provisioning: OUTGOING RADIUS msg to 10.48.17.161: 1E010EE0: 01010090 64BCBC01 7BEF347B 1E010EF0: 1E32C02E 8402A83D 010C4354 5320636C 1E010F00: 69656E74 04060A30 489C3D06 00000000 1E010F10: 06060000 00021F0E 30303037 37643862 1E010F20: 64663830 1A2D0000 00090127 4141413A 1E010F30: 73657276 6963652D 74797065 3D637473 1E010F40: 2D706163 2D70726F 76697369 6F6E696E 1E010F50: 674F1102 00000F01 43545320 636C6965 1E010F60: 6E745012 73EBE7F5 CDA0CF73 BFE4AFB6 1E010F70: 40D723B6 00 *Jan 2 04:39:06.035: CTS-provisioning: INCOMING RADIUS msg from 10.48.17.161: 1EC68460: 0B0100B5 E4C3C3C1 ED472766 1EC68470: 183F41A9 026453ED 18733634 43504D53 1EC68480: 65737369 6F6E4944 3D306133 30313161 1EC68490: 314C3767 78484956 62414976 37316D59 1EC684A0: 525F4D56 34517741 4C362F69 73517A72 1EC684B0: 7A586132 51566852 79635638 3B343353 1EC684C0: 65737369 6F6E4944 3D766368 72656E65 1EC684D0: 6B2D6973 6532322D 3432332F 32373238 1EC684E0: 32373637 362F3137 37343B4F 1C017400 1EC684F0: 1A2B2100 040010E6 796CD7BB F2FA4111 1EC68500: AD9FB4FE FB5A5050 124B76A2 E7D34684 1EC68510: DD8A1583 175C2627 9F00 *Jan 2 04:39:06.035: CTS-provisioning: Received RADIUS challenge from 10.48.17.161. *Jan 2 04:39:06.035: CTS-provisioning: A-ID for server 10.48.17.161 is "e6796cd7bbf2fa4111ad9fb4fefb5a50" *Jan 2 04:39:06.043: CTS-provisioning: Received TX_PKT from EAP method *Jan 2 04:39:06.043: CTS-provisioning: Sending EAPFAST response to 10.48.17.161 *Jan 2 04:39:06.043: CTS-provisioning: OUTGOING RADIUS msg to 10.48.17.161: <...> *Jan 2 04:39:09.549: CTS-provisioning: INCOMING RADIUS msg from 10.48.17.161: 1EC66C50: 0309002C 1A370BBB 58B828C3 1EC66C60: 3F0D490A 4469E8BB 4F06047B 00045012 1EC66C70: 7ECF8177 E3F4B9CB 8B0280BD 78A14CAA 1EC66C80: 4D *Jan 2 04:39:09.549: CTS-provisioning: Received RADIUS reject from 10.48.17.161. *Jan 2 04:39:09.549: CTS-provisioning: Successfully obtained PAC for A-ID e6796cd7bbf2fa4111ad9fb4fefb5a50

PACプロビジョニングが正常に終了しているため、RADIUS拒否が予期されています。

環境データのダウンロード

これは、スイッチからの環境データの正常なダウンロードを示しています。

GALA#debug cts environment-data

GALA#

*Jan 2 04:33:24.702: CTS env-data: Force environment-data refresh

*Jan 2 04:33:24.702: CTS env-data: download transport-type = CTS_TRANSPORT_IP_UDP

*Jan 2 04:33:24.702: cts_env_data START: during state env_data_complete, got event 0(env_data_request)

*Jan 2 04:33:24.702: cts_aaa_attr_add: AAA req(0x5F417F8)

*Jan 2 04:33:24.702: username = #CTSREQUEST#

*Jan 2 04:33:24.702: cts_aaa_context_add_attr: (CTS env-data SM)attr(GALA)

*Jan 2 04:33:24.702: cts-environment-data = GALA

*Jan 2 04:33:24.702: cts_aaa_attr_add: AAA req(0x5F417F8)

*Jan 2 04:33:24.702: cts_aaa_context_add_attr: (CTS env-data SM)attr(env-data-fragment)

*Jan 2 04:33:24.702: cts-device-capability = env-data-fragment

*Jan 2 04:33:24.702: cts_aaa_req_send: AAA req(0x5F417F8) successfully sent to AAA.

*Jan 2 04:33:25.474: cts_aaa_callback: (CTS env-data SM)AAA req(0x5F417F8) response success

*Jan 2 04:33:25.474: cts_aaa_context_fragment_cleanup: (CTS env-data SM)attr(GALA)

*Jan 2 04:33:25.474: cts_aaa_context_fragment_cleanup: (CTS env-data SM)attr(env-data-fragment)

*Jan 2 04:33:25.474: AAA attr: Unknown type (450).

*Jan 2 04:33:25.474: AAA attr: Unknown type (274).

*Jan 2 04:33:25.474: AAA attr: server-list = CTSServerList1-0001.

*Jan 2 04:33:25.482: AAA attr: security-group-tag = 0000-10.

*Jan 2 04:33:25.482: AAA attr: environment-data-expiry = 86400.

*Jan 2 04:33:25.482: AAA attr: security-group-table = 0001-19.

*Jan 2 04:33:25.482: CTS env-data: Receiving AAA attributes

CTS_AAA_SLIST

slist name(CTSServerList1) received in 1st Access-Accept

slist name(CTSServerList1) created

CTS_AAA_SECURITY_GROUP_TAG - SGT = 0-10:unicast-unknown

CTS_AAA_ENVIRONMENT_DATA_EXPIRY = 86400.

CTS_AAA_SGT_NAME_LIST

table(0001) received in 1st Access-Accept

need a 2nd request for the SGT to SG NAME entries

new name(0001), gen(19)

CTS_AAA_DATA_END

*Jan 2 04:33:25.784: cts_aaa_callback: (CTS env-data SM)AAA req(0x8853E60) response success

*Jan 2 04:33:25.784: cts_aaa_context_fragment_cleanup: (CTS env-data SM)attr(0001)

*Jan 2 04:33:25.784: AAA attr: Unknown type (450).

*Jan 2 04:33:25.784: AAA attr: Unknown type (274).

*Jan 2 04:33:25.784: AAA attr: security-group-table = 0001-19.

*Jan 2 04:33:25.784: AAA attr: security-group-info = 0-10-00-Unknown.

*Jan 2 04:33:25.784: AAA attr: security-group-info = ffff-13-00-ANY.

*Jan 2 04:33:25.784: AAA attr: security-group-info = 9-10-00-Auditors.

*Jan 2 04:33:25.784: AAA attr: security-group-info = f-32-00-BYOD.

*Jan 2 04:33:25.784: AAA attr: security-group-info = 5-10-00-Contractors.

*Jan 2 04:33:25.784: AAA attr: security-group-info = 8-10-00-Developers.

*Jan 2 04:33:25.784: AAA attr: security-group-info = c-10-00-Development_Servers.

*Jan 2 04:33:25.784: AAA attr: security-group-info = 4-10-00-Employees.

*Jan 2 04:33:25.784: AAA attr: security-group-info = 6-10-00-Guests.

*Jan 2 04:33:25.784: AAA attr: security-group-info = 3-10-00-Network_Services.

*Jan 2 04:33:25.784: AAA attr: security-group-info = e-10-00-PCI_Servers.

*Jan 2 04:33:25.784: AAA attr: security-group-info = a-23-00-Point_of_Sale_Systems.

*Jan 2 04:33:25.784: AAA attr: security-group-info = b-10-00-Production_Servers.

*Jan 2 04:33:25.793: AAA attr: security-group-info = 7-10-00-Production_Users.

*Jan 2 04:33:25.793: AAA attr: security-group-info = ff-10-00-Quarantined_Systems.

*Jan 2 04:33:25.793: AAA attr: security-group-info = d-10-00-Test_Servers.

*Jan 2 04:33:25.793: AAA attr: security-group-info = 2-10-00-TrustSec_Devices.

*Jan 2 04:33:25.793: AAA attr: security-group-info = 10-24-00-VLAN10.

*Jan 2 04:33:25.793: AAA attr: security-group-info = 11-22-00-VLAN20.

*Jan 2 04:33:25.793: CTS env-data: Receiving AAA attributes

CTS_AAA_SGT_NAME_LIST

table(0001) received in 2nd Access-Accept

old name(0001), gen(19)

new name(0001), gen(19)

CTS_AAA_SGT_NAME_INBOUND - SGT = 0-68:unicast-unknown

flag (128) sgname (Unknown) added

name (0001), request (1), receive (1)

cts_env_data_aaa_sgt_sgname, name = 0001, req = 1, rcv = 1

Setting SG Name receving bit CTS_ENV_DATA_SGT_NAME_ENTRY on

CTS_AAA_SGT_NAME_INBOUND - SGT = 65535-68:unicast-default

flag (128) sgname (ANY) added

name (0001), request (1), receive (1)

cts_env_data_aaa_sgt_sgname, name = 0001, req = 1, rcv = 1

Setting SG Name receving bit CTS_ENV_DATA_SGT_NAME_ENTRY on

CTS_AAA_SGT_NAME_INBOUND - SGT = 9-68

flag (128) sgname (Auditors) added

name (0001), request (1), receive (1)

cts_env_data_aaa_sgt_sgname, name = 0001, req = 1, rcv = 1

Setting SG Name receving bit CTS_ENV_DATA_SGT_NAME_ENTRY on

CTS_AAA_SGT_NAME_INBOUND - SGT = 15-68

flag (128) sgname (BYOD) added

name (0001), request (1), receive (1)

cts_env_data_aaa_sgt_sgname, name = 0001, req = 1, rcv = 1

Setting SG Name receving bit CTS_ENV_DATA_SGT_NAME_ENTRY on

CTS_AAA_SGT_NAME_INBOUND - SGT = 5-68

flag (128) sgname (Contractors) added

name (0001), request (1), receive (1)

cts_env_data_aaa_sgt_sgname, name = 0001, req = 1, rcv = 1

Setting SG Name receving bit CTS_ENV_DATA_SGT_NAME_ENTRY on

CTS_AAA_SGT_NAME_INBOUND - SGT = 8-68

flag (128) sgname (Developers) added

name (0001), request (1), receive (1)

cts_env_data_aaa_sgt_sgname, name = 0001, req = 1, rcv = 1

Setting SG Name receving bit CTS_ENV_DATA_SGT_NAME_ENTRY on

CTS_AAA_SGT_NAME_INBOUND - SGT = 12-68

flag (128) sgname (Development_Servers) added

name (0001), request (1), receive (1)

cts_env_data_aaa_sgt_sgname, name = 0001, req = 1, rcv = 1

Setting SG Name receving bit CTS_ENV_DATA_SGT_NAME_ENTRY on

CTS_AAA_SGT_NAME_INBOUND - SGT = 4-68

flag (128) sgname (Employees) added

name (0001), request (1), receive (1)

cts_env_data_aaa_sgt_sgname, na

*Jan 2 04:33:25.793: cts_env_data WAITING_RESPONSE: during state env_data_waiting_rsp, got event 1(env_data_received)

*Jan 2 04:33:25.793: @@@ cts_env_data WAITING_RESPONSE: env_data_waiting_rsp -> env_data_assessing

*Jan 2 04:33:25.793: env_data_assessing_enter: state = ASSESSING

*Jan 2 04:33:25.793: cts_aaa_is_fragmented: (CTS env-data SM)NOT-FRAG attr_q(0)

*Jan 2 04:33:25.793: env_data_assessing_action: state = ASSESSING

*Jan 2 04:33:25.793: cts_env_data_is_complete: FALSE, req(x1085), rec(x1487)

*Jan 2 04:33:25.793: cts_env_data_is_complete: TRUE, req(x1085), rec(x1487), expect(x81), complete1(x85), complete2(xB5), complete3(x1485)

*Jan 2 04:33:25.793: cts_env_data ASSESSING: during state env_data_assessing, got event 4(env_data_complete)

*Jan 2 04:33:25.793: @@@ cts_env_data ASSESSING: env_data_assessing -> env_data_complete

*Jan 2 04:33:25.793: env_data_complete_enter: state = COMPLETE

*Jan 2 04:33:25.793: env_data_install_action: state = COMPLETE

CTSポリシー

RADIUSメッセージの一部としてCTSポリシーがプッシュされるため、ISEでruntime-AAAロギングコンポーネントをデバッグ(Administration > Logging > Debug Log Configuration)に設定し、スイッチで次のデバッグを実行するだけで、CTSに関連する問題をトラブルシューティングできます。

debug cts coa debug radius

さらに、3750Xで、スイッチ上で一致しているポリシーを確認します。

GALA#show cts role-based counters Role-based IPv4 counters # '-' in hardware counters field indicates sharing among cells with identical policies From To SW-Denied HW-Denied SW-Permitted HW-Permitted 10 15 5 0 0 0 * * 0 0 815 31 17 15 0 0 0 0 17 16 0 - 0 -

CiscobugID CSCuu32958により、3850で同じコマンドを使用できません。

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

14-Feb-2017 |

初版 |

シスコ エンジニア提供

- ヴェロニカ・クレネコバCisco TACエンジニア

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック