ASA/PIX 7.2:MPFを使用した正規表現による特定のWebサイト(URL)のブロックの設定例

内容

はじめに

このドキュメントでは、特定の Web サイト(URL)をブロックするために Modular Policy Framework(MPF)で正規表現を使用する Cisco セキュリティ アプライアンス ASA/PIX 7.2 を設定する方法について説明します。

注:この設定では、すべてのアプリケーションダウンロードがブロックされるわけではありません。信頼性の高いファイルブロックには、Websenseなどの専用アプライアンス、またはASA用のCSCモジュールなどのモジュールを使用する必要があります。

HTTPS フィルタリングは、ASA ではサポートされません。HTTPSではパケットの内容が暗号化(ssl)されるため、ASAではディープパケットインスペクションや、HTTPSトラフィックの正規表現に基づくインスペクションを実行できません。

前提条件

要件

このドキュメントは、Cisco セキュリティ アプライアンスが設定されていて、正常に動作していることを前提としています。

使用するコンポーネント

-

ソフトウェア バージョン 7.2(2) を実行する Cisco 5500 シリーズ適応型セキュリティ アプライアンス(ASA)

-

ASA 7.2(2)対応のCisco Adaptive Security Device Manager(ASDM)バージョン5.2(2)

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

関連製品

この設定は、ソフトウェアバージョン7.2(2)が稼働するCisco 500シリーズPIXにも適用できます。

表記法

ドキュメント表記の詳細については、『シスコ テクニカル ティップスの表記法』を参照してください。

背景説明

モジュラ ポリシー フレームワークの概要

MPF を使用すると、一貫した柔軟な方法でセキュリティ アプライアンスの機能を設定できるようになります。たとえば、MPF を使用してタイムアウトを設定すると、すべての TCP アプリケーションにではなく、特定の TCP アプリケーションに固有に適用できます。

MPF は次の機能をサポートします。

-

TCP 正規化、TCP 接続と UDP 接続の制限およびタイムアウト、TCP シーケンス番号のランダム化

-

CSC

-

アプリケーション検査

-

IPS

-

QoS 入力ポリシング

-

QoS 出力ポリシング

-

QoS プライオリティ キュー

MPF の設定は、次の 4 つの作業で構成されます。

-

アクションを適用するレイヤ 3 およびレイヤ 4 トラフィックを特定します。詳細は、『レイヤ 3/4 クラス マップによるトラフィックの特定』を参照してください。

-

(アプリケーション検査のみ)アプリケーション検査トラフィックの特別なアクションを定義します。詳細は、『アプリケーション検査のための特別なアクションの設定』を参照してください。

-

レイヤ 3 およびレイヤ 4 トラフィックにアクションを適用します。詳細は、『レイヤ 3/4 ポリシー マップによるアクションの定義』を参照してください。

-

インターフェイスでアクションをアクティブにします。詳細については、『サービス ポリシーによるインターフェイスへのレイヤ 3/4 ポリシーの適用』を参照してください。

正規表現

正規表現は、テキスト文字列と完全に一致する文字列として、またはメタ文字と一致するため、テキスト文字列の複数のバリアントを照合できます。正規表現を使用して、特定のアプリケーショントラフィックの内容を照合できます。たとえば、HTTPパケット内のURLストリングを照合できます。

注:CLIで疑問符(?)やタブなどの特殊文字をすべてエスケープするには、Ctrl+Vを使用します。たとえば、d[Ctrl+V]gと入力して、設定にd?gと入力します。

正規表現を作成するには、テキストの照合を必要とするさまざまな機能に使用できるregexコマンドを使用します。たとえば、インスペクションポリシーマップを使用するモジュラポリシーフレームワーク(MPF)でアプリケーションのインスペクションに特別なアクションを設定できます(policy map type inspectコマンドを参照)。インスペクションポリシーマップでは、1つ以上のmatchコマンドを含むインスペクションクラスマップを作成する場合、アクションの実行対象となるトラフィックを識別できます。または、matchコマンドをインスペクションポリシーマップ内で直接使用することもできます。一部のmatchコマンドでは、パケット内のテキストを正規表現で識別できます。たとえば、HTTPパケット内のURL文字列を照合できます。正規表現は、正規表現クラスマップ内でグループ化できます(class-map type regexコマンドを参照)。

表1に、特殊な意味を持つメタ文字を示します。

| 文字 | 説明 | 注意事項 |

|---|---|---|

| . | ドット | 任意の単一の文字と照合されます。たとえば、d.g は dog、dag、dtg、doggonnit など、これらの文字が含まれているすべての単語と一致します。 |

| (exp) | サブ表現 | サブ表現は、文字を周囲の文字から分離して、サブ表現に他のメタ文字を使用できるようにします。たとえば、d(o|a)gはdogおよびdagに一致しますが、do|agはdoおよびagに一致します。また、サブ表現を繰り返し限定作用素とともに使用して、繰り返す文字を区別できます。たとえば、ab(xy){3}z は、abxyxyxyz に一致します。 |

| | | 代替 | このメタ文字によって区切られている複数の表現のいずれかと一致します。たとえば、dog|catはdogまたはcatに一致します。 |

| ? | 疑問符 | 直前の表現が 0 または 1 個存在することを示す修飾子。たとえば、lo?seはlseまたはloseに一致します。 注:Ctrl+Vを入力してから疑問符を入力しないと、ヘルプ機能が呼び出されます。 |

| * | アスタリスク | 直前の表現が 0、1、または任意の個数存在することを示す修飾子。たとえば、lo*seは、lse、lose、looseなどに一致します。 |

| {x} | 繰り返し限定作用素 | 厳密に x 回繰り返します。たとえば、ab(xy){3}z は、abxyxyxyz に一致します。 |

| {x,} | 最小繰り返し限定作用素 | 少なくとも x 回繰り返します。たとえば、ab(xy){2,}zは、abxyxyzやabxyxyxyzなどに一致します。 |

| [abc] | 文字クラス | カッコ内の任意の文字と一致します。たとえば、[abc] は a、b、または c と一致します。 |

| [^abc] | 否定文字クラス | 角カッコに含まれていない単一文字と一致します。たとえば、[^abc]はa、b、c以外の文字と一致します。[^A-Z]は、大文字でない任意の1文字と一致します。 |

| [a-c] | 文字範囲クラス | 範囲内の任意の文字と一致します。[a-z] は、任意の小文字と一致します。文字と範囲を組み合わせることができます。[abcq-z]は、a、b、c、q、r、s、t、u、v、w、x、y、zに一致し、[a-cq-z]にも一致します。ダッシュ(-)文字は、角カッコ内の最後または最初の文字[abc-]または[-abc]である場合にのみリテラルになります。 |

| "" | 引用符 | 文字列の末尾または先頭のスペースを保持します。たとえば、" test" は、一致を検索する場合に先頭のスペースを保持します。 |

| ^ | キャレット | 行の先頭を指定します。 |

| \ | エスケープ文字 | メタ文字とともに使用すると、リテラル文字と一致します。たとえば、\[ は左の角カッコと一致します。 |

| char | 文字 | 文字がメタ文字でない場合は、リテラル文字と一致します。 |

| \r | 復帰 | キャリッジリターン0x0dに一致します。 |

| \n | 改行 | 新しい行0x0aに一致します。 |

| \t | Tab | タブ0x09に一致します。 |

| \f | 改ページ | フォームフィード0x0cに一致します。 |

| \xNN | エスケープされた 16 進数 | 16進数(正確に2桁)のASCII文字に一致します。 |

| \NNN | エスケープされた 8 進数 | ASCII文字に8進数(正確に3桁)で一致します。たとえば、文字 040 はスペースを表します。 |

設定

このセクションでは、このドキュメントで説明する機能を設定するために必要な情報を提供しています。

注:このセクションで使用されているコマンドの詳細を調べるには、Command Lookup Tool(登録ユーザ専用)を参照してください。一部ツールについては、ゲスト登録のお客様にはアクセスできない場合がありますことをご了承ください。

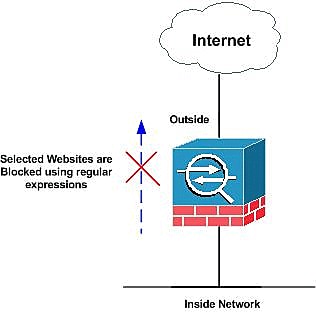

ネットワーク図

このドキュメントでは、次のネットワーク セットアップを使用します。

コンフィギュレーション

このドキュメントでは、次のコンフィギュレーションを使用します。

ASA CLI の設定

| ASA CLI の設定 |

|---|

ciscoasa#show running-config : Saved : ASA Version 7.2(2) ! hostname ciscoasa domain-name default.domain.invalid enable password 8Ry2YjIyt7RRXU24 encrypted names ! interface Ethernet0/0 nameif inside security-level 100 ip address 10.1.1.1 255.255.255.0 ! interface Ethernet0/1 nameif outside security-level 0 ip address 192.168.1.5 255.255.255.0 ! interface Ethernet0/2 nameif DMZ security-level 90 ip address 10.77.241.142 255.255.255.192 ! interface Ethernet0/3 shutdown no nameif no security-level no ip address ! interface Management0/0 shutdown no nameif no security-level no ip address ! passwd 2KFQnbNIdI.2KYOU encrypted regex urllist1 ".*\.([Ee][Xx][Ee]|[Cc][Oo][Mm]|[Bb][Aa][Tt]) HTTP/1.[01]" !--- Extensions such as .exe, .com, .bat to be captured and !--- provided the http version being used by web browser must be either 1.0 or 1.1 regex urllist2 ".*\.([Pp][Ii][Ff]|[Vv][Bb][Ss]|[Ww][Ss][Hh]) HTTP/1.[01]" !--- Extensions such as .pif, .vbs, .wsh to be captured !--- and provided the http version being used by web browser must be either !--- 1.0 or 1.1 regex urllist3 ".*\.([Dd][Oo][Cc]|[Xx][Ll][Ss]|[Pp][Pp][Tt]) HTTP/1.[01]" !--- Extensions such as .doc(word), .xls(ms-excel), .ppt to be captured and provided !--- the http version being used by web browser must be either 1.0 or 1.1 regex urllist4 ".*\.([Zz][Ii][Pp]|[Tt][Aa][Rr]|[Tt][Gg][Zz]) HTTP/1.[01]" !--- Extensions such as .zip, .tar, .tgz to be captured and provided !--- the http version being used by web browser must be either 1.0 or 1.1 regex domainlist1 "\.yahoo\.com" regex domainlist2 "\.myspace\.com" regex domainlist3 "\.youtube\.com" !--- Captures the URLs with domain name like yahoo.com, !--- youtube.com and myspace.com regex contenttype "Content-Type" regex applicationheader "application/.*" !--- Captures the application header and type of !--- content in order for analysis boot system disk0:/asa802-k8.bin ftp mode passive dns server-group DefaultDNS domain-name default.domain.invalid access-list inside_mpc extended permit tcp any any eq www access-list inside_mpc extended permit tcp any any eq 8080 !--- Filters the http and port 8080 !--- traffic in order to block the specific traffic with regular !--- expressions pager lines 24 mtu inside 1500 mtu outside 1500 mtu DMZ 1500 no failover icmp unreachable rate-limit 1 burst-size 1 asdm image disk0:/asdm-602.bin no asdm history enable arp timeout 14400 route DMZ 0.0.0.0 0.0.0.0 10.77.241.129 1 timeout xlate 3:00:00 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout uauth 0:05:00 absolute dynamic-access-policy-record DfltAccessPolicy http server enable http 0.0.0.0 0.0.0.0 DMZ no snmp-server location no snmp-server contact snmp-server enable traps snmp authentication linkup linkdown coldstart no crypto isakmp nat-traversal telnet timeout 5 ssh timeout 5 console timeout 0 threat-detection basic-threat threat-detection statistics access-list ! class-map type regex match-any DomainBlockList match regex domainlist1 match regex domainlist2 match regex domainlist3 !--- Class map created in order to match the domain names !--- to be blocked class-map type inspect http match-all BlockDomainsClass match request header host regex class DomainBlockList !--- Inspect the identified traffic by class !--- "DomainBlockList" class-map type regex match-any URLBlockList match regex urllist1 match regex urllist2 match regex urllist3 match regex urllist4 !--- Class map created in order to match the URLs !--- to be blocked class-map inspection_default match default-inspection-traffic class-map type inspect http match-all AppHeaderClass match response header regex contenttype regex applicationheader !--- Inspect the captured traffic by regular !--- expressions "content-type" and "applicationheader" class-map httptraffic match access-list inside_mpc !--- Class map created in order to match the !--- filtered traffic by ACL class-map type inspect http match-all BlockURLsClass match request uri regex class URLBlockList ! !--- Inspect the identified traffic by class !--- "URLBlockList" ! policy-map type inspect dns preset_dns_map parameters message-length maximum 512 policy-map type inspect http http_inspection_policy parameters protocol-violation action drop-connection class AppHeaderClass drop-connection log match request method connect drop-connection log class BlockDomainsClass reset log class BlockURLsClass reset log !--- Define the actions such as drop, reset or log !--- in the inspection policy map policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect netbios inspect rsh inspect rtsp inspect skinny inspect esmtp inspect sqlnet inspect sunrpc inspect tftp inspect sip inspect xdmcp policy-map inside-policy class httptraffic inspect http http_inspection_policy !--- Map the inspection policy map to the class !--- "httptraffic" under the policy map created for the !--- inside network traffic ! service-policy global_policy global service-policy inside-policy interface inside !--- Apply the policy to the interface inside where the websites will be blocked prompt hostname context Cryptochecksum:e629251a7c37af205c289cf78629fc11 : end ciscoasa# |

ASDM 5.2を使用したASA設定7.2(x)

正規表現を設定してMPFに適用し、特定のWebサイトをブロックするには、次の手順を実行します。

-

正規表現の作成

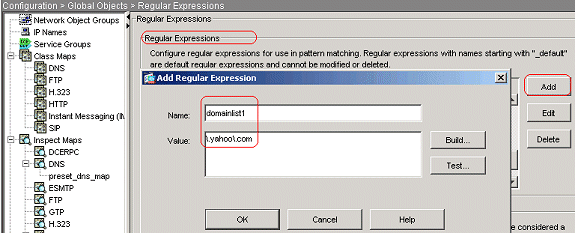

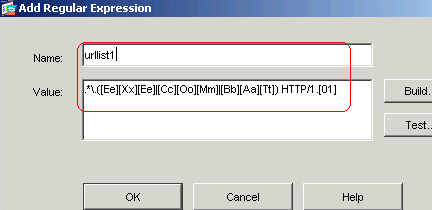

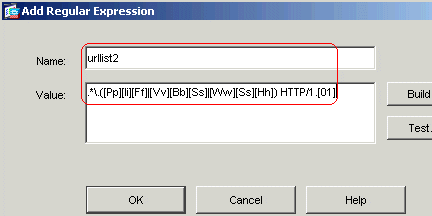

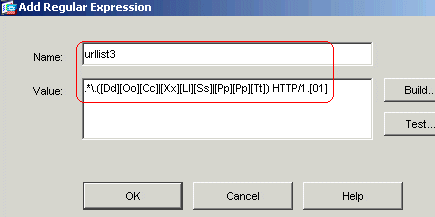

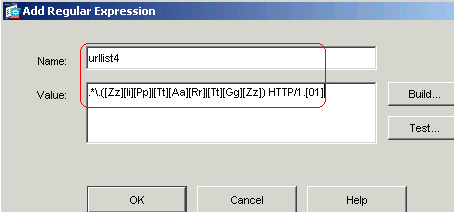

Configuration > Global Objects > Regular Expressionsの順に選択し、Regular ExpressionタブでAddをクリックして、正規表現を作成します。

-

ドメイン名 yahoo.com をキャプチャする正規表現 domainlist1 を作成します。[OK] をクリックします。

-

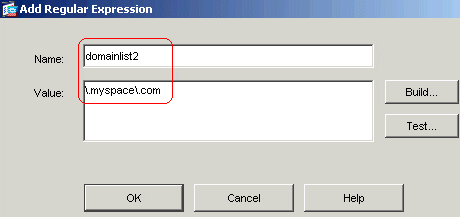

ドメイン名 myspace.com をキャプチャする正規表現 domainlist2 を作成します。[OK] をクリックします。

-

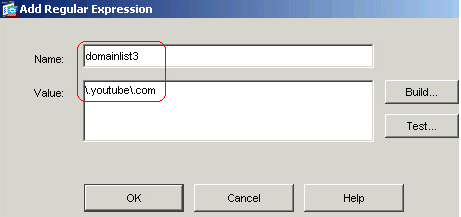

ドメイン名 youtube.com をキャプチャする正規表現 domainlist3 を作成します。[OK] をクリックします。

-

Webブラウザで使用されるhttpのバージョンが1.0または1.1のどちらかである場合は、exe、com、batなどのファイル拡張子をキャプチャするために、正規表現urllist1を作成します。[OK] をクリックします。

-

Webブラウザで使用されるHTTPのバージョンが1.0または1.1のどちらかである場合は、pif、vbsおよびwshなどのファイル拡張子をキャプチャするために、正規表現urllist2を作成します。[OK] をクリックします。

-

Webブラウザで使用されるHTTPのバージョンが1.0または1.1のどちらかである場合は、doc、xls、およびpptなどのファイル拡張子をキャプチャするために、正規表現urllist3を作成します。[OK] をクリックします。

-

Webブラウザで使用されるHTTPのバージョンが1.0または1.1のどちらかである場合は、zip、tarおよびtgzなどのファイル拡張子をキャプチャするために、正規表現urllist4を作成します。[OK] をクリックします。

-

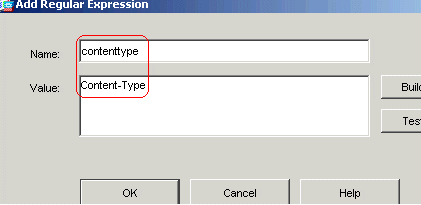

コンテンツ タイプをキャプチャする正規表現 contenttype を作成します。[OK] をクリックします。

-

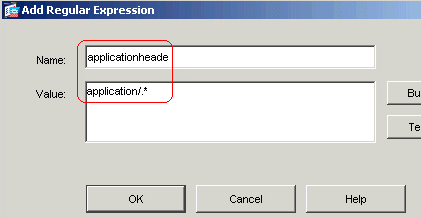

さまざまなアプリケーション ヘッダーをキャプチャする正規表現 applicationheader を作成します。[OK] をクリックします。

同等の CLI 設定

ASA CLI の設定 ciscoasa#configure terminal ciscoasa(config)#regex urllist1 ".*\.([Ee][Xx][Ee]|[Cc][Oo][Mm]|[Bb][Aa][Tt])$ ciscoasa(config)#regex urllist2 ".*\.([Pp][Ii][Ff]|[Vv][Bb][Ss]|[Ww][Ss][Hh])$ ciscoasa(config)#regex urllist3 ".*\.([Dd][Oo][Cc]|[Xx][Ll][Ss]|[Pp][Pp][Tt])$ ciscoasa(config)#regex urllist4 ".*\.([Zz][Ii][Pp]|[Tt][Aa][Rr]|[Tt][Gg][Zz])$ ciscoasa(config)#regex domainlist1 "\.yahoo\.com" ciscoasa(config)#regex domainlist2 "\.myspace\.com" ciscoasa(config)#regex domainlist3 "\.youtube\.com" ciscoasa(config)#regex contenttype "Content-Type" ciscoasa(config)#regex applicationheader "application/.*"

-

-

正規表現クラスの作成

Configuration > Global Objects > Regular Expressionsの順に選択し、Regular Expression ClassesタブにあるAddをクリックして、さまざまなクラスを作成します。

-

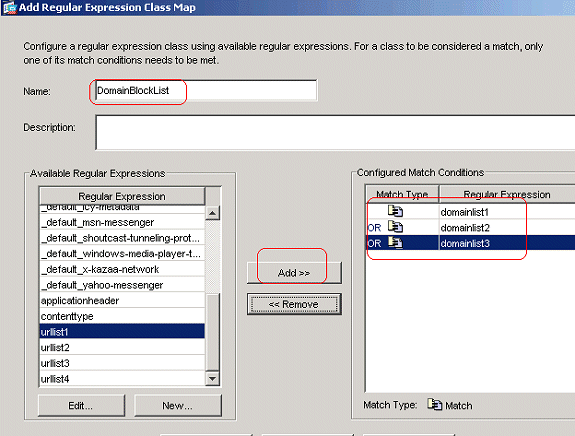

正規表現domainlist1、domainlist2、domainlist3のいずれかに一致させるため、正規表現クラスDomainBlockListを作成します。[OK] をクリックします。

-

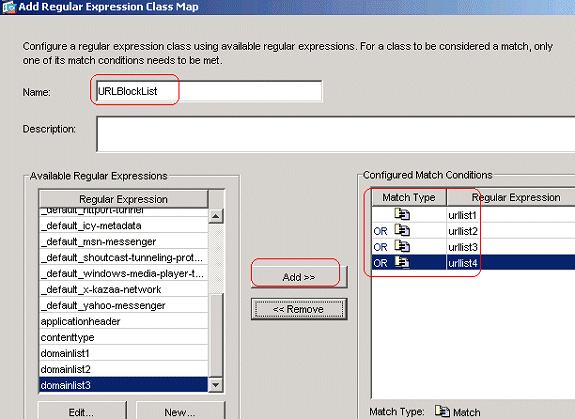

正規表現urllist1、urllist2、urllist3およびurllist4のいずれかに一致させるため、正規表現クラスURLBlockListを作成します。[OK] をクリックします。

同等の CLI 設定

ASA CLI の設定 ciscoasa#configure terminal ciscoasa(config)#class-map type inspect http match-all BlockDomainsClass ciscoasa(config-cmap)#match request header host regex class DomainBlockList ciscoasa(config-cmap)#exit ciscoasa(config)#class-map type regex match-any URLBlockList ciscoasa(config-cmap)#match regex urllist1 ciscoasa(config-cmap)#match regex urllist2 ciscoasa(config-cmap)#match regex urllist3 ciscoasa(config-cmap)#match regex urllist4 ciscoasa(config-cmap)#exit

-

-

クラス マップによる特定されたトラフィックの検査

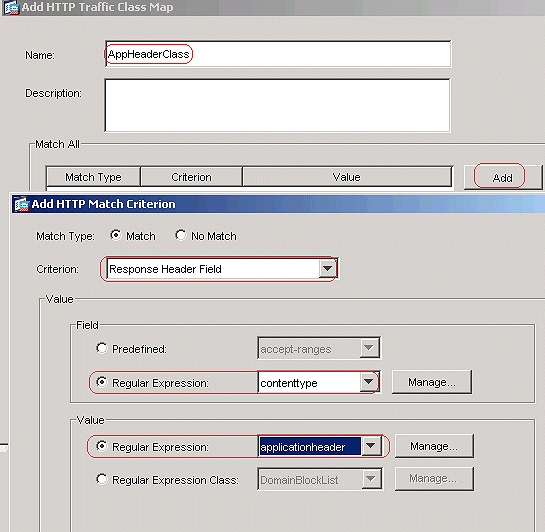

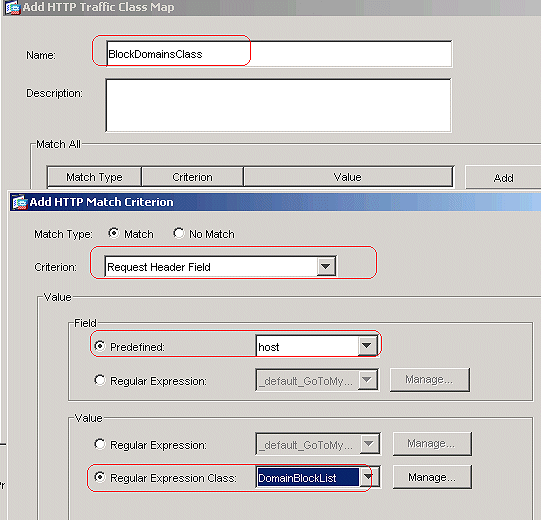

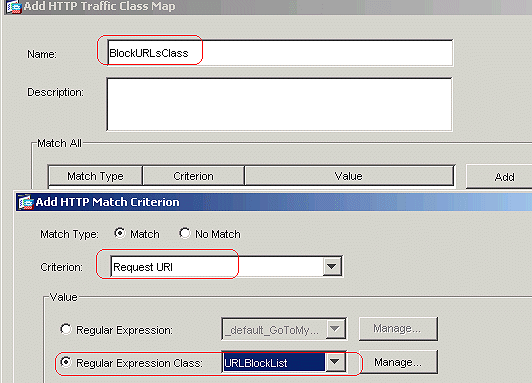

Configuration > Global Objects > Class Maps > HTTP > Addの順に選択し、さまざまな正規表現で識別されるHTTPトラフィックを検査するためのクラスマップを作成します。

-

正規表現のキャプチャの応答ヘッダーと一致するように、クラスマップAppHeaderClassを作成します。

[OK] をクリックします。

-

正規表現のキャプチャの要求ヘッダーと一致するように、クラスマップBlockDomainsClassを作成します。

[OK] をクリックします。

-

正規表現のキャプチャの要求URIと一致するように、クラスマップBlockURLsClassを作成します。

[OK] をクリックします。

同等の CLI 設定

ASA CLI の設定 ciscoasa#configure terminal ciscoasa(config)#class-map type inspect http match-all AppHeaderClass ciscoasa(config-cmap)#match response header regex contenttype regex applicationheader ciscoasa(config-cmap)#exit ciscoasa(config)#class-map type inspect http match-all BlockDomainsClass ciscoasa(config-cmap)#match request header host regex class DomainBlockList ciscoasa(config-cmap)#exit ciscoasa(config)#class-map type inspect http match-all BlockURLsClass ciscoasa(config-cmap)#match request uri regex class URLBlockList ciscoasa(config-cmap)#exit

-

-

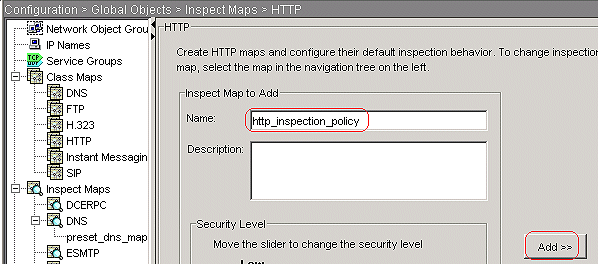

検査ポリシーで一致するトラフィックに対するアクションを設定する

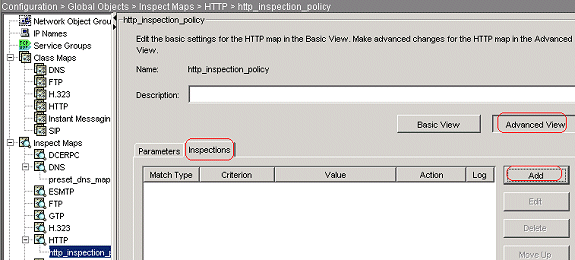

Configuration > Global Objects > Inspect Maps > HTTPの順に選択し、http_inspection_policyを作成して、一致するトラフィックにアクションを設定します。AddおよびApplyをクリックします。

-

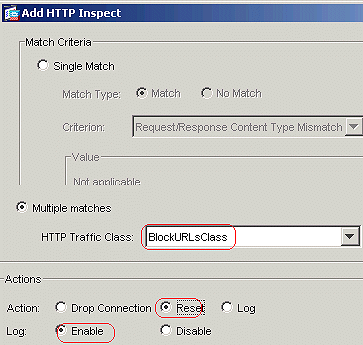

Configuration > Global Objects > Inspect Maps > HTTP > http_inspection_policyの順に選択し、Advanced View > Inspections > Addの順にクリックして、これまでに作成されたさまざまなクラスのアクションを設定します。

[OK] をクリックします。

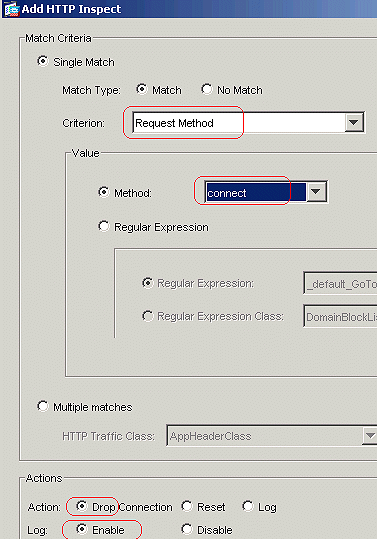

-

アクションをDrop Connectionに設定し、CriterionをRequest Method、Valueをconnectに設定して、ロギングを有効にします。

[OK] をクリックします。

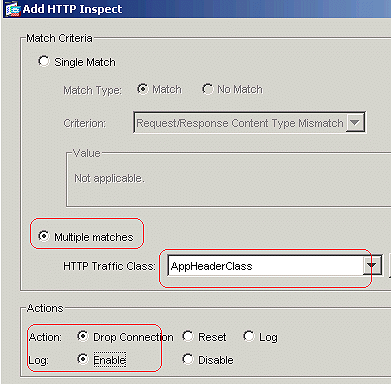

-

アクションをDrop Connectionに設定し、クラスAppHeaderClassのロギングを有効にします。

[OK] をクリックします。

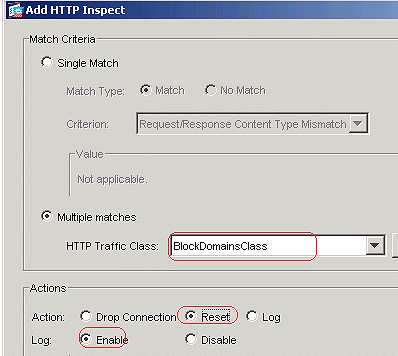

-

アクションをResetに設定し、クラスBlockDomainsClassのロギングを有効にします。

[OK] をクリックします。

-

アクションをResetに設定し、クラスBlockURLsClassのロギングを有効にします。

[OK] をクリックします。

[APPLY] をクリックします。

同等の CLI 設定

ASA CLI の設定 ciscoasa#configure terminal ciscoasa(config)#policy-map type inspect http http_inspection_policy ciscoasa(config-pmap)#parameters ciscoasa(config-pmap-p)#match request method connect ciscoasa(config-pmap-c)#drop-connection log ciscoasa(config-pmap-c)#class AppHeaderClass ciscoasa(config-pmap-c)#drop-connection log ciscoasa(config-pmap-c)#class BlockDomainsClass ciscoasa(config-pmap-c)#reset log ciscoasa(config-pmap-c)#class BlockURLsClass ciscoasa(config-pmap-c)#reset log ciscoasa(config-pmap-c)#exit ciscoasa(config-pmap)#exit

-

-

検査の HTTP ポリシーをインターフェイスに適用する

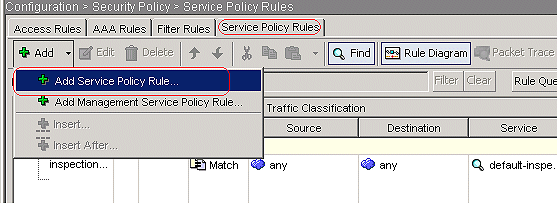

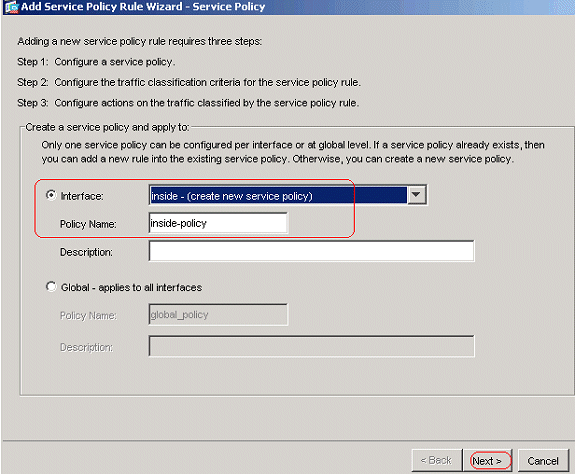

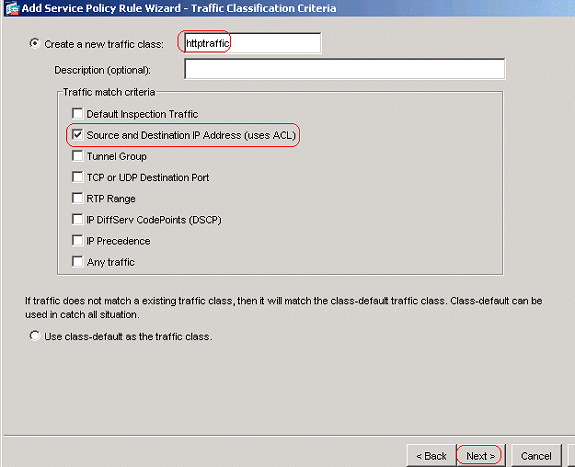

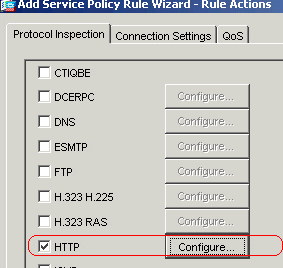

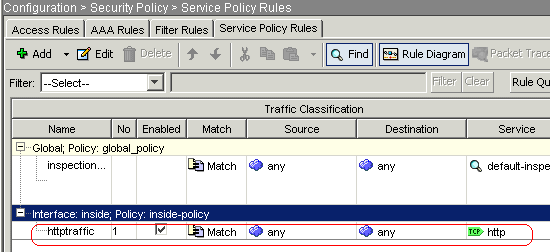

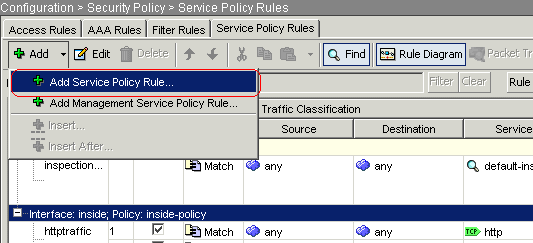

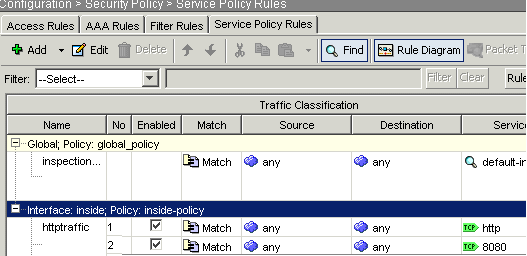

Service Policy RulesタブでConfiguration > Security Policy > Service Policy Rules > Add > Add Service Policy Ruleの順に選択します。

-

HTTP トラフィック

-

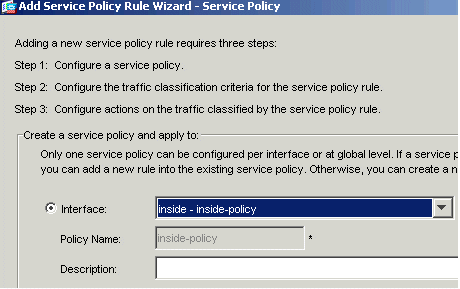

ドロップダウンメニューからinsideインターフェイスを選択し、ポリシー名にinside-policyを指定して、Interfaceオプションボタンを選択します。[Next] をクリックします。

-

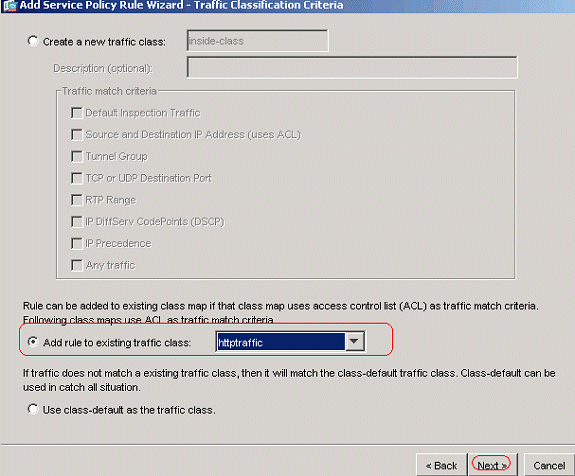

クラスマップhttptrafficを作成し、送信元および宛先のIPアドレス(ACLを使用)を確認します。[Next] をクリックします。

-

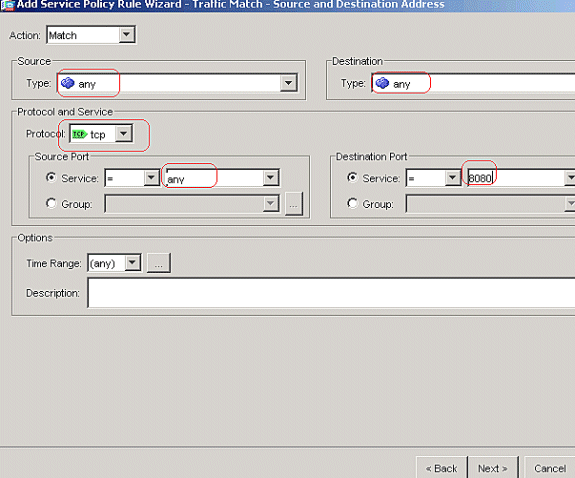

送信元と宛先にはany、TCPポートにはHTTPを選択します。[Next] をクリックします。

-

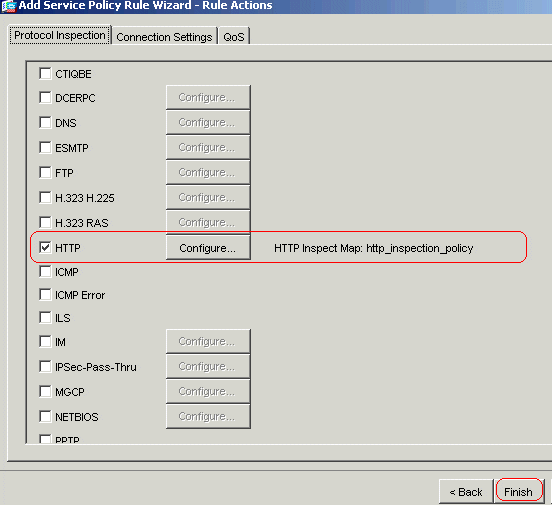

HTTPオプションボタンをチェックし、Configureをクリックします。

-

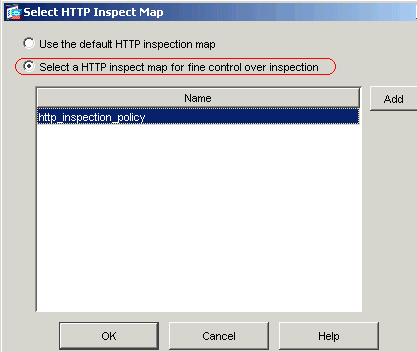

Select a HTTP inspect map for the control over inspectionオプションボタンをオンにします。[OK] をクリックします。

-

[Finish] をクリックします。

-

-

ポート 8080 のトラフィック

-

再度、Add > Add Service Policy Ruleの順にクリックします。

-

[Next] をクリックします。

-

Add rule to existing traffic classオプションボタンを選択し、ドロップダウンメニューからhttptrafficを選択します。[Next] をクリックします。

-

送信元と宛先にはany、TCPポートには8080を選択します。[Next] をクリックします。

-

[Finish] をクリックします。

[APPLY] をクリックします。

同等の CLI 設定

ASA CLI の設定 ciscoasa#configure terminal ciscoasa(config)#access-list inside_mpc extended permit tcp any any eq www ciscoasa(config)#access-list inside_mpc extended permit tcp any any eq 8080 ciscoasa(config)#class-map httptraffic ciscoasa(config-cmap)#match access-list inside_mpc ciscoasa(config-cmap)#exit ciscoasa(config)#policy-map inside-policy ciscoasa(config-pmap)#class httptraffic ciscoasa(config-pmap-c)#inspect http http_inspection_policy ciscoasa(config-pmap-c)#exit ciscoasa(config-pmap)#exit ciscoasa(config)#service-policy inside-policy interface inside

-

-

確認

このセクションでは、設定が正常に動作していることを確認します。

Output Interpreter Tool(OIT)(登録ユーザ専用)では、特定の show コマンドがサポートされています。OIT を使用して show コマンド出力の解析を表示します。

-

show running-config regex:設定された正規表現の表示

ciscoasa#show running-config regex regex urllist1 ".*\.([Ee][Xx][Ee]|[Cc][Oo][Mm]|[Bb][Aa][Tt]) HTTP/1.[01]" regex urllist2 ".*\.([Pp][Ii][Ff]|[Vv][Bb][Ss]|[Ww][Ss][Hh]) HTTP/1.[01]" regex urllist3 ".*\.([Dd][Oo][Cc]|[Xx][Ll][Ss]|[Pp][Pp][Tt]) HTTP/1.[01]" regex urllist4 ".*\.([Zz][Ii][Pp]|[Tt][Aa][Rr]|[Tt][Gg][Zz]) HTTP/1.[01]" regex domainlist1 "\.yahoo\.com" regex domainlist2 "\.myspace\.com" regex domainlist3 "\.youtube\.com" regex contenttype "Content-Type" regex applicationheader "application/.*" ciscoasa#

-

show running-config class-map:設定されたクラス マップの表示

ciscoasa#show running-config class-map ! class-map type regex match-any DomainBlockList match regex domainlist1 match regex domainlist2 match regex domainlist3 class-map type inspect http match-all BlockDomainsClass match request header host regex class DomainBlockList class-map type regex match-any URLBlockList match regex urllist1 match regex urllist2 match regex urllist3 match regex urllist4 class-map inspection_default match default-inspection-traffic class-map type inspect http match-all AppHeaderClass match response header regex contenttype regex applicationheader class-map httptraffic match access-list inside_mpc class-map type inspect http match-all BlockURLsClass match request uri regex class URLBlockList ! ciscoasa#

-

show running-config policy-map type inspect http:設定された HTTP トラフィックを検査するポリシー マップの表示

ciscoasa#show running-config policy-map type inspect http ! policy-map type inspect http http_inspection_policy parameters protocol-violation action drop-connection class AppHeaderClass drop-connection log match request method connect drop-connection log class BlockDomainsClass reset log class BlockURLsClass reset log ! ciscoasa#

-

show running-config policy-map:デフォルトの policy-map コンフィギュレーションおよびすべての policy-map コンフィギュレーションの表示

ciscoasa#show running-config policy-map ! policy-map type inspect dns preset_dns_map parameters message-length maximum 512 policy-map type inspect http http_inspection_policy parameters protocol-violation action drop-connection class AppHeaderClass drop-connection log match request method connect drop-connection log class BlockDomainsClass reset log class BlockURLsClass reset log policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect netbios inspect rsh inspect rtsp inspect skinny inspect esmtp inspect sqlnet inspect sunrpc inspect tftp inspect sip inspect xdmcp policy-map inside-policy class httptraffic inspect http http_inspection_policy ! ciscoasa#

-

show running-config service-policy:現在実行中のすべてのサービス ポリシー設定の表示

ciscoasa#show running-config service-policy service-policy global_policy global service-policy inside-policy interface inside

-

show running-config access-list:セキュリティ アプライアンスで実行されている access-list コンフィギュレーションの表示

ciscoasa#show running-config access-list access-list inside_mpc extended permit tcp any any eq www access-list inside_mpc extended permit tcp any any eq 8080 ciscoasa#

トラブルシュート

このセクションでは、設定のトラブルシューティングに役立つ情報を紹介します。

注:debug コマンドを使用する前に、『debug コマンドの重要な情報』を参照してください。

-

debug http:HTTPトラフィックのデバッグメッセージを表示します。

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

10-Jan-2008

|

初版 |

フィードバック

フィードバック