ASA 9.3.1 TrustSecインラインタギングの設定

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

内容

概要

このドキュメントでは、適応型セキュリティアプライアンス(ASA)リリース9.3.1 - TrustSecインラインタギングに実装された機能の使用方法について説明します。この機能を使用することで、ASA は TrustSec フレームを送受信できるようになります。したがって、TrustSec SGT Exchange Protocol(SXP)を使用せずに、ASA を簡単に TrustSec ドメインに統合できます。

この例では、リモート VPN ユーザにはセキュリティ グループ タグ(SGT)= 3(マーケティング)が割り当てられ、802.1x ユーザには SGT = 2(財務)が割り当てられます。 トラフィックの強制は、ローカルで定義されたセキュリティグループアクセスコントロールリスト(SGACL)を使用するASAと、Identity Services Engine(ISE)からダウンロードされたロールベースアクセスコントロールリスト(RBACL)を使用するCisco IOS®スイッチの両方で実行されます。

前提条件

要件

次の項目に関する知識があることが推奨されます。

- ASA CLIの設定とSecure Socket Layer(SSL)VPNの設定

- ASA でのリモート アクセス VPN の設定

- ISEおよびTrustSecサービス

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアのバージョンに基づいています。

- Cisco ASA ソフトウェア バージョン 9.3.1 以降

- Cisco ASAハードウェア55x5またはASAv

- Cisco AnyConnect Secure Mobility Client リリース 3.1 がインストールされた Windows 7

- ソフトウェア 15.0.2 以降がインストールされた Cisco Catalyst 3750X スイッチ

- Cisco ISE リリース 1.2 以降

設定

注:このセクションで使用されるコマンドの詳細については、Command Lookup Tool(登録ユーザ専用)を使用してください。

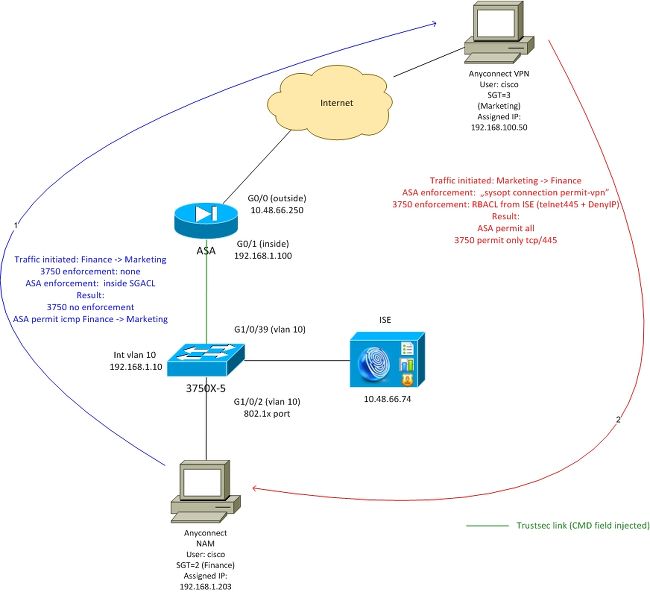

ネットワーク図

ASA と 3750X 間の接続は、手動 cts 用に設定されています。これは、両方のデバイスが、Cisco メタデータ フィールド(CMD)を使用して、変更されたイーサネット フレームを送受信できることを意味します。 このフィールドには、パケットの送信元を示すセキュリティグループタグ(SGT)が含まれています。

リモートVPNユーザはASAでSSLセッションを終了し、SGTタグ3(マーケティング)が割り当てられます。

認証に成功した後のローカル企業802.1xユーザにSGTタグ2(財務)が割り当てられている。

ASAの内部インターフェイスにはSGACLが設定されており、FinanceからMarketingに開始されるICMPトラフィックを許可します。

ASAは、remove VPN userから開始されたすべてのトラフィックを許可します(「sysopt connection permit-vpn」設定が原因)。

ASA上のSGACLはステートフルです。つまり、フローが作成されると、リターンパケットが(インスペクションに基づいて)自動的に受け入れられます。

3750スイッチは、RBACLを使用して、マーケティングから財務に受信するトラフィックを制御します。

RBACLはステートレスであるため、すべてのパケットがチェックされますが、3750XプラットフォームでのTrustSecの適用は宛先で実行されます。したがって、マーケティングから財務へのトラフィックには、スイッチによって TrustSec が適用されます。

注:Cisco IOS®ゾーンベースファイアウォールでTrustsec対応ステートフルファイアウォールを使用できる場合は、次の例を参照してください。

注:ASAは、リモートVPNユーザからのトラフィックを制御するSGACLを持つことができます。シナリオを簡素化するために、この記事では説明していません。例については、『ASAバージョン9.2 VPN SGTの分類と適用の設定例』を参照してください。

ISE:設定手順

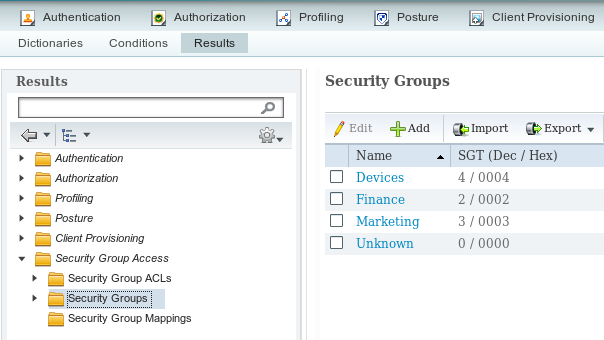

1.財務・マーケティングのSGT

[Policy] > [Results] > [Security Group Access] > [Security Groups]に移動し、次の図に示すようにFinance and MarketingのSGTを作成します。

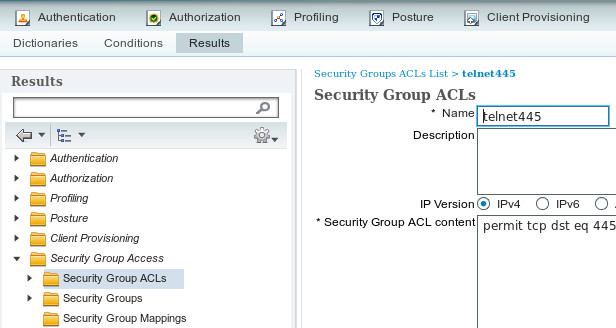

2. [Traffic Marketing] > [Finance]のセキュリティグループACL

[Policy] > [Results] > [Security Group Access] > [Security Group ACL]に移動し、マーケティングから財務へのトラフィックを制御するために使用するACLを作成します。次の図に示すように、tcp/445だけが許可されます。

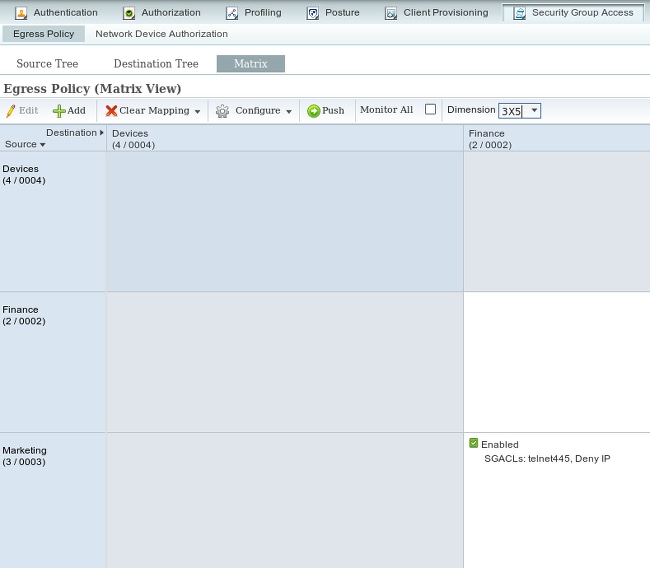

3.マトリックスでのACLのバインド

[Policy] > [Egress Policy] > [Matrix bind configured ACL for the Source]に移動します。:マーケティング、宛先:財務に対して設定済みの ACL をバインドします。また、図に示すように、最後のACLとして[Deny IP]を接続し、他のすべてのトラフィックをドロップします。(デフォルトポリシーが付加されない場合、デフォルトはpermit anyです)。

4. SGTを割り当てるVPNアクセスの許可ルール= 3(マーケティング)

[Policy] > [Authorization]に移動し、リモートVPNアクセスのルールを作成します。AnyConnect 4.x クライアントによって確立されたすべての VPN 接続にはフル アクセス(PermitAccess)を与え、SGT タグ 3(マーケティング)を割り当てます。 条件は、AnyConnect Identity Extension(ACIDEX)を使用することです。

Rule name: VPN

Condition: Cisco:cisco-av-pair CONTAINS mdm-tlv=ac-user-agent=AnyConnect Windows 4

Permissions: PermitAccess AND Marketing

5. 802.1xアクセスの許可ルールSGT = 2(財務)

[Policy] > [Authorization]に移動し、802.1xアクセスのルールを作成します。3750 スイッチ上で 802.1x セッションを終了する、ユーザ名 cisco のサプリカントにはフル アクセス(PermitAccess)が付与され、SGT タグ 2(財務)が割り当てられます。

Rule name: 802.1x

Condition: Radius:User-Name EQUALS cisco AND Radius:NAS-IP-Address EQUALS 192.168.1.10

Permissions: PermitAccess ANDFinance

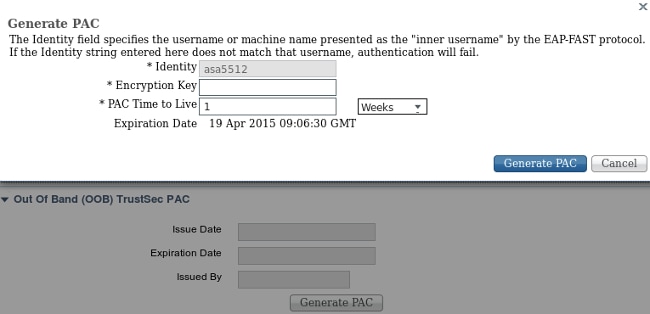

6.ネットワークデバイスの追加、ASAのPACの生成

ASAをTrustSecドメインに追加するには、PACファイルを手動で生成する必要があります。そのファイルはASAにインポートされます。

これは [Administration] > [Network Devices] から設定できます。ASAを追加したら、次の図に示すように、[TrustSec設定]および[Generate PAC]まで下にスクロールします。

スイッチ(3750X)は自動PACプロビジョニングをサポートしているため、手動PACプロビジョニングのみをサポートするASAでのみ手順を実行する必要があります。

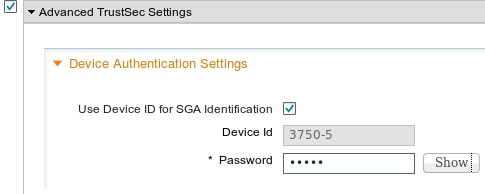

7.ネットワークデバイスの追加、スイッチ自動PACプロビジョニングのシークレットの設定

自動PACプロビジョニングを使用するスイッチでは、次の図に示すように、正しいシークレットを設定する必要があります。

注:PACは、ISEの認証と環境データのダウンロード(例:SGT)とポリシー(ACL)を組み合わせます。ASAは環境データのみをサポートし、ASAでポリシーを手動で設定する必要があります。Cisco IOS® は両方をサポートしているため、ポリシーはISEからダウンロードできます。

ASA:設定手順

1.基本的なVPNアクセス

認証にISEを使用して、AnyConnectの基本的なSSL VPNアクセスを設定します。

aaa-server ISE protocol radius

aaa-server ISE (inside) host 10.62.145.41

key cisco

webvpn

enable outside

anyconnect-essentials

anyconnect image disk0:/anyconnect-win-4.0.00051-k9.pkg 1

anyconnect enable

tunnel-group-list enable

error-recovery disable

tunnel-group TAC type remote-access

tunnel-group TAC general-attributes

address-pool (outside) POOL

authentication-server-group ISE

default-group-policy TAC

tunnel-group TAC webvpn-attributes

group-alias TAC enable

ip local pool POOL 192.168.100.50-192.168.100.60 mask 255.255.255.0

2. PACのインポートとctsの有効化

ASA用に生成されたPACのインポート(ISE設定のステップ6から)。 同じ暗号キーを使用します。

BSNS-ASA5512-4# cts import-pac http://10.229.20.86/asa5512.pac password ciscocisco

PAC Imported Successfully

確認するには、次のようにします。

BSNS-ASA5512-4# show cts pac

PAC-Info:

Valid until: Apr 11 2016 10:16:41

AID: c2dcb10f6e5474529815aed11ed981bc

I-ID: asa5512

A-ID-Info: Identity Services Engine

PAC-type: Cisco Trustsec

PAC-Opaque:

000200b00003000100040010c2dcb10f6e5474529815aed11ed981bc00060094000301

007915dcb81032f2fdf04bfe938547fad2000000135523ecb300093a8089ee0193bb2c

8bc5cfabf8bc7b9543161e6886ac27e5ba1208ce445018a6b07cc17688baf379d2f1f3

25301fffa98935ae5d219b9588bcb6656799917d2ade088c0a7e653ea1dca530e24274

4366ed375488c4ccc3d64c78a7fc8c62c148ceb58fad0b07d7222a2c02549179dbf2a7

4d4013e8fe

cts を有効にします。

cts server-group ISE

ctsを有効にした後、ASAはISEから環境データをダウンロードする必要があります。

BSNS-ASA5512-4# show cts environment-data

CTS Environment Data

====================

Status: Active

Last download attempt: Successful

Environment Data Lifetime: 86400 secs

Last update time: 10:21:41 UTC Apr 11 2015

Env-data expires in: 0:00:37:31 (dd:hr:mm:sec)

Env-data refreshes in: 0:00:27:31 (dd:hr:mm:sec)

3. [Traffic Finance] > [Marketing]のSGACL

内部インターフェイスに SGACL を設定します。ACLでは、財務からマーケティングへのICMPトラフィックのみを開始できます。

access-list inside extended permit icmp security-group name Finance any security-group name Marketing any

access-group inside in interface inside

ASAはタグ名をnumberに展開する必要があります。

BSNS-ASA5512-4(config)# show access-list inside

access-list inside line 1 extended permit icmp security-group name Finance(tag=2) any security-group name Marketing(tag=3) any (hitcnt=47) 0x5633b153

4.内部インターフェイスでctsを有効にする

ASAの内部インターフェイスでctsを有効にした後、次の手順を実行します。

interface GigabitEthernet0/1

nameif inside

cts manual

policy static sgt 100 trusted

security-level 100

ip address 192.168.1.100 255.255.255.0

ASAはTrustSecフレーム(CMDフィールドを持つイーサネットフレーム)を送受信できます。ASAは、タグのない入力フレームはすべて、タグ100と同様に扱う必要があることを前提としています。すでにタグを含むすべての入力フレームは、信頼されます。

スイッチ:設定手順

1.基本802.1x

aaa new-model

aaa authentication dot1x default group radius

aaa authorization network default group radius

dot1x system-auth-control

interface GigabitEthernet1/0/2

description windows7

switchport access vlan 10

switchport mode access

authentication host-mode multi-domain

authentication port-control auto

dot1x pae authenticator

spanning-tree portfast

radius-server host 10.48.66.74 pac key cisco

この設定では、802.1x認証が成功した後、ユーザ(ISE経由で承認)にタグ2(財務)を割り当てる必要があります。

2. CTSの設定とプロビジョニング

同様に、ASAの場合はctsが設定され、ISEをポイントします。

aaa authorization network ise group radius

cts authorization list ise

また、レイヤ3とレイヤ2(すべてのVLAN)の両方で適用が有効になります。

cts role-based enforcement

cts role-based enforcement vlan-list 1-1005,1008-4094

PACを自動的にプロビジョニングするには:

bsns-3750-5#cts credentials id 3750-5 password ciscocisco

ここでも、パスワードはISEの対応する設定([Network Device] > [Switch] > [TrustSec])と一致する必要があります。 現在、Cisco IOS® はPACを取得するためにISEとのEAP-FASTセッションを開始します。このプロセスの詳細については、以下を参照してください。

ASA と Catalyst 3750X シリーズ スイッチ TrustSec の設定例とトラブルシューティング ガイド

PACがインストールされているかどうかを確認するには、次の手順を実行します。

bsns-3750-5#show cts pacs

AID: EA48096688D96EF7B94C679A17BDAD6F

PAC-Info:

PAC-type = Cisco Trustsec

AID: EA48096688D96EF7B94C679A17BDAD6F

I-ID: 3750-5

A-ID-Info: Identity Services Engine

Credential Lifetime: 14:41:24 CEST Jul 10 2015

PAC-Opaque: 000200B00003000100040010EA48096688D96EF7B94C679A17BDAD6F0006009400030100365AB3133998C86C1BA1B418968C60690000001355261CCC00093A808F8A81F3F8C99A7CB83A8C3BFC4D573212C61CDCEB37ED279D683EE0DA60D86D5904C41701ACF07BE98B3B73C4275C98C19A1DD7E1D65E679F3E9D40662B409E58A9F139BAA3BA3818553152F28AE04B089E5B7CBB22A0D4BCEEF80F826A180B5227EAACBD07709DBDCD3CB42AA9F996829AE46F

Refresh timer is set for 4y14w

3. ASAへのインターフェイスでctsを有効にする

interface GigabitEthernet1/0/39

switchport access vlan 10

switchport mode access

cts manual

policy static sgt 101 trusted

これからは、スイッチはTrustSecフレームを処理して送信し、ISEからダウンロードしたポリシーを適用する準備が整っている必要があります。

確認

ここでは、設定が正常に機能しているかどうかを確認します。

検証については、このドキュメントの各セクションで説明します。

トラブルシュート

SGT 割り当て

ASAへのVPNセッションが確立された後、正しいSGT割り当てを確認する必要があります。

BSNS-ASA5512-4# show vpn-sessiondb anyconnect

Session Type: AnyConnect

Username : cisco Index : 13

Assigned IP : 192.168.100.50 Public IP : 10.229.20.86

Protocol : AnyConnect-Parent SSL-Tunnel DTLS-Tunnel

License : AnyConnect Essentials

Encryption : AnyConnect-Parent: (1)none SSL-Tunnel: (1)AES256 DTLS-Tunnel: (1)AES256

Hashing : AnyConnect-Parent: (1)none SSL-Tunnel: (1)SHA256 DTLS-Tunnel: (1)SHA1

Bytes Tx : 10308 Bytes Rx : 10772

Group Policy : TAC Tunnel Group : TAC

Login Time : 15:00:13 UTC Mon Apr 13 2015

Duration : 0h:00m:25s

Inactivity : 0h:00m:00s

VLAN Mapping : N/A VLAN : none

Audt Sess ID : c0a801640000d000552bd9fd

Security Grp : 3:Marketing

ISEの認可ルールに従って、すべてのAnyConnect4ユーザがマーケティングタグに割り当てられています。

これは、スイッチ上の 802.1x セッションにも当てはまります。AnyConnect Network Analysis Module(NAM)が終了すると、認証スイッチはISEから返された正しいタグを適用します。

bsns-3750-5#show authentication sessions interface g1/0/2 details

Interface: GigabitEthernet1/0/2

MAC Address: 0050.5699.36ce

IPv6 Address: Unknown

IPv4 Address: 192.168.1.203

User-Name: cisco

Status: Authorized

Domain: DATA

Oper host mode: multi-domain

Oper control dir: both

Session timeout: N/A

Common Session ID: 0A30426D000000130001B278

Acct Session ID: Unknown

Handle: 0x53000002

Current Policy: POLICY_Gi1/0/2

Local Policies:

Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Security Policy: Should Secure

Security Status: Link Unsecure

Server Policies:

SGT Value: 2

Method status list:

Method State

dot1x Authc Success

mab Stopped

ISEの認可ルールに従って、そのスイッチに接続するすべてのユーザをSGT = 2(財務)に割り当てる必要があります。

ASA での適用

財務(192.168.1.203)からマーケティング(192.168.100.50)にトラフィックを送信しようとすると、ASAの内部インターフェイスにヒットします。ICMPエコー要求の場合は、セッションを作成します。

Built outbound ICMP connection for faddr 192.168.100.50/0(LOCAL\cisco, 3:Marketing) gaddr 192.168.1.203/1 laddr 192.168.1.203/1(2)

ACLカウンタを増やします。

BSNS-ASA5512-4(config)# sh access-list

access-list inside line 1 extended permit icmp security-group name Finance(tag=2) any security-group name Marketing(tag=3) any (hitcnt=138)

これは、パケット キャプチャを調べることでも確認できます。正しいタグが表示されることに注意してください。

BSNS-ASA5512-4(config)# capture CAP interface inside

BSNS-ASA5512-4(config)# show capture CAP

1: 15:13:05.736793 INLINE-TAG 2 192.168.1.203 > 192.168.100.50: icmp: echo request

2: 15:13:05.772237 INLINE-TAG 3 192.168.100.50 > 192.168.1.203: icmp: echo reply

3: 15:13:10.737236 INLINE-TAG 2 192.168.1.203 > 192.168.100.50: icmp: echo request

4: 15:13:10.772726 INLINE-TAG 3 192.168.100.50 > 192.168.1.203: icmp: echo reply

SGT = 2(財務)のタグが付けられた着信 ICMP エコー要求と、ASA によって SGT = 3(マーケティング)のタグが付けられた VPN ユーザからの応答があります。 もう1つのトラブルシューティングツールであるパケットトレーサもTrustSec対応です。

残念ながら、802.1x PCでは、スイッチのステートレスRBACLによってブロックされているため、この応答が表示されません(次のセクションの説明)。

もう1つのトラブルシューティングツールであるパケットトレーサもTrustSec対応です。財務からの着信 ICMP パケットが受け入れられるかどうか確認します。

BSNS-ASA5512-4# packet-tracer input inside icmp inline-tag 2 192.168.1.203 8 0 192.168.100.50

Mapping security-group 3:Marketing to IP address 192.168.100.50

Phase: 1

Type: CAPTURE

Subtype:

Result: ALLOW

Config:

Additional Information:

MAC Access list

Phase: 2

Type: ACCESS-LIST

Subtype:

Result: ALLOW

Config:

Implicit Rule

Additional Information:

MAC Access list

Phase: 3

Type: ROUTE-LOOKUP

Subtype: Resolve Egress Interface

Result: ALLOW

Config:

Additional Information:

found next-hop 10.48.66.1 using egress ifc outside

Phase: 4

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group inside in interface inside

access-list inside extended permit icmp security-group name Finance any security-group name Marketing any

Additional Information:

<some output omitted for clarity>

Phase: 13

Type: FLOW-CREATION

Subtype:

Result: ALLOW

Config:

Additional Information:

New flow created with id 4830, packet dispatched to next module

Result:

input-interface: inside

input-status: up

input-line-status: up

output-interface: NP Identity Ifc

output-status: up

output-line-status: up

Action: allow

また、財務からマーケティングへのTCP接続を開始し、ASAによってブロックする必要があります。

Deny tcp src inside:192.168.1.203/49236 dst outside:192.168.100.50/445(LOCAL\cisco, 3:Marketing) by access-group "inside" [0x0, 0x0]

スイッチでの適用

スイッチが ISE から正常にポリシーをダウンロードしたことを確認します。

bsns-3750-5#show cts role-based permissions

IPv4 Role-based permissions default:

Permit IP-00

IPv4 Role-based permissions from group 2:Finance to group Unknown:

test_deny-30

IPv4 Role-based permissions from group 8 to group Unknown:

permit_icmp-10

IPv4 Role-based permissions from group Unknown to group 2:Finance:

test_deny-30

Permit IP-00

IPv4 Role-based permissions from group 3:Marketing to group 2:Finance:

telnet445-60

Deny IP-00

RBACL Monitor All for Dynamic Policies : FALSE

RBACL Monitor All for Configured Policies : FALSE

マーケティングから財務へのトラフィックを制御するポリシーが正しくインストールされている。RBACL に従って、tcp/445 だけが許可されます。

bsns-3750-5#show cts rbacl telnet445

CTS RBACL Policy

================

RBACL IP Version Supported: IPv4

name = telnet445-60

IP protocol version = IPV4

refcnt = 2

flag = 0x41000000

stale = FALSE

RBACL ACEs:

permit tcp dst eq 445

これが、マーケティングから財務へのICMPエコー応答がドロップされた理由です。これを確認するには、SGT 3 から SGT 2 へのトラフィックのカウンタをチェックします。

bsns-3750-5#show cts role-based counters

Role-based IPv4 counters

# '-' in hardware counters field indicates sharing among cells with identical policies

From To SW-Denied HW-Denied SW-Permitted HW-Permitted

* * 0 0 223613 3645233

0 2 0 0 0 122

3 2 0 65 0 0

2 0 0 0 179 0

8 0 0 0 0 0

パケットはハードウェアによってドロップされています(現行のカウンタ値は 65 で、この値は 1 秒ごとに増分しています)。

tcp/445接続がマーケティングから開始された場合はどうすればいいですか。

ASAでは、次のことが許可されます(「sysopt connection permit-vpn」が原因ですべてのVPNトラフィックを受け入れます)。

Built inbound TCP connection 4773 for outside:192.168.100.50/49181 (192.168.100.50/49181)(LOCAL\cisco, 3:Marketing) to inside:192.168.1.203/445 (192.168.1.203/445) (cisco)

正しいセッションが作成されます。

BSNS-ASA5512-4(config)# show conn all | i 192.168.100.50

TCP outside 192.168.100.50:49181 inside 192.168.1.203:445, idle 0:00:51, bytes 0, flags UB

また、Cisco IOS® はtelnet445 RBACLに一致するため、これを受け入れます。正しいカウンタが増加します。

bsns-3750-5#show cts role-based counters from 3 to 2

3 2 0 65 0 3

(最後の列はハードウェアによって許可されたトラフィックを示します)。 セッションは許可されます。

この例は、ASAとCisco IOS®でのTrustSecポリシーの設定と適用の違いを示すために意図的に示されています。 ISE(ステートレスRBACL)およびTrustSec対応ステートフルゾーンベースファイアウォールからダウンロードされたCisco IOS®ポリシーの違いに注意してください。

関連情報

- ISE との ASA バージョン 9.2.1 VPN ポスチャの設定例

- ASA と Catalyst 3750X シリーズ スイッチ TrustSec の設定例とトラブルシューティング ガイド

- Cisco TrustSec スイッチ コンフィギュレーション ガイドCisco TrustSec について

- セキュリティ アプライアンスのユーザ認証に外部サーバを設定

- Cisco ASA シリーズ VPN CLI 構成ガイド 9.1

- 『Cisco Identity Services Engine User Guide, Release 1.2(Cisco Identity Services Engine ユーザ ガイド リリース 1.2)』

- テクニカル サポートとドキュメント – Cisco Systems

シスコ エンジニア提供

- Michal GarcarzCisco TAC Engineer

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック