NAT を使用する PPPoE クライアントとしてイーサネット WIC を使用した、Cisco 1700 ルータの設定とトラブルシューティング

内容

概要

このドキュメントでは、イーサネット WAN インターフェイス カード(WIC-1ENET)を使用して Cisco 1700 を、ネットワーク アドレス変換(NAT)で Point-to-Point Protocol over Ethernet(PPPoE)クライアントとして機能するように設定する方法を示します。

前提条件

要件

このドキュメントに特有の要件はありません。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

-

Cisco 1700 WIC-1ENETをサポートするCisco IOS®ソフトウェアリリース12.1(3) XT1以降。

-

この設定例では、Cisco 6400ユニバーサルアクセスコンセントレータノードルートプロセッサ(UAC-NRP)でCisco IOSソフトウェアリリース12.1(3)DC1が実行されています。

PPPoEをサポートするには、ADSL+PLUSフィーチャセットが必要です。ADSL だけの機能セットでは、Cisco 1700 上で PPPoE がサポートされません。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、初期(デフォルト)設定の状態から起動しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

表記法

ドキュメントの表記法の詳細は、「シスコ テクニカル ティップスの表記法」を参照してください。

背景理論

WIC-1ENETは、Cisco 1700シリーズルータ用に開発された10BASE-Tカードです。WIC-1ENETは、Cisco 1700用の2つ目のイーサネットインターフェイスを提供します。これにより、Cisco IOSソフトウェアの豊富な機能をデジタル加入者線(DSL)またはケーブルモデムで使用できます。

PPPoEクライアント機能を使用すると、PPPoE機能をルータに移動できます。複数のPCをCisco 1700ファストイーサネットインターフェイスの背後に設置し、トラフィックをPPPoEセッションに送信する前に、暗号化、フィルタリングなどを行って、NATを実行できます。ルータでPPPoEを実行すると、PCでPPPoEクライアントソフトウェアを使用する必要がなくなります。

プロセッサ要件

MPC 860マイクロプロセッサのリビジョンB5が必要です。このプロセッサは、1999年11月21日以降に出荷されたすべてのCisco 1700シリーズルータで使用されます。JAB0347XXXXで始まるCisco 1700シリアル番号は、モデルMPC860リビジョンB5マイクロプロセッサで製造されています。

日付コードはシリアル番号に組み込まれています。形式はLLLYYWWSSSSで、次のように指定します。

-

LLLは、ユニットが構築された場所です。

-

YYは、ユニットが構築された年(1997=01、1998=02、1999=03、2000=04)です。

-

WWは、ユニットが構築された年の稼働日です。

-

SSSSはシリアル番号です。

プロセッサのバージョン情報は、起動時に表示されます。また、Router#プロンプトでshow versionコマンドを発行して、プロセッサのリビジョンを確認することもできます。

メモリ要件

Cisco WIC-1ENETをサポートするCisco 1700 IOSイメージを実行するには、ルータに最小限のフラッシュメモリとDRAMが必要です。各イメージのメモリ要件の詳細については、『Cisco IOSリリース12.1XT1用Cisco 1700シリーズルータのリリースノート』を参照してください。

WIC-1ENETの制限およびサポートされない機能

-

WIC-1ENETは、Cisco 1700以外のプラットフォームではサポートされていません。

-

ツイストペアRJ-45接続だけがサポートされます。AUI(Attachment Unit Interface)またはBNCインターフェイスはサポートされていません。

-

半二重モードと全二重モードの間には、オートネゴシエーション(自動検知)はありません。

-

WIC-1ENETは、ホストがROMMONの状態にある間、TFTPファイルのダウンロードには使用できません。

-

WIC-1ENETは、ROMMONモードのCisco 1700では認識されません。

-

現在のCisco IOSソフトウェアでは、Cisco 1700のスロット0でのみWIC-1ENETがサポートされています。

設定

このセクションでは、このドキュメントで説明する機能を設定するために必要な情報を提供しています。

PPPoEクライアントは、Virtual Private Dial-up Network(VPDN)コマンドを使用してCisco 1700で設定されます。(VPDNコマンドは、Cisco IOSソフトウェアリリース12.2(13)T以降では必要ありません)。 最初にこれらのコマンドを設定してください。

注:最大伝送ユニット(MTU)のサイズ変更については、『PPPoEダイヤルイン接続におけるMTUサイズのトラブルシューティング』を参照してください。

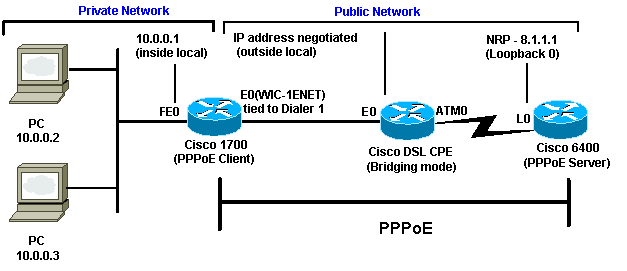

ネットワーク図

このドキュメントでは、次のネットワーク セットアップを使用します。

設定

このドキュメントでは、次の構成を使用します。

| Cisco 1700 |

|---|

! vpdn enable no vpdn logging ! vpdn-group pppoe request-dialin !--- The PPPoE client requests to establish !--- a session with the aggregation unit (6400 NRP). !--- These VPDN commands are not needed with !--- Cisco IOS Software Release 12.2(13)T or later. protocol pppoe ! int Dialer1 ip address negotiated encapsulation ppp ip mtu 1492 !--- The Ethernet MTU is 1500 by default !--- (1492 + PPPoE headers = 1500). ip nat outside dialer pool 1 !--- This ties to interface Ethernet0. dialer-group 1 ppp authentication chap callin ppp chap hostname <username> ppp chap password <password> ! !--- The ISP instructs you regarding !--- the type of authentication to use. !--- To change from PPP Challenge Handshake Authentication !--- Protocol(CHAP) to PPP Password Authentication Protocol (PAP), !--- replace these three lines: !--- ppp authentication chap callin !--- ppp chap hostname !--- ppp chap password !--- with these two lines: !--- ppp authentication pap callin. ppp pap sent-username <username> password <password> ! dialer-list 1 protocol ip permit ! !--- This is the internal Ethernet network. interface FastEthernet0 ip address 10.0.0.1 255.255.255.0 ip nat inside ! interface Ethernet0 pppoe enable pppoe-client dial-pool-number 1 !--- The PPPoE client code ties into a dialer !--- interface upon which a virtual-access !--- interface is cloned. ! !--- For NAT, you overload on the !--- Dialer1 interface and add a default route !--- out of the Dialer1 interface because !--- the IP address can change. ip nat inside source list 1 interface Dialer1 overload ip classless ip route 0.0.0.0 0.0.0.0 dialer1 no ip http server ! dialer-list 1 protocol ip permit access-list 1 permit 10.0.0.0 0.0.0.255 !--- This is for NAT. ! |

| Cisco 6400 |

|---|

*** local ppp user !--- Or, you can use AAA. username <username> password <password> !--- Begin with the VPDN commands. !--- Notice that you are binding the PPPoE here to !--- a virtual-template instead of on the ATM interface. !--- You cannot (at this time) use more than one !--- virtual-template (or VPDN group) for PPPoE !--- beginning with the VPDN commands. vpdn enable no vpdn logging ! vpdn-group pppoe accept-dialin !--- This is PPPoE server mode. protocol pppoe virtual-template 1 ! ! interface ATM0/0/0 no ip address no atm ilmi-keepalive hold-queue 500 in !--- The binding to the virtual-template !--- interface is configured in the VPDN group. ! interface ATM0/0/0.182 point-to-point pvc 1/82 encapsulation aal5snap !--- You need the command on the server side. protocol pppoe ! ! !--- Virtual-template is used instead of dialer interface. ! interface Virtual-Template1 ip unnumbered Loopback10 ip mtu 1492 peer default ip address pool ippool ppp authentication chap ! ! interface Loopback10 ip address 8.8.8.1 255.255.255.0 ! ip local pool ippool 9.9.9.1 9.9.9.5 |

確認

現在、この設定に使用できる確認手順はありません。

PPPoEクライアントのデバッグ

ここでは、設定のトラブルシューティングに使用できる情報を示します。

Cisco 1700(PPPoEクライアント)をデバッグするには、プロトコルスタックを検討する必要があります。

-

レイヤ4:PPPレイヤ

-

レイヤ3:イーサネットレイヤ

-

レイヤ2 - ATMレイヤ

-

レイヤ1 - DSL物理層

下部からトラブルシューティングできます。DSL層とATM層はDSL Customer Premises Equipment(CPE;顧客宅内機器)で発生しているため、次に示すように、Cisco 1700のイーサネット層とPPP層だけをトラブルシューティングする必要があります。

イーサネット層

完全なイーサネットフレームは、ATMアダプテーションレイヤ5(AAL5)サブネットワークアクセスプロトコル(SNAP)パケットにあります。debug Ethernet packetコマンドはありませんが、PPPoEフレームを表示するには、いくつかのVPDNデバッグ(Cisco IOSソフトウェアリリース12.2(13)T以降のPPPoEデバッグ)を実行する必要があります。

PPPoE フレームであるイーサネット フレームには、次の 2 つの EtherType のどちらかが含まれていることを参考にしてください。

-

0x8863 Ethertype = PPPoE 制御パケット(PPPoE セッションを処理する)

-

0x8864 Ethertype = PPPoE データ パケット(PPP パケットを含む)

PPPoEには2つのセッションがあることに注意してください。VPDNレイヤ2トンネリングプロトコル(L2TP)タイプのセッションであるPPPoEセッションとPPPセッションです。したがって、PPPoEを確立するには、PPPoEセッション確立フェーズとPPPセッション確立フェーズがあります。

終端には、通常、PPP 終端フェーズと PPPoE 終端フェーズの両方が関係しています。

PPPoE確立フェーズは、PPPoEクライアントとサーバのMACアドレスを識別し、セッションIDを割り当てることによって構成されます。その後、通常のPPP確立は、他のPPP接続と同様に行われます。

デバッグを行うには、VPDN PPPoEデバッグ(Cisco IOSソフトウェアリリース12.2(13)T以降のPPPoEデバッグ)を使用して、PPPoE接続フェーズが正常に実行されたかどうかを確認できます。

# debug vpdn pppoe-events (debug pppoe events) 06:17:58: Sending PADI: vc=1/1 !--- A broadcast Ethernet frame (in this case, encapsulated in ATM) !--- requests a PPPoE server, "Are there any PPPoE servers out there?" 06:18:00: PPPOE: we've got our pado and the pado timer went off !--- This is a unicast reply from a PPPoE server (very similar to !--- a DHCP offer). 06:18:00: OUT PADR from PPPoE tunnel !--- This is a unicast reply accepting the offer. 06:18:00: IN PADS from PPPoE tunnel !--- This is a confirmation that completes the establishment.

他のPPPの開始と同様に、PPPの確立が開始されます。PPPoEセッションが確立されたら、show vpdnコマンドを発行してステータスを取得できます。

# show vpdn (show pppoe session) %No active L2TP tunnels %No active L2F tunnels PPPoE Tunnel and Session Information Total tunnels 1 sessions 1 PPPoE Tunnel Information Session count: 1 PPPoE Session Information SID RemMAC LocMAC Intf VASt OIntf VC 1 0050.7359.35b7 0001.96a4.84ac Vi1 UP AT0 1 1

パケットカウント情報を取得するには、show vpdn session all (show pppoe session all)コマンドを使用します。

show vpdn session all (show pppoe session all)

%No active L2TP tunnels

%No active L2F tunnels

PPPoE Session Information Total tunnels 1 sessions 1

session id: 1

local MAC address: 0001.96a4.84ac, remote MAC address: 0050.7359.35b7

virtual access interface: Vi1, outgoing interface: AT0, vc: 1/1

1656 packets sent, 1655 received, 24516 bytes sent, 24486 received

その他の debug コマンド :

-

debug vpdn pppoe-data(pppoe データのデバッグ)

-

debug pppoe-errors(debug pppoe errors)

-

debug pppoe-packets(debug pppoe packets)

PPP 層

PPPoE セッションが確立されたら、PPP デバッグは、その他の PPP 確立の場合と同様に行えます。

同じ debug ppp negotiation コマンドと debug ppp authentication コマンドを使用します。出力例を次に示します。

注:この例では、ホスト名は「client1」、リモートCisco 6400の名前は「nrp-b」です。

06:36:03: Vi1 PPP: Treating connection as a callout 06:36:03: Vi1 PPP: Phase is ESTABLISHING, Active Open [0 sess, 1 load] 06:36:03: Vi1 PPP: No remote authentication for call-out 06:36:03: Vi1 LCP: O CONFREQ [Closed] id 1 len 10 06:36:03: Vi1 LCP: MagicNumber 0x03013D43 (0x050603013D43) 06:36:03: Vi1 LCP: I CONFACK [REQsent] id 1 len 10 06:36:03: Vi1 LCP: MagicNumber 0x03013D43 (0x050603013D43) 06:36:05: Vi1 LCP: I CONFREQ [ACKrcvd] id 2 len 15 06:36:05: Vi1 LCP: AuthProto CHAP (0x0305C22305) 06:36:05: Vi1 LCP: MagicNumber 0x65E315E5 (0x050665E315E5) 06:36:05: Vi1 LCP: O CONFACK [ACKrcvd] id 2 len 15 06:36:05: Vi1 LCP: AuthProto CHAP (0x0305C22305) 06:36:05: Vi1 LCP: MagicNumber 0x65E315E5 (0x050665E315E5) 06:36:05: Vi1 LCP: State is Open 06:36:05: Vi1 PPP: Phase is AUTHENTICATING, by the peer [0 sess, 1 load] 06:36:05: Vi1 CHAP: I CHALLENGE id 9 len 26 from "nrp-b" 06:36:05: Vi1 CHAP: Using alternate hostname client1 06:36:05: Vi1 CHAP: Username nrp-b not found 06:36:05: Vi1 CHAP: Using default password 06:36:05: Vi1 CHAP: O RESPONSE id 9 len 28 from "client1" 06:36:05: Vi1 CHAP: I SUCCESS id 9 len 4 06:36:05: Vi1 PPP: Phase is FORWARDING [0 sess, 1 load] 06:36:05: Vi1 PPP: Phase is AUTHENTICATING [0 sess, 1 load] 06:36:05: Vi1 PPP: Phase is UP [0 sess, 1 load] 06:36:05: Vi1 IPCP: O CONFREQ [Closed] id 1 len 10 06:36:05: Vi1 IPCP: Address 0.0.0.0 (0x030600000000) 06:36:05: Vi1 CDPCP: O CONFREQ [Closed] id 1 len 4 06:36:05: Vi1 IPCP: I CONFREQ [REQsent] id 1 len 10 06:36:05: Vi1 IPCP: Address 8.8.8.1 (0x030608080801) 06:36:05: Vi1 IPCP: Address 8.8.8.1 (0x030608080801) 06:36:05: Vi1 IPCP: Address 9.9.9.2 (0x030609090902) 06:36:05: Vi1 IPCP: O CONFREQ [ACKsent] id 2 len 10 06:36:05: Vi1 IPCP: Address 9.9.9.2 (0x030609090902) 06:36:05: Vi1 LCP: I PROTREJ [Open] id 3 len 10 protocol CDPCP (0x820701010004) 06:36:05: Vi1 CDPCP: State is Closed 06:36:05: Vi1 IPCP: I CONFACK [ACKsent] id 2 len 10 06:36:05: Vi1 IPCP: Address 9.9.9.2 (0x030609090902) 06:36:05: Vi1 IPCP: State is Open 06:36:05: Di1 IPCP: Install negotiated IP interface address 9.9.9.2 06:36:05: Di1 IPCP: Install route to 8.8.8.1 06:36:06: %LINEPROTO-5-UPDOWN: Line protocol on Interface Virtual-Access1, changed state to up

PPPoE サーバのデバッグ

Cisco 6400(PPPoEサーバ)をデバッグするには、Cisco 1700(PPPoEクライアント)と同じボトムアップ手順を使用できます。

-

レイヤ4:PPPレイヤ

-

レイヤ3:イーサネットレイヤ

-

レイヤ2 - ATMレイヤ

-

レイヤ1 - DSL物理層

違いは、次に示すように、Digital Subscriber Line Access Multiplier(DSLAM;デジタル加入者線アクセスマルチプライヤ)のDSL層とCisco 6400のATM層のトラブルシューティングを行うことです。

DSL 物理層

DSL 物理層をチェックするときは、DSLAM の DSL 統計情報を確認する必要があります。Cisco DSLAMでは、show dsl interfaceコマンドを使用できます。

ATM 層

Cisco 6400側では、debug atm packetコマンドを使用して、特定のPVCに対してCisco 6400を有効にすることもできます。

debug atm packet interface atm 0/0/0.182 vc 1/82

同じType、SAP、CTL、およびOUIの各フィールドで、着信ATMパケットがAAL5 SNAPであることを示す出力は、次のようになります。

4d04h: ATM0/0/0.182(I): VCD:0x3 VPI:0x1 VCI:0x52 Type:0x900 SAP:AAAA CTL:03 OUI:0080C2 TYPE:0007 Length:0x30 4d04h: 0000 0001 96A4 84AC 0050 7359 35B7 8864 1100 0001 000E C021 0A2E 000C 65E3 4d04h: 15E5 0000 0000

注:このコマンドでは、パケットの処理方法が異なるため、発信パケットは表示されません。

イーサネット層

Cisco 1700で使用したのと同じVPDN showコマンドとdebugコマンドをCisco 6400で使用して、PPPoEの確立を確認できます。

# debug vpdn pppoe-events (debug pppoe events)

4d04h: IN PADI from PPPoE tunnel

4d04h: OUT PADO from PPPoE tunnel

4d04h: IN PADR from PPPoE tunnel

4d04h: PPPoE: Create session

4d04h: PPPoE: VPN session created.

4d04h: OUT PADS from PPPoE tunnel

# show vpdn (show pppoe session)

%No active L2TP tunnels

%No active L2F tunnels

PPPoE Tunnel and Session Information Total tunnels 1 sessions 1

PPPoE Tunnel Information

Session count: 1

PPPoE Session Information

SID RemMAC LocMAC Intf VASt OIntf VC

1 0001.96a4.84ac 0050.7359.35b7 Vi4 UP AT0/0/0 1 82

nrp-b#

show vpdn session all (show pppoe session all)

%No active L2TP tunnels

%No active L2F tunnels

PPPoE Session Information Total tunnels 1 sessions 1

session id: 1

local MAC address: 0050.7359.35b7, remote MAC address: 0001.96a4.84ac

virtual access interface: Vi4, outgoing interface: AT0/0/0, vc: 1/82

30 packets sent, 28 received, 422 bytes sent, 395 received

その他のdebugコマンドを次に示します。

-

debug vpdn pppoe-data(pppoe データのデバッグ)

-

debug pppoe-errors(debug pppoe data)

-

debug pppoe-packets(debug pppoe packets)

PPP 層

Cisco 6400からのPPP debug出力を次に示します。これは、Cisco 1700からの以前のデバッグに対応しています。

debug ppp negotiation and debug ppp authentication 4d04h: Vi2 PPP: Treating connection as a dedicated line 4d04h: Vi2 PPP: Phase is ESTABLISHING, Active Open [0 sess, 1 load] 4d04h: Vi2 LCP: O CONFREQ [Closed] id 1 len 15 4d04h: Vi2 LCP: AuthProto CHAP (0x0305C22305) 4d04h: Vi2 LCP: MagicNumber 0x65F62814 (0x050665F62814) 4d04h: Vi2 LCP: I CONFREQ [REQsent] id 1 len 10 4d04h: Vi2 LCP: MagicNumber 0x03144FF9 (0x050603144FF9) 4d04h: Vi2 LCP: O CONFACK [REQsent] id 1 len 10 4d04h: Vi2 LCP: MagicNumber 0x03144FF9 (0x050603144FF9) 4d04h: Vi3 LCP: I ECHOREQ [Open] id 60 len 8 magic 0xA60C0000 4d04h: Vi3 LCP: O ECHOREP [Open] id 60 len 8 magic 0x51A0BEF6 4d04h: Vi2 LCP: TIMEout: State ACKsent 4d04h: Vi2 LCP: O CONFREQ [ACKsent] id 2 len 15 4d04h: Vi2 LCP: AuthProto CHAP (0x0305C22305) 4d04h: Vi2 LCP: MagicNumber 0x65F62814 (0x050665F62814) 4d04h: Vi2 LCP: I CONFACK [ACKsent] id 2 len 15 4d04h: Vi2 LCP: AuthProto CHAP (0x0305C22305) 4d04h: Vi2 LCP: MagicNumber 0x65F62814 (0x050665F62814) 4d04h: Vi2 LCP: State is Open 4d04h: Vi2 PPP: Phase is AUTHENTICATING, by this end [0 sess, 1 load] 4d04h: Vi2 CHAP: O CHALLENGE id 10 len 26 from "nrp-b" 4d04h: Vi2 CHAP: I RESPONSE id 10 len 28 from "client1" 4d04h: Vi2 PPP: Phase is FORWARDING [0 sess, 1 load] 4d04h: Vi2 PPP: Phase is AUTHENTICATING [0 sess, 1 load] 4d04h: Vi2 CHAP: O SUCCESS id 10 len 4 4d04h: Vi2 PPP: Phase is UP [0 sess, 1 load] 4d04h: Vi2 IPCP: O CONFREQ [Closed] id 1 len 10 4d04h: Vi2 IPCP: Address 8.8.8.1 (0x030608080801) 4d04h: Vi2 IPCP: I CONFREQ [REQsent] id 1 len 10 4d04h: Vi2 IPCP: Address 0.0.0.0 (0x030600000000) 4d04h: Vi2 IPCP: Pool returned 9.9.9.2 4d04h: Vi2 IPCP: O CONFNAK [REQsent] id 1 len 10 4d04h: Vi2 IPCP: Address 9.9.9.2 (0x030609090902) 4d04h: Vi2 CDPCP: I CONFREQ [Not negotiated] id 1 len 4 4d04h: Vi2 LCP: O PROTREJ [Open] id 3 len 10 protocol CDPCP (0x820701010004) 4d04h: Vi2 IPCP: I CONFACK [REQsent] id 1 len 10 4d04h: Vi2 IPCP: Address 8.8.8.1 (0x030608080801) 4d04h: Vi2 IPCP: I CONFREQ [ACKrcvd] id 2 len 10 4d04h: Vi2 IPCP: Address 9.9.9.2 (0x030609090902) 4d04h: Vi2 IPCP: O CONFACK [ACKrcvd] id 2 len 10 4d04h: Vi2 IPCP: Address 9.9.9.2 (0x030609090902) 4d04h: Vi2 IPCP: State is Open 4d04h: Vi2 IPCP: Install route to 9.9.9.2 4d04h: %LINEPROTO-5-UPDOWN: Line protocol on Interface Virtual-Access2, changed state to up

フィードバック

フィードバック