はじめに

このドキュメントでは、異なるプロセス間でのOpen Shortest Path First(OSPF)の再配布に関するガイドラインについて説明します。

背景説明

異なるプロセス間での再配布には困難が伴い、ネットワークが適切に動作するには特別な方法が必要です。このドキュメントでは、Cisco IOS® ソフトウェアに加えられた変更点についても説明します。

2つのOSPFプロセス間で再配布を行う理由

複数のプロセス間で再配布が必要になるのには、いくつかの理由があります。たとえば、次のような理由からです。

場合によっては、異なるプロセス間での再配布が必要になることがありますが、可能な場合は代替設計ソリューションの方が適切な選択です。これについては、このセクションのサブセクションで説明します。

OSPFルートのフィルタリング

エリア内ルート

OSPF では、エリア内の IP プレフィックスはルータ間で直接交換されません。これらは、ネットワークのトポロジも通知するリンクステートアドバタイズメント(LSA)の一部であるため、エリア内のルートをフィルタリングすることはできません。

注:ルータ上のローカルフィルタリング(特定のルータに一部のルートがインストールされないようにするために実行可能)は、実際のルートフィルタリングとは見なされません。ローカル フィルタリングは通常、ルータの OSPF で distribute-list コマンドを使用して行われます。

1つの解決策は、別のプロセスを使用して、再配布ルータで目的のルートをフィルタリングすることです。ただし、これは実際にはエリアを2つのドメインに分割します。それよりも望ましいのは、エリアを異なる複数のエリアに分けて、Cisco IOS Type 3 フィルタリング機能を使用した設計です。これについては後で説明します。

エリア間ルート

OSPF では、エリア内の全ルータのトポロジは完全に一致しています。エリアは別のエリアのトポロジを認識しないため、接続されたエリア境界ルータ(ABR)によって通知された情報に依存します。

ABR(タイプ 3 LSA として)によってエリアにアドバタイズされる情報は、実際には IP プレフィックスであり、リモート エリアから学習されたものや、その他の接続先エリアについて計算されたものです。

ABR は以下のルートの起点となります。

これによりエリア間には距離ベクトル型の動作が存在することになり、エリア間のルートをフィルタリングするのに使用できます。

Cisco IOS®ソフトウェアには、エリア間フィルタリング機能が実装されています。この機能の詳細については、「OSPF ABR タイプ 3 LSA フィルタリング」を参照してください。

外部ルートのフィルタリング

外部ルートがタイプ 5 LSA としてアドバタイズされ、スタブエリアおよび Not-So-Stubby Areas (NSSAs)を除いてドメイン全体が覆われているので、現在タイプ 5 LSAをフィルタリングできません。このソリューションとして、別のプロセスを使用して再配布中にプロセス間でフィルタリングする方法があります。

異なるOSPFドメインの分離

管理上の目的で異なる IP ルーティング ドメインを分離する場合、またはルーティング ドメインをセグメント化し、再配布ポイントでルーティング情報を制御するために異なる IP ルーティング ドメインを分離する場合は、異なる OSPF プロセスを使用するのが一般的な慣例となっているようです。

ただし、一方のドメインの不安定さが他方のドメインに影響を与える可能性があることに注意してください。たとえば、2つのドメイン間に自律システム境界ルータ(ASBR)があるOSPFネットワーク(タイプ1および2)に変更があった場合、すべてのタイプ5 LSAが再生成され、リモートドメイン全体にフラッディングされます。このため、ネットワーク内に常に不安定な箇所があった場合、他方のドメインでタイプ 5 LSA の注入と取り消しが継続的に発生する可能性があります。

それよりも望ましい設計オプションは、異なるドメインの間で Border Gateway Protocol(BGP)を使用することです。この場合、異なるドメイン間のOSPF交換はBGPを経由します。また、BGPにはダンプニング機能があるため、一方のドメインの不安定な状態が他方のドメインで見えにくくなる可能性があります。

異なるOSPFプロセス間での再配布

前述したように、複数のプロセス間で再配布を行う別のソリューションが存在する場合があります。このセクションでは、異なるプロセス間の再配布を、再配布ポイントの数に応じて慎重に計画する方法について説明します。

OSPF ルートの優先ルール

OSPF ルートの選択ルールでは、エリア内ルートがエリア間ルートより優先され、エリア間ルートが外部ルートより優先されます。ただし、このルールは同じプロセスを介して学習されたルートに適用できます。つまり、あるプロセスによって学習された外部ルートと他のプロセスによって学習された内部ルートの間には、優先順はありません。

特定のOSPFプロセスとその他のプロセス(OSPFまたは別のルーティングプロトコル)間の優先ルールでは、アドミニストレーティブディスタンスルールを使用できます。ただし、異なるOSPFプロセスはデフォルトで同じアドミニストレーティブディスタンスを持つため、目的の動作を実現するために、異なるOSPFプロセスに対してOSPFディスタンスを明示的に設定できます。

注: Cisco Bug ID CSCdi7001がCisco IOSソフトウェアリリース11.1以降で修正される前は、プロセス間のアドミニストレーティブディスタンスが正しく機能しなかったため、あるプロセスの内部ルートが別のプロセスの外部ルートよりも優先されていました。

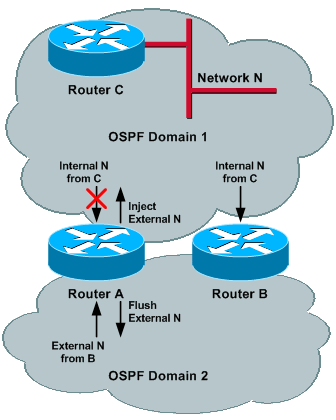

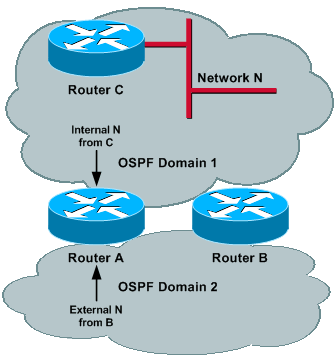

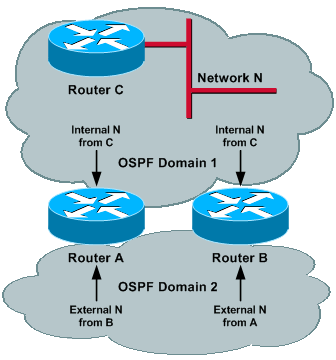

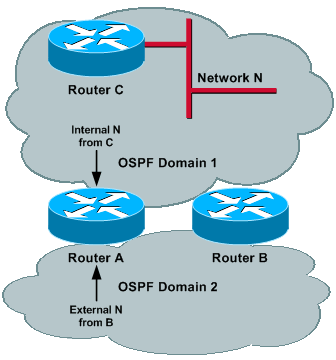

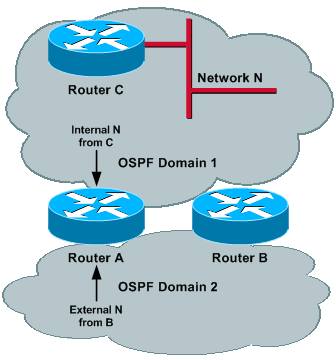

単一の再配布ポイント

単一の再配布ポイントがある場合、ドメイン間のすべての交換は単一のポイントで行われ、再配布ループを形成することはできません。この設定例を示します。

画像 1

| ルータ A の設定 |

router ospf 1

redistribute ospf 2 subnet

router ospf 2

redistribute ospf 1 subnet

|

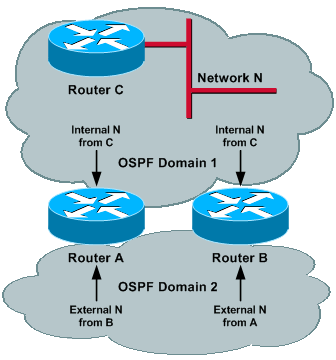

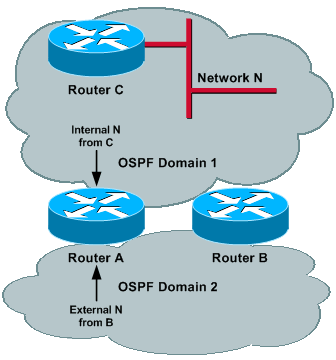

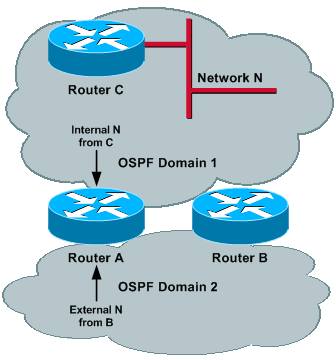

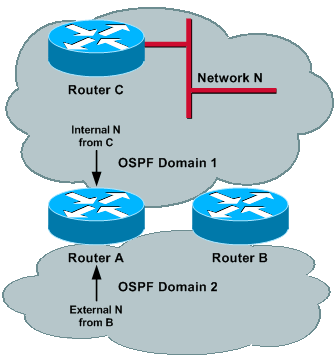

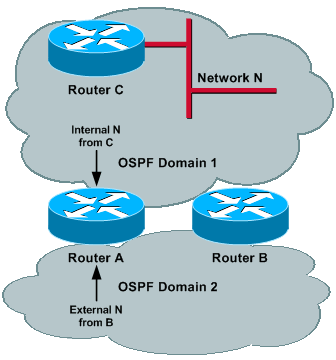

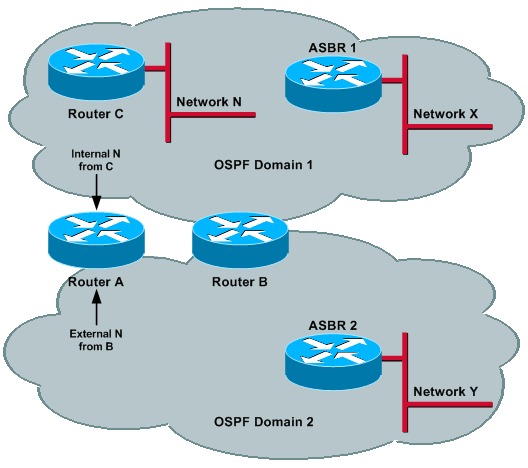

2 つの再配布ポイント

2 つの再配布ポイントがある場合は、事態がさらに複雑化します。ネットワークの両方のポイントで、特別な注意を払わずに再配布が行われると、予期しない結果が生じる可能性があります。

次のトポロジでは、ルータAとルータBが両方のドメイン間で相互に再配布されます。この設定は機能しません。このセクションで後ほど説明します。

画像 2

| ルータ A および B の設定 |

router ospf 1

redistribute ospf 2 subnet

router ospf 2

redistribute ospf 1 subnet

|

ネットワーク N はドメイン 1 内にあることから、ルータ A とルータ B は、ネットワーク N をドメイン 1 の内部ルートとして学習します。これらはプロセス1をプロセス2に再配布するため、同じネットワークNが外部ルートとしてドメイン2で学習されます。

ここで、各ルータでは、あるプロセスを通じて学習された内部ネットワークが、別のプロセスの外部ネットワークと競合します。前述したように、異なるプロセス間には優先ルールがありません。したがって、両方のプロセスのアドミニストレーティブディスタンスが同じであるため、結果は不確定になります。

注:これは、一方のプロセスから他方のプロセスにタイプ5を絶えず注入および取り消す原因となる可能性があります。

Cisco Bug ID CSCdw10987(登録ユーザ専用、Cisco IOS®ソフトウェアリリース12.2(07.04)S、12.2(07.04)T以降に統合)以前は、Shortest Path First(SPF)アルゴリズムを作成する最後のプロセスが勝利し、2つのプロセスがルーティングテーブル内の他のルートを上書きしていました。この場合、あるプロセスによってルートがインストールされたとしても、そのルートは、同じ管理ドメイン(AD)を持つ別の OSPF プロセスによって上書きされることはありません。ルートを上書きするには、そのルートを最初にルーティング テーブルにインストールしたプロセスが、ルーティング テーブルからそのルートをあらかじめ削除する必要があります。

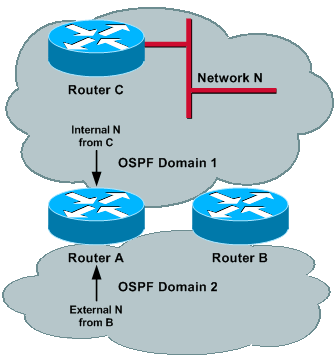

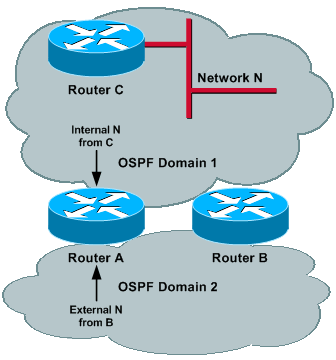

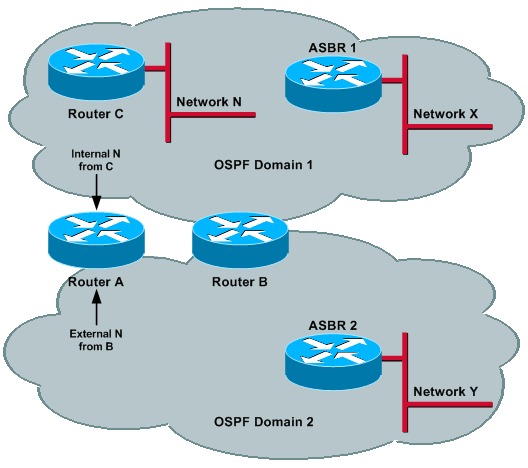

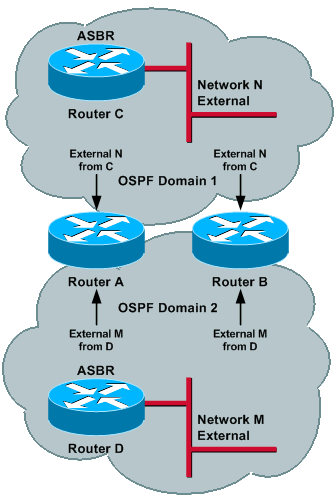

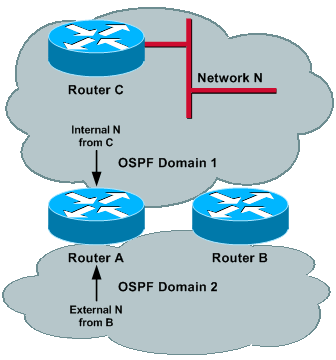

アドミニストレーティブ ディスタンス

複数のプロセス間で再配布を使用する場合、アドミニストレーティブディスタンスを使用して、あるプロセスを他のプロセスよりも優先させることができます。これは、OSPFルート設定が適用されるのは同じプロセス内だけであるためです。ただし、これだけでは、ネットワークの適切な運用を確実にできません。その理由は、このセクションの後で説明します。

画像 3

| ルータ A および B の設定 |

router ospf 1

redistribute ospf 2 subnet

distance ospf external 200

router ospf 2

redistribute ospf 1 subnet

distance ospf external 200

|

ネットワーク障害のないネットワーク運用

ドメイン1のネットワークNについて考えてみます。Nはドメイン1の内部ルートとして知られ、ルータAとルータBの両方によって再配布されます。外部ルートのアドミニストレーティブディスタンスが増加したため、ルータAとルータBはネットワークNに到達するためにOSPFプロセス1を選択します。

より一般的な方法では、ルータAとルータBの両方から、ドメイン1の内部ネットワークはすべてドメイン1を介して到達し、ドメイン2の内部ネットワークはすべてドメイン2を介して到達します。各ドメインの他のルータは、最も近い ASBR を選択するか(メトリック タイプ 2 が使用されている場合)、いずれかの ASBR を介した最短パスを選択します(メトリック タイプ 1 が使用されている場合)。

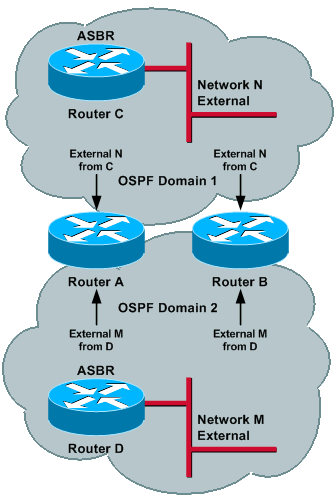

両方のドメインの外部にプレフィックスがある場合(他の再配布ポイントからのプレフィックス)、これらの外部ルートのアドミニストレーティブディスタンスが両方のプロセスで同じであるため、同じ問題が発生します。外部プロセスのアドミニストレーティブディスタンスを異なるものにしても、問題は解決されません。次に例を示します。

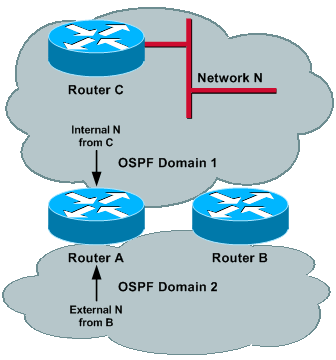

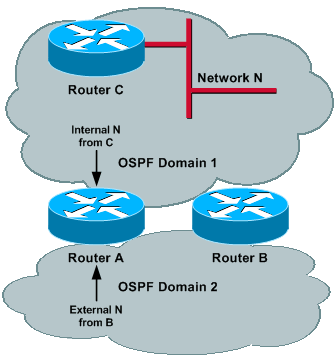

図 4

ルータ C(ASBR)がドメイン 1 に外部 N をアドバタイズします。このプレフィクスは、ルータAとルータBによってドメイン2に再配布され、各ルータに到達します。したがって、Nは両方のドメインの外部です。適切に動作させるには、外部ルートのアドミニストレーティブディスタンスを2つのプロセスで異なる値に設定する必要があります。これにより、一方のドメインがもう一方のドメインよりも優先されます。ドメイン 1 のアドミニストレーティブ ディスタンスが、ドメイン 2 より小さい値に設定されているとしたら、どうなるでしょうか。

ここで、ルータD(ASBR)が外部Mをドメイン2にアドバタイズすると、このプレフィックスはルータAとルータBによってドメイン1に再配布され、各ルータに到達します。したがって、Mは両方のドメインで外部にすることができ、アドミニストレーティブディスタンスはドメイン1の方が小さいため、Mはドメイン1を介して到達可能です。この一連のイベントによって、次のような結果になります。

-

ルータA(ルータB)はMをドメイン1に再配布し、外部MはルータB(ルータA)に到達できます。

-

ドメイン1のアドミニストレーティブディスタンスがドメイン2よりも小さいため、ルータA(ルータB)はドメイン1経由でMをインストールし、以前に生成されたLSA(イベント1)をドメイン1にmaxageに設定します。

-

Mはドメイン2でmaxageに設定されているため、ルータA(ルータB)はドメイン2経由でMをインストールし、したがってMをドメイン2に再配布します。

-

イベント 1 と同じ。

このサイクルが続きます。これを修正する方法は、ドメイン 2 のプレフィックスをドメイン 2 を介して到達可能にすることです。ただし、アドミニストレーティブディスタンスがドメイン2よりも低く設定されていると、ドメイン1とプレフィクスNで同じ問題が発生します。

これを解決するには、アドミニストレーティブ ディスタンスをプレフィクスに基づいて設定します。詳細については、「プレフィックスベースのフィルタリング」および「プレフィックスベースのフィルタリングおよびプレフィクスベースのアドミニストレーティブディスタンス」のセクションを参照してください。

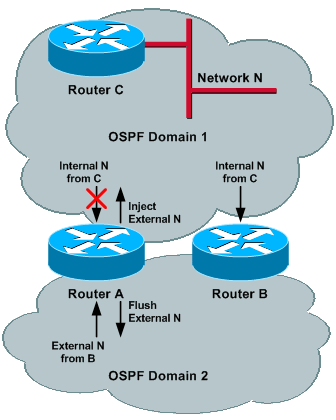

ネットワーク障害時のネットワーク運用

1つのドメインに到達できない場合に備えて、一方のドメインがもう一方のドメインをバックアップする必要があります。

たとえば、ルータ A がドメイン 1 経由でネットワーク N に接続できなくなったとします。ルータAは、ドメイン1経由の接続を失うと、以前に生成した、ドメイン2内のネットワークNをアドバタイズするLSAをフラッシュし、Bから受信した外部ネットワークを介したドメイン2経由のネットワークNへのパスをインストールします。プロセス2はプロセス1で再配布されるため、ルータAも外部ネットワークNをドメイン1に挿入します。

注:ルータAがネットワークNに接続できるようになると、アドミニストレーティブディスタンスが向上したためプロセス1が使用され、バックアップ情報用にプロセス2が保持されました。プロセス 1 を通したパスが到達不能になると、接続にプロセス 2 が使用されます。

図 5

これで、ドメイン2内のすべてのルータはルータBを使用してネットワークNに到達するようになり、ルータA(またはドメイン1経由でネットワークNへの接続を失ったドメイン1の一部)はネットワークNへの接続にドメイン2を使用するようになります。このシナリオは、ルータ A ではなくルータ B がネットワーク N への接続を失ったとしても当てはまります。

ルータAとルータBの両方がネットワークNへの接続を失った場合(ルータCがダウンした場合など)、次の一連のイベントが発生する可能性があります。

-

ネットワーク N が到達不能になる前に、ルータ A とルータ B はプロセス 1 でネットワーク N を学習し、これを外部ネットワークとしてプロセス 2 に再配布しています。

-

ルータAとルータBは(ほぼ同時に)、ネットワークNがドメイン1経由で到達不能であることを検出します。そのため、ルータAとルータBは、ドメイン2の以前の外部Nをフラッシュします。

-

ルータA(ルータB)は、ルータB(ルータA)からフラッシュされたLSAを受信する前に、ドメイン2(アドミニストレーティブディスタンスが大きい)を経由して外部Nをバックアップルートとしてインストールします。

-

ルータA(ルータB)はプロセス2を通じてNをインストールしているため、ドメイン1に外部Nを生成します。

-

ルータ A(ルータ B)がフラッシュされた LSA(イベント 1)をルータ B(ルータ A)から受信します。 プロセス2でネットワークNを削除するため、外部Nをドメイン1にフラッシュします。ネットワークNはドメイン2を通じて学習され、ドメイン1に再配布されました。

-

ルータA(ルータB)は、ルータB(ルータA)からフラッシュされたLSAを受信する前に、ドメイン1を介して外部ネットワークNをインストールします。これは、Nがドメイン2を介してフラッシュされているためです。

-

ルータA(ルータB)はプロセス1を通じてネットワークNをインストールしたため、ドメイン2に外部Nを生成します。

1 つのドメインから他のドメインの間で、競合条件が発生することがわかります。イベント1、4、および7で、ルータAはドメイン2に外部ネットワークNを生成し、イベント2と5で、ルータAはプレフィックスを取り消します。この問題は、1 つのドメインから学習したルートが、同じドメインに再配布されているために発生します。

提案するソリューション

このセクションでは、ルーティングループを回避するために、あるドメインに属するルートが同じドメインに再配布されて戻ることを防ぐ方法を示しています。

distance 255コマンドの使用

前のセクションでは、あるドメインから学習したプレフィックスが同じドメインに再配布されたときに、どのようにルーティング ループが発生するかについて説明しました。再配布はルーティングテーブルから行われるため、ドメイン1に属し、ドメイン2を介してリモートルータから学習されたルートがルーティングテーブルにインストールされないようにすることができます。したがって、ルータはこれらのルートをドメイン1に再配布しません。

これを行うには、distance 255 router_ID inverse_mask access-listコマンドを入力します。Access Control List(ACL; アクセス コントロール リスト)に一致したすべてのプレフィックスを拒否するようにルータに指示します。

注:distance 255コマンドにより、これらのルートのディスタンスは255に設定されるため、これらのルートはルーティングテーブルに格納されなくなります。

図6では、ルータAがaccess-list 1コマンドを使用してドメイン1のすべてのルートを照合し、プロセス1でdistance 255コマンドを使用して、ルータBから受信した、ドメイン1に属するプレフィックスと一致するルートを拒否します。

interval 255 コマンドを使用すると、ドメイン 1 に属するルータ B から受信したルートがすべて拒否されます。ルータBはドメイン1のすべてのルートをドメイン2に再配布するため、ルータAはこれらのルートをインストールしません。したがって、これらのルートをドメイン1に再配布して戻すことはありません。

注:ドメイン1のルータBの接続インターフェイスは、ACLから除外できます。

図 6

| ルータ A の設定 |

ルータ B の設定 |

router ospf 1

redistribute ospf 2 subnet

distance 255 <Router B> 0.0.0.0 2

!

access-list 1

!--- Matches the router in Domain 2.

router ospf 2

redistribute ospf 1 subnet

distance 255 <Router B> 0.0.0.0 1

!

access-list 2

!--- Matches the route in Domain 1.

|

router ospf 1

redistribute ospf 2 subnet

distance 255 <Router A> 0.0.0.0 2

!

access-list 1

!--- Matches the router in Domain 2.

router ospf 2

redistribute ospf 1 subnet

distance 255 <Router A> 0.0.0.0 1

!

access-list 2

!--- Matches the route in Domain 1.

|

いずれかのプロセスによってリモート ルータから学習されたルートがインストールされなくなったので、前述の distance ospf external 200 コマンドは不要になります。

この設定は、両方のルータがネットワークへの接続(『ネットワーク障害のないネットワーク運用』および『ネットワーク障害時のネットワーク運用』を参照)を失った場合に適切に機能します。 ただし、プレフィックスはルーティングテーブルから拒否されるため、ドメインは互いをバックアップできません。

注:ACLでは、各ドメインのすべてのプレフィックスを明示的にリストする必要があります。このような ACL のメンテナンスは非常に困難になります。

タグに基づくルートのフィルタ

Cisco IOS ソフトウェアには、タグに基づいてルートをフィルタリングできる新機能(Cisco Bug ID CSCdt43016(登録ユーザ専用))が導入されています。あるドメインからのルートが同じドメインに再配布されることを防ぐため、再配布中に、ドメインに属するルートに対してルータでタグ付けを行います。リモート ルータで、そのタグを基にしてそれらのルートをフィルタリングできます。ルートはルーティングテーブルにインストールされないため、同じドメインに再配布されません。

図 7

| ルータ A および B の設定 |

router ospf 1

redistribute ospf 2 subnet tag 1

distribute-list 1 route-map filter_domain2 in

!

route-map filter_domain2 deny 10

match tag 2

route-map filter_domain2 permit 20

router ospf 2

redistribute ospf 1 subnet tag 2

distribute-list 1 route-map filter_domain1 in

!

route-map filter_domain1 deny 10

match tag 1

route-map filter_domain1 permit 20

|

ドメイン 1 からの再配布の場合、ルートにはタグ 1 が付与され、そのタグを基に、リモート ルータでフィルタリングされます。ドメイン 2 からの再配布の場合、ルートにはタグ 2 が付与され、そのタグを基にリモート ルータでフィルタリングされます。

注:いずれかのプロセスによってリモートルータから学習されたルートがインストールされなくなったので、前述のdistance ospf external 200コマンドは不要になります。

この設定は、両方のルータがネットワークへの接続(『ネットワーク障害のないネットワーク運用』および『ネットワーク障害時のネットワーク運用』を参照)を失った場合に適切に機能します。 ただし、プレフィックスがルーティング テーブルから拒否されるため、ドメインが互いをバックアップすることはできません。

再配布中のMatch Internalキーワードの使用

ドメインから再配布する際、match internal キーワードを使用すると、1 つのドメインに属する内部ルートだけを別のドメインに再配布できます。これにより、すでに外部となっているプレフィックスが同じドメインに再配布されることを防ぐことができます。

図 8

| ルータ A および B の設定 |

router ospf 1

redistribute ospf 2 subnet match internal

distance ospf external 200

!

router ospf 2

redistribute ospf 1 subnet match internal

distance ospf external 200

!

|

この設定は、両方のルータがネットワークへの接続(『ネットワーク障害のないネットワーク運用』および『ネットワーク障害時のネットワーク運用』を参照)を失った場合に適切に機能します。 1 つのドメインで、もう一方のドメインをバックアップできます。

いずれかのドメインに外部プレフィックスがすでに存在する場合(別のプロトコルによって再配布された外部プレフィックスなど)、内部プレフィックスのみが再配布されるため、それらのプレフィックスは他のドメインに再配布されません。また、外部プレフィックスを制御することはできず、すべての外部プレフィックスをブロックできます。

プレフィックスベースのフィルタリング

ドメインから再配布する際、プレフィックスを ACL と照合して、あるドメインに属するプレフィクスが同じドメインに再配布されることを防ぐことができます。

図 9

| ルータ A および B の設定 |

router ospf 1

redistribute ospf 2 subnet route-map filter_domain2

distance ospf external 200

!

route-map filter_domain2 permit 10

match ip address 1

!

access-list 1

!--- Matches the prefix in Domain 1.

router ospf 2

redistribute ospf 1 subnet route-map filter_domain1

distance ospf external 200

!

route-map filter_domain1 permit 20

match ip address 2

!

access-list 2

!--- Matches the prefix in Domain 2.

|

この設定は、両方のルータがネットワークへの接続(『ネットワーク障害のないネットワーク運用』および『ネットワーク障害時のネットワーク運用』を参照)を失った場合に適切に機能します。 1 つのドメインで、もう一方のドメインをバックアップできます。

注:ACLでは、各ドメインのすべてのプレフィックスを明示的にリストする必要があります。このような ACL のメンテナンスは非常に困難になります。別のソリューションとしては、配布中にプレフィックスにタグを付けてから、対応するタグをフィルタリングするという方法もあります。

図 10

| ルータ A および B の設定 |

router ospf 1

redistribute ospf 2 subnet tag 1 route-map filter_domain2

distance ospf 2 external 200

!

route-map filter_domain2 deny 10

match tag 2

route-map filter_domain2 permit 20

router ospf 2

redistribute ospf 1 subnet tag 2 route-map filter_domain1

distance ospf 1 external 200

!

route-map filter_domain1 deny 10

match tag 1

route-map filter_domain1 permit 20

|

プレフィックスベースのフィルタリングおよびプレフィクスベースのアドミニストレーティブ ディスタンス

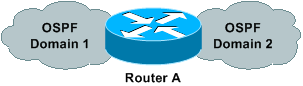

「アドミニストレーティブ ディスタンス」のセクションで説明したように、各ドメインで他の ASBR によって外部プレフィックスが生成される場合は、プレフィックス ベースのアドミニストレーティブ ディスタンスが必要になります。次のトポロジ例では、ASBR1とASBR2は、ネットワークXとYをそれぞれドメイン1とドメイン2に再配布します。

この例では、ACLを使用して、ドメインに属するすべてのプレフィックス(内部および外部)を照合し、distanceコマンドを使用して、対応するドメインに最初から属していなかったプレフィックスのアドミニストレーティブディスタンスを増加させています。

図 11

| ルータ A および B の設定 |

router ospf 1

redistribute ospf 2 subnet route-map filter_domain2

distance 200 0.0.0.0 255.255.255.255 2

!

route-map filter_domain2 permit 10

match ip address 2

!

access-list 1

!--- Matches the prefixes in Domain 1.

access-list 2

!--- Matches the prefixes in Domain 2.

router ospf 2

redistribute ospf 1 subnet route-map filter_domain1

distance 200 0.0.0.0 255.255.255.255 1

!

route-map filter_domain1 permit 10

match ip address 1

!

access-list 1

!--- Matches the prefixes in Domain 1.

access-list 2

!--- Matches the prefixes in Domain 2.

|

distance 200 0.0.0.0 255.255.255.255 2コマンドは、プロセス1で、ドメイン2に属するすべてのプレフィックスのアドミニストレーティブディスタンスを200に設定します。そのため、ルータAとBはドメイン1を使用して、ドメイン1に属するプレフィックスに到達します。

注:ACLでは、各ドメインのすべての外部プレフィックスを明示的にリストする必要があります。このような ACL のメンテナンスは非常に困難になります。

要約

OSPF ドメイン間に再配布ポイントが複数ある場合、ルーティング ループが容易に発生します。ルーティングループを防止するために、ドメインに属するプレフィックスを同じドメインに再配布することはできません。また、OSPFプロセスのアドミニストレーティブディスタンスを正しく設定できます。このドキュメントでは、これに対する解決方法を 5 つ提案しました。

-

distance 255 コマンドの使用

-

タグに基づくフィルタリング

-

再配布中の match internal キーワードの使用

-

再配布中のプレフィクスベースのフィルタリングの使用

-

プレフィックスベースのフィルタリングおよびプレフィクスベースのアドミニストレーティブ ディスタンスの使用

最初の 2 つのソリューションは、ドメインに属するルートがルーティング テーブルにインストールされることを防ぎます。これにより、同じドメインへの再配布が防止されます。

注:プレフィックスがルーティングテーブルから拒否されるため、ドメインは互いをバックアップできません。

必要であれば、後半の 3 つのソリューションを使用して、ドメイン間のバックアップを実現してください。ただし、次の点に注意してください。

-

match internalを使用するソリューションでは、プレフィックスの制御ができません。また、すべての外部プレフィックスの再配布がブロックされます。つまり、他のASBRからの外部プレフィックスがある場合、これらのLSAはドメイン間で再配布されません。

-

再配布ソリューションでプレフィックスベースのフィルタリングを使用すると、ドメインで別のドメインをバックアップできます。ただし、バックアップが正常に動作するのは、他の ASBR からの外部ルートがない場合のみです。

-

プレフィックスベースのフィルタリングおよびプレフィックスベースのアドミニストレーティブディスタンスの使用ソリューションは、他のASBRからの外部ルートが存在する場合に別のドメインをバックアップできる唯一のソリューションです。

このドキュメントでは、1 つのドメインを使用して別のドメインをバックアップすることについて随所で述べてきました。バックアップとは、ルータAが特定のドメイン(ドメイン1など)を経由したドメインの一部への接続を失った場合に、他のドメイン(ドメイン2)を使用してドメイン1経由で到達できない宛先に正しくルーティングできることを意味します。

ただし、プレフィックスが元のドメインに再配布されないためにドメインがパーティションに分割されると、プレフィックスが元のドメインに再配布されない限り、他のドメインがそのパーティション分割されたドメインをバックアップできなくなります。ただし、「アドミニストレーティブディスタンス」と「ネットワーク障害時のネットワーク運用」のセクションで説明したとおり、これによって他の問題が発生する場合があります。

関連情報

フィードバック

フィードバック