概要

このドキュメントでは、Customer Voice Portal(CVP)コールサーバのCA署名付き証明書を生成する方法と、CVPコールサーバ証明書を確認する方法について説明します。CVPバージョン11.6からは、Session Initiation Protocol(SIP)TLS通信がサポートされています。

前提条件

要件

次の項目に関する知識があることが推奨されます。

使用するコンポーネント

このドキュメントの情報は、CVP 11.6に基づくものです。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、初期(デフォルト)設定の状態から起動しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

設定

ステップ1:キーストアのパスワードを検索します。

このパスワードを見つけるには、CVPコールサーバでc:\Cisco\CVP\conf\security.propertiesに移動します。

このファイルには、キーストアのパスワードが含まれています。キーストアを操作するときに必要です。

ステップ2:一時変数を作成して、キーストアパスワード値を毎回入力しないようにします。

c:\Cisco\CVP\conf\security に移動し、次のコマンドを実行します。

set kt=c:\Cisco\CVP\jre\bin\keytool.exe -storepass 592(!aT@Hbt{[c)b7n6{Mj6J[0P4C~X2?4!zv~5(@2*12Dm97) -storetype JCEKS -keystore .keystore

注:ストアパスは、自分のキーストアパスワードに置き換える必要があります。

ステップ3:既存のコールサーバ証明書を削除します。

c:\Cisco\CVP\conf\securityに移動し、既存の証明書を検索します。証明書を削除するには、次のコマンドを実行します。

%kt% -delete -alias callserver_certificate

証明書を削除した後、次のコマンドを使用して、CVPサーバのすべての証明書を確認できます。

%kt% – リスト

コールサーバ証明書が削除されたかどうかを確認するには、次のコマンドを実行します。

%kt% -list | findstr callserver

ステップ4:キーペアを生成します。2048ビットのキーペアを使用する必要があります。

c:\Cisco\CVP\conf\securityに移動し、次のコマンドを実行します。

%kt% -genkeypair -alias callserver_certificate -v -keysize 2048 -keyalg RSA

このコマンドを実行すると、次の情報が要求されます。

注:サーバのホスト名を名と姓として使用する必要があります。

姓名は?

[不明]: col115cvpcall02

組織ユニットの名前は何ですか。

[不明]: TAC

組織の名前は何ですか。

[不明]: 『シスコ

市区町村の名前は?

[不明]: シドニー

都道府県の名前は?

[不明]: NSW

このユニットの2文字の国番号は何ですか。

[不明]: AU

CN=col115cvpcall02、OU=TAC、O=Cisco、L=シドニー、ST=NSW、C=AUは正しいですか。

[no]: あり

ステップ5:新しい証明書署名要求(CSR)を生成します。

c:\Cisco\CVP\conf\securityに移動し、次のコマンドを実行します。

%kt% -certreq -alias callserver_certificate -file callserver.csr

ステップ6:内部CAまたはサードパーティCによるCSRへの署名

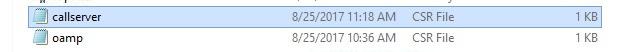

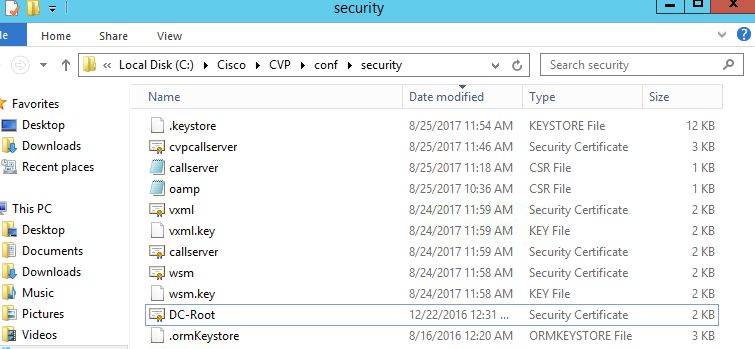

次のCSRファイルを見つけるには、c:\Cisco\CVP\conf\security に移動します。

ステップ7:ルートCAをインストールします。

2つの証明書がc:\Cisco\CVP\conf\securityにコピーされます。

次のコマンドを実行します。

%kt% -import -v -trustcacerts -alias root -file DC-Root.cer

この実習では、ルートCA証明書はDC-Root.cerです。

ステップ8:CAによって署名されたコールサーバ証明書をインストールします。

c:\Cisco\CVP\conf\securityに移動します

次のコマンドを実行します。

%kt% -import -v -trustcacerts -alias callserver_certificate -file cvpcallserver.cer

この実習では、コールサーバ証明書はcvpcallserver.cerです。

ステップ9:新しくインストールされた証明書を確認する

新しくインストールされた証明書を確認するには、

C:\Cisco\CVP\conf\security>に移動

します。

%kt% -list -v -alias callserver_certificate alias name:callserver_certificate

注:エイリアス名は固定システム値です。callserver_certificateを使用する必要があります。

例:

Creation date:Aug 25, 2017

エントリの種類:PrivateKeyEntry

証明書チェーンの長さ:0

証明書[1]:

OWNER :CN=col115cvpcall02、OU=TAC、O=Cisco、L=シドニー、ST=NSW、C=AU

Issuer:CN=col115-COL115-CA、DC=col115、DC=org、DC=au

Serial number:610000000e78c717ba3dd3dc2400000000000e

有効開始日:2017年8月25日(金)11:32:43 AEST 2017まで:2018年8月2511:42:43土

証明書フィンガープリント:

これらの手順をすべて完了すると、コールサーバのCA署名付き証明書がインストールされました。この証明書は、SIPのTLS接続が確立されるときに使用されます。

確認

次の2つのコマンドを使用して、すべての証明書をリストするか、コールサーバ証明書のみをリストできます。

%kt% – リスト

%kt% -list | findstr callserver

次のコマンドを使用して、証明書の詳細を表示できます。

エイリアス名:callserver_certificate

%kt% -list -v -alias callserver_certificate

エイリアス名:callserver_certificate

トラブルシュート

現在、この設定に関する特定のトラブルシューティング情報はありません。

関連情報