Certificato (importazione/esportazione/generazione di CSR) sui router serie RV160 e RV260

Obiettivo

Lo scopo di questo documento è mostrare come generare una richiesta di firma di certificato (CSR), nonché importare ed esportare certificati sui router serie RV160 e RV260.

Introduzione

I certificati digitali sono importanti nel processo di comunicazione. Fornisce l'identificazione digitale per l'autenticazione. Un certificato digitale include informazioni che identificano un dispositivo o un utente, ad esempio il nome, il numero di serie, la società, il reparto o l'indirizzo IP.

Le autorità di certificazione (CA) sono autorità attendibili che "firmano" i certificati per verificarne l'autenticità, il che garantisce l'identità del dispositivo o dell'utente. Garantisce che il titolare del certificato sia effettivamente chi afferma di essere. Senza un certificato firmato attendibile, i dati potrebbero essere crittografati, ma la persona con cui si sta comunicando potrebbe non essere quella che si ritiene più appropriata. L'autorità di certificazione utilizza l'infrastruttura a chiave pubblica (PKI, Public Key Infrastructure) per l'emissione di certificati digitali che utilizzano la crittografia a chiave pubblica o privata per garantire la protezione. Le CA sono responsabili della gestione delle richieste di certificati e dell'emissione di certificati digitali. Alcuni esempi di CA sono: IdenTrust, Comodo, GoDaddy, GlobalSign, GeoTrust, Verisign e molti altri ancora.

I certificati vengono utilizzati per le connessioni SSL (Secure Sockets Layer), TLS (Transport Layer Security), DTLS (Datagram TLS), ad esempio HTTPS (Hypertext Transfer Protocol) e LDAPS (Secure Lightweight Directory Access Protocol).

Dispositivi interessati

· RV160

· RV260

Versione del software

·1.0.00.15

Sommario

Tramite questo articolo è possibile:

2. Visualizzazione del certificato

5. Conclusioni

Genera CSR/certificato

Passaggio 1. Accedere alla pagina di configurazione Web.

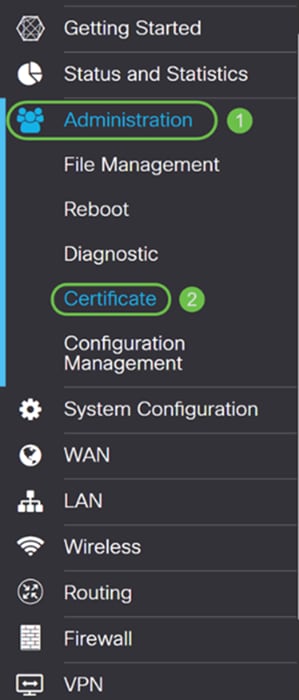

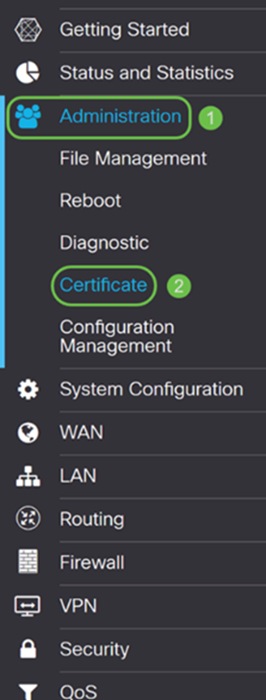

Passaggio 2. Passare a Amministrazione > Certificato.

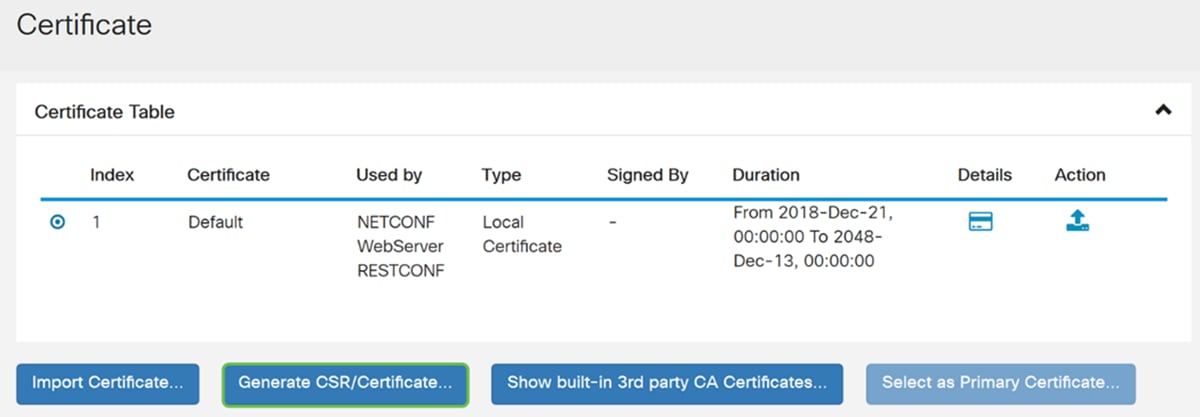

Passaggio 3. Nella pagina Certificato, fare clic sul pulsante Genera CSR/Certificato....

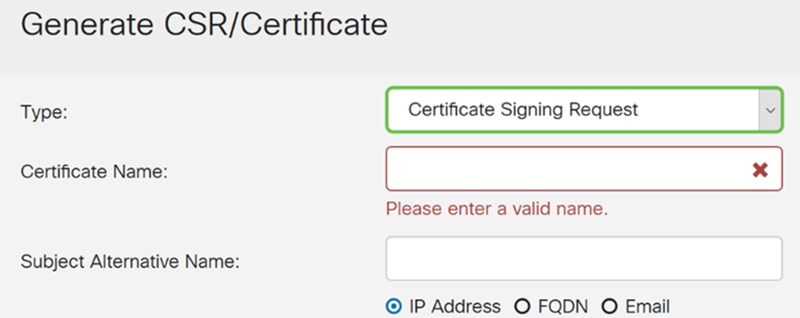

Passaggio 4. Selezionare il tipo di certificato da generare da una delle seguenti opzioni nell'elenco a discesa.

· Certificato autofirmato - Si tratta di un certificato SSL (Secure Sockets Layer) firmato dal proprio creatore. Il certificato è meno attendibile, in quanto non può essere annullato se la chiave privata è compromessa da un utente non autorizzato. Specificare la durata valida in giorni.

· Certificato CA - Selezionare questo tipo di certificato per fare in modo che il router agisca come un'autorità di certificazione interna e emetta certificati. Dal punto di vista della sicurezza, è simile a un certificato autofirmato. Può essere utilizzata per OpenVPN.

· Richiesta di firma del certificato - Infrastruttura a chiave pubblica (PKI) inviata all'autorità di certificazione per richiedere un certificato di identità digitale. È più sicuro della firma automatica in quanto la chiave privata viene mantenuta segreta. Questa opzione è consigliata.

· Certificato firmato dall'autorità di certificazione (CA) - Selezionare questo tipo di certificato e fornire i dettagli necessari per ottenere il certificato firmato dall'autorità di certificazione interna.

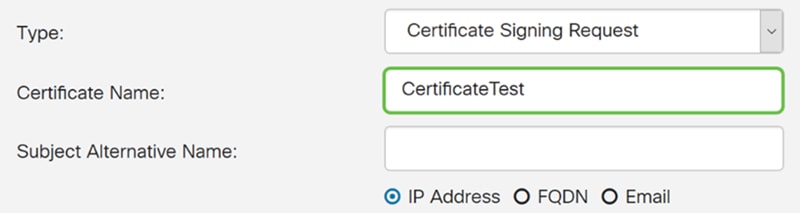

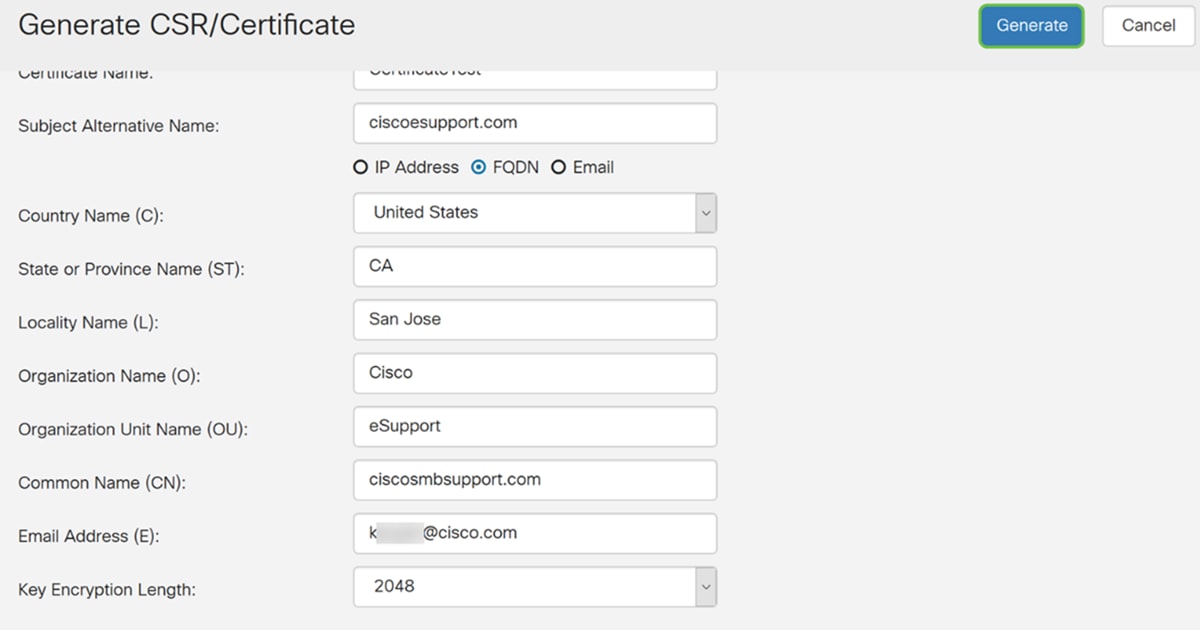

In questo esempio verrà selezionata la richiesta di firma del certificato.

Passaggio 5. Immettere il nome del certificato. In questo esempio, verrà immesso CertificateTest.

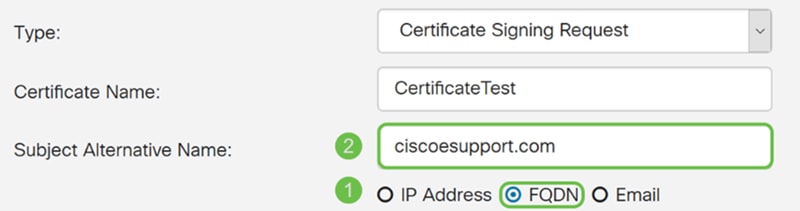

Passaggio 6. Nel campo Nome alternativo soggetto, selezionare una delle opzioni seguenti: Indirizzo IP, FQDN (nome di dominio completo) o posta elettronica e quindi immettere il nome appropriato dalla selezione effettuata. Questo campo consente di specificare ulteriori nomi host.

Nell'esempio, verrà selezionato FQDN e immesso ciscosupport.com.

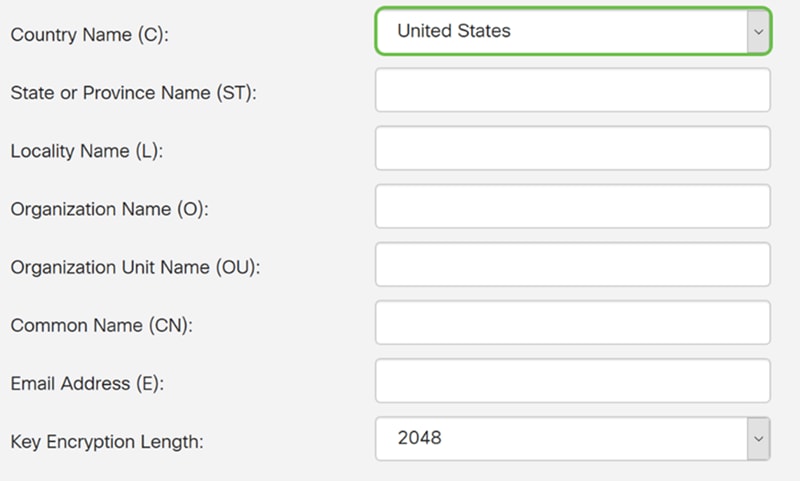

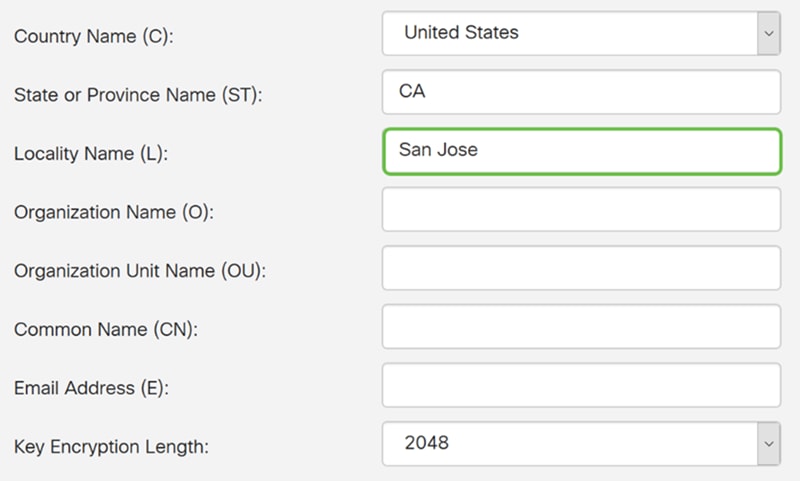

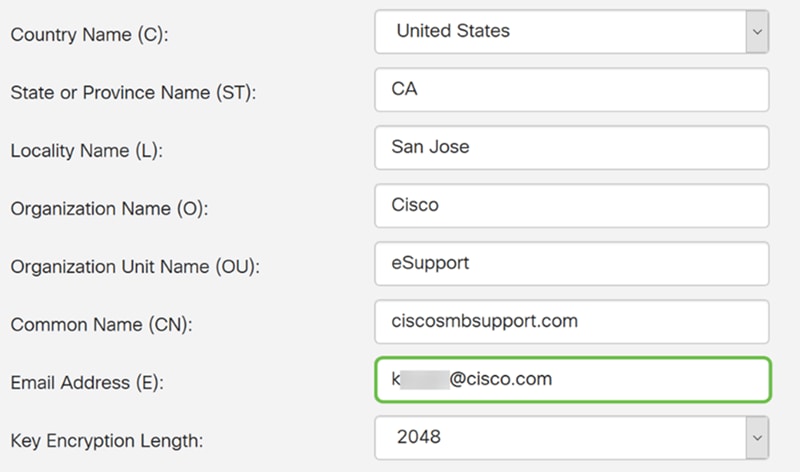

Passaggio 7. Selezionare un paese dall'elenco a discesa Nome paese (C).

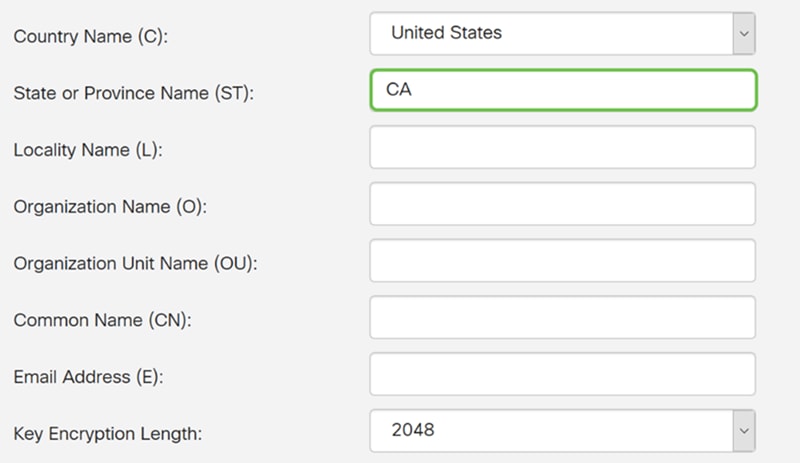

Passaggio 8. Inserire il nome di una provincia o di uno stato nel campo Nome provincia.

Passaggio 9. In Nome località, inserire un nome di città.

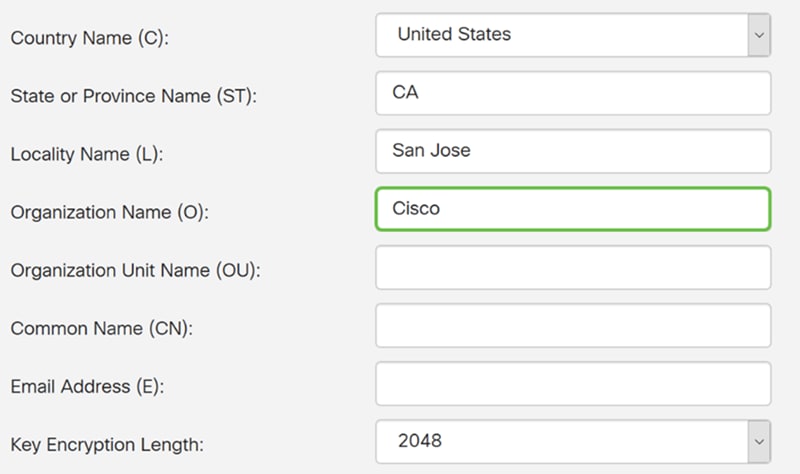

Passaggio 10. Inserire il nome dell'organizzazione nel campo Nome organizzazione.

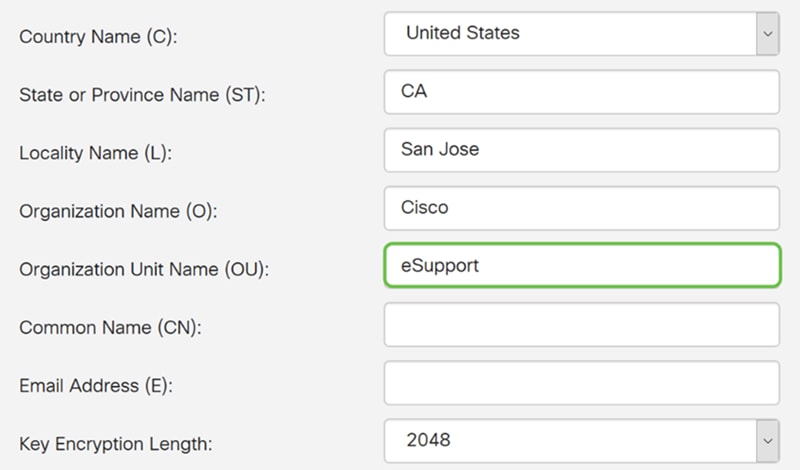

Passaggio 11. Inserire il nome dell'unità organizzativa (ad esempio, Formazione, Supporto e così via).

In questo esempio, verrà inserito eSupport come nome dell'unità organizzativa.

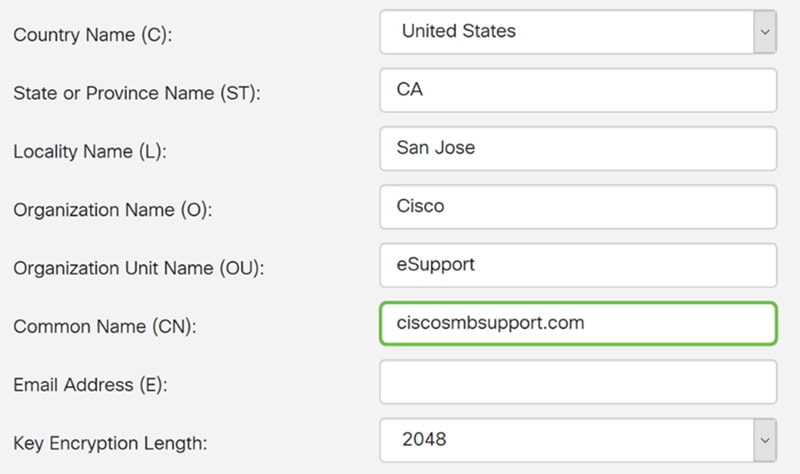

Passaggio 12. Inserire un nome comune. Il nome di dominio completo del server Web che riceverà il certificato.

Nell'esempio, il nome comune è ciscosmbsupport.com.

Passaggio 13. Immettere un indirizzo di posta elettronica.

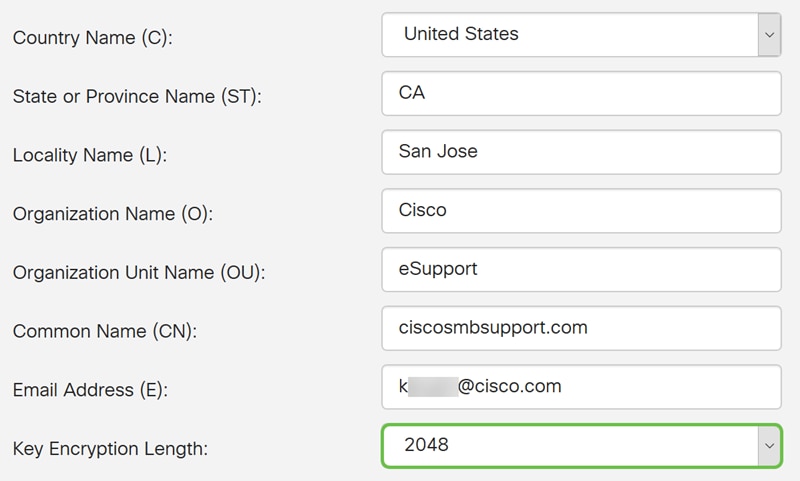

Passaggio 14. Selezionare Lunghezza crittografia chiave dal menu a discesa. Le opzioni sono: 512, 1024 o 2048. Maggiore è la dimensione della chiave, più sicuro sarà il certificato. Maggiore è la dimensione della chiave, maggiore sarà il tempo di elaborazione.

Procedure ottimali: Si consiglia di scegliere la lunghezza di crittografia della chiave più elevata, che consente una crittografia più complessa.

Passaggio 15. Fare clic su Genera.

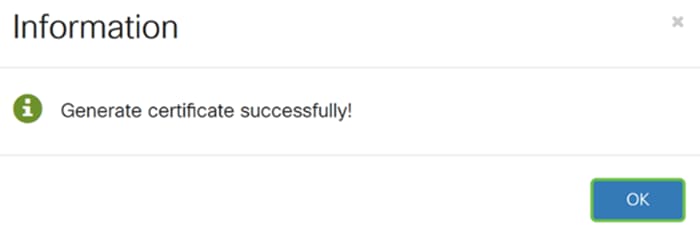

Passaggio 16. Viene visualizzato un popup Informazioni con la dicitura "Generazione del certificato completata". messaggio. Fare clic su OK per continuare.

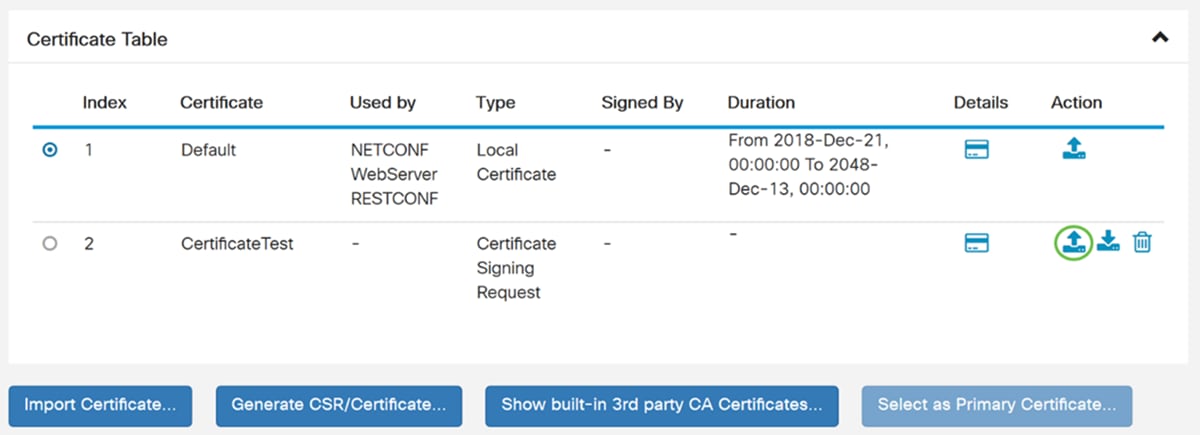

Passaggio 17. Esportare il CSR dalla tabella Certificati.

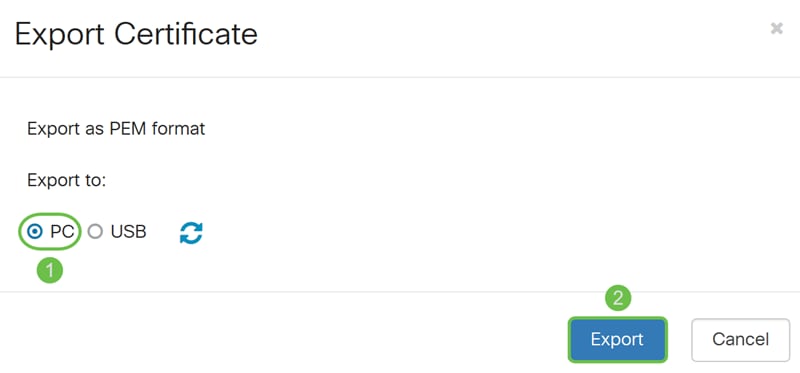

Passaggio 18. Viene visualizzata la finestra Esporta certificato. Selezionare PC per Esporta in, quindi fare clic su Esporta.

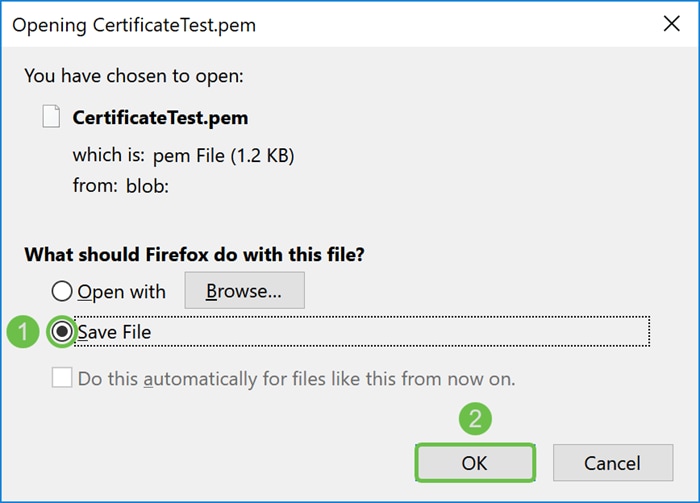

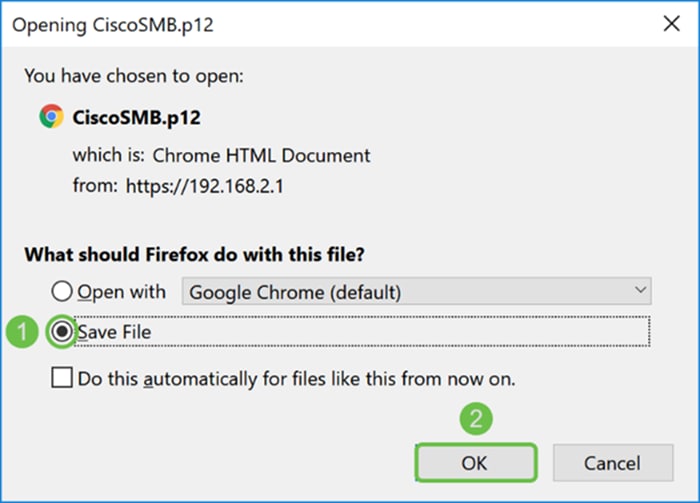

Passaggio 19. Dovrebbe essere visualizzata un'altra finestra in cui viene chiesto se aprire o salvare il file.

In questo esempio verrà selezionato Salva file e quindi fare clic su OK.

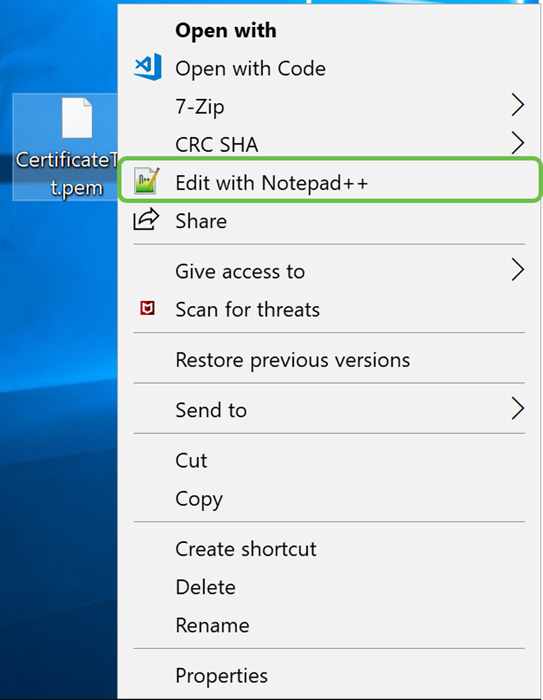

Passaggio 20. Individuare la posizione in cui è stato salvato il file .pem. Fare clic con il pulsante destro del mouse sul file .pem e aprirlo con l'editor di testo preferito.

In questo esempio verrà aperto il file con estensione pem con Blocco note++.

Nota: È possibile aprirlo con il Blocco note.

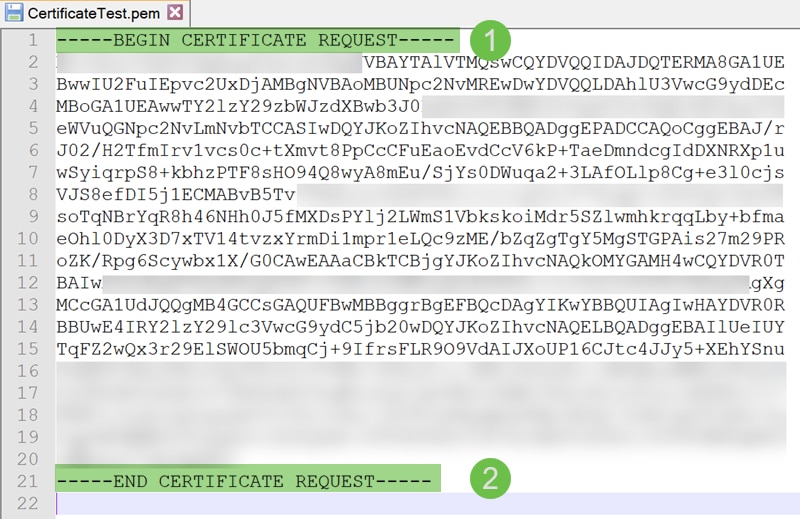

Passaggio 21. Verificare che —BEGIN CERTIFICATE REQUEST— e —END CERTIFICATE REQUEST— si trovino su una riga distinta.

Nota: Alcune parti del certificato sono state sfocate.

Passaggio 22. Quando si dispone del CSR, è necessario andare ai servizi di hosting o a un sito dell'autorità di certificazione (ad esempio, GoDaddy, Verisign, ecc.) e richiedere un certificato. Dopo l'invio, la richiesta verrà inviata al server di certificazione per verificare che non vi siano motivi per non rilasciare il certificato.

Nota: Contattare l'autorità di certificazione o il supporto del sito di hosting se non si è a conoscenza della posizione della richiesta di certificato sul sito.

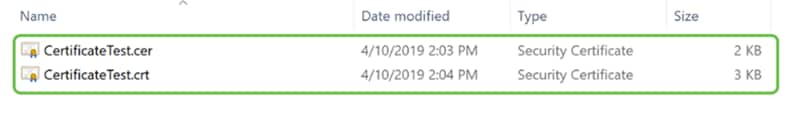

Passaggio 23. Scaricare il certificato una volta completato. Deve essere un file .cer o .crt. In questo esempio sono stati forniti entrambi i file.

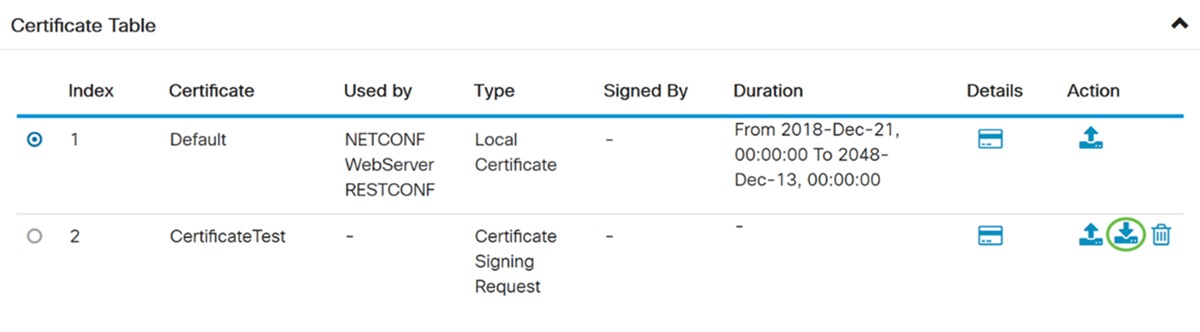

Passaggio 24. Tornare alla pagina Certificato nel router e importare il file del certificato facendo clic sulla freccia che punta all'icona del dispositivo.

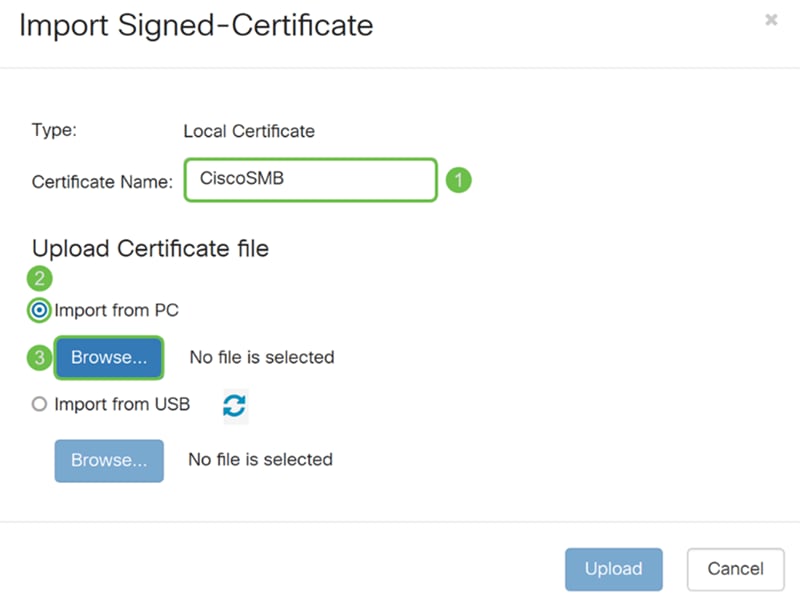

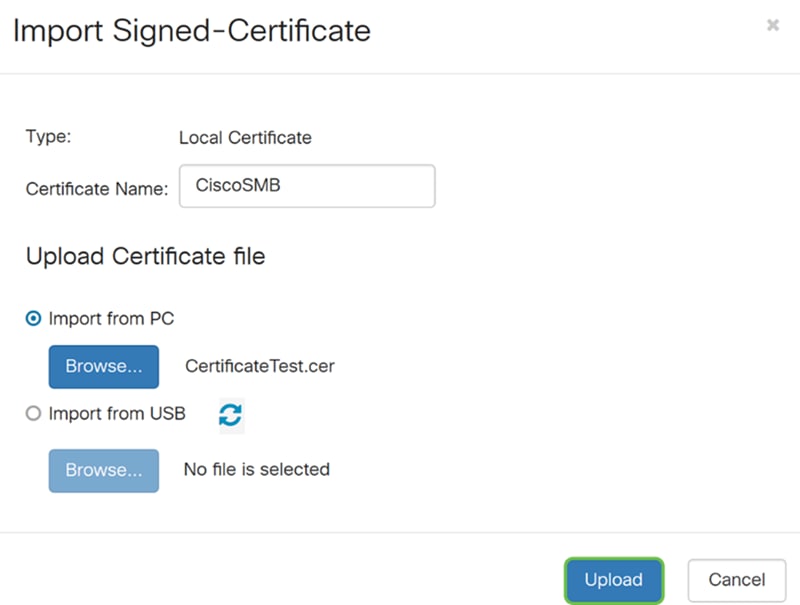

Passaggio 25. Nel campo Nome certificato immettere il nome del certificato. Non può avere lo stesso nome della richiesta di firma del certificato. Nella sezione Carica file di certificato selezionare Importa da PC e fare clic su Sfoglia... per caricare il file di certificato.

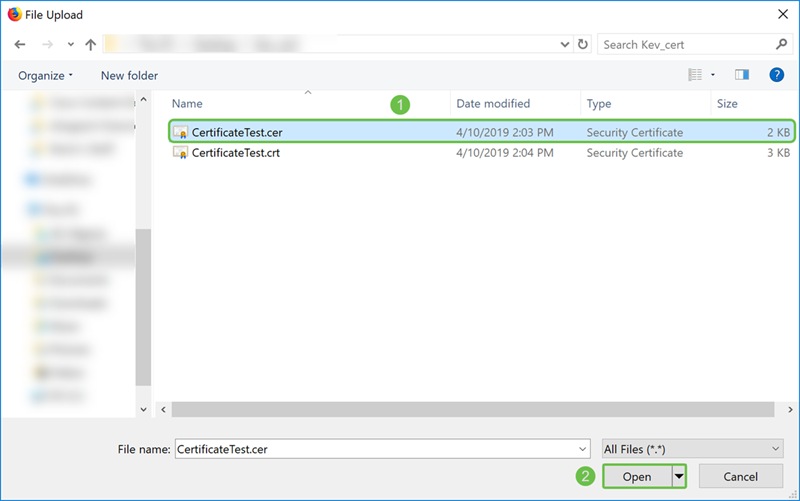

Passaggio 26. Viene visualizzata la finestra Caricamento file. Passare alla posizione del file di certificato. Selezionare il file di certificato che si desidera caricare e fare clic su Apri. Nell'esempio è stato selezionato CertificateTest.cer.

Passaggio 27. Fare clic sul pulsante Upload per avviare il caricamento del certificato sul router.

Nota: Se viene visualizzato un errore che indica che non è possibile caricare il file con estensione cer, è possibile che il router richieda che il certificato sia incluso in una codifica pem. È necessario convertire la codifica der (estensione file cer) in una codifica pem (estensione file crt).

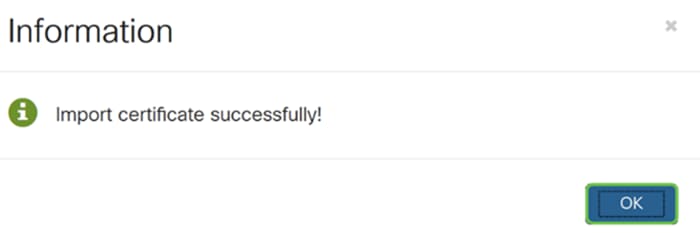

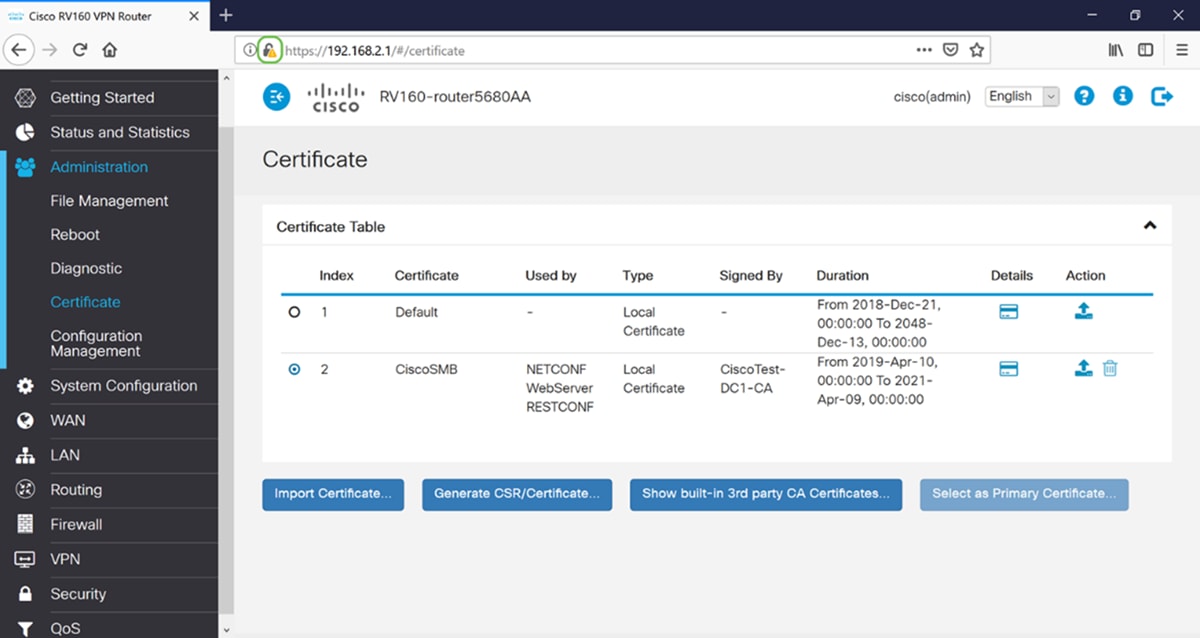

Passaggio 28. Se l'importazione ha avuto esito positivo, viene visualizzata una finestra di informazioni che informa che l'operazione è stata completata. Fare clic su OK per continuare.

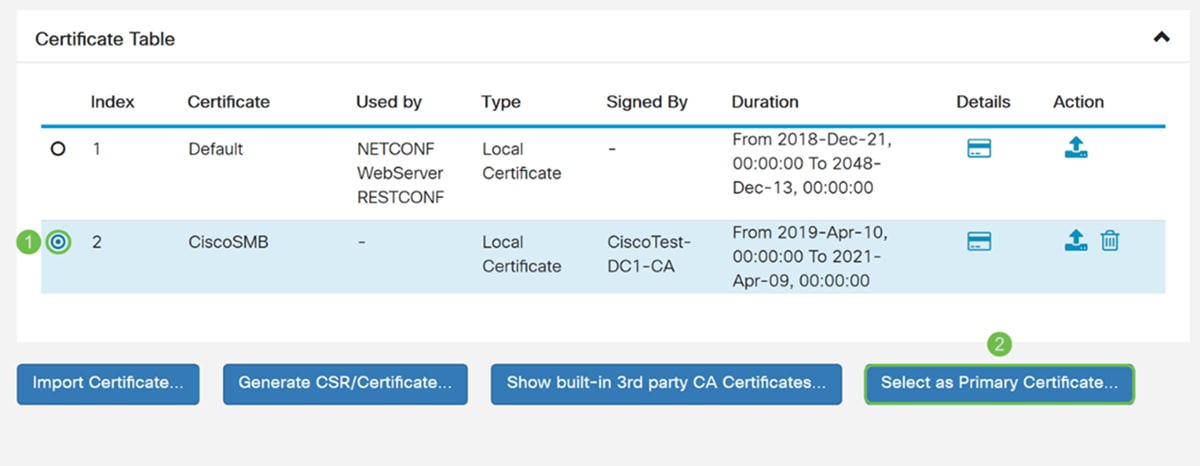

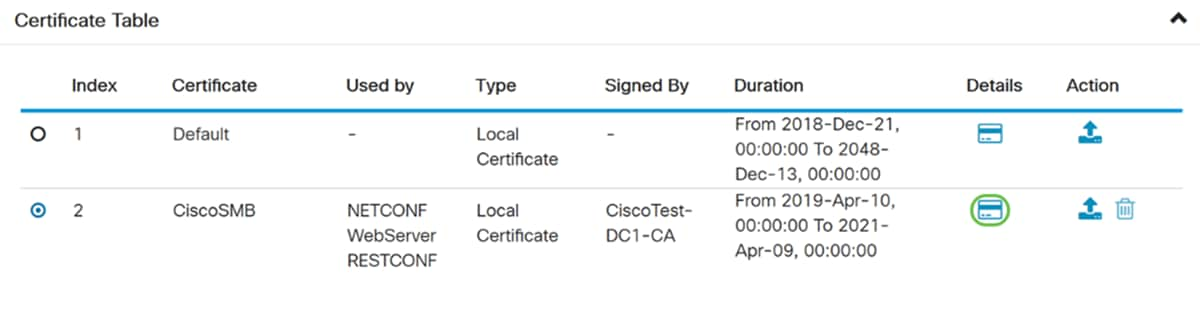

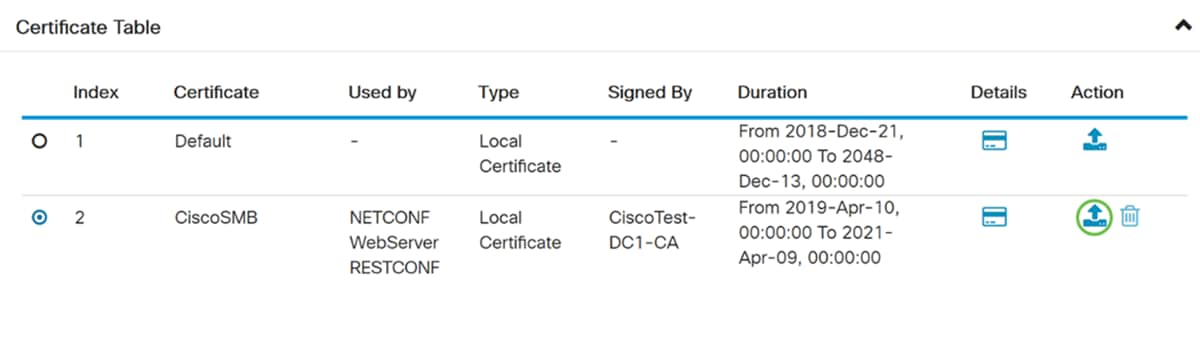

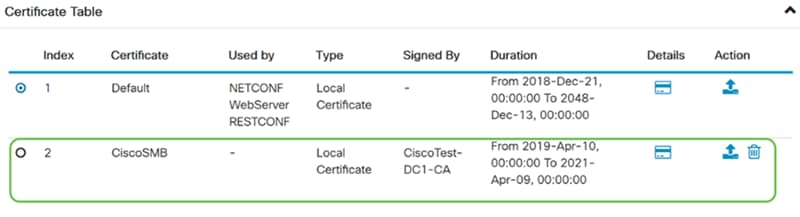

Passaggio 29. È necessario aggiornare il certificato. Dovrebbe essere possibile vedere da chi è stato firmato il certificato. Nell'esempio il certificato è stato firmato da CiscoTest-DC1-CA. Per impostare il certificato come principale, selezionarlo utilizzando il pulsante di opzione a sinistra e fare clic sul pulsante Seleziona come certificato principale.

Nota: La modifica del certificato primario potrebbe riportare l'utente a una pagina di avviso. Se si utilizza Firefox e la pagina viene visualizzata come pagina vuota grigia, è necessario regolare alcune configurazioni su Firefox. Questo documento sul wiki di Mozilla fornisce alcune spiegazioni al riguardo: CA/AddRootToFirefox. Per poter visualizzare di nuovo la pagina di avviso, seguire i passaggi indicati nella pagina di supporto della community Mozilla.

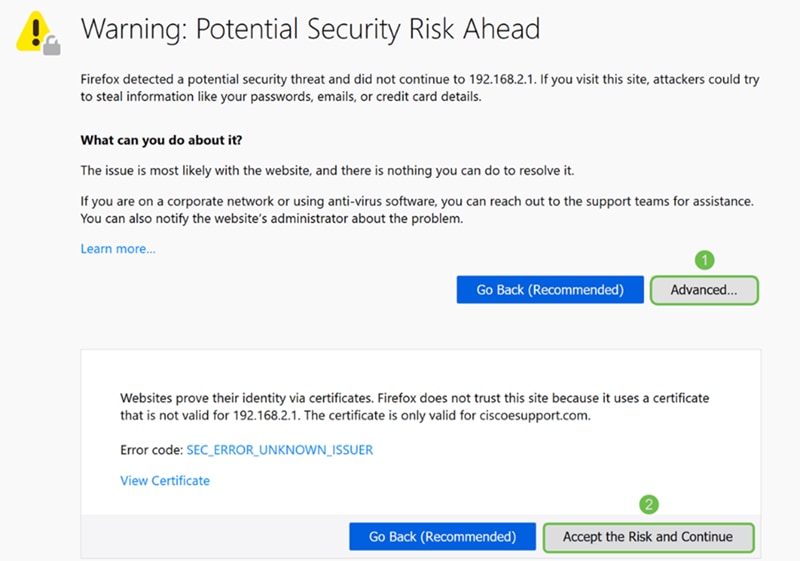

Passaggio 30. Nella pagina di avviso di Firefox, fare clic su Avanzate... e quindi su Accetta il rischio e continua per tornare al router.

Nota: Queste schermate di avvertenze variano da browser a browser ma eseguono le stesse funzioni.

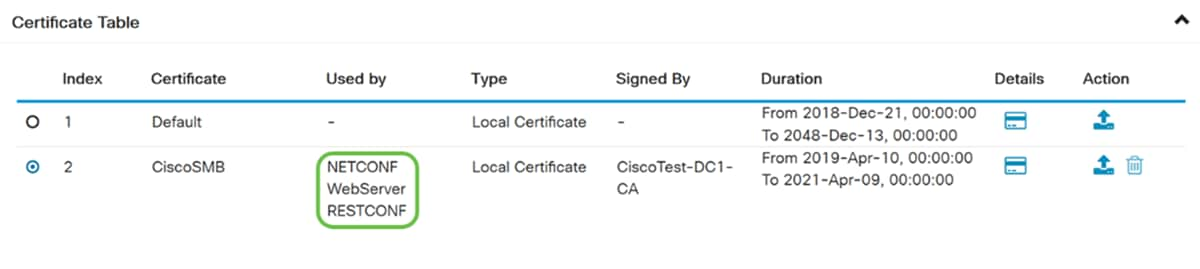

Passaggio 31. Nella tabella Certificati, si dovrebbe notare che NETCONF, WebServer, e RESTCONF sono passati al nuovo certificato anziché utilizzare il certificato predefinito.

A questo punto è necessario aver installato correttamente un certificato sul router.

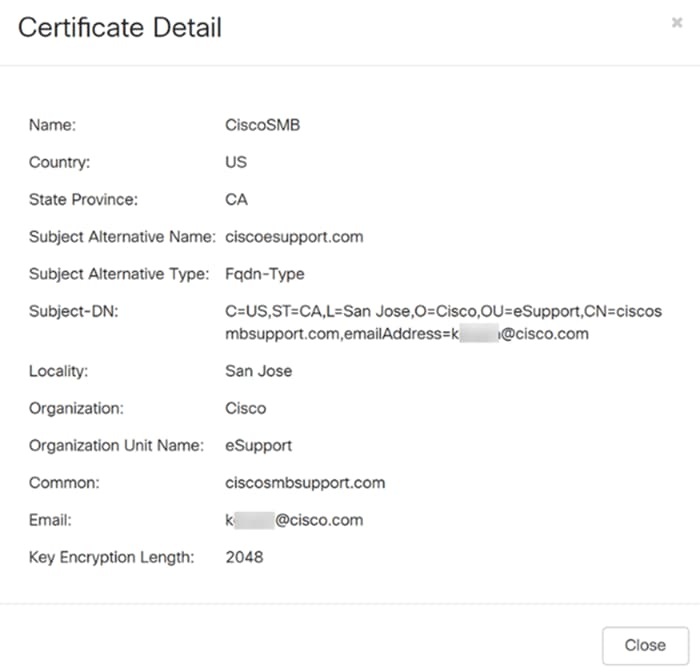

Visualizzazione del certificato

Passaggio 1. Se si è usciti dalla pagina Certificato, passare ad Amministrazione > Certificato.

Passaggio 2. Nella tabella Certificati fare clic sull'icona Dettagli nella sezione Dettagli.

Passaggio 3. Viene visualizzata la pagina Dettagli certificato. Dovrebbe essere possibile visualizzare tutte le informazioni sul certificato.

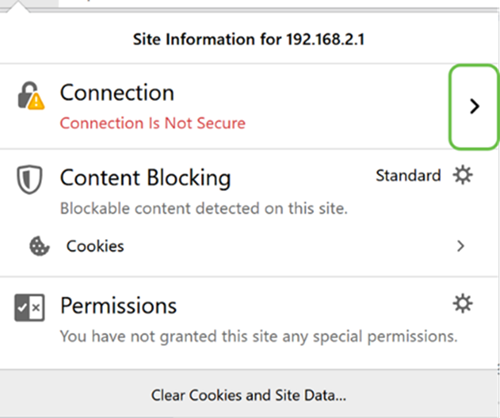

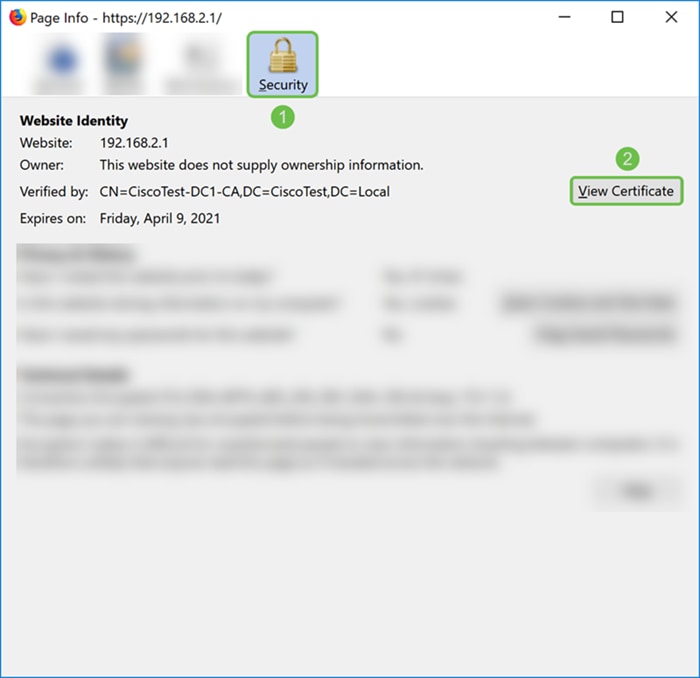

Passaggio 4. Fare clic sull'icona Lock situata sul lato sinistro della barra dell'URL (Uniform Resource Locator).

Nota: I seguenti passaggi sono utilizzati in un browser Firefox.

Passaggio 5. Viene visualizzato un elenco a discesa di opzioni. Fare clic sull'icona Freccia accanto al campo Connessione.

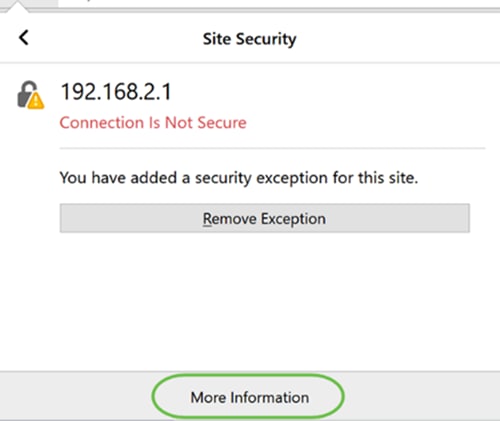

Passaggio 6. Fare clic su Ulteriori informazioni.

Passaggio 7. Nella finestra Informazioni pagina, dovrebbe essere possibile visualizzare una breve informazione sul certificato nella sezione Identità sito Web. Verificare di essere nella scheda Protezione e quindi fare clic su Visualizza certificato per visualizzare ulteriori informazioni sul certificato.

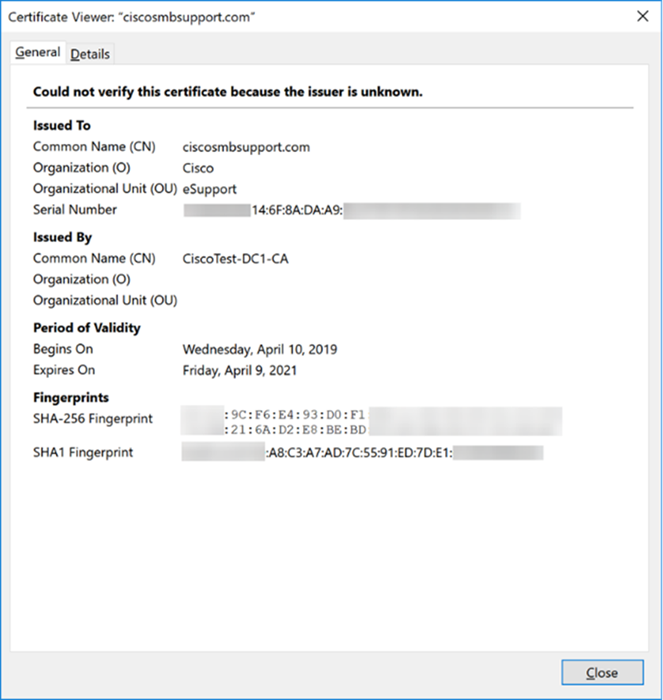

Passaggio 8. Viene visualizzata la pagina Visualizzatore certificati. Dovresti essere in grado di vedere tutte le informazioni relative al tuo certificato, al periodo di validità, alle impronte digitali e a chi è stato rilasciato.

Nota: Poiché il certificato è stato rilasciato dal server dei certificati di prova, l'autorità emittente è sconosciuta.

Esportazione del certificato

Per scaricare il certificato e importarlo su un altro router, eseguire la procedura seguente.

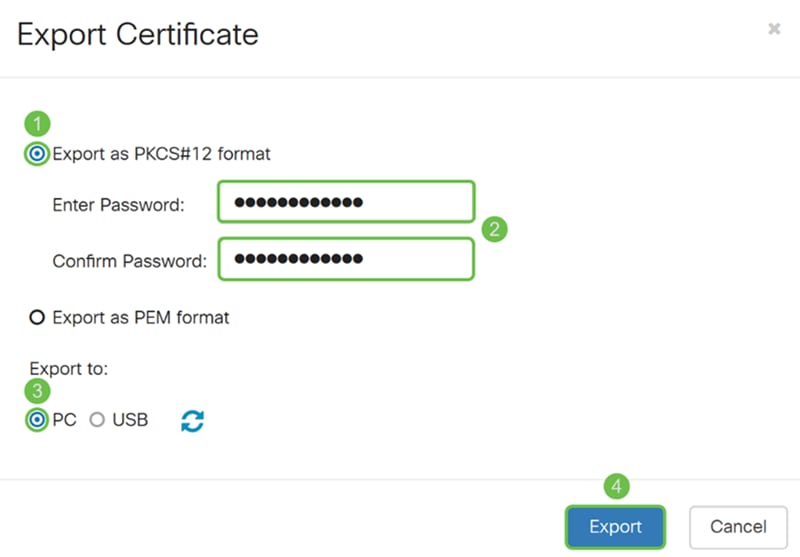

Passaggio 1. Nella pagina Certificato fare clic sull'icona Esporta accanto al certificato che si desidera esportare.

Passaggio 2. Viene visualizzato il certificato di esportazione. Selezionare un formato per esportare il certificato. Le opzioni sono:

· PKCS#12 - Public Key Cryptography Standards (PKCS) #12 è un certificato esportato con estensione .p12. Per crittografare il file e proteggerlo durante l'esportazione, l'importazione e l'eliminazione è necessaria una password.

· PEM - La funzionalità di protezione avanzata della posta (PEM, Privacy Enhanced Mail) viene spesso utilizzata per i server Web per la capacità di essere facilmente tradotti in dati leggibili utilizzando un semplice editor di testo come il Blocco note.

Selezionare Esporta come formato PKCS#12, immettere una password e confermare la password. Quindi selezionare PC come destinazione di esportazione: campo. Fare clic su Esporta per avviare l'esportazione del certificato nel computer.

Nota: Memorizzare la password perché verrà utilizzata durante l'importazione in un router.

Passaggio 3. Viene visualizzata una finestra in cui viene chiesto come si utilizza il file. In questo esempio verrà selezionato Salva file, quindi fare clic su OK.

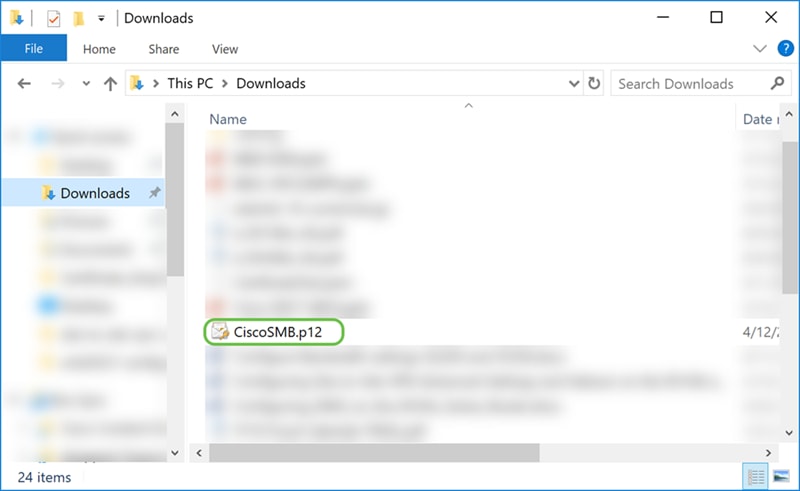

Passaggio 4. Il file deve essere salvato nel percorso di salvataggio predefinito.

Nell'esempio il file è stato salvato nella cartella Download del computer.

Importazione certificato

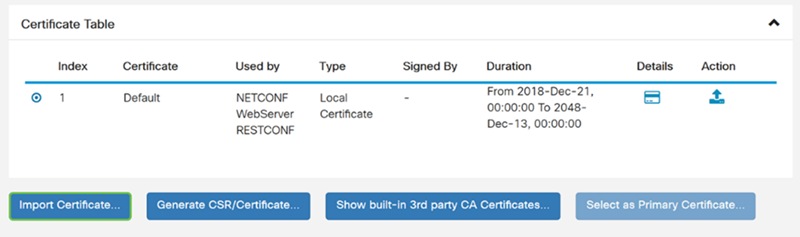

Passaggio 1. Nella pagina Certificato, fare clic sul pulsante Importa certificato...

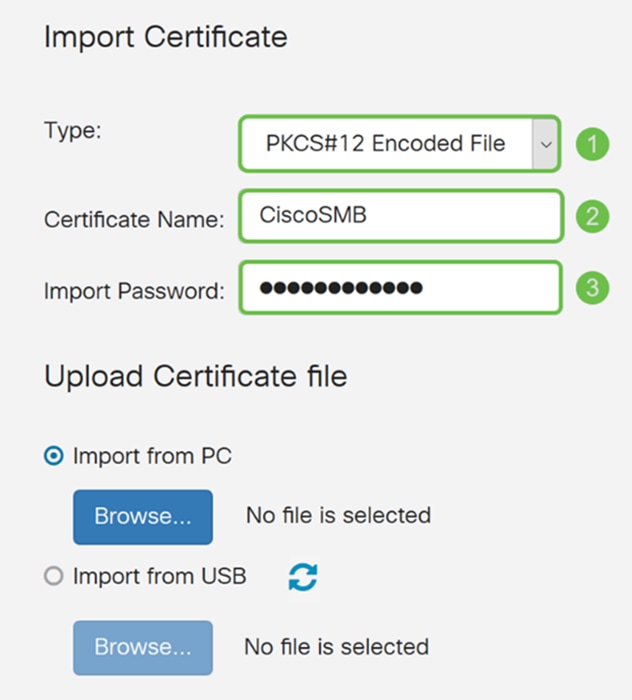

Passaggio 2. Selezionare il tipo di certificato da importare dall'elenco a discesa Tipo nella sezione Importa certificato. Le opzioni sono definite come:

· Certificato CA - Certificato certificato da un'autorità di terze parti attendibile che ha confermato l'accuratezza delle informazioni contenute nel certificato.

· Certificato dispositivo locale - Certificato generato sul router.

· PKCS#12 Encoded File - Public Key Cryptography Standards (PKCS) #12 è un certificato esportato con estensione .p12.

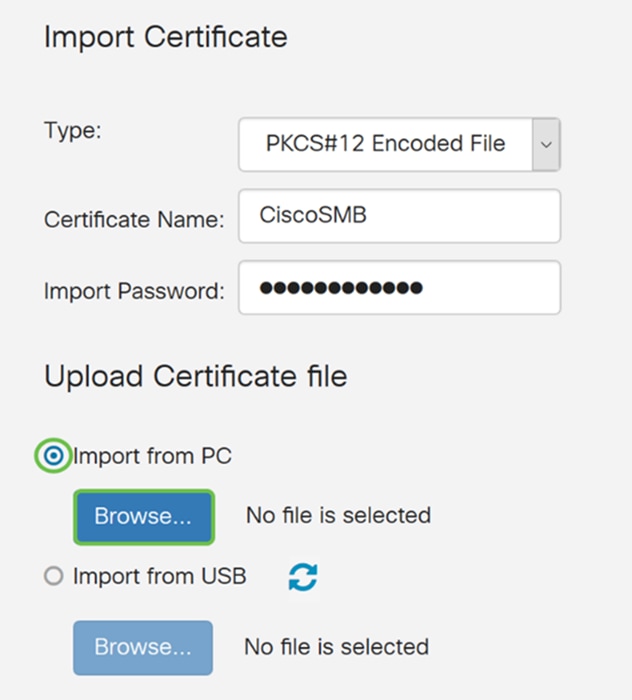

Nell'esempio, è stato selezionato PKCS#12 Encoded File (File codificato PKCS#12) come tipo. Immettere un nome per il certificato e quindi la password utilizzata.

Passaggio 3. Nella sezione Carica file di certificato, selezionare Importa da PC o Importa da USB. In questo esempio è stata selezionata l'opzione Importa da PC. Fare clic su Sfoglia... per scegliere un file da caricare.

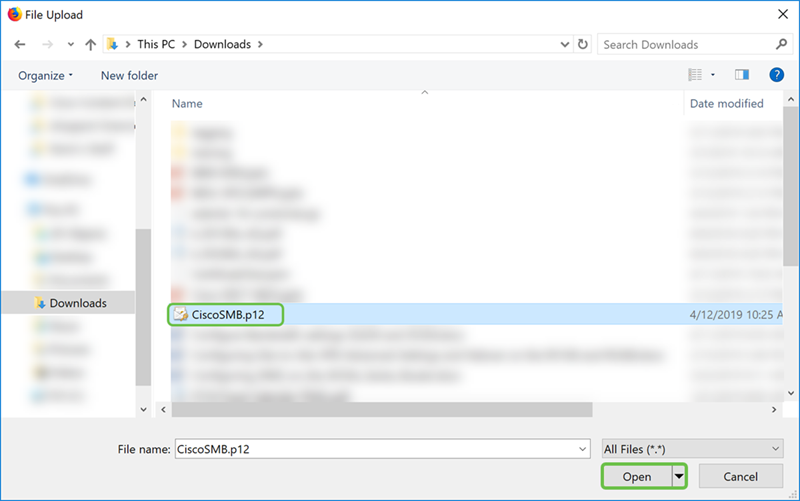

Passaggio 4. Nella finestra Caricamento file, passare alla posizione in cui si trova il file codificato PKCS#12 (estensione .p12). Selezionare il file .p12 e fare clic su Apri.

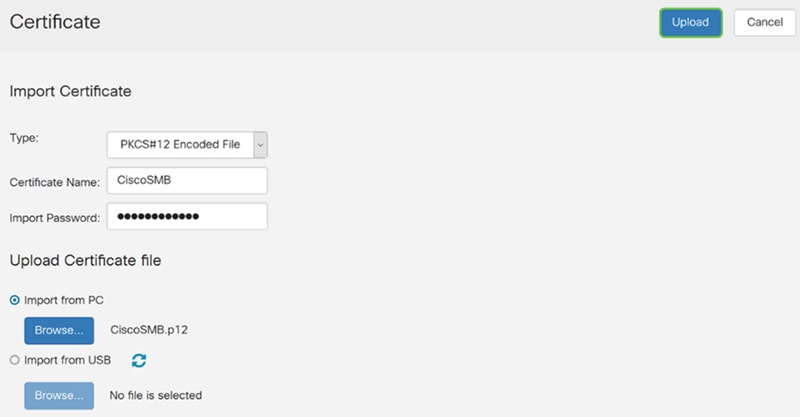

Passaggio 5. Fare clic su Upload per avviare il caricamento del certificato.

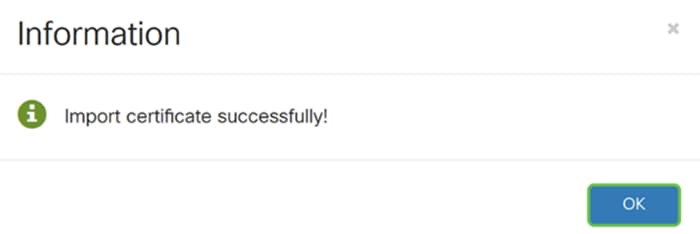

Passaggio 6. Verrà visualizzata una finestra di informazioni che informa che il certificato è stato importato correttamente. Fare clic su OK per continuare.

Passaggio 7. Il certificato è stato caricato.

Conclusioni

È necessario aver imparato come generare un CSR, importare e scaricare un certificato sui router delle serie RV160 e RV260.

Feedback

Feedback