Introduzione

In questo documento viene descritto come eseguire e configurare i criteri di accesso dinamico su un dispositivo Secure Firewall basato sul client RAVPN.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Registrare Secure Firewall con FMC e farli sincronizzare e aggiornare con l'ultima versione del file di configurazione.

- Preconfigurare i criteri RAVPN (Virtual Private Network) di accesso remoto nel firewall protetto registrato.

- Scaricare il pacchetto Hostscan (.pkg) con la versione equivalente di Anyconnect Security Mobility Client.

- Conoscenze base sulle soluzioni RAVPN.

- Concetti generali sulla funzionalità DAP.

- Conoscenze di amministrazione e configurazione di Centro gestione firewall protetta.

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

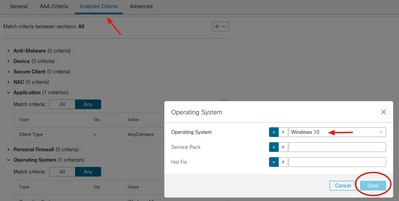

- FMC 7.0.0 o versione successiva

- Secure Firewall versione 7.0.0 o successiva

- Computer MAC/Windows con software Cisco Secure Client Anyconnect versione 4.10 o successive

- Hostscan package 4.10 o successivo

- Active Directory per autenticazione AAA.

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Premesse

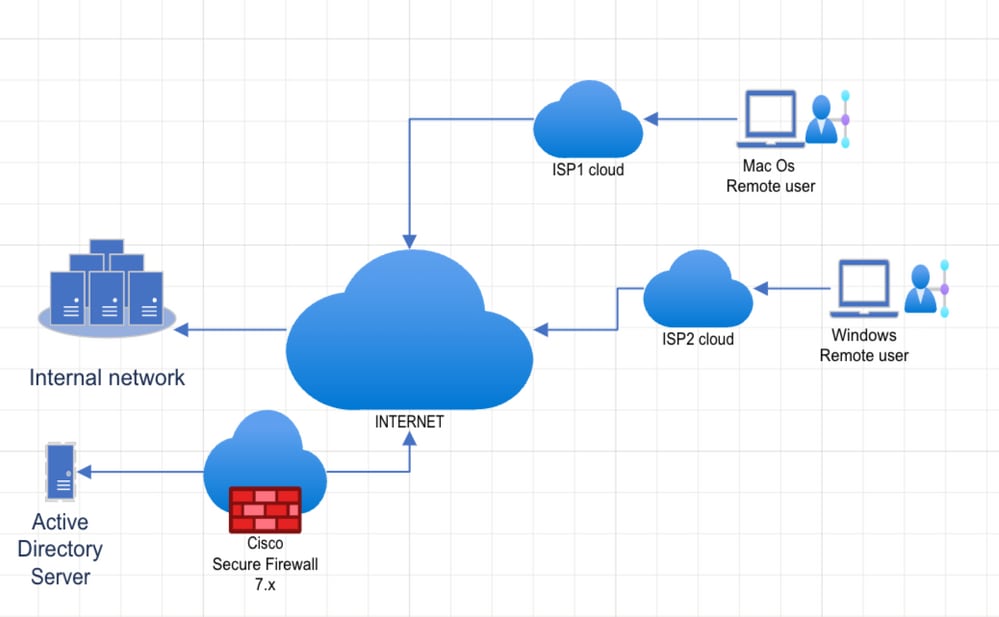

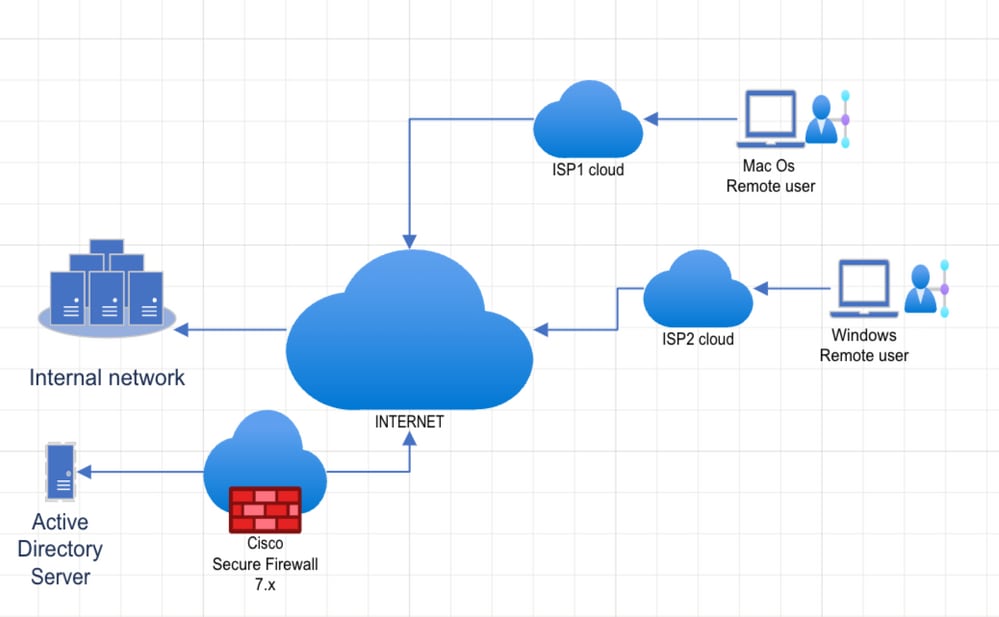

In questo documento viene descritta una guida dettagliata su come eseguire e configurare i criteri di accesso dinamico su un dispositivo Secure Firewall in base agli attributi del computer client RAVPN. HostScan viene utilizzato per raccogliere informazioni sui client e DAP applica criteri diversi agli utenti Mac OS e Windows.

I progetti RAVPN vengono eseguiti in scenari diversi e dinamici che non possono essere controllati dagli amministratori di rete. In genere sono presenti diverse connessioni che si trovano sullo stesso gateway VPN e che, in base a diverse variabili (ad esempio nome utente, organizzazione, dispositivo hardware, sistema operativo e così via) possono determinare in che modo ciascuna connessione può essere minacciata, alcune possono richiedere ruoli utente privilegiati, accesso a programmi e applicazioni, assegnazione di indirizzi IP o regole di filtro della subnet diverse.

Dynamic Access Policies (DAP) è una nuova funzionalità introdotta nella versione software 7.0.0 di Cisco Secure Firewall Threat Defense, che consente agli amministratori di rete di applicare policy diverse a utenti diversi che eseguono questi ambienti dinamici sopra menzionati, in base a una raccolta di attributi dai client RAVPN dall'equivalente di Cisco Secure Client (Anyconnect) con uno o più criteri (criteri DAP).

Il software Anyconnect fornisce alle funzionalità del client RAVPN e al modulo Posture la possibilità di identificare attributi quali il sistema operativo, l'antivirus, l'antispyware e il software firewall installati sull'host e sul L'applicazione HostScan raccoglie queste informazioni.

Configurazione

Esempio di rete

Configurazioni

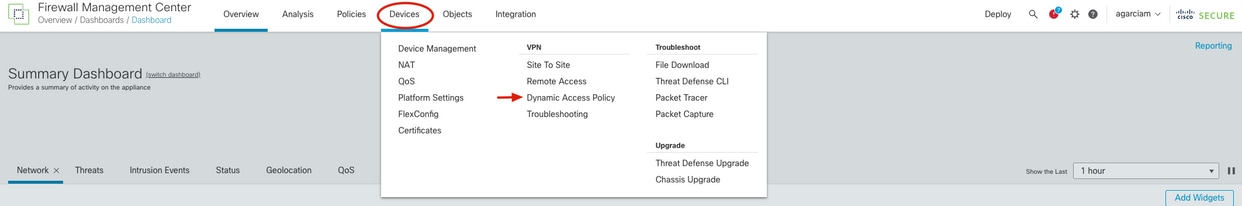

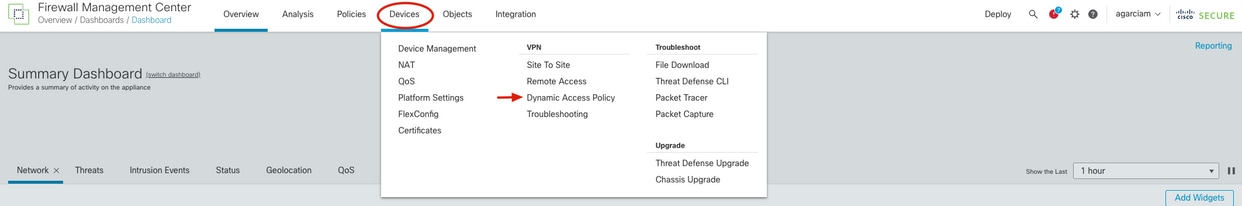

1. Accedere alla GUI di FMC con le credenziali dell'amministratore e dalla visualizzazione del dashboard della home page fare clic su Devices e selezionare Dynamic Access Policy dal menu esteso.

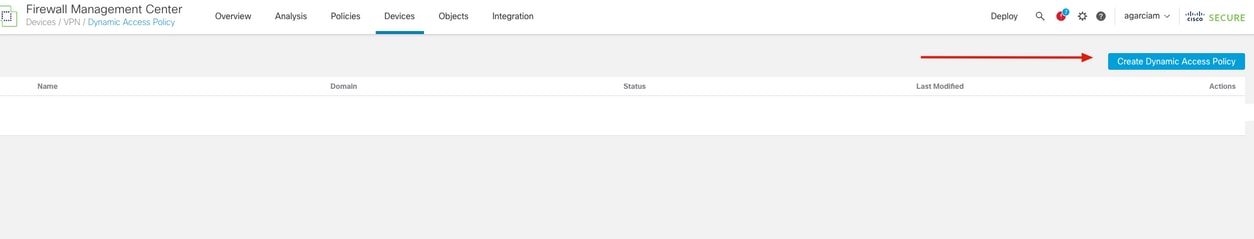

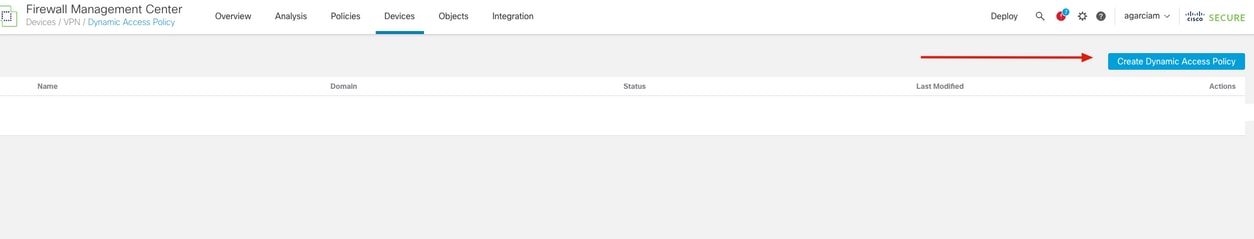

2. Dalla vista Criterio di accesso dinamico, fare clic su Crea criterio di accesso dinamico.

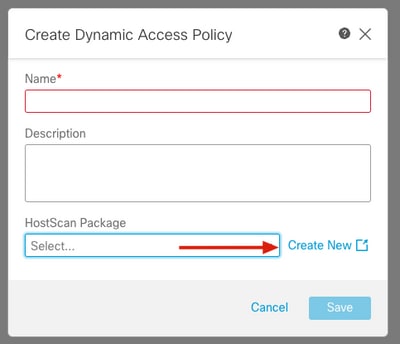

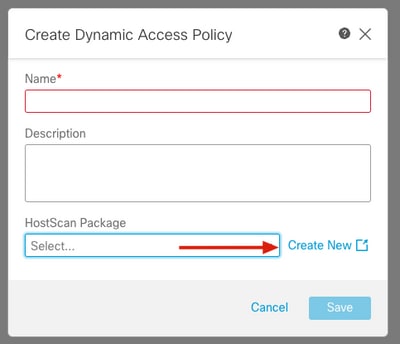

3. Specificare un nome per il criterio DAP e selezionare Create new accanto al menu a discesa HostScan (questa azione consente di aprire una nuova scheda del browser con la sezione Object Manager).

Nota:se un'immagine di HostScan è già stata caricata, selezionarla dal menu a discesa, fare clic su Salva e andare al passo 6.

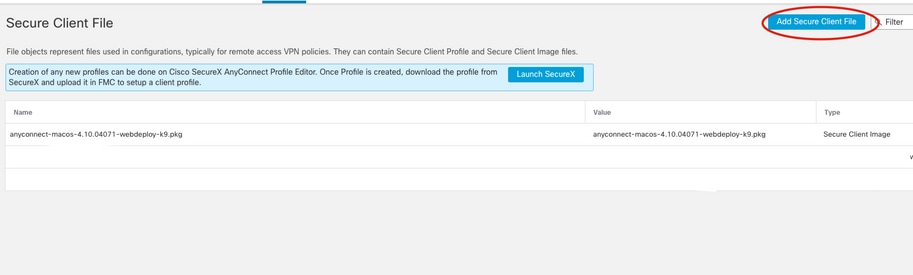

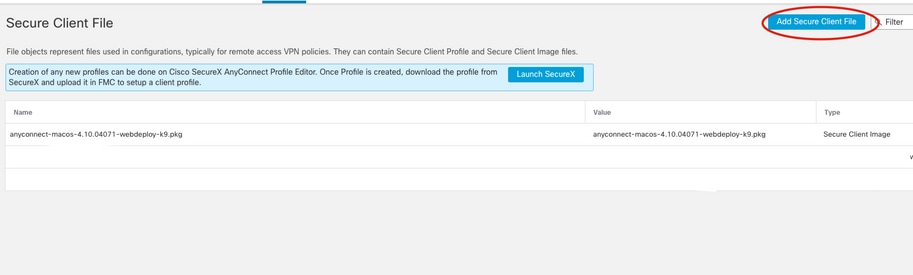

4. Nella vista della scheda Oggetto, andare su Add Secure Client File" per caricare il pacchetto HostScan.

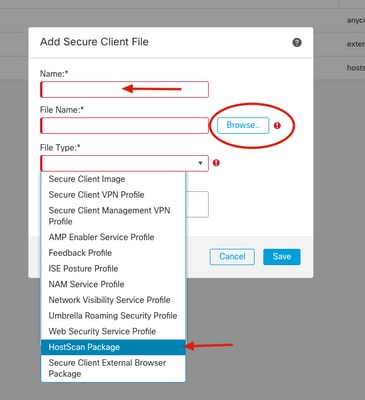

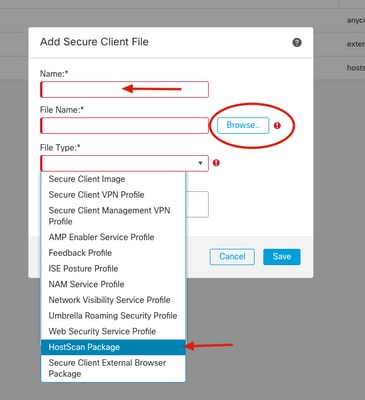

5. Specificare il nome del file, fare clic su Sfoglia per caricare il pacchetto HostScan (.pkg) dai file locali e selezionare pacchetto HostScan dal menu a discesa Tipo file, quindi fare clic su Salva.

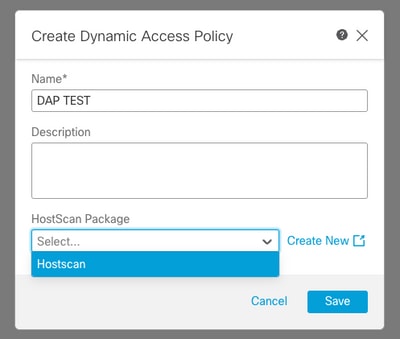

6. Tornare alla scheda Crea criterio di accesso dinamico dal passaggio 3.

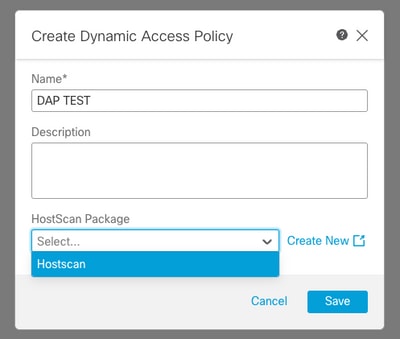

Specificare il nome del criterio di accesso dinamico e questa volta è possibile visualizzare il nuovo pacchetto HostScan nel menu a discesa e fare clic su Salva.

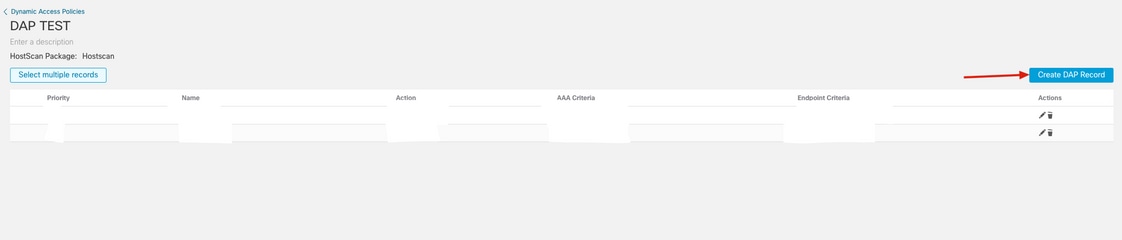

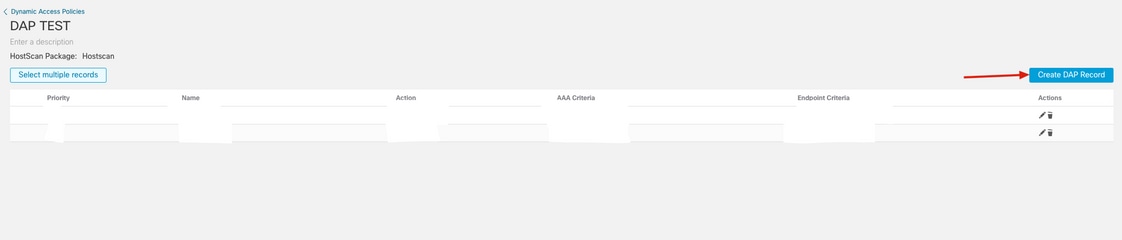

7. È possibile essere reindirizzati alla nuova finestra dell'editor DAP. Fare clic su Crea record DAP per generare una nuova voce.

Nota: in questo esempio è possibile configurare un record DAP per raccogliere informazioni sul sistema operativo dal client RAVPN Anyconnect e consentire la connessione se il computer host esegue Mac OS.

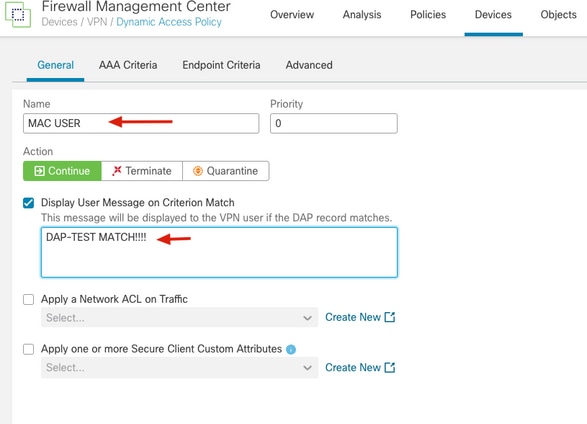

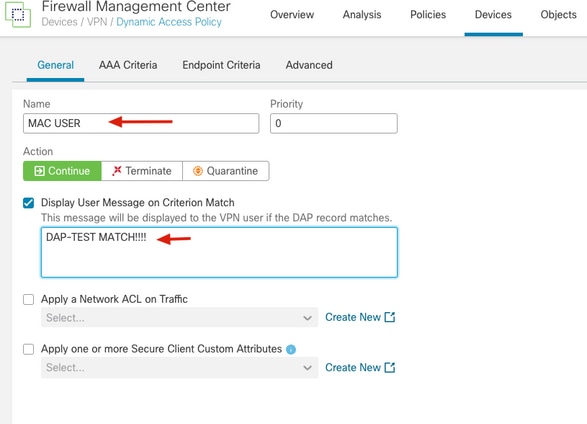

8. Specificare il nome del record DAP, controllare la corrispondenza del criterio per la visualizzazione del messaggio utente e digitare un messaggio di richiesta in modo da informare l'utente che la connessione è terminata in un DAP basato sul sistema operativo. Selezionare Continua per consentire la connessione nel campo Azione.

Nota: è possibile selezionare Termina o Quarantena come azione da applicare in base al proprio caso.

Nota: è possibile anche applicare un ACL di rete o attributi client sicuri in base ai requisiti di rete.

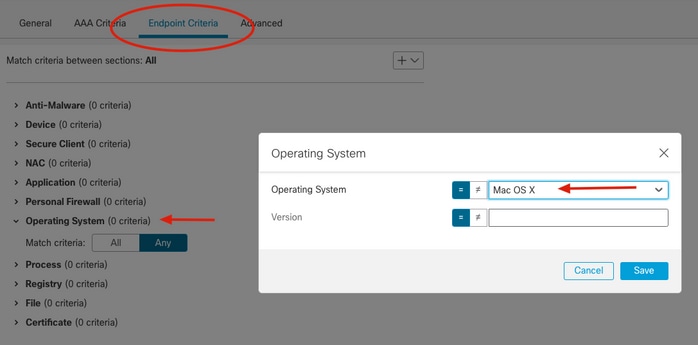

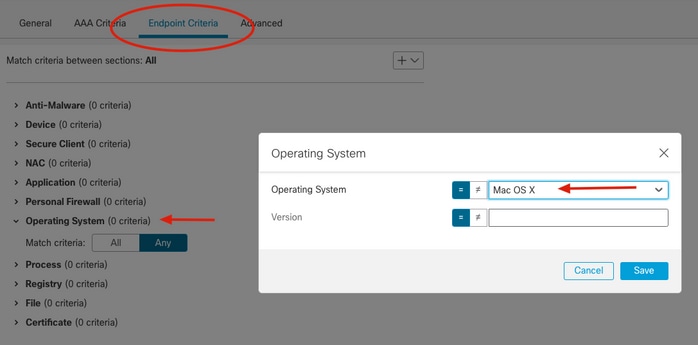

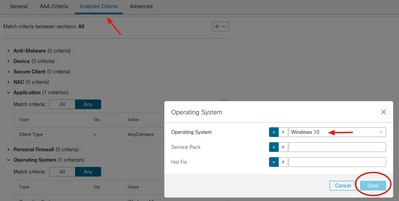

9. Vai a criteri endpoint scheda, selezionare sistema operativo e specificare uguale Mac OS X, lasciare Versione casella a discesa vuoto perché questa intenzione di esempio è di rilevare Mac OS indipendentemente dalla versione e fare clic su Salva.

Nota: in questo articolo vengono utilizzati gli attributi Criteri endpoint, ma è possibile utilizzare i criteri AAA per la corrispondenza degli attributi LDAP o RADIUS.

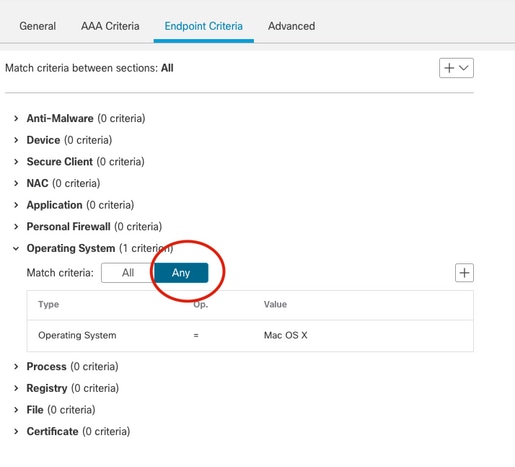

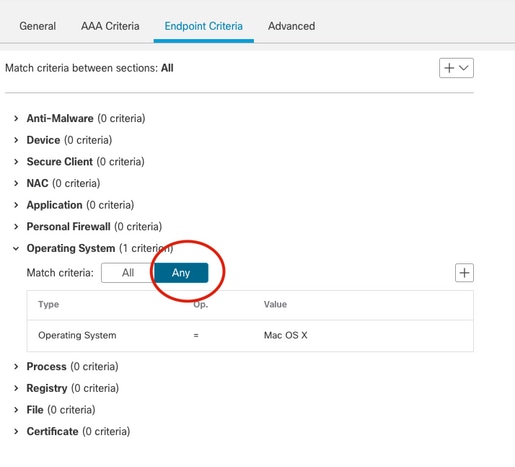

10. Nella scheda Criteri endpoint, è possibile visualizzare i nuovi criteri del sistema operativo, seguiti dall'opzione Corrispondenza criteri.

Selezionare Qualsiasi.

Nota: è possibile creare più voci di criteri e selezionare Confronta tutto o Confronta qualsiasi in base alle proprie esigenze.

11. Andare alla fine destra della pagina e fare clic su Save (Salva).

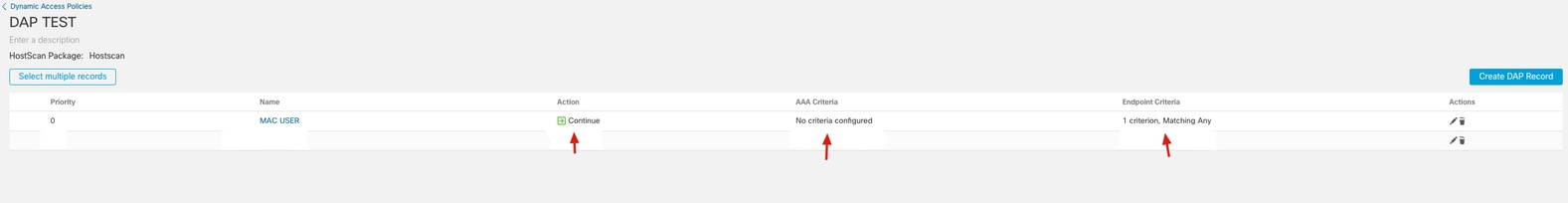

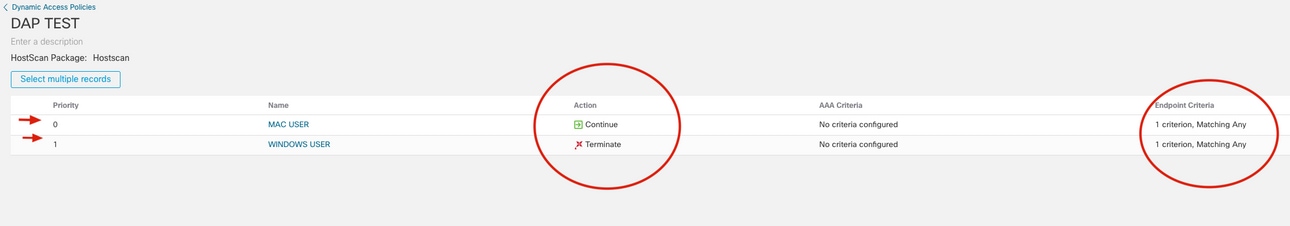

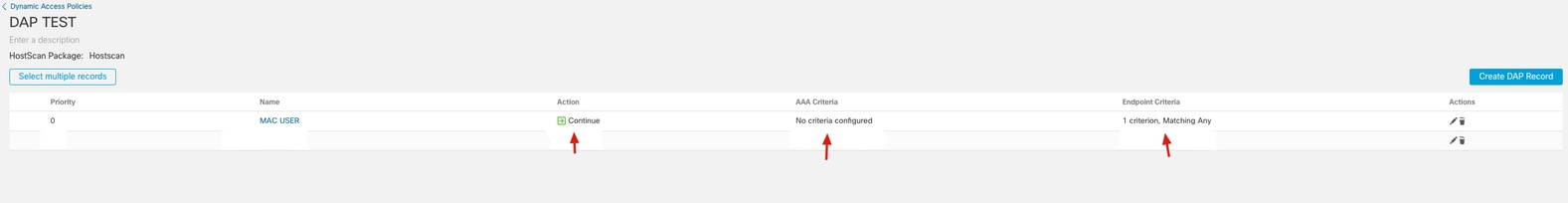

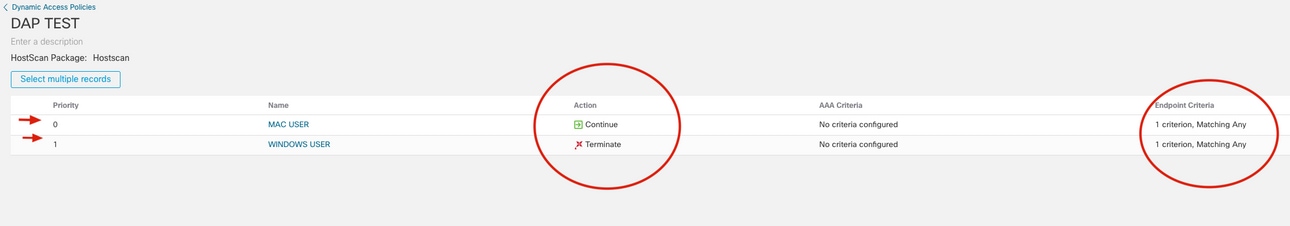

11. È possibile visualizzare il nuovo record DAP Mac OS con i relativi parametri di configurazione, confermare che siano corretti e fare clic su Create DAP Record per creare un nuovo record per il rilevamento del sistema operativo Windows.

Nota: in questo esempio si intende bloccare i client Windows e consentire solo Mac OS per le connessioni RAVPN.

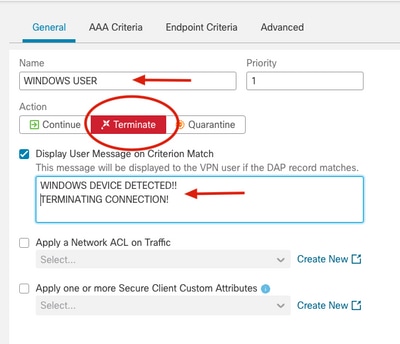

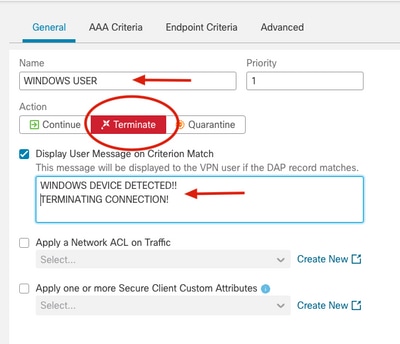

12. Specificare il nome del record DAP, selezionare Termina nel campo Azione e digitare il messaggio di avviso da inviare all'utente.

13. Andare alla scheda Criteri endpoint e creare un nuovo criterio equivalente nella sezione Sistema operativo, selezionare Windows 10 come sistema operativo equivalente e fare clic su Salva quindi selezionare Corrispondenza Qualsiasi.

14. Andare in basso a destra e fare clic su Save (Salva).

15. Nel menu DAP confermare la presenza di due nuove voci con la nuova configurazione.

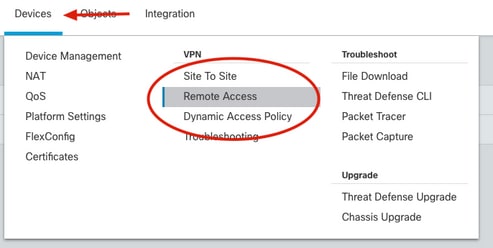

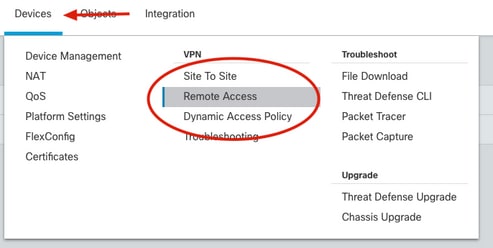

16. È stato creato un criterio di accesso dinamico che consente di applicarlo alla configurazione RAVPN. Selezionare la scheda Dispositivi dalla GUI di FMC e fare clic su Accesso remoto.

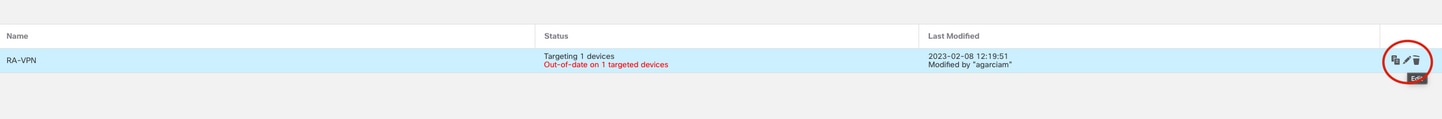

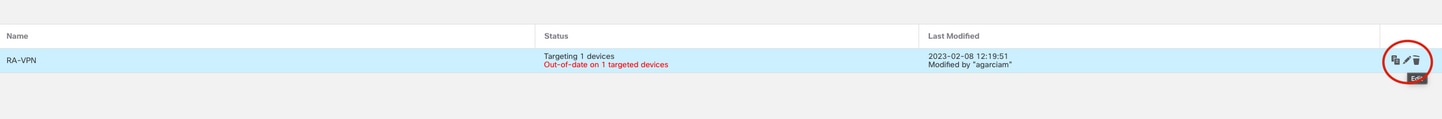

17. Selezionare il criterio RAVPN preconfigurato e fare clic sul pulsante Modifica (icona a forma di matita).

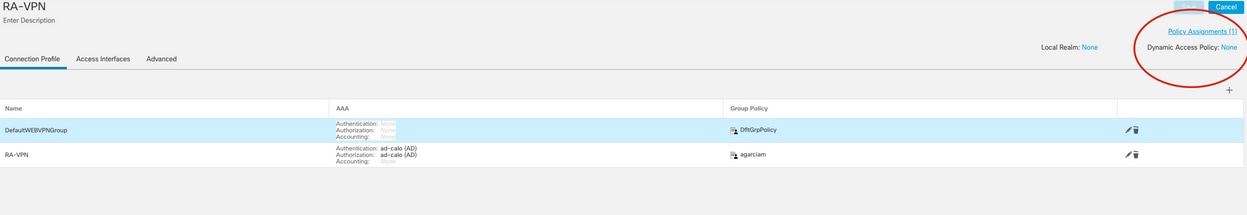

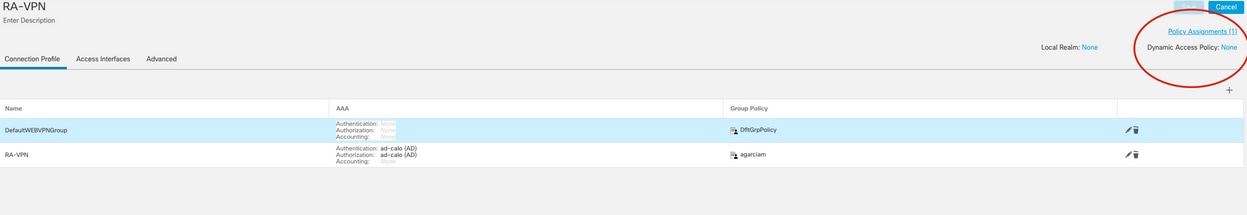

18. Nell'angolo in alto a destra fare clic su None accanto all'etichetta di testo Dynamic Access Policy.

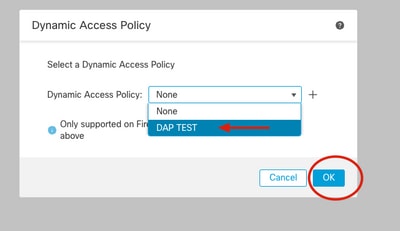

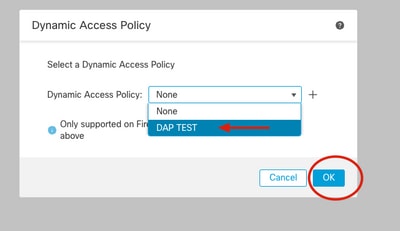

19. Nella finestra Criteri di accesso dinamico selezionare il criterio DAP appena creato e fare clic su OK.

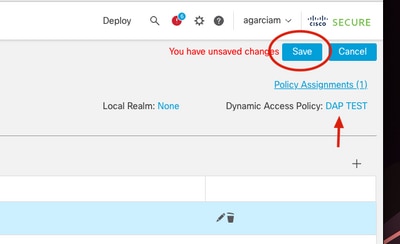

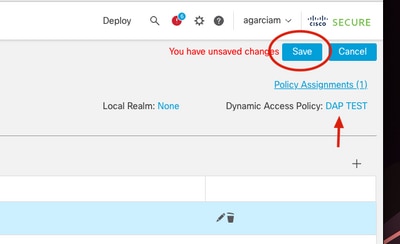

20. Nell'angolo in alto a destra confermare che DAP è applicato accanto all'etichetta di testo del criterio di accesso dinamico e fare clic su Salva.

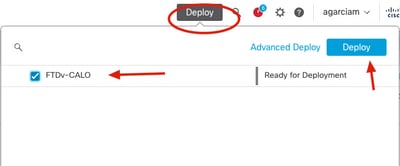

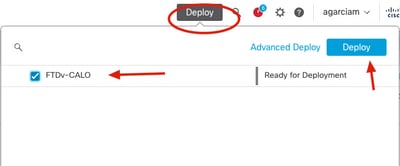

Distribuire le modifiche, fare clic sulla scheda Distribuisci dall'interfaccia utente di FMC, selezionare il dispositivo FTD e fare clic sul pulsante Distribuisci.

Verifica

1. Accedere all'interfaccia della riga di comando (CLI) dal firewall protetto e verificare che la configurazione di HostScan sia stata applicata:

firepower# sh run webvpn

webvpn

enable OUTSIDE

enable

hostscan image disk0:/csm/hostscan_4.10.06083-k9.pkg

hostscan enable

anyconnect image disk0:/csm/anyconnect-macos-4.10.04071-webdeploy-k9.pkg 1 regex "Mac OS"

anyconnect enable

.

.

firepower# sh run all dynamic-access-policy-record

dynamic-access-policy-record DfltAccessPolicy

user-message "nDID NOT MEET THE CRITERIA! TERMINATING"

action terminate

dynamic-access-policy-record "MAC USER"

user-message "DAP-TEST MATCH!!!!MAC USER DETECTED"

action continue

priority 0

dynamic-access-policy-record "WINDOWS USER"

user-message "WINDOWS DEVICE DETECTED!!TERMINATING CONNECTION!"

action terminate

priority 1

2. Verificare che il file dap.xml sia stato generato e archiviato in flash:

firepower# sh flash:

--#-- --length-- -----date/time------ path

76 4096 Feb 03 2023 19:01:10 log

222 1293 Feb 09 2023 17:32:16 dap.xml

3. Visualizzare il contenuto dap.xml

firepower# more flash:dap.xml

MAC USER

and

match-any

match-all

endpoint.os.version

EQ

Mac OS X

WINDOWS USER

and

match-any

match-all

endpoint.os.version

EQ

Windows 10

Risoluzione dei problemi

In questa sezione vengono fornite le informazioni che è possibile utilizzare per la risoluzione dei problemi e la conferma delle modalità di esecuzione e di funzionamento del processo DAP.

Nota: sul firewall protetto è possibile impostare vari livelli di debug. Per impostazione predefinita, viene utilizzato il livello 1. Se si modifica il livello di debug, il livello di dettaglio dei debug può aumentare. Procedere con cautela, soprattutto negli ambienti di produzione.

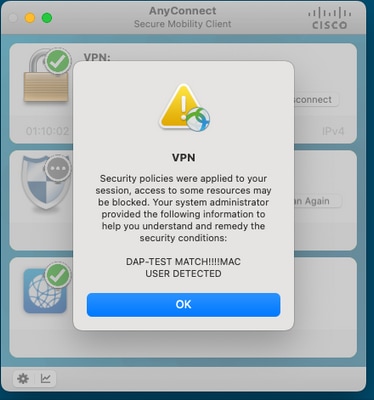

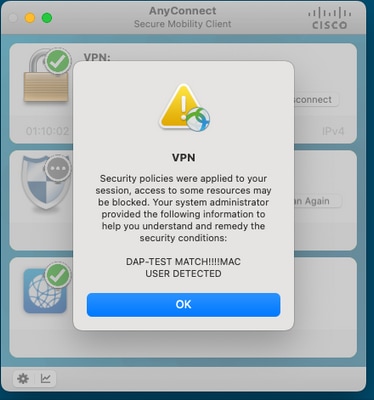

Test con Mac OS.

Abilitare i debug DAP durante il tentativo di connessione da un dispositivo Mac OS.

firepower# debug dap trace 127

debug dap trace enabled at level 127

firepower# debug dap errors

debug dap errors enabled at level 1

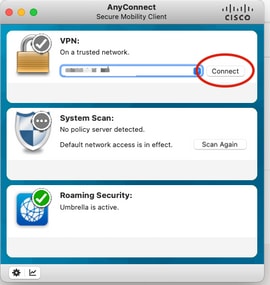

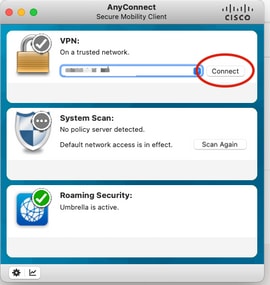

Avviare il dispositivo Mac OS ed eseguire l'applicazione Anyconnect, connettersi all'indirizzo IP/nome host/FQDN e fare clic su Connect (Connetti) per accedere con il metodo di autenticazione richiesto.

Output di debug sulla CLI di Secure Firewall

firepower#

firepower# DAP_TRACE: DAP_open: New DAP Request: 9

DAP_TRACE[5]: Username: ad1, DAP_add_AC:

endpoint.anyconnect.clientversion = "4.10.06079";

endpoint.anyconnect.platform = "mac-intel";

endpoint.anyconnect.devicetype = "MacBookPro17,1";

endpoint.anyconnect.platformversion = "13.1.0";

.

.

.

DAP_TRACE: aaa["ldap"]["displayName"] = "ad1"

DAP_TRACE: aaa["ldap"]["memberOf"] = "AD-USERS-ONLY"

DAP_TRACE: aaa["ldap"]["name"] = "ad1"

.

.

.

DAP_TRACE: aaa["cisco"]["tunnelgroup"] = "RA-VPN"

DAP_TRACE: endpoint["application"]["clienttype"] = "AnyConnect"

DAP_TRACE: endpoint.os.version = "Mac OS X"

DAP_TRACE: endpoint.os.servicepack = "13.1"

.

.

.

DAP_TRACE: Username: ad1, Selected DAPs: ,MAC USER

DAP_TRACE: dap_process_selected_daps: selected 1 records

DAP_TRACE: Username: ad1, dap_concat_fcn: [DAP-TEST MATCH!!!!MAC USER DETECTED] 35 490

DAP_TRACE: Username: ad1, DAP_close: 9

prompt del client Mac OS.

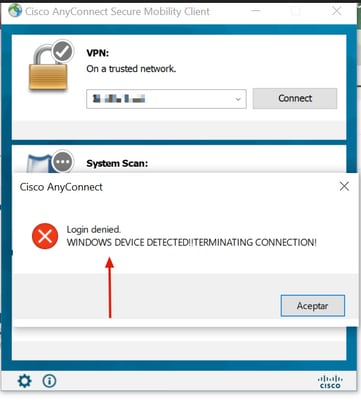

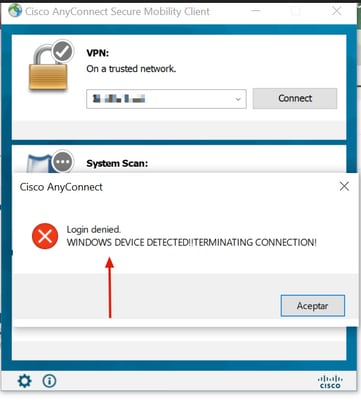

Prova con il dispositivo Windows 10.

Eseguire i debug DAP e provare a connettersi da un dispositivo Windows 10.

firepower# debug dap trace 127

debug dap trace enabled at level 127

firepower# debug dap errors

debug dap errors enabled at level 1

Avviare il dispositivo Windows 10 ed eseguire l'applicazione Anyconnect, connettersi all'indirizzo IP/nome host/FQDN e fare clic su Connect (Connetti) per accedere con il metodo di autenticazione richiesto.

firepower#

firepower# DAP_TRACE: DAP_open: New DAP Request: A

DAP_TRACE[5]: Username: ad1, DAP_add_AC:

endpoint.anyconnect.clientversion = "4.10.05111";

endpoint.anyconnect.platform = "win";

endpoint.anyconnect.devicetype = "LENOVO";

endpoint.anyconnect.useragent = "AnyConnect Windows 4.10.05111";

.

.

.

AP_TRACE: aaa["cisco"]["grouppolicy"] = "agarciam"

DAP_TRACE: aaa["cisco"]["username"] = "ad1"

DAP_TRACE: aaa["cisco"]["tunnelgroup"] = "RA-VPN"

DAP_TRACE: endpoint["application"]["clienttype"] = "AnyConnect"

DAP_TRACE: endpoint.os.version = "Windows 10"

.

.

.

DAP_TRACE: Username: ad1, Selected DAPs: ,WINDOWS USER

DAP_TRACE: dap_process_selected_daps: selected 1 records

DAP_TRACE: Username: ad1, dap_concat_fcn: [WINDOWS DEVICE DETECTED!!TERMINATING CONNECTION!] 48 490

DAP_TRACE: Username: ad1, DAP_close: A

Prompt utente di Windows 10.

Feedback

Feedback