Introduzione

Questo documento descrive il processo di test dei controlli di destinazione nell'appliance ESA utilizzando Email Bombing.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Cisco Secure Email Appliance

- Linguaggio di programmazione Python

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- Cisco Secure Email Appliance

- Python 3.X

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Premesse

I controlli di destinazione sull'appliance ESA regolano la consegna delle e-mail per evitare il sovraccarico dei domini dei destinatari. L'ESA consente di definire il numero di connessioni che l'accessorio può aprire e il numero di messaggi inviati a ciascun dominio di destinazione. La tabella dei controlli di destinazione fornisce le impostazioni per la velocità di connessione e dei messaggi durante il recapito dei messaggi di posta elettronica a destinazioni remote e include inoltre le opzioni per l'applicazione dell'utilizzo di TLS.

Per ulteriori informazioni sui controlli di destinazione, consultare: Guida alle procedure ottimali per la verifica dei rimbalzi e i controlli di destinazione.

Una mail bombing è un tipo di attacco DoS (Denial-of-Service) progettato per sopraffare una casella di posta in arrivo o inibire un server inviando un numero enorme di e-mail a un destinatario specifico. Questo metodo ha lo scopo di riempire lo spazio su disco o sovraccaricare il server, causando interruzioni.

Problema

È fondamentale testare l'efficacia dei controlli di destinazione nel prevenire l'inondazione delle e-mail. Senza una corretta configurazione, un numero eccessivo di tentativi di consegna della posta elettronica può sovraccaricare il server, con conseguente riduzione delle prestazioni o interruzione del servizio.

Soluzione

Uno script Python può essere usato per simulare una bomba elettronica e testare l'efficacia dei controlli di destinazione sull'appliance ESA.

Script Python per e-mail bombing

import smtplib

subject = 'EMAIL BOMBER'

body = 'I am bombing you!'

message = f'Subject: {subject}\n\n{body}'

server = smtplib.SMTP("XXX.XXX.XXX.XXX", 25)

i = 1

while i < 100:

server.sendmail("SENDER_ADDR", "RECIPIENT_ADDR", message)

i += 1

server.quit()

Nota: è possibile sostituire queste sezioni del codice con le informazioni richieste:

- XXX.XXX.XXX.XXX - indirizzo IP dell'ESA.

- SENDER_ADDR - Indirizzo mittente

- RECIPIENT_ADDR - Indirizzo destinatario

Analisi stratificata script

- La libreria smtplib viene importata per inviare e-mail utilizzando il protocollo SMTP.

- Oggetto e corpo definiscono il contenuto dell'e-mail.

- La variabile server memorizza i dettagli del server SMTP, con l'indirizzo IP dell'accessorio CES e la porta 25 per la connessione.

- Il ciclo while invia 99 messaggi di posta elettronica utilizzando gli indirizzi di posta elettronica del mittente e del destinatario specificati.

- La funzione server.quit() termina la connessione al server SMTP.

Verifica dei controlli di destinazione

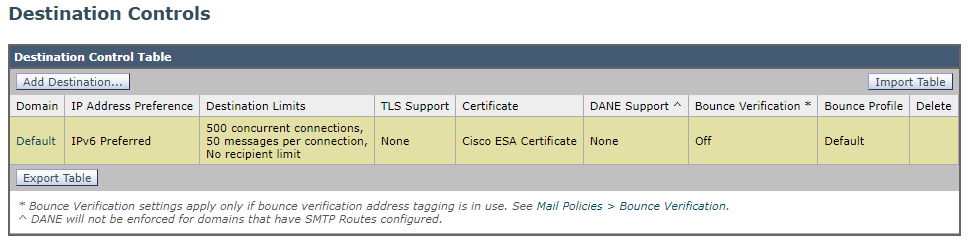

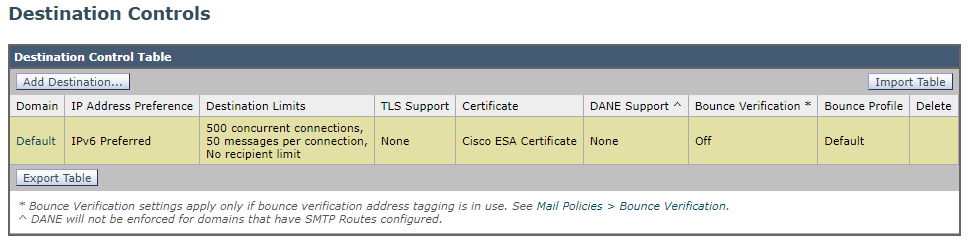

1. Aprire la GUI dell'appliance CES/ESA e selezionare Mail Policies -> Destination Controls (Policy di posta -> Controlli destinazione).

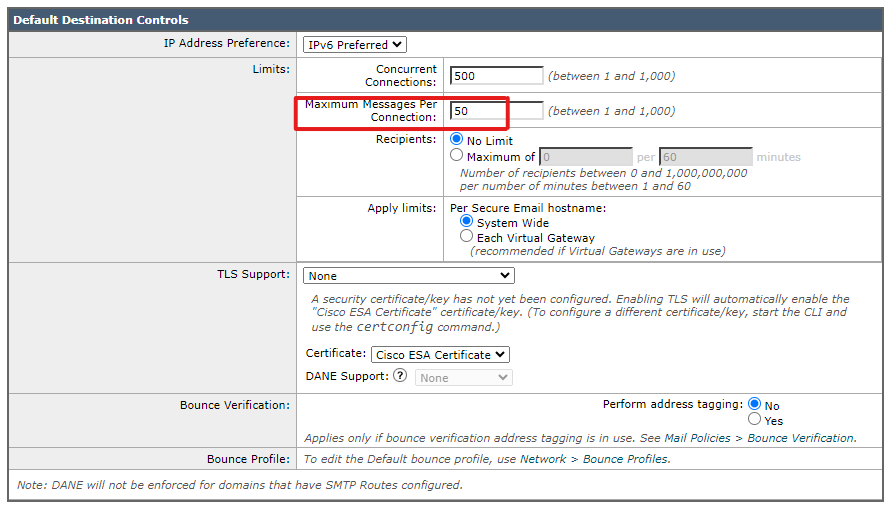

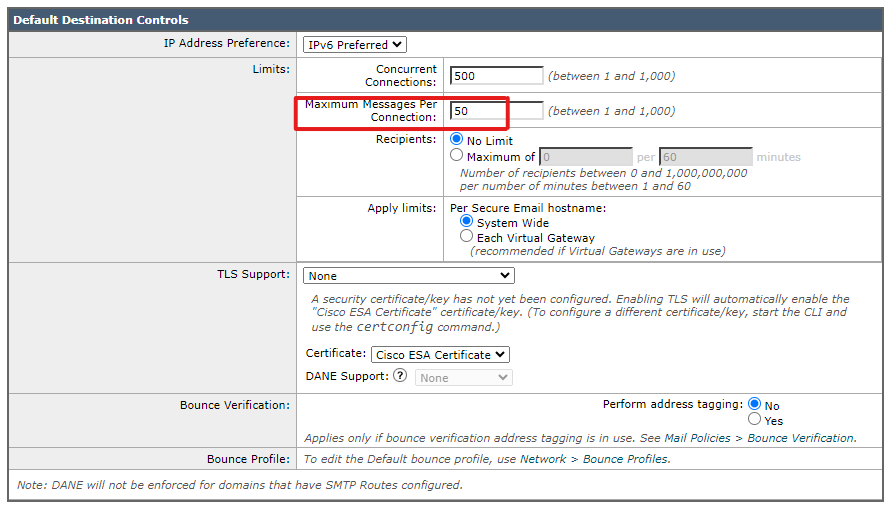

2. Fare clic su Default settings (Impostazioni predefinite).

Tabella Controlli destinazione

Tabella Controlli destinazione

3. Controllare il valore Numero massimo di messaggi per connessione.

Modifica controlli di destinazione predefiniti

Modifica controlli di destinazione predefiniti

4. Verifica che questo valore sia inferiore al numero di messaggi di posta elettronica impostato nello script. Se ad esempio lo script è configurato per l'invio di 100 messaggi di posta elettronica e l'accessorio consente solo 50 messaggi per connessione, le connessioni eccessive verranno bloccate.

5. Eseguire lo script e osservare i risultati in Verifica messaggi.

6. Se vengono tentate più di 50 connessioni, il sistema blocca un numero eccessivo di e-mail e registra il tentativo come un numero eccessivo di connessioni.

7. Modifica lo script per inviare meno di 50 e-mail e verifica che tutti i messaggi siano stati recapitati correttamente.

Suggerimento: Per i test controllati, impostare il valore di email bombing su meno di 10 e-mail. Anche 50 email possono essere considerate una forma di email bombing. Regolare lo script in base alle esigenze per verificare soglie diverse senza causare interruzioni non intenzionali.

Informazioni correlate

Feedback

Feedback