ACS 5.x e versioni successive - Risoluzione dei problemi relativi ad ACS protetti

Sommario

Introduzione

In questo documento viene spiegato come risolvere i problemi relativi al Cisco Secure Access Control System (ACS) e come risolvere i messaggi di errore.

Per informazioni su come risolvere i problemi relativi a Cisco Secure ACS 3.x e 4.x, fare riferimento alla sezione Risoluzione dei problemi di Secure Access Control Server (ACS 3.x e 4.x).

Prerequisiti

Requisiti

Nessun requisito specifico previsto per questo documento.

Componenti usati

Le informazioni fornite in questo documento si basano sul Cisco Secure Access Control System versione 5.x e successive.

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Convenzioni

Per ulteriori informazioni sulle convenzioni usate, consultare il documento Cisco sulle convenzioni nei suggerimenti tecnici.

Problema: "Errore: Salvataggio della configurazione in esecuzione per l'avvio completato. % File manifesto non trovato nel bundle" sull'accessorio ACS durante l'aggiornamento dell'accessorio

L'errore: Salvataggio della configurazione in esecuzione all'avvio completato. % Il file Manifest non trovato nell'errore di bundle viene visualizzato quando si tenta di aggiornare ACS Express dalla versione 5.0 alla 5.0.1.

Soluzione

Per aggiornare l'accessorio ACS senza problemi, completare i seguenti passaggi:

-

Scaricare la patch 9 (5-0-21-9.tar.gpg) e ADE-OS (ACS_5.0.0.21_ADE_OS_1.2_upgrade.tar.gpg ) da: Cisco.com > supporto > download di software > Sicurezza > Cisco Secure Access Control System 5.0 > Software Secure Access Control System > 5.0.0.21

-

Dopo aver installato i due file, installare l'aggiornamento ACS 5.1 ACS_5.1.0.44.tar.gz. È disponibile dallo stesso percorso del passaggio precedente.

-

Per installare l'aggiornamento, usare questo comando:

application upgrade

remote-repository-name

La procedura di aggiornamento è completata.

Per ulteriori informazioni su come aggiornare l'accessorio ACS, consultare il documento sull'aggiornamento di un server ACS dalla versione 5.0 alla versione 5.1.

Problema: Impossibile riavviare ACS Server 5.x dalla GUI

Questa sezione spiega perché non è possibile riavviare il server ACS versione 5.x dalla GUI.

Soluzione

Non è disponibile alcuna opzione per riavviare il server ACS 5.x dalla GUI. l'ACS può essere riavviato solo dalla CLI.

Problema: Problema durante la configurazione dell'autenticazione di Active Directory con ACS 5.2

Quando si configura l'autenticazione di Active Directory (AD) per un nuovo servizio ACS 5.2, viene visualizzato questo messaggio di errore:

Errore RPC imprevisto: Accesso negato a causa di configurazione imprevista o errore di rete. Provare con l'opzione —verbose oppure eseguire "adinfo —diag".

Soluzione

Per eseguire l'autenticazione con AD, ACS deve disporre di autorizzazioni di scrittura. Per risolvere il problema, fornire autorizzazioni di scrittura temporanee all'account del servizio.

Problema: Impossibile visualizzare più di 100 pagine nel report di accounting

Quando si tenta di generare un report contabile AAA personalizzato con ACS versione 5.1, non è possibile visualizzare più di 100 pagine. Non sono inclusi diversi report precedenti. Come modificare questa impostazione per visualizzare tutte le pagine?

Soluzione

Non è possibile modificare il numero di pagine su ACS perché il numero massimo di pagine visualizzate è solo 100 per impostazione predefinita. Per superare questo limite e visualizzare le statistiche meno recenti, è necessario modificare le opzioni di filtro in modo da poter effettuare corrispondenze più specifiche. Ad esempio, se si tenta di generare il report per gli ultimi trenta giorni, il report contiene un volume di grandi dimensioni e le ultime 100 pagine potrebbero visualizzare l'attività solo per l'ultima ora. In questo caso, si consiglia di utilizzare le opzioni di filtraggio. Se si utilizza l'opzione di filtro come ID utente e si specifica l'intervallo di tempo, verranno restituiti report molto più vecchi.

Problema: Impossibile generare il report di autenticazione pass/fail per un gruppo di dispositivi

Questo problema si verifica quando si cerca di generare il report di autenticazione solo per un gruppo di sei router/switch, non per tutti i dispositivi. ACS versione 4.x.

Soluzione

Ciò non è possibile con ACS 4.x. È necessario eseguire la migrazione ad ACS 5.x perché questa funzionalità è disponibile con tale versione. È possibile estrarre i report per il gruppo specifico di dispositivi generando i report catalogo.

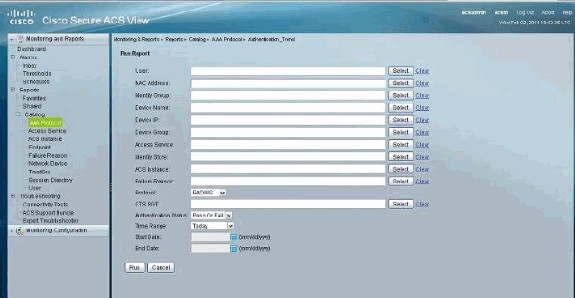

Per ulteriori informazioni, fare riferimento a questa immagine:

Problema: Il database di monitoraggio e report non è attualmente disponibile. Tentativo di riconnessione in 5 secondi.

Quando si fa clic su Avvia Visualizzatore report e monitoraggio da ACS 5.x, viene visualizzato questo messaggio di errore: Il database di monitoraggio e report non è attualmente disponibile. Tentativo di riconnessione in 5 secondi. Se il problema persiste, contattare l'amministratore di ACS.

Soluzione

Per risolvere il problema, eseguire una delle soluzioni seguenti:

-

Riavviare i servizi ACS dalla CLI usando i seguenti comandi:

application stop acs application start acs

-

Eseguire l'aggiornamento all'ultima patch disponibile. Per ulteriori informazioni su questo argomento, fare riferimento a Applicazione delle patch di aggiornamento.

Problema: 22056 Impossibile trovare il soggetto negli archivi identità applicabili

Gli utenti AD non vengono autenticati con ACS versione 5.x e ricevono questo messaggio di errore: 22056 Oggetto non trovato negli archivi identità applicabili.

Soluzione

Questo messaggio di errore viene visualizzato quando ACS non è riuscito a trovare l'utente nel primo database elencato configurato nella sequenza di archiviazione delle identità. Questo è un messaggio informativo e non influisce sulle prestazioni di ACS. ACS 5.x esegue l'autenticazione per utenti interni o esterni in modo diverso rispetto alla versione 4.x precedente. Nella versione 5.x è disponibile un'opzione denominata Identity Store Sequence per definire la sequenza di database utente da autenticare. Per ulteriori informazioni, vedere Configurazione delle sequenze dell'archivio identità.

Se si riceve questo errore quando si utilizza ACS per autenticare le richieste relative a un dominio figlio, è necessario aggiungere un suffisso UPN o un prefisso NETBIOS al nome utente. Per ulteriori informazioni, fare riferimento alle note nella sezione Microsoft AD.

Problema: Impossibile integrare ACS con Active Directory

Gli utenti non possono integrare ACS con Active Directory e viene ricevuto il messaggio di errore Stato porta Samba.

Soluzione

Per risolvere il problema, verificare che queste porte siano aperte per supportare la funzionalità Active Directory:

-

Porta Samba - TCP 445

-

LDAP - TCP 389

-

LDAP - UDP 389

-

KDC - TCP 88

-

kpasswd - TCP 464

-

NTP - UDP 123

-

Catalogo globale - TCP - 3268

-

DNS - UDP 53

Per completare l'integrazione di ACS-AD, l'ACS deve raggiungere tutti i controller di dominio nel dominio. Anche se uno dei controller di dominio non è raggiungibile dal server ACS, l'integrazione non avviene. per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCte92062 (solo utenti registrati).

Problema: Impossibile integrare ACS con LDAP

In questo documento, ACS 5.2 viene usato come server AAA RADIUS per l'implementazione 802.1X. È possibile utilizzare 802.1X con ACS utilizzando l'archivio utenti interno, ma si verificano problemi nell'integrazione di ACS e LDAP. Viene visualizzato questo messaggio di errore:

Radius authentication failed for USER: example MAC: UU-VV-WW-XX-YY-ZZ AUTHTYPE: PEAP(EAP-MSCHAPv2) EAP session timed out : 5411 EAP session timed out

Soluzione

In questo caso, il protocollo LDAP viene utilizzato con il protocollo PEAP e il metodo di autenticazione interna utilizzato è eap-mschap v2. L'operazione non riuscirà perché LDAP non è supportato per PEAP (eap-mschap v2). Si consiglia di utilizzare eap-tls o AD.

Problema: "errore cisco acs_internal_operations_diagnostics: impossibile scrivere nel file di archiviazione locale" Messaggio di errore

Durante la replica dell'ACS, l'ACS primario non viene replicato correttamente e viene visualizzato questo messaggio di errore:

csco acs_internal_operations_diagnostics error: could not write to local storage file

Soluzione

Riavviare i servizi ACS e verificare che la registrazione critica sia disabilitata. Per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCth6302 (solo utenti registrati). Se l'operazione non riesce, contattare Cisco TAC per ottenere la patch ACS più recente in grado di risolvere il problema.

Problema: Impossibile integrare ACS 5.1 con Active Directory

Quando si tenta di implementare l'integrazione AD, viene visualizzato il seguente messaggio di errore:

Error while configuring Active Directory:Using writable domain controller:test1.test.pvt Authentication error due unexpect configuration or network error. Please try the --verbose option or run 'adinfo -diag' to diagnose the problem. Join to domain 'test.pvt', zone 'null' failed.

Soluzione

Per risolvere il problema, completare la soluzione seguente:

-

Elimina l'account computer esistente in AD.

-

Creare una nuova unità organizzativa.

-

Passare a Proprietà dell'unità organizzativa e deselezionare eredita autorizzazioni.

-

Creare un nuovo account computer per ACS nella nuova unità organizzativa.

-

Consentire la replica di Active Directory.

-

Provare ad accedere ad Active Directory dall'interfaccia utente di ACS.

In alcuni casi, è utile anche contattare Microsoft e applicare l'hot fix ![]() .

.

Problema: Impossibile configurare ACS 5.x per il riconoscimento delle espressioni regolari nelle regole di selezione del servizio

Soluzione

Ciò non è possibile perché non è ancora supportato in ACS 5.x.

Problema: Il backup SFTP non funziona quando si usa Cisco Works come server SFTP

Quando la risorsa di rete si trova sul server CiscoWorks, l'utilità di pianificazione dei backup funziona correttamente con altri client SFTP, ma non con ACS 5.2. In particolare, quando si cerca di connettersi al server SFTP da ACS, viene visualizzato il messaggio di errore Impossibile negoziare un metodo di scambio chiave.

Soluzione

In questo caso, il server SFTP non è un dispositivo compatibile FIPS che utilizza il gruppo DH 14. ACS supporta solo i server con supporto DH 14 in quanto è conforme a FIPS. Per ulteriori informazioni su questo problema, fare riferimento a Limitazioni note in ACS 5.2.

Problema: "Payload EAP non valido eliminato"

L'errore: Ricevuto messaggio di errore payload EAP non valido eliminato durante l'autenticazione degli utenti wireless nella patch 7 di ACS 5.0.

Soluzione

Questo è un comportamento osservato e affrontato nei bug ID Cisco CSCsz54975 (solo utenti registrati) e CSCsy46036 (solo utenti registrati).

Per risolvere il problema, aggiornare la patch 9 di ACS 5.0, necessaria come parte dell'aggiornamento alla versione 5.1 o 5.2. Per ulteriori informazioni, consultare il documento sull'aggiornamento del database. Sono inoltre incluse informazioni su come eseguire l'aggiornamento alla patch 9.

Problema: "Il processo di runtime ACS non è in esecuzione in questa istanza in questo momento."

Gli utenti non possono accedere alla GUI di ACS e viene visualizzato questo messaggio di errore:

"Il processo di runtime ACS non è in esecuzione in questa istanza in questo momento. È possibile apportare modifiche alla configurazione di ACS (queste verranno salvate nel database), ma le modifiche non avranno effetto fino al riavvio del processo di runtime."

Soluzione

Per risolvere il problema, riavviare manualmente il processo di runtime dalla CLI e riavviare l'accessorio. Si tratta di un problema secondario e non crea problemi di prestazioni per ACS. Per osservare questo comportamento, sono stati rilevati due bug di scarsa rilevanza. Per ulteriori informazioni, fare riferimento agli ID bug Cisco CSCtb99448 (solo utenti registrati) e CSCtc75323 (solo utenti registrati).

Per riavviare manualmente i processi di runtime, usare questi comandi dalla CLI di ACS:

-

acs stop runtime

-

runtime di avvio acs

Problema: Impossibile esportare gli utenti con la password

È possibile esportare e importare il database utenti in un altro file ACS 5.x con un file CSV, ma non include il campo della password utente (visualizzato vuoto). Come si sposta l'archivio identità di un utente locale da un ACS a un altro che include le informazioni sulla password?

Soluzione

Ciò non è possibile in quanto ciò costituirà una violazione della sicurezza. In questo caso, una soluzione è eseguire una procedura di backup e ripristino. Tuttavia, il limite di questa soluzione è che il backup e il ripristino funzionano solo per un altro ACS con una configurazione simile.

Problema: Gli utenti interni ACS vengono disattivati in modo intermittente

Gli utenti ACS vengono disattivati in modo intermittente con un messaggio Password scaduta. Il criterio di scadenza password è impostato per 60 giorni, ma per poter accedere a questi utenti è necessario attivarli manualmente.

Soluzione

Questo comportamento è stato osservato e segnalato nell'ID bug Cisco CSCtf06311 (solo utenti registrati). Questo problema può essere risolto applicando la patch 3 ad ACS 5.1. Per visualizzare tutti i problemi risolti nella patch 3, fare riferimento alla sezione Problemi risolti nella patch cumulativa ACS 5.1.0.44.3. Per informazioni correlate su come aggiornare la patch, fare riferimento alla sezione Applicazione delle patch di aggiornamento.

Problema: "Richiesta di autenticazione TACACS+ terminata con errore"

Il report di autenticazione ACS mostra il messaggio di errore richiesta di autenticazione TACACS+ terminata.

Soluzione

Questo si verifica quando per l'autenticazione TACACS il tipo di servizio è impostato su PPP. per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCte16911 (solo utenti registrati).

Problema: "Richiesta di autenticazione Radius rifiutata a causa di un errore di registrazione critico"

L'autenticazione Radius viene rifiutata con il messaggio di errore Richiesta di autenticazione Radius rifiutata a causa di un errore critico di registrazione.

Soluzione

L'errore è descritto in dettaglio nell'ID bug Cisco CSCth6302 (solo utenti registrati).

Problema: Nell'interfaccia della visualizzazione ACS, nella parte superiore della pagina viene visualizzato "Aggiornamento dati non riuscito" quando ACS viene aggiornato dalla versione 5.2 alla versione 5.3

Nell'interfaccia di visualizzazione di ACS, nella parte superiore della pagina viene visualizzato Data Upgrade Failed (Aggiornamento dati non riuscito) quando ACS viene aggiornato dalla versione 5.2 alla versione 5.3.

Soluzione

L'errore è descritto in dettaglio nell'ID bug Cisco CSCtu15651 (solo utenti registrati).

Problema: Problema con il comando "change password on next login acs" su Cisco ACS 5.0

Soluzione

In ACS 5.0, la funzione di scadenza della password (l'utente deve cambiare la password all'accesso successivo) nell'archivio ID utente locale è selezionabile, ma non funziona. La richiesta di miglioramento CSCtc31598 risolve il problema nella versione 5.1 di ACS.

Problema: "% Aggiornamento applicazione non riuscito, errore - -999. Per informazioni dettagliate, controllare i registri ADE oppure eseguire di nuovo con - debug installazione applicazione - abilitato" sull'accessorio ACS durante l'aggiornamento

L'% Aggiornamento applicazione non è riuscito. Errore - -999. Per informazioni dettagliate, controllare i log di ADE oppure eseguire di nuovo con - debug installazione applicazione - viene visualizzato un errore quando si tenta di aggiornare ACS Express dalla versione 5.0 alla 5.0.1.

Soluzione

Questo errore si verifica quando il repository utilizzato è TFTP e le dimensioni del file sono superiori a 32 MB. ACS Express non è in grado di gestire file di dimensioni superiori a 32 MB. Utilizzare FTP come repository per risolvere il problema anche se le dimensioni del file sono superiori a 32 MB.

Problema: Errore "Autenticazione non riuscita: 12308 Il client ha inviato un TLV risultato che indica un errore"

Autenticazione non riuscita: 12308 Il client ha inviato un TLV risultato che indica che si è verificato un errore nell'ACS quando si tenta di eseguire l'autenticazione per la prima volta. La seconda volta l'autenticazione funziona correttamente.

Soluzione

È possibile risolvere questo errore disabilitando la riconnessione rapida. Un aggiornamento alla patch 2 di ACS versione 5.2 aiuta a risolvere il problema senza disabilitare la riconnessione rapida.

Questo errore può essere risolto anche quando si disabilita l'associazione di crittografia forzata sul supplicant. per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCtj31281 (solo utenti registrati).

Problema: Errore "24495: server Active Directory non disponibili"

L'autenticazione inizia con esito negativo a causa del seguente errore: 24495 I server Active Directory non sono disponibili. nei registri ACS 5.3.

Soluzione

Controllare il file ACSADAgent.log dalla CLI di ACS 5.x per i messaggi come:Mar 11 00:06:06 xlpacs01 adclient[30401]: INFO <bg:bindingRefresh> base.bind.healing Connessione persa a xxxxxxxx. Esecuzione in modalità disconnessa: sbloccare. Se viene visualizzato il messaggio In esecuzione in modalità disconnessa: messaggio di errore unlatch, ovvero ACS 5.3 non è in grado di mantenere una connessione stabile con Active Directory. Per ovviare al problema, è possibile passare al protocollo LDAP o effettuare il downgrade di ACS alla versione 5.2. per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCtx71254 (solo utenti registrati).

Problema: Errore "5411: timeout della sessione EAP"

Messaggi di errore 5411 sessione EAP scaduta ricevuti su ACS 5.x.

Soluzione

I timeout di sessione EAP sono piuttosto comuni con PEAP, in cui il supplicant riavvia l'autenticazione dopo che il pacchetto iniziale viene inviato al server RADIUS e, nella maggior parte dei casi, non sono indicativi di un problema.

Il flusso più comune è:

Supplicant ------------- Authenticator -------------- ACS Connect <------------------Request for Identity -----------------------> Response Identity -------------> <-------------- EAP Challenge <----------------- EAPOL-Start -------------> normal flow ending in successful authentication.......

Alla fine l'autenticazione è riuscita. Tuttavia, un thread è rimasto aperto sul server ACS a causa del riavvio brusco della sessione EAP dal supplicant, che determina la riuscita dell'autenticazione seguita dal messaggio di timeout della sessione EAP. Molte volte questo è dovuto al livello del driver della macchina. Verificare che i driver NIC/Wireless siano aggiornati sul computer client. È possibile acquisire sul client e filtrare su EAP || EAPOL per verificare cosa il client riceve o invia durante la connessione.

Problema: L'autenticazione 802.1x non funziona se sono configurate restrizioni di accesso in Active Directory

L'autenticazione 802.1x non funziona se gli utenti hanno restrizioni di accesso configurate in Active Directory.

Soluzione

Se sono presenti restrizioni di accesso, impostare Active Directory per un singolo computer e tentare un'autenticazione 802.1x. L'autenticazione non riesce perché nella prospettiva di Active Directory l'autenticazione proviene da ACS, non dal computer su cui è impostata la restrizione di accesso. Affinché l'autenticazione riesca, è possibile impostare le restrizioni di accesso per includere gli account computer ACS.

Problema: Errore: "Non si è autorizzati a visualizzare la pagina richiesta" quando l'amministratore ACS 5.x con il ruolo ChangeUserPassword modifica la password

L'utente amministratore GUI ACS 5.x con il ruolo ChangeUserPassword non può modificare la password dell'utente AAA memorizzata nel database interno. Dopo aver cambiato la password, l'utente riceve questo messaggio di errore: Non si è autorizzati a visualizzare la pagina richiesta.

Soluzione

Questa situazione può verificarsi quando si esegue la migrazione del database ACS 5.x da ACS 4.x. Utilizzare il privilegio SuperAdmin per modificare la password dell'utente. per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCty91045 (solo utenti registrati).

Problema: Visualizzazione dell'errore in ACS 5.x per autenticazione non riuscita "I server Active Directory 24495 non sono disponibili".

Soluzione

È necessario verificare l'integrazione di Active Directory con ACS 5.x. Se si tratta di un'installazione distribuita, verificare che l'ACS 5.x primario e secondario nell'installazione siano correttamente integrati con Active Directory.

Problema: Impossibile connettersi all'accessorio ACS tramite BMC

Quando si usa il client BMC (uno strumento a livello hardware) per accedere ai server IBM ACS 1121, si osserva che il client BMC ha due indirizzi IP.

Soluzione

Questo comportamento è stato identificato e registrato nell'ID bug Cisco CSCtj81255 (solo utenti registrati). Per risolvere questo problema, è necessario disabilitare il client DHCP BMC su ACS 1121.

Problema: Nel pannello di controllo Monitor e report in generale viene visualizzato un avviso che segnala l'eliminazione di 2000 sessioni e che indica che le sessioni attive hanno superato il limite.

Esiste un limite al numero di record che una directory di sessione può contenere. Poiché le richieste di probe sono pesanti nella configurazione del cliente, il limite viene raggiunto rapidamente. Una volta raggiunto il limite, ACS-View elimina un certo numero di record (ad esempio, 20k) dalla directory di sessione e invia un avviso. È possibile aumentare questo limite, ma non è di grande aiuto se non prolungare l'avviso.

Soluzione

Per risolvere questo problema, eseguire le operazioni seguenti:

-

Si consiglia di disabilitare la registrazione per visualizzare il database.

-

Selezionare Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > "Passed Authentication" > Remote Syslog Target e rimuovere LogCollector dalle destinazioni selezionate.

-

Selezionare Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > "Failed Attempts" > Remote Syslog Target e rimuovere LogCollector dalle destinazioni selezionate.

-

Selezionare Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > Edit: "Accounting RADIUS" > Destinazione syslog remota e rimuovere LogCollector dalle destinazioni selezionate.

-

-

È possibile ignorare le richieste di autenticazione di prova perché non si tratta di richieste di autenticazione reali. Eseguire le operazioni seguenti:

Selezionare Cisco Secure ACS > Monitoring Configuration > System Configuration > Add Filter e creare il filtro. La creazione del filtro in base al nome utente è più appropriata in quanto le richieste di probe vengono interpretate come inviate con un nome utente fittizio. Se si crea un criterio di accesso separato in ACS per elaborare queste richieste di verifica, è possibile creare anche filtri basati su Access Service.

Problema: Errore ACS 5.x "Pacchetto RADIUS 11013 già in elaborazione"

In un'implementazione di ACS 5.3, gli utenti non riescono a eseguire l'autenticazione dot1x. Il database utilizzato è Active Directory. Di seguito è riportato il codice di errore RADIUS:

Richiesta RADIUS eliminata: Pacchetto RADIUS 11013 già in elaborazione

Soluzione

Richiesta ignorata da ACS perché è un duplicato di un altro pacchetto in fase di elaborazione. Le cause possono essere le seguenti:

-

La statistica della latenza media delle richieste RADIUS è prossima o superiore al timeout delle richieste RADIUS client del client.

-

L'archivio identità esterno può essere molto lento.

-

Il servizio ACS è sovraccarico.

Eseguire i seguenti passaggi per risolvere:

-

Aumentare il timeout della richiesta RADIUS del client.

-

Utilizzare un archivio identità esterno più veloce o aggiuntivo.

-

Seguire le istruzioni per ridurre il sovraccarico su ACS.

Problema: Autenticazione RADIUS non riuscita con errore "Il pacchetto RADIUS 11012 contiene un'intestazione non valida"

Soluzione

L'intestazione del pacchetto RADIUS in ingresso non è stata analizzata correttamente. Per risolvere il problema, verificare quanto segue:

-

Verificare la presenza di problemi hardware sul dispositivo di rete o sul client AAA.

-

Verificare la presenza di problemi hardware sulla rete che connette il dispositivo all'ACS.

-

Verificare se il dispositivo di rete o il client AAA presenta problemi noti di compatibilità RADIUS.

Problema: Autenticazione RADIUS/TACACS+ non riuscita con errore "11007 Unable not locate Network Device or AAA Client"

Questo messaggio di errore viene ricevuto sull'ACS quando un'ASA invia un messaggio radius access-request:

11007 Impossibile individuare il dispositivo di rete o il client AAA

Soluzione

Questo errore si verifica a causa di una mancata corrispondenza tra l'IP del client ACS e l'IP dell'interfaccia che ha effettivamente inviato la richiesta. A volte il firewall esegue la conversione degli indirizzi in questo client AAA. Verificare che il client AAA sia configurato correttamente con l'indirizzo IP tradotto corretto nel percorso seguente:

Risorse di rete > Dispositivi di rete e client AAA

Problema: Autenticazione RADIUS non riuscita. Errore: "Richiesta RADIUS 1050 eliminata a causa di un sovraccarico del sistema".

Gli utenti non possono accedere alla rete a causa di errori di autenticazione. Viene visualizzato questo messaggio di errore da ACS:

Richiesta RADIUS 11050 ignorata a causa di sovraccarico del sistema

Soluzione

Cisco ACS rifiuta queste richieste di autenticazione a causa di un sovraccarico. Ciò può essere causato dalla replica di molte richieste di autenticazione parallele. Per evitare ciò, eseguire una delle operazioni seguenti:

-

Modificare le impostazioni del dispositivo di rete/client AAA in modo che usi l'opzione Legacy TACACS+ Single Connection Support (Supporto connessione singola TACACS+). In questo modo, il client riutilizzerà la stessa sessione per tutte le richieste anziché creare molte sessioni.

-

Evitare che gli utenti richiamino nuove richieste di autenticazione per un determinato periodo di tempo.

-

Riavviare il server ACS.

Problema: Autenticazione RADIUS non riuscita con errore "11309 Attributo MS-CHAP v2 RADIUS non corretto".

Soluzione

Questo errore si verifica a causa della lunghezza non valida o del valore non corretto di uno degli attributi MSCHAP v2 (MS-CHAP-Challenge, MS-CHAP-Response, MS-CHAP-CPW-2 o MS-CHAP-NT-Enc-PW) nel pacchetto di richiesta di accesso RADIUS ricevuto.

Problema: ACS segnala un utilizzo della memoria superiore al 90%. Allarme

ACS segnala un utilizzo della memoria superiore al 90%. Allarme come il seguente: Cisco Secure ACS - Gravità notifica allarme: Nome allarme critico ACS - Stato del sistemaCausa/attivazione dell'allarme causato da ACS - Soglia stato del sistemaDettagli allarmeUtilizzo CPU istanza ACS (%) Utilizzo memoria (%) Utilizzo I/O disco (%) Spazio su disco utilizzato /opt (%) Spazio su disco utilizzato /localdisk: (%) Spazio su disco utilizzato / (%) KOM-AAA02 0,41 90,14 0,02 9,57 5,21 25,51

Soluzione

Questo problema si verifica in genere in ACS 5.2. Per risolverlo, ricaricare l'ACS per liberare memoria o aggiornare la patch 7 di ACS 5.2 o versioni successive. per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCtk52607 (solo utenti registrati).

Problema: errore:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Impossibile collegare i nodi

In un'installazione distribuita dopo un'attività di manutenzione (aggiunta a una replica primaria, imposizione di una replica completa, applicazione di patch), l'istanza A di ACS segnala l'istanza B come offline nella schermata di distribuzione distribuita, mentre B è realmente online e segnala l'istanza A come online. Nei log di gestione viene visualizzato l'errore:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Impossibile collegare i nodi.

Soluzione

Questa situazione può verificarsi se un'istanza precedente del servizio di gestione delle repliche è ancora associata alla porta 2030 quando viene visualizzata la nuova istanza e tenta di eseguire il binding a tale porta. Dalla CLI dell'istanza B di ACS, eseguire:show acs-logs file ACSManagement. registro | i Servizio di replica. Verranno visualizzati messaggi quali Errore del servizio di replica.:Porta già in uso: 2030. Attualmente, per risolvere il problema, è necessario riavviare l'istanza B di ACS (quella che segnala l'altra come in linea). per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCtx56129 (solo utenti registrati).

Problema: errore:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Impossibile collegare i nodi

In un'installazione distribuita dopo un'attività di manutenzione (aggiunta a una replica primaria, imposizione di una replica completa, applicazione di patch), l'istanza A di ACS segnala l'istanza B come offline nella schermata di distribuzione distribuita, mentre B è realmente online e segnala l'istanza A come online. Nei log di gestione viene visualizzato l'errore:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Impossibile collegare i nodi.

Soluzione

Per risolvere il problema, eseguire l'aggiornamento alla patch 6 di ACS 5.2 o versioni successive. per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCto47203 (solo utenti registrati).

Nota: il backup di viewDB avrà esito negativo quando l'utilizzo di ""/opt"" sarà superiore al 30%. È necessario configurare la gestione temporanea NFS per eseguire un backup quando ""/opt"" supera il 30% di utilizzo.

Problema: errore 11026 Impossibile trovare l'ACL richiesto

Autenticazione RADIUS non riuscita con questo messaggio di errore: 11026 Impossibile trovare l'ACL richiesto.

Soluzione

La richiesta è stata rifiutata perché non è stata trovata la versione dell'ACL scaricabile richiesta nella richiesta di accesso RADIUS. La richiesta dell'ACL scaricabile è successiva alla richiesta di accesso originale. Per questo motivo, la versione dell'ACL scaricabile non è più disponibile. Individuare la causa del ritardo nella richiesta dell'ACL scaricabile dal client RADIUS.

Problema: errore 11025: nella richiesta di accesso per l'elenco di controllo di accesso richiesto manca un attributo cisco-av-pair con il valore aaa:event=acl-download. Richiesta rifiutata

Autenticazione RADIUS non riuscita con questo messaggio di errore: 11025 Nella richiesta di accesso per l'ACL richiesto manca un attributo cisco-av-pair con il valore aaa:event=acl-download. Richiesta rifiutata.

Soluzione

Ogni richiesta di accesso per l'ACL scaricabile deve avere un attributo cisco-av-pair con il valore aaa:event=acl-download. In questo caso, l'attributo non è presente nella richiesta e ACS non ha soddisfatto la richiesta. Verificare se il dispositivo di rete o il client AAA presenta problemi noti di compatibilità RADIUS.

Problema: Errore 11023. Impossibile trovare l'ACL richiesto. Nome dACL sconosciuto

Autenticazione RADIUS non riuscita con questo messaggio di errore: 11023 Impossibile trovare il dACL richiesto. Nome dACL sconosciuto.

Soluzione

Controllare la configurazione degli ACS per verificare che l'ACL scaricabile specificato nel profilo di autorizzazione sia presente nell'elenco degli ACL scaricabili. Questa è una configurazione errata del lato ACS.

Problema: Autenticazione amministratore non riuscita. Errore interno: 10001. Versione configurazione non corretta

Autenticazione amministratore non riuscita con questo errore: 10001 Errore interno. Versione configurazione non corretta.

Soluzione

Questo errore può essere causato da un database ACS danneggiato o da un problema nei dati di configurazione sottostanti. Per ulteriori informazioni, contattare Cisco TAC (solo utenti registrati).

Problema: Autenticazione amministratore non riuscita con errore 10002 Errore interno: Impossibile caricare il servizio appropriato

Autenticazione amministratore non riuscita con questo errore: 10002 Errore interno: Impossibile caricare il servizio appropriato.

Soluzione

ACS 5.x non è in grado di caricare il servizio di configurazione AAC. La causa può essere un database ACS danneggiato o un problema nei dati di configurazione sottostanti. Può inoltre verificarsi quando le risorse di sistema sono esaurite. Per ulteriori informazioni, contattare Cisco TAC (solo utenti registrati).

Problema: Autenticazione amministratore non riuscita con errore 10003 Errore interno: Autenticazione amministratore non specificata ricevuta Nome amministratore

Autenticazione amministratore non riuscita con questo errore: 10003 Errore interno: Autenticazione amministratore: ricevuto nome amministratore vuoto.

Soluzione

Quando si accede alla GUI di ACS 5.x, ACS riceve un nome utente vuoto. Verificare la validità del nome utente trasmesso all'ACS. Se la licenza è valida, contattare Cisco TAC (solo utenti registrati) per ulteriori informazioni.

Problema: Motivo errore: Errore relativo alla connessione 24428 in LRPC, LDAP o KERBEROS

Questo messaggio di errore viene ricevuto sul server ACS:

Motivo errore: Errore relativo alla connessione 24428 in LRPC, LDAP o KERBEROS. È possibile che il problema di connessione RPC sia dovuto al fatto che lo stub ha ricevuto dati non corretti

Soluzione

Per risolvere il problema, aggiornare ACS alla versione 5.2.

Problema: L'autenticazione TACACS+ Auth-Proxy non funziona su un router con IOS 15.x da server ACS 5.x

L'autenticazione TACACS+ Auth-Proxy non funziona su un router con software Cisco IOS versione 15.x da un server ACS 5.x.

Soluzione

TACACS+ Auth-Proxy è supportato solo dopo la patch 5.3 di ACS 5. Aggiornare ACS 5.x o utilizzare RADIUS per Auth-Proxy.

Problema: Recupero del messaggio di errore Errore archivio (acs-xxx, TacacsAccounting) da ACS 5.x

Soluzione

Il report di accounting TACACS 5.1 non riconosce alcuni attributi, ad esempio nome utente, livello di privilegio e Request-Type, quando riceve un pacchetto di accounting non valido dal client. In alcuni casi, ciò porta alla generazione dell'allarme "Errore del negozio (acs-xxx, TacacsAccounting)" in View. Per risolvere il problema, verificare quanto segue:

-

Il pacchetto di accounting inviato dal client ha un argomento TACACS non valido, ad esempio la lunghezza e il valore non corrispondenti di uno degli argomenti inviati dal client AAA.

-

Verificare che il client invii un pacchetto di accounting valido con lunghezza e valore appropriati per gli argomenti.

per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCte88357 (solo utenti registrati).

Problema: Autenticazione utente non riuscita con errore "11036 L'attributo RADIUS Message-Authenticator non è valido."

Soluzione

Verificare quanto segue:

-

Verificare se i segreti condivisi sul client AAA e sul server ACS corrispondono.

-

Verificare che il client AAA e il dispositivo di rete non presentino problemi hardware o problemi di compatibilità RADIUS.

-

Verificare che la rete che connette il dispositivo all'ACS non presenti problemi hardware.

Problema: Accounting RADIUS non riuscito con l'errore "11037 Richiesta di accounting interrotta ricevuta tramite una porta non supportata".

Soluzione

La richiesta di accounting è stata eliminata perché è stata ricevuta tramite un numero di porta UDP non supportato. Verificare quanto segue:

-

Verificare che la configurazione del numero di porta di accounting sul client AAA e sul server ACS corrisponda.

-

Verificare che il client AAA non abbia problemi hardware o problemi di compatibilità RADIUS.

Problema: Accounting RADIUS non riuscito con l'errore "11038 RADIUS Accounting-Request header contains invalid Authenticator field."

ACS: impossibile convalidare il campo Authenticator nell'intestazione del pacchetto di richiesta di accounting RADIUS. Il campo Authenticator non deve essere confuso con l'attributo RADIUS Message-Authenticator. Verificare che il segreto condiviso RADIUS configurato nel client AAA corrisponda a quello configurato per il dispositivo di rete selezionato nel server ACS. Verificare inoltre che il client AAA non abbia problemi hardware o di compatibilità RADIUS.

Errore: "24493 ACS: problemi di comunicazione con Active Directory tramite le credenziali del computer."

Soluzione

Verificare la connettività di ACS e assicurarsi che l'account computer di ACS sia ancora presente in AD.

Problema: "Quando si creano nomi di profili di shell con caratteri speciali come "ê", ACS potrebbe bloccarsi."

Soluzione

Questo comportamento è stato identificato e registrato nell'ID bug Cisco CSCts17763 (solo utenti registrati). È necessario eseguire l'aggiornamento alla patch 5.3.40 1 o alla patch 5.2.26 7.

Problema: Visualizzazione dell'errore di analisi alla riga 2: formato non corretto (token non valido)" durante l'esecuzione di "show run" sulla CLI di ACS 5.x.

Soluzione

Verificare che la community SNMP configurata sul server ACS disponga di caratteri validi. Nel nome della comunità possono essere utilizzati solo caratteri alfanumerici (solo lettere e numeri).

Problema: ACS 5.x /opt partition si riempie molto rapidamente

Soluzione

Lo spazio su disco di ACS 5.x è insufficiente per la partizione /opt. Questo si verifica a causa dell'elevato numero di dati di registrazione che inondano la vista ACS. Per ovviare al problema, è spesso necessario sostituire il database View. Poiché la visualizzazione ACS non è in grado di gestire gigabyte di dati ogni giorno, è necessario organizzare i dati di registrazione. Quando sono necessari tutti i registri, utilizzare un server syslog esterno anziché la visualizzazione ACS. Quando è necessario utilizzare solo una parte dei dati di log, selezionare Amministrazione sistema > Configurazione > Configurazione log > Categorie di log > Globale per inviare solo i log richiesti all'agente di raccolta log della vista ACS.

Problema: Query sul dominio desiderato

ACS 5.x è in grado di eseguire query sui controller di dominio (DC) desiderati quando si aggiunge a un dominio Active Directory?

Soluzione

No. Al momento, ACS esegue una query sul DNS con il dominio per ottenere un elenco di tutti i controller di dominio nel dominio. Poi cerca di comunicare con tutti loro. Se la connessione a un solo controller di dominio ha esito negativo, la connessione ACS al dominio viene dichiarata come non riuscita.

Problema: Domini padre e figlio contemporaneamente

È possibile configurare ACS 5.x contemporaneamente nei domini padre e figlio?

Soluzione

No. Attualmente ACS 5.x può essere solo parte di un dominio. Tuttavia, ACS 5.x può autenticare utenti/computer da più domini trusted.

Problema: Accesso al database remoto

È possibile registrare i dati di visualizzazione di ACS 5.x in un database remoto?

Soluzione

Sì, ACS 5.x consente di registrare i dati di visualizzazione ACS su Microsoft SQL Server e Oracle SQL Server.

Problema: Supporto VMWare

Soluzione

ACS 5.x può essere installato su una macchina virtuale. La versione più recente, ACS 5.3, può essere installata sulle seguenti versioni di VMware:

-

VMware ESX 3.5

-

VMware ESX 4.0

-

VMWare ESX i4.1

-

VMWare ESX 5.0

Problema: Requisiti di spazio su disco

Quali sono i requisiti di spazio su disco per la versione di valutazione di ACS 5.x?

Soluzione

Per la versione di valutazione sono necessari almeno 60 GB di spazio su disco. Per l'installazione di produzione sono necessari 500 GB.

Problema: "24401 Impossibile stabilire la connessione con l'agente Active Directory ACS."

Soluzione

Per risolvere l'errore, verificare quanto segue:

-

Verificare se il computer ACS è aggiunto al dominio Active Directory.

-

Controllare lo stato della connettività tra il computer ACS e il server Active Directory.

-

Verificare se l'agente Active Directory ACS è in esecuzione.

per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCtx71254 (solo utenti registrati).

Problema: Il processo "Runtime" visualizza lo stato "Esecuzione non riuscita"

Quando si aggiorna Cisco ACS con una patch, il processo di runtime rimane bloccato nello stato "Esecuzione non riuscita" e viene registrato questo messaggio:

"local0 err err 83 2012-06-12T12:11:08+0200 192.168.150.74 ACS logforward ERROR: /opt/CSCOacs/runtime/bin/run-logforward.sh: riga 18: 7097 Errore di segmentazione (duplicazione core) ./$daemon -b -f $logfile"

Soluzione

Questo può essere un problema con la patch MD5 dell'ultima patch. Verificare il checksum MD5 dell'ultima patch applicata al Cisco ACS. Scaricalo di nuovo e applicalo correttamente.

Problema: Autenticazione ACS non riuscita quando UCS forza la riautenticazione

Il server UCS è configurato per autenticare un client Java da Cisco ACS. Il processo di autenticazione prevede l'uso del server token RSA. La prima autenticazione passa. Tuttavia, quando UCS si aggiorna e forza il client Java a riautenticarsi, l'operazione non riesce perché RSA non consente di riutilizzare alcun token. Pertanto, l'autenticazione ha esito negativo.

Soluzione

Si tratta di una limitazione dal punto di vista del server UCS, ma non da quello di Cisco ACS. Il server UCS esegue un'autenticazione a due fattori, che non è supportata per Cisco ACS quando viene utilizzato con i token RSA. Attualmente non è supportato. Per risolvere il problema, si consiglia di utilizzare qualsiasi server di database, ad esempio AD o LDAP, diverso dal server Token RSA.

Problema: "Operazione 2444 Active Directory non riuscita a causa di un errore non specificato in ACS"

Soluzione

Errore non mappato in un'operazione correlata ad Active Directory. Fare riferimento all'esempio di integrazione di ACS 5.x con la configurazione di AD Microsoft e configurare correttamente l'integrazione di AD con ACS. Se la configurazione è corretta, contattare Cisco TAC per ulteriori informazioni sulla risoluzione dei problemi.

Problema: Impossibile autenticare gli utenti ACS 5.1 con il server AD 2008 R2

Soluzione

Ciò si verifica a causa di problemi di incompatibilità. L'integrazione di AD 2008 R2 è supportata solo dalla versione ACS 5.2. Aggiornare ACS alla versione 5.2 o successive. per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCtg12399 (solo utenti registrati).

Errore: 22056 Oggetto non trovato negli archivi identità applicabili.

Quando gli utenti VPN SSL stanno tentando di autenticarsi da un accessorio RSA, il server Cisco ACS riceve questo messaggio di errore:

Motivo errore: 22056 Oggetto non trovato negli archivi identità applicabili.

Soluzione

Verificare se l'utente è presente nel database in cui l'ACS deve cercare. In caso di archivio identità RSA e RADIUS, verificare che l'opzione Treat Reject sia selezionata come autenticazione non riuscita. Si trova nella scheda Avanzate della configurazione dell'archivio identità.

Problema: ipt_conlimit: Oops: Stato della transazione non valido?

Il parametro ipt_connlimit: Oops: Stato della transazione non valido? Quando ACS 5.x viene eseguito su VMWare, sulla console viene visualizzato un messaggio di errore.

Soluzione

Questo è un messaggio cosmetico. per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCth25712 (solo utenti registrati).

Problema:ACs 5.x / ISE non rileva l'attributo radius calling-station-id in una richiesta RADIUS del software Cisco IOS versione 15.x NAS

ACs 5.x / ISE non legge l'attributo radius calling-station-id in una richiesta RADIUS del software Cisco IOS versione 15.x NAS.

Soluzione

Per abilitare l'invio dell'attributo, usare il comando radius-server attribute 31 send nas-port-detail sul software Cisco IOS versione 15.x.

Problema: Gli account utente vengono bloccati alla prima istanza di credenziali errate anche se configurati per 3 tentativi

Quando ACS 5.3 è integrato con Active Directory a un livello di funzionalità di Windows 2008 R2, gli account utente impostati con parametri di blocco (3 tentativi errati) vengono bloccati prematuramente dopo che l'utente ha immesso le credenziali errate una sola volta.

Soluzione

per ulteriori informazioni, fare riferimento all'ID bug Cisco CSCtz03211 (solo utenti registrati).

Problema: Impossibile salvare il backup da ACS

Durante un tentativo di salvataggio di un backup da ACS, Causa: Backup incrementale non configurato - Dettagli: Backup incrementale non configurato. Per completare correttamente l'eliminazione del database, è necessario configurare il backup incrementale. Ciò consente di evitare problemi di spazio su disco. Visualizza database: la dimensione è 0,08 GB e la dimensione occupata sul disco rigido è 0,08 GB. Viene visualizzato un avviso.

Soluzione

Non è possibile eseguire contemporaneamente un backup incrementale, un backup completo e la rimozione dei dati. Se uno di questi processi è in esecuzione, è necessario attendere 90 minuti prima di poter iniziare il processo successivo.

Informazioni correlate

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

1.0 |

29-Mar-2012 |

Versione iniziale |

Feedback

Feedback