Configurazione di IDS TCP Reset mediante VMS IDS MC

Sommario

Introduzione

Nel documento viene fornita una configurazione di esempio di Cisco Intrusion Detection System (IDS) tramite VPN/Security Management Solution (VMS) e IDS Management Console (IDS MC). In questo caso, è stato configurato il reset TCP dal sensore IDS a un router Cisco.

Prerequisiti

Requisiti

Prima di provare questa configurazione, accertarsi di soddisfare i seguenti requisiti:

-

Il sensore viene installato e configurato per rilevare il traffico necessario.

-

L'interfaccia di sniffing viene estesa all'interfaccia esterna del router.

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

-

VMS 2.2 con IDS MC e Security Monitor 1.2.3

-

Sensore Cisco IDS 4.1.3S(63)

-

Router Cisco con software Cisco IOS® versione 12.3.5

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Convenzioni

Per ulteriori informazioni sulle convenzioni usate, consultare il documento Cisco sulle convenzioni nei suggerimenti tecnici.

Configurazione

In questa sezione vengono presentate le informazioni necessarie per configurare le funzionalità descritte più avanti nel documento.

Nota: per ulteriori informazioni sui comandi menzionati in questa sezione, usare lo strumento di ricerca dei comandi (solo utenti registrati).

Esempio di rete

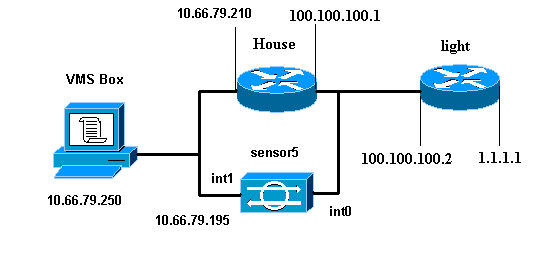

Nel documento viene usata questa impostazione di rete:

Configurazioni

Nel documento vengono usate queste configurazioni.

| Luce router |

|---|

Current configuration : 906 bytes ! version 12.3 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! interface BRI4/0 no ip address shutdown ! interface BRI4/1 no ip address shutdown ! interface BRI4/2 no ip address shutdown ! interface BRI4/3 no ip address shutdown ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| Router House |

|---|

Building configuration... Current configuration : 797 bytes ! version 12.3 no service pad service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname House ! logging queue-limit 100 enable password cisco ! ip subnet-zero no ip domain lookup ! ! interface Ethernet0 ip address 10.66.79.210 255.255.255.224 hold-queue 100 out ! interface Ethernet1 ip address 100.100.100.1 255.255.255.0 ip classless ip route 0.0.0.0 0.0.0.0 10.66.79.193 ip route 1.1.1.0 255.255.255.0 100.100.100.2 ip http server no ip http secure-server ! ! ! line con 0 stopbits 1 line vty 0 4 password cisco login ! scheduler max-task-time 5000 end |

Configurazione iniziale del sensore

Nota: se l'impostazione iniziale del sensore è già stata eseguita, passare alla sezione Importare il sensore nell'MC IDS.

-

Collegare la console al sensore.

Vengono richiesti un nome utente e una password. Se si sta effettuando la console per la prima volta nel sensore, è necessario eseguire il login con il nome utente cisco e la password cisco.

-

Verrà richiesto di modificare la password e di digitarla nuovamente per confermarla.

-

Digitare setup e immettere le informazioni appropriate ad ogni richiesta di impostazione dei parametri di base per il sensore, come indicato nell'esempio seguente:

sensor5#setup --- System Configuration Dialog --- At any point you may enter a question mark '?' for help. User ctrl-c to abort configuration dialog at any prompt. Default settings are in square brackets '[]'. Current Configuration: networkParams ipAddress 10.66.79.195 netmask 255.255.255.224 defaultGateway 10.66.79.193 hostname sensor5 telnetOption enabled accessList ipAddress 10.66.79.0 netmask 255.255.255.0 exit timeParams summerTimeParams active-selection none exit exit service webServer general ports 443 exit exit 5 Save the config: (It might take a few minutes for the sensor saving the configuration) [0] Go to the command prompt without saving this config. [1] Return back to the setup without saving this config. [2] Save this configuration and exit setup. Enter your selection[2]: 2

Importare il sensore in IDS MC

Completare questa procedura per importare il sensore nell'IDS MC.

-

Accedere al sensore. In questo caso, http://10.66.79.250:1741 o https://10.66.79.250:1742.

-

Eseguire l'accesso con il nome utente e la password appropriati.

Nell'esempio, il nome utente è admin e la password è cisco.

-

Scegliere VPN/Security Management Solution > Management Center e fare clic su IDS Sensor.

-

Fare clic sulla scheda Dispositivi e scegliere Gruppo sensori.

-

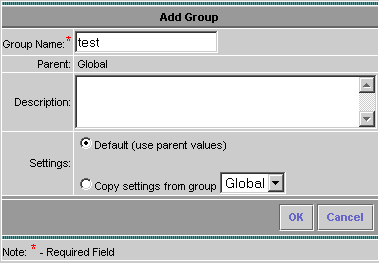

Evidenziare Globale e fare clic su Crea sottogruppo.

-

Immettere il Nome gruppo e assicurarsi che Default sia selezionato, quindi fare clic su OK per aggiungere il sottogruppo all'MC IDS.

-

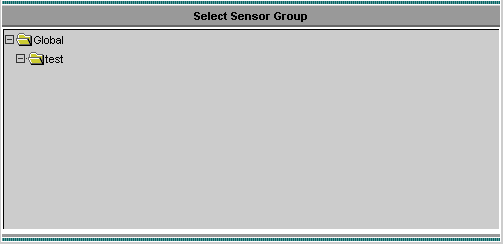

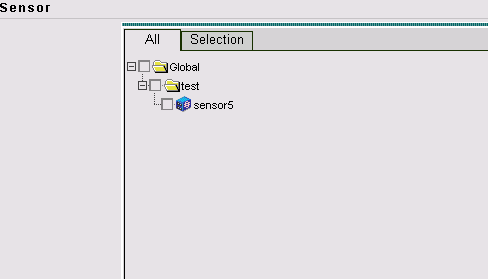

Scegliere Dispositivi > Sensore, evidenziare il sottogruppo creato nel passaggio precedente (in questo caso, test) e fare clic su Aggiungi.

-

Evidenziare il sottogruppo e fare clic su Avanti.

-

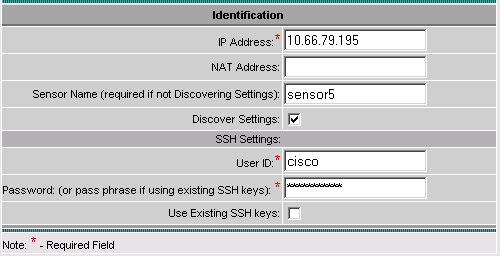

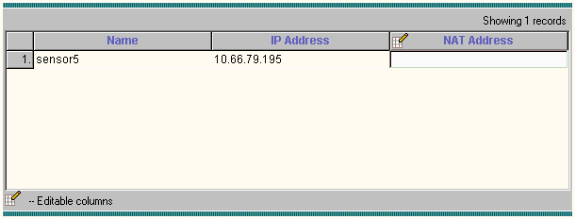

Immettere i dettagli come indicato in questo esempio e fare clic su Avanti per continuare.

-

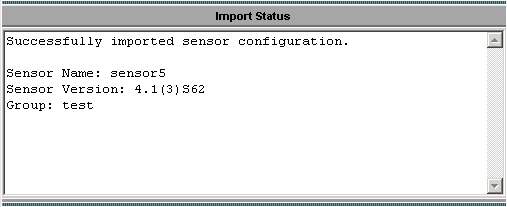

Quando viene visualizzato un messaggio che indica che la configurazione del sensore è stata importata correttamente, fare clic su Fine per continuare.

-

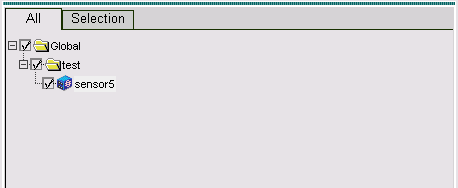

Il sensore viene importato nell'IDS MC. In questo caso, viene importato il sensore 5.

Importare il sensore in Monitor di protezione

Completare questa procedura per importare il sensore in Security Monitor.

-

Nel menu del server VMS, scegliere VPN/Security Management Solution > Monitoring Center > Security Monitor.

-

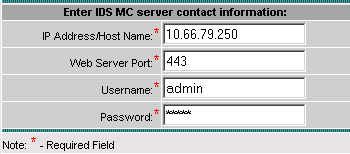

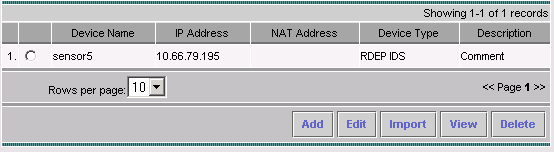

Selezionare la scheda Devices, quindi fare clic su Import e immettere IDS MC Server Information, come indicato in questo esempio.

-

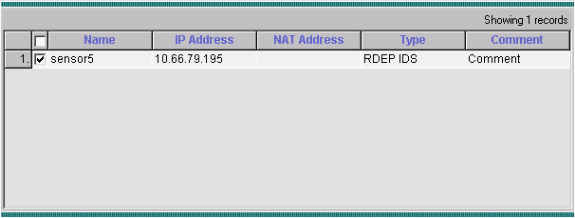

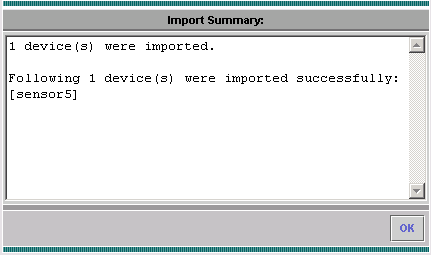

Selezionare il sensore (in questo caso sensore5) e fare clic su Avanti per continuare.

-

Se necessario, aggiornare l'indirizzo NAT del sensore, quindi fare clic su Finish (Fine) per continuare.

-

Fare clic su OK per completare l'importazione del sensore da IDS MC in Security Monitor.

-

È ora possibile verificare che il sensore è stato importato correttamente

Utilizza IDS MC per gli aggiornamenti della firma

In questa procedura viene illustrato come utilizzare IDS MC per gli aggiornamenti delle firme.

-

Scaricare gli aggiornamenti delle firme IDS di rete (solo utenti registrati) e salvarli nella directory C:\PROGRA~1\CSCOpx\MDC\etc\ids\updates\ del server VMS.

-

Dalla console del server VMS, scegliere VPN/Security Management Solution > Management Center > IDS Sensor.

-

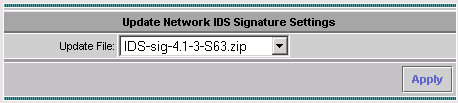

Selezionare la scheda Configuration e fare clic su Updates.

-

Fare clic su Aggiorna firme IDS di rete.

-

Per continuare, selezionare la firma che si desidera aggiornare dal menu a discesa e fare clic su Applica.

-

Selezionare i sensori da aggiornare e fare clic su Avanti per continuare.

-

Dopo aver richiesto di applicare l'aggiornamento al centro di gestione e al sensore, fare clic su Fine per continuare.

-

Telnet o console nell'interfaccia della riga di comando del sensore. Vengono visualizzate informazioni simili a quelle riportate di seguito:

sensor5# Broadcast message from root (Mon Dec 15 11:42:05 2003): Applying update IDS-sig-4.1-3-S63. This may take several minutes. Please do not reboot the sensor during this update. Broadcast message from root (Mon Dec 15 11:42:34 2003): Update complete. sensorApp is restarting This may take several minutes.

-

Attendere alcuni minuti per consentire il completamento dell'aggiornamento, quindi immettere show version per la verifica.

sensor5#show version Application Partition: Cisco Systems Intrusion Detection Sensor, Version 4.1(3)S63 Upgrade History: * IDS-sig-4.1-3-S62 07:03:04 UTC Thu Dec 04 2003 IDS-sig-4.1-3-S63.rpm.pkg 11:42:01 UTC Mon Dec 15 2003

Configurazione del reset TCP per il router IOS

Completare questa procedura per configurare il reset TCP del router IOS.

-

Scegliere VPN/Security Management Solution > Management Center > IDS Sensor.

-

Selezionare la scheda Configurazione, selezionare il sensore in Selettore oggetti, quindi fare clic su Impostazioni.

-

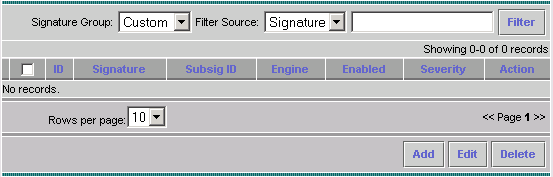

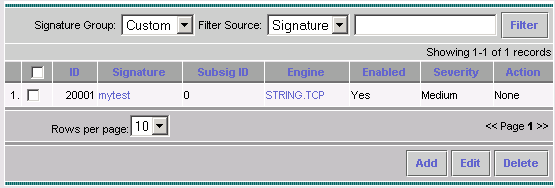

Per aggiungere una nuova firma, selezionare Firme, fare clic su Personalizzate, quindi su Aggiungi.

-

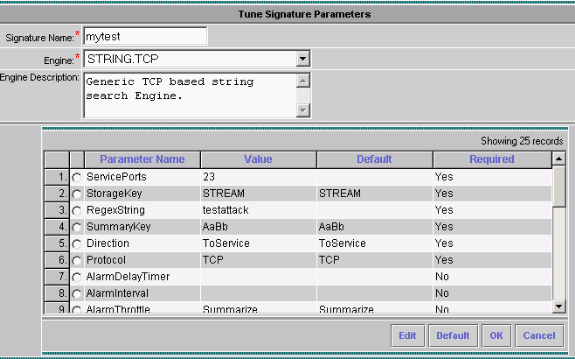

Immettere il nuovo Nome firma, quindi selezionare il Motore (in questo caso, STRING.TCP).

-

Selezionare il pulsante di opzione appropriato per personalizzare i parametri disponibili, quindi fare clic su Modifica.

In questo esempio, il parametro ServicePorts viene modificato in modo da modificarne il valore in 23 (per la porta 23). Viene inoltre modificato il parametro RegexString per aggiungere il valore testattack. Al termine, fare clic su OK per continuare.

-

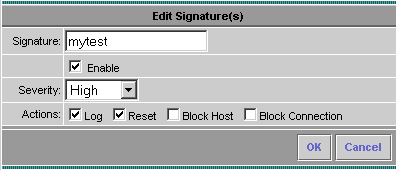

Fare clic sul nome della firma per modificarne il livello di gravità e le azioni o per attivare/disattivare la firma.

-

In questo caso, il livello di gravità viene modificato in Alto e viene scelta l'azione Log & Reset. Per continuare, fare clic su OK.

-

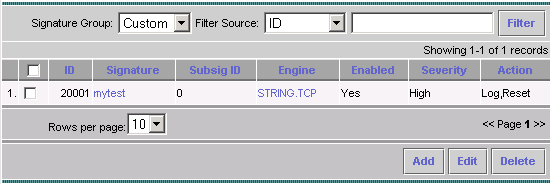

La firma completa è simile alla seguente:

-

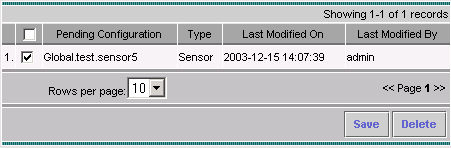

Scegliere Configurazione > In sospeso, controllare la configurazione in sospeso per verificare che sia corretta, quindi fare clic su Salva.

-

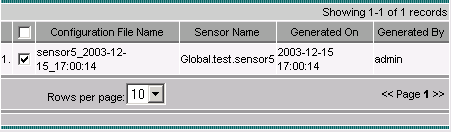

Scegliere Distribuzione > Genera, quindi fare clic su Applica per trasferire le modifiche della configurazione al Sensore.

-

Scegliere Distribuzione > Distribuisci e fare clic su Sottometti.

-

Selezionare la casella di controllo accanto al sensore e fare clic su Distribuisci.

-

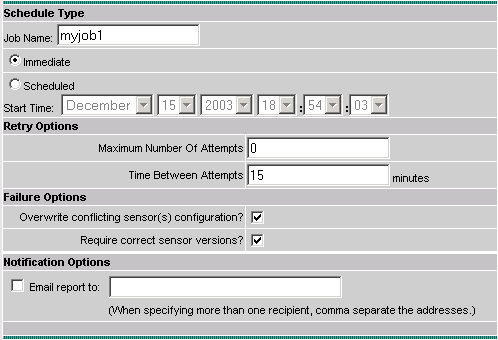

Selezionare la casella di spunta per il job nella coda e fare clic su Avanti per continuare.

-

Immettere il nome del job e programmare il job come Immediato, quindi fare clic su Fine.

-

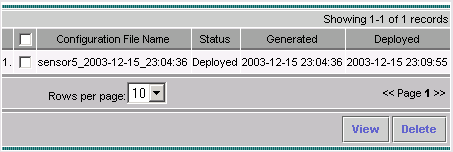

Scegliere Distribuzione > Distribuisci > In sospeso.

Attendere alcuni minuti fino al completamento di tutti i processi in sospeso. La coda dovrebbe quindi essere vuota.

-

Per confermare la distribuzione, scegliere Configurazione > Cronologia.

Verificare che lo stato della configurazione sia Distribuito. Ciò significa che la configurazione del sensore è stata aggiornata correttamente.

Verifica

Per verificare che la configurazione funzioni correttamente, consultare questa sezione.

Avvia attacco e reimpostazione TCP

Avviare un attacco di prova e controllare i risultati per verificare che il processo di blocco funzioni correttamente.

-

Prima di lanciare l'attacco, scegliere VPN/Security Management Solution > Monitoring Center > Security Monitor.

-

Selezionate Monitor dal menu principale e fate clic su Events.

-

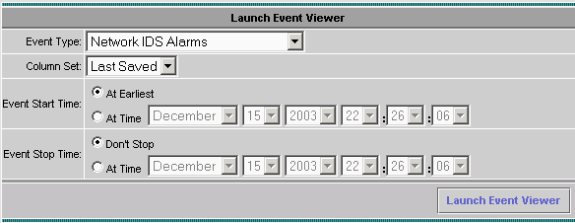

Fare clic su Avvia Visualizzatore eventi.

-

Telnet da un router all'altro e digitare testattack per avviare l'attacco.

In questo caso, ci siamo collegati in modalità Telnet dal router Light al router House. Non appena si preme <space> o <enter>, dopo aver digitato testattack, la sessione Telnet dovrebbe essere reimpostata.

light#telnet 100.100.100.1 Trying 100.100.100.1 ... Open User Access Verification Password: house>en Password: house#testattack !--- The Telnet session is reset due to the !--- signature "testattack" being triggered. [Connection to 100.100.100.1 lost]

-

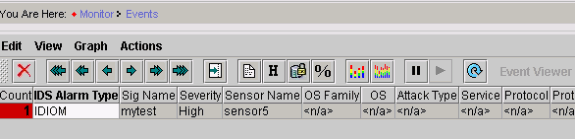

Nel Visualizzatore eventi fare clic su Esegui query su database per i nuovi eventi.

Viene visualizzato l'avviso relativo all'attacco lanciato in precedenza

-

Nel Visualizzatore eventi, evidenziare l'allarme, fare clic con il pulsante destro del mouse e selezionare Visualizza buffer contesto o Visualizza NSDB per visualizzare informazioni più dettagliate sull'allarme.

Risoluzione dei problemi

Le informazioni contenute in questa sezione permettono di risolvere i problemi relativi alla configurazione.

Procedura di risoluzione dei problemi

Per risolvere il problema, completare la procedura seguente.

-

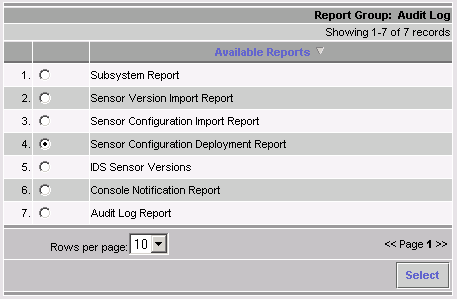

Nel MC IDS, scegliere Report > Genera.

A seconda del tipo di problema, ulteriori dettagli sono disponibili in uno dei sette rapporti disponibili.

-

Mentre la funzione Blocking utilizza la porta Command e Control per configurare gli elenchi degli accessi del router, i Reset TCP vengono inviati dall'interfaccia di sniffing del sensore. Verificare di aver effettuato lo spanning della porta corretta, usando il comando set span sullo switch, come segue:

set spanboth inpkts enable -

Se il comando TCP Reset non funziona, accedere al sensore e immettere il comando show event.

Avviare l'attacco e verificare se l'allarme è attivato. Se l'allarme viene attivato, verificare che sia impostato per il tipo di azione Reset TCP.

Informazioni correlate

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

1.0 |

17-Oct-2008 |

Versione iniziale |

Feedback

Feedback