Introduzione

In questo documento viene descritto come configurare e risolvere i problemi relativi ai criteri di autorizzazione in ISE in base all'appartenenza al gruppo Azure AD con EAP-TLS o TEAP.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Identity Services Engine (ISE)

- Microsoft Azure AD, sottoscrizione e app

- Autenticazione EAP-TLS

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- Cisco ISE 3.2

- Microsoft Azure AD

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Premesse

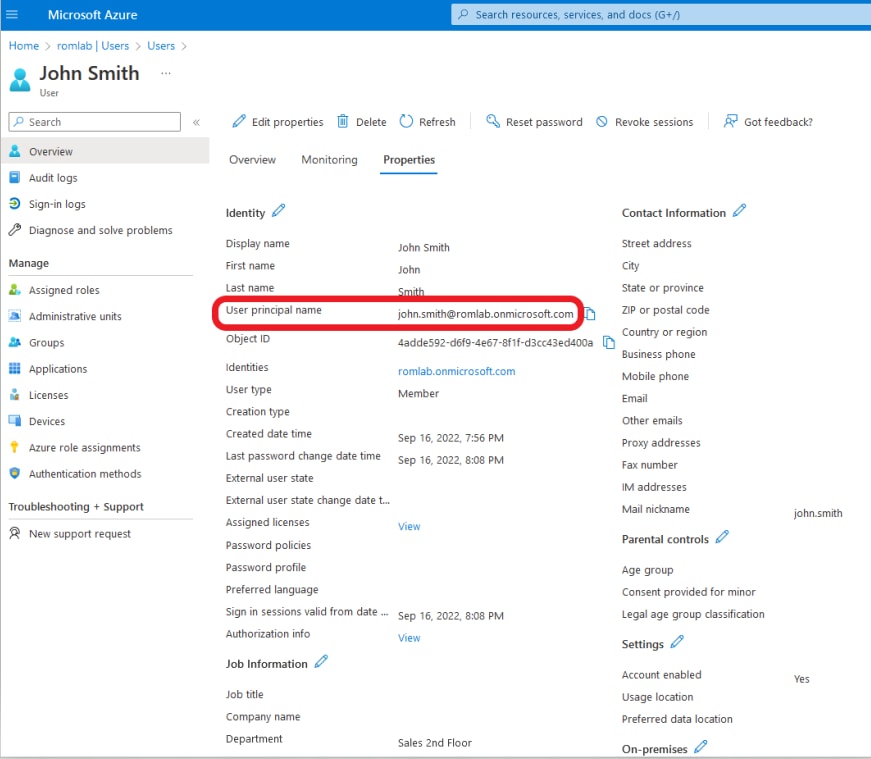

In ISE 3.0 è possibile sfruttare l'integrazione tra ISE e Azure Active Directory (AAD) per autenticare gli utenti in base ai gruppi e agli attributi di Azure AD tramite la comunicazione ROPC (Resource Owner Password Credentials). Con ISE 3.2 è possibile configurare l'autenticazione basata su certificati e autorizzare gli utenti in base all'appartenenza ai gruppi di Azure AD e ad altri attributi. ISE esegue query su Azure tramite l'API del grafico per recuperare gruppi e attributi per l'utente autenticato. Utilizza il nome comune del soggetto (CN) del certificato in base al nome dell'entità utente (UPN) sul lato Azure.

Nota: Le autenticazioni basate sui certificati possono essere EAP-TLS o TEAP con EAP-TLS come metodo interno. È quindi possibile selezionare gli attributi da Azure Active Directory e aggiungerli al dizionario Cisco ISE. Questi attributi possono essere utilizzati per l'autorizzazione. È supportata solo l'autenticazione utente.

Configurazione

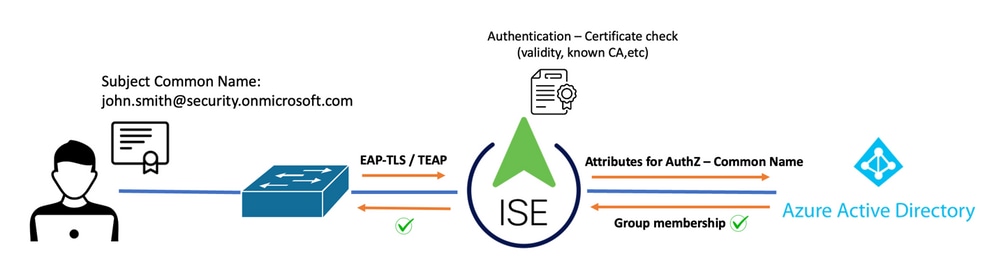

Esempio di rete

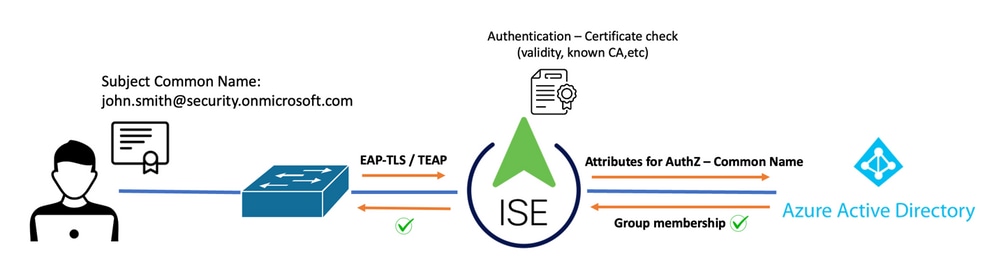

Nell'immagine seguente viene illustrato un esempio di diagramma di rete e di flusso del traffico:

Procedura

- Il certificato viene inviato all'ISE tramite EAP-TLS o TEAP con EAP-TLS come metodo interno.

- ISE valuta il certificato dell'utente (periodo di validità, CA attendibile, CRL e così via).

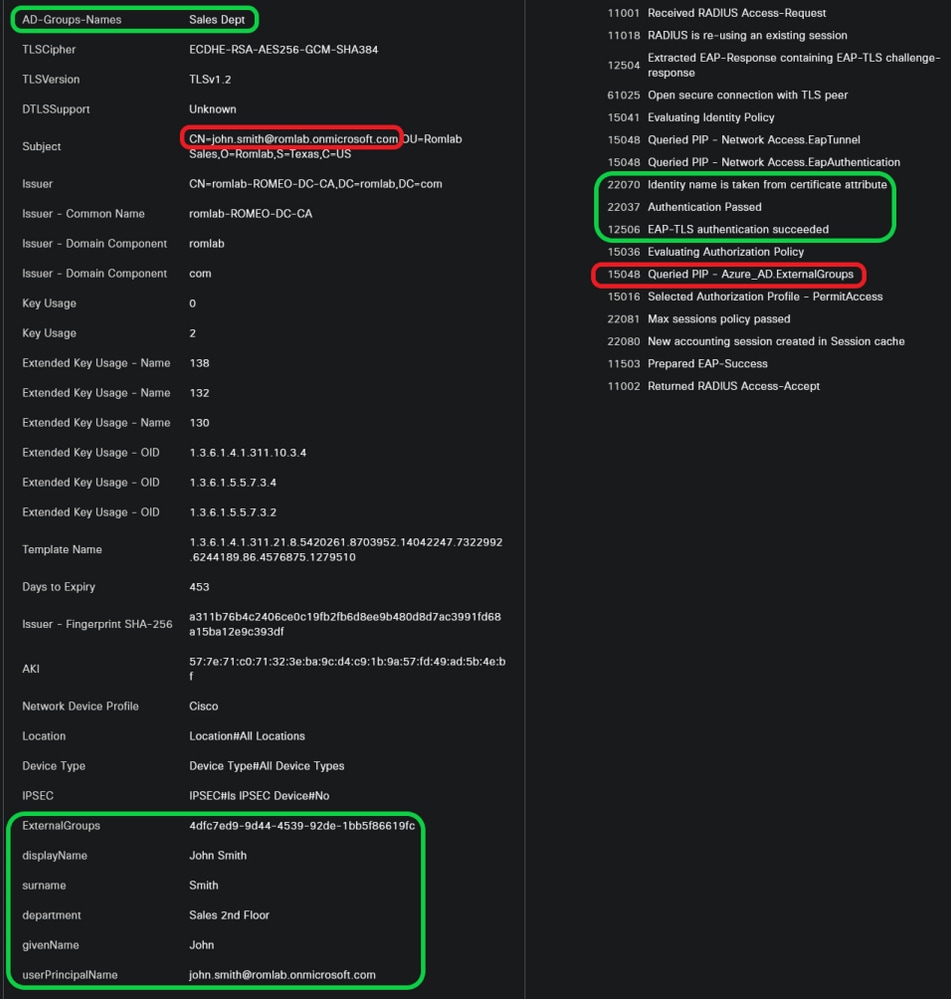

- ISE acquisisce il nome del soggetto del certificato (CN) ed esegue una ricerca nell'API di Microsoft Graph per recuperare i gruppi e altri attributi dell'utente. Questo nome è noto come UPN (User Principal Name) nel lato di Azure.

- I criteri di autorizzazione ISE vengono valutati in base agli attributi dell'utente restituiti da Azure.

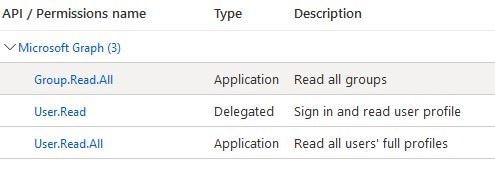

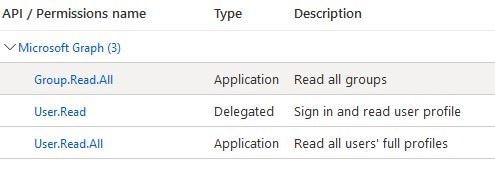

Nota: È necessario configurare e concedere le autorizzazioni dell'API Graph per l'app ISE in Microsoft Azure, come mostrato di seguito:

Configurazioni

Configurazione di ISE

Nota: La funzionalità ROPC e l'integrazione tra ISE e Azure AD non rientrano nell'ambito di questo documento. È importante aggiungere gruppi e attributi utente da Azure. Vedere la guida alla configurazione.

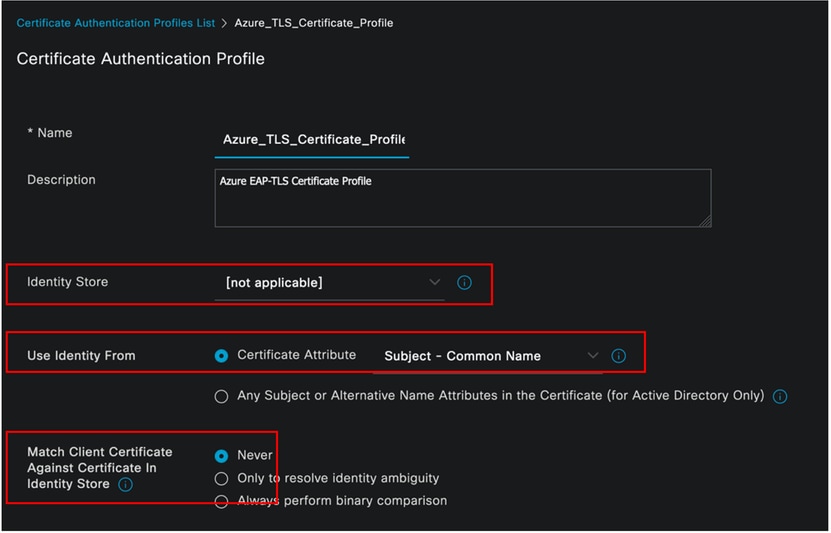

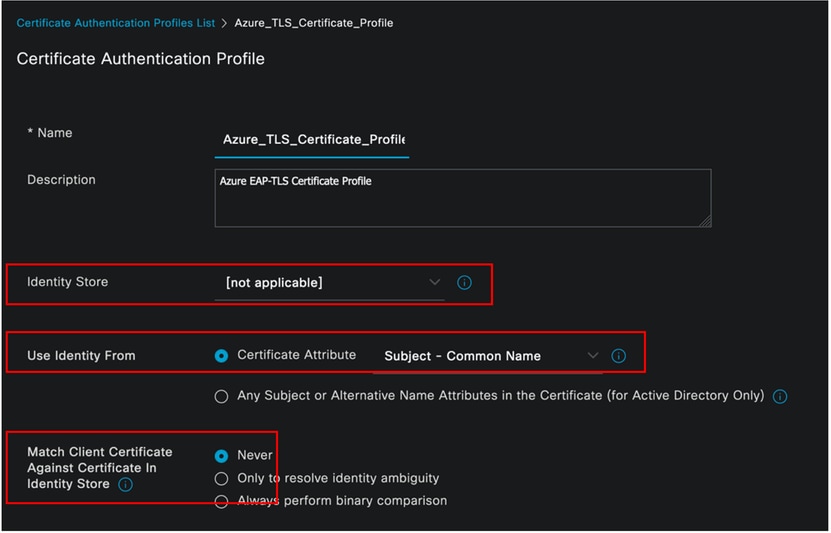

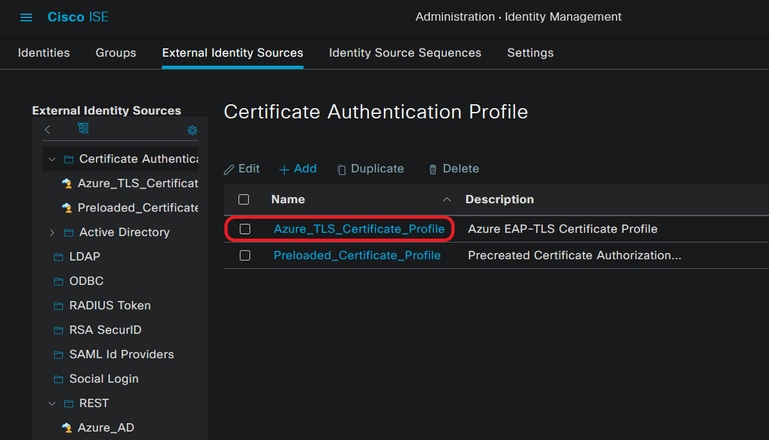

Configurare il profilo di autenticazione del certificato

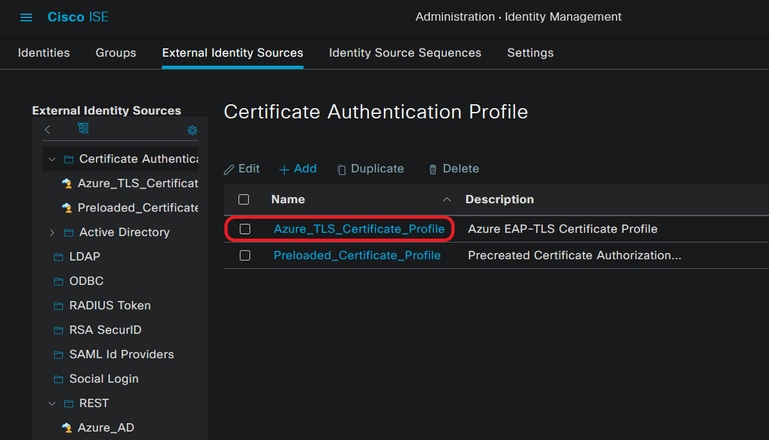

Passaggio 1. Passare all'icona Menu  posizionato nell'angolo superiore sinistro e selezionare Amministrazione > Gestione delle identità > Origini identità esterne.

posizionato nell'angolo superiore sinistro e selezionare Amministrazione > Gestione delle identità > Origini identità esterne.

Passaggio 2. Selezionare Certificate Authentication Profile (Profilo di autenticazione certificato), quindi fare clic su Add (Aggiungi).

Passo 3: definire il nome. Impostare l'archivio identità su [Non applicabile] e selezionare Oggetto - Nome comune nel campo Usa identità da. Selezionare Mai su corrispondenza certificato client con certificato nel campo Archivio identità.

Passaggio 4. Fare clic su Salva:

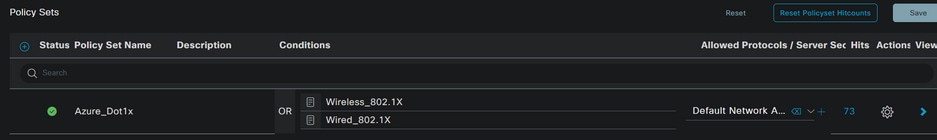

Passaggio 5. Passare all'icona Menu  nell'angolo in alto a sinistra e selezionare Policy > Policy Sets (Criteri > Set di criteri).

nell'angolo in alto a sinistra e selezionare Policy > Policy Sets (Criteri > Set di criteri).

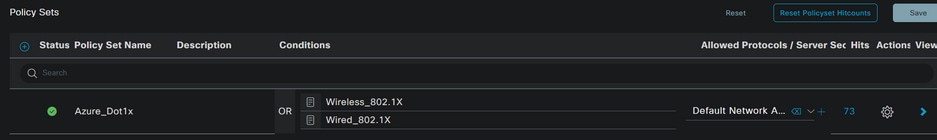

Passaggio 6. Selezionare il segno più  per creare un nuovo set di criteri. Assegnare un nome e selezionare Wireless 802.1x o Wireless 802.1x come condizioni. Nell'esempio riportato di seguito viene utilizzata l'opzione Default Network Access:

per creare un nuovo set di criteri. Assegnare un nome e selezionare Wireless 802.1x o Wireless 802.1x come condizioni. Nell'esempio riportato di seguito viene utilizzata l'opzione Default Network Access:

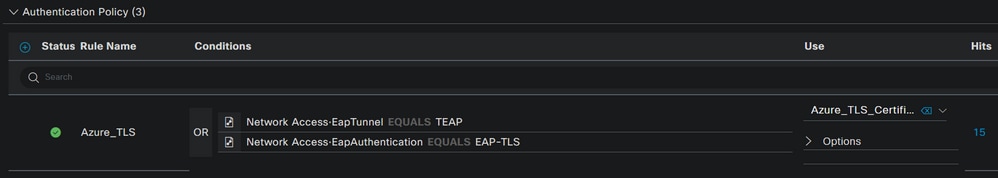

Passaggio 7. Selezionare la freccia  accanto a Accesso alla rete predefinito per configurare i criteri di autenticazione e autorizzazione.

accanto a Accesso alla rete predefinito per configurare i criteri di autenticazione e autorizzazione.

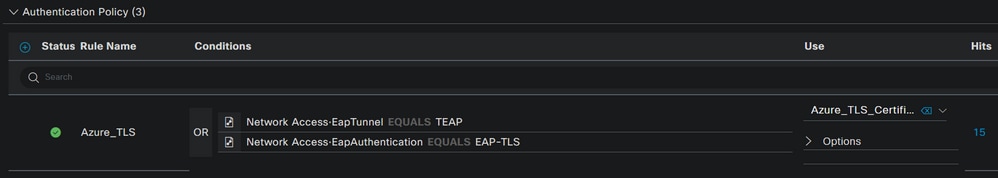

Passaggio 8. Selezionare l'opzione Authentication Policy (Criterio di autenticazione), definire un nome e aggiungere EAP-TLS come Network Access EAPAuthentication. È possibile aggiungere TEAP come Network Access EAPTunnel se TEAP viene utilizzato come protocollo di autenticazione. Selezionare il profilo di autenticazione certificato creato al passaggio 3 e fare clic su Salva.

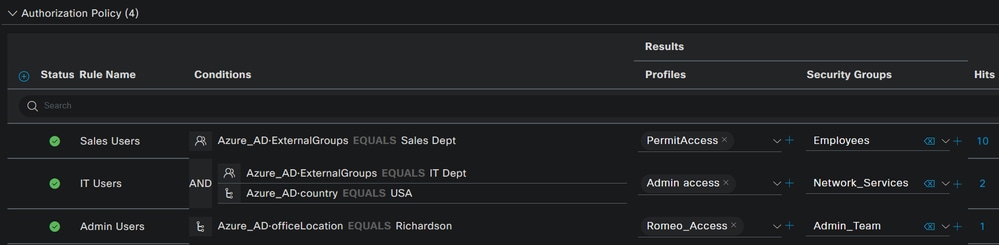

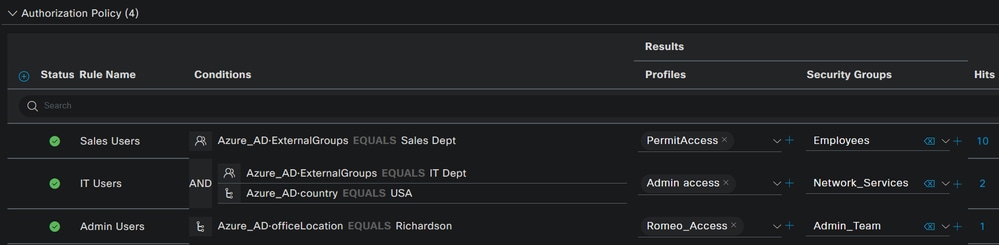

Passaggio 9. Selezionare l'opzione Criteri di autorizzazione, definire un nome e aggiungere gli attributi utente o del gruppo di Azure AD come condizione. Scegliere il profilo o il gruppo di protezione in Risultati, a seconda dello Use Case, quindi fare clic su Salva.

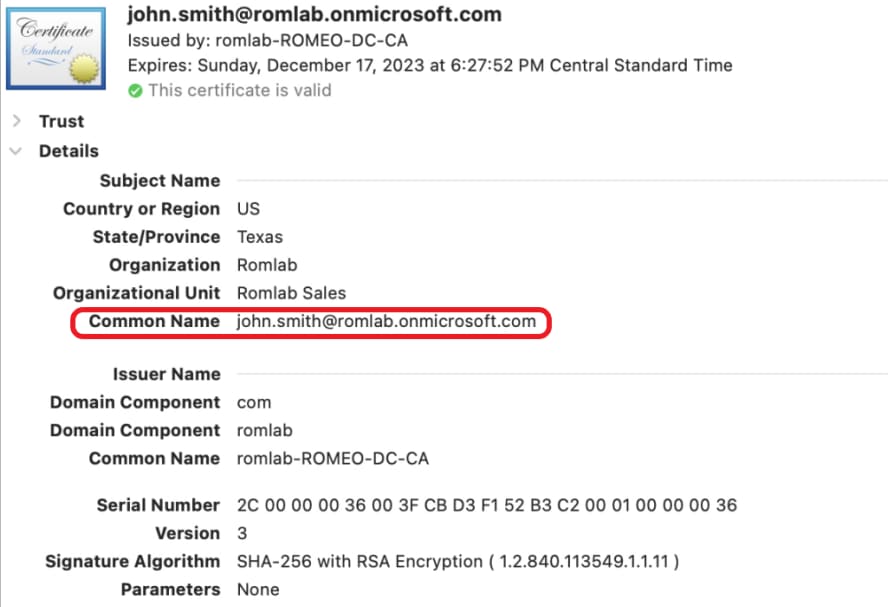

Configurazione utente

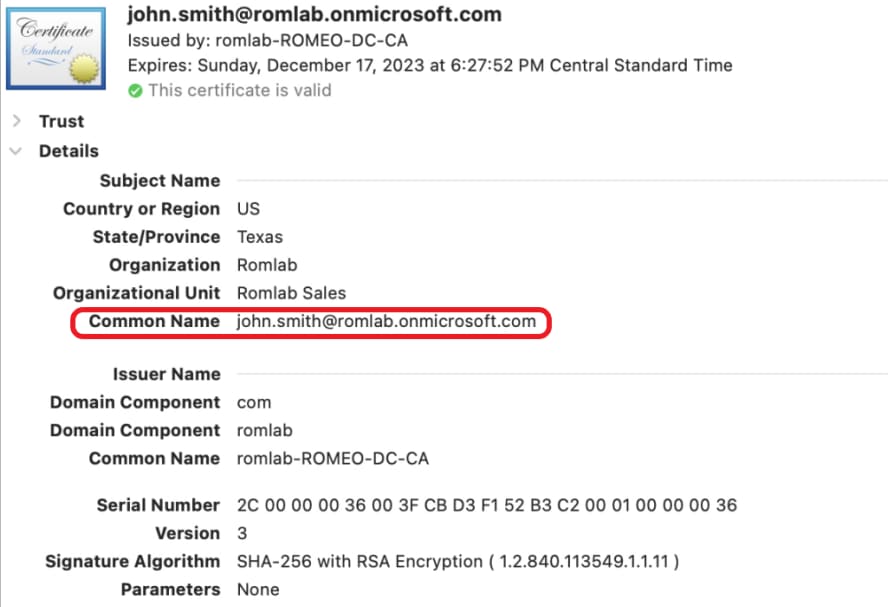

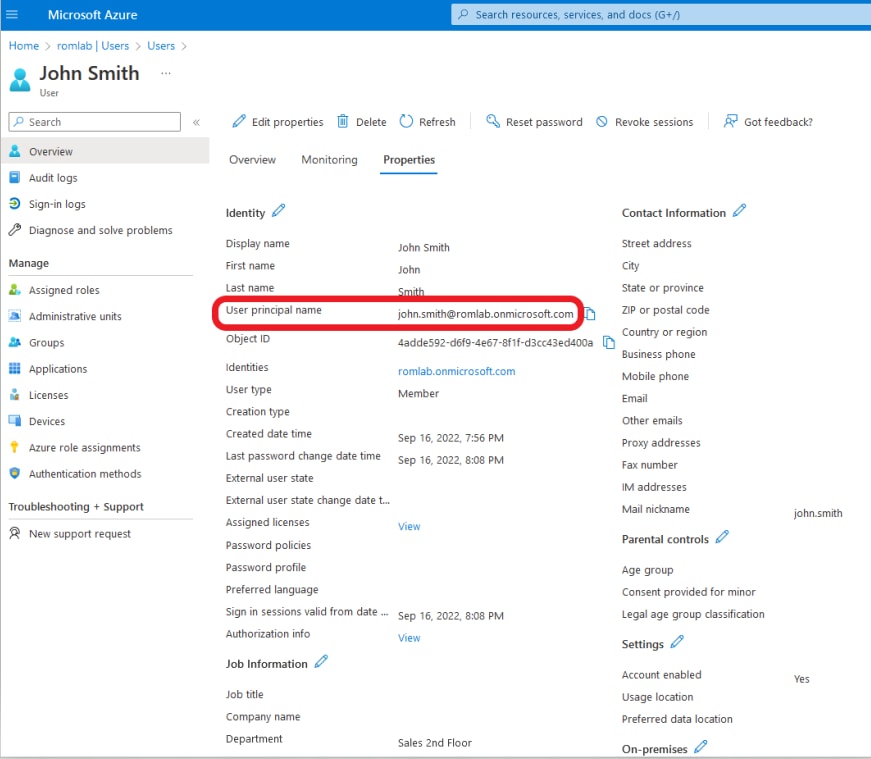

Il nome comune del soggetto (CN) del certificato utente deve corrispondere al nome dell'entità utente (UPN) sul lato Azure per recuperare l'appartenenza al gruppo AD e gli attributi utente da utilizzare nelle regole di autorizzazione. Affinché l'autenticazione abbia esito positivo, la CA radice e gli eventuali certificati delle CA intermedie devono trovarsi nell'archivio attendibile ISE.

Verifica

Verifica ISE

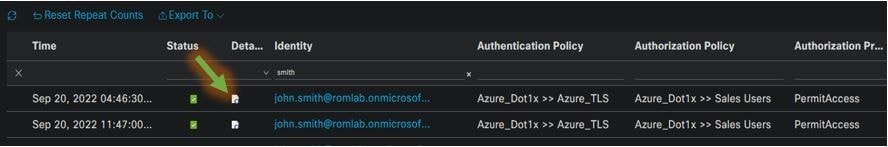

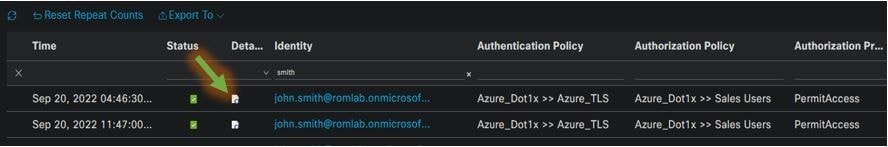

Nell'interfaccia utente di Cisco ISE, fare clic sull'icona Menu  e scegliere > > per le autenticazioni di rete (RADIUS).

e scegliere > > per le autenticazioni di rete (RADIUS).

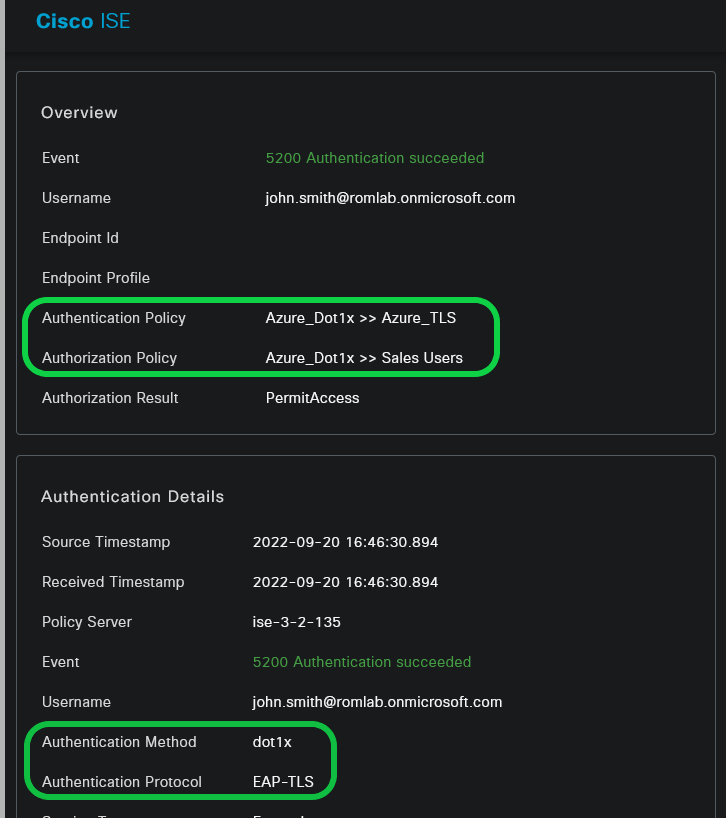

Fare clic sull'icona della lente di ingrandimento nella colonna Dettagli per visualizzare un report di autenticazione dettagliato e verificare se il flusso funziona come previsto.

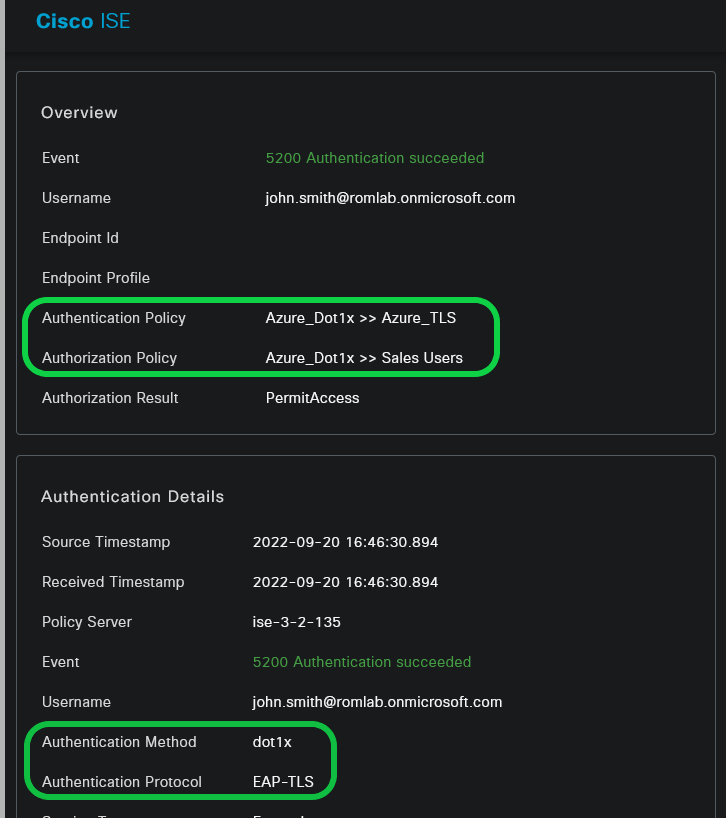

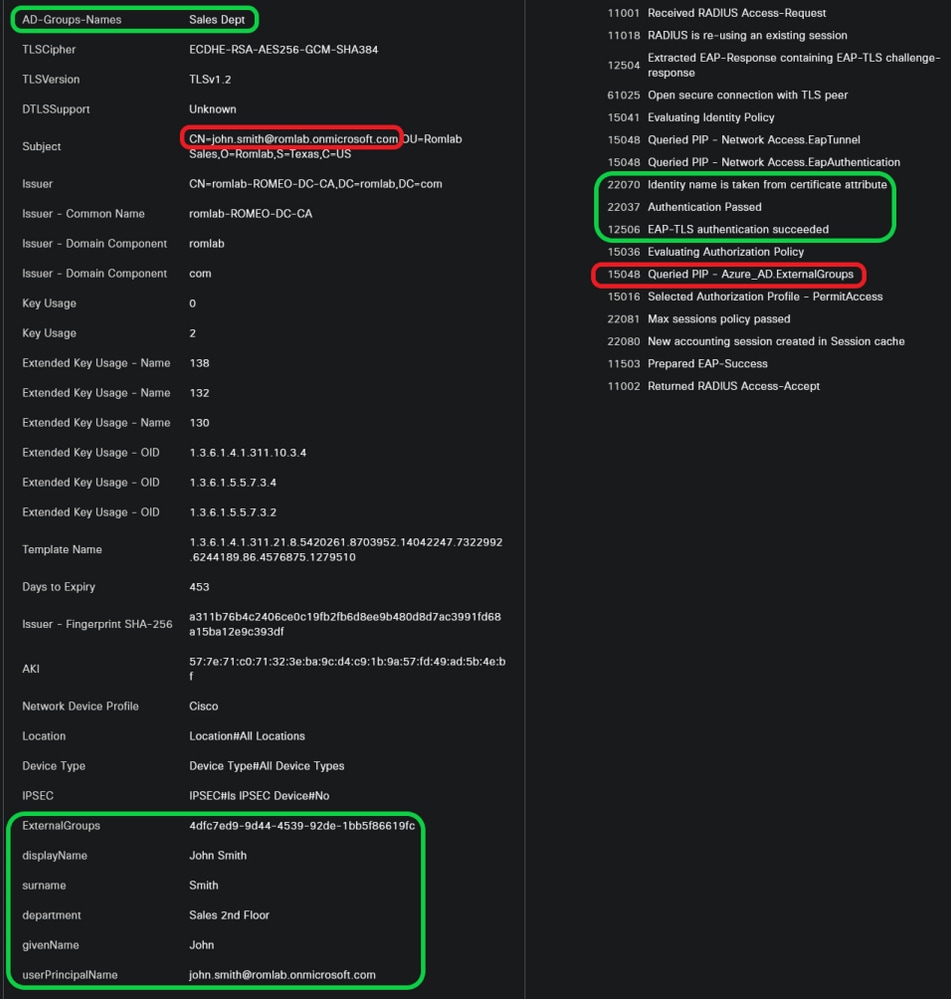

- Verificare i criteri di autenticazione/autorizzazione.

- Metodo/protocollo di autenticazione.

- Nome soggetto dell'utente ricavato dal certificato.

- Gruppi di utenti e altri attributi recuperati dalla directory di Azure.

Risoluzione dei problemi

Abilita debug su ISE

Passare a Amministrazione > Sistema > Log > Configurazione log di debug per impostare i componenti successivi al livello specificato.

|

Nodo

|

Nome componente

|

Livello log

|

Nome file di log

|

|

PSN

|

rest-id-store

|

Debug

|

rest-id-store.log

|

|

PSN

|

runtime-AAA

|

Debug

|

port-server.log

|

Nota: Al termine della risoluzione dei problemi, ripristinare i debug. A tale scopo, selezionare il nodo correlato e fare clic su Reimposta a predefinito.

Registra frammenti

Gli estratti successivi mostrano le ultime due fasi del flusso, come accennato in precedenza nella sezione diagramma reticolare.

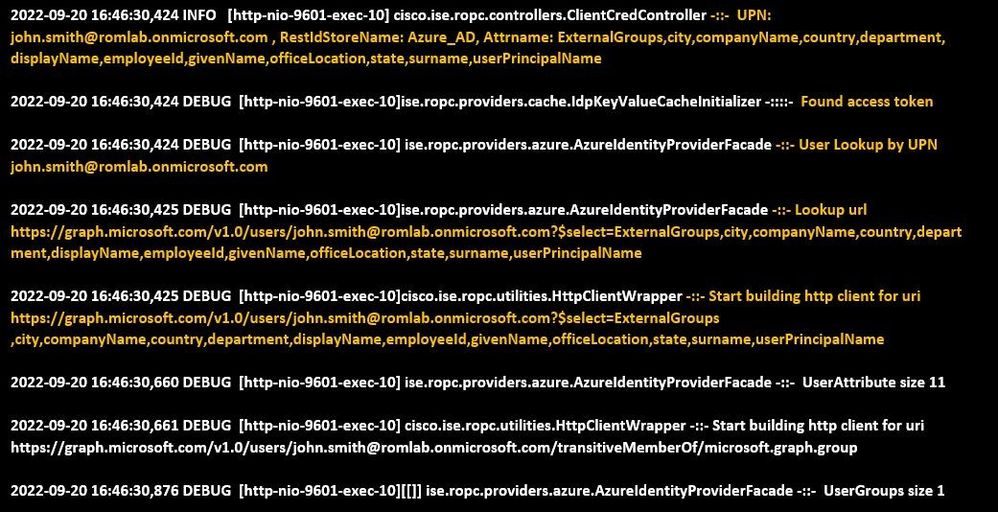

- ISE acquisisce il nome soggetto del certificato (CN) ed esegue una ricerca nell'API di Azure Graph per recuperare i gruppi e altri attributi dell'utente. Questo nome è noto come UPN (User Principal Name) sul lato Azure.

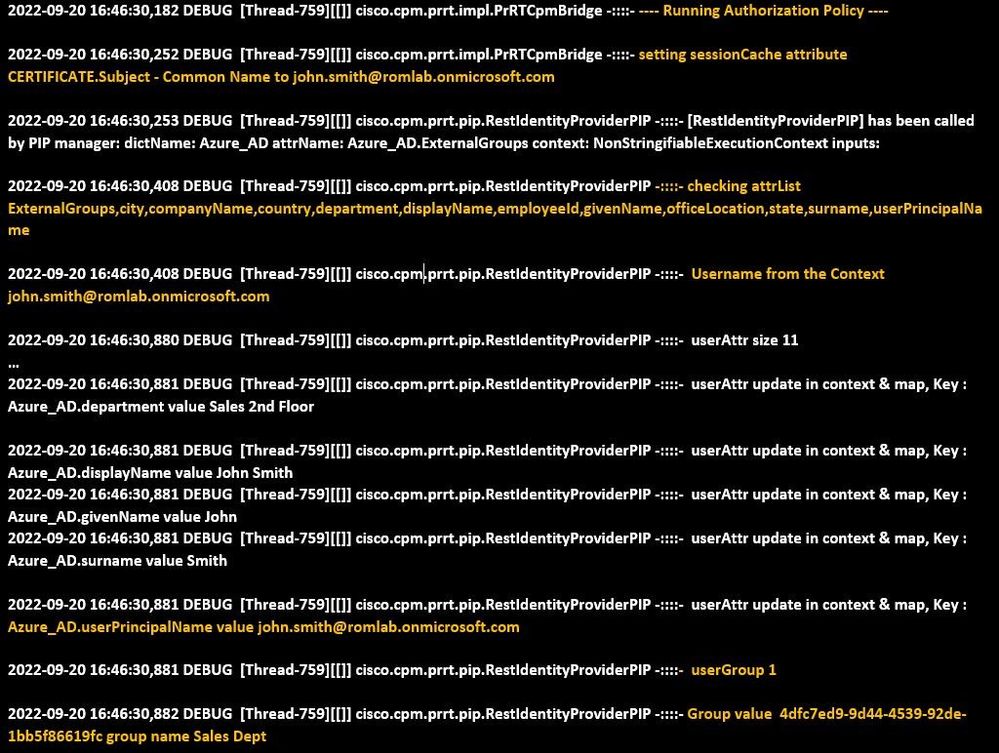

- I criteri di autorizzazione ISE vengono valutati in base agli attributi utente restituiti da Azure.

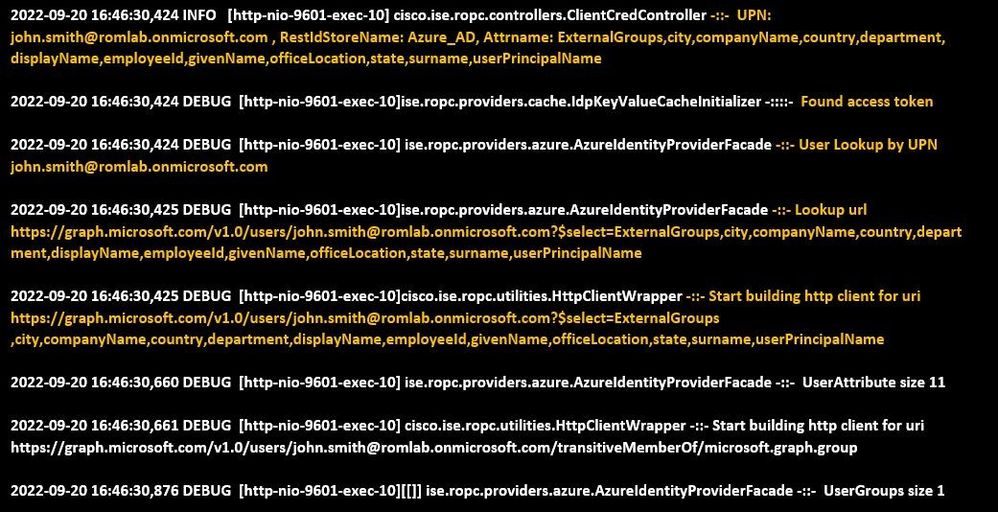

Log ID residuo:

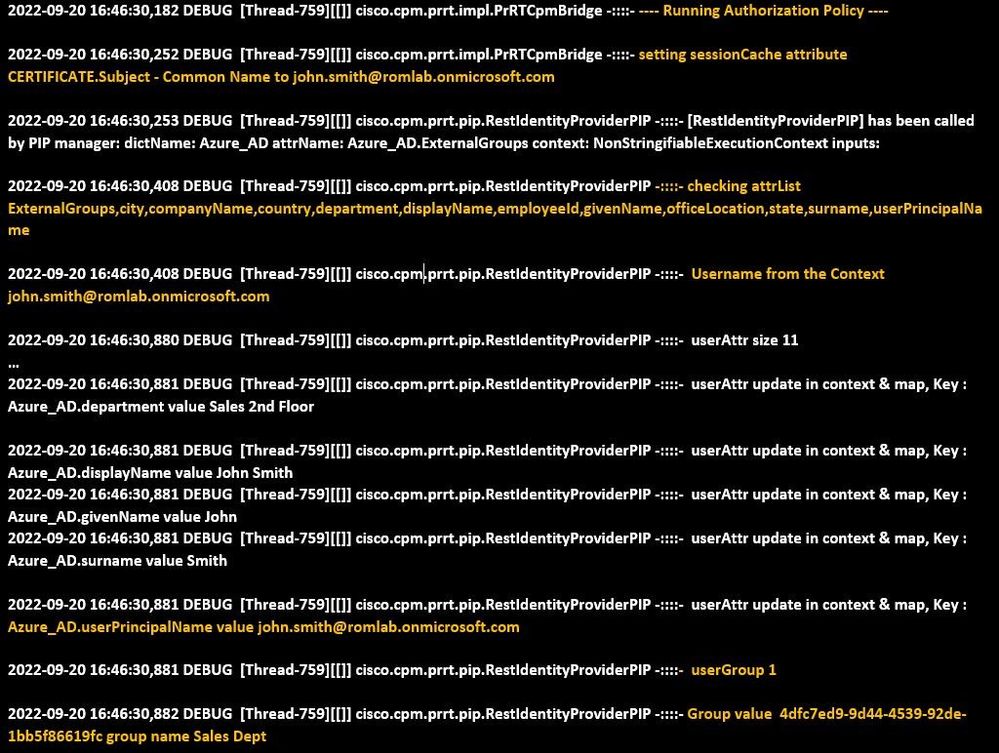

Registri porte:

Feedback

Feedback