Genera certificato firmato dall'Autorità di certificazione (CA) nel server di chiamata CVP per TLS (Transport Layer Security) SIP

Opzioni per il download

Linguaggio senza pregiudizi

La documentazione per questo prodotto è stata redatta cercando di utilizzare un linguaggio senza pregiudizi. Ai fini di questa documentazione, per linguaggio senza di pregiudizi si intende un linguaggio che non implica discriminazioni basate su età, disabilità, genere, identità razziale, identità etnica, orientamento sessuale, status socioeconomico e intersezionalità. Le eventuali eccezioni possono dipendere dal linguaggio codificato nelle interfacce utente del software del prodotto, dal linguaggio utilizzato nella documentazione RFP o dal linguaggio utilizzato in prodotti di terze parti a cui si fa riferimento. Scopri di più sul modo in cui Cisco utilizza il linguaggio inclusivo.

Informazioni su questa traduzione

Cisco ha tradotto questo documento utilizzando una combinazione di tecnologie automatiche e umane per offrire ai nostri utenti in tutto il mondo contenuti di supporto nella propria lingua. Si noti che anche la migliore traduzione automatica non sarà mai accurata come quella fornita da un traduttore professionista. Cisco Systems, Inc. non si assume alcuna responsabilità per l’accuratezza di queste traduzioni e consiglia di consultare sempre il documento originale in inglese (disponibile al link fornito).

Sommario

Introduzione

In questo documento viene descritto come generare un certificato CA firmato per il server di chiamata CVP (Customer Voice Portal) e come verificare il certificato del server di chiamata CVP. Dalla versione 11.6 di CVP, è supportata la comunicazione TLS SIP (Session Initiation Protocol).

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- CVP

- SIP

Componenti usati

Le informazioni di questo documento si basano su CVP 11.6.

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Configurazione

Passaggio 1. Trovare la password per il keystore.

Per individuare la password, passare a c:\Cisco\CVP\conf\security.properties nel server di chiamata CVP.

Questo file contiene la password per il keystore, necessaria per il funzionamento del keystore.

Passaggio 2. Creare una variabile temporanea per evitare di immettere ogni volta il valore della password del keystore.

Passare a c:\Cisco\CVP\conf\security ed eseguire questo comando:

set kt=c:\Cisco\CVP\jre\bin\keytool.exe -storepass 592(!aT@Hbt{[c)b7n6{Mj6J[0P4C~X2?4!zv~5(@2*12Dm97 -storetype JCEKS -keystore .keystore

Nota: Storepass deve essere sostituito con la password del keystore.

Passaggio 3. Rimuovere il certificato del server di chiamata esistente.

Passare a c:\Cisco\CVP\conf\security per trovare il certificato esistente. Eseguire questo comando per eliminare il certificato:

%kt% -delete -alias certificato_server_chiamate

Dopo l'eliminazione del certificato, è possibile utilizzare questo comando per verificare tutti i certificati nel server CVP:

%kt% - elenco

Per verificare se il certificato del server di chiamata è stato eliminato, eseguire questo comando:

%kt% -list | findstr callserver

Passaggio 4. Generare la coppia di chiavi. È necessario utilizzare una coppia di chiavi da 2048 bit.

Passare a c:\Cisco\CVP\conf\security ed eseguire questo comando:

%kt% -genkeypair -alias certificato_server_chiamate -v -keysize 2048 -keyalg RSA

Quando si esegue questo comando, vengono richieste le seguenti informazioni:

Nota: È necessario utilizzare il nome host del server come nome e cognome.

Passaggio 5. Generare la nuova richiesta di firma del certificato (CSR).

Passare a c:\Cisco\CVP\conf\security ed eseguire questo comando:

%kt% -certreq -alias certificato_server_chiamata -file server.csr

Passaggio 6. Firmare il CSR tramite CA interna o C di terze parti.

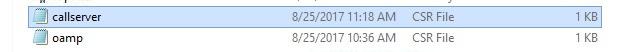

Per trovare questo file CSR, passare a c:\Cisco\CVP\conf\security:

Passaggio 7. Installare la CA radice.

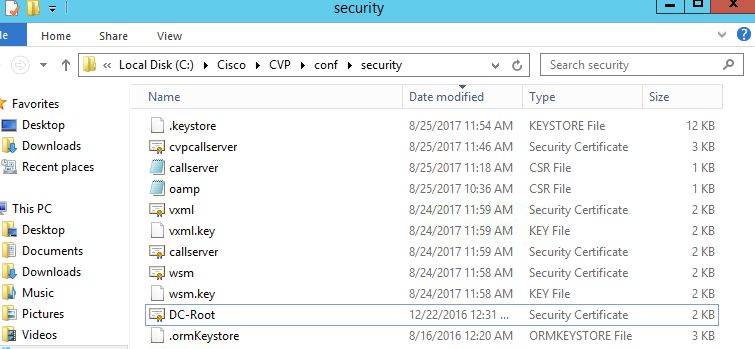

Due certificati vengono copiati in c:\Cisco\CVP\conf\security.

- Certificato CA radice

- Certificato server di chiamata firmato

Eseguire questo comando:

%kt% -import -v -trustcacerts -alias root -file DC-Root.cer

In questa esercitazione, il certificato CA radice è DC-Root.cer.

Passaggio 8. Installare il certificato del server di chiamata firmato dalla CA.

Andare sul sito c:\Cisco\CVP\conf\security

Eseguire questo comando:

In questa esercitazione il certificato del server di chiamata è cvpcallserver.cer.

Passaggio 9. Verificare il nuovo certificato installato

Eseguire questo comando:

Nota: Il nome alias è un valore di sistema fisso. È necessario utilizzare callserver_certificate.

Esempio:

Data creazione: 25 ago 2017

Tipo voce: VoceChiavePrivata

Lunghezza catena certificati: 2

Certificate[1]:

Proprietario: CN=col115cvpcall02, OU=TAC, O=Cisco, L=Sydney, ST=NSW, C=AU

Emittente: CN=col115-COL115-CA, DC=col115, DC=org, DC=au

Numero di serie: 610000000e78c717ba3dd3dc2400000000000e

Valido da: Ven 25 ago 11:32:43 AEST 2017 fino a: Sab 25 ago 11:42:43 AEST 2018

Impronte digitali certificato:

Al termine di tutti questi passaggi, è stato installato il certificato firmato dall'autorità di certificazione per il server di chiamata. Questo certificato viene utilizzato quando viene stabilita la connessione TLS per il SIP.

Verifica

Questi due comandi possono essere utilizzati per elencare tutti i certificati o solo per chiamare i certificati del server:

%kt% - elenco

%kt% -list | findstr callserver

Questo comando può essere utilizzato per visualizzare i dettagli del certificato:

Nome alias: callserver_certificato

Risoluzione dei problemi

Al momento non sono disponibili informazioni specifiche per la risoluzione dei problemi di questa configurazione.

Informazioni correlate

Contributo dei tecnici Cisco

- Mingze YanCisco TAC Engineer

Feedback

Feedback