Exemple de configuration de Cisco Secure Services Client avec WPA PEAP/GTC

Contenu

Introduction

Ce document décrit comment configurer le protocole PEAP (Protected Extensible Authentication Protocol)/GTC (Generic Token Card) Wi-Fi Protected Access (WPA) sur le client Cisco Secure Services.

Conditions préalables

Components Used

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

-

Cisco Secure Services Client version 4.0

Le client de services sécurisés Cisco peut être téléchargé à partir du centre logiciel Cisco.com (clients enregistrés uniquement).

-

Windows XP SP2 ou 2000 SP 4 minimum

Conventions

Pour plus d’informations sur les conventions des documents, reportez-vous au document Conventions relatives aux conseils techniques Cisco.

Configuration du client Cisco Secure Services avec PEAP/GTC WPA

Pour configurer Cisco Secure Services Client avec PEAP/GTC WPA, procédez comme suit :

-

Cliquez avec le bouton droit sur l'icône de la barre d'état système Cisco Secure Services Client, puis sélectionnez Ouvrir.

Remarque : si vous n'êtes pas connecté à un réseau, l'icône de la barre d'état système est faible.

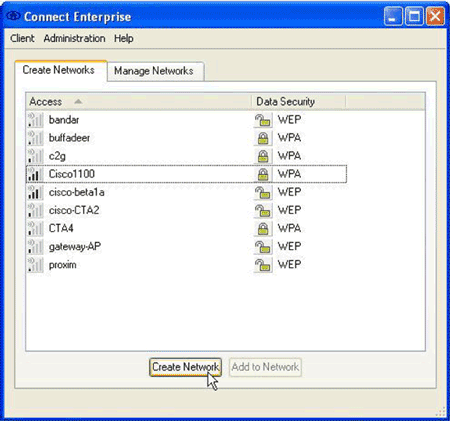

La boîte de dialogue Connect Enterprise s'affiche.

-

Cliquez sur l'onglet Créer des réseaux.

La zone Créer des réseaux affiche les réseaux qui diffusent leur SSID (Service Set Identifier).

-

Cliquez sur le bouton Créer un réseau.

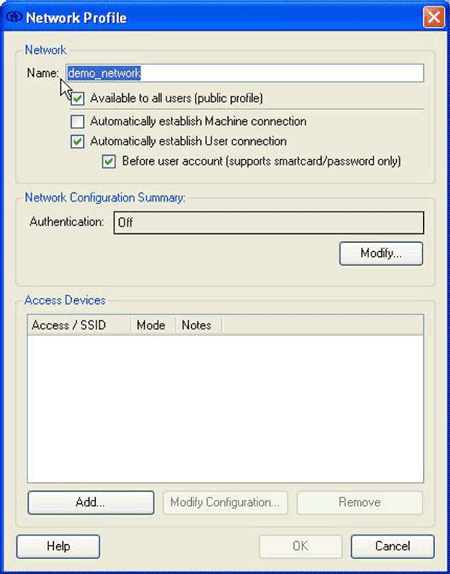

La boîte de dialogue Profil réseau s'affiche.

-

Dans la zone Réseau, configurez les options suivantes :

-

Dans le champ Nom, saisissez un nom pour votre réseau.

Ce nom apparaît comme SSID pour ce réseau. Dans cet exemple, le nom est demo_network.

-

Cochez la case Disponible pour tous les utilisateurs (profil public).

-

Cochez la case Établir automatiquement la connexion utilisateur et vérifiez que la case Établir automatiquement la connexion machine n'est pas cochée.

-

Cochez la case Avant le compte d'utilisateur (prend en charge la carte à puce/mot de passe uniquement).

Remarque : lorsque la case à cocher Avant le compte d'utilisateur (prend en charge uniquement les cartes à puce/mot de passe) est cochée, l'authentification se poursuit immédiatement après la saisie des informations d'identification, mais avant la connexion au domaine. Si vous utilisez des certificats d'utilisateur, ne cochez pas la case Avant le compte d'utilisateur (prend en charge la carte à puce/mot de passe uniquement). Comme ils ne sont pas disponibles avant l'ouverture de session Windows, vous ne pouvez pas utiliser de certificats d'utilisateur avec des ouvertures de session de domaine.

-

-

Dans la zone Network Configuration Summary, cliquez sur le bouton Modify.

La boîte de dialogue Network Authentication s'affiche.

-

Dans la boîte de dialogue Authentification réseau, configurez les options suivantes :

-

Dans la zone Informations d'identification et de connexion, cliquez sur la case d'option Utiliser les informations d'identification et de connexion uniques.

-

Dans la zone Méthodes d'authentification, cliquez sur la case d'option Activer, puis cliquez sur Utiliser 'Anonyme' comme identité.

La case d'option Activer renseigne la liste de protocoles affichée dans la zone Méthodes d'authentification. La case d'option Utiliser 'Anonymous' comme identité limite la liste aux protocoles d'authentification par tunnel uniquement.

-

Cochez la case PEAP, puis cliquez sur Configurer.

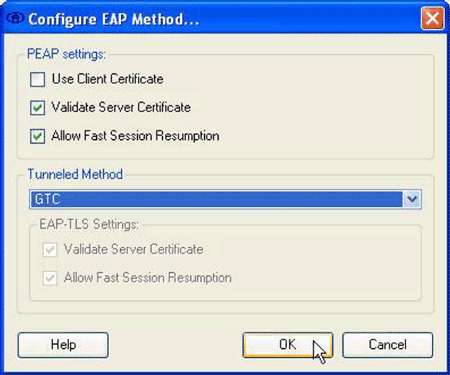

La boîte de dialogue Configurer la méthode EAP s'affiche.

-

Décochez la case Utiliser le certificat client.

-

Cochez les cases Valider le certificat du serveur et Autoriser la reprise rapide de session.

-

Dans le menu déroulant Tunneled Method, sélectionnez GTC.

-

Cliquez sur OK pour revenir à la boîte de dialogue Authentification réseau, puis cliquez sur OK pour revenir à la boîte de dialogue Profil réseau.

-

-

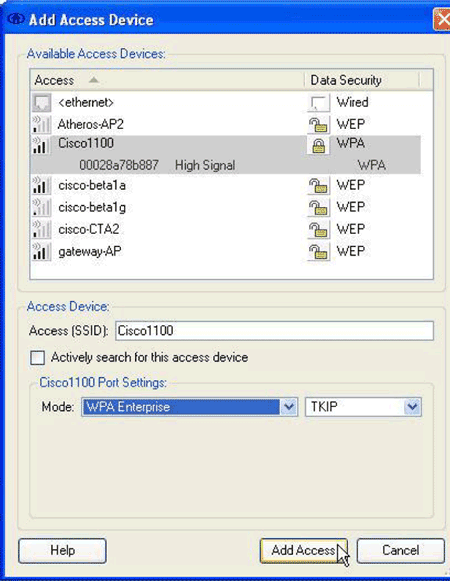

Dans la zone Périphériques d'accès de la boîte de dialogue Profil réseau, cliquez sur Ajouter.

La boîte de dialogue Ajouter un périphérique d'accès s'affiche.

-

Dans la boîte de dialogue Ajouter des périphériques d'accès, sélectionnez le périphérique à configurer, puis cliquez sur Ajouter un accès.

Remarque : si le périphérique que vous souhaitez configurer est à portée, le SSID de ce périphérique doit apparaître dans la liste Périphériques d'accès disponibles. Si le périphérique n'apparaît pas, saisissez le SSID du périphérique dans le champ Access (SSID), saisissez les paramètres de port dans la zone Cisco 1100 Port Settings, puis cliquez sur Add Access.

-

Dans la boîte de dialogue Profil du réseau, cliquez sur OK pour revenir à la boîte de dialogue Connecter l'entreprise.

-

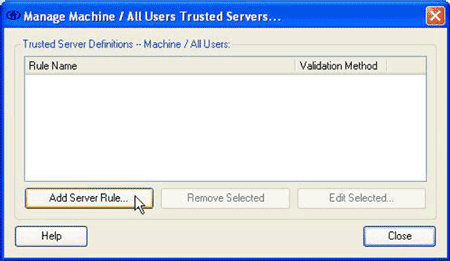

Dans la boîte de dialogue Connecter l'entreprise, sélectionnez Serveurs approuvés > Gérer la machine / Tous les utilisateurs serveurs approuvés dans le menu Client.

La boîte de dialogue Gérer la machine / Tous les utilisateurs des serveurs de confiance s'affiche.

-

Cliquez sur Ajouter une règle de serveur.

La boîte de dialogue Serveur approuvé s'affiche.

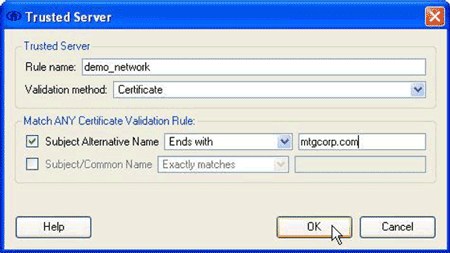

-

Dans la boîte de dialogue Serveur approuvé, configurez les options suivantes :

-

Dans le champ Nom de la règle, saisissez un nom pour la règle.

-

Dans le menu déroulant Méthode de validation, sélectionnez Certificat.

-

Dans la zone Match ANY Certificate Validation Rule, configurez les options de la règle.

Pour construire une règle, vous devez connaître le contenu du certificat du serveur et entrer ces valeurs dans la zone Correspondance avec une règle de validation de certificat. Par exemple, si le nom de domaine alternatif de l'objet contient le nom de domaine d'un serveur, mtgcorpserver.mtgcorp.com, choisissez Ends with dans le menu déroulant Nom alternatif de l'objet, puis saisissez mtgcorp.com dans le champ de texte.

-

Cliquez sur OK pour revenir à la boîte de dialogue Gérer la machine / Tous les utilisateurs des serveurs de confiance.

-

-

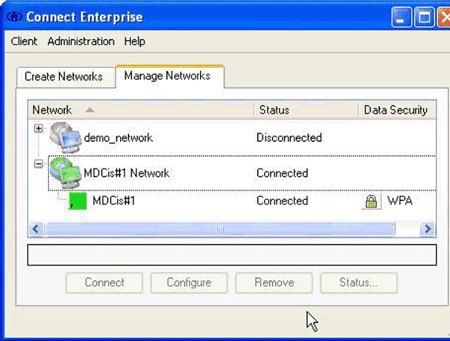

Dans la boîte de dialogue Gérer la machine / Tous les utilisateurs Serveurs approuvés, cliquez sur Fermer pour revenir à la boîte de dialogue Connecter l'entreprise.

La configuration est terminée et vous pouvez vous connecter au réseau.

Connexion au réseau

Pour vous connecter à votre nouveau réseau, procédez comme suit :

-

Dans la boîte de dialogue Connecter l'entreprise, cliquez sur l'onglet Gérer les réseaux.

-

Déconnectez-vous de tout réseau connecté à la carte utilisée par votre nouveau réseau.

-

Dans la liste Réseau, sélectionnez le nouveau profil réseau, puis cliquez sur Connexion.

Une fois la configuration et la connexion réussies, l'icône de la barre d'état système Cisco Secure Services Client s'affiche en vert.

Remarque : si un logiciel de protection contre les virus est installé sur votre ordinateur et qu'il est configuré pour analyser le répertoire du journal du client Cisco Secure Services, vous risquez de connaître des cycles CPU élevés avec l'authentification du client Cisco Secure Services. Pour améliorer les performances, configurez votre logiciel de protection antivirus afin d'exclure le répertoire du journal du client Cisco Secure Services.

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

14-Sep-2006 |

Première publication |

Commentaires

Commentaires