Configuration des règles de profil d'accès sur les commutateurs administrables de la gamme 200/300

Objectifs

Le profil d'accès agit comme une autre couche de sécurité pour le commutateur. Les profils d'accès peuvent contenir jusqu'à 128 règles pour améliorer la sécurité. Chaque règle contient une action et un critère. Si la méthode d'accès ne correspond pas à la méthode de gestion, l'utilisateur est bloqué et ne peut pas accéder au commutateur.

Cet article explique comment configurer les règles de profil sur les commutateurs gérés de la gamme 200/300.

Périphériques pertinents

· Commutateurs administrables des gammes SF/SG 200 et SF/SG 300

Version du logiciel

•v 1.2.7.76

Configuration des profils d'accès

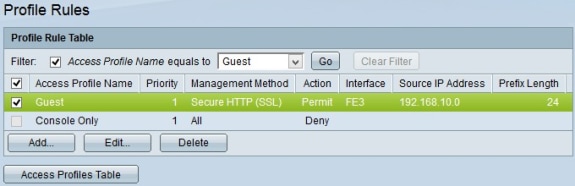

Étape 1. Connectez-vous à l'utilitaire de configuration Web et choisissez Security > Mgmt Access Method > Profile Rules. La page Profiles Rules s'ouvre :

Étape 2. Cochez la case Filter pour afficher le nom du profil d'accès qui a été créé dans la page Access Profile.

Étape 3. Sélectionnez le profil d'accès souhaité dans la liste déroulante Nom du profil d'accès égal à.

Étape 4. Cliquez sur Go pour afficher le profil d'accès souhaité.

Étape 5. (Facultatif) Pour lancer une nouvelle recherche, cliquez sur Effacer le filtre.

Ajouter une règle de profil

Étape 1. Cochez la case correspondant au profil d'accès que vous souhaitez ajouter à une règle.

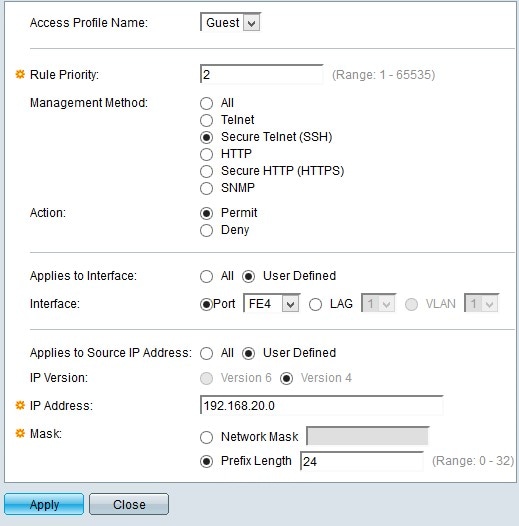

Étape 2. Cliquez sur Add. La fenêtre Ajouter une règle de profil s'affiche.

Étape 3. (Facultatif) Pour ajouter une règle de profil à un autre nom de profil, choisissez un autre nom de profil dans la liste déroulante Access Profile Name.

Étape 4. Saisissez la priorité de la règle dans le champ Priorité de la règle. La priorité de la règle fait correspondre les paquets avec les règles. Les règles de priorité inférieure sont vérifiées en premier. Si un paquet correspond à une règle, l’action souhaitée est effectuée.

Étape 5. Sélectionnez la case d'option correspondant à la méthode de gestion souhaitée dans le champ Méthode de gestion. La méthode d'accès utilisée par l'utilisateur doit correspondre à la méthode de gestion pour l'action à effectuer.

· All : toutes les méthodes de gestion sont affectées au profil d'accès.

· Telnet : la méthode de gestion Telnet est attribuée à la règle. Seuls les utilisateurs disposant d'une méthode de profil d'accès à la téléconférence Telnet ont accès au périphérique.

· Secure Telnet (SSH) : la méthode de gestion SSH est attribuée au profil. Seuls les utilisateurs disposant d'un profil d'accès à une téléconférence Telnet sécurisée ont accès au périphérique.

· HTTP : la méthode de gestion HTTP est attribuée au profil. Les utilisateurs disposant uniquement de la méthode de profil d'accès aux téléconférences HTTP ont accès au périphérique.

· Secure HTTP (SSL) : la méthode de gestion HTTPS est attribuée au profil. Les utilisateurs disposant uniquement de la méthode de profil d'accès aux téléconférences HTTPS ont accès au périphérique.

· SNMP : la méthode de gestion SNMP est attribuée au profil. Les utilisateurs uniquement disposant d'une méthode de profil d'accès à la téléconférence SNMP ont accès au périphérique.

Étape 6. Sélectionnez l'action à associer à la règle dans les cases d'option Action. Les valeurs d'action possibles sont les suivantes :

· Permit : l'accès au commutateur est autorisé.

· Deny : l'accès au commutateur est refusé.

Étape 7. Cliquez sur la case d'option correspondant au type d'interface souhaité dans le champ Applies to Interface pour définir l'interface du profil d'accès.

· All : inclut toutes les interfaces telles que les ports, les VLAN et les LAG.

Remarque : les LAG sont des liaisons logiques qui combinent plusieurs liaisons physiques afin de fournir davantage de bande passante.

· Défini par l'utilisateur : s'applique uniquement à l'interface souhaitée pour l'utilisateur.

- Port : sélectionnez le port dans la liste déroulante Port pour lequel le profil d'accès doit être défini.

- LAG : sélectionnez le LAG dans la liste déroulante LAG pour lequel le profil d'accès doit être défini dans la liste déroulante LAG.

- VLAN : sélectionnez le VLAN dans la liste déroulante VLAN pour lequel le profil d'accès doit être défini dans la liste déroulante VLAN.

Étape 8. Cliquez sur la case d'option Source IP Address pour activer l'adresse IP source de l'interface. Il existe deux valeurs possibles :

· All : inclut toutes les adresses IP.

· Défini par l'utilisateur : s'applique uniquement à l'adresse IP souhaitée pour l'utilisateur.

- Version 6 : pour les adresses IP version 6.

- Version 4 : pour les adresses IP version 4.

Étape 9. Si vous avez sélectionné Défini par l'utilisateur à l'étape 7, saisissez l'adresse IP du périphérique dans le champ Adresse IP.

Étape 10. Sélectionnez une case d'option dans le champ Masque de l'une des options pour définir le masque de réseau. Les options disponibles sont les suivantes :

· Network Mask : saisissez le masque de sous-réseau correspondant à l'adresse IP au format décimal à point.

· Prefix Length : saisissez la longueur de préfixe du masque de sous-réseau correspondant à l'adresse IP.

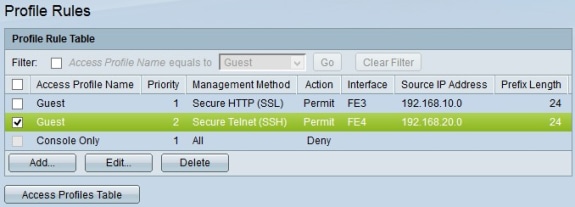

Étape 11. Cliquez sur Apply.

Étape 12. (Facultatif) Pour modifier un profil d'accès actuel, cochez la case du nom de profil d'accès que vous souhaitez modifier, puis cliquez sur Modifier.

Étape 13. (Facultatif) Pour supprimer un profil d'accès, cochez la case du profil que vous souhaitez supprimer, puis cliquez sur Supprimer.

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

11-Dec-2018 |

Première publication |

Commentaires

Commentaires