Configuration de base du pare-feu sur le routeur VPN CVR100W

Objectif

Un pare-feu est un ensemble de fonctionnalités conçues pour maintenir la sécurité d'un réseau. Un routeur est considéré comme un pare-feu matériel puissant. Ceci est dû au fait que les routeurs sont capables d'inspecter tout le trafic entrant et d'abandonner tout paquet indésirable. Cet article explique comment configurer les paramètres de pare-feu de base sur le routeur VPN CVR100W.

Périphérique applicable

· CVR100W

Version du logiciel

•1.0.1.19

Configuration de base du pare-feu

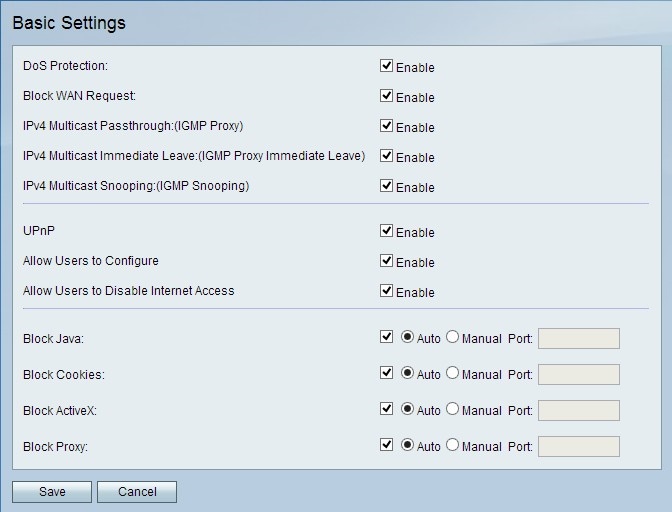

Étape 1. Connectez-vous à l'utilitaire de configuration Web et choisissez Firewall > Basic Settings. La page Basic Settings s'ouvre :

Note: Les étapes 2 à 13 sont facultatives. Vous pouvez configurer ces options en fonction de vos besoins.

Étape 2. Afin d'activer la protection par déni de service (DoS) sur le CVR100W, cochez Activer dans le champ Protection DoS. La protection par déni de service (DoS) est utilisée pour empêcher un réseau d'être victime d'une attaque par déni de service distribué (DDoS). Les attaques DDoS sont destinées à inonder un réseau au point où les ressources du réseau deviennent indisponibles. Le CVR100W utilise la protection DoS pour protéger le réseau par la restriction et la suppression des paquets indésirables.

Étape 3. Afin de bloquer toutes les requêtes ping vers le CVR100W à partir du WAN, cochez la case Enable dans le champ Block WAN Request.

Étape 4. Afin de permettre au trafic de multidiffusion IPv4 de passer par le CVR100W à partir d'Internet, activez Enable dans le champ IPv4 Multicast Passthrough. La multidiffusion IP est une méthode utilisée pour envoyer des datagrammes IP à un groupe désigné de récepteurs dans une seule transmission.

Étape 5. Le proxy IGMP permet au routeur d'interagir avec d'autres périphériques à l'aide de la messagerie IGMP. Immediate Leave permet au CVR100W de quitter le groupe de multidiffusion à une vitesse optimale. Pour activer le congé immédiat du proxy IGMP, cochez Enable dans le champ IPv4 Multicast Immediate Leave.

Étape 6. Afin d'activer la surveillance IGMP qui permet aux autres commutateurs du réseau d'écouter les messages qui vont et viennent entre l'ordinateur et le CVR100W, activez Enable dans le champ de surveillance multidiffusion IPv4.

Étape 7. Afin d'activer UPnP (Universal Plug and Play), activez Enable dans le champ UPnP. UPnP permet de détecter automatiquement les périphériques qui peuvent communiquer avec le CVR100W.

Étape 8. Afin de permettre aux utilisateurs disposant de périphériques compatibles UPnP de configurer des règles de mappage de ports UPnP, cochez Activer dans le champ Autoriser les utilisateurs à configurer. Le mappage de port ou le transfert de port est utilisé pour autoriser les communications entre les hôtes externes et les services fournis au sein d’un réseau local privé.

Étape 9. Afin de permettre aux utilisateurs de désactiver l'accès Internet au périphérique, activez Enable dans le champ Allow Users to Disable Internet Access.

Étape 10. Afin de bloquer le téléchargement des applets java, cochez Bloquer Java dans le champ Bloquer Java. Les applets Java conçues pour des intentions malveillantes peuvent constituer une menace pour la sécurité d'un réseau. Une fois téléchargé, un applet java hostile peut exploiter les ressources réseau. Sélectionnez la case d'option correspondant à la méthode de blocage souhaitée.

· Auto : bloque automatiquement le Java.

· Manual Port : saisissez un port spécifique sur lequel bloquer java.

Étape 11. Si vous ne voulez pas qu'un site Web crée des cookies, cochez la case Bloquer les cookies dans le champ Bloquer les cookies. Les cookies sont créés par les sites Web pour stocker les informations de ces utilisateurs. Les cookies peuvent suivre l'historique Web de l'utilisateur, ce qui peut conduire à une violation de la vie privée. Sélectionnez la case d'option correspondant à la méthode de blocage souhaitée.

· Auto : bloque automatiquement les cookies.

· Manual Port : saisissez un port spécifique sur lequel bloquer les cookies.

Étape 12. Pour empêcher le téléchargement des applets ActiveX, cochez la case Bloquer ActiveX dans le champ Bloquer ActiveX. ActiveX est un type d'applet qui manque de sécurité. Une fois qu'une applet ActiveX est installée sur un ordinateur, elle peut faire tout ce qu'un utilisateur peut faire. Il peut insérer du code nuisible dans le système d'exploitation, surfer sur un intranet sécurisé, modifier un mot de passe ou récupérer et envoyer des documents. Sélectionnez la case d'option correspondant à la méthode de blocage souhaitée.

· Auto : bloque automatiquement ActiveX.

· Manual Port : saisissez un port spécifique sur lequel bloquer ActiveX.

Étape 13. Afin de bloquer les serveurs proxy, cochez la case Bloquer le proxy dans le champ Bloquer le proxy. Les serveurs proxy sont des serveurs qui fournissent une liaison entre deux réseaux distincts. Les serveurs proxy malveillants peuvent enregistrer toutes les données non chiffrées qui leur sont envoyées, telles que les connexions ou les mots de passe. Sélectionnez la case d'option correspondant à la méthode de blocage souhaitée.

· Auto : bloque automatiquement les serveurs proxy.

· Manual Port : saisissez un port spécifique sur lequel bloquer les serveurs proxy.

Étape 14. Cliquez sur Enregistrer pour enregistrer les modifications apportées.

Commentaires

Commentaires