Introduction

Ce document décrit comment dépanner les erreurs du module SecureX pour l'intégration Secure Network Analytics.

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Console Secure Network Analytics (SNA)

- Votre déploiement Secure Network Analytics génère des événements de sécurité et des alarmes comme prévu

- Votre console SNA doit pouvoir se connecter en sortie aux clouds Cisco :

- Nuages Amérique du Nord

| api-sse.cisco.com |

port 443 |

| visibility.amp.cisco.com |

port 443 |

| securex.us.security.cisco.com |

port 443 |

-

- clouds UE

| api.eu.sse.itd.cisco.com |

port 443 |

| visibility.eu.amp.cisco.com |

port 443 |

| securex.eu.security.cisco.com |

port 443 |

- Clouds Asie (APJC)

| api.eu.sse.itd.cisco.com |

port 443 |

| visibility.apjc.amp.cisco.com |

port 443 |

| securex.apjc.security.cisco.com |

port 443 |

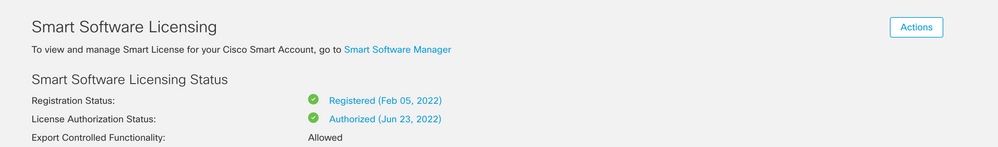

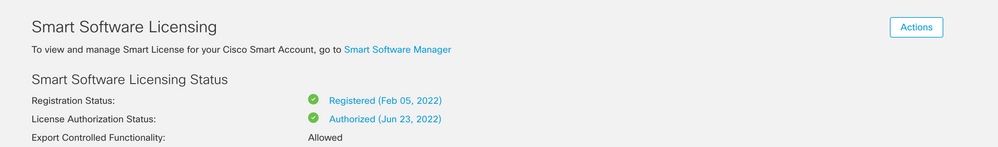

- Votre SNA est enregistré dans Smart Licensing. Accédez à Central Management > Smart Licensing, comme indiqué dans l'image :

- Il est recommandé d'utiliser le même compte Smart/compte virtuel que celui utilisé pour le produit SecureX

- Vous avez un compte pour accéder à SecureX. Pour utiliser SecureX et les outils associés, vous devez disposer d'un compte sur le cloud régional que vous utilisez

Remarque : si vous ou votre entreprise disposez déjà de comptes sur votre cloud régional, utilisez le compte qui existe déjà. N'en créez pas de nouveau.

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de logiciel suivantes :

- Console Cisco Security Services Exchange (SSE)

- Secure Network Analytics v7.2.1 ou ultérieure

- Console SecureX

Remarque : le compte de chaque console doit disposer de droits d'administrateur pour pouvoir effectuer une modification.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

Cisco SecureX est la plate-forme du cloud Cisco qui vous aide à détecter, à analyser, analyser les menaces, y répondre et utiliser les données agrégées de plusieurs produits et sources. Cette intégration vous permet d'effectuer ces tâches dans Secure Network Analytics (anciennement StealthWatch) :

- Utilisez les vignettes Secure Network Analytics (présentées sous la forme StealthWatch) sur le SecureX Tableau de bord pour surveiller les indicateurs opérationnels clés

- Utilisez le menu SecureX pour basculer vers votre solution de sécurité Cisco ou vers une solution tierce intégrations

- Fournir un accès à votre ruban SecureX

- Envoi d'alarmes Secure Network Analytics à la réponse aux menaces Cisco SecureX (anciennement Cisco Threat Response) Banque d'informations privées

- Autoriser SecureX à demander des événements de sécurité à Secure Network Analytics pour enrichir contexte d'investigation dans les workflows de réponse aux menaces

Reportez-vous au dernier Guide d'intégration SecureX et Secure Network Analytics ici.

Erreurs du module Secure Network Analytics

Ce document aide à dépanner n'importe lequel de ces messages d'erreur sur le module d'intégration Secure Network Analytics :

"Module Error: Stealthwatch Enterprise remote-server-error: {:error (not (map? a-java.lang.String))} [:invalid-server-response]"

"There was an unexpected error in the module"

Méthodes de connexion SNA CLI

Il existe deux rôles d'utilisateur afin de se connecter via SSH à l'interface de ligne de commande SNA

Vous devez vous connecter via SSH avec l'adresse IP du périphérique et le rôle d'utilisateur racine. (Vous avez des actions limitées en tant que rôle d'utilisateur Sysadmin)

Dépannage

Remarque : le dépannage mentionné dans ce document doit être effectué et supervisé par un ingénieur du centre d'assistance technique Cisco. Veuillez ouvrir un dossier afin d'obtenir l'assistance appropriée de l'équipe d'assistance du TAC Cisco.

Redémarrer les services SSE et CTR

Étape 1. Si le module SNA SecureX déclenche l'un des messages d'erreur, connectez-vous via SSH au périphérique SNA en tant qu'utilisateur racine.

Étape 2. Exécutez les commandes suivantes afin de redémarrer les services sse-connector et ctr-integration :

docker restart svc-sse-connector

docker restart svc-ctr-integration

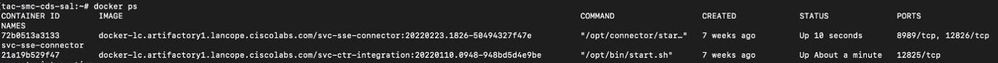

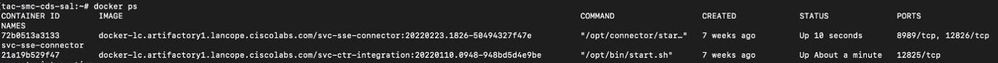

Étape 3. Exécutez cette commande pour vérifier l'état des services :

docker ps

Les services doivent afficher l'état UP (également, vous pouvez voir les changements d'heure d'état quand le service est démarré/redémarré), comme indiqué dans l'image :

Étape 4. Actualisez les vignettes du module SNA dans le portail SecureX, le tableau de bord commence à afficher les données SNA appropriées.

Configurer le nom de domaine complet du SMC

Si les services sse-connector et ctr-integration ne résolvent pas le problème, accédez à l'emplacement /lancope/var/logs/containers et exécutez cette commande :

cat the svc-sse-connector.log

Vérifiez si vous obtenez ce message d'erreur dans les journaux :

docker/svc-sse-connector[1193]: time="2021-05-26T09:19:20.921548198Z" level=info msg="[FlowID:

;MsgID:

] HTTP command [/ctr/health] with cmdID [

] failed: Post https://X.X.X.X/ctr/health: x509: cannot validate certificate for X.X.X.X because it doesn't contain any IP SANs"

Si la ligne existe, vous devez modifier le fichier docker-compose.yml afin de corriger cette erreur.

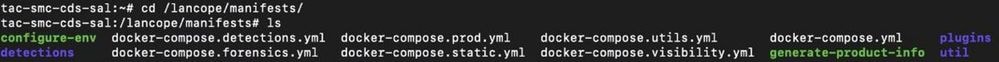

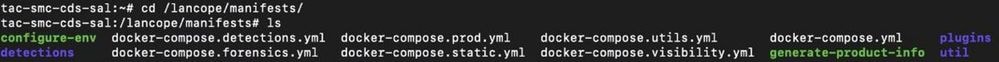

Étape 1. Naviguez dans /lancope/manifests/ path et localisez le fichier docker-compose.yml, comme indiqué dans l'image :

Étape 2. Exécutez cette commande afin de modifier le fichier docker-compose.yml :

cat docker-compose.yml

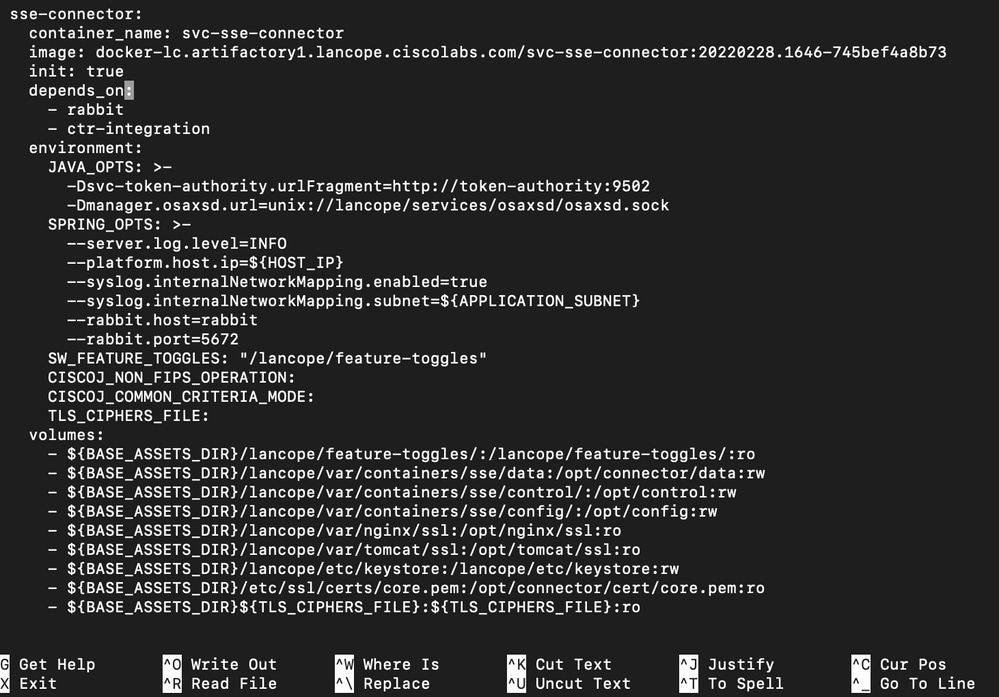

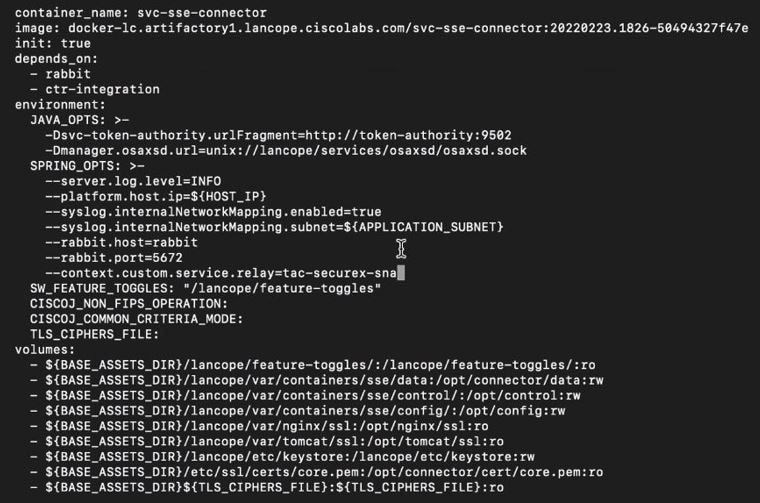

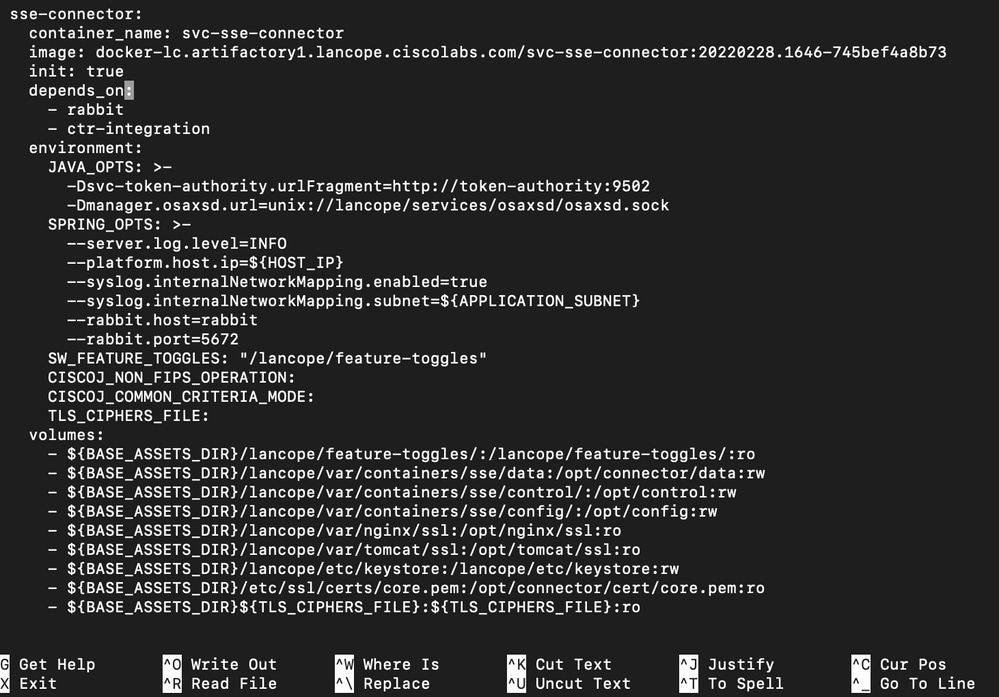

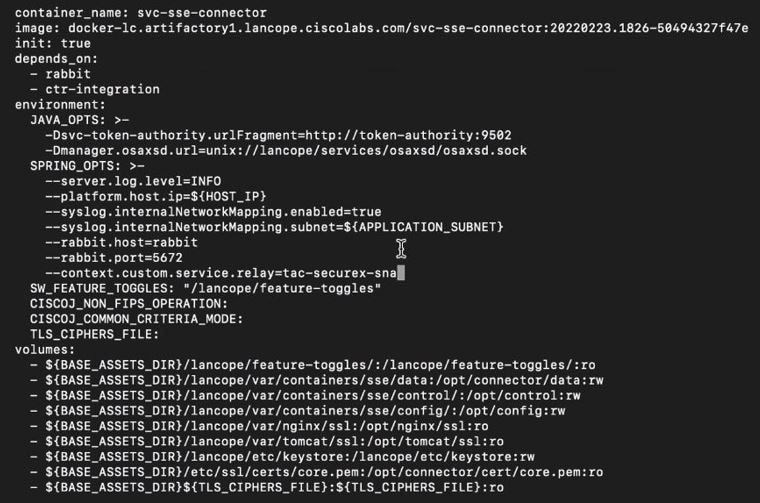

Vous pouvez utiliser votre méthode préférée pour l'éditer (Nano ou Vim) afin de rechercher le conteneur se-connector détails, comme indiqué dans l'image :

Étape 3. Accédez à la ligne SPRING_OPTS et ajoutez la ligne de commande suivante :

--context.custom.service.relay=smc_hostname

Le smc_hostname est le nom de domaine complet de votre SNA, comme indiqué dans l'image :

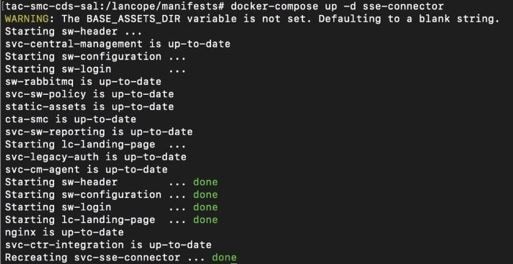

Étape 4. Enregistrez la nouvelle modification et exécutez la commande suivante :

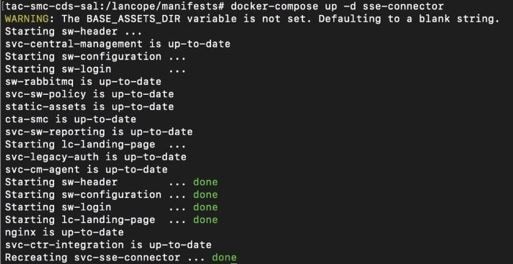

docker-compose up -d sse-connector

Il recrée le fichier docker-compose.yml avec les détails SNA appropriés, le résultat doit afficher l'état done, comme indiqué dans l'image :

Vérifier

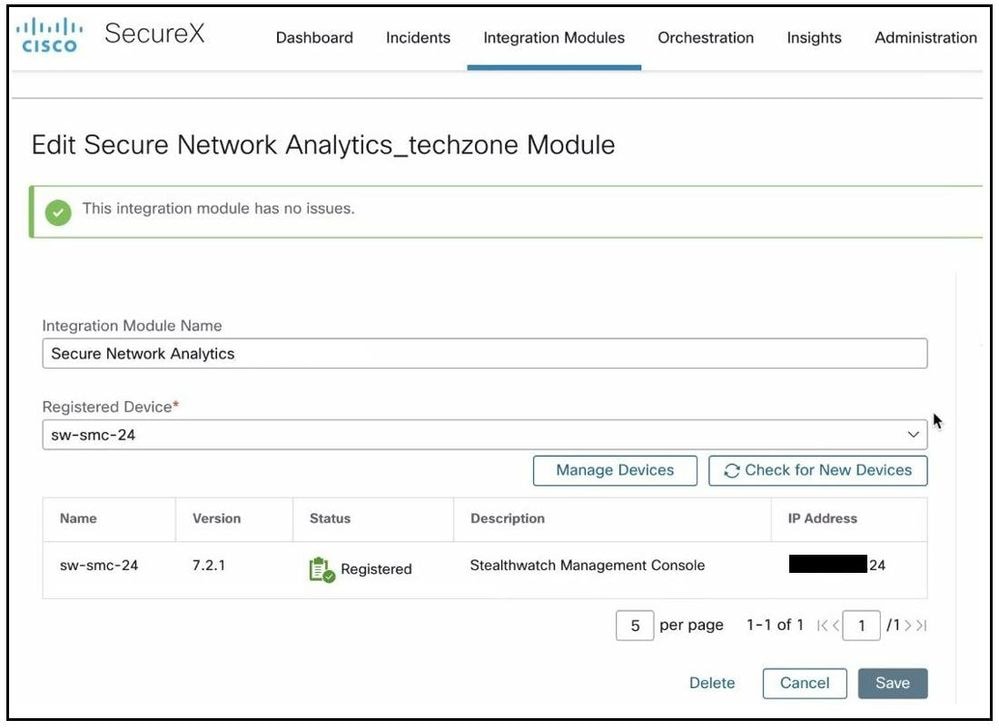

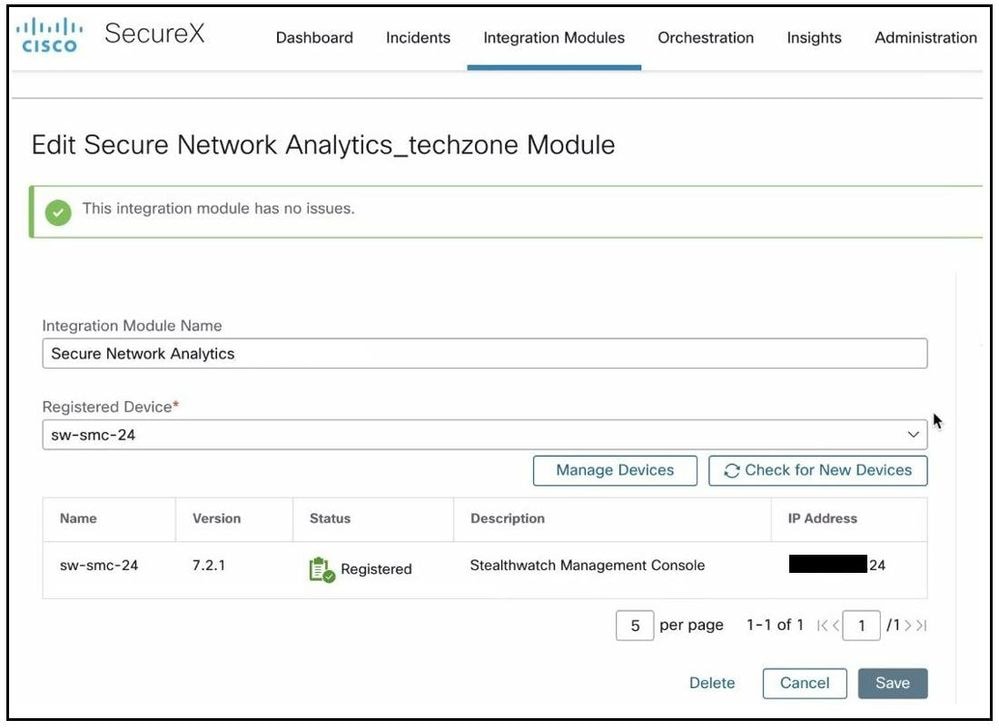

À partir du portail SecureX, vérifiez que le périphérique SNA est correctement enregistré et que le module ne présente aucun problème, comme illustré dans l'image :

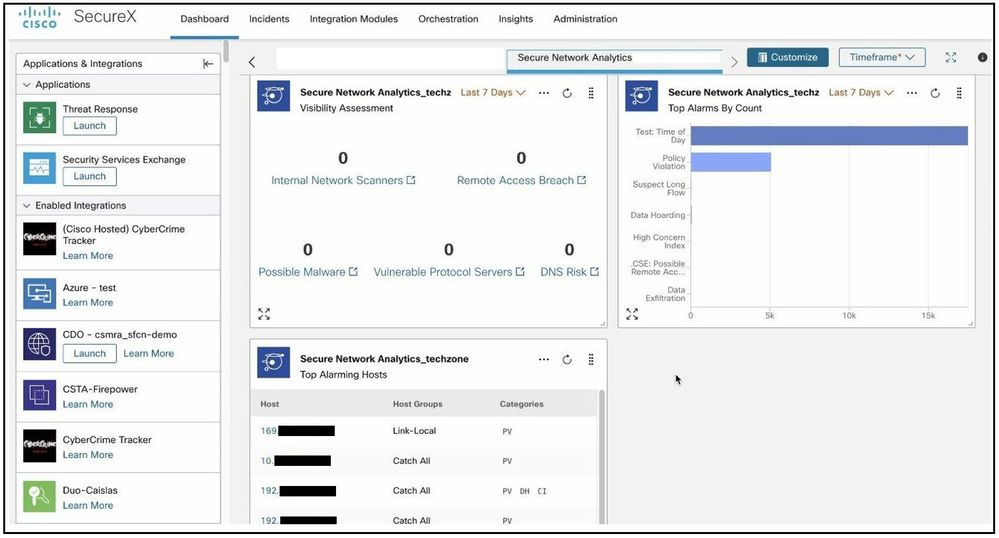

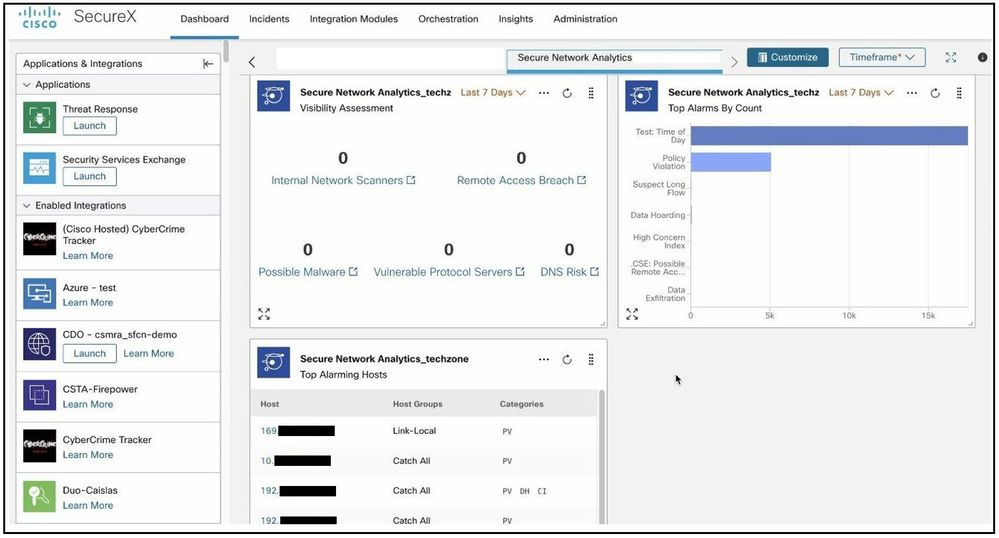

Actualisez les vignettes du module SNA, le tableau de bord commence à afficher les données SNA appropriées, comme illustré dans l'image :

Informations connexes

Commentaires

Commentaires