Créer une entreprise SecureX avec Cisco Secure Sign-On

Options de téléchargement

-

ePub (841.8 KB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (514.7 KB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Contenu

Introduction

Ce document décrit les étapes à suivre pour créer une nouvelle entreprise SecureX à l'aide de Cisco Secure Sign-On.

Contribué par Uriel Torres, Brenda Marquez, et édité par Yeraldin Sanchez, ingénieur du TAC Cisco.

Conditions préalables

Conditions requises

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Navigation de base dans Cisco Security Service Exchange (SSE)

- Un compte Smart/virtuel Cisco ou l'un des périphériques suivants :

- E-mail/Web Security Management Appliance (SMA)

- Pare-feu

- Dispositif de sécurité de la messagerie (ESA)

- Appareil de sécurité Web (WSA)

- Stealthwatch Enterprise

Components Used

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Cisco SSE

- SecureX version 1.52

- Cisco Duo Mobile Android version 3.34.0

- ESA avec Async OS version 13.0.0

- Firefox Mac Version 78.0.1

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

La plate-forme Cisco SecureX connecte l'étendue de la gamme de sécurité intégrée de Cisco et l'infrastructure du client pour une expérience cohérente qui unifie la visibilité, permet l'automatisation et renforce votre sécurité sur l'ensemble du réseau, des terminaux, du cloud et des applications. En connectant la technologie à une plate-forme intégrée, SecureX fournit des informations mesurables, des résultats souhaitables et une collaboration interéquipes inégalée.

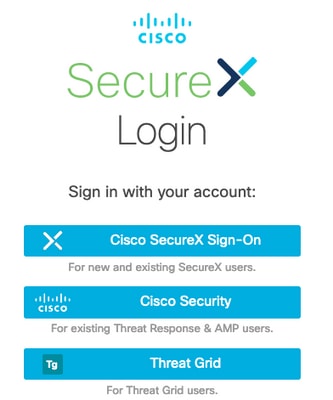

Cisco SecureX dispose de 3 méthodes de connexion différentes :

- Connexion sécurisée Cisco

- Compte de sécurité Cisco (CSA)

- Compte Threat Grid

Dans cet article, une nouvelle entreprise SecureX est créée avec Cisco Secure Sign-On.

Dépannage

Cette section fournit les informations que vous pouvez utiliser pour dépanner votre configuration.

Créer le compte Cisco Secure Sign-On

Astuce : Utilisez une fenêtre privée afin d'éviter les éventuels problèmes de cache à partir du navigateur Web.

Conseil : Il est recommandé de créer un e-mail sans relation avec un compte de sécurité Cisco afin d'éviter les doublons de comptes.

Afin de créer le compte Cisco Secure Sign-On :

- Dans le navigateur Web, accédez à https://sign-on.security.cisco.com/signin/register.

- Complétez les informations et cliquez sur Register, comme indiqué dans l'image.

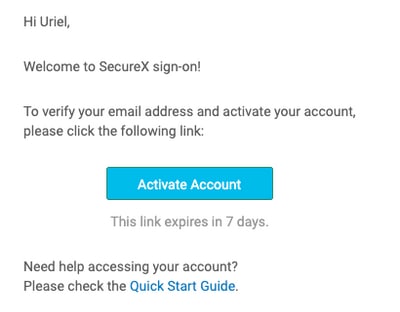

- Un e-mail est envoyé à l'e-mail utilisé pour l'enregistrement, comme illustré sur l'image.

- Le lien Activer le compte a le format URL https://sign-on.security.cisco.com/tokens/[RegistryToken]/verify

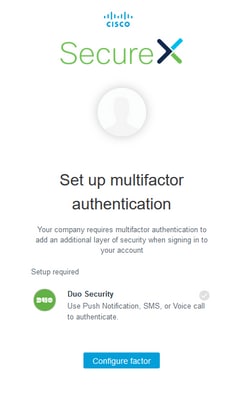

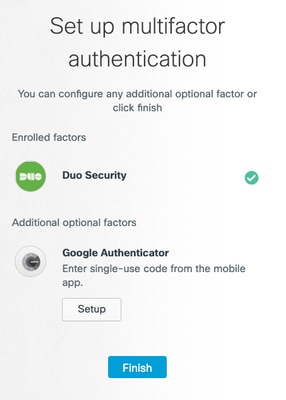

- Terminez le processus d'enregistrement avec DUO.

- Cliquez sur le bouton Configurer le facteur.

- Cliquez sur le bouton Start Setup, comme illustré dans l'image.

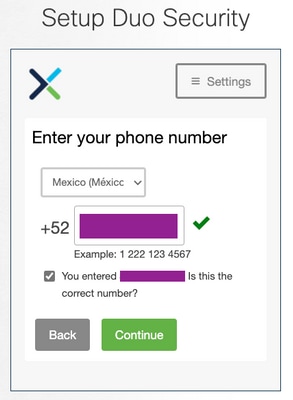

- Continuez la configuration et utilisez votre numéro de téléphone pour créer l'authentification à deux facteurs.

- Cliquez sur le bouton Terminer pour terminer le processus d'inscription.

- Cliquez sur Créer mon compte, comme suit.

Créer le compte Cisco SSE

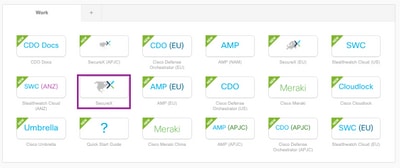

- La page Connexion sécurisée s'affiche.

- Cliquez sur SecureX (Pour ce guide, la région Amérique du Nord est utilisée).

- Connectez-vous à SecureX avec DUO et à Cisco Secure Sign-On.

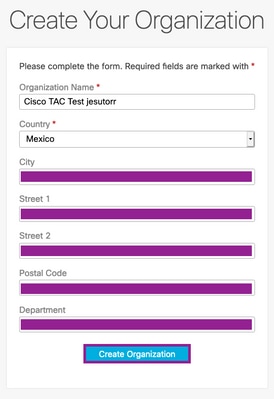

- Créez votre nouvelle organisation SecureX.

- Une fois l'organisation créée, le compte doit être activé.

Activer le compte SecureX via SSE

- Pour ce guide, un périphérique ESA est utilisé afin d'activer SecureX.

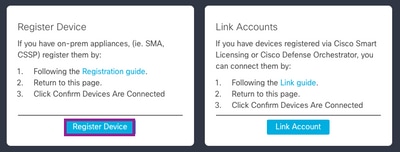

- Cliquez sur le bouton Connect.

- Dans la fenêtre Connect Device, un périphérique ou un compte Cisco Smart/Virtual peut être utilisé pour l'activer.

- Pour ce guide, cliquez sur le bouton Register Device.

Astuce : Afin d'enregistrer d'autres périphériques que ESA, dans la fenêtre Connect Device, vous pouvez trouver le guide d'inscription et le guide de liaison.

- Vous êtes redirigé vers le portail Cisco Security Service Exchange (SSE).

- Sur SSE, accédez aux services cloud et activez Cisco SecureX Threat Response and Evant.

- Sur SSE, accédez à la section Périphériques.

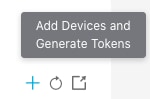

- Cliquez sur l'option Ajouter des périphériques et générer des jetons.

Astuce : Vous trouverez plus d'informations sur l'enregistrement d'un périphérique avec le jeton : Ici.

- Copiez le jeton d'enregistrement.

- Accès à l'interface utilisateur ESA.

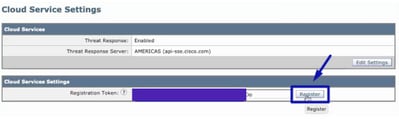

- Sur l'ESA, accédez à Réseau > Paramètres des services cloud.

- Dans la fenêtre Paramètres des services cloud, cliquez sur le bouton Modifier les paramètres.

- Activez Threat Response, le serveur cloud (AMERICAS dans ce guide).

- Validez les modifications.

- Collez le jeton d'enregistrement et cliquez sur le bouton Register, comme indiqué dans l'image.

- Rechargez la page SSE, accédez à Périphériques et le périphérique ESA s'affiche.

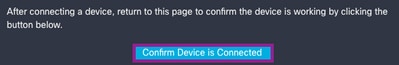

- Accédez à SecureX et cliquez sur le bouton Confirmer que le périphérique est connecté.

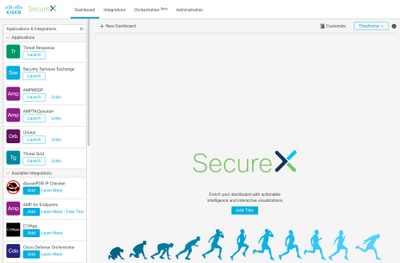

- Après la confirmation, vous êtes redirigé vers le portail SecureX, comme indiqué dans l'image.

Gérer les utilisateurs dans SecureX (Inviter, Activer, Désactiver)

Si le compte SecureX a été activé avec Advanced Malware Protection (AMP) pour les terminaux, les utilisateurs sont gérés directement sur la console AMP.

Si le compte a été activé sans AMP, les utilisateurs sont gérés directement sur la console SecureX, sur SecureX vous pouvez avoir 2 types de rôles :

- Admin

- Utilisateur

Afin d'autoriser le rôle Utilisateur, sur SecureX, accédez à Votre compte > Utilisateurs, cochez Autoriser les utilisateurs non admin, comme indiqué dans l'image.

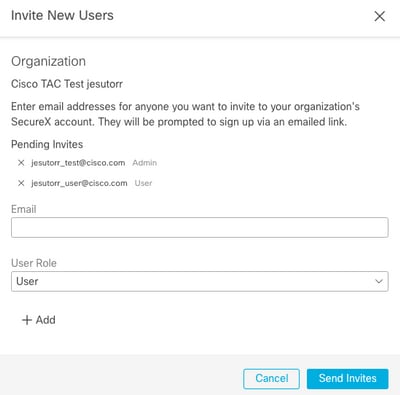

Inviter un utilisateur

Vous pouvez ajouter de nouveaux utilisateurs à l'organisation SecureX.

- Afin d'ajouter un nouveau rôle d'utilisateur (administrateur ou utilisateur) sur SecureX.

- Accédez à la section Administration > Inviter un utilisateur.

- Utilisez l'e-mail et le rôle du nouvel utilisateur.

- Cliquez sur le bouton Ajouter.

- Si vous voulez ajouter d'autres utilisateurs, remplissez les informations du nouvel utilisateur et cliquez sur le bouton Ajouter.

- Répétez ce processus jusqu'à ce que tous vos utilisateurs soient ajoutés.

- Cliquez sur le bouton Envoyer les invitations.

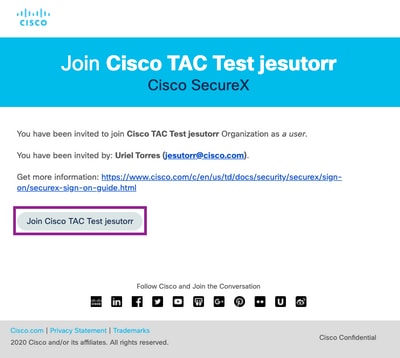

- Le nouvel utilisateur reçoit un e-mail contenant les informations permettant d'accéder au compte Secure X.

- Cliquez sur Joindre...Bouton <Nom de l'entreprise>.

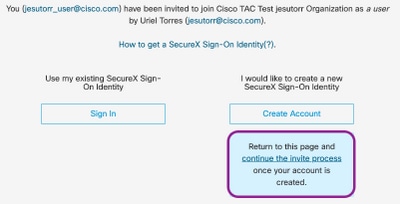

- L'e-mail est redirigé vers la page de connexion d'invitation Secure X.

- Cliquez sur Continuer le processus d'invitation.

- Remplissez le formulaire d'inscription.

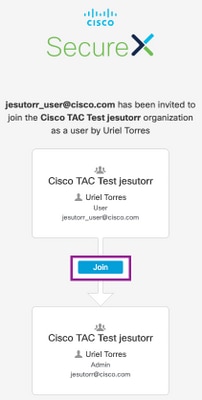

- Une fois l'enregistrement terminé, cliquez sur le bouton Joindre, comme l'illustre l'image.

- Une fois que l'utilisateur clique sur la jointure, un nouvel utilisateur est disponible dans la fenêtre Administrateur.

- Afin de gérer les utilisateurs avec un compte Admin dans SecureX, accédez à la section Administration.

- Dans la fenêtre Administration, les utilisateurs peuvent être activés/désactivés ou promus/rétrogradés, comme l'illustre l'image.

Note: Pour le moment, les utilisateurs ne peuvent pas être supprimés de SecureX, si un utilisateur n'est pas nécessaire, peut être désactivé.

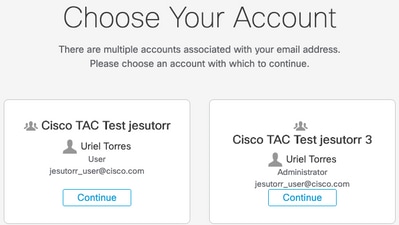

Remarque : Vous pouvez avoir différentes activités SecureX avec le même compte Secure Sign-On, au moment où vous utilisez l'option Secure Sign-On, le compte peut être sélectionné.

Contribution d’experts de Cisco

- Uriel TorresCisco TAC Engineer

- Brenda MarquezCisco TAC Engineer

- Edited by Yeraldin SanchezCisco TAC Engineer

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires