Configurer ASR9k TACACS avec le serveur Cisco Secure ACS 5.x

Options de téléchargement

-

ePub (3.1 MB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (1.3 MB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit la configuration du routeur ASR 9000 Series Aggregation Services Router (ASR) pour l'authentification et l'autorisation via TACACS+ avec le serveur Cisco Secure Access Control Server (ACS) 5.x.

Cet exemple illustre la mise en oeuvre du modèle administratif d'autorisation basée sur les tâches utilisé pour contrôler l'accès des utilisateurs dans le système logiciel Cisco IOS XR. Les principales tâches requises pour mettre en oeuvre l'autorisation basée sur les tâches impliquent la configuration des groupes d'utilisateurs et des groupes de tâches. Les groupes d'utilisateurs et les groupes de tâches sont configurés par l'intermédiaire du jeu de commandes du logiciel Cisco IOS XR utilisé pour les services d'authentification, d'autorisation et de comptabilité (AAA). Les commandes d'authentification sont utilisées pour vérifier l'identité d'un utilisateur ou d'une entité de sécurité. Les commandes d'autorisation permettent de vérifier qu'un utilisateur authentifié (ou principal) est autorisé à effectuer une tâche spécifique. Les commandes de comptabilisation sont utilisées pour la journalisation des sessions et pour créer une piste d'audit en enregistrant certaines actions générées par l'utilisateur ou le système.

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Déploiement et configuration de base du routeur ASR 9000

- Déploiement et configuration ACS 5.x.

- protocole TACACS+

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- ASR 9000 avec logiciel Cisco IOS XR, version 4.3.4

- Cisco Secure ACS 5.7

Les informations contenues dans ce document ont été créées à partir des périphériques dans un environnement de laboratoire spécifique. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est actif, assurez-vous de comprendre l'impact potentiel de toute modification de configuration.

Configuration

Composants prédéfinis sur IOS XR

IOS XR contient des groupes d'utilisateurs et des groupes de tâches prédéfinis. L'administrateur peut utiliser ces groupes prédéfinis ou définir des groupes personnalisés selon les besoins.

Groupes d'utilisateurs prédéfinis

Ces groupes d'utilisateurs sont prédéfinis sur IOS XR :

| Groupe d'utilisateurs | Privilèges |

|---|---|

| cisco-support | Fonctions de débogage et de dépannage (généralement utilisées par le personnel du support technique Cisco). |

| netadmin | Configurez des protocoles réseau tels que OSPF (Open Shortest Path First) (généralement utilisé par les administrateurs réseau). |

| opératrice | Effectuer des activités de surveillance quotidiennes et disposer de droits de configuration limités. |

| root-lr | Affichez et exécutez toutes les commandes dans un RP unique. |

| système-racine | Affichez et exécutez toutes les commandes pour tous les RP du système. |

| administrateur système | Effectuez des tâches d'administration système pour le routeur, telles que la gestion de l'emplacement de stockage des vidages de mémoire ou la configuration de l'horloge NTP (Network Time Protocol). |

| admin. service | Effectuer des tâches d'administration de service, telles que le contrôleur de limites de session (SBC). |

Le groupe d'utilisateurs du système racine dispose d'une autorisation prédéfinie, c'est-à-dire qu'il est entièrement responsable des ressources gérées par les utilisateurs du système racine et de certaines responsabilités dans d'autres services.

Utilisez ces commandes pour vérifier les groupes d'utilisateurs prédéfinis :

RP/0/RSP1/CPU0:ASR9k#show aaa usergroup ? | Output Modifiers root-lr Name of the usergroup netadmin Name of the usergroup operator Name of the usergroup sysadmin Name of the usergroup root-system Name of the usergroup serviceadmin Name of the usergroup cisco-support Name of the usergroup WORD Name of the usergroup <cr>

Groupes de tâches prédéfinis

Ces groupes de tâches prédéfinis sont disponibles pour les administrateurs, généralement pour la configuration initiale :

- cisco-support : tâches du personnel d'assistance Cisco

- netadmin : tâches d'administrateur réseau

- opérateur : tâches quotidiennes de l'opérateur (à des fins de démonstration)

- root-lr : tâches de l'administrateur du routeur de domaine sécurisé

- root-system : tâches de l'administrateur système

- sysadmin : tâches d'administrateur système

- serviceadmin : tâches d'administration de service, par exemple, SBC

Utilisez ces commandes pour vérifier les groupes de tâches prédéfinis :

RP/0/RSP1/CPU0:ASR9k#show aaa taskgroup ? | Output Modifiers root-lr Name of the taskgroup netadmin Name of the taskgroup operator Name of the taskgroup sysadmin Name of the taskgroup root-system Name of the taskgroup serviceadmin Name of the taskgroup cisco-support Name of the taskgroup WORD Name of the taskgroup <cr>

Utilisez cette commande pour vérifier les tâches prises en charge :

RP/0/RSP1/CPU0:ASR9k#show aaa task supported

Voici la liste des tâches prises en charge :

| AAA |

Liste De Contrôle D'Accès |

Admin |

Ancp |

Distributeur Automatique |

services de base |

Bcdl |

Bfd |

bgp |

| Amorcer |

Offre Groupée |

call-home |

Cdp |

Chef |

Cgn |

cisco-support |

config-mgmt |

config-services |

| Crypto |

Diag |

Interdit |

Pilotes |

Dwdm |

Eem |

eigrp |

ethernet-services |

ext-access |

| Tissu |

gestionnaire des pannes |

Système de fichiers |

Pare-Feu |

Fr |

HDLC |

services d'accueil |

Hsrp |

interface |

| Stocks |

ip-services |

IPv4 |

Ipv6 |

isis |

L2vpn |

Li |

Lisp |

journalisation |

| Lpts |

Monitor |

mpls-ldp |

mpls-static |

mpls-te |

Multidiffusion |

Netflow |

Réseau |

nps |

| ospf |

Ouni |

Pbr |

pkg-mgmt |

post-dpt |

Ppp |

QoS |

Rcmd |

nervure |

| rip |

root-lr |

système-racine |

route-map |

route-policy |

Sbc |

SNMP |

sonet-sdh |

static |

| Sysmgr |

système |

Transport |

accès par téléscripteur |

Tunnel |

Universel |

Vlan |

Vpdn |

vrrp |

Chacune des tâches mentionnées ci-dessus peut recevoir l'une de ces autorisations ou les quatre.

| Lire |

Spécifie une désignation qui autorise uniquement une opération de lecture. |

| Écrire |

Spécifie une désignation qui autorise une opération de modification et autorise implicitement une opération de lecture. |

| Exécuter |

Spécifie une désignation qui autorise une opération d'accès ; par exemple, ping et Telnet. |

| Déboguer |

Spécifie une désignation qui autorise une opération de débogage. |

Composants définis par l'utilisateur sur IOS XR

Groupes d'utilisateurs définis par l'utilisateur

L'administrateur peut configurer ses propres groupes d'utilisateurs pour répondre à des besoins particuliers. Voici l'exemple de configuration :

RP/0/RSP1/CPU0:ASR9k(config)#usergroup TAC-Defined RP/0/RSP1/CPU0:ASR9k(config-ug)#taskgroup operator RP/0/RSP1/CPU0:ASR9k(config-ug)#commit

Groupes de tâches définis par l'utilisateur

L'administrateur peut configurer ses propres groupes de tâches pour répondre à des besoins particuliers. Voici l'exemple de configuration :

RP/0/RSP1/CPU0:ASR9k(config)#taskgroup TAC-Defined-TASK RP/0/RSP1/CPU0:ASR9k(config-tg)#task ? debug Specify a debug-type task ID execute Specify a execute-type task ID read Specify a read-type task ID write Specify a read-write-type task ID RP/0/RSP1/CPU0:ASR9k(config-tg)#task read aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task write aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task execute aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task debug aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task read acl RP/0/RSP1/CPU0:ASR9k(config-tg)#task write acl RP/0/RSP1/CPU0:ASR9k(config-tg)#task execute acl RP/0/RSP1/CPU0:ASR9k(config-tg)#commit RP/0/RSP1/CPU0:ASR9k#show aaa taskgroup TAC-Defined-TASK Task group 'TAC-Defined-TASK' Task IDs included directly by this group: Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE Task group 'TAC-Defined-TASK' has the following combined set of task IDs (including all inherited groups): Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE

Si vous ne savez pas comment trouver le groupe de tâches et l'autorisation nécessaires pour une commande donnée, vous pouvez utiliser la commande description pour la trouver. Voici un exemple :

Exemple 1 :

RP/0/RSP1/CPU0:ASR9k#describe show aaa usergroup Package: ..... User needs ALL of the following taskids: aaa (READ) RP/0/RSP1/CPU0:ASR9k#

Afin de permettre à un utilisateur d'exécuter la commande show aaa usergroup, vous devez autoriser cette ligne dans le groupe de tâches :

tâche lecture aaa

Exemple 2 :

RP/0/RSP1/CPU0:ASR9k(config)#describe aaa authentication login default group tacacs+ Package: ..... User needs ALL of the following taskids: aaa (READ WRITE) RP/0/RSP1/CPU0:ASR9k(config)#

Afin de permettre à un utilisateur d'exécuter la commande aaa authentication login default group tacacs+ à partir du mode de configuration, vous devez autoriser cette ligne dans le groupe de tâches :

tâche lecture écriture aaa

Vous pouvez définir le groupe d'utilisateurs qui peut importer plusieurs groupes de tâches. Voici l'exemple de configuration :

RP/0/RSP1/CPU0:ASR9k#show aaa usergroup TAC-Defined Tue Feb 16 00:50:56.799 UTC User group 'TAC-Defined' Inherits from task group 'operator' User group 'TAC-Defined' has the following combined set of task IDs (including all inherited groups): Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ RP/0/RSP1/CPU0:ASR9k#conf t RP/0/RSP1/CPU0:ASR9k(config)#usergroup TAC-Defined RP/0/RSP1/CPU0:ASR9k(config-ug)#taskgroup TAC-Defined-TASK RP/0/RSP1/CPU0:ASR9k(config-ug)#commit RP/0/RSP1/CPU0:ASR9k#show aaa usergroup TAC-Defined Tue Feb 16 00:51:31.494 UTC User group 'TAC-Defined' Inherits from task group 'operator' Inherits from task group 'TAC-Defined-TASK' User group 'TAC-Defined' has the following combined set of task IDs (including all inherited groups): Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ

Configuration AAA sur le routeur

Définissez un serveur TACACS sur le routeur :

Vous définissez ici l'adresse IP du serveur ACS comme serveur tacacs avec la clé cisco

RP/0/RSP1/CPU0:ASR9k(config)#tacacs-server host 10.106.73.233 port 49 RP/0/RSP1/CPU0:ASR9k(config-tacacs-host)#key 0 cisco RP/0/RSP1/CPU0:ASR9k(config-tacacs-host)#commit ! tacacs-server host 10.106.73.233 port 49 key 7 14141B180F0B !

Pointez l'authentification et l'autorisation vers le serveur TACACS externe.

#aaa authentication login default group tacacs+ local #aaa authorization exec default group tacacs+ local

Autorisation de commande (facultatif) :

#aaa authorization commands default group tacacs+

Pointez la comptabilité vers le serveur externe (facultatif).

#aaa accounting commands default start-stop group tacacs+ #aaa accounting update newinfo

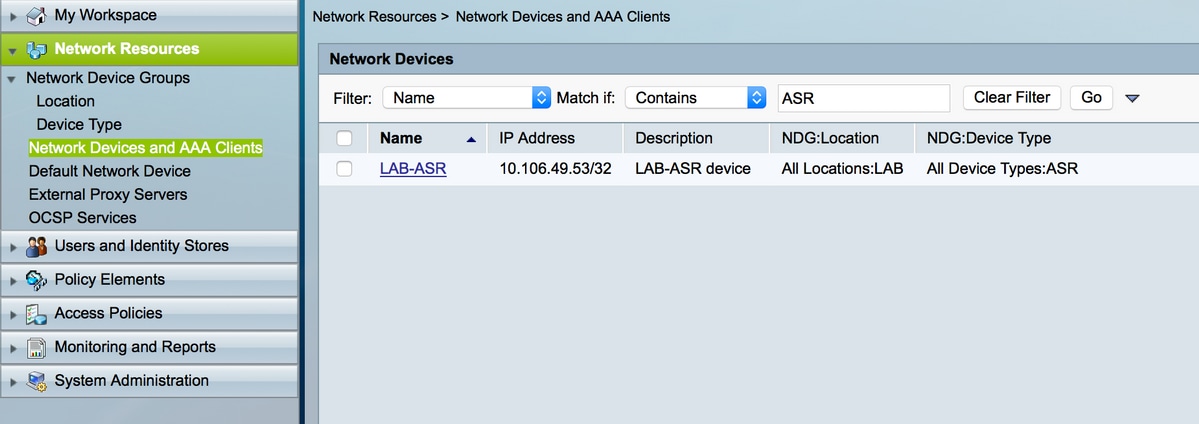

Configuration du serveur ACS

Étape 1. Afin de définir l'IP du routeur dans la liste des clients AAA sur le serveur ACS, naviguez vers Ressources réseau > Périphériques réseau et clients AAA, comme montré dans l'image. Dans cet exemple, vous définissez cisco comme secret partagé comme configuré dans l'ASR.

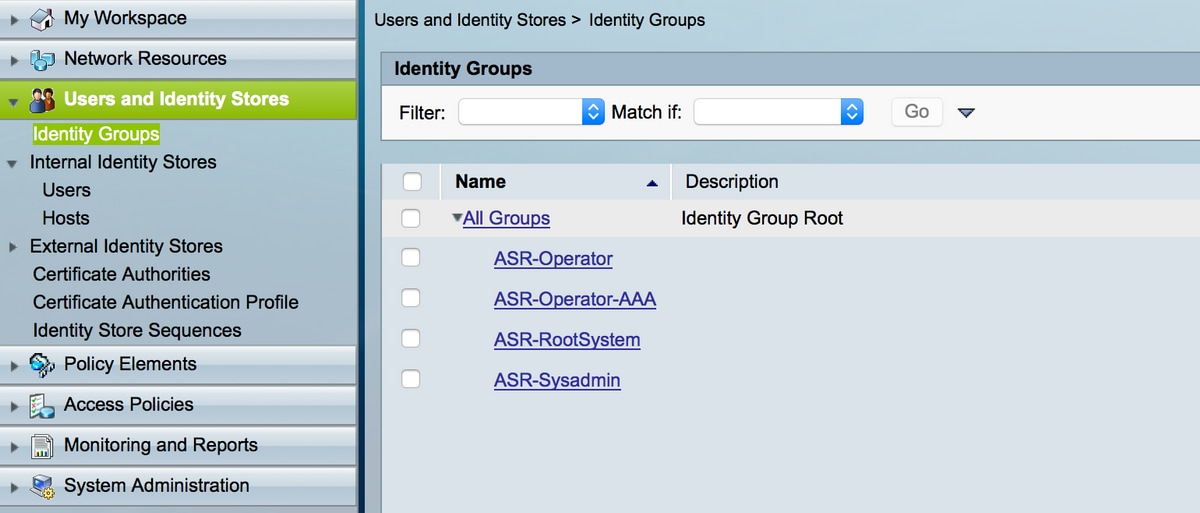

Étape 2. Définissez les groupes d'utilisateurs en fonction de vos besoins. Dans l'exemple, comme illustré dans cette image, vous utilisez quatre groupes.

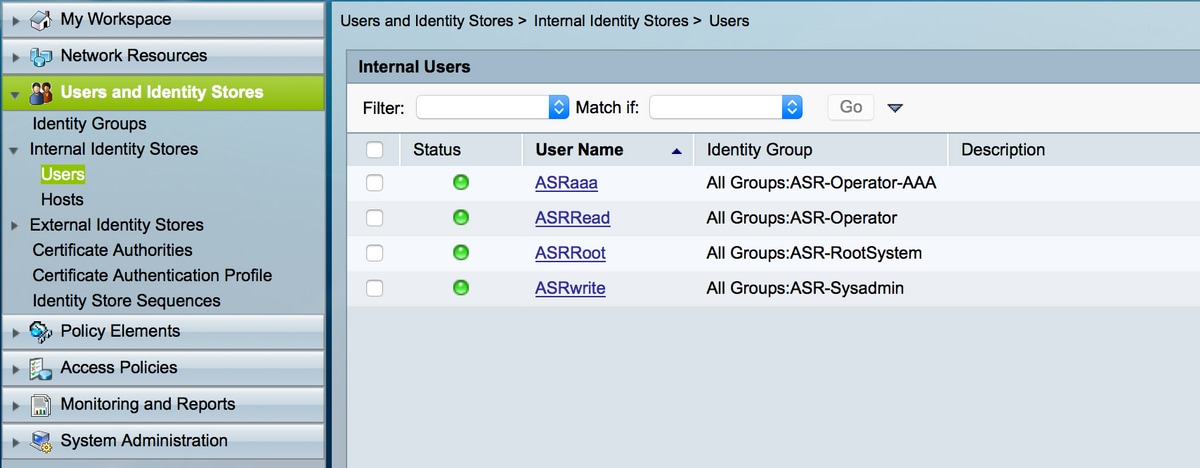

Étape 3. Comme l'illustre l'image, créez les utilisateurs et mappez-les au groupe d'utilisateurs respectif créé ci-dessus.

Remarque : dans cet exemple, les utilisateurs internes ACS pour l'authentification sont utilisés, si vous voulez utiliser les utilisateurs créés dans les magasins d'identité externes, vous pouvez également les utiliser. Dans cet exemple, les utilisateurs de la source d'identité externe ne sont pas couverts. .

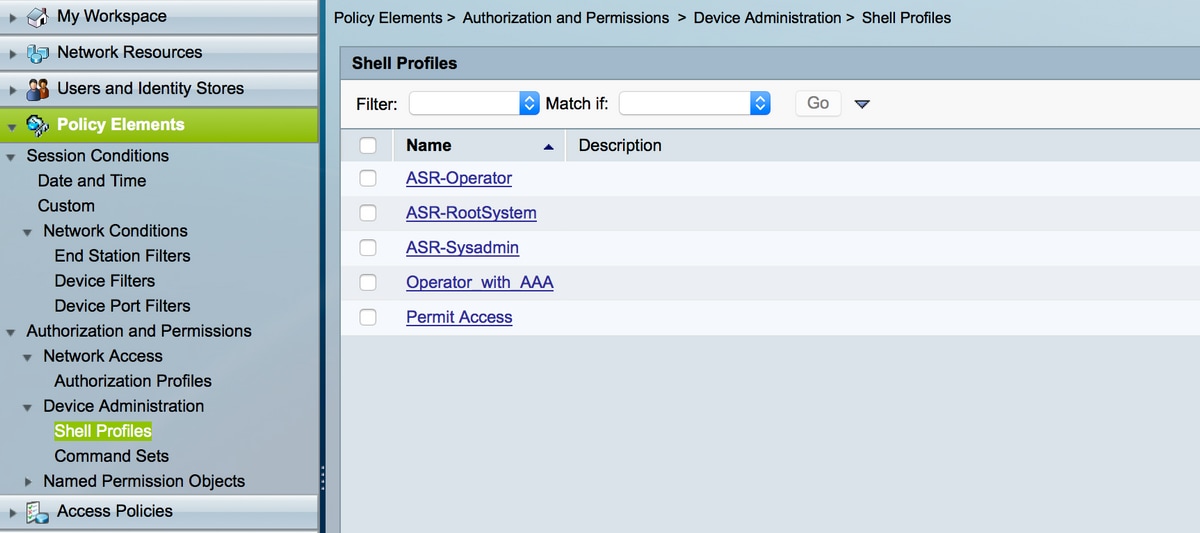

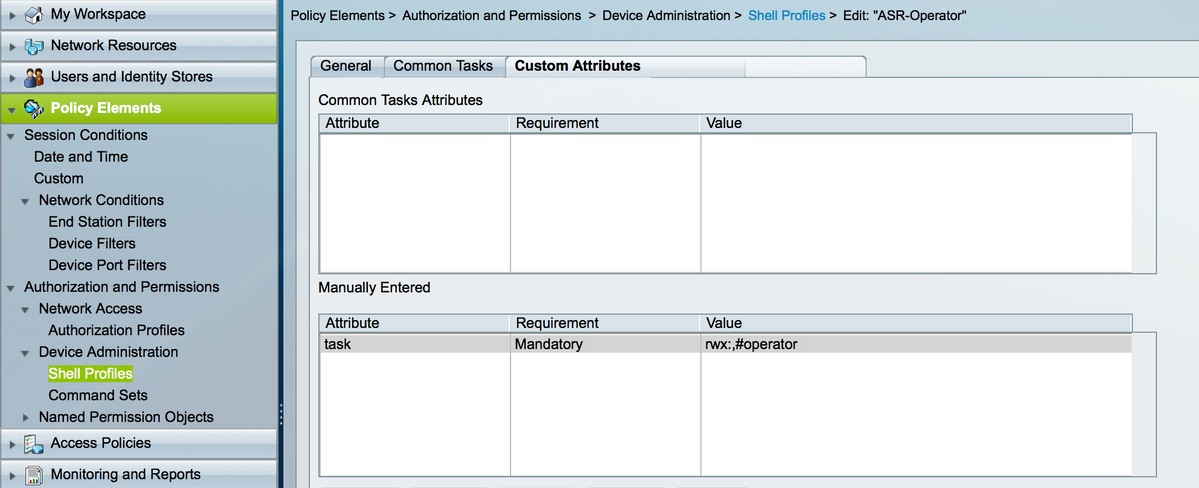

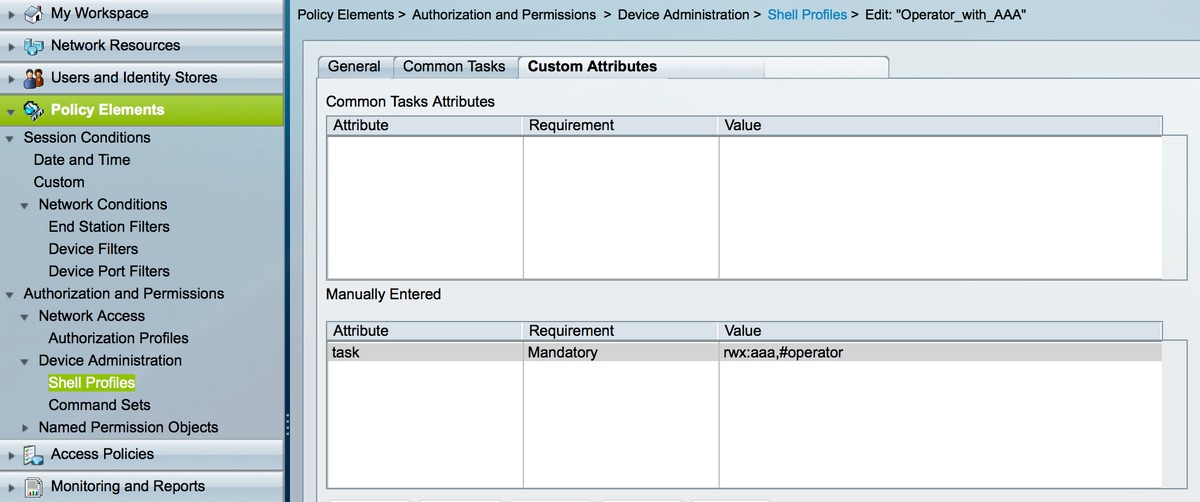

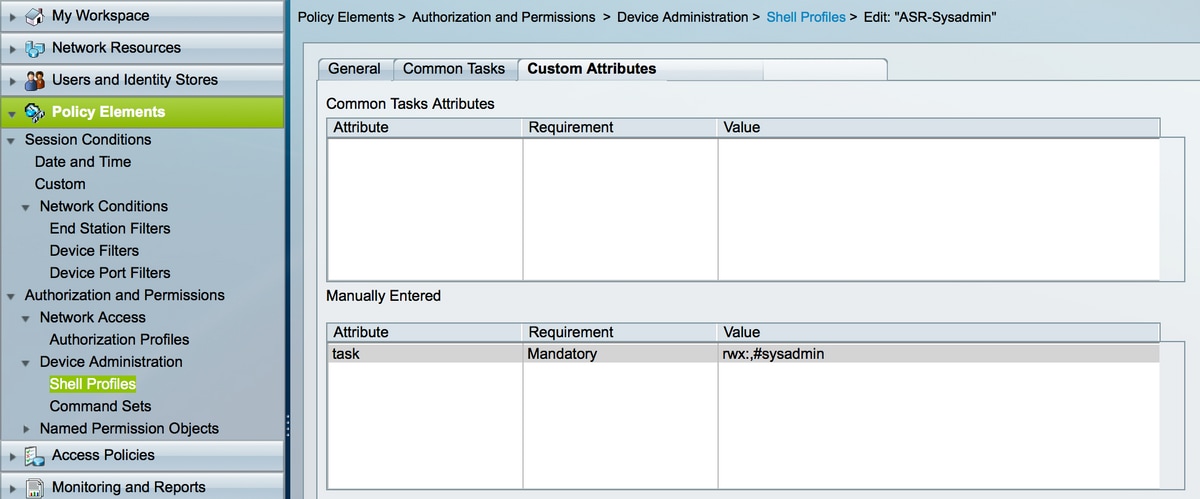

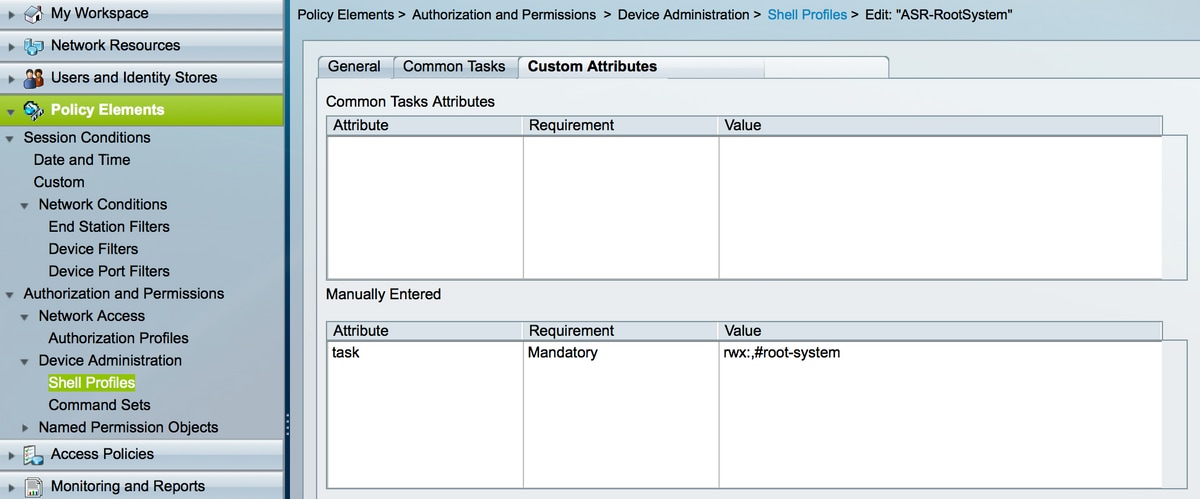

Étape 4. Définissez le profil Shell que vous souhaitez diffuser pour les utilisateurs respectifs.

Dans le profil shell déjà créé, vous configurez pour pousser les groupes de tâches respectifs comme indiqué dans l'image.

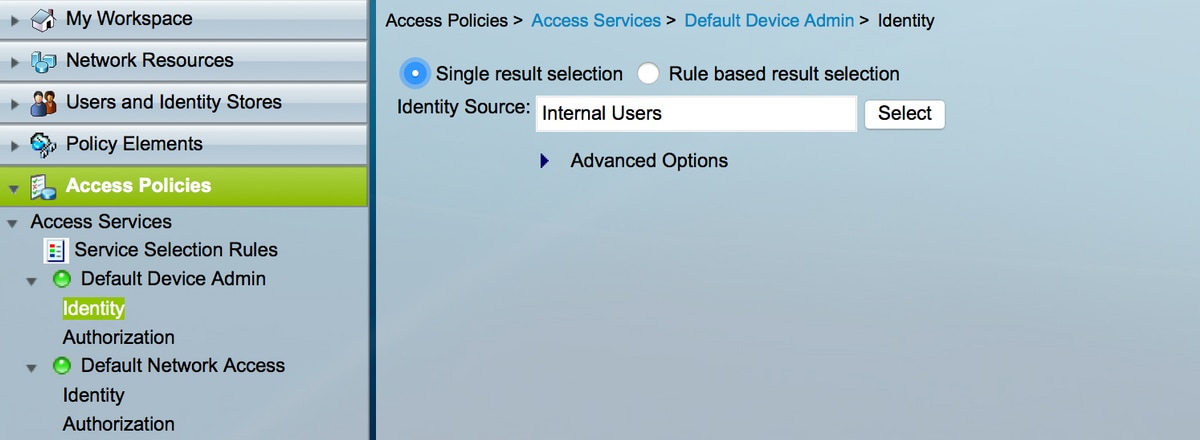

Étape 5. Définissez la stratégie d'accès. L'authentification est effectuée par rapport aux utilisateurs internes.

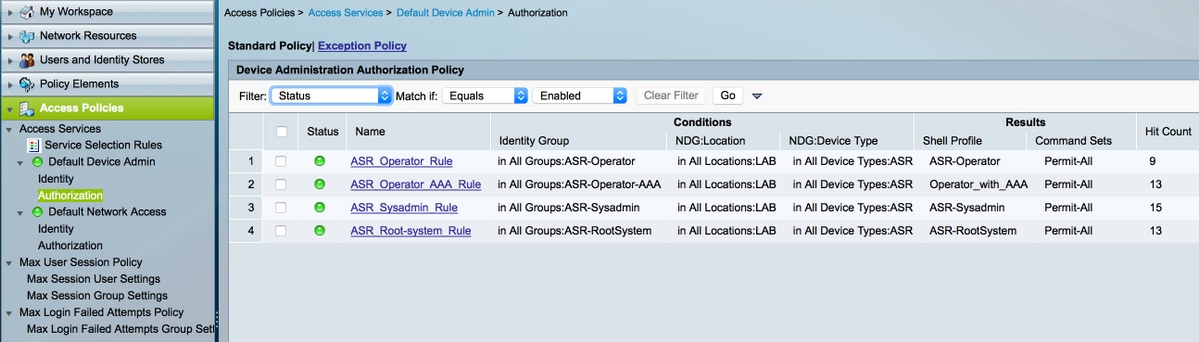

Étape 6. Configurez l'autorisation en fonction des besoins à l'aide des groupes d'identité utilisateur précédemment créés et mappez les profils shell respectifs, comme illustré dans l'image.

Vérifier

Opérateur

Afin de se connecter, le nom d'utilisateur asrread est utilisé. Il s'agit des commandes de vérification.

username: ASRread password: RP/0/RSP1/CPU0:ASR9k#show user ASRread RP/0/RSP1/CPU0:ASR9k#show user group operator RP/0/RSP1/CPU0:ASR9k#show user tasks Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ

Opérateur avec AAA

Pour se connecter, le nom d'utilisateur asraaa est utilisé. Il s'agit des commandes de vérification.

Remarque : asraaa est la tâche de l'opérateur transmise depuis le serveur TACACS avec les autorisations de lecture, d'écriture et d'exécution de la tâche aaa.

username: asraaa

password:

RP/0/RSP1/CPU0:ASR9k#sh user

asraaa

RP/0/RSP1/CPU0:ASR9k#sh user group

operator

RP/0/RSP1/CPU0:ASR9k#sh user tasks

Task: aaa : READ WRITE EXECUTE

Task: basic-services : READ WRITE EXECUTE DEBUG

Task: cdp : READ

Task: diag : READ

Task: ext-access : READ EXECUTE

Task: logging : READ

Sysadmin

Afin de se connecter, username asrwrite est utilisé. Il s'agit des commandes de vérification.

username: asrwrite password: RP/0/RSP1/CPU0:ASR9k#sh user asrwrite RP/0/RSP1/CPU0:ASR9k#sh user group sysadmin RP/0/RSP1/CPU0:ASR9k#sh user tasks Task: aaa : READ Task: acl : READ WRITE EXECUTE DEBUG Task: admin : READ Task: ancp : READ Task: atm : READ Task: basic-services : READ WRITE EXECUTE DEBUG Task: bcdl : READ Task: bfd : READ Task: bgp : READ Task: boot : READ WRITE EXECUTE DEBUG Task: bundle : READ Task: call-home : READ Task: cdp : READ WRITE EXECUTE DEBUG Task: cef : READ Task: cgn : READ Task: config-mgmt : READ WRITE EXECUTE DEBUG Task: config-services : READ WRITE EXECUTE DEBUG Task: crypto : READ WRITE EXECUTE DEBUG Task: diag : READ WRITE EXECUTE DEBUG Task: drivers : READ Task: dwdm : READ Task: eem : READ WRITE EXECUTE DEBUG Task: eigrp : READ Task: ethernet-services : READ --More-- (output omitted )

Root-system

Afin de se connecter, le nom d'utilisateur asrroot est utilisé. Il s'agit des commandes de vérification.

username: asrroot password: RP/0/RSP1/CPU0:ASR9k#show user asrroot RP/0/RSP1/CPU0:ASR9k#show user group root-system RP/0/RSP1/CPU0:ios#show user tasks Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE DEBUG Task: admin : READ WRITE EXECUTE DEBUG Task: ancp : READ WRITE EXECUTE DEBUG Task: atm : READ WRITE EXECUTE DEBUG Task: basic-services : READ WRITE EXECUTE DEBUG Task: bcdl : READ WRITE EXECUTE DEBUG Task: bfd : READ WRITE EXECUTE DEBUG Task: bgp : READ WRITE EXECUTE DEBUG Task: boot : READ WRITE EXECUTE DEBUG Task: bundle : READ WRITE EXECUTE DEBUG Task: call-home : READ WRITE EXECUTE DEBUG Task: cdp : READ WRITE EXECUTE DEBUG Task: cef : READ WRITE EXECUTE DEBUG Task: cgn : READ WRITE EXECUTE DEBUG Task: config-mgmt : READ WRITE EXECUTE DEBUG Task: config-services : READ WRITE EXECUTE DEBUG Task: crypto : READ WRITE EXECUTE DEBUG Task: diag : READ WRITE EXECUTE DEBUG Task: drivers : READ WRITE EXECUTE DEBUG Task: dwdm : READ WRITE EXECUTE DEBUG Task: eem : READ WRITE EXECUTE DEBUG Task: eigrp : READ WRITE EXECUTE DEBUG --More-- (output omitted )

Dépannage

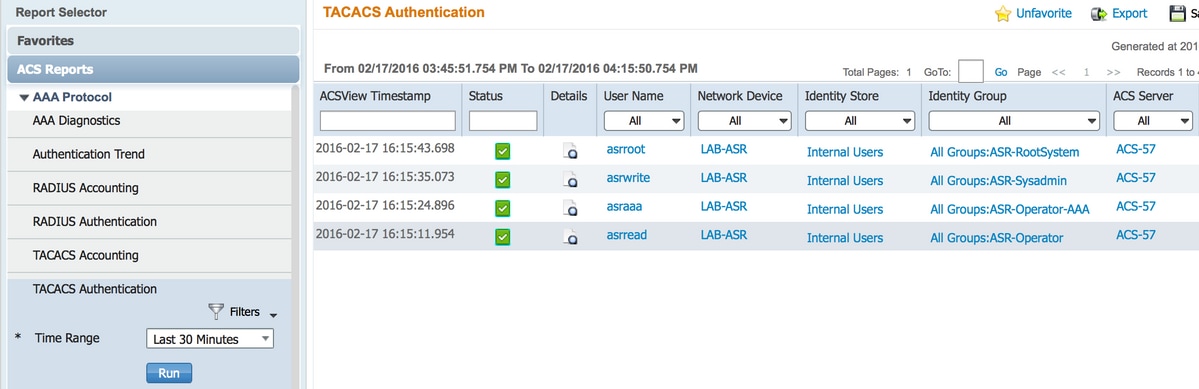

Vous pouvez vérifier le rapport ACS à partir de la page de surveillance et de rapport. Comme le montre l'image, vous pouvez cliquer sur le résumé de la loupe pour voir le rapport détaillé.

Voici quelques commandes utiles à dépanner sur ASR :

- show user

- show user group

- show user tasks

- show user all

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

07-Nov-2017 |

Première publication |

Contribution d’experts de Cisco

- Prakash C HegdeIngénieur TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires