Intégration de Cisco ACS 5.X avec le serveur de jetons RSA SecurID

Table des matières

Introduction

Ce document décrit comment intégrer un Cisco Access Control System (ACS) Version 5.x avec la technologie d'authentification RSA SecurID.

Informations générales

Cisco Secure ACS prend en charge le serveur RSA SecurID en tant que base de données externe.

L'authentification à deux facteurs RSA SecurID se compose du numéro d'identification personnel (PIN) de l'utilisateur et d'un jeton RSA SecurID enregistré individuellement qui génère des codes jeton à usage unique basés sur un algorithme de code temporel.

Un code de jeton différent est généré à intervalles fixes, généralement toutes les 30 ou 60 secondes. Le serveur RSA SecurID valide ce code d'authentification dynamique. Chaque jeton RSA SecurID est unique et il est impossible de prévoir la valeur d’un jeton futur en fonction de jetons passés.

Ainsi, lorsqu'un code de jeton correct est fourni avec un code PIN, il y a un degré élevé de certitude que la personne est un utilisateur valide. Par conséquent, les serveurs RSA SecurID fournissent un mécanisme d’authentification plus fiable que les mots de passe réutilisables classiques.

Vous pouvez intégrer un Cisco ACS 5.x avec la technologie d'authentification RSA SecurID de ces manières :

- Agent RSA SecurID : les utilisateurs sont authentifiés par leur nom d'utilisateur et leur code secret via le protocole RSA natif.

- Protocole RADIUS : les utilisateurs sont authentifiés par leur nom d'utilisateur et leur code secret via le protocole RADIUS.

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Sécurité RSA

- Cisco Secure Access Control System (ACS)

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Cisco Secure Access Control System (ACS) version 5.x

- Serveur de jetons RSA SecurID

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Configurations

Serveur RSA

Cette procédure décrit comment l’administrateur du serveur RSA SecurID crée des agents d’authentification et un fichier de configuration. Un agent d'authentification est essentiellement un nom de serveur de noms de domaine (DNS) et une adresse IP d'un périphérique, d'un logiciel ou d'un service disposant des droits d'accès à la base de données RSA. Le fichier de configuration décrit la topologie et la communication RSA.

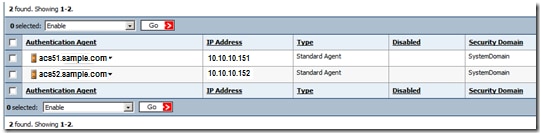

Dans cet exemple, l'administrateur RSA doit créer deux agents pour les deux instances ACS.

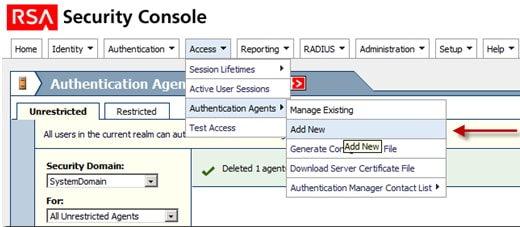

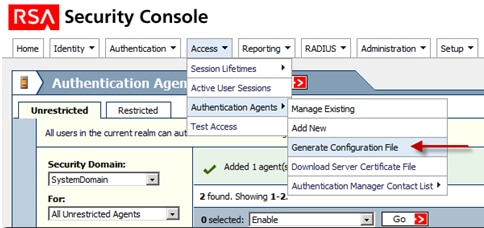

- Dans la console de sécurité RSA, accédez à Access > Authentication Agents > Add New :

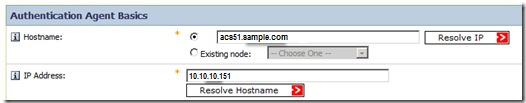

- Dans la fenêtre Ajouter un nouvel agent d'authentification, définissez un nom d'hôte et une adresse IP pour chacun des deux agents :

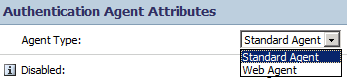

Les recherches DNS directes et inversées pour les agents ACS doivent fonctionner. - Définissez le type d'agent comme Agent standard :

Voici un exemple des informations que vous voyez une fois les agents ajoutés :

- Dans la console de sécurité RSA, naviguez vers Access > Authentication Agents > Generate Configuration File afin de générer le fichier de configuration sdconf.rec :

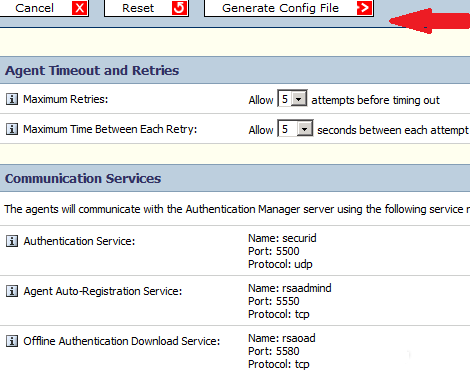

- Utilisez les valeurs par défaut pour le nombre maximal de tentatives et le délai maximal entre chaque tentative :

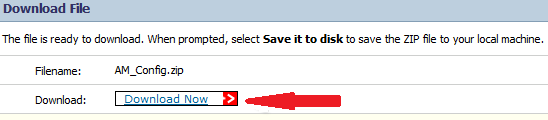

- Téléchargez le fichier de configuration :

Le fichier .zip contient le fichier de configuration sdconf.rec dont l'administrateur ACS a besoin pour effectuer les tâches de configuration.

Serveur ACS version 5.X

Cette procédure décrit comment l'administrateur ACS récupère et envoie le fichier de configuration.

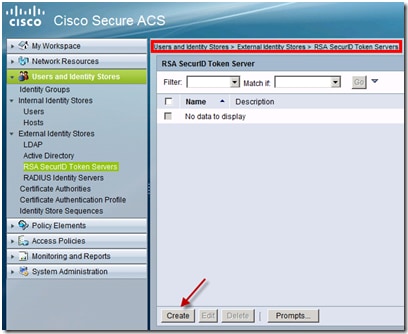

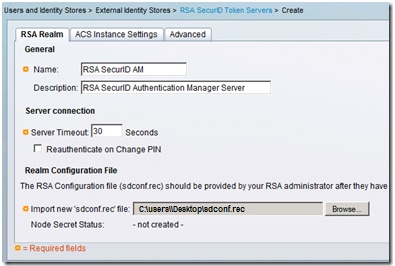

- Dans la console Cisco Secure ACS Version 5.x, accédez à Users and Identity Stores > External Identity Stores > RSA SecurID Token Servers, et cliquez sur Create:

- Entrez le nom du serveur RSA et accédez au fichier sdconf.rec téléchargé à partir du serveur RSA :

- Sélectionnez le fichier, puis cliquez sur Submit.

Vérifier

Utilisez cette section pour confirmer que votre configuration fonctionne correctement.

Serveur ACS version 5.X

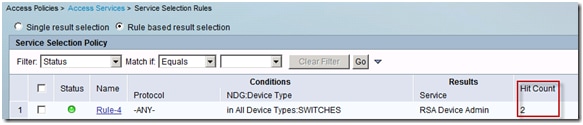

Afin de vérifier une connexion réussie, accédez à la console ACS, et vérifiez le nombre d'accès :

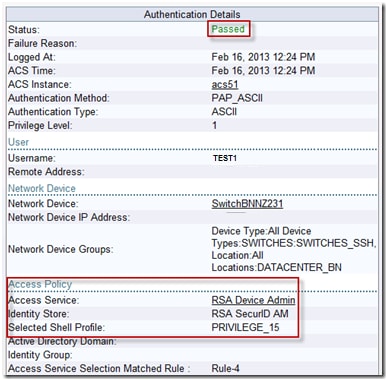

Vous pouvez également consulter les détails d'authentification à partir des journaux ACS :

Serveur RSA

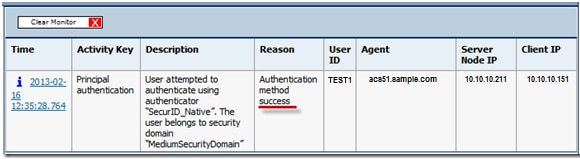

Afin de vérifier la réussite de l'authentification, accédez à la console RSA et consultez les journaux :

Dépannage

Cette section fournit des informations que vous pouvez utiliser pour dépanner votre configuration.

Créer un enregistrement d'agent (sdconf.rec)

Afin de configurer un serveur de jeton RSA SecurID dans ACS Version 5.3, l'administrateur ACS doit avoir le fichier sdconf.rec. Le fichier sdconf.rec est un fichier d'enregistrement de configuration qui spécifie comment l'agent RSA communique avec le domaine du serveur RSA SecurID.

Afin de créer le fichier sdconf.rec, l'administrateur RSA doit ajouter l'hôte ACS en tant qu'hôte agent sur le serveur RSA SecurID et générer un fichier de configuration pour cet hôte agent.

Réinitialiser le secret du noeud (securid)

Une fois que l'agent a initialement communiqué avec le serveur RSA SecurID, le serveur fournit à l'agent un fichier secret de noeud appelé securid. La communication ultérieure entre le serveur et l'agent repose sur l'échange du secret de noeud afin de vérifier l'authenticité de l'autre.

Les administrateurs peuvent parfois être amenés à réinitialiser le secret de noeud :

- L'administrateur RSA doit décocher la case Secret de noeud créé sur l'enregistrement Hôte de l'agent dans le serveur RSA SecurID.

- L'administrateur ACS doit supprimer le fichier securid de l'ACS.

Remplacer l'équilibrage de charge automatique

L'agent RSA SecurID équilibre automatiquement les charges demandées sur les serveurs RSA SecurID du domaine. Cependant, vous avez la possibilité d'équilibrer manuellement la charge. Vous pouvez spécifier le serveur utilisé par chacun des hôtes de l'agent. Vous pouvez attribuer une priorité à chaque serveur afin que l'hôte de l'agent dirige les demandes d'authentification vers certains serveurs plus fréquemment que d'autres.

Vous devez spécifier les paramètres de priorité dans un fichier texte, l'enregistrer sous sdopts.rec et le télécharger vers ACS.

Intervenir manuellement pour supprimer un serveur RSA SecurID arrêté

Lorsqu’un serveur RSA SecurID est en panne, le mécanisme d’exclusion automatique ne fonctionne pas toujours rapidement. Supprimez le fichier sdstatus.12 de l'ACS afin d'accélérer ce processus.

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

13-Feb-2014 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires