Exemple de configuration des attributs TACACS+ et RADIUS pour divers périphériques Cisco et non Cisco

Table des matières

Introduction

Ce document fournit une compilation des attributs que divers produits Cisco et non Cisco attendent d'un serveur d'authentification, d'autorisation et de comptabilité (AAA) ; dans ce cas, le serveur AAA est un serveur de contrôle d'accès (ACS). L'ACS peut renvoyer ces attributs avec un Access-Accept en tant que partie d'un profil shell (TACACS+) ou d'un profil d'autorisation (RADIUS).

Ce document fournit des instructions détaillées sur la façon d'ajouter des attributs personnalisés aux profils shell et aux profils d'autorisation. Ce document contient également une liste des périphériques et les attributs TACACS+ et RADIUS que les périphériques s'attendent à voir renvoyés par le serveur AAA. Tous les sujets incluent des exemples.

La liste des attributs fournie dans ce document n'est pas exhaustive ou faisant autorité et peut être modifiée à tout moment sans mise à jour de ce document.

Conditions préalables

Exigences

Aucune exigence spécifique n'est associée à ce document.

Composants utilisés

Les informations contenues dans ce document sont basées sur la version 5.2/5.3 d'ACS.

Conventions

Pour plus d’informations sur les conventions utilisées dans ce document, reportez-vous aux Conventions relatives aux conseils techniques Cisco.

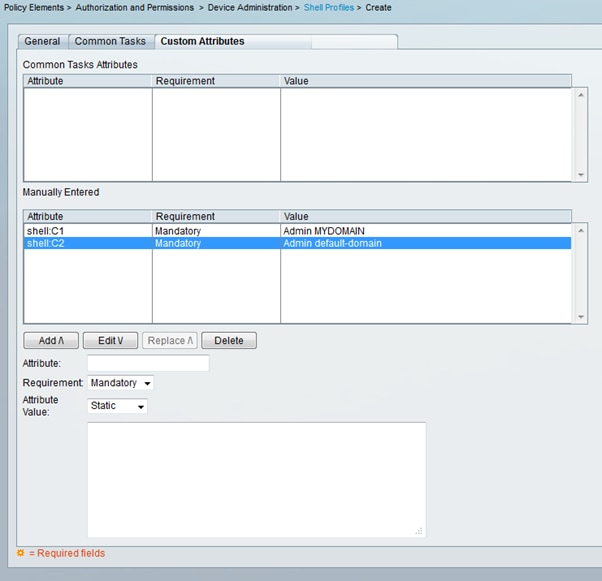

Créer un profil de coque (TACACS+)

Un profil shell est un conteneur d'autorisations de base pour l'accès basé sur TACACS+. Vous pouvez spécifier quels attributs et valeurs d'attribut TACACS+ doivent être renvoyés avec Access-Accept, en plus du niveau de privilège Cisco® IOS, du délai d'attente de session et d'autres paramètres.

Complétez ces étapes afin d'ajouter des attributs personnalisés à un nouveau profil de shell :

-

Connectez-vous à l'interface ACS.

-

Accédez à Policy Elements > Authorization and Permissions > Device Administration > Shell Profiles.

-

Cliquez sur le bouton Créer.

-

Nommez le profil de coque.

-

Cliquez sur l'onglet Attributs personnalisés.

-

Saisissez le nom de l'attribut dans le champ Attribut.

-

Choisissez si le besoin est Obligatoire ou Facultatif dans la liste déroulante Besoin.

-

Laissez la liste déroulante pour la valeur d'attribut définie sur Static. Si la valeur est statique, vous pouvez la saisir dans le champ suivant. Si la valeur est dynamique, vous ne pouvez pas entrer l'attribut manuellement ; l'attribut est mappé à un attribut dans l'un des magasins d'identités.

-

Entrez la valeur de l'attribut dans le dernier champ.

-

Cliquez sur le bouton Add afin d'ajouter l'entrée à la table.

-

Répétez l' pour configurer tous les attributs dont vous avez besoin.

-

Cliquez sur le bouton Submit en bas de l'écran.

Exemple de configuration

Périphérique : Application Control Engine (ACE)

Attribut(s) : shell : <nom-contexte>

Valeur(s) : <Nom-rôle> <nom-domaine1>

Utilisation : le rôle et le domaine sont séparés par un espace. Vous pouvez configurer un utilisateur (par exemple, USER1) pour qu'un rôle (par exemple, ADMIN) et un domaine (par exemple, MYDOMAIN) lui soient affectés lorsque l'utilisateur se connecte à un contexte (par exemple, C1).

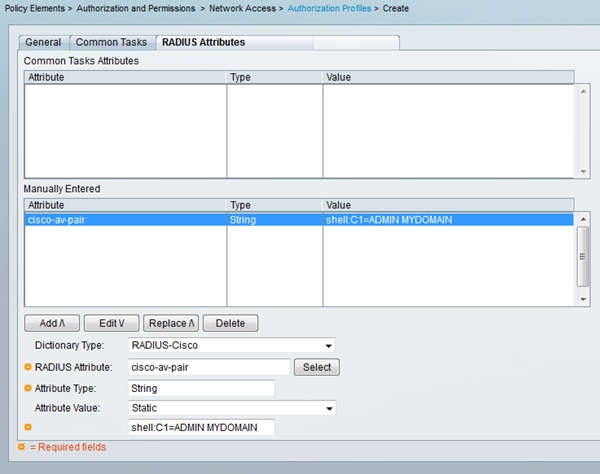

Créer un profil d'autorisation (RADIUS)

Un profil d'autorisation est un conteneur d'autorisations de base pour l'accès RADIUS. Vous pouvez spécifier les attributs et les valeurs d'attribut RADIUS qui doivent être renvoyés avec Access-Accept, en plus des VLAN, des listes de contrôle d'accès (ACL) et d'autres paramètres.

Complétez ces étapes afin d'ajouter des attributs personnalisés à un nouveau profil d'autorisation :

-

Connectez-vous à l'interface ACS.

-

Accédez à Policy Elements > Authorization and Permissions > Network Access > Authorization Profiles.

-

Cliquez sur le bouton Créer.

-

Nommez le profil d'autorisation.

-

Cliquez sur l'onglet RADIUS Attributes.

-

Sélectionnez un dictionnaire dans le menu déroulant Type de dictionnaire.

-

Afin de définir l'attribut select the pour le champ RADIUS Attribute, cliquez sur le bouton Select. Une nouvelle fenêtre s'affiche.

-

Vérifiez les attributs disponibles, effectuez votre sélection, puis cliquez sur OK. La valeur Type d'attribut est définie par défaut, en fonction de la sélection d'attribut que vous venez d'effectuer.

-

Laissez la liste déroulante pour la valeur d'attribut définie sur Static. Si la valeur est statique, vous pouvez la saisir dans le champ suivant. Si la valeur est dynamique, vous ne pouvez pas entrer l'attribut manuellement ; l'attribut est mappé à un attribut dans l'un des magasins d'identités.

-

Entrez la valeur de l'attribut dans le dernier champ.

-

Cliquez sur le bouton Add afin d'ajouter l'entrée à la table.

-

Répétez l' pour configurer tous les attributs dont vous avez besoin.

-

Cliquez sur le bouton Submit en bas de l'écran.

Exemple de configuration

Périphérique : ACE

Attribut(s) : paire cisco-av

Valeur(s) : shell : <nom-contexte>=<nom-rôle> <nom-domaine1> <nom-domaine2>

Utilisation : chaque valeur après le signe égal est séparée par un espace. Vous pouvez configurer un utilisateur (par exemple, USER1) pour qu'un rôle (par exemple, ADMIN) et un domaine (par exemple, MYDOMAIN) lui soient affectés lorsque l'utilisateur se connecte à un contexte (par exemple, C1).

Liste des périphériques

Routeurs à services d'agrégation (ASR)

RADIUS (profil d'autorisation)

Attribut(s) : paire cisco-av

Valeur(s) : shell:tasks="#<nom-rôle>,<autorisation>:<processus>"

Utilisation : définissez les valeurs de <nom-rôle> sur le nom d'un rôle défini localement sur le routeur. La hiérarchie des rôles peut être décrite en termes d'arborescence, où le rôle #racine est en haut de l'arborescence, et le rôle #feuille ajoute des commandes supplémentaires. Ces deux rôles peuvent être combinés et repassés si : shell : tasks="#root,#leaf".

Les autorisations peuvent également être retransmises sur un processus individuel, de sorte qu'un utilisateur peut se voir accorder des privilèges de lecture, d'écriture et d'exécution pour certains processus. Par exemple, afin d'accorder à un utilisateur des privilèges de lecture et d'écriture pour le processus bgp, définissez la valeur sur : shell : tasks="#root, rw : bgp". L'ordre des attributs n'a pas d'importance ; le résultat est le même si la valeur est définie sur shell : tasks="#root, rw : bgp" ou ro shell : tasks="rw : bgp, #root".

Exemple - Ajouter l'attribut à un profil d'autorisation| Type de dictionnaire | Attribut RADIUS | Type d'attribut | Valeur d'attribut |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

Chaîne (string) | shell:tasks="#root,#leaf,rwx:bgp,r:ospf" |

Moteur de contrôle des applications (ACE)

TACACS+ (profil Shell)

Attribut(s) : shell : <nom-contexte>

Valeur(s) : <Nom-rôle> <nom-domaine1>

Utilisation : le rôle et le domaine sont séparés par un espace. Vous pouvez configurer un utilisateur (par exemple, USER1) pour qu'un rôle (par exemple, ADMIN) et un domaine (par exemple, MYDOMAIN) lui soient affectés lorsque l'utilisateur se connecte à un contexte (par exemple, C1).

Exemple - Ajouter l'attribut à un profil de type coque| Attribut | Exigence | Valeur d'attribut |

|---|---|---|

shell:C1 |

Obligatoire | Admin MYDOMAIN |

Si USER1 se connecte via le contexte C1, le rôle ADMIN et le domaine MYDOMAIN sont automatiquement affectés à cet utilisateur (à condition qu'une règle d'autorisation ait été configurée où, une fois qu'USER1 se connecte, ce profil d'autorisation lui est affecté).

Si USER1 se connecte via un contexte différent, qui n'est pas retourné dans la valeur de l'attribut que l'ACS renvoie, ce rôle par défaut (Network-Monitor) et le domaine par défaut (default-domain) sont automatiquement attribués à cet utilisateur.

RADIUS (profil d'autorisation)

Attribut(s) : paire cisco-av

Valeur(s) : shell : <nom-contexte>=<nom-rôle> <nom-domaine1> <nom-domaine2>

Utilisation : chaque valeur après le signe égal est séparée par un espace. Vous pouvez configurer un utilisateur (par exemple, USER1) pour qu'un rôle (par exemple, ADMIN) et un domaine (par exemple, MYDOMAIN) lui soient affectés lorsque l'utilisateur se connecte à un contexte (par exemple, C1).

Exemple - Ajouter l'attribut à un profil d'autorisation| Type de dictionnaire | Attribut RADIUS | Type d'attribut | Valeur d'attribut |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

Chaîne (string) | shell:C1=ADMIN MYDOMAIN |

Si USER1 se connecte via le contexte C1, le rôle ADMIN et le domaine MYDOMAIN sont automatiquement affectés à cet utilisateur (à condition qu'une règle d'autorisation ait été configurée où, une fois qu'USER1 se connecte, ce profil d'autorisation lui est affecté).

Si USER1 se connecte via un contexte différent, qui n'est pas retourné dans la valeur de l'attribut que l'ACS renvoie, ce rôle par défaut (Network-Monitor) et le domaine par défaut (default-domain) sont automatiquement attribués à cet utilisateur.

Formeur de paquets BlueCoat

RADIUS (profil d'autorisation)

Attribut(s) : Packeter-AVPair

Valeur(s) : access=<niveau>

Utilisation : <level> est le niveau d'accès à accorder. L'accès tactile est équivalent à l'accès en lecture-écriture, tandis que l'accès en lecture est équivalent à l'accès en lecture seule.

La VSA BlueCoat n'existe pas par défaut dans les dictionnaires ACS. Pour utiliser l'attribut BlueCoat dans un profil d'autorisation, vous devez créer un dictionnaire BlueCoat et ajouter les attributs BlueCoat à ce dictionnaire.

Créez le dictionnaire :

-

Accédez à Administration système > Configuration > Dictionaries > Protocols > RADIUS > RADIUS VSA.

-

Cliquez sur Create.

-

Entrez les détails du dictionnaire :

-

Nom : BlueCoat

-

ID du fournisseur : 2334

-

Préfixe d'attribut : Packeter-

-

-

Cliquez sur Submit.

Créez un attribut dans le nouveau dictionnaire :

-

Accédez à System Administration > Configuration > Dictionaries > Protocols > RADIUS > RADIUS VSA > BlueCoat.

-

Cliquez sur Create.

-

Entrez les détails de l'attribut :

-

Attribut : Packeter-AVPair

-

Description : utilisée pour spécifier le niveau d'accès

-

ID d'attribut fournisseur : 1

-

Direction : OUTBOUND

-

Multiple autorisé : faux

-

Inclure l'attribut dans le journal : coché

-

Type d'attribut : chaîne

-

-

Cliquez sur Submit.

| Type de dictionnaire | Attribut RADIUS | Type d'attribut | Valeur d'attribut |

|---|---|---|---|

| RADIUS-BlueCoat | Packeteer-AVPair |

Chaîne (string) | access=look |

| Type de dictionnaire | Attribut RADIUS | Type d'attribut | Valeur d'attribut |

|---|---|---|---|

| RADIUS-BlueCoat | Packeteer-AVPair |

Chaîne (string) | access=touch |

Commutateurs Brocade

RADIUS (profil d'autorisation)

Attribut(s) : ID-groupe-privé-tunnel

Valeur(s) : U : <VLAN1>; T : <VLAN2>

Utilisation : définissez <VLAN1> sur la valeur du VLAN de données. Définissez <VLAN2> sur la valeur du VLAN voix. Dans cet exemple, le VLAN de données est le VLAN 10 et le VLAN voix est le VLAN 21.

Exemple - Ajouter l'attribut à un profil d'autorisation| Type de dictionnaire | Attribut RADIUS | Type d'attribut | Valeur d'attribut |

|---|---|---|---|

| RADIUS-IETF | Tunnel-Private-Group-ID |

Chaîne marquée | U:10;T:21 |

Cisco Unity Express (CUE)

RADIUS (profil d'autorisation)

Attribut(s) : paire cisco-av

Valeur(s) : fndn : groups=<nom-groupe>

Utilisation : <group-name> est le nom du groupe avec les privilèges que vous souhaitez accorder à l'utilisateur. Ce groupe doit être configuré sur Cisco Unity Express (CUE).

Exemple - Ajouter l'attribut à un profil d'autorisation| Type de dictionnaire | Attribut RADIUS | Type d'attribut | Valeur d'attribut |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

Chaîne (string) | fndn:groups=Administrators |

Infoblox

RADIUS (profil d'autorisation)

Attribut(s) : Info-Groupe-Infoblox

Valeur(s) : <nom-groupe>

Utilisation : <group-name> est le nom du groupe avec les privilèges que vous souhaitez accorder à l'utilisateur. Ce groupe doit être configuré sur le périphérique Infoblox. Dans cet exemple de configuration, le nom du groupe est MyGroup.

La VSA Infoblox n'existe pas par défaut dans les dictionnaires ACS. Pour utiliser l'attribut Infoblox dans un profil d'autorisation, vous devez créer un dictionnaire Infoblox et y ajouter les attributs Infoblox.

Créez le dictionnaire :

-

Accédez à System Administration > Configuration > Dictionaries > Protocols > RADIUS > RADIUS VSA.

-

Cliquez sur Create.

-

Cliquez sur la petite flèche en regard de Utiliser les options avancées du fournisseur.

-

Entrez les détails du dictionnaire :

-

Nom : Infoblox

-

ID du fournisseur : 7779

-

Taille du champ Longueur du fournisseur : 1

-

Taille du champ Type de fournisseur : 1

-

-

Cliquez sur Submit.

Créez un attribut dans le nouveau dictionnaire :

-

Accédez à System Administration > Configuration > Dictionaries > Protocols > RADIUS > RADIUS VSA > Infoblox.

-

Cliquez sur Create.

-

Entrez les détails de l'attribut :

-

Attribut : Infoblox-Group-Info

-

ID attribut fournisseur : 009

-

Direction : OUTBOUND

-

Multiple autorisé : faux

-

Inclure l'attribut dans le journal : coché

-

Type d'attribut : chaîne

-

-

Cliquez sur Submit.

| Type de dictionnaire | Attribut RADIUS | Type d'attribut | Valeur d'attribut |

|---|---|---|---|

| RADIUS-Infoblox | Infoblox-Group-Info |

Chaîne (string) | MyGroup |

Système de prévention des intrusions (IPS)

RADIUS (profil d'autorisation)

Attribut(s) : ips-role

Valeur(s) : <nom du rôle>

Utilisation : la valeur <nom du rôle> peut correspondre à l'un des quatre rôles d'utilisateur IPS (Intrusion Prevention System) : visualiseur, opérateur, administrateur ou service. Reportez-vous au guide de configuration de votre version d'IPS pour obtenir des détails sur les autorisations accordées à chaque type de rôle d'utilisateur.

-

Guide de configuration de Cisco Intrusion Prevention System Device Manager pour IPS 7.0

-

Guide de configuration de Cisco Intrusion Prevention System Device Manager pour IPS 7.1

| Type de dictionnaire | Attribut RADIUS | Type d'attribut | Valeur d'attribut |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

Chaîne (string) | ips-role:administrator |

Genièvre

TACACS+ (profil Shell)

Attribut(s) : allow-commands ; allow-configuration ; local-user-name ; deny-commands ; deny-configuration ; user-permissions

Valeur(s) : <allow-commands-regex> ; <allow-configuration-regex> ; <local-username> ; <deny-commands-regex> ; <deny-configuration-regex>

Utilisation : définissez la valeur de <local-username> (c'est-à-dire la valeur de l'attribut local-user-name) sur un nom d'utilisateur qui existe localement sur l'unité Juniper. Par exemple, vous pouvez configurer un utilisateur (par exemple, USER1) pour qu'il se voie attribuer le même modèle d'utilisateur qu'un utilisateur (par exemple, JUSER) existant localement sur le périphérique Juniper lorsque vous définissez la valeur de l'attribut local-user-name sur JUSER. Les valeurs des attributs allow-commands, allow-configuration, deny-commands et deny-configuration peuvent être entrées au format regex. Les valeurs définies pour ces attributs s'ajoutent aux commandes du mode de fonctionnement/configuration autorisées par les bits d'autorisation de la classe de connexion de l'utilisateur.

Exemple - Ajouter des attributs à un profil de coque 1| Attribut | Exigence | Valeur d'attribut |

|---|---|---|

allow-commands |

Facultatif | "(request system) | (show rip neighbor)" |

allow-configuration |

Facultatif | |

local-user-name |

Facultatif | sales |

deny-commands |

Facultatif | "<^clear" |

deny-configuration |

Facultatif |

| Attribut | Exigence | Valeur d'attribut |

|---|---|---|

allow-commands |

Facultatif | "monitor | help | show | ping | traceroute" |

allow-configuration |

Facultatif | |

local-user-name |

Facultatif | engineering |

deny-commands |

Facultatif | "configure" |

deny-configuration |

Facultatif |

Commutateurs Nexus

RADIUS (profil d'autorisation)

Attribut(s) : paire cisco-av

Valeur(s) : shell : roles="<role1> <role2>"

Utilisation : définissez les valeurs de <role1> et <role2> sur les noms des rôles définis localement sur le commutateur. Lorsque vous ajoutez plusieurs rôles, séparez-les par un espace. Lorsque plusieurs rôles sont repassés du serveur AAA au commutateur Nexus, l'utilisateur a accès aux commandes définies par l'union des trois rôles.

Les rôles intégrés sont définis dans Configuration des comptes d'utilisateurs et RBAC.

Exemple - Ajouter l'attribut à un profil d'autorisation| Type de dictionnaire | Attribut RADIUS | Type d'attribut | Valeur d'attribut |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

Chaîne (string) | shell:roles="network-admin vdc-admin vdc-operator" |

Lit De Rivière

TACACS+ (profil Shell)

Attribut(s) : service ; local-user-name

Valeur(s) : rbt-exec ; <username>

Utilisation : pour accorder à l'utilisateur un accès en lecture seule, la valeur <username> doit être définie sur monitor. Pour accorder à l'utilisateur un accès en lecture-écriture, la valeur <username> doit être définie sur admin. Si vous avez défini un autre compte en plus de admin et monitor, configurez ce nom pour qu'il soit renvoyé.

Exemple - Ajouter des attributs à un profil Shell (pour un accès en lecture seule)| Attribut | Exigence | Valeur d'attribut |

|---|---|---|

service |

Obligatoire | rbt-exec |

local-user-name |

Obligatoire | monitor |

| Attribut | Exigence | Valeur d'attribut |

|---|---|---|

service |

Obligatoire | rbt-exec |

local-user-name |

Obligatoire | admin |

Contrôleur LAN sans fil (WLC)

RADIUS (profil d'autorisation)

Attribut(s) : Type de service

Valeur(s) : Administrative (6) / NAS-Prompt (7)

Utilisation : pour accorder à l'utilisateur un accès en lecture/écriture au contrôleur de réseau local sans fil (WLC), la valeur doit être Administrative ; pour un accès en lecture seule, la valeur doit être NAS-Prompt.

Pour plus d'informations, consultez Exemple de configuration d'authentification de serveur RADIUS des utilisateurs de gestion sur un contrôleur de réseau local sans fil (WLC)

Exemple - Ajouter l'attribut à un profil d'autorisation (pour un accès en lecture seule)| Type de dictionnaire | Attribut RADIUS | Type d'attribut | Valeur d'attribut |

|---|---|---|---|

| RADIUS-IETF | Service-Type |

Énumération | NAS-Prompt |

| Type de dictionnaire | Attribut RADIUS | Type d'attribut | Valeur d'attribut |

|---|---|---|---|

| RADIUS-IETF | Service-Type |

Énumération | Administrative |

Data Center Network Manager (DCNM)

DCNM doit être redémarré après la modification de la méthode d'authentification. Sinon, il peut attribuer le privilège d'opérateur de réseau au lieu de network-admin.

| Rôle DCNM | Paire RADIUS Cisco-AV | Paire Cisco-AV Tacacs |

|---|---|---|

| Utilisateur | shell:roles = "network-operator" |

cisco-av-pair=shell:roles="network-operator" |

| administrateur | shell:roles = "network-admin" |

cisco-av-pair=shell:roles="network-admin" |

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

22-Jan-2013 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires