ACS 5.x et versions ultérieures - Dépannage de Secure ACS

Contenu

Introduction

Ce document fournit des informations sur la façon de dépanner Cisco Secure Access Control System (ACS) et de résoudre les messages d'erreur.

Pour plus d'informations sur le dépannage de Cisco Secure ACS 3.x et 4.x, référez-vous à Dépannage de Secure Access Control Server (ACS 3.x et 4.x).

Conditions préalables

Conditions requises

Aucune spécification déterminée n'est requise pour ce document.

Components Used

Les informations de ce document sont basées sur le système de contrôle d'accès sécurisé Cisco version 5.x et ultérieure.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Pour plus d'informations sur les conventions utilisées dans ce document, reportez-vous à Conventions relatives aux conseils techniques Cisco.

Problème : « Error : Enregistrement de la configuration en cours au démarrage réussi du fichier manifeste % introuvable dans l'offre groupée » sur l'appliance ACS lors de la mise à niveau de l'appliance

L'erreur : La configuration en cours a été enregistrée pour démarrer correctement % Manifest file not found in the bundle error (Fichier manifeste introuvable dans l'offre groupée) apparaît lorsqu'une tentative de mise à niveau d'ACS Express de 5.0 à 5.0.1 est effectuée.

Solution

Complétez ces étapes afin de mettre à niveau l'appliance ACS sans problème :

-

Téléchargez le patch 9 (5-0-0-21-9.tar.gpg) et ADE-OS (ACS_5.0.0.21_ADE_OS_1.2_upgrade.tar.gpg ) à l'adresse suivante : Cisco.com > support > download software > Security > Cisco Secure Access Control System 5.0 > Secure Access Control System Software > 5.0.0.21

-

Après avoir installé les deux fichiers, installez la mise à niveau ACS 5.1 ACS_5.1.0.44.tar.gz. Ceci est disponible à partir du même chemin que l'étape précédente.

-

Utilisez cette commande afin d'installer la mise à niveau :

application upgrade

remote-repository-name

La procédure de mise à niveau est terminée.

Référez-vous à Mise à niveau d'un serveur ACS de 5.0 à 5.1 pour plus d'informations sur la mise à niveau de l'appliance ACS.

Problème : Impossible de redémarrer ACS Server 5.x à partir de l'interface utilisateur graphique

Cette section explique pourquoi vous ne pouvez pas redémarrer le serveur ACS version 5.x à partir de l'interface utilisateur graphique.

Solution

Aucune option n'est disponible pour redémarrer le serveur ACS 5.x à partir de l'interface utilisateur graphique. L'ACS ne peut être redémarré qu'à partir de l'interface de ligne de commande.

Problème : Problème de configuration de l'authentification Active Directory avec ACS 5.2

Lors de la configuration de l'authentification Active Directory (AD) pour un nouveau service ACS 5.2, ce message d'erreur est reçu :

Erreur RPC inattendue : Accès refusé en raison d'une configuration inattendue ou d'une erreur réseau. Essayez l'option —verbose ou exécutez « adinfo —diag ».

Solution

ACS doit disposer d'autorisations d'écriture afin de s'authentifier avec AD. Afin de résoudre ce problème, fournissez des autorisations d'écriture temporaire au compte de service.

Problème : Impossible d'afficher plus de 100 pages dans l'état comptable

Lorsque vous tentez de générer un rapport de comptabilité AAA personnalisé avec ACS version 5.1, vous ne pouvez pas afficher plus de 100 pages. Cela ne couvre pas plusieurs rapports plus anciens. Comment modifier ce paramètre pour afficher toutes les pages ?

Solution

Vous ne pouvez pas modifier le nombre de pages de l'ACS, car le nombre maximal de pages affichées est de 100 seulement par défaut. Afin de surmonter cette limitation et d'afficher les statistiques plus anciennes, vous devez modifier les options de filtrage afin de pouvoir effectuer des correspondances plus spécifiques. Par exemple, si vous essayez de générer le rapport pour les trente derniers jours, il contient un volume important et les 100 dernières pages peuvent afficher l'activité pour la dernière heure seulement. Ici, il est conseillé d'utiliser les options de filtrage. L'utilisation de l'option de filtrage comme ID utilisateur et la spécification de la plage de temps produiront des rapports beaucoup plus anciens.

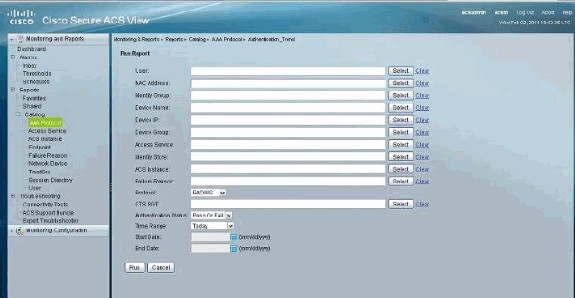

Problème : Impossible de générer un rapport d'authentification réussite/échec pour un groupe de périphériques

Ce problème se produit lors de la tentative de génération du rapport d'authentification uniquement pour un groupe de six routeurs/commutateurs, et non pour tous les périphériques. ACS version 4.x est utilisé.

Solution

Cela n'est pas possible avec ACS 4.x. Vous devez migrer vers ACS 5.x, car cette fonctionnalité est disponible avec cette version. Vous pouvez extraire des rapports pour le groupe spécifique de périphériques en générant les rapports de catalogue.

Référez-vous à cette image pour une meilleure compréhension :

Problème : La base de données de surveillance et de rapports est actuellement indisponible. Tentative de reconnexion dans 5 secondes.

Lorsque vous cliquez sur Launch Monitoring and Report Viewer à partir d'ACS 5.x, ce message d'erreur est reçu : La base de données de surveillance et de rapports est actuellement indisponible. Tentative de reconnexion dans 5 secondes. Si le problème persiste, contactez votre administrateur ACS.

Solution

Effectuez l'une de ces solutions afin de résoudre ce problème :

-

Redémarrez les services ACS à partir de l'interface de ligne de commande en exécutant les commandes suivantes :

application stop acs application start acs

-

Effectuez une mise à niveau vers le dernier correctif disponible. Référez-vous à Application des correctifs de mise à niveau pour plus d'informations à ce sujet.

Problème : 2056 Objet introuvable dans le ou les magasins d'identité concernés

Les utilisateurs AD ne sont pas authentifiés avec ACS version 5.x et reçoivent ce message d'erreur : 22056 Objet introuvable dans le ou les magasins d'identité concernés.

Solution

Ce message d'erreur se produit lorsque ACS n'a pas pu trouver l'utilisateur dans la première base de données répertoriée configurée dans la séquence de magasin d'identités. Il s'agit d'un message d'information qui n'affecte pas les performances de l'ACS. La façon dont ACS 5.x effectue l'authentification pour les utilisateurs internes ou externes est différente de la version 4.x précédente. Avec la version 5.x, il existe une option appelée Séquence du magasin d'identités pour définir la séquence des bases de données utilisateur à authentifier. Pour plus d'informations, référez-vous à Configuration des séquences du magasin d'identités.

Si vous recevez cette erreur lorsque vous utilisez ACS pour authentifier les demandes sur un domaine enfant, vous devez ajouter un suffixe UPN ou un préfixe NETBIOS au nom d'utilisateur. Pour plus d'informations, reportez-vous aux notes de la section Microsoft AD.

Problème : Impossible d'intégrer ACS à Active Directory

Les utilisateurs ne peuvent pas intégrer ACS à Active Directory et le message d'erreur Samba Port Status Error est reçu.

Solution

Afin de résoudre ce problème, assurez-vous que ces ports sont ouverts pour prendre en charge la fonctionnalité Active Directory :

-

Port Samba - TCP 445

-

LDAP - TCP 389

-

LDAP - UDP 389

-

KDC - TCP 88

-

kpasswd - TCP 464

-

NTP - UDP 123

-

Catalogue global - TCP - 3268

-

DNS - UDP 53

ACS doit atteindre tous les contrôleurs de domaine du domaine pour que l'intégration ACS-AD soit complète. Même si l'un des contrôleurs de domaine n'est pas accessible depuis l'ACS, l'intégration n'a pas lieu. Référez-vous à l'ID de bogue Cisco CSCte92062 (clients enregistrés uniquement) pour plus d'informations.

Problème : Impossible d'intégrer ACS à LDAP

Dans ce document, ACS 5.2 est utilisé comme serveur RADIUS AAA pour l'implémentation 802.1X. La norme 802.1X peut être utilisée avec ACS à l'aide du magasin d'utilisateurs interne, mais des problèmes d'intégration d'ACS et de LDAP se posent. Ce message d'erreur est affiché :

Radius authentication failed for USER: example MAC: UU-VV-WW-XX-YY-ZZ AUTHTYPE: PEAP(EAP-MSCHAPv2) EAP session timed out : 5411 EAP session timed out

Solution

Dans ce cas, LDAP est utilisé avec le PEAP et la méthode d'authentification interne utilisée est eap-mschap v2. Cela échouera car LDAP n'est pas pris en charge pour PEAP (eap-mschap v2). Il est recommandé d'utiliser eap-tls ou AD.

Problème : « erreur csco acs_internal_operations_diagnostics : impossible d'écrire dans le fichier de stockage local » Message d'erreur

Lors de la réplication de l'ACS, l'ACS principal ne se reproduit pas correctement et affiche ce message d'erreur :

csco acs_internal_operations_diagnostics error: could not write to local storage file

Solution

Redémarrez les services ACS et vérifiez que la journalisation critique est désactivée. Pour plus d'informations, référez-vous à l'ID de bogue Cisco CSCth66302 (clients enregistrés uniquement). Si cela ne vous aide pas, contactez le TAC Cisco afin d'obtenir le dernier correctif ACS adapté à la résolution de ce problème.

Problème : Impossible d'intégrer ACS 5.1 à Active Directory

Lors de la tentative d'implémentation de l'intégration AD, ce message d'erreur est reçu :

Error while configuring Active Directory:Using writable domain controller:test1.test.pvt Authentication error due unexpect configuration or network error. Please try the --verbose option or run 'adinfo -diag' to diagnose the problem. Join to domain 'test.pvt', zone 'null' failed.

Solution

Complétez cette solution de contournement afin de résoudre ce problème :

-

Supprimer le compte d'ordinateur existant sur AD.

-

Créer une unité d'organisation.

-

Accédez à Propriétés de l'unité d'organisation et décochez les autorisations d'héritage.

-

Créez un compte d'ordinateur pour ACS dans la nouvelle unité d'organisation.

-

Autoriser la réplication AD.

-

Essayez de joindre la fonction AD à partir de l'interface utilisateur graphique ACS.

Dans certains cas, il est également utile de contacter Microsoft et d'appliquer le Hot Fix ![]() .

.

Problème : Impossible de configurer ACS 5.x pour reconnaître les expressions régulières dans les règles de sélection de service

Solution

Cela n'est pas possible car il n'est pas encore pris en charge dans ACS 5.x.

Problème : La sauvegarde SFTP ne fonctionne pas lorsque Cisco Works est utilisé comme serveur SFTP

Lorsque la ressource réseau se trouve sur le serveur CiscoWorks, le planificateur de sauvegarde fonctionne correctement avec d'autres clients SFTP, mais pas avec ACS 5.2. Plus précisément, lors de la tentative de connexion au serveur SFTP à partir de l'ACS, le message d'erreur Impossible de négocier une méthode d'échange de clés est reçu.

Solution

Dans ce cas, le serveur SFTP n'est pas un périphérique compatible FIPS utilisant le groupe DH 14. ACS ne prend en charge que les serveurs avec la prise en charge DH 14, car il est compatible FIPS. Pour plus d'informations sur ce problème, consultez Limitations connues dans ACS 5.2.

Problème : « Charge utile EAP non valide abandonnée »

L'erreur : Un message d'erreur EAP non valide est reçu lors de l'authentification des utilisateurs sans fil au correctif 7 ACS 5.0.

Solution

Il s'agit d'un comportement observé et traité dans les ID de bogue Cisco CSCsz54975 (clients enregistrés uniquement) et CSCsy46036 (clients enregistrés uniquement).

Afin de résoudre ce problème, mettez à niveau vers ACS 5.0 patch 9, qui est requis dans le cadre de la mise à niveau vers 5.1 ou 5.2. Référez-vous à Mise à niveau de la base de données pour plus de détails. Ceci inclut également les informations sur la mise à niveau vers le correctif 9.

Problème : « Le processus d'exécution ACS n'est pas en cours d'exécution sur cette instance pour le moment. »

Les utilisateurs ne peuvent pas se connecter à l'interface utilisateur graphique ACS et ce message d'erreur est reçu :

« Le processus d'exécution ACS n'est pas en cours d'exécution sur cette instance pour le moment. Des modifications peuvent être apportées à la configuration ACS (elles seront enregistrées dans la base de données), mais elles ne prendront effet qu'au redémarrage du processus d'exécution. »

Solution

Le redémarrage manuel du processus d'exécution à partir de l'interface de ligne de commande et le redémarrage de l'appliance résolvent ce problème. Il s'agit d'un problème mineur qui ne crée aucun problème de performances pour ACS. Il y a deux bogues mineurs qui ont été classés pour observer ce comportement. Pour plus d'informations, référez-vous aux ID de bogue Cisco CSCtb99448 (clients enregistrés uniquement) et CSCtc75323 (clients enregistrés uniquement).

Afin de redémarrer les processus d'exécution manuellement, émettez ces commandes à partir de l'interface de ligne de commande ACS :

-

acs stop runtime

-

acs start runtime

Problème : Impossible d'exporter les utilisateurs avec le mot de passe

Vous pouvez exporter et importer la base de données utilisateur vers un autre ACS 5.x avec un fichier CSV, mais il n'inclut pas le champ de mot de passe utilisateur (apparaît vide). Comment déplacez-vous le magasin d'identité d'un utilisateur local d'un ACS à un autre qui inclut les informations de mot de passe ?

Solution

Cela n'est pas possible car cela deviendra une faille de sécurité. Dans ce cas, une solution de contournement consiste à exécuter une procédure de sauvegarde et de restauration. Cependant, la limitation de cette solution de contournement est que la sauvegarde et la restauration ne fonctionnent que pour un autre ACS avec une configuration similaire.

Problème : Les utilisateurs internes ACS sont désactivés de manière intermittente

Les utilisateurs ACS sont désactivés par intermittence avec un message Mot de passe expiré. La stratégie d'expiration du mot de passe est définie pour 60 jours, mais ces utilisateurs doivent être activés manuellement pour qu'ils aient accès.

Solution

Ce comportement est observé et classé dans l'ID de bogue Cisco CSCtf06311 (clients enregistrés uniquement). Ce problème peut être résolu en appliquant le correctif 3 à ACS 5.1. Afin d'afficher tous les problèmes résolus sous le correctif 3, référez-vous à Problèmes résolus dans le correctif cumulatif ACS 5.1.0.44.3. Pour plus d'informations sur la mise à niveau du correctif, reportez-vous à Application des correctifs de mise à niveau.

Problème : « La demande d'authentification TACACS+ s'est terminée par une erreur »

Le rapport d'authentification ACS affiche la demande d'authentification TACACS+ terminée par un message d'erreur.

Solution

Cela se produit lorsque le type de service défini sur PPP pour l'authentification TACACS. Référez-vous à l'ID de bogue Cisco CSCte16911 (clients enregistrés uniquement) pour plus d'informations.

Problème : « Demande d'authentification Radius rejetée en raison d'une erreur de journalisation critique »

L'authentification Radius est rejetée avec la demande d'authentification Radius rejetée en raison d'un message d'erreur critique de journalisation.

Solution

Cette erreur est détaillée dans l'ID de bogue Cisco CSCth66302 (clients enregistrés uniquement).

Problème : L'interface ACS View affiche « Échec de la mise à niveau des données » en haut de la page lorsque ACS est mis à niveau de 5.2 à 5.3

L'interface ACS View affiche Data Upgrade Failed en haut de la page lorsque ACS est mis à niveau de 5.2 à 5.3.

Solution

Cette erreur est détaillée dans l'ID de bogue Cisco CSCtu15651 (clients enregistrés uniquement).

Problème : Problème avec « change password on next login acs » sur Cisco ACS 5.0

Solution

Dans ACS 5.0, la fonction d'expiration du mot de passe (l'utilisateur doit changer de mot de passe lors de la prochaine ouverture de session) sur le magasin d'ID utilisateur local est sélectionnable, mais ne fonctionne pas. La demande d'amélioration CSCtc31598 corrige le problème dans ACS version 5.1.

Problème : "% Échec de la mise à niveau de l'application, Erreur - -999. Veuillez consulter les journaux ADE pour plus de détails ou réexécuter avec - debug application install - enabled » sur l'appliance ACS pendant la mise à niveau

Échec de la % mise à niveau de l'application, Erreur - -999. Vérifiez les journaux ADE pour plus de détails ou réexécutez l'erreur - debug application install - enabled lorsqu'une tentative de mise à niveau d'ACS Express de 5.0 à 5.0.1 est effectuée.

Solution

Cette erreur se produit lorsque le référentiel utilisé est TFTP et que la taille du fichier est supérieure à 32 Mo. ACS Express ne peut pas gérer des fichiers de plus de 32 Mo. Utilisez FTP comme référentiel afin de résoudre ce problème même si la taille du fichier est supérieure à 32 Mo.

Problème : Erreur « Échec de l'authentification : 12308 Le client a envoyé le TLV de résultat indiquant une défaillance. »

L'authentification a échoué : 12308 Le client a envoyé le TLV de résultat indiquant qu'une erreur d'échec se produit sur l'ACS lorsque vous essayez de vous authentifier pour la première fois. L'authentification fonctionne correctement la deuxième fois.

Solution

Cette erreur peut être résolue lorsque vous désactivez la reconnexion rapide. Une mise à niveau vers le patch 2 de ACS version 5.2 permet de résoudre le problème sans que Fast Reconnect soit désactivé.

Cette erreur peut également être résolue lorsque vous désactivez la cryptographie forcée sur le demandeur. Référez-vous à l'ID de bogue Cisco CSCtj31281 (clients enregistrés uniquement) pour plus d'informations.

Problème : Erreur « 24495 serveurs Active Directory ne sont pas disponibles »

L'authentification commence par échouer avec cette erreur : 24495 Les serveurs Active Directory ne sont pas disponibles. dans les journaux ACS 5.3.

Solution

Vérifiez le fichier ACSADAgent.log via l'interface de ligne de commande de l'ACS 5.x pour obtenir des messages tels que : Mar 11 00:06:06 xlpacs01 adclient[30401] : INFO <bg : bindingRefresh> base.bind.ressing Connexion perdue au xxxxxxxx. Exécution en mode déconnecté : déverrouiller. Si vous voyez le mode Exécution en mode déconnecté : message d'erreur de déverrouillage, cela signifie que ACS 5.3 ne peut pas maintenir une connexion stable avec Active Directory. La solution de contournement consiste à basculer vers LDAP ou à rétrograder la version ACS vers la version 5.2. Référez-vous à l'ID de bogue Cisco CSCtx71254 (clients enregistrés uniquement) pour plus d'informations.

Problème : Erreur « Expiration du délai de la session EAP 5411 »

Les messages d'erreur d'expiration de la session EAP 5411 sont reçus sur ACS 5.x.

Solution

Les délais de session EAP sont assez courants avec PEAP, où le demandeur redémarre l'authentification après que le paquet initial soit envoyé au serveur RADIUS et, la plupart du temps, ne sont pas indicatifs d'un problème.

Le flux généralement observé est le suivant :

Supplicant ------------- Authenticator -------------- ACS Connect <------------------Request for Identity -----------------------> Response Identity -------------> <-------------- EAP Challenge <----------------- EAPOL-Start -------------> normal flow ending in successful authentication.......

En fin de compte, l'authentification est réussie. Cependant, un thread reste ouvert sur l'ACS en raison du redémarrage brusque de la session EAP à partir du demandeur, ce qui entraîne une authentification réussie suivie du message d'expiration de la session EAP. Souvent, cela est dû au niveau du pilote de la machine. Vérifiez que les pilotes de la carte réseau/sans fil sont à jour sur l'ordinateur client. Vous pouvez capturer sur le client et filtrer sur EAP || EAPOL afin de voir ce que le client reçoit ou envoie lors de la connexion.

Problème : L'authentification 802.1x ne fonctionne pas si les restrictions d'ouverture de session sont configurées sur Active Directory

L'authentification 802.1x ne fonctionne pas si les restrictions d'ouverture de session sont configurées sur Active Directory.

Solution

Si vous avez des restrictions d'ouverture de session, définissez Active Directory pour un seul ordinateur et essayez une authentification 802.1x. L'authentification échoue car dans la perspective d'Active Directory, l'authentification provient de l'ACS et non de l'ordinateur sur lequel la restriction d'ouverture de session est définie. Pour que l'authentification réussisse, les restrictions d'ouverture de session peuvent être définies pour inclure les comptes de machine ACS.

Problème : Erreur : « Vous n'êtes pas autorisé à afficher la page demandée » lorsque l'administrateur ACS 5.x avec le rôle ChangeUserPassword change le mot de passe

L'utilisateur administrateur de l'interface utilisateur graphique ACS 5.x ayant le rôle ChangeUserPassword ne peut pas modifier le mot de passe de l'utilisateur AAA stocké dans la base de données interne. Après avoir modifié le mot de passe, l'utilisateur reçoit ce message d'erreur contextuel : Vous n'êtes pas autorisé à afficher la page demandée.

Solution

Cela peut se produire lorsque la base de données ACS 5.x est migrée depuis ACS 4.x. Utilisez le privilège SuperAdmin afin de modifier le mot de passe utilisateur. Référez-vous à l'ID de bogue Cisco CSCty91045 (clients enregistrés uniquement) pour plus d'informations.

Problème : Erreur lors de l'obtention de l'authentification ACS 5.x « Les serveurs Active Directory 24495 ne sont pas disponibles. »

Solution

Vous devez vérifier l'intégration d'Active Directory avec ACS 5.x. S'il s'agit d'une configuration distribuée, assurez-vous que l'ACS 5.x principal et secondaire de la configuration sont correctement intégrés à Active Directory.

Problème : Impossible de se connecter à l'appliance ACS à l'aide de BMC

Lorsque le client BMC (un outil au niveau matériel) est utilisé pour accéder aux serveurs IBM ACS 1121, il est observé que le client BMC a deux adresses IP.

Solution

Ce comportement a été identifié et connecté à l'ID de bogue Cisco CSCtj81255 (clients enregistrés uniquement). Pour résoudre ce problème, vous devez désactiver le client DHCP BMC sur l'ACS 1121.

Problème : Une alarme d'avertissement « supprimer les sessions 2000 » avec la cause « les sessions actives sont au-dessus de la limite » apparaît dans le tableau de bord général du moniteur et du rapport.

Le nombre d'enregistrements qu'un répertoire de session peut contenir est limité. Comme les demandes d'analyse sont lourdes dans la configuration du client, la limite est atteinte rapidement. Après avoir atteint la limite, par conception, ACS-View supprime un certain nombre d'enregistrements (par exemple, 20 Ko) du répertoire de session et envoie une alerte. Vous pouvez augmenter cette limite, mais cela n'aide pas grand-chose si ce n'est pour prolonger l'alerte.

Solution

Pour résoudre ce problème, procédez comme suit :

-

Il est conseillé de désactiver la journalisation afin d'afficher la base de données.

-

Accédez à Cisco Secure ACS > Administration système > Configuration > Log Configuration > Logging Categories > Global > « Passed Authentications » > Remote Syslog Target et supprimez LogCollector des cibles sélectionnées.

-

Accédez à Cisco Secure ACS > Administration système > Configuration > Log Configuration > Logging Categories > Global > « Failed Attempts » > Remote Syslog Target et supprimez LogCollector des cibles sélectionnées.

-

Accédez à Cisco Secure ACS > Administration système > Configuration > Log Configuration > Logging Categories > Global > Edit : « RADIUS Accounting » > Remote Syslog Target et supprimez LogCollector des cibles sélectionnées.

-

-

Vous pouvez ignorer les demandes d'authentification de sondage car il ne s'agit pas de vraies demandes d'authentification. Effectuez les opérations suivantes :

Accédez à Cisco Secure ACS > Monitoring Configuration > System Configuration > Add Filter et créez le filtre. La création du filtre basé sur le nom d'utilisateur est plus appropriée car les requêtes de recherche sont supposées être envoyées avec un nom d'utilisateur factice. Si vous créez une stratégie d'accès distincte dans ACS pour traiter ces demandes d'analyse, les filtres peuvent être créés en fonction du service d'accès également.

Problème : Erreur ACS 5.x « paquet RADIUS 11013 déjà en cours de traitement »

Dans un déploiement ACS 5.3, l'authentification dot1x échoue. La base de données utilisée est un Active Directory. Le code d'échec RADIUS est affiché ici :

Requête RADIUS abandonnée : Paquet RADIUS 11013 déjà en cours de traitement

Solution

ACS a ignoré cette demande car il s'agit d'un doublon d'un autre paquet en cours de traitement. Cela peut se produire en raison de l'une des raisons suivantes :

-

La statistique Latence moyenne des demandes RADIUS est proche ou dépasse le délai d'expiration des demandes RADIUS du client.

-

Le magasin d'identité externe peut être très lent.

-

L'ACS a été surchargé.

Effectuez ces étapes afin de résoudre :

-

Augmenter le délai d'attente de la requête RADIUS du client.

-

Utilisez un magasin d'identité externe plus rapide ou supplémentaire.

-

Suivez les méthodes pour réduire la surcharge sur ACS.

Problème : Échec de l'authentification RADIUS avec l'erreur « Le paquet RADIUS 11012 contient un en-tête non valide »

Solution

L'en-tête du paquet RADIUS entrant n'a pas été analysé correctement. Pour résoudre ce problème, vérifiez les éléments suivants :

-

Vérifiez si le périphérique réseau ou le client AAA présente des problèmes matériels.

-

Vérifiez si le réseau qui connecte le périphérique à ACS présente des problèmes matériels.

-

Vérifiez si le périphérique réseau ou le client AAA présente des problèmes de compatibilité RADIUS connus.

Problème : Échec de l'authentification RADIUS/TACACS+ avec l'erreur « 11007 Impossible de localiser le périphérique réseau ou le client AAA »

Ce message d'erreur est reçu sur l'ACS lorsqu'un ASA envoie un message de demande d'accès radius :

11007 Impossible de localiser le périphérique réseau ou le client AAA

Solution

Cela se produit en raison d'une non-correspondance entre l'adresse IP du client ACS et l'adresse IP de l'interface qui envoie la requête. Parfois, le pare-feu effectue une traduction d'adresse vers ce client AAA. Vérifiez si le client AAA est correctement configuré avec l'adresse IP traduite correcte sur ce chemin :

Ressources réseau > Périphériques réseau et clients AAA

Problème : Échec de l'authentification RADIUS avec l'erreur « requête RADIUS 11050 abandonnée en raison d'une surcharge du système ».

Les utilisateurs ne peuvent pas accéder au réseau en raison des échecs d'authentification. Ce message d'erreur de l'ACS est reçu :

Requête RADIUS 11050 abandonnée en raison d'une surcharge du système

Solution

Cisco ACS abandonne ces demandes d'authentification en raison d'une surcharge. Cela peut être dû à la réplication de nombreuses demandes d'authentification parallèles. Pour éviter cela, effectuez l'une des opérations suivantes :

-

Modifiez les paramètres du périphérique réseau/client AAA de sorte qu'il utilise l'option Prise en charge de connexion unique TACACS+ existante. Ainsi, le client réutilisera la même session pour toutes les requêtes au lieu de créer de nombreuses sessions.

-

Empêcher les utilisateurs d'appeler de nouvelles demandes d'authentification pendant un certain temps.

-

Redémarrez le serveur ACS.

Problème : Échec de l'authentification RADIUS avec l'erreur « 11309 attribut RADIUS MS-CHAP v2 incorrect. »

Solution

Cette erreur se produit en raison de la longueur non valide ou de la valeur incorrecte de l'un des attributs MSCHAP v2 (MS-CHAP-Challenge, MS-CHAP-Response, MS-CHAP-CPW-2 ou MS-CHAP-NT-Enc-PW) dans le paquet de demande d'accès RADIUS reçu.

Problème : ACS signale une utilisation de mémoire supérieure à 90 %. Alarme

ACS signale une utilisation de la mémoire supérieure à 90 %.Alarme telle que : Cisco Secure ACS - Notification d'alarmeGravité : Nom de l'alarme critique ACS - Santé du système Alarme cause/déclencheur causée par ACS - Seuil d'intégrité du systèmeDétails de l'alarme Utilisation du processeur d'instance ACS (%) Utilisation de la mémoire (%) Utilisation des E/S du disque (%) Espace disque utilisé /opt (%) Espace disque utilisé /localdisk : (%) Espace disque utilisé / (%) KOM-AAA02 0,41 90,14 0,02 9,57 5,21 25,51

Solution

Ce problème est généralement visible sur ACS 5.2. Afin de résoudre ce problème, redémarrez ACS afin de libérer la mémoire ou de mettre à niveau vers le correctif 7 ou ultérieur ACS 5.2. Référez-vous à l'ID de bogue Cisco CSCtk52607 (clients enregistrés uniquement) pour plus d'informations.

Problème : erreur :com.cisco.nm.acs.mgmt.msgbus.FatalBusException : Échec de la liaison des noeuds

Dans une configuration distribuée après une tâche de maintenance (en se connectant à une réplication principale, force la réplication complète, correction), l'instance ACS A signale l'instance ACS B comme étant hors ligne dans l'écran de déploiement distribué, tandis que B est réellement en ligne et signale l'instance A comme étant en ligne. Dans les journaux de gestion, vous voyez erreur :com.cisco.nm.acs.mgmt.msgbus.FatalBusException : Échec de la liaison des noeuds.

Solution

Cela peut se produire si une instance précédente du service de gestion de réplication est toujours liée au port 2030 lorsque la nouvelle instance apparaît et tente de se lier à ce port. À partir de l'interface de ligne de commande de l'instance ACS B, exécutez le fichier ACSManagement : show acs-logs. journal | i Service de réplication. Vous verrez des messages tels que Échec du service de réplication.:Port déjà utilisé : 2030. Actuellement, la solution de contournement consiste à redémarrer l'instance ACS B (celle qui signale l'autre en ligne). Référez-vous à l'ID de bogue Cisco CSCtx56129 (clients enregistrés uniquement) pour plus d'informations.

Problème : erreur :com.cisco.nm.acs.mgmt.msgbus.FatalBusException : Échec de la liaison des noeuds

Dans une configuration distribuée après une tâche de maintenance (en se connectant à une réplication principale, force la réplication complète, correction), l'instance ACS A signale l'instance ACS B comme étant hors ligne dans l'écran de déploiement distribué, tandis que B est réellement en ligne et signale l'instance A comme étant en ligne. Dans les journaux de gestion, vous voyez erreur :com.cisco.nm.acs.mgmt.msgbus.FatalBusException : Échec de la liaison des noeuds.

Solution

Passez à ACS 5.2 patch 6 ou ultérieur afin de résoudre ce problème. Référez-vous à l'ID de bogue Cisco CSCto47203 (clients enregistrés uniquement) pour plus d'informations.

Remarque : la sauvegarde viewDB échouera lorsque l'utilisation de ""/opt »" dépassera 30 %. Il est nécessaire de configurer le transfert NFS pour effectuer une sauvegarde lorsque ""/opt »" dépasse 30 % d'utilisation.

Problème : erreur 11026 La liste de contrôle d’accès demandée est introuvable

L'authentification RADIUS échoue avec ce message d'erreur : 11026 La liste de contrôle d’accès demandée est introuvable.

Solution

La demande est rejetée car la version de la liste de contrôle d'accès téléchargeable demandée dans la demande d'accès RADIUS est introuvable. La demande de liste de contrôle d'accès téléchargeable s'est produite longtemps après la demande d'accès initiale. Pour cette raison, la version de la liste de contrôle d’accès téléchargeable n’était plus disponible. Recherchez la raison de ce retard dans la demande de liste de contrôle d'accès téléchargeable à partir du client RADIUS.

Problème : erreur 11025 Il manque un attribut cisco-av-pair avec la valeur aaa:event=acl-download dans la demande dACL demandée. La demande est rejetée

L'authentification RADIUS échoue avec ce message d'erreur : 11025 Il manque un attribut cisco-av-pair avec la valeur aaa:event=acl-download dans la demande dACL demandée. La demande est rejetée.

Solution

Chaque demande d'accès pour la liste de contrôle d'accès téléchargeable doit avoir un attribut cisco-av-pair avec la valeur aaa:event=acl-download. Dans ce cas, la demande est manquante dans cet attribut et l'ACS a échoué dans la demande. Vérifiez si le périphérique réseau ou le client AAA présente des problèmes de compatibilité RADIUS connus.

Problème : erreur 11023 La liste de contrôle d’accès demandée est introuvable. Il s'agit d'un nom dACL inconnu

L'authentification RADIUS échoue avec ce message d'erreur : 11023 La liste de contrôle d’accès demandée est introuvable. Il s'agit d'un nom dACL inconnu.

Solution

Vérifiez la configuration ACS pour vérifier que la liste de contrôle d'accès téléchargeable spécifiée dans le profil d'autorisation figure dans la liste des listes de contrôle d'accès téléchargeables. Il s'agit d'une erreur de configuration côté ACS.

Problème : Échec de l'authentification de l'administrateur avec l'erreur 10001 Erreur interne. Version de configuration incorrecte

L'authentification de l'administrateur échoue avec cette erreur : 10001 Erreur interne. Version de configuration incorrecte.

Solution

Cette erreur peut être causée par une base de données ACS corrompue ou par un problème dans les données de configuration sous-jacentes. Pour plus d'informations, contactez le centre d'assistance technique Cisco (clients enregistrés uniquement).

Problème : Échec de l'authentification de l'administrateur avec l'erreur 10002 Erreur interne : Échec du chargement du service approprié

L'authentification de l'administrateur échoue avec cette erreur : 10002 Erreur interne : Échec du chargement du service approprié.

Solution

ACS 5.x ne peut pas charger le service de configuration AAC. Cela peut être dû à une base de données ACS corrompue ou à un problème dans les données de configuration sous-jacentes. Cela peut également se produire lorsque les ressources système sont épuisées. Pour plus d'informations, contactez le centre d'assistance technique Cisco (clients enregistrés uniquement).

Problème : Échec de l'authentification de l'administrateur avec l'erreur 10003 Erreur interne : Authentification de l'administrateur reçue Nom de l'administrateur vide

L'authentification de l'administrateur échoue avec cette erreur : 10003 Erreur interne : Authentification de l'administrateur reçue nom d'administrateur vide.

Solution

Lors de l'accès à l'interface utilisateur graphique d'ACS 5.x, ACS reçoit un nom d'utilisateur vide. Vérifiez la validité du nom d'utilisateur transmis à ACS. S'il est valide, contactez le TAC Cisco (clients enregistrés uniquement) pour plus d'informations.

Problème : Motif de l'échec : 24428 Une erreur liée à la connexion s'est produite dans LRPC, LDAP ou KERBEROS

Ce message d'erreur est reçu sur ACS :

Motif de l'échec : 24428 Une erreur liée à la connexion s'est produite dans LRPC, LDAP ou KERBEROS Ce problème de connexion RPC peut être dû au fait que le stub a reçu des données incorrectes

Solution

Afin de résoudre ce problème, mettez à niveau ACS vers la version 5.2.

Problème : L'authentification Auth-Proxy TACACS+ ne fonctionne pas sur un routeur exécutant IOS 15.x à partir du serveur ACS 5.x

L'authentification Auth-Proxy TACACS+ ne fonctionne pas sur un routeur qui exécute le logiciel Cisco IOS Version 15.x à partir d'un serveur ACS 5.x.

Solution

TACACS+ Auth-Proxy n'est pris en charge qu'après le correctif 5 ACS 5.3. Mettez à niveau ACS 5.x ou utilisez RADIUS pour Auth-Proxy.

Problème : Obtention du message d'erreur Échec de la banque de messages (acs-xxx, TacacsAccounting) à partir d'ACS 5.x

Solution

Le rapport de comptabilité TACACS ACS 5.1 ne comporte pas quelques attributs tels que le nom d'utilisateur, le niveau de privilège et le type de requête lorsqu'il reçoit un paquet de comptabilité incorrect du client. Dans certains cas, cela conduit à la génération d'une alarme d'« échec du magasin (acs-xxx, TacacsAccounting)" dans View. Pour résoudre ce problème, vérifiez les éléments suivants :

-

Le paquet de comptabilité envoyé par le client a un argument TACACS incorrect (par exemple, non-correspondance de longueur et de valeur d'un des arguments envoyés par le client AAA).

-

Assurez-vous que le client envoie un paquet de comptabilité valide avec la longueur et la valeur appropriées pour les arguments.

Référez-vous à l'ID de bogue Cisco CSCte88357 (clients enregistrés uniquement) pour plus d'informations.

Problème : Échec de l'authentification de l'utilisateur avec l'erreur « 11036 L'attribut RADIUS Message-Authenticator n'est pas valide. »

Solution

Vérifiez les éléments suivants :

-

Vérifiez si les secrets partagés sur le client AAA et le serveur ACS correspondent.

-

Assurez-vous que le client AAA et le périphérique réseau ne présentent aucun problème matériel ou de compatibilité RADIUS.

-

Assurez-vous que le réseau qui connecte le périphérique à ACS ne présente aucun problème matériel.

Problème : Échec de la comptabilité RADIUS avec l'erreur « 11037 Demande de comptabilité abandonnée reçue via un port non pris en charge. »

Solution

La demande de compte a été abandonnée car elle a été reçue via un numéro de port UDP non pris en charge. Vérifiez les éléments suivants :

-

Assurez-vous que la configuration du numéro de port de comptabilité sur le client AAA et sur le serveur ACS correspond.

-

Assurez-vous que le client AAA ne présente aucun problème matériel ou de compatibilité RADIUS.

Problème : Échec de la comptabilité RADIUS avec l'erreur « 11038 L'en-tête de demande de comptabilité RADIUS contient un champ d'authentificateur non valide. »

ACS ne peut pas valider le champ Authenticator dans l'en-tête du paquet de demande de compte RADIUS. Le champ Authenticator ne doit pas être confondu avec l'attribut RADIUS Message-Authenticator. Assurez-vous que le secret partagé RADIUS configuré sur le client AAA correspond à celui configuré pour le périphérique réseau sélectionné sur le serveur ACS. Assurez-vous également que le client AAA ne présente aucun problème matériel ou de compatibilité RADIUS.

Erreur : « 24493 ACS rencontre des problèmes de communication avec Active Directory à l'aide de ses informations d'identification d'ordinateur. »

Solution

Vérifiez la connectivité AD de l'ACS et assurez-vous que le compte d'ordinateur ACS est toujours présent dans l'AD.

Problème : « Lors de la création de noms de profil Shell avec des caractères spéciaux tels que « ê », ACS peut se bloquer. »

Solution

Ce comportement a été identifié et connecté à l'ID de bogue Cisco CSCts17763 (clients enregistrés uniquement). Vous devez effectuer une mise à niveau vers le correctif 5.3.40 1 ou le correctif 5.2.26 7.

Problème : Obtention de l'erreur Parse à la ligne 2 : pas bien formé (jeton non valide) lors de l'exécution de « show run » sur l'interface de ligne de commande ACS 5.x.

Solution

Assurez-vous que la communauté SNMP configurée sur ACS comporte des caractères valides. Seuls les caractères alphanumériques (lettres et chiffres uniquement) peuvent être utilisés dans le nom de la communauté.

Problème : La partition ACS 5.x /opt se remplit très rapidement

Solution

ACS 5.x manque d'espace disque en raison d'un espace insuffisant dans la partition /opt. Cela se produit en raison du nombre élevé de données de journalisation qui inondent la vue ACS. Pour contourner ce problème, vous devez souvent remplacer la base de données View. Comme ACS View ne peut pas gérer chaque jour des gigaoctets de données, vous devez organiser les données de journalisation. Lorsque vous avez besoin de tous les journaux, utilisez un serveur syslog externe au lieu de la vue ACS. Lorsque vous devez utiliser uniquement une partie des données de journalisation, utilisez Administration système > Configuration > Log Configuration > Logging Categories > Global afin d'envoyer uniquement les journaux requis au collecteur de journaux ACS View.

Problème : Interrogation du domaine souhaité

ACS 5.x peut-il interroger les contrôleurs de domaine (DC) souhaités lors de la connexion à un domaine Active Directory ?

Solution

Non. Actuellement, ACS interroge le DNS avec le domaine afin d'obtenir une liste de tous les contrôleurs de domaine du domaine. Ensuite, il essaie de communiquer avec tous. Si la connexion à un seul contrôleur de domaine échoue, la connexion ACS au domaine est déclarée comme ayant échoué.

Problème : Domaines parent et enfant en même temps

Existe-t-il un moyen de configurer ACS 5.x dans les domaines parent et enfant en même temps ?

Solution

Non. Actuellement, ACS 5.x ne peut faire partie que d'un domaine. Cependant, ACS 5.x peut authentifier des utilisateurs/machines à partir de plusieurs domaines approuvés.

Problème : Connexion à la base de données distante

Puis-je consigner les données de l'affichage ACS 5.x dans une base de données distante ?

Solution

Oui, ACS 5.x vous permet de consigner les données ACS View sur les serveurs Microsoft SQL et Oracle SQL.

Problème : Prise en charge VMWare

Solution

ACS 5.x peut être installé sur une machine virtuelle. La dernière version, ACS 5.3, peut être installée sur les versions VMWare suivantes :

-

VMWare ESX 3.5

-

VMWare ESX 4.0

-

VMWare ESX i4.1

-

VMWare ESX 5.0

Problème : Espace disque requis

Quelles sont les exigences en matière d'espace disque pour la version d'évaluation ACS 5.x ?

Solution

Un minimum de 60 Go d'espace disque est requis pour la version d'évaluation. 500 Go sont requis pour l'installation de production.

Problème : « 24401 Impossible d'établir la connexion avec l'agent ACS Active Directory. »

Solution

Afin de résoudre cette erreur, vérifiez les éléments suivants :

-

Vérifiez si l'ordinateur ACS est joint au domaine Active Directory.

-

Vérifiez l'état de connectivité entre l'ordinateur ACS et le serveur Active Directory.

-

Vérifiez si l'agent ACS Active Directory est en cours d'exécution.

Référez-vous à l'ID de bogue Cisco CSCtx71254 (clients enregistrés uniquement) pour plus d'informations.

Problème : Le processus « Runtime » affiche l'état « Échec de l'exécution »

Lors de la mise à jour de Cisco ACS avec un correctif, le processus d'exécution est bloqué dans l'état Échec de l'exécution et ce message est consigné :

« local0 err err 83 2012-06-12T12:11:08+0200 192.168.150.74 ERREUR de connexion ACS : /opt/CSCOacs/runtime/bin/run-logforward.sh: ligne 18 : 7097 Défaillance de segmentation (noyau sous-évalué) ./$daemon -b -f $logfile »

Solution

Cela peut poser problème avec le patch MD5 du dernier patch. Vérifiez la somme de contrôle MD5 du dernier correctif appliqué à Cisco ACS. Téléchargez-le à nouveau, puis appliquez-le correctement.

Problème : Échec de l'authentification ACS lorsque UCS force la réauthentification

Le serveur UCS est configuré pour authentifier un client Java à partir de Cisco ACS. Le processus d'authentification implique l'utilisation du serveur de jeton RSA. La première authentification passe. Cependant, lorsque l'UCS actualise et force le client Java à se réauthentifier, il échoue car RSA ne permet pas de réutiliser un jeton. Par conséquent, l'authentification échoue.

Solution

Il s'agit d'une limitation du point de vue du serveur UCS, mais pas de Cisco ACS. Le serveur UCS suit une authentification à deux facteurs qui n'est pas prise en charge par Cisco ACS lorsqu'il est utilisé avec les jetons RSA. Actuellement, il n’est pas pris en charge. Pour contourner ce problème, il est conseillé d'utiliser n'importe quel serveur de base de données, tel qu'AD ou LDAP, autre que le serveur de jeton RSA.

Problème : « Échec de l'opération Active Directory 24444 en raison d'une erreur non spécifiée dans l'ACS »

Solution

Une erreur non mappée s'est produite dans une opération liée à AD. Référez-vous à Exemple de configuration de l'intégration ACS 5.x avec Microsoft AD et configurez correctement l'intégration AD avec ACS. Si tout est configuré correctement conformément au document, contactez le centre d'assistance technique de Cisco pour obtenir de plus amples informations sur le dépannage.

Problème : Impossible d'authentifier les utilisateurs ACS 5.1 avec le serveur AD 2008 R2

Solution

Cela se produit en raison de problèmes d'incompatibilité. L'intégration AD 2008 R2 est prise en charge à partir de la version ACS 5.2 uniquement. Mettez à niveau votre ACS vers la version 5.2 ou ultérieure. Référez-vous à l'ID de bogue Cisco CSCtg12399 (clients enregistrés uniquement) pour plus d'informations.

Erreur : 22056 Objet introuvable dans le ou les magasins d'identité concernés.

Lorsque les utilisateurs VPN SSL tentent d'être authentifiés à partir d'un appareil RSA, ce message d'erreur est reçu du serveur Cisco ACS :

Motif de l'échec : 22056 Objet introuvable dans le ou les magasins d'identité concernés.

Solution

Vérifiez si l'utilisateur est présent dans la base de données où l'ACS est pointé pour rechercher. Dans le cas de RSA et de RADIUS Identity Store, assurez-vous que l'option Rejeter le traitement est sélectionnée comme échec de l'authentification. Ceci se trouve sous l'onglet Avancé de la configuration du magasin d'identités.

Problème : ipt_connlimit : Oops : État ct non valide ?

La limite ipt_connlimit : Oops : État ct non valide ? un message d'erreur apparaît sur la console lorsque ACS 5.x s'exécute sur VMWare.

Solution

C'est un message cosmétique. Référez-vous à l'ID de bogue Cisco CSCth25712 (clients enregistrés uniquement) pour plus d'informations.

Problème :ACs 5.x / ISE ne voit pas l'attribut radius call-station-id dans une requête RADIUS du logiciel Cisco IOS Version 15.x NAS

ACs 5.x / ISE ne voit pas d'attribut radius call-station-id dans une requête RADIUS du logiciel Cisco IOS Version 15.x NAS.

Solution

Utilisez la commande radius-server attribute 31 send nas-port-detail sur le logiciel Cisco IOS Version 15.x afin d'activer l'envoi de l'attribut.

Problème : Les comptes d'utilisateurs sont verrouillés en première instance des informations d'identification erronées, même s'ils sont configurés pour 3 tentatives

Lorsqu'ACS 5.3 est intégré à Active Directory à un niveau fonctionnel Windows 2008 R2, les comptes d'utilisateurs définis avec des paramètres de verrouillage (3 tentatives incorrectes) sont verrouillés prématurément après que l'utilisateur n'a entré qu'une seule fois les informations d'identification erronées.

Solution

Référez-vous à l'ID de bogue Cisco CSCtz03211 (clients enregistrés uniquement) pour plus d'informations.

Problème : Impossible d'enregistrer la sauvegarde à partir d'ACS

Lors d'une tentative d'enregistrement d'une sauvegarde à partir de l'ACS, la cause : Sauvegarde incrémentielle non configurée - Détails : La sauvegarde incrémentielle n'est pas configurée.La configuration de la sauvegarde incrémentielle est nécessaire pour que la purge de la base de données réussisse. Cela permet d'éviter les problèmes d'espace disque. Afficher la taille de la base de données est de 0,08 Go et la taille qu'elle occupe sur le disque dur est de 0,08 Go apparaît.

Solution

Vous ne pouvez pas exécuter simultanément une sauvegarde incrémentielle, une sauvegarde complète et la purge des données. Si l'un de ces travaux est en cours d'exécution, vous devez attendre une période de 90 minutes avant de commencer le prochain travail.

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

29-Mar-2012 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires