ACS 5.X : Exemple de configuration d'un serveur LDAP sécurisé

Table des matières

Introduction

Le protocole LDAP (Lightweight Directory Access Protocol) est un protocole réseau qui permet d'interroger et de modifier les services d'annuaire exécutés sur TCP/IP et UDP. LDAP est un mécanisme léger permettant d'accéder à un serveur d'annuaire x.500. RFC 2251 définit LDAP.

Access Control Server (ACS) 5.x s'intègre à une base de données externe LDAP, également appelée magasin d'identités, à l'aide du protocole LDAP. Il existe deux méthodes de connexion au serveur LDAP : la connexion en texte clair (simple) et la connexion SSL (chiffrée). ACS 5.x peut être configuré pour se connecter au serveur LDAP en utilisant les deux méthodes. Dans ce document, ACS 5.x est configuré pour se connecter à un serveur LDAP en utilisant une connexion chiffrée.

Conditions préalables

Exigences

Ce document suppose qu'ACS 5.x a une connexion IP au serveur LDAP et que le port TCP 636 est ouvert.

Le serveur LDAP Microsoft® Active Directory doit être configuré pour accepter les connexions LDAP sécurisées sur le port TCP 636. Ce document suppose que vous disposez du certificat racine de l'autorité de certification (CA) qui a émis le certificat de serveur au serveur LDAP Microsoft. Pour plus d'informations sur la façon de configurer le serveur LDAP, consultez Comment activer LDAP sur SSL avec une autorité de certification tierce.

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

-

Cisco Secure ACS 5.x

-

Serveur LDAP Microsoft Active Directory

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Pour plus d'informations sur les conventions utilisées dans ce document, reportez-vous à Conventions relatives aux conseils techniques Cisco.

Informations générales

service d'annuaire

Le service d'annuaire est une application logicielle, ou un ensemble d'applications, permettant de stocker et d'organiser des informations sur les utilisateurs et les ressources réseau d'un réseau informatique. Vous pouvez utiliser le service d'annuaire pour gérer l'accès des utilisateurs à ces ressources.

Le service d'annuaire LDAP est basé sur un modèle client-serveur. Un client démarre une session LDAP en se connectant à un serveur LDAP et envoie des demandes d'opération au serveur. Le serveur envoie ensuite ses réponses. Un ou plusieurs serveurs LDAP contiennent des données provenant de l'arborescence du répertoire LDAP ou de la base de données principale LDAP.

Le service d'annuaire gère l'annuaire, qui est la base de données contenant les informations. Les services d'annuaire utilisent un modèle distribué pour stocker les informations, qui sont généralement répliquées entre les serveurs d'annuaire.

Un annuaire LDAP est organisé en une arborescence simple et peut être distribué entre plusieurs serveurs. Chaque serveur peut avoir une version répliquée du répertoire total qui est synchronisée périodiquement.

Une entrée de l'arborescence contient un ensemble d'attributs, chaque attribut ayant un nom (un type d'attribut ou une description d'attribut) et une ou plusieurs valeurs. Les attributs sont définis dans un schéma.

Chaque entrée possède un identificateur unique : son nom distinctif (DN). Ce nom contient le nom distinctif relatif (RDN) construit à partir des attributs de l'entrée, suivi du nom distinctif (DN) de l'entrée parent. Vous pouvez considérer le nom distinctif (DN) comme un nom de fichier complet et le nom distinctif relatif (RDN) comme un nom de fichier relatif dans un dossier.

Authentification via LDAP

ACS 5.x peut authentifier un principal par rapport à un magasin d'identités LDAP en effectuant une opération de liaison sur le serveur d'annuaire pour trouver et authentifier le principal. Si l'authentification réussit, ACS peut récupérer des groupes et des attributs qui appartiennent à l'entité de sécurité. Les attributs à récupérer peuvent être configurés dans l'interface Web ACS (pages LDAP). Ces groupes et attributs peuvent être utilisés par ACS pour autoriser l'entité de sécurité.

Pour authentifier un utilisateur ou interroger le magasin d'identités LDAP, ACS se connecte au serveur LDAP et gère un pool de connexions.

Gestion des connexions LDAP

ACS 5.x prend en charge plusieurs connexions LDAP simultanées. Les connexions sont ouvertes à la demande lors de la première authentification LDAP. Le nombre maximal de connexions est configuré pour chaque serveur LDAP. L'ouverture anticipée des connexions réduit le temps d'authentification.

Vous pouvez définir le nombre maximal de connexions à utiliser pour les connexions de liaison simultanées. Le nombre de connexions ouvertes peut être différent pour chaque serveur LDAP (principal ou secondaire) et est déterminé en fonction du nombre maximal de connexions d'administration configuré pour chaque serveur.

ACS conserve une liste des connexions LDAP ouvertes (y compris les informations de liaison) pour chaque serveur LDAP configuré dans ACS. Au cours du processus d'authentification, le gestionnaire de connexions tente de trouver une connexion ouverte à partir du pool.

S'il n'existe pas de connexion ouverte, une nouvelle est ouverte. Si le serveur LDAP a fermé la connexion, le gestionnaire de connexions signale une erreur lors du premier appel pour effectuer une recherche dans l'annuaire et tente de renouveler la connexion.

Une fois le processus d'authentification terminé, le gestionnaire de connexions relâche la connexion au gestionnaire de connexions. Pour plus d'informations, référez-vous au Guide de l'utilisateur ACS 5.X.

Configurer

Cette section vous fournit des informations pour configurer les fonctionnalités décrites dans ce document.

Installer le certificat CA racine sur ACS 5.x

Complétez ces étapes afin d'installer un certificat CA racine sur Cisco Secure ACS 5.x :

Remarque : vérifiez que le serveur LDAP est préconfiguré pour accepter les connexions chiffrées sur le port TCP 636. Pour plus d'informations sur la façon de configurer le serveur LDAP Microsoft, consultez Comment activer LDAP sur SSL avec une autorité de certification tierce.

-

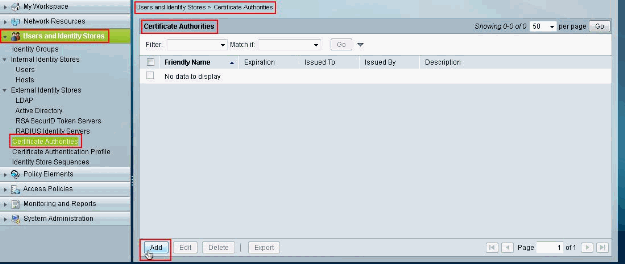

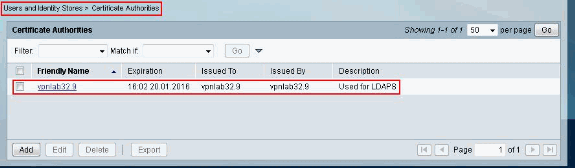

Choisissez Users and Identity Stores > Certificate Authorities, puis cliquez sur Add afin d'ajouter le certificat racine de l'autorité de certification qui a émis le certificat de serveur au serveur Microsoft LDAP.

-

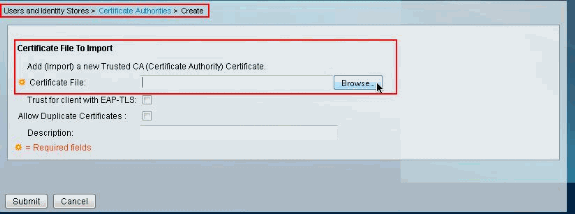

Dans la section Certificate File to Import, cliquez sur Browse en regard de Certificate File afin de rechercher le fichier de certificat.

-

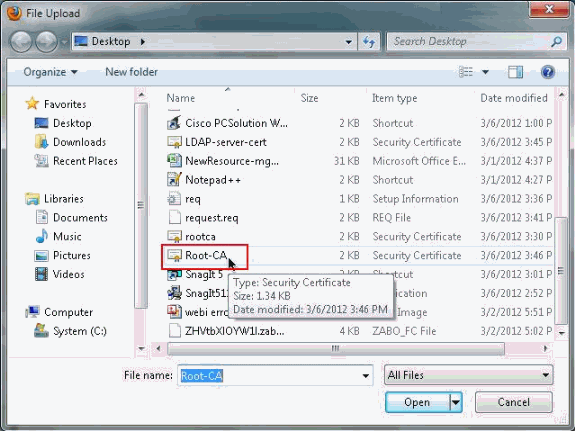

Choisissez le fichier de certificat requis (le certificat racine de l'autorité de certification qui a émis le certificat de serveur au serveur LDAP Microsoft) et cliquez sur Ouvrir.

-

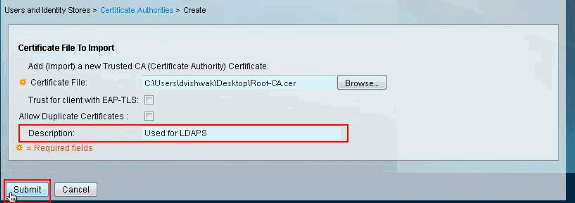

Entrez une Description dans l'espace prévu à côté de Description et cliquez sur Submit.

Cette image montre que le certificat racine a été correctement installé :

Configuration d'ACS 5.X pour LDAP sécurisé

Complétez ces étapes afin de configurer ACS 5.x pour LDAP sécurisé :

-

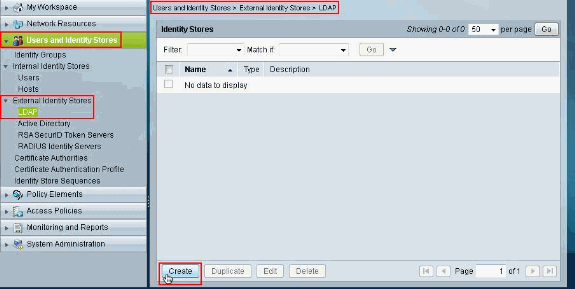

Choisissez Users and Identity Stores > External Identity Stores > LDAP et cliquez sur Create pour créer une nouvelle connexion LDAP.

-

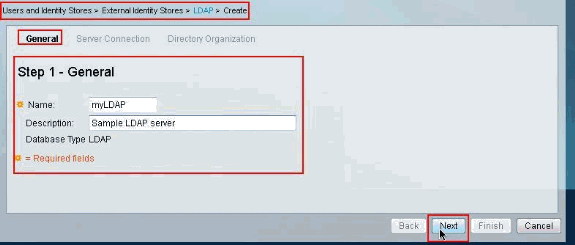

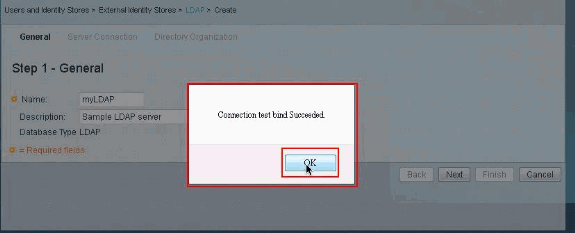

Dans l'onglet General, indiquez le nom et la description (facultatif) du nouveau LDAP, puis cliquez sur Next.

-

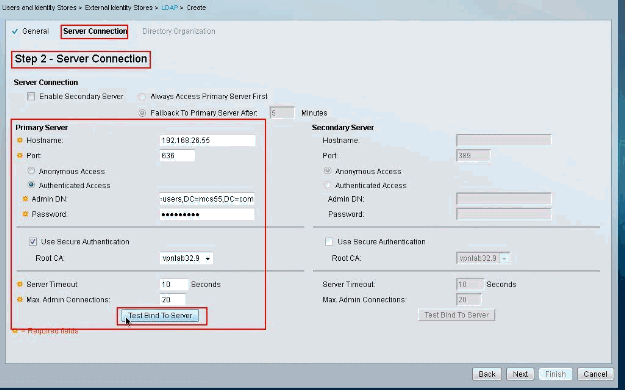

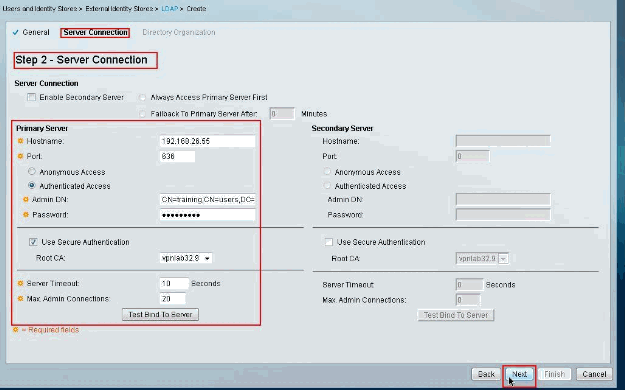

Dans l'onglet Server Connection sous la section Primary Server, indiquez le nom d'hôte, le port, le nom de domaine d'administration et le mot de passe. Assurez-vous que la case en regard de Use Secure Authentication est cochée et choisissez le certificat de CA racine récemment installé. Cliquez sur Test Bind To Server.

Remarque : le numéro de port attribué par l'IANA pour LDAP sécurisé est TCP 636. Cependant, confirmez le numéro de port que votre serveur LDAP utilise depuis votre administrateur LDAP.

Remarque : votre administrateur LDAP doit vous fournir le nom distinctif (DN) et le mot de passe de l'administrateur. Le DN Admin doit disposer de toutes les autorisations de lecture sur toutes les unités organisationnelles du serveur LDAP.

L'image suivante montre que la liaison du test de connexion au serveur a réussi.

Remarque : si le test de liaison échoue, vérifiez à nouveau le nom d'hôte, le numéro de port, le nom de domaine d'administration, le mot de passe et l'autorité de certification racine auprès de votre administrateur LDAP.

-

Cliquez sur Next (Suivant).

-

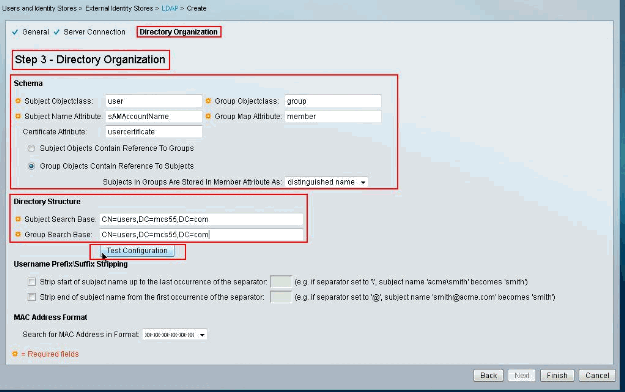

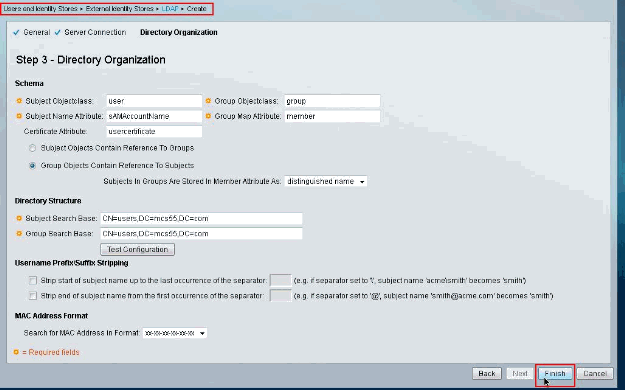

Dans l'onglet Directory Organization sous la section Schema, fournissez les détails requis. De même, fournissez les informations requises sous la section Structure de répertoire telle que fournie par votre administrateur LDAP. Cliquez sur Tester la configuration.

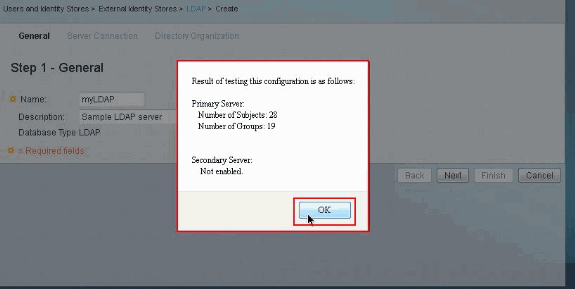

L'image suivante montre que le test de configuration est réussi.

Remarque : si le test de configuration échoue, vérifiez à nouveau les paramètres fournis dans le schéma et la structure de répertoire à partir de votre administrateur LDAP.

-

Cliquez sur Finish (Terminer).

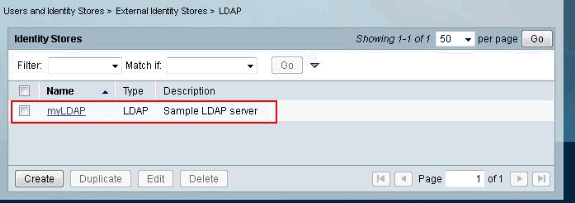

Le serveur LDAP a été créé.

Configurer le magasin d'identités

Suivez ces étapes afin de configurer le magasin d'identités :

-

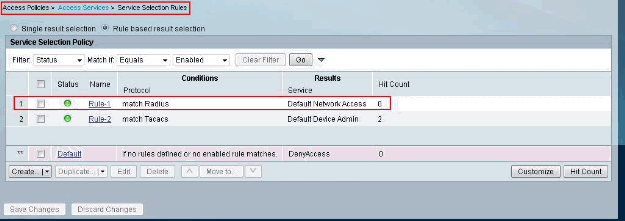

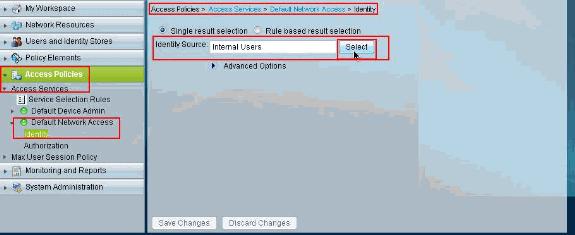

Choisissez Access Policies > Access Services > Service Selection Rules et vérifiez quel service va utiliser le serveur LDAP sécurisé pour l'authentification. Dans cet exemple, le service est Default Network Access.

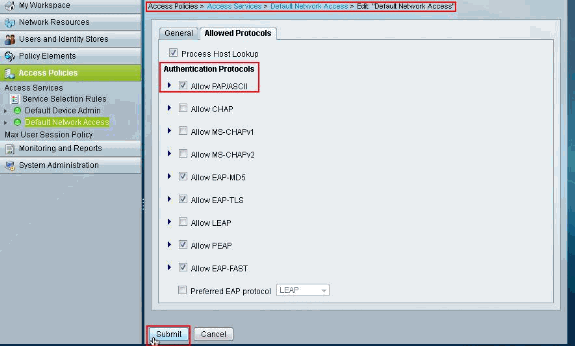

-

Après avoir vérifié le service à l'étape 1, accédez au service en question et cliquez sur Protocoles autorisés. Assurez-vous que Allow PAP/ASCII est sélectionné, puis cliquez sur Submit.

Remarque : vous pouvez sélectionner d'autres protocoles d'authentification avec Allow PAP/ASCII.

-

Cliquez sur le service identifié à l'étape 1, puis cliquez sur Identity. Cliquez sur Sélectionner en regard de Source d'identité.

-

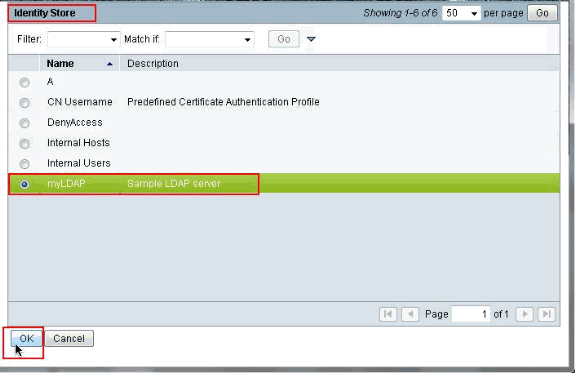

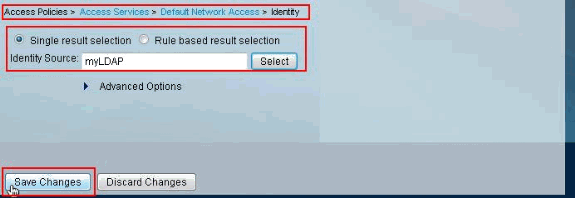

Sélectionnez le nouveau serveur LDAP sécurisé créé (myLDAP dans cet exemple), puis cliquez sur OK.

-

Cliquez sur Enregistrer les modifications.

-

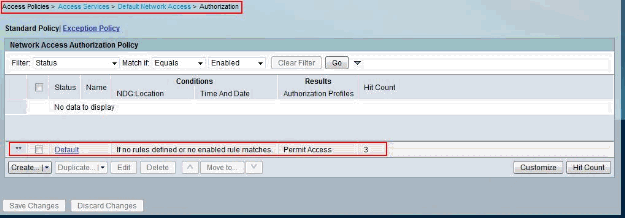

Accédez à la section Authorization du service identifié à l'étape 1 et vérifiez qu'au moins une règle autorise l'authentification.

Dépannage

L'ACS envoie une demande de liaison pour authentifier l'utilisateur auprès d'un serveur LDAP. La demande de liaison contient le nom distinctif (DN) et le mot de passe utilisateur en texte clair. Un utilisateur est authentifié lorsque son nom distinctif (DN) et son mot de passe correspondent à ceux de l'annuaire LDAP.

-

Authentication Errors : ACS consigne les erreurs d'authentification dans les fichiers journaux ACS.

-

Initialization Errors : utilisez les paramètres de délai d'attente du serveur LDAP pour configurer le nombre de secondes pendant lequel ACS attend une réponse d'un serveur LDAP avant de déterminer que la connexion ou l'authentification sur ce serveur a échoué. Les raisons pour lesquelles un serveur LDAP renvoie une erreur d'initialisation sont les suivantes :

-

LDAP non pris en charge

-

Le serveur est en panne

-

La mémoire du serveur est insuffisante

-

L'utilisateur n'a aucun privilège

-

Des informations d'identification administrateur incorrectes sont configurées

-

-

Erreurs de liaison : les raisons pour lesquelles un serveur LDAP renvoie des erreurs de liaison (authentification) sont les suivantes :

-

Erreurs de filtrage

-

Une recherche utilisant des critères de filtre échoue

-

Erreurs de paramètre

-

Des paramètres non valides ont été entrés

-

Le compte utilisateur est restreint (désactivé, verrouillé, expiré, mot de passe expiré, etc.)

-

Ces erreurs sont consignées en tant qu'erreurs de ressource externe, ce qui indique un problème possible avec le serveur LDAP :

-

Une erreur de connexion est survenue

-

Le délai a expiré

-

Le serveur est en panne

-

La mémoire du serveur est insuffisante

Cette erreur est consignée en tant qu'erreur Utilisateur inconnu : Aucun utilisateur n'existe dans la base de données.

Cette erreur est consignée en tant qu'erreur de mot de passe non valide, où l'utilisateur existe, mais le mot de passe envoyé n'est pas valide : un mot de passe non valide a été entré.

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

12-Mar-2012 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires