Configuration du blocage IPS avec IME

Contenu

Introduction

Ce document traite de la configuration du blocage IPS (Intrusion Prevention System) avec l'utilisation d'IPS Manager Express (IME). Les capteurs IME et IPS sont utilisés pour gérer un routeur Cisco pour le blocage. Souvenez-vous de ces éléments lorsque vous considérez cette configuration :

-

Installez le capteur et assurez-vous qu'il fonctionne correctement.

-

Définissez l’étendue d’interface de reniflage sur le routeur en dehors de l’interface.

Conditions préalables

Conditions requises

Aucune spécification déterminée n'est requise pour ce document.

Components Used

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

-

Cisco IPS Manager Express 7.0

-

Capteur Cisco IPS 7.0(0.88)E3

-

Routeur Cisco IOS® avec le logiciel Cisco IOS Version 12.4

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Pour plus d'informations sur les conventions utilisées dans ce document, reportez-vous à Conventions relatives aux conseils techniques Cisco.

Configuration

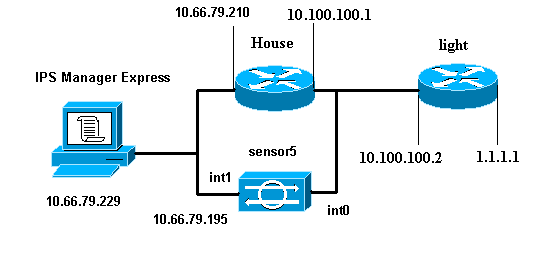

Diagramme du réseau

Ce document utilise cette configuration du réseau.

Configurations

Ce document utilise les configurations suivantes.

| Voyant du routeur |

|---|

Current configuration : 906 bytes ! version 12.4 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 10.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! interface BRI4/0 no ip address shutdown interface BRI4/1 no ip address shutdown ! interface BRI4/2 no ip address shutdown ! interface BRI4/3 no ip address shutdown ! ip classless ip route 0.0.0.0 0.0.0.0 10.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| Routeur House |

|---|

Current configuration : 939 bytes ! version 12.4 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname house ! logging queue-limit 100 enable password cisco ! ip subnet-zero ! ! no ip cef no ip domain lookup ! ip audit notify log ip audit po max-events 100 ! ! no voice hpi capture buffer no voice hpi capture destination ! ! ! ! interface FastEthernet0/0 ip address 10.66.79.210 255.255.255.224 duplex auto speed auto ! interface FastEthernet0/1 ip address 10.100.100.1 255.255.255.0 ip access-group IDS_FastEthernet0/1_in_0 in !--- After you configure blocking, !--- IDS Sensor inserts this line. duplex auto speed auto ! interface ATM1/0 no ip address shutdown no atm ilmi-keepalive ! ip classless ip route 0.0.0.0 0.0.0.0 10.66.79.193 ip route 1.1.1.0 255.255.255.0 10.100.100.2 no ip http server no ip http secure-server ! ! ip access-list extended IDS_FastEthernet0/1_in_0 permit ip host 10.66.79.195 any permit ip any any !--- After you configure blocking, !--- IDS Sensor inserts this line. ! call rsvp-sync ! ! mgcp profile default ! ! line con 0 exec-timeout 0 0 line aux 0 line vty 0 4 exec-timeout 0 0 password cisco login line vty 5 15 login ! ! end |

Démarrer la configuration du capteur

Exécutez ces étapes pour démarrer la configuration du capteur.

-

Si c'est la première fois que vous vous connectez au capteur, vous devez entrer cisco comme nom d'utilisateur et cisco comme mot de passe.

-

Lorsque le système vous invite, modifiez votre mot de passe.

Remarque : Cisco123 est un mot du dictionnaire et n'est pas autorisé dans le système.

-

Tapez setup et suivez l'invite du système pour configurer les paramètres de base des capteurs.

-

Entrez les informations suivantes :

sensor5#setup --- System Configuration Dialog --- !--- At any point you may enter a question mark '?' for help. !--- Use ctrl-c to abort the configuration dialog at any prompt. !--- Default settings are in square brackets '[]'. Current time: Thu Oct 22 21:19:51 2009 Setup Configuration last modified: Enter host name[sensor]: Enter IP interface[10.66.79.195/24,10.66.79.193]: Modify current access list?[no]: Current access list entries: !--- permit the ip address of workstation or network with IME Permit:10.66.79.0/24 Permit: Modify system clock settings?[no]: Modify summer time settings?[no]: Use USA SummerTime Defaults?[yes]: Recurring, Date or Disable?[Recurring]: Start Month[march]: Start Week[second]: Start Day[sunday]: Start Time[02:00:00]: End Month[november]: End Week[first]: End Day[sunday]: End Time[02:00:00]: DST Zone[]: Offset[60]: Modify system timezone?[no]: Timezone[UTC]: UTC Offset[0]: Use NTP?[no]: yes NTP Server IP Address[]: Use NTP Authentication?[no]: yes NTP Key ID[]: 1 NTP Key Value[]: 8675309 -

Enregistrez la configuration.

L'enregistrement de la configuration peut prendre quelques minutes.

[0] Go to the command prompt without saving this config. [1] Return back to the setup without saving this config. [2] Save this configuration and exit setup. Enter your selection[2]: 2

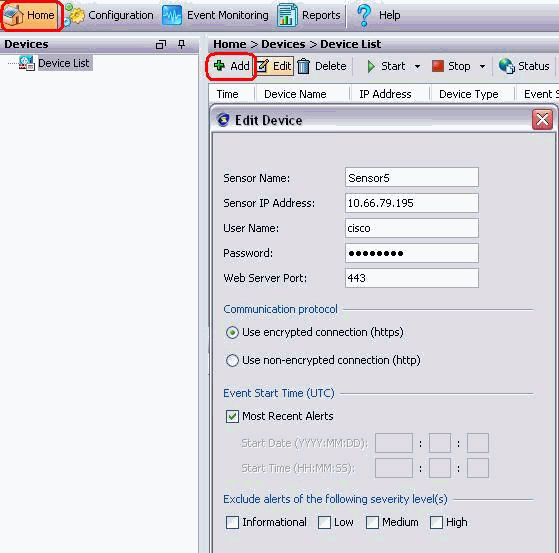

Ajouter le capteur à l'IME

Complétez ces étapes afin d'ajouter le capteur à l'IME.

-

Accédez au PC Windows, qui a installé le gestionnaire IPS Express et ouvrez le gestionnaire IPS Express.

-

Choisissez Accueil > Ajouter.

-

Tapez ces informations et cliquez sur OK pour terminer la configuration.

-

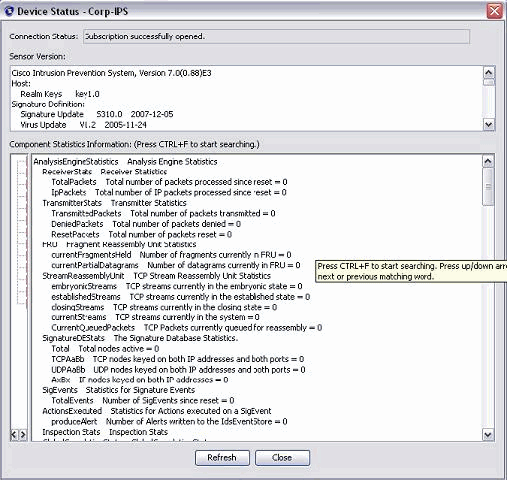

Choisissez Périphériques > capteur5 afin de vérifier l'état du capteur, puis cliquez avec le bouton droit de la souris pour sélectionner Status.

Assurez-vous que l'abonnement a été ouvert. message.

Configuration du blocage pour le routeur Cisco IOS

Complétez ces étapes afin de configurer le blocage pour la route Cisco IOS : .

-

À partir du PC IME, ouvrez votre navigateur Web et accédez à https://10.66.79.195.

-

Cliquez sur OK afin d'accepter le certificat HTTPS téléchargé à partir du capteur.

-

Dans la fenêtre Connexion, saisissez cisco pour le nom d'utilisateur et 123cisco123 pour le mot de passe.

Cette interface de gestion IME apparaît :

-

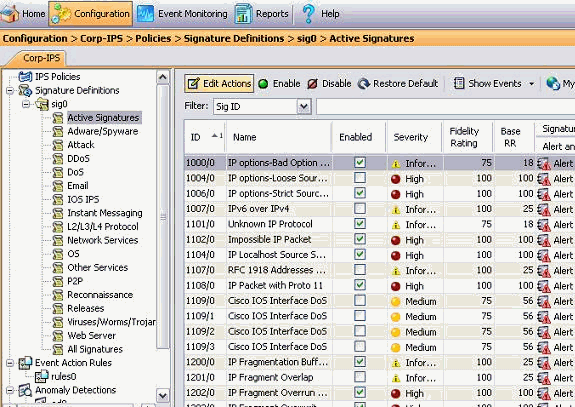

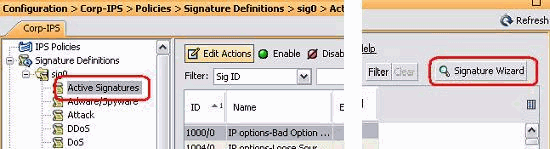

Dans l'onglet Configuration, cliquez sur Signatures actives.

-

Ensuite, cliquez sur Assistant Signature.

Note : La capture d'écran précédente a été découpée en deux parties en raison de la limitation de l'espace.

-

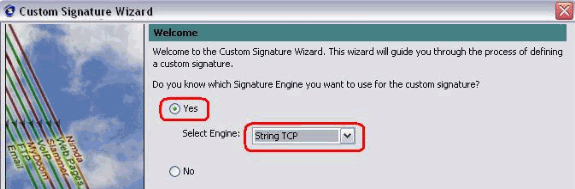

Choisissez Yes et String TCP comme moteur de signature. Cliquez sur Next (Suivant).

-

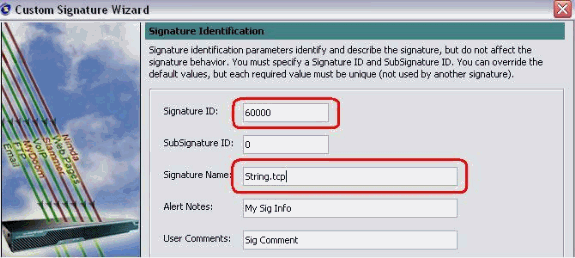

Vous pouvez laisser ces informations comme valeur par défaut ou saisir votre propre ID de signature, nom de signature et notes utilisateur. Cliquez sur Next (Suivant).

-

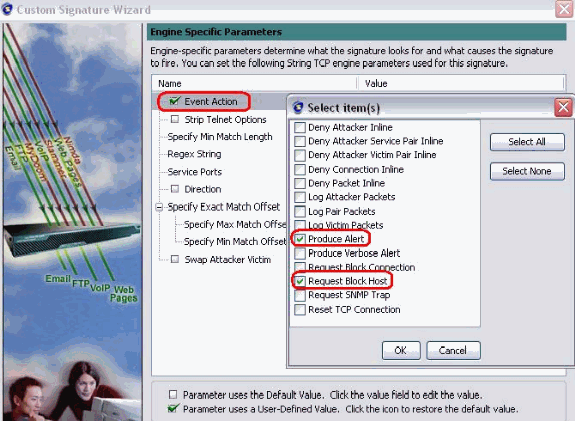

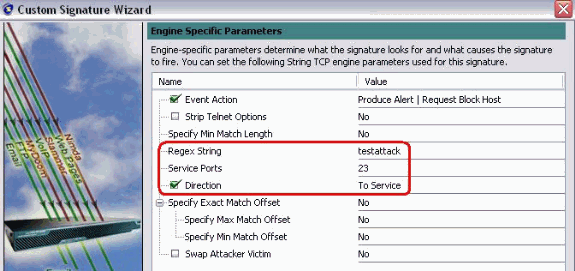

Choisissez Action d'événement et choisissez Générer l'alerte et Hôte de bloc de demande. Cliquez sur Suivant pour continuer.

-

Entrez une expression régulière , qui dans cet exemple est testattack, entrez 23 pour les ports de service, choisissez To Service pour la direction, puis cliquez sur Suivant pour continuer.

-

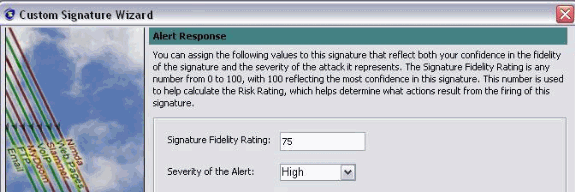

Vous pouvez laisser ces informations par défaut. Cliquez sur Next (Suivant).

-

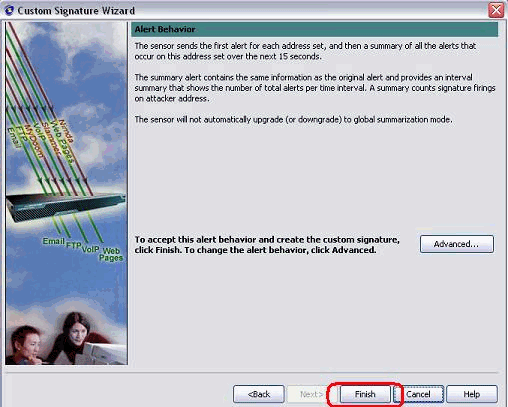

Cliquez sur Terminer afin de terminer l'Assistant.

-

Choisissez Configuration > sig0 > Active Signatures afin de localiser la signature nouvellement créée par ID de sig ou Nom de sig. Cliquez sur Modifier afin d'afficher la signature.

-

Cliquez sur OK après avoir confirmé et cliquez sur le bouton Appliquer afin d'appliquer la signature au capteur.

-

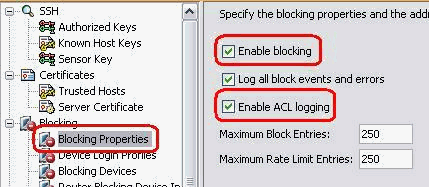

Dans l'onglet Configuration, sous Gestion du capteur, cliquez sur Blocage. Dans le volet gauche, sélectionnez Propriétés de blocage et activez Activer le blocage.

-

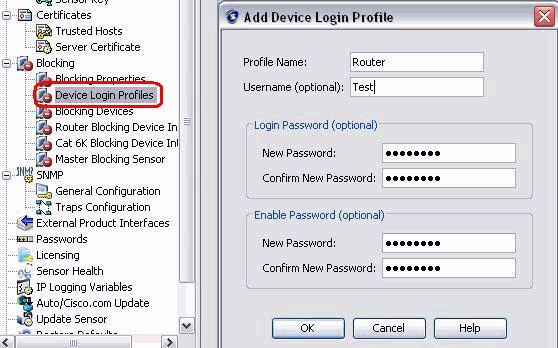

À partir du volet gauche, accédez à Device Login Profile. Pour créer un nouveau profil, cliquez sur Ajouter. Une fois créé, cliquez sur OK et Appliquer afin de détecter et continuer.

-

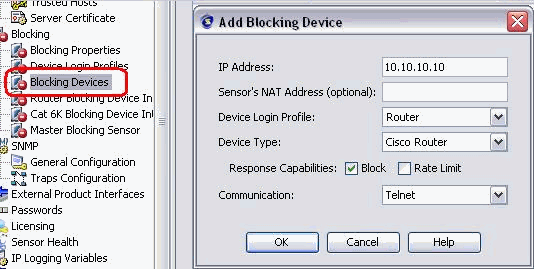

L'étape suivante consiste à configurer le routeur en tant que périphérique de blocage. Dans le volet gauche, sélectionnez Blocage du périphérique, cliquez sur Ajouter afin d'ajouter ces informations. Cliquez ensuite sur OK et Appliquer.

-

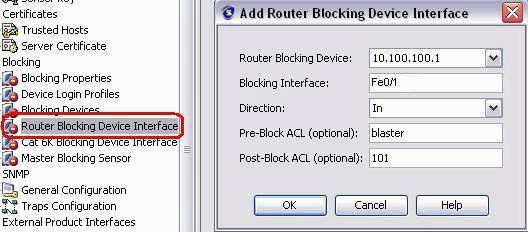

À partir du volet gauche, configurez les interfaces du périphérique de blocage. Ajoutez les informations, cliquez sur OK et Appliquer.

Vérification

Lancer l'attaque et bloquer

Exécutez les étapes suivantes pour lancer l'attaque et bloquer :

-

Avant de lancer l'attaque, accédez à IME, choisissez Event Monitoring > Drop Attacks View et choisissez le capteur à droite.

-

Établissez une connexion Telnet avec Router House et vérifiez la communication du serveur à l’aide de ces commandes.

house#show user Line User Host(s) Idle Location * 0 con 0 idle 00:00:00 226 vty 0 idle 00:00:17 10.66.79.195 house#show access-list Extended IP access list IDS_FastEthernet0/1_in_0 permit ip host 10.66.79.195 any permit ip any any (12 matches) house#

-

À partir de Router Light, établissez une connexion Telnet avec Router House et tapez testattack.

Appuyez sur <space> ou <enter> afin de réinitialiser votre session Telnet.

light#telnet 10.100.100.1 Trying 10.100.100.1 ... Open User Access Verification Password: house>en Password: house#testattack [Connection to 10.100.100.1 lost] !--- Host 10.100.100.2 has been blocked due to the !--- signature "testattack" triggered. -

Établissez une connexion Telnet avec Router House et utilisez la commande show access-list comme indiqué ici.

house#show access-list Extended IP access list IDS_FastEthernet0/1_in_0 10 permit ip host 10.66.79.195 any 20 deny ip host 10.100.100.2 any (71 matches) 30 permit ip any any

-

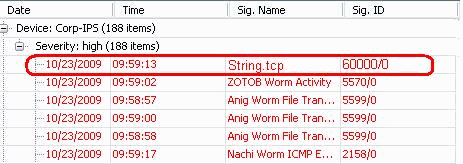

Dans le tableau de bord de l'Observateur d'événements IDS, l'alarme rouge apparaît une fois l'attaque lancée.

Dépannage

Cette section fournit des informations que vous pouvez utiliser pour dépanner votre configuration.

Conseils

Utilisez ces conseils de dépannage :

-

À partir du capteur, regardez la sortie show statistics network-access et assurez-vous que l'état est actif. Depuis la console ou SSH jusqu'au capteur, ces informations sont affichées :

sensor5#show statistics network-access Current Configuration AllowSensorShun = false ShunMaxEntries = 100 NetDevice Type = Cisco IP = 10.66.79.210 NATAddr = 0.0.0.0 Communications = telnet ShunInterface InterfaceName = FastEthernet0/1 InterfaceDirection = in State ShunEnable = true NetDevice IP = 10.66.79.210 AclSupport = uses Named ACLs State = Active ShunnedAddr Host IP = 10.100.100.2 ShunMinutes = 15 MinutesRemaining = 12 sensor5# -

Assurez-vous que le paramètre de communication indique que le protocole correct est utilisé, tel que Telnet ou SSH avec 3DES. Vous pouvez essayer un SSH ou Telnet manuel à partir d'un client SSH/Telnet sur un PC afin de vérifier que le nom d'utilisateur et les informations d'identification du mot de passe sont corrects. Ensuite, essayez d'établir une connexion Telnet ou SSH à partir du capteur lui-même vers le routeur et vérifiez si vous pouvez vous connecter correctement au routeur.

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

17-Dec-2009 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires