Cisco Secure IPS – Exclusion des alarmes de faux positifs

Table des matières

Introduction

Ce document décrit l'exclusion des fausses alarmes positives pour le système de prévention des intrusions (IPS) sécurisé de Cisco.

Conditions préalables

Exigences

Aucune exigence spécifique n'est associée à ce document.

Composants utilisés

Les informations contenues dans ce document sont basées sur Cisco Secure Intrusion Prevention System (IPS) version 7.0 et Cisco IPS Manager Express 7.0.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Pour plus d'informations sur les conventions utilisées dans ce document, reportez-vous à Conventions relatives aux conseils techniques Cisco.

Faux positifs et faux négatifs

Cisco Secure IPS déclenche une alarme lorsqu'un paquet ou une séquence de paquets donné correspond aux caractéristiques des profils d'attaque connus définis dans les signatures Cisco Secure IPS. Un critère essentiel de conception de la signature IPS est de minimiser l'occurrence d'alarmes faussement positives et faussement négatives.

Les faux positifs (déclencheurs bénins) se produisent lorsque le système IPS signale certaines activités bénignes comme étant malveillantes. Cela nécessite une intervention humaine pour diagnostiquer l'événement. Un grand nombre de faux positifs peut considérablement drainer les ressources, et les compétences spécialisées requises pour les analyser sont coûteuses et difficiles à trouver.

Des faux négatifs se produisent lorsque le système IPS ne détecte pas et ne signale pas d'activité malveillante réelle. Les conséquences peuvent être catastrophiques et les signatures doivent être constamment mises à jour à mesure que de nouvelles techniques d'exploitation et de piratage sont découvertes. La minimisation des faux négatifs est une priorité très élevée, parfois au détriment des occurrences plus élevées de faux positifs.

En raison de la nature des signatures utilisées par les IPS pour détecter les activités malveillantes, il est presque impossible d'éliminer complètement les faux positifs et les faux négatifs sans compromettre gravement l'efficacité des IPS ou perturber gravement l'infrastructure informatique d'une organisation (comme les hôtes et les réseaux). Un réglage personnalisé lors du déploiement d'un IPS réduit le nombre de faux positifs. Un réajustement périodique est nécessaire lorsque l'environnement informatique change (par exemple, lorsque de nouveaux systèmes et applications sont déployés). Cisco Secure IPS offre une fonctionnalité de réglage flexible qui peut réduire le nombre de faux positifs lors d'opérations stables.

Mécanisme d'exclusion de Cisco Secure IPS

Cisco Secure IPS offre la possibilité d'exclure une signature spécifique d'un hôte ou d'une adresse réseau spécifique ou vers ces adresses. Les signatures exclues ne génèrent pas d'icônes d'alarme ni d'enregistrements de journal lorsqu'elles sont déclenchées à partir des hôtes ou des réseaux spécifiquement exclus par ce mécanisme. Par exemple, une station de gestion de réseau peut effectuer une détection de réseau en exécutant des balayages ping, qui déclenchent le balayage de réseau ICMP avec signature d'écho (ID de signature 2100). Si vous excluez la signature, vous n'avez pas besoin d'analyser l'alarme et de la supprimer à chaque exécution du processus de détection du réseau.

Exclure un hôte

Complétez ces étapes afin d'exclure un hôte spécifique (une adresse IP source) de la génération d'une alarme de signature spécifique :

-

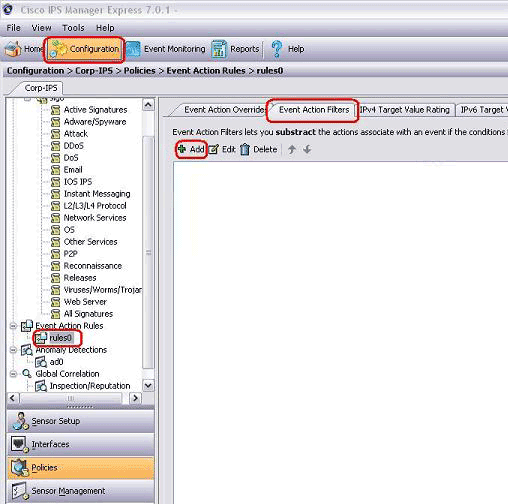

Choisissez Configuration > Corp-IPS > Policies > Event Action Rules > rules0, puis cliquez sur l'onglet Event Action Filters.

-

Cliquez sur Add.

-

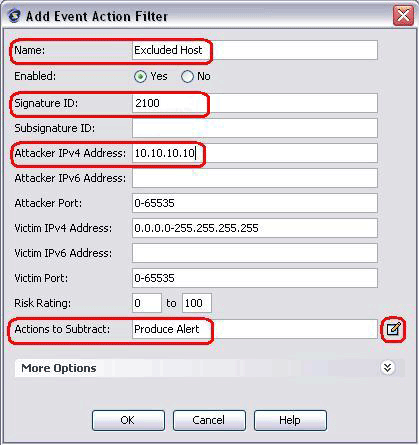

Tapez le nom du filtre, l'ID de signature, l'adresse IPv4 du pirate et l'action à soustraire dans les champs appropriés, puis cliquez sur OK.

Remarque : si vous devez exclure plusieurs adresses IP de différents réseaux, vous pouvez utiliser la virgule comme séparateur. Toutefois, si vous utilisez une virgule, évitez l'espace de fin après la virgule ; sinon, vous risquez de recevoir une erreur.

Remarque : vous pouvez également utiliser les variables définies dans l'onglet Variables d'événement. Ces variables sont utiles lorsque la même valeur doit être répétée dans plusieurs filtres d'action d'événement. Vous devez utiliser le signe dollar ($) comme préfixe de la variable. La variable peut avoir l'un des formats suivants :

-

Adresse IP complète ; par exemple, 10.77.23.23.

-

Plage d'adresses IP ; par exemple, 10.9.2.10-10.9.2.155.

-

Ensemble d'adresses IP ; par exemple, 172.16.33.15-172.16.33.100,192.168.100.1-192.168.100.11.

-

Exclure un réseau

Le filtre d'action d'événement exclut également des signatures spécifiques pour déclencher une alarme en fonction d'une adresse réseau source ou de destination.

Complétez ces étapes afin d'empêcher un réseau de générer une alarme de signature spécifique :

-

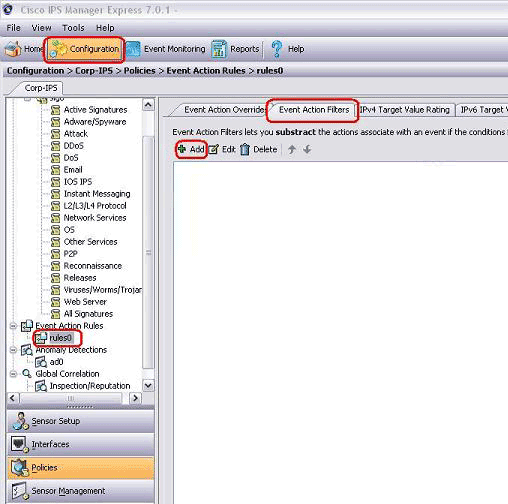

Cliquez sur l'onglet Filtres d'action d'événement.

-

Cliquez sur Add.

-

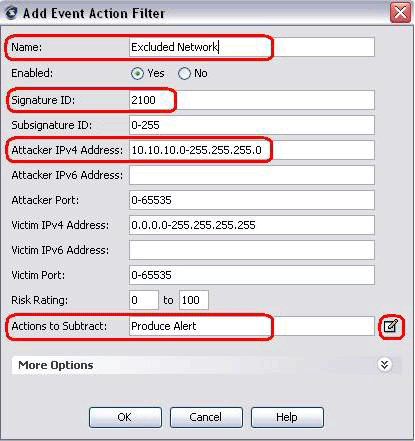

Tapez le nom du filtre, l'ID de signature, l'adresse réseau avec le masque de sous-réseau et l'action à soustraire dans les champs appropriés, puis cliquez sur OK.

Désactivation globale des signatures

Vous pouvez désactiver l'alarme d'une signature à tout moment. Pour activer, désactiver et retirer des signatures, procédez comme suit :

-

Connectez-vous à IME à l'aide d'un compte disposant de privilèges Administrateur ou Opérateur.

-

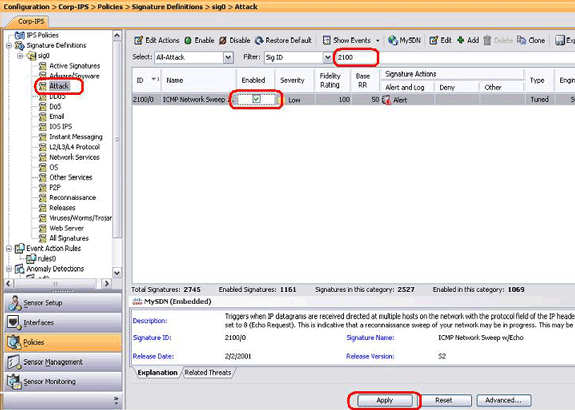

Choisissez Configuration > sensor_name > Policies > Signature Definitions > sig0 > All Signatures.

-

Afin de localiser une signature, choisissez une option de tri dans la liste déroulante Filtre. Par exemple, si vous recherchez une signature de balayage réseau ICMP, choisissez All Signatures sous sig0, puis effectuez une recherche par ID ou nom de signature. Le volet sig0 s'actualise et affiche uniquement les signatures correspondant à vos critères de tri.

-

Afin d'activer ou de désactiver une signature existante, choisissez la signature et complétez ces étapes :

-

Affichez la colonne Activé pour déterminer l'état de la signature. La case à cocher d'une signature activée est activée.

-

Afin d'activer une signature qui est désactivée, cochez la case Enabled.

-

Afin de désactiver une signature qui est activée, décochez la case Enabled.

-

Afin de retirer une ou plusieurs signatures, choisissez la ou les signatures, cliquez avec le bouton droit, puis cliquez sur Modifier l'état en > Retiré.

-

-

Cliquez sur Apply afin d'appliquer vos modifications et d'enregistrer la configuration révisée.

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

10-Dec-2001 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires