IPS 6.X et versions ultérieures - Configuration des capteurs virtuels avec IME

Contenu

Introduction

Ce document explique la fonction d'Analysis Engine et comment créer, modifier et supprimer des capteurs virtuels sur le système de prévention des intrusions (IPS) sécurisé Cisco avec Cisco IPS Manager Express (IME). Il explique également comment attribuer des interfaces à un capteur virtuel.

Remarque : AIM-IPS et NME-IPS ne prennent pas en charge la virtualisation.

Conditions préalables

Conditions requises

Aucune condition préalable spécifique n'est requise pour ce document.

Components Used

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

-

Périphérique IPS de la gamme Cisco 4200 qui exécute les versions 6.0 et ultérieures du logiciel

-

Cisco IPS Manager Express (IME) version 6.1.1 et ultérieure

Remarque : Bien que IME puisse être utilisé pour surveiller les périphériques de capteurs qui exécutent Cisco IPS 5.0 et versions ultérieures, certaines des nouvelles fonctionnalités et fonctionnalités fournies dans IME sont uniquement prises en charge sur les capteurs qui exécutent Cisco IPS 6.1 ou version ultérieure.

Remarque : Cisco Secure Intrusion Prevention System (IPS) 5.x prend uniquement en charge le capteur virtuel par défaut par rapport à 0. Les capteurs virtuels autres que le vs0 par défaut sont pris en charge dans IPS 6.x et versions ultérieures.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Produits connexes

Cette configuration peut également être utilisée avec les capteurs suivants :

-

IPS-4240

-

IPS-4255

-

IPS-4260

-

IPS-4270-20

-

AIP-SSM

Conventions

Pour plus d'informations sur les conventions utilisées dans ce document, reportez-vous à Conventions relatives aux conseils techniques Cisco.

Informations générales

À propos du moteur d'analyse

Analysis Engine analyse les paquets et détecte les alertes. Il surveille le trafic qui passe par des interfaces spécifiées. Vous créez des capteurs virtuels dans Analysis Engine. Chaque capteur virtuel a un nom unique avec une liste d'interfaces, de paires d'interfaces en ligne, de paires de VLAN en ligne et de groupes de VLAN qui lui sont associés. Afin d'éviter les problèmes d'ordre de définition, aucun conflit ou chevauchement n'est autorisé dans les affectations. Vous affectez des interfaces, des paires d'interfaces en ligne, des paires de VLAN en ligne et des groupes de VLAN à un capteur virtuel spécifique afin qu'aucun paquet ne soit traité par plusieurs capteurs virtuels. Chaque capteur virtuel est également associé à une définition de signature spécifiquement nommée, à des règles d'action d'événement et à une configuration de détection d'anomalie. Les paquets provenant d’interfaces, de paires d’interfaces en ligne, de paires de VLAN en ligne et de groupes de VLAN qui ne sont attribués à aucun capteur virtuel sont éliminés en fonction de la configuration de contournement en ligne.

À propos des capteurs virtuels

Le capteur peut recevoir des données d'un ou de plusieurs flux de données surveillés. Ces flux de données surveillés peuvent être des ports d'interface physique ou des ports d'interface virtuelle. Par exemple, un seul capteur peut surveiller le trafic de devant le pare-feu, de derrière le pare-feu ou de devant et derrière le pare-feu simultanément. Et un seul capteur peut surveiller un ou plusieurs flux de données. Dans ce cas, une stratégie ou une configuration de capteur unique est appliquée à tous les flux de données surveillés. Un capteur virtuel est un ensemble de données défini par un ensemble de stratégies de configuration. Le capteur virtuel est appliqué à un ensemble de paquets tel que défini par le composant d'interface. Un capteur virtuel peut surveiller plusieurs segments et vous pouvez appliquer une politique ou une configuration différente pour chaque capteur virtuel au sein d'un seul capteur physique. Vous pouvez configurer une stratégie différente par segment surveillé sous analyse. Vous pouvez également appliquer la même instance de stratégie, par exemple sig0, rules0 ou ad0, à différents capteurs virtuels. Vous pouvez affecter des interfaces, des paires d'interfaces en ligne, des paires de VLAN en ligne et des groupes de VLAN à un capteur virtuel.

Remarque : Cisco Secure Intrusion Prevention System (IPS) ne prend pas en charge plus de quatre capteurs virtuels. Le capteur virtuel par défaut est vs0. Vous ne pouvez pas supprimer le capteur virtuel par défaut. La liste d'interfaces, le mode opérationnel de détection des anomalies, le mode de suivi de session TCP en ligne et la description du capteur virtuel sont les seules fonctionnalités de configuration que vous pouvez modifier pour le capteur virtuel par défaut. Vous ne pouvez pas modifier la définition de signature, les règles d'action d'événement ou les stratégies de détection d'anomalie.

Avantages et restrictions de la virtualisation

Avantages de la virtualisation

La virtualisation présente les avantages suivants :

-

Vous pouvez appliquer différentes configurations à différents ensembles de trafic.

-

Vous pouvez surveiller deux réseaux avec des espaces IP qui se chevauchent avec un seul capteur.

-

Vous pouvez surveiller à la fois à l'intérieur et à l'extérieur d'un pare-feu ou d'un périphérique NAT.

Restrictions de la virtualisation

La virtualisation est soumise aux restrictions suivantes :

-

Vous devez affecter les deux côtés du trafic asymétrique au même capteur virtuel.

-

L'utilisation de la capture VACL ou de la fonctionnalité SPAN (surveillance promistive) est incompatible avec l'étiquetage VLAN, ce qui entraîne des problèmes avec les groupes VLAN.

-

Lorsque vous utilisez le logiciel Cisco IOS, un port de capture VACL ou une cible SPAN ne reçoit pas toujours des paquets balisés même s'il est configuré pour l'agrégation.

-

Lorsque vous utilisez la carte MSFC, la commutation de chemin rapide des routes apprises modifie le comportement des captures VACL et de la fonctionnalité SPAN.

-

-

Le magasin persistant est limité.

Exigences en matière de virtualisation

La virtualisation a les exigences suivantes en matière de capture du trafic :

-

Le capteur virtuel doit recevoir le trafic qui comporte des en-têtes 802.1q, autre que le trafic sur le VLAN natif du port de capture.

-

Le capteur doit voir les deux directions du trafic dans le même groupe de VLAN dans le même capteur virtuel pour un capteur donné.

Configuration

Cette section présente les informations permettant d'ajouter, de modifier et de supprimer des capteurs virtuels.

Ajouter des capteurs virtuels

Émettez la commande virtual-sensor name dans le sous-mode du moteur d'analyse de service afin de créer un capteur virtuel. Vous affectez des stratégies (détection d'anomalie, règles d'action d'événement et définition de signature) au capteur virtuel. Ensuite, vous affectez des interfaces (paires d'interfaces proches, en ligne, paires de VLAN en ligne et groupes de VLAN) au capteur virtuel. Vous devez configurer les paires d'interface en ligne et les paires de VLAN avant de pouvoir les affecter à un capteur virtuel. Ces options s'appliquent :

-

anomy-detection : paramètres de détection d'anomalie.

-

anomy-detection-name name : nom de la stratégie de détection des anomalies.

-

mode opérationnel : mode de détection d'anomalie (inactif, étudié, détecté)

-

-

description : description du capteur virtuel

-

event-action-rules - Nom de la stratégie des règles d'action d'événement

-

inline-TCP-evasion-protection-mode —Permet de choisir le type de mode normalisateur dont vous avez besoin pour l'inspection du trafic :

-

asymétrique : ne peut voir qu'une seule direction du flux de trafic bidirectionnel. La protection en mode asymétrique libère la protection contre l’évasion au niveau de la couche TCP.

Remarque : le mode asymétrique permet au capteur de synchroniser l'état avec le flux et de maintenir l'inspection pour les moteurs qui ne nécessitent pas les deux directions. Le mode asymétrique réduit la sécurité, car une protection complète nécessite que les deux côtés du trafic soient visibles.

-

strict : si un paquet est manqué pour une raison quelconque, tous les paquets après le paquet manqué ne sont pas traités. Une protection stricte contre l'évasion assure l'application intégrale du suivi de l'état et des séquences TCP.

Remarque : Tous les paquets en panne ou manqués peuvent produire des tirs 1300 ou 1330 de signatures de moteur Normalizer, qui tentent de corriger la situation, mais peuvent entraîner des connexions refusées.

-

-

inline-TCP-session-tracking-mode - Méthode avancée qui vous permet d'identifier les sessions TCP dupliquées dans le trafic en ligne. La valeur par défaut est le capteur virtuel, qui est presque toujours le meilleur choix.

-

virtual-capteur : tous les paquets avec la même clé de session (AaBb) dans un capteur virtuel appartiennent à la même session.

-

interface-and-vlan - Tous les paquets avec la même clé de session (AaBb) dans le même VLAN (ou paire de VLAN en ligne) et sur la même interface appartiennent à la même session. Les paquets avec la même clé mais sur différents VLAN ou interfaces sont suivis indépendamment.

-

vlan-only - Tous les paquets avec la même clé de session (AaBb) dans le même VLAN (ou paire de VLAN en ligne) quelle que soit l'interface appartiennent à la même session. Les paquets avec la même clé mais sur différents VLAN sont suivis indépendamment.

-

-

signature-definition - Nom de la stratégie de définition de signature

-

interfaces-logiques - Nom des interfaces logiques (paires d'interfaces en ligne)

-

Physical-interfaces - Nom des interfaces physiques (paires de VLAN en ligne et groupes de VLAN)

-

subinterface-number : numéro de sous-interface physique. Si le type de sous-interface n'est pas défini, la valeur 0 indique que l'interface entière est affectée en mode proche.

-

no : supprime une entrée ou une sélection

-

Pour ajouter un capteur virtuel, procédez comme suit :

-

Connectez-vous à l'interface de ligne de commande avec un compte disposant de privilèges d'administrateur.

-

Passez en mode d'analyse de service.

sensor# configure terminal sensor(config)# service analysis-engine sensor(config-ana)# -

Ajoutez un capteur virtuel.

sensor(config-ana)# virtual-sensor vs2 sensor(config-ana-vir)# -

Ajoutez une description pour ce capteur virtuel.

sensor(config-ana-vir)# description virtual sensor 2

-

Attribuez une stratégie de détection des anomalies et un mode opérationnel à ce capteur virtuel.

sensor(config-ana-vir)# anomaly-detection sensor(config-ana-vir-ano)# anomaly-detection-name ad1 sensor(config-ana-vir-ano)# operational-mode learn -

Affectez une stratégie de règles d'action d'événement à ce capteur virtuel.

sensor(config-ana-vir-ano)# exit sensor(config-ana-vir)# event-action-rules rules1 -

Attribuez une stratégie de définition de signature à ce capteur virtuel.

sensor(config-ana-vir)# signature-definition sig1

-

Attribuez le mode de suivi de session TCP en ligne.

sensor(config-ana-vir)# inline-TCP-session-tracking-mode virtual-sensor

Le mode par défaut est le mode capteur virtuel, qui est presque toujours la meilleure option à choisir.

-

Attribuez le mode de protection d’évasion TCP en ligne.

sensor(config-ana-vir)# inline-TCP-evasion-protection-mode strict

La valeur par défaut est le mode strict, qui est presque toujours la meilleure option à choisir.

-

Affichez la liste des interfaces disponibles.

sensor(config-ana-vir)# physical-interface ? GigabitEthernet0/0 GigabitEthernet0/0 physical interface. GigabitEthernet0/1 GigabitEthernet0/1 physical interface. GigabitEthernet2/0 GigabitEthernet0/2 physical interface. GigabitEthernet2/1 GigabitEthernet0/3 physical interface. sensor(config-ana-vir)# physical-interfacesensor(config-ana-vir)# logical-interface ? <none available> -

Attribuez les interfaces de mode proche que vous voulez ajouter à ce capteur virtuel.

sensor(config-ana-vir)# physical-interface GigabitEthernet0/2

Répétez cette étape pour toutes les interfaces proches que vous voulez attribuer à ce capteur virtuel.

-

Attribuez les paires d'interface en ligne à ajouter à ce capteur virtuel.

sensor(config-ana-vir)# logical-interface inline_interface_pair_name

Vous devez avoir déjà jumelé les interfaces.

-

Attribuez les sous-interfaces des paires de VLAN en ligne ou des groupes que vous voulez ajouter à ce capteur virtuel, comme indiqué ci-dessous :

sensor(config-ana-vir)# physical-interface GigabitEthernet2/0 subinterface-number subinterface_number

Vous devez avoir déjà subdivisé les interfaces en paires ou groupes de VLAN.

-

Vérifiez les paramètres du capteur virtuel.

sensor(config-ana-vir)# show settings name: vs2 ----------------------------------------------- description: virtual sensor 1 default: signature-definition: sig1 default: sig0 event-action-rules: rules1 default: rules0 anomaly-detection ----------------------------------------------- anomaly-detection-name: ad1 default: ad0 operational-mode: learn default: detect ----------------------------------------------- physical-interface (min: 0, max: 999999999, current: 2) ----------------------------------------------- name: GigabitEthernet0/2 subinterface-number: 0 <defaulted> ----------------------------------------------- inline-TCP-session-tracking-mode: virtual-sensor default: virtual-sensor ----------------------------------------------- logical-interface (min: 0, max: 999999999, current: 0) ----------------------------------------------- ----------------------------------------------- ----------------------------------------------- sensor(config-ana-vir)# -

Quittez le mode du moteur d'analyse.

sensor(config-ana-vir)# exit sensor(config-ana)# exit sensor(config)# Apply Changes:?[yes]: -

Appuyez sur Entrée pour appliquer les modifications ou saisissez no pour les ignorer.

Ceci termine le processus d'ajout d'un capteur virtuel au système de prévention des intrusions (IPS) sécurisé Cisco. Exécutez la même procédure pour ajouter d'autres capteurs virtuels.

Remarque : Cisco Secure Intrusion Prevention System (IPS) ne prend pas en charge plus de quatre capteurs virtuels. Le capteur virtuel par défaut est vs0.

Ajouter un capteur virtuel avec IME

Complétez ces étapes afin de configurer un capteur virtuel sur Cisco Secure Intrusion Prevention System (IPS) avec Cisco IPS Manager Express :

-

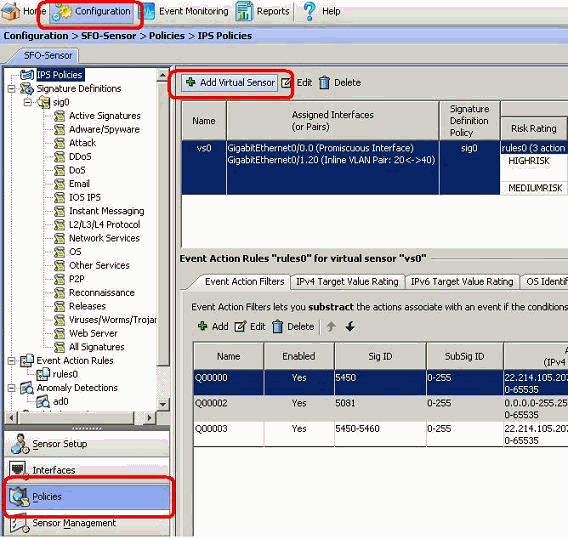

Choisissez Configuration > SFO-Sensor> Policies> IPS Policies. Ensuite, cliquez sur Ajouter un capteur virtuel comme indiqué dans la capture d'écran.

-

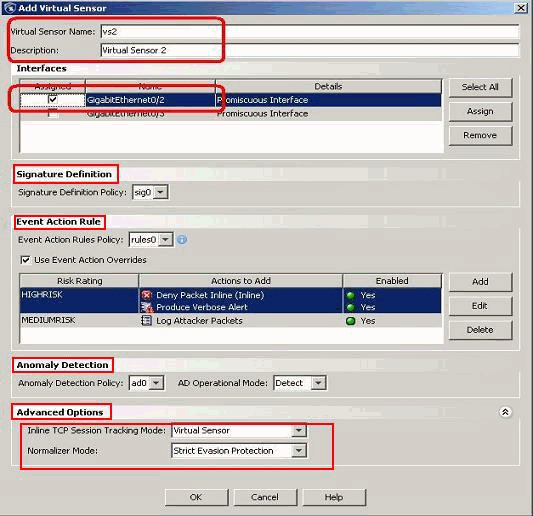

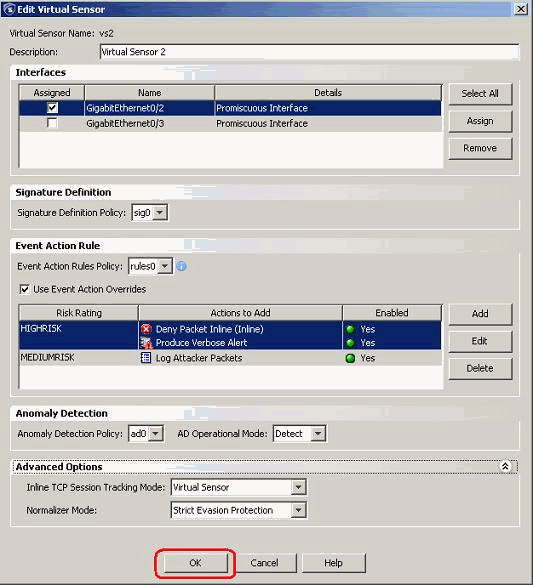

Nommez le capteur virtuel (vs2 dans cet exemple) et ajoutez une description au capteur virtuel dans l'espace prévu à cet effet. Affectez également les interfaces de mode proche que vous voulez ajouter à ce capteur virtuel. Gigabit Ethernet 0/2 est choisi ici. Fournissez maintenant les détails dans les sections signature, Event Action Rule, Anomaly Detection et Advanced options comme indiqué dans la capture d'écran.

Sous Options avancées, indiquez les détails du mode de suivi de session TCP et du mode normalisateur. Ici, le mode de suivi de session TCP est capteur virtuel et le mode normalisateur est Strict Evasion Protection mode.

-

Click OK.

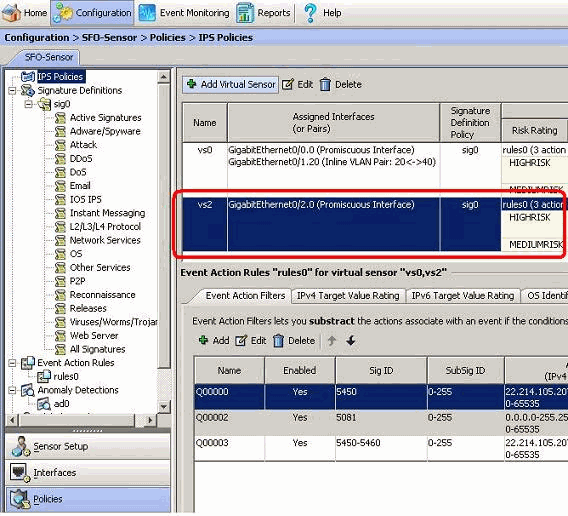

-

Le nouveau capteur virtuel vs2 est affiché dans la liste des capteurs virtuels. Cliquez sur Apply pour que la nouvelle configuration de capteur virtuel soit envoyée au système de prévention des intrusions (IPS) sécurisé de Cisco.

La configuration est terminée pour ajouter un capteur virtuel.

Modifier les capteurs virtuels

Ces paramètres d'un capteur virtuel peuvent être modifiés :

-

Stratégie de définition de signature

-

Stratégie des règles d'action d'événement

-

Stratégie de détection des anomalies

-

Mode opérationnel de détection des anomalies

-

Mode de suivi de session TCP en ligne

-

Description

-

Interfaces affectées

Pour modifier un capteur virtuel, procédez comme suit :

-

Connectez-vous à l'interface de ligne de commande avec un compte disposant de privilèges d'administrateur.

-

Passez en mode d'analyse de service.

sensor# configure terminal sensor(config)# service analysis-engine sensor(config-ana)# -

Modifiez le capteur virtuel, vs1.

sensor(config-ana)# virtual-sensor vs2 sensor(config-ana-vir)# -

Modifiez la description de ce capteur virtuel.

sensor(config-ana-vir)# description virtual sensor A

-

Modifiez la stratégie de détection d'anomalie et le mode de fonctionnement affectés à ce capteur virtuel.

sensor(config-ana-vir)# anomaly-detection sensor(config-ana-vir-ano)# anomaly-detection-name ad0 sensor(config-ana-vir-ano)# operational-mode learn -

Modifiez la stratégie des règles d'action d'événement affectée à ce capteur virtuel.

sensor(config-ana-vir-ano)# exit sensor(config-ana-vir)# event-action-rules rules0 -

Modifiez la stratégie de définition de signature affectée à ce capteur virtuel.

sensor(config-ana-vir)# signature-definition sig0

-

Modifiez le mode de suivi de session TCP en ligne.

sensor(config-ana-vir)# inline-TCP-session-tracking-mode interface-and-vlan

Le mode par défaut est le mode capteur virtuel, qui est presque toujours la meilleure option à choisir.

-

Affichez la liste des interfaces disponibles.

sensor(config-ana-vir)# physical-interface ? GigabitEthernet0/0 GigabitEthernet0/0 physical interface. GigabitEthernet0/1 GigabitEthernet0/1 physical interface. GigabitEthernet2/0 GigabitEthernet0/2 physical interface. GigabitEthernet2/1 GigabitEthernet0/3 physical interface. sensor(config-ana-vir)# physical-interfacesensor(config-ana-vir)# logical-interface ? <none available> -

Modifiez les interfaces de mode proche affectées à ce capteur virtuel.

sensor(config-ana-vir)# physical-interface GigabitEthernet0/2

-

Modifiez les paires d'interfaces en ligne affectées à ce capteur virtuel.

sensor(config-ana-vir)# logical-interface inline_interface_pair_name

Vous devez avoir déjà jumelé les interfaces.

-

Modifiez la sous-interface avec les paires de VLAN en ligne ou les groupes affectés à ce capteur virtuel.

sensor(config-ana-vir)# physical-interface GigabitEthernet2/0 subinterface-number subinterface_number

Vous devez avoir déjà subdivisé les interfaces en paires ou groupes de VLAN.

-

Vérifiez les paramètres du capteur virtuel modifié.

sensor(config-ana-vir)# show settings name: vs2 ----------------------------------------------- description: virtual sensor 1 default: signature-definition: sig1 default: sig0 event-action-rules: rules1 default: rules0 anomaly-detection ----------------------------------------------- anomaly-detection-name: ad1 default: ad0 operational-mode: learn default: detect ----------------------------------------------- physical-interface (min: 0, max: 999999999, current: 2) ----------------------------------------------- name: GigabitEthernet0/2 subinterface-number: 0 <defaulted> ----------------------------------------------- inline-TCP-session-tracking-mode: interface-and-vlan default: virtual-sensor ----------------------------------------------- logical-interface (min: 0, max: 999999999, current: 0) ----------------------------------------------- ----------------------------------------------- ----------------------------------------------- sensor(config-ana-vir)# -

Quittez le mode du moteur d'analyse.

sensor(config-ana)# exit sensor(config)# Apply Changes:?[yes]: -

Appuyez sur Entrée pour appliquer les modifications ou saisissez no pour les ignorer.

Modifier le capteur virtuel avec IME

Complétez ces étapes afin de modifier un capteur virtuel sur Cisco Secure Intrusion Prevention System (IPS) avec Cisco IPS Manager Express :

-

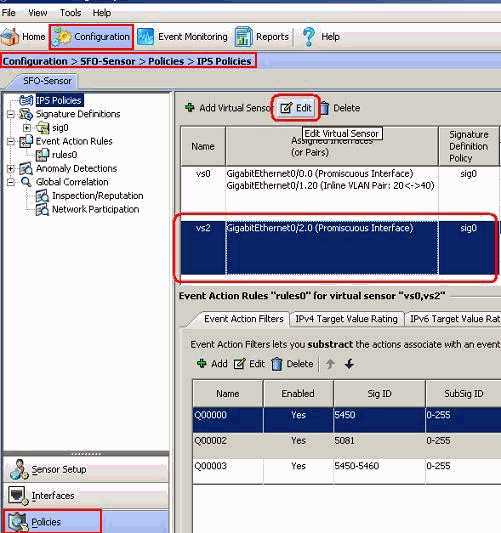

Choisissez Configuration > SFO-Sensor> Policies> IPS Policies.

-

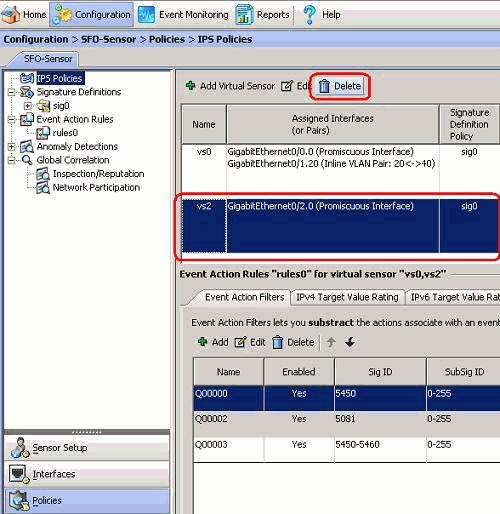

Choisissez le capteur virtuel à modifier, puis cliquez sur Modifier comme indiqué dans la capture d'écran. Dans cet exemple vs2 est le capteur virtuel à modifier.

-

Dans la fenêtre Modifier le capteur virtuel, modifiez les paramètres du capteur virtuel présent sous les sections Définition de signature, Règle d'action d'événement, Détection d'anomalie et Options avancées. Cliquez sur OK, puis sur Apply.

Ceci termine le processus de modification d'un capteur virtuel.

Supprimer les capteurs virtuels

Pour supprimer un capteur virtuel, procédez comme suit :

-

Afin de supprimer un capteur virtuel, émettez la commande no virtual-capteur.

sensor(config-ana)# virtual-sensor vs2 sensor(config-ana-vir)# sensor(config-ana-vir)# exit sensor(config-ana)# no virtual-sensor vs2 -

Vérifiez le capteur virtuel supprimé.

sensor(config-ana)# show settings global-parameters ----------------------------------------------- ip-logging ----------------------------------------------- max-open-iplog-files: 20 <defaulted> ----------------------------------------------- ----------------------------------------------- virtual-sensor (min: 1, max: 255, current: 2) ----------------------------------------------- <protected entry> name: vs0 <defaulted> ----------------------------------------------- description: default virtual sensor <defaulted> signature-definition: sig0 <protected> event-action-rules: rules0 <protected> anomaly-detection ----------------------------------------------- anomaly-detection-name: ad0 <protected> operational-mode: detect <defaulted> ----------------------------------------------- physical-interface (min: 0, max: 999999999, current: 0) ----------------------------------------------- ----------------------------------------------- logical-interface (min: 0, max: 999999999, current: 0) ----------------------------------------------- ----------------------------------------------- sensor(config-ana)#Seul le capteur virtuel par défaut, vs0, est présent.

-

Quittez le mode du moteur d'analyse.

sensor(config-ana)# exit sensor(config)# Apply Changes:?[yes]:

Supprimer le capteur virtuel avec IME

Complétez cette étape afin de supprimer un capteur virtuel sur Cisco Secure Intrusion Prevention System (IPS) avec Cisco IPS Manager Express :

-

Choisissez Configuration > SFO-Sensor> Policies> IPS Policies.

-

Choisissez le capteur virtuel à supprimer, puis cliquez sur Supprimer, comme indiqué dans la capture d'écran. Dans cet exemple vs2 est le capteur virtuel à supprimer.

Ceci termine le processus de suppression d'un capteur virtuel. Le capteur virtuel vs2 est supprimé.

Dépannage

IPS Manager Express ne démarre pas

Problème

Lorsqu'une tentative d'accès à l'IPS est effectuée via IME, IPS Manager Express ne démarre pas et ce message d'erreur est reçu :

"Cannot start IME client. Please check if it is already started. Exception: Address already in use: Cannot bind"

Solution

Pour résoudre ce problème, rechargez le PC de la station de travail IME.

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

22-Dec-2009 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires