Configuration du haut-parleur et de l'écouteur SXP TrustSec ISE 2.0

Options de téléchargement

-

ePub (696.8 KB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (860.5 KB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit comment configurer et dépanner la fonctionnalité que Cisco Identity Services Engine (ISE) version 2.0 prend en charge TrustSec SGT Exchange Protocol (SXP) en mode Lister et Speaker.

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Configuration du commutateur Cisco Catalyst

- Services Identity Services Engine (ISE) et TrustSec

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de logiciel suivantes :

- Commutateur Cisco Catalyst 3850 avec logiciel IOS-XE 3.7.2 et versions ultérieures

- Cisco ISE, version 2.0 et ultérieure

Configurer

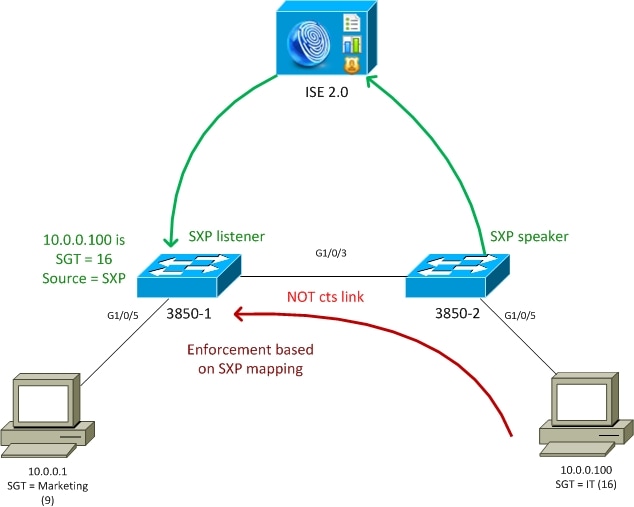

Diagramme du réseau

Flux de trafic

- 3850-2 est un authentificateur 802.1x pour 10.0.0.100 - ISE renvoie Security Group Tag (SGT) 16 (IT) pour une authentification réussie

- Le commutateur 3850-2 apprend l'adresse IP du demandeur (suivi de périphérique IP) et envoie des informations de mappage (IP-SGT) à ISE à l'aide du protocole SXP

- 3850-1 est un authentificateur 802.1x pour 10.0.0.1 - ISE renvoie la balise SGT 9 (Marketing) pour une authentification réussie

- 3850-1 reçoit des informations de mappage SXP d'ISE (10.0.0.100 est SGT 16), télécharge la stratégie depuis ISE

- Le trafic envoyé de 10.0.0.100 à 10.0.0.1 est transféré par 3850-2 (aucune stratégie spécifique n'a été téléchargée) vers 3850-1, qui applique la stratégie d'accès IT (16) -> Marketing (9)

Veuillez noter que la liaison entre les commutateurs n'est pas une liaison cts, de sorte que tous les mappages distants sur les commutateurs sont installés via le protocole SXP.

Remarque : tous les commutateurs ne disposent pas du matériel permettant d'être programmés via la stratégie reçue d'ISE en fonction des mappages SXP reçus. Pour toute vérification, veuillez toujours vous reporter à la dernière matrice de compatibilité TrustSec ou contacter Cisco Systems.

Configurations

Pour plus d'informations sur la configuration de base de TrustSec, reportez-vous aux articles de la section Références.

commutateur 3850-1

Le commutateur met fin à la session 802.1x avec affectation de balises de groupe de sécurité et également en tant que haut-parleur SXP vers ISE.

aaa authentication dot1x default group ISE_mgarcarz

aaa authorization network default group ISE_mgarcarz

aaa authorization network ISE_mgarcarz group ISE_mgarcarz

aaa accounting dot1x default start-stop group ISE_mgarcarz

aaa accounting update newinfo

radius server ISE_mgarcarz

address ipv4 10.48.17.235 auth-port 1645 acct-port 1646

pac key cisco

aaa group server radius ISE_mgarcarz

server name ISE_mgarcarz

interface GigabitEthernet1/0/3

switchport mode trunk

interface GigabitEthernet1/0/5

description mgarcarz

switchport access vlan 100

switchport mode access

ip flow monitor F_MON input

ip flow monitor F_MON output

authentication order dot1x mab

authentication priority dot1x mab

authentication port-control auto

mab

dot1x pae authenticator

cts authorization list ISE_mgarcarz

cts role-based enforcement

cts role-based enforcement vlan-list 1-4094

cts sxp enable

cts sxp default password cisco

cts sxp connection peer 10.48.17.235 password default mode local listener hold-time 0

commutateur 3850-2

Le commutateur met fin à la session 802.1x avec affectation de balises SGT et en tant qu'écouteur SXP pour obtenir le mappage à partir d'ISE.

aaa authentication dot1x default group ISE_mgarcarz

aaa authorization network default group ISE_mgarcarz

aaa authorization network ISE_mgarcarz group ISE_mgarcarz

aaa accounting dot1x default start-stop group ISE_mgarcarz

aaa accounting update newinfo

radius server ISE_mgarcarz

address ipv4 10.48.17.235 auth-port 1645 acct-port 1646

pac key cisco

aaa group server radius ISE_mgarcarz

server name ISE_mgarcarz

interface GigabitEthernet1/0/3

switchport mode trunk

interface GigabitEthernet1/0/5

description mgarcarz

switchport access vlan 100

switchport mode access

authentication order dot1x mab

authentication priority dot1x mab

authentication port-control auto

mab

dot1x pae authenticator

cts authorization list ISE_mgarcarz

cts role-based enforcement

cts role-based enforcement vlan-list 1-4094

cts sxp enable

cts sxp default password cisco

cts sxp connection peer 10.48.17.235 password default mode local speaker hold-time 0

ISE

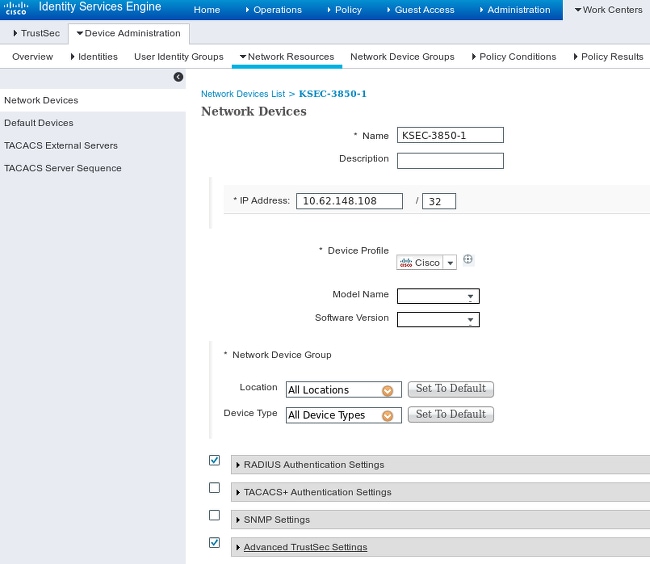

Étape 1. Périphériques d’accès réseau

Accédez à Work Centers > Device Administration > Network Resources, ajoutez les deux commutateurs avec le mot de passe secret partagé cisco et TrustSec Krakow123.

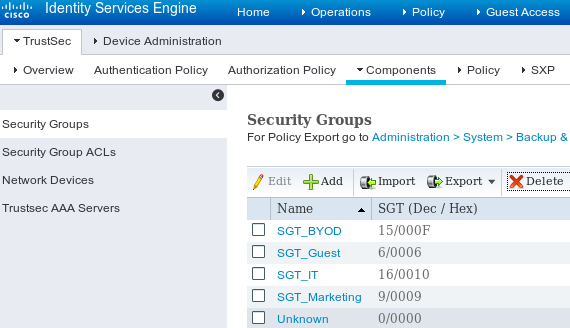

Étape 2. Groupes de sécurité

Afin d'ajouter SGT pour l'IT et le marketing, naviguez à Centres de travail > TrustSec > Composants > Groupes de sécurité.

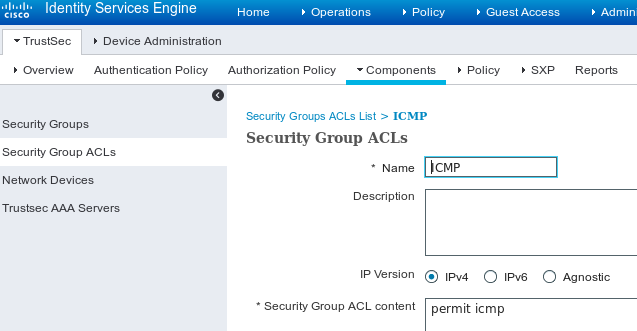

Étape 3. ACL des groupes de sécurité

Afin d'ajouter des ACL de groupe de sécurité, naviguez vers Work Centers > TrustSec > Components > Security Group ACLs.

Autoriser uniquement le trafic ICMP.

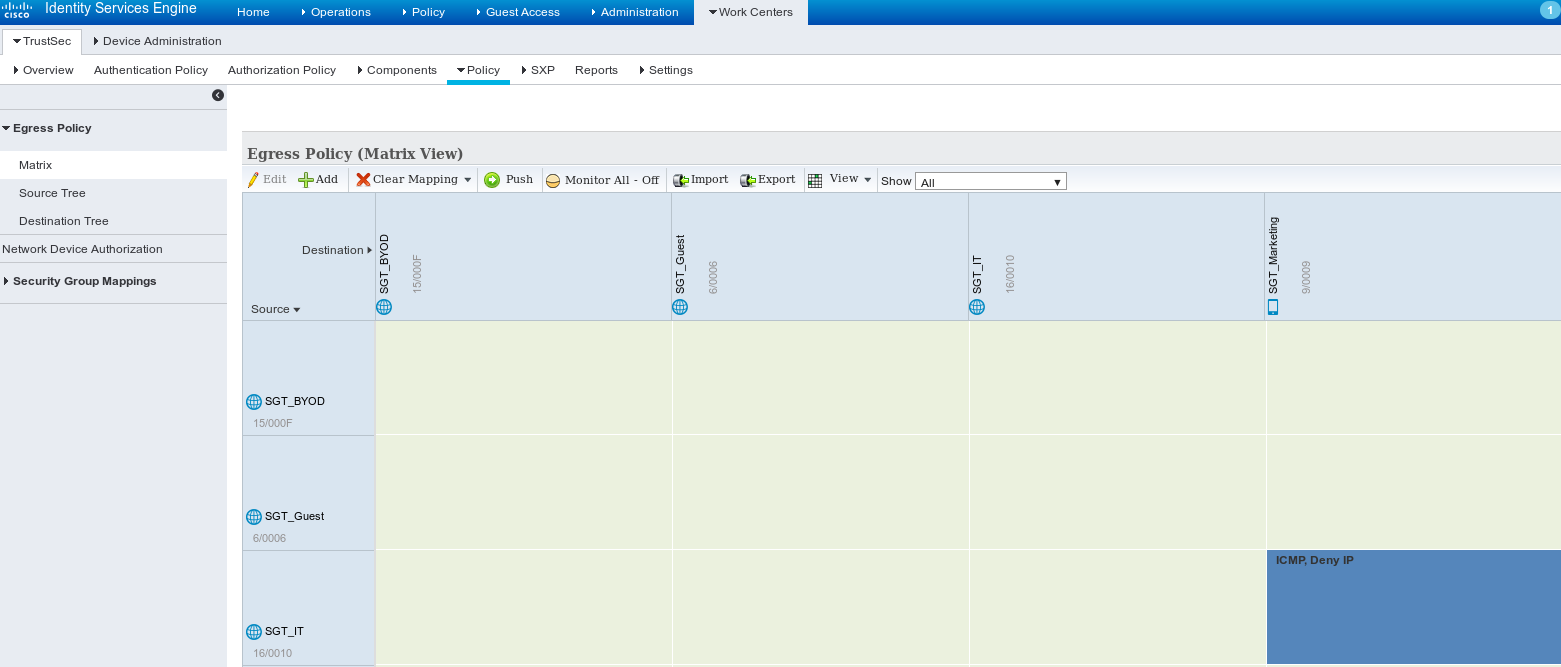

Étape 4. Stratégie TrustSec

Afin d'ajouter une politique contrôlant le trafic de l'IT au Marketing, naviguez à Centres de travail > TrustSec > Composants > Politique de sortie > Matrice.

Définissez la règle par défaut catch all pour refuser tout le trafic.

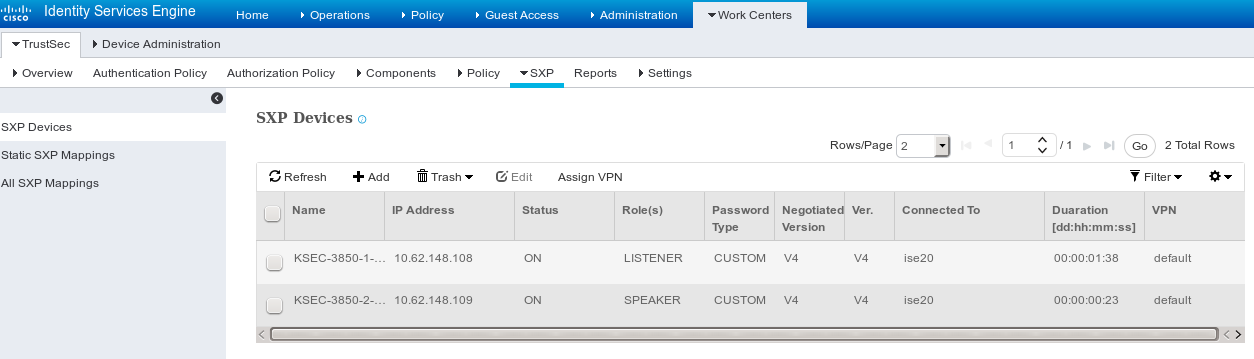

Étape 5. Périphériques SXP

Afin de configurer l'écouteur et le haut-parleur SXP pour les commutateurs correspondants, naviguez vers Work Centers > TrustSec > SXP Devices.

Utilisez le mot de passe cisco (ou tout autre mot de passe configuré pour sxp sur le commutateur).

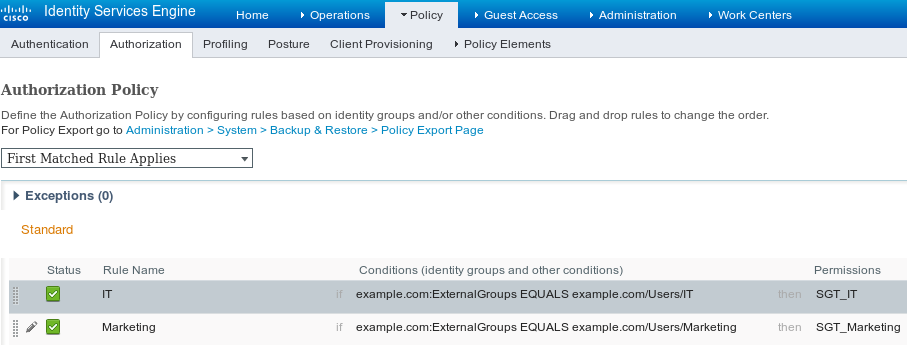

Étape 6. Politique d'autorisation

Assurez-vous que la stratégie d'autorisation renvoie les balises SGT correctes pour chaque utilisateur, accédez à Stratégie > Autorisation.

Vérifier

Étape 1. Commutateur rejoignant ISE pour cts

À partir de chaque commutateur, fournissez des informations d'identification TrustSec (configurées dans ISE/Étape1) pour obtenir le PAC.

KSEC-3850-2#cts credentials id KSEC-3850-2 password Krakow123

CTS device ID and password have been inserted in the local keystore. Please make sure that the same ID and password are configured in the server database.

Assurez-vous que PAC est téléchargé.

KSEC-3850-2#show cts pacs

AID: 65D55BAF222BBC73362A7810A04A005B

PAC-Info:

PAC-type = Cisco Trustsec

AID: 65D55BAF222BBC73362A7810A04A005B

I-ID: KSEC-3850-2

A-ID-Info: Identity Services Engine

Credential Lifetime: 20:42:37 UTC Nov 13 2015

PAC-Opaque: 000200B8000300010004001065D55BAF222BBC73362A7810A04A005B0006009C00030100B26D8DDC125B6595067D64F917DA624C0000001355CB2E1C00093A800E567155E0DE76419D2F3B97D890F34F109C4C42F586B29050CEC7B441E0CA60FC6684D4F6E8263FA2623A6E450927815A140CD3B9D68988E95D8C1E65544E222E187C647B9F7F3F230F6DB4F80F3C201ACD623B309077E27688EDF7704740A1CD3F18CE8485788054C19909083ED303BB49A6975AC0395D41E1227B

Refresh timer is set for 12w4d

Et la politique environnementale est actualisée.

KSEC-3850-2#show cts environment-data

CTS Environment Data

====================

Current state = COMPLETE

Last status = Successful

Local Device SGT:

SGT tag = 0-00:Unknown

Server List Info:

Installed list: CTSServerList1-0001, 1 server(s):

*Server: 10.48.17.235, port 1812, A-ID 65D55BAF222BBC73362A7810A04A005B

Status = ALIVE

auto-test = FALSE, keywrap-enable = FALSE, idle-time = 60 mins, deadtime = 20 secs

Multicast Group SGT Table:

Security Group Name Table:

0-00:Unknown

6-00:SGT_Guest

9-00:SGT_Marketing

15-00:SGT_BYOD

16-00:SGT_IT

255-00:SGT_Quarantine

Environment Data Lifetime = 86400 secs

Last update time = 20:47:04 UTC Sat Aug 15 2015

Env-data expires in 0:08:09:13 (dd:hr:mm:sec)

Env-data refreshes in 0:08:09:13 (dd:hr:mm:sec)

Cache data applied = NONE

State Machine is running

Répétez le même processus pour 3850-1

Étape 2. Sessions 802.1x

Une fois l'utilisateur informatique authentifié, le tag approprié est attribué.

KSEC-3850-2#show authentication sessions interface g1/0/5 details

Interface: GigabitEthernet1/0/5

IIF-ID: 0x107E700000000C4

MAC Address: 0050.b611.ed31

IPv6 Address: Unknown

IPv4 Address: 10.0.0.100

User-Name: cisco

Status: Authorized

Domain: DATA

Oper host mode: single-host

Oper control dir: both

Session timeout: N/A

Common Session ID: 0A3E946D00000FF214D18E36

Acct Session ID: 0x00000FDC

Handle: 0xA4000020

Current Policy: POLICY_Gi1/0/5

Local Policies:

Service Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Security Policy: Should Secure

Security Status: Link Unsecure

Server Policies:

SGT Value: 16

Method status list:

Method State

dot1x Authc Success

Le mappage est installé dans la table SGT-IP locale.

KSEC-3850-2#show cts role-based sgt-map all

Active IPv4-SGT Bindings Information

IP Address SGT Source

============================================

10.0.0.100 16 LOCAL

Étape 3. haut-parleur SXP

3850-2 envoie le mappage à ISE, débogages de commutateur pour cts sxp.

KSEC-3850-2(config)#do show debug

CTS:

CTS SXP message debugging is on

*Aug 16 12:48:30.173: CTS-SXP-MSG:trp_send_msg <1>, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.173: CTS-SXP-MSG:trp_socket_write fd<1>, cdbp->ph_sock_pending<1>, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.226: CTS-SXP-MSG:trp_process_read_sock <1>, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.226: CTS-SXP-MSG:trp_process_read_sock socket_recv result:-1 errno:11; <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.226: CTS-SXP-MSG:trp_process_read_sock socket_conn is accepted; <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.226: CTS-SXP-MSG:trp_socket_write fd<1>, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.226: CTS-SXP-MSG:trp_socket_write freeing tx_msgq_entry, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.227: CTS-SXP-MSG:after socket_send, wlen=28, slen=0, tot_len=28, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.227: CTS-SXP-MSG:trp_socket_write freeing tx_buf, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.227: CTS-SXP-MSG:trp_socket_read <1>, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.227: CTS-SXP-MSG:trp_socket_read readlen = -1; errno = 11, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.278: CTS-SXP-MSG:trp_process_read_sock <1>, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.278: CTS-SXP-MSG:trp_socket_read <1>, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.278: CTS-SXP-MSG:RCVD peer 10.48.17.235 readlen:32, datalen:0 remain:4096 bufp =

*Aug 16 12:48:30.278: CTS-SXP-MSG:sxp_handle_rx_msg_v2 <1>, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.279: CTS-SXP-MSG:imu_sxp_conn_cr <1>, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.279: CTS-SXP-MSG:wrt_sxp_opcode_info_v4 cdbp 0x3D541160

*Aug 16 12:48:30.279: CTS-SXP-MSG:trp_send_msg <1>, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.279: CTS-SXP-MSG:trp_socket_write fd<1>, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.279: CTS-SXP-MSG:trp_socket_write freeing tx_msgq_entry, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.279: CTS-SXP-MSG:after socket_send, wlen=28, slen=0, tot_len=28, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.279: CTS-SXP-MSG:trp_socket_write freeing tx_buf, <10.48.17.235, 10.62.148.109>

*Aug 16 12:48:30.280: CTS-SXP-MSG:trp_socket_read readlen = 32; errno = 11, <10.48.17.235, 10.62.148.109>

Rapports ISE (sxp_appserver/sxp.log)

2015-08-16 14:44:07,029 INFO [nioEventLoopGroup-2-3] opendaylight.sxp.core.behavior.Strategy:473 - [ISE:10.48.17.235][10.48.17.235:21121/10.62.148.109:64999][O|Lv4/Sv4 192.168.77.2] PURGEALL processing

2015-08-16 14:44:07,029 WARN [nioEventLoopGroup-2-3] opendaylight.sxp.core.handler.MessageDecoder:173 - [ISE:10.48.17.235][10.48.17.235:21121/10.62.148.109:64999] Channel inactivation

2015-08-16 14:44:07,029 INFO [pool-3-thread-1] sxp.util.database.spi.MasterDatabaseProvider:721 - SXP_PERF:BINDINGS_PER_SXP_UPDATE_MESSAGE(CHUNK)=1, onlyChanged=true

2015-08-16 14:44:07,030 INFO [pool-3-thread-1] sxp.util.database.spi.MasterDatabaseProvider:725 - SXP_PERF:NUM_OF_CHUNKS=1, onlyChanged=true

2015-08-16 14:44:07,030 INFO [pool-3-thread-9] opendaylight.sxp.core.service.UpdateExportTask:93 - SXP_PERF:SEND_UPDATE_BUFFER_SIZE=16

2015-08-16 14:44:07,030 INFO [pool-3-thread-9] opendaylight.sxp.core.service.UpdateExportTask:119 - SENT_UPDATE to [ISE:10.48.17.235][10.48.17.235:57719/10.62.148.108:64999][O|Sv4]

2015-08-16 14:44:07,030 INFO [pool-3-thread-9] opendaylight.sxp.core.service.UpdateExportTask:140 - SENT_UPDATE SUCCESSFUL to [ISE:10.48.17.235][10.48.17.235:57719/10.62.148.108:64999][O|Sv4]:false

2015-08-16 14:44:07,030 INFO [pool-3-thread-1] opendaylight.sxp.core.service.BindingDispatcher:198 - SXP_PERF:MDB_PARTITON_AND_SXP_DISPATCH:DURATION=1 milliseconds, NUM_CONNECTIONS=1

2015-08-16 14:44:07,031 INFO [pool-3-thread-1] sxp.util.database.spi.MasterDatabaseProvider:725 - SXP_PERF:NUM_OF_CHUNKS=0, onlyChanged=true

2015-08-16 14:44:12,534 INFO [nioEventLoopGroup-2-4] opendaylight.sxp.core.behavior.Strategy:232 - [ISE:10.48.17.235][10.48.17.235:64999/10.62.148.109:1035][X|Lv4/Sv4 192.168.77.2] received Message Open

2015-08-16 14:44:12,535 INFO [nioEventLoopGroup-2-4] opendaylight.sxp.core.behavior.Strategy:358 - [ISE:10.48.17.235][10.48.17.235:64999/10.62.148.109:1035][O|Lv4/Sv4 192.168.77.2] Sent RESP 0 0 0 32 0 0 0 2 | 0 0 0 4 0 0 0 2 80 6 6 3 0 2 0 1 0 80 7 4 0 120 0 180

2015-08-16 14:44:12,585 INFO [nioEventLoopGroup-2-4] opendaylight.sxp.core.behavior.Strategy:451 - [ISE:10.48.17.235][10.48.17.235:64999/10.62.148.109:1035][O|Lv4/Sv4 192.168.77.2] received Message Update

2015-08-16 14:44:12,586 INFO [pool-3-thread-2] opendaylight.sxp.core.service.SimpleBindingHandler:663 - PERF_SXP_PROCESS_UPDATE from [ISE:10.48.17.235][10.48.17.235:64999/10.62.148.109:1035][O|Lv4/Sv4 192.168.77.2]

2015-08-16 14:44:12,586 INFO [pool-3-thread-2] opendaylight.sxp.core.service.SimpleBindingHandler:666 - PERF_SXP_PROCESS_UPDATE_DONE from [ISE:10.48.17.235][10.48.17.235:64999/10.62.148.109:1035][O|Lv4/Sv4 192.168.77.2]

2015-08-16 14:44:12,586 INFO [pool-3-thread-1] sxp.util.database.spi.MasterDatabaseProvider:721 - SXP_PERF:BINDINGS_PER_SXP_UPDATE_MESSAGE(CHUNK)=1, onlyChanged=true

2015-08-16 14:44:12,587 INFO [pool-3-thread-1] sxp.util.database.spi.MasterDatabaseProvider:725 - SXP_PERF:NUM_OF_CHUNKS=1, onlyChanged=true

2015-08-16 14:44:12,587 INFO [pool-3-thread-11] opendaylight.sxp.core.service.UpdateExportTask:93 - SXP_PERF:SEND_UPDATE_BUFFER_SIZE=32

2015-08-16 14:44:12,587 INFO [pool-3-thread-11] opendaylight.sxp.core.service.UpdateExportTask:119 - SENT_UPDATE to [ISE:10.48.17.235][10.48.17.235:57719/10.62.148.108:64999][O|Sv4]

2015-08-16 14:44:12,587 INFO [pool-3-thread-11] opendaylight.sxp.core.service.UpdateExportTask:140 - SENT_UPDATE SUCCESSFUL to [ISE:10.48.17.235][10.48.17.235:57719/10.62.148.108:64999][O|Sv4]:false

2015-08-16 14:44:12,587 INFO [pool-3-thread-1] opendaylight.sxp.core.service.BindingDispatcher:198 - SXP_PERF:MDB_PARTITON_AND_SXP_DISPATCH:DURATION=1 milliseconds, NUM_CONNECTIONS=1

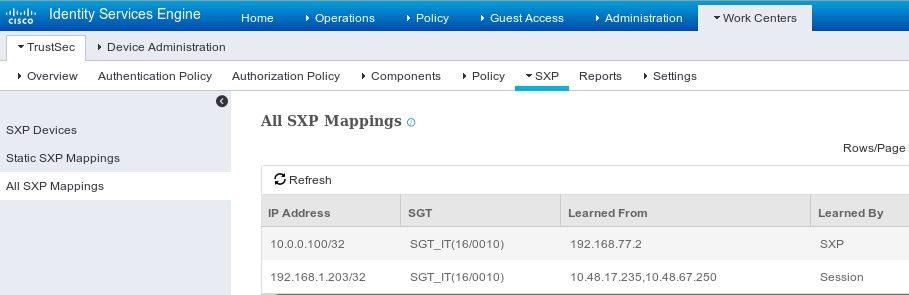

et présenter tous les mappages via l'interface utilisateur graphique (y compris le mappage pour 10.0.0.100 reçu de 3850-2), comme illustré dans cette image.

192.168.77.2 est l'identificateur de la connexion SXP sur 3850-2 (adresse IP la plus élevée définie).

KSEC-3850-2#show ip interface brief

Interface IP-Address OK? Method Status Protocol

GigabitEthernet0/0 unassigned YES unset down down

Vlan1 unassigned YES NVRAM administratively down down

Vlan100 10.0.0.2 YES manual up up

Vlan480 10.62.148.109 YES NVRAM up up

Vlan613 unassigned YES NVRAM administratively down down

Vlan666 192.168.66.2 YES NVRAM down down

Vlan777 192.168.77.2 YES NVRAM down down

Étape 4. écouteur SXP

Ensuite, ISE renvoie ce mappage aux débogages du commutateur 3850-1.

*Aug 16 05:42:54.199: CTS-SXP-MSG:trp_send_msg <1>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.199: CTS-SXP-MSG:trp_socket_write fd<1>, cdbp->ph_sock_pending<1>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.248: CTS-SXP-MSG:trp_process_read_sock <1>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.248: CTS-SXP-MSG:trp_process_read_sock socket_recv result:-1 errno:11; <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.248: CTS-SXP-MSG:trp_process_read_sock socket_conn is accepted; <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.248: CTS-SXP-MSG:trp_socket_write fd<1>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.248: CTS-SXP-MSG:trp_socket_write freeing tx_msgq_entry, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.248: CTS-SXP-MSG:after socket_send, wlen=32, slen=0, tot_len=32, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.248: CTS-SXP-MSG:trp_socket_write freeing tx_buf, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.249: CTS-SXP-MSG:trp_socket_read <1>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.249: CTS-SXP-MSG:trp_socket_read readlen = -1; errno = 11, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.300: CTS-SXP-MSG:trp_process_read_sock <1>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.300: CTS-SXP-MSG:trp_socket_read <1>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.300: CTS-SXP-MSG:RCVD peer 10.48.17.235 readlen:28, datalen:0 remain:4096 bufp =

*Aug 16 05:42:54.301: CTS-SXP-MSG:sxp_handle_rx_msg_v2 <1>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.301: CTS-SXP-MSG:imu_sxp_conn_cr ci<1> cdbp->ph_conn_state<2>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.301: CTS-SXP-MSG:trp_socket_read readlen = 28; errno = 11, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.301: CTS-SXP-MSG:trp_process_read_sock <1>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.302: CTS-SXP-MSG:trp_socket_read <1>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.302: CTS-SXP-MSG:RCVD peer 10.48.17.235 readlen:52, datalen:0 remain:4096 bufp =

*Aug 16 05:42:54.302: CTS-SXP-MSG:sxp_handle_rx_msg_v2 <1>, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.302: CTS-SXP-MSG:sxp_recv_update_v4 <1> peer ip: 10.48.17.235

*Aug 16 05:42:54.302: CTS-SXP-MSG:1. msg type:3, total len:52, payl len:44, opc_ptr:0x3DFC7308, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.302: CTS-SXP-MSG:1. msg type:3, total len:52, payl len:37, opc_ptr:0x3DFC730F, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.302: CTS-SXP-MSG:1. msg type:3, total len:52, payl len:32, opc_ptr:0x3DFC7314, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.302: CTS-SXP-MSG:1. msg type:3, total len:52, payl len:24, opc_ptr:0x3DFC731C, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.302: CTS-SXP-MSG:1. msg type:3, total len:52, payl len:13, opc_ptr:0x3DFC7327, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.302: CTS-SXP-MSG:1. msg type:3, total len:52, payl len:8, opc_ptr:0x3DFC732C, <10.48.17.235, 10.62.148.108>

*Aug 16 05:42:54.303: CTS-SXP-MSG:1. msg type:3, total len:52, payl len:0, opc_ptr:0x3DFC7334, <10.48.17.235, 10.62.148.108>

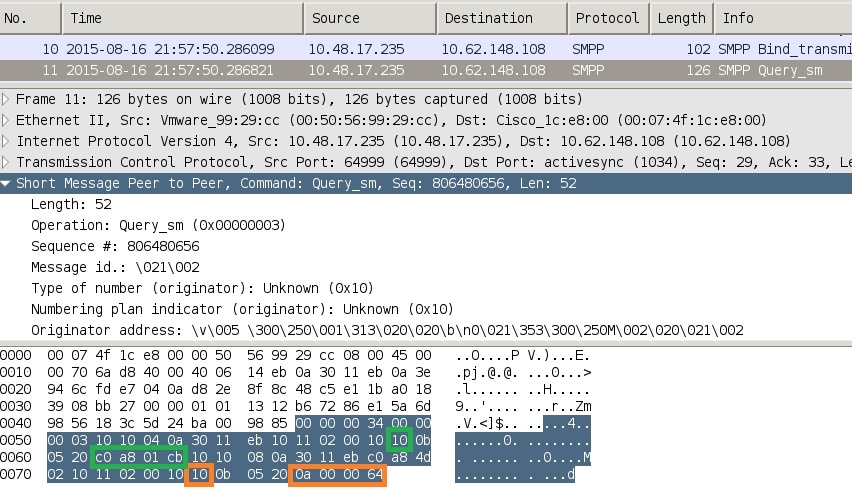

La capture de paquets provenant d'ISE pour le trafic vers le 3850-1 confirme l'envoi des mappages SXP.

Wireshark utilise un décodeur SMPP standard. Pour vérifier la charge utile :

10 (SGT = 16) pour "c0 a8 01 cb" (192.168.1.203)

10 (SGT = 16) pour "0a 00 00 64" (10.0.0.100)

3850-1 installe tous les mappages reçus d'ISE.

KSEC-3850-1# show cts sxp sgt-map

SXP Node ID(generated):0xC0A84D01(192.168.77.1)

IP-SGT Mappings as follows:

IPv4,SGT: <10.0.0.100 , 16:SGT_IT>

source : SXP;

Peer IP : 10.48.17.235;

Ins Num : 2;

Status : Active;

Seq Num : 439

Peer Seq: 0A3011EB,C0A84D02,

IPv4,SGT: <192.168.1.203 , 16:SGT_IT>

source : SXP;

Peer IP : 10.48.17.235;

Ins Num : 6;

Status : Active;

Seq Num : 21

Peer Seq: 0A3011EB,

Total number of IP-SGT Mappings: 2

KSEC-3850-1# show cts role-based sgt-map all

Active IPv4-SGT Bindings Information

IP Address SGT Source

============================================

10.0.0.100 16 SXP

192.168.1.203 16 SXP

IP-SGT Active Bindings Summary

============================================

Total number of CLI bindings = 1

Total number of SXP bindings = 2

Total number of active bindings = 3

Étape 5. Téléchargement et application des stratégies

Téléchargez la stratégie appropriée à partir d'ISE. (Ligne de matrice avec SGT 16)

KSEC-3850-1#show cts role-based permissions

IPv4 Role-based permissions default:

Permit IP-00

IPv4 Role-based permissions from group 16:SGT_IT to group 9:SGT_Marketing:

ICMP-10

Deny IP-00

RBACL Monitor All for Dynamic Policies : FALSE

RBACL Monitor All for Configured Policies : FALSE

Le trafic ICMP de 10.0.0.100 (SGT IT) à 10.0.0.1 (SGT Marketing) est autorisé, les compteurs augmentent.

KSEC-3850-1#show cts role-based counters from 16

Role-based IPv4 counters

#Hardware counters are not available for specific SGT/DGT

#Use this command without arguments to see hardware counters

From To SW-Denied SW-Permitted

16 9 0 0 11 0

En cas d’échec de l’utilisation de la connexion Telnet, les compteurs d’abandon augmentent.

KSEC-3850-1#show cts role-based counters from 16

Role-based IPv4 counters

#Hardware counters are not available for specific SGT/DGT

#Use this command without arguments to see hardware counters

From To SW-Denied SW-Permitted

16 9 3 0 11 0

Veuillez noter qu'il n'y a pas de politique spécifique sur le 3850-2, tout le trafic est autorisé.

KSEC-3850-2#show cts role-based permissions

IPv4 Role-based permissions default:

Permit IP-00

RBACL Monitor All for Dynamic Policies : FALSE

RBACL Monitor All for Configured Policies : FALSE

Après avoir modifié la liste de contrôle d’accès SG sur ISE, ajouté les politiques permit tcp et cts refresh sur 3850-1, le trafic telnet est accepté.

Il est également possible d'utiliser le cache local Flexible Netflow (à partir d'IOS-XE 3.7.2, il est compatible SGT) pour confirmer le comportement.

flow record cts-v4

match ipv4 protocol

match ipv4 source address

match ipv4 destination address

match transport source-port

match transport destination-port

match flow direction

match flow cts source group-tag

match flow cts destination group-tag

collect counter packets long

flow monitor F_MON

record cts-v4

interface GigabitEthernet1/0/3

ip flow monitor F_MON input

ip flow monitor F_MON output

Les résultats montrent le trafic reçu de 3850-2. Le SGT source est 0 car le trafic reçu n'a pas de SGT (pas de liaison cts), mais la balise de groupe de destination est automatiquement remplacée en fonction de la table de mappage locale.

KSEC-3850-1#show flow monitor F_MON cache

Cache type: Normal (Platform cache)

Cache size: Unknown

Current entries: 6

Flows added: 1978

Flows aged: 1972

- Active timeout ( 1800 secs) 30

- Inactive timeout ( 15 secs) 1942

IPV4 SRC ADDR IPV4 DST ADDR TRNS SRC PORT TRNS DST PORT FLOW DIRN FLOW CTS SRC GROUP TAG FLOW CTS DST GROUP TAG IP PROT pkts long

=============== =============== ============= ============= ========= ====================== ====================== ======= ====================

150.1.7.1 224.0.0.10 0 0 Output 0 0 88 57

10.62.148.1 224.0.0.13 0 8192 Output 0 0 103 0

7.7.4.1 224.0.0.10 0 0 Output 0 0 88 56

10.0.0.1 10.0.0.100 0 0 Output 0 0 1 1388

150.1.7.105 224.0.0.5 0 0 Output 0 0 89 24

150.1.7.1 224.0.0.5 0 0 Output 0 0 89 24

10.0.0.100 10.0.0.1 0 2048 Input 0 9 1 1388

Le cache local Netflow peut être utilisé pour confirmer le trafic reçu. Si ce trafic est accepté ou abandonné, cela est confirmé par les compteurs cts présentés précédemment.

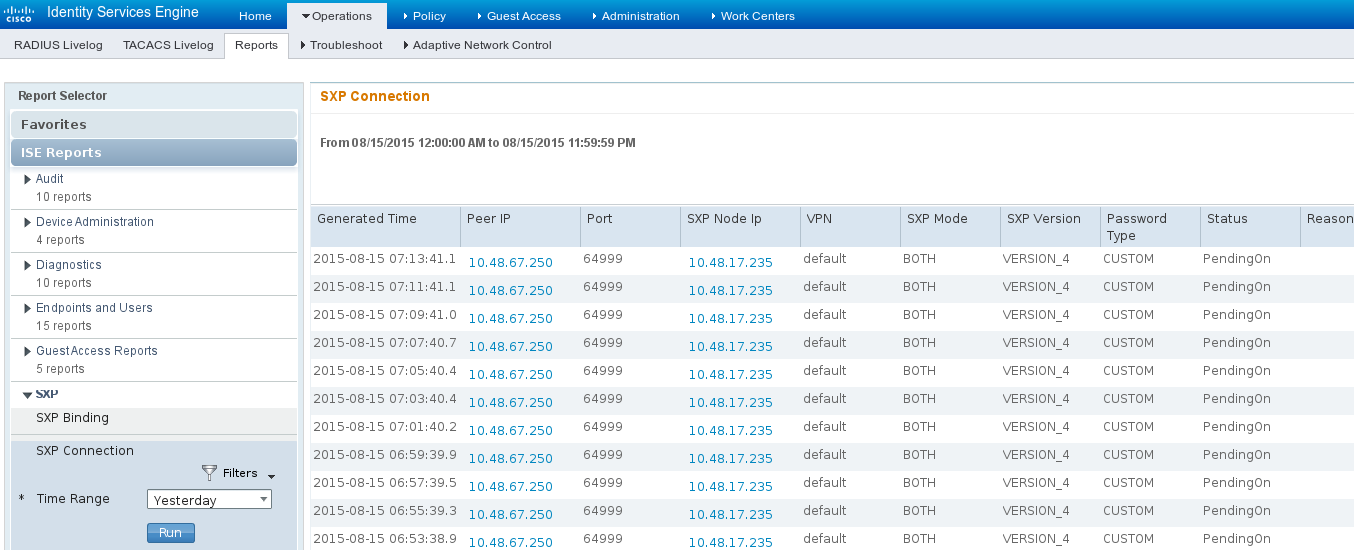

ISE permet également de générer des rapports de liaison et de connexion SXP, comme illustré dans cette image.

Références

- Posture de la version 9.2.1 VPN ASA avec exemple de configuration de l’ISE

- Exemple de configuration de l’ASA et du commutateur Catalyst de la série 3750X TrustSec et guide de dépannage

- Guide de configuration du commutateur Cisco TrustSec : Présentation de Cisco TrustSec

- Déploiement et feuille de route de Cisco TrustSec

- Guide de configuration de Cisco Catalyst 3850 TrustSec

- Matrice de compatibilité Cisco TrustSec

- Assistance et documentation techniques - Cisco Systems

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

01-Dec-2015

|

Première publication |

Contribution d’experts de Cisco

- Michal GarcarzIngénieur TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires