Introduction

Cet article explique comment intégrer MSE (Mobility Service Engine) avec Identity Services Engine (ISE) pour l'autorisation basée sur l'emplacement. L'objectif est d'autoriser ou de refuser l'accès aux périphériques sans fil en fonction de leur emplacement physique.

Conditions préalables

Exigences et topologie de la solution

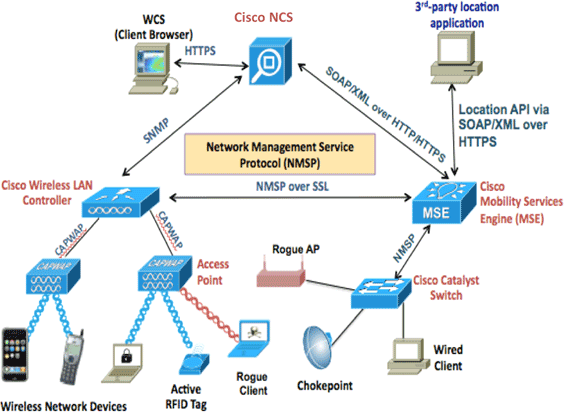

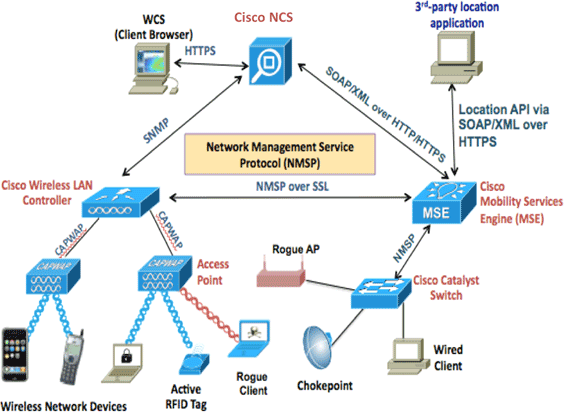

Bien que la configuration MSE n'entre pas dans le cadre de ce document, voici un concept général de la solution :

-MSE est géré par Prime Infrastructure (anciennement NCS) pour la configuration, la création de cartes et l'attribution de WLC

-MSE communique avec le contrôleur LAN sans fil (WLC) (après y avoir été affecté par Prime) à l'aide du protocole NMSP. Cela donne essentiellement des informations sur l'intensité du signal reçu (RSSI) reçu par points d'accès pour les clients connectés, ce qui permet à MSE de calculer leur emplacement.

Étapes de base pour ce faire :

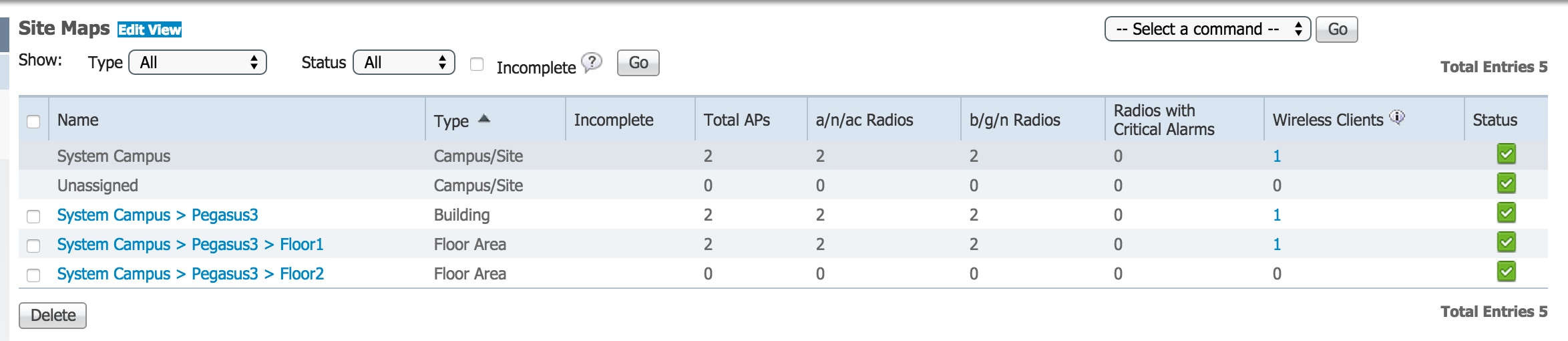

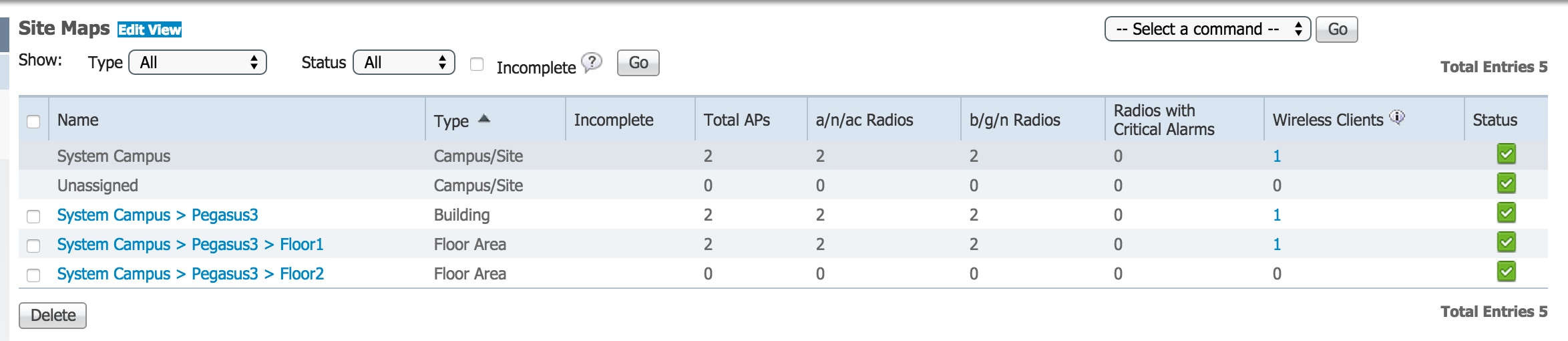

Tout d'abord, vous devez définir une carte sur Prime Infrastructure (PI), définir la zone de couverture sur cette carte et placer les AP.

Lorsque vous ajoutez MSE à prime, sélectionnez le service CAS.

Une fois MSE ajouté, dans prime, choisissez les services de synchronisation, et vérifiez votre WLC / et les cartes pour les attribuer au MSE.

Avant d'intégrer MSE à ISE, MSE doit être opérationnel, ce qui signifie :

- MSE doit être ajouté à Prime Infrastructure et les services doivent être synchronisés

- Le service CAS doit être activé et le suivi des clients sans fil doit être activé

- Les cartes doivent être configurées dans Prime

- NMSP devrait réussir entre MSE et WLC (« show nmsp status » sur la ligne de commande WLC)

Dans cette configuration, il n'y aura qu'un seul bâtiment de 2 étages :

Composants utilisés

- MSE version 8.0.10

- ISE version 2.0

Intégration de MSE avec ISE

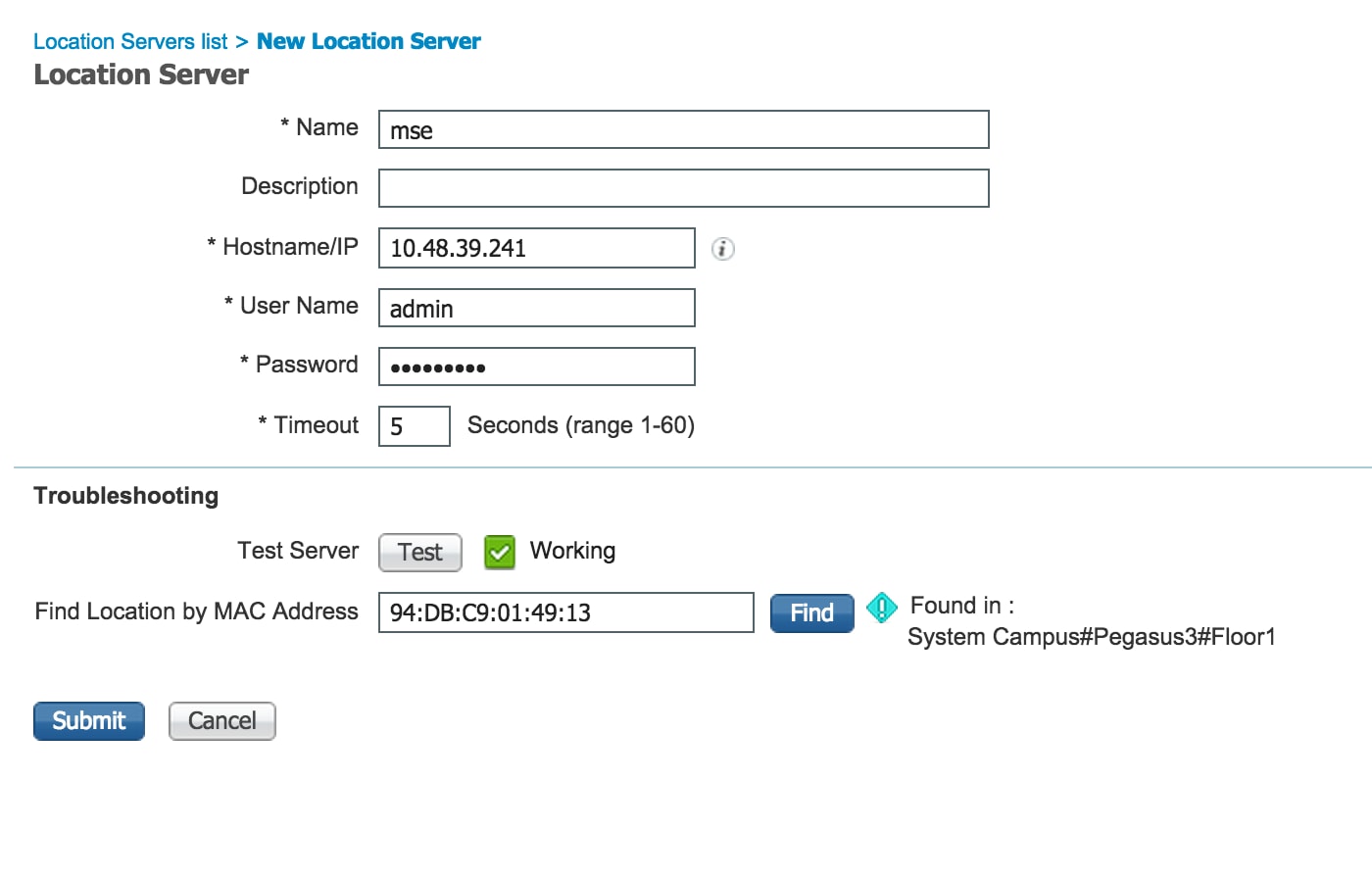

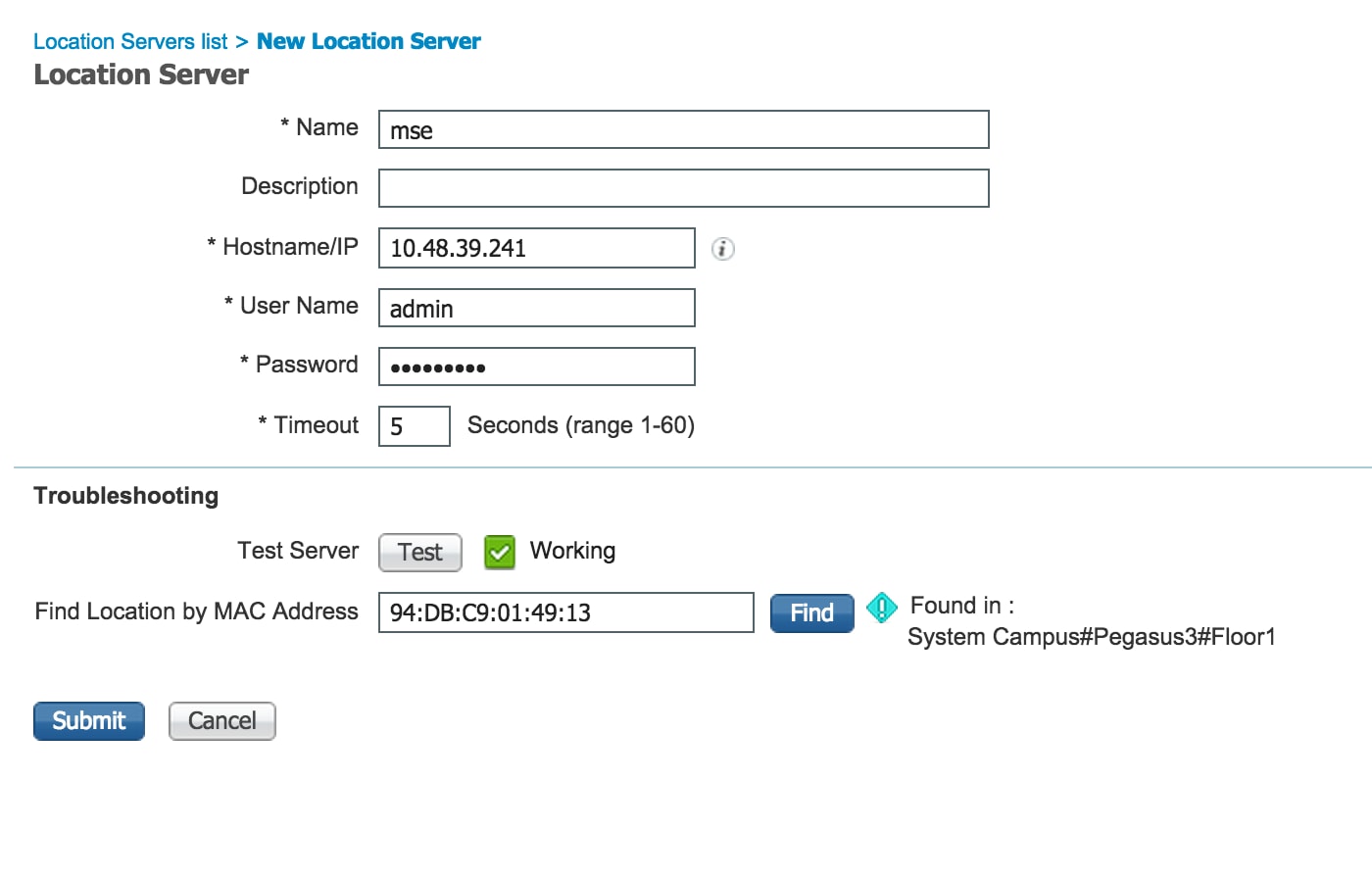

Accédez à Network Resources, Location Services, puis cliquez sur add pour ajouter MSE.

Les paramètres sont explicites et vous pouvez tester la connexion, ainsi que la recherche d'emplacement client par adresse MAC :

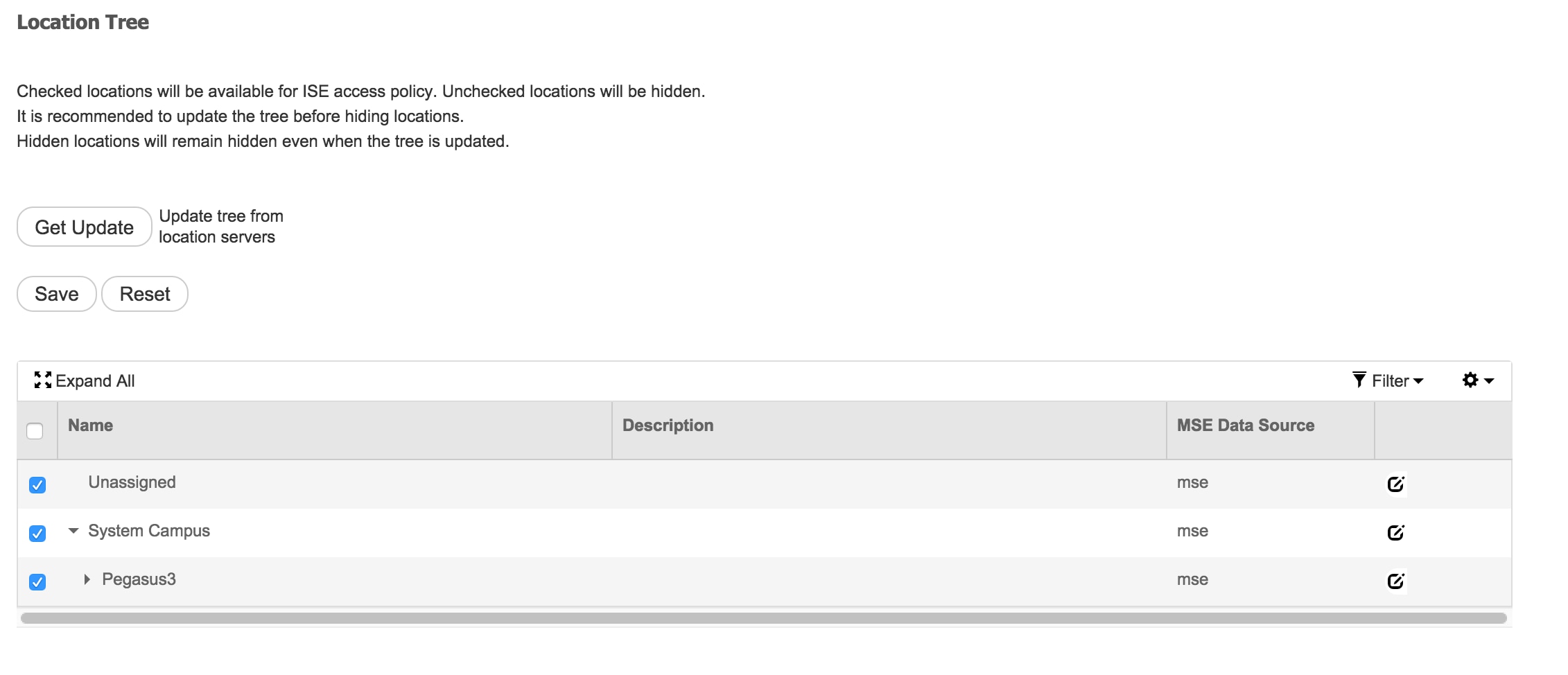

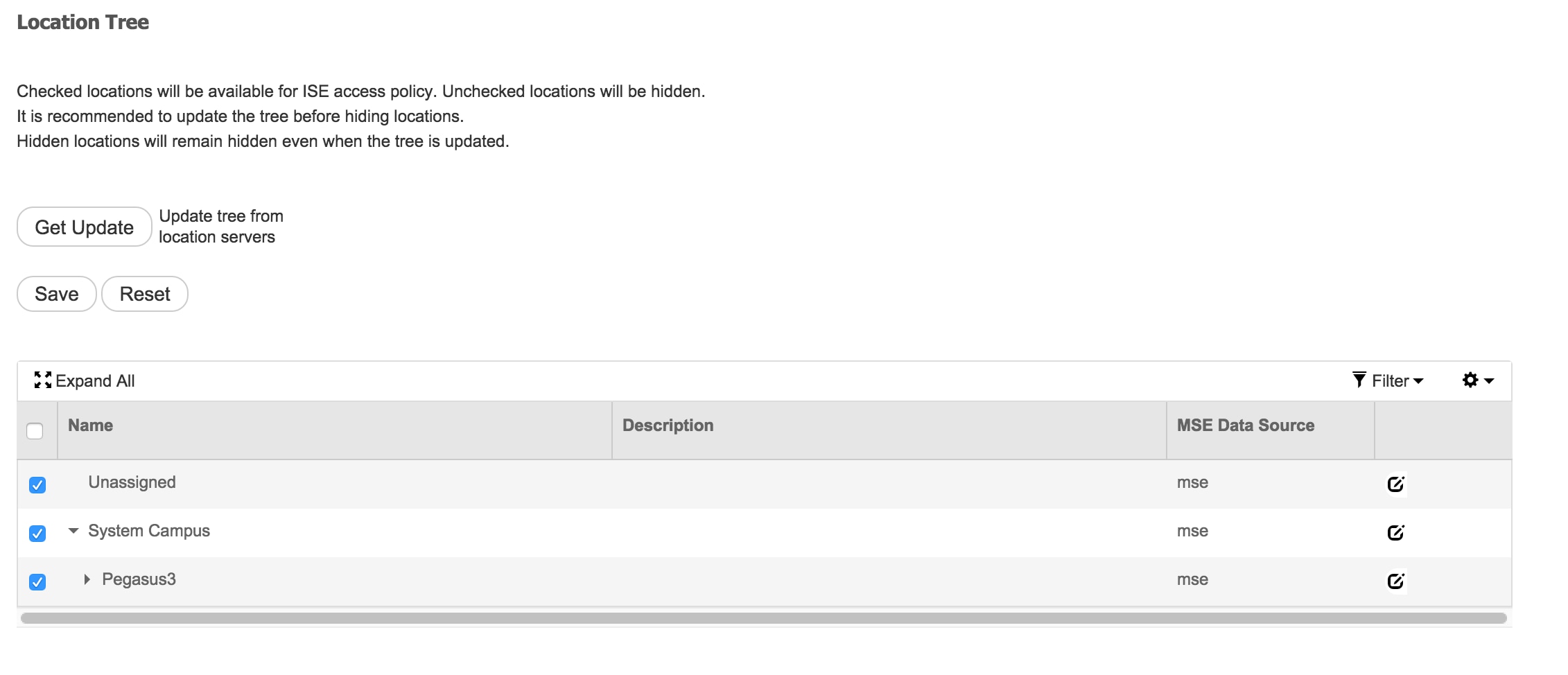

La prochaine chose à faire, est d'aller à l'arborescence des emplacements, et cliquez sur Get Update. Cela permettra à ISE de récupérer des bâtiments et des étages à partir de MSE et de les rendre disponibles dans ISE, de la même manière que lorsque vous ajoutez des groupes AD.

Configuration de l'autorisation

Les attributs MSE : Map Location peuvent désormais être utilisés dans les stratégies d'autorisation.

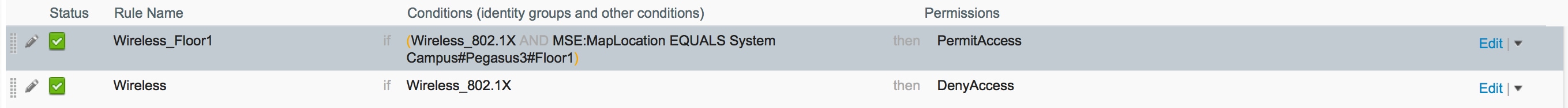

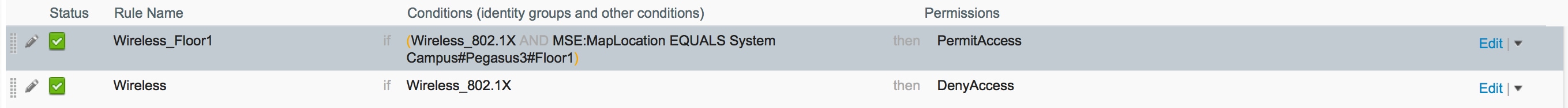

Configurez les 2 règles ci-dessous :

Les utilisateurs de Floor1 doivent pouvoir s'authentifier.

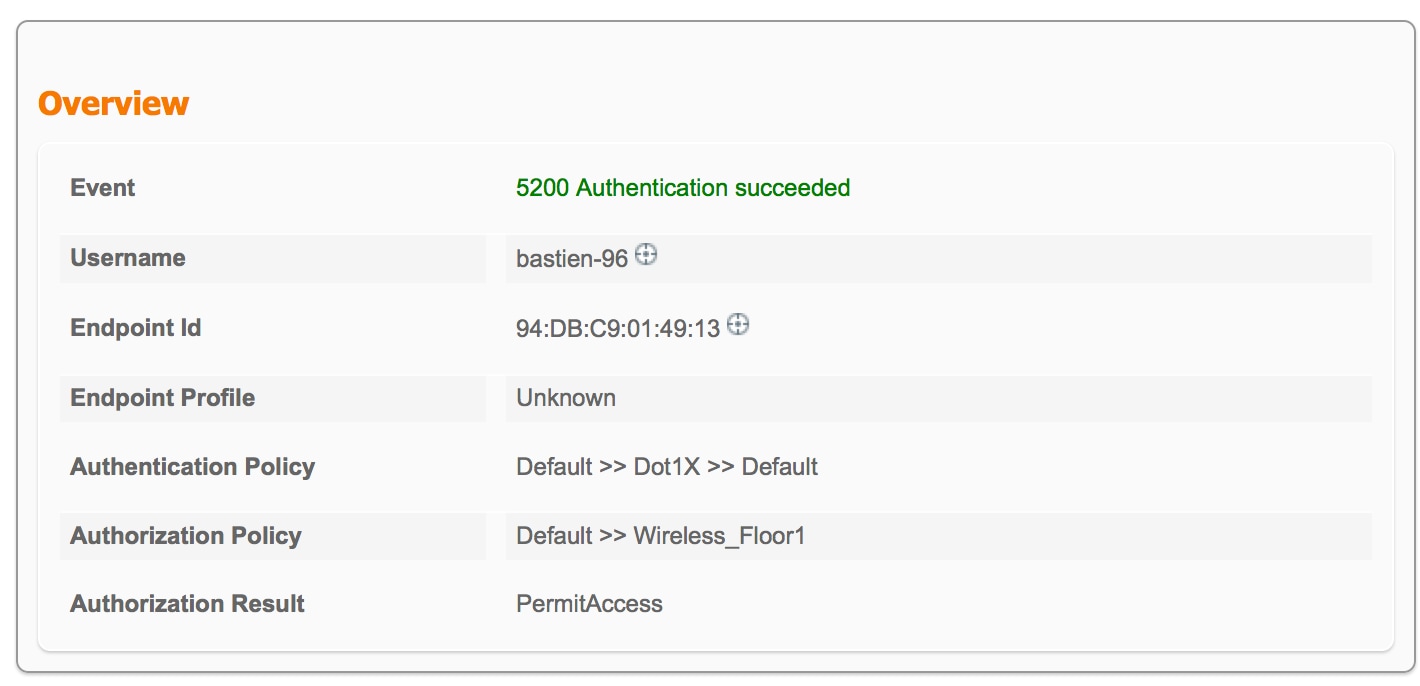

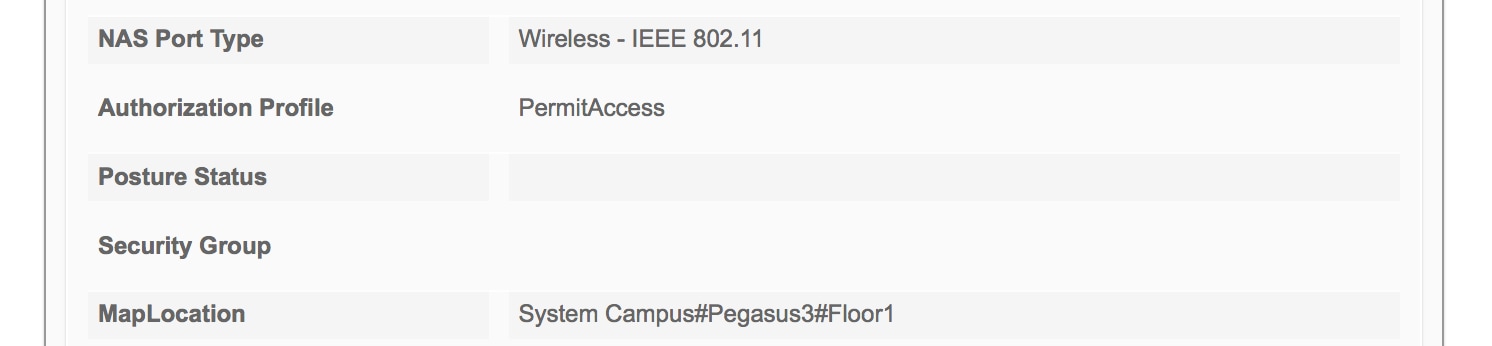

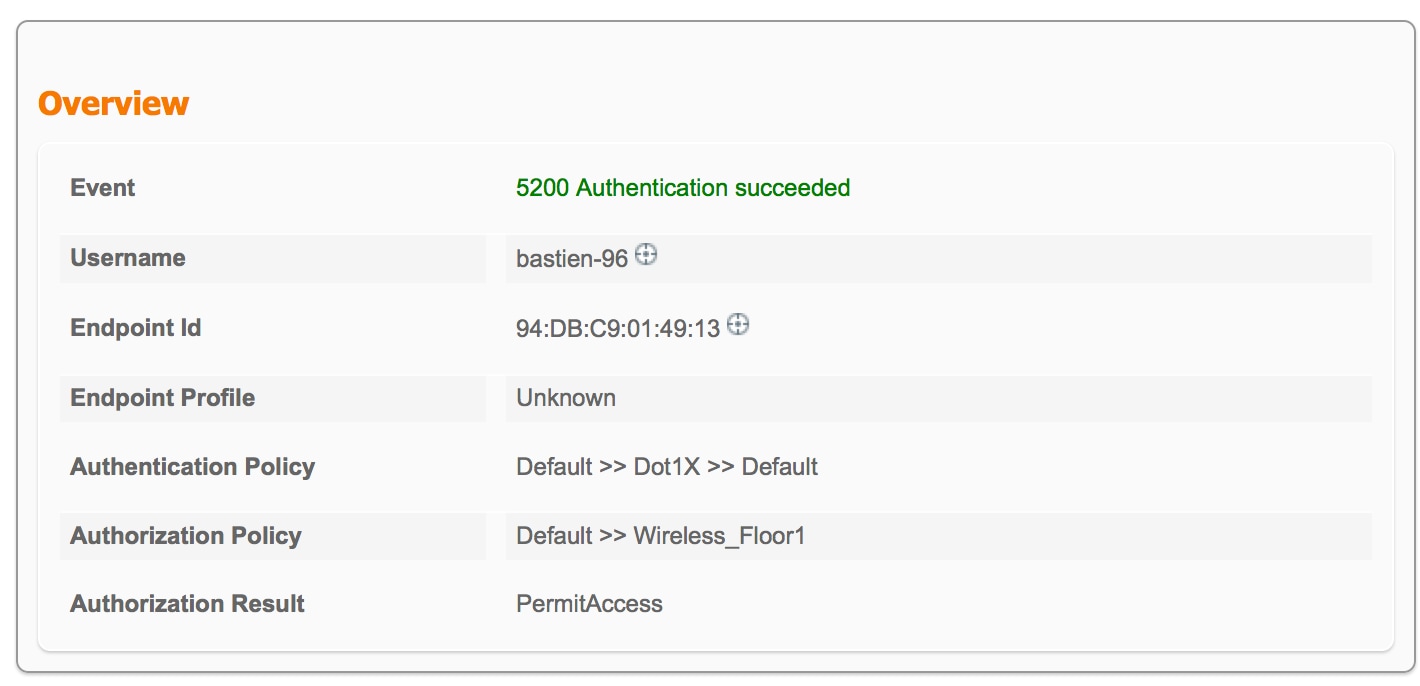

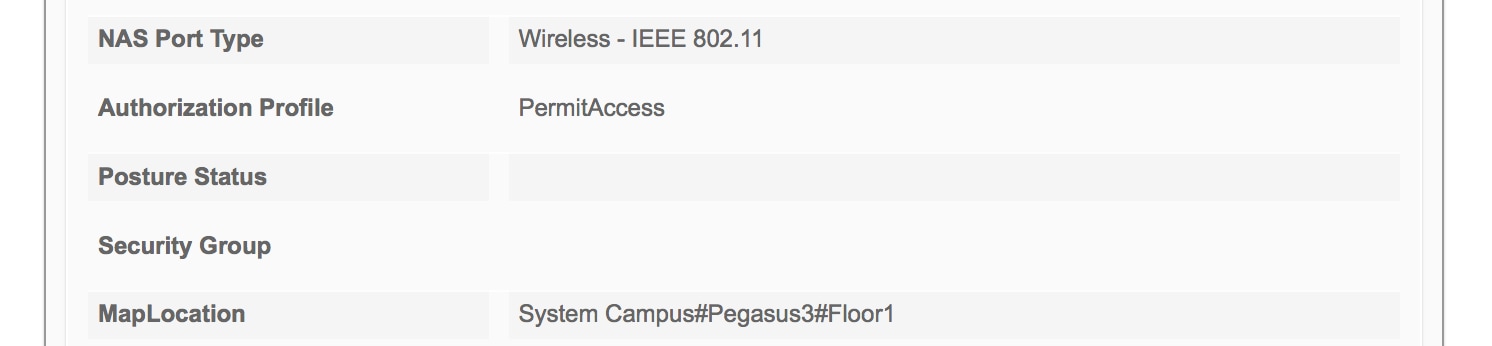

Nous voyons dans les détails d'authentification le profil correct, ainsi que l'attribut Emplacement MAP

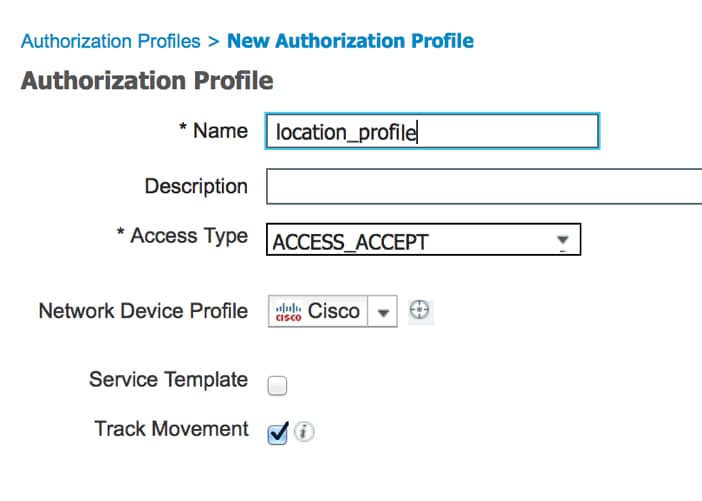

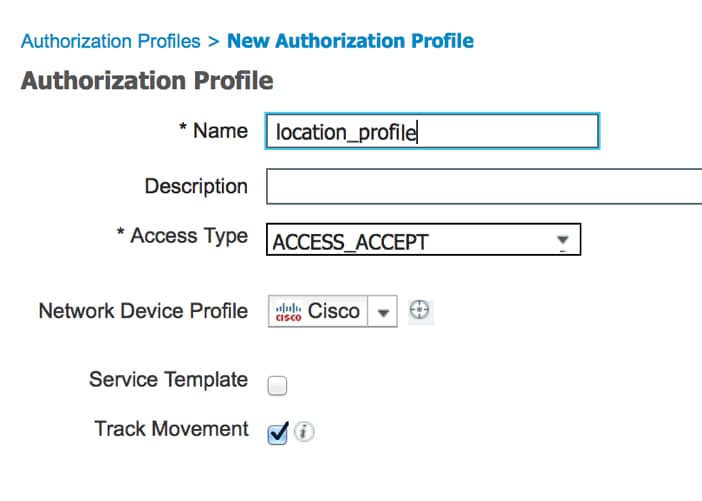

Avec la configuration ci-dessus, si le point de terminaison se déplace d'une zone à une autre, il ne sera pas désauthentifié. Si vous souhaitez suivre les déplacements des utilisateurs et envoyer une CoA en cas de modification de l'autorisation, vous pouvez activer l'option de suivi dans le profil d'autorisation, qui vérifiera les changements d'emplacement toutes les 5 minutes. Notez que cela peut perturber les opérations d'itinérance rapide normales.

Dépannage

Pour cette fonctionnalité, la configuration ISE est simple, mais la plupart des problèmes peuvent se produire si MSE n'est pas en mesure de localiser le périphérique.

Quelques éléments à vérifier pour s'assurer que MSE est correctement configuré :

1- Assurez-vous que le WLC auquel l'utilisateur est connecté dispose d'une connexion NMSP valide à l'ISE MSE est intégré avec :

(b2504) >show nmsp status

MSE IP Address Tx Echo Resp Rx Echo Req Tx Data Rx Data

-------------- ------------ ----------- ------- -------

10.48.39.241 3711 3711 15481 7

Dans le cas contraire, ce document vous aidera

http://www.cisco.com/c/en/us/td/docs/solutions/Enterprise/Borderless_Networks/Unified_Access/CMX/CMX_Troubleshooting.pdf

2- Vérifier si MSE est capable de suivre les périphériques

[root@loc-server ~]# service msed status

...

-------------

Context Aware Service

-------------

Total Active Elements(Wireless Clients, Tags, Rogue APs, Rogue Clients, Interferers, Wired Clients): 29

Active Wireless Clients: 29

Active Tags: 0

Active Rogue APs: 0

Active Rogue Clients: 0

Commentaires

Commentaires