Configuration d'ISE 2.2 IPSEC pour sécuriser la communication NAD (IOS)

Options de téléchargement

-

ePub (1.4 MB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (860.8 KB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit comment configurer et dépanner TACACS IPSEC pour sécuriser la communication de Cisco Identity Service Engine (ISE) 2.2 - Network Access Device (NAD). Le trafic TACACS peut être chiffré à l'aide d'un tunnel IPSec IKEv2 (Internet Key Exchange Version 2) site à site (LAN à LAN) entre le routeur et ISE. Ce document ne couvre pas la partie configuration TACACS.

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- ISE

- Routeur Cisco

- Concepts généraux d’IPSec

- Concepts généraux de TACACS

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Routeur Cisco ISR4451-X qui exécute la version logicielle 15.4(3)S2

- Cisco Identity Service Engine version 2.2

- Windows 7 Service Pack 1

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Informations générales

L'objectif est de sécuriser les protocoles qui utilisent le hachage MD5 non sécurisé, Radius et TACACS avec IPSec. Quelques faits à prendre en considération :

- Cisco ISE prend en charge IPSec en modes tunnel et transport.

- Lorsque vous activez IPSec sur une interface Cisco ISE, un tunnel IPSec est créé entre Cisco ISE et NAD pour sécuriser la communication.

- Vous pouvez définir une clé pré-partagée ou utiliser des certificats X.509 pour l'authentification IPSec.

- IPSec peut être activé sur les interfaces Eth1 à Eth5. Vous ne pouvez configurer IPSec que sur une seule interface Cisco ISE par PSN.

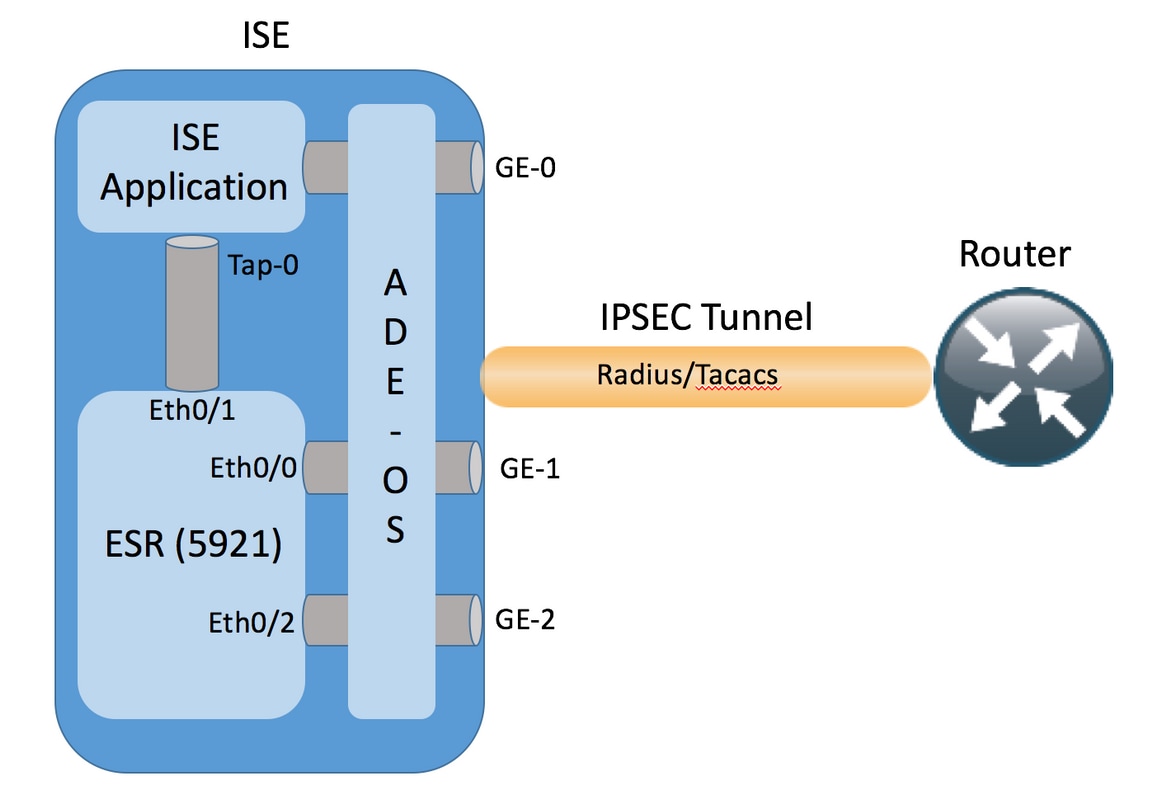

Architecture ISE IPSec

Une fois les paquets chiffrés reçus par l'interface GE-1 ISE, le routeur de services intégrés (ESR) les intercepte sur l'interface Eth0/0.

interface Ethernet0/0

description e0/0->connection to external NAD

ip address 10.48.17.87 255.255.255.0

ip nat outside

ip virtual-reassembly in

no ip route-cache

crypto map radius

ESR les déchiffre et, conformément aux règles NAT préconfigurées, effectue la traduction d’adresses. Les paquets RADIUS/TACACS sortants (vers NAD) sont traduits en adresse d’interface Ethernet0/0 et chiffrés par la suite.

ip nat inside source list 1 interface Ethernet0/0 overload

ip nat inside source static udp 10.1.1.2 1645 interface Ethernet0/0 1645

ip nat inside source static udp 10.1.1.2 1646 interface Ethernet0/0 1646

ip nat inside source static udp 10.1.1.2 1812 interface Ethernet0/0 1812

ip nat inside source static udp 10.1.1.2 1813 interface Ethernet0/0 1813

ip nat inside source static tcp 10.1.1.2 49 interface Ethernet0/0 49

access-list 1 permit 10.1.1.0 0.0.0.3

Les paquets destinés à l'interface Eth0/0 sur les ports RADIUS/TACACS doivent être transférés via l'interface Eth0/1 vers l'adresse IP 10.1.1.2, qui est l'adresse interne d'ISE. Configuration ESR d’Eth0/1

interface Ethernet0/1

description e0/1->tap0 internal connection to ISE

ip address 10.1.1.1 255.255.255.252

ip nat inside

ip virtual-reassembly in

no ip route-cache

Configuration ISE de l'interface Tap-0 interne :

ISE22-1ek/admin# show interface | b tap0

tap0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.1.1.2 netmask 255.255.255.252 broadcast 10.1.1.3

inet6 fe80::6c2e:37ff:fe5f:b609 prefixlen 64 scopeid 0x20<link>

ether 6e:2e:37:5f:b6:09 txqueuelen 500 (Ethernet)

RX packets 81462 bytes 8927953 (8.5 MiB)

RX errors 0 dropped 68798 overruns 0 frame 0

TX packets 105 bytes 8405 (8.2 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

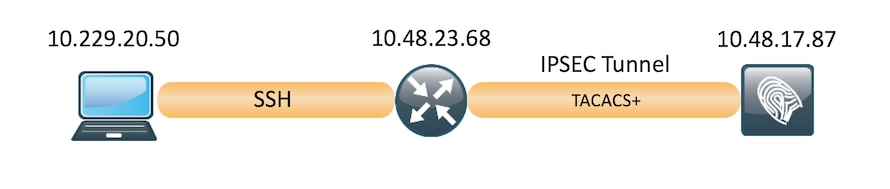

Diagramme du réseau

Le présent document utilise cette configuration de réseau :

Configurez le VPN ipsec ikev1 à l'aide d'une clé pré-partagée (prête à l'emploi)

Cette section décrit comment effectuer les configurations IOS CLI et ISE.

Configuration de la CLI du routeur IOS

Configurer les interfaces

Si les interfaces du routeur IOS ne sont pas encore configurées, l’interface WAN doit au moins être configurée. Voici un exemple :

interface GigabitEthernet0/0/0

ip address 10.48.23.68 255.255.255.0

negotiation auto

no shutdown

!

Assurez-vous que la connectivité à l'homologue distant doit être utilisée afin d'établir un tunnel VPN site à site. Vous pouvez utiliser un message ping pour vérifier la connectivité de base.

Configurer la politique ISAKMP (IKEv1)

Afin de configurer les politiques ISAKMP pour les connexions IKEv1, entrez la commande crypto isakmp policy <priority> dans le mode de configuration globale. Voici un exemple :

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

Remarque : vous pouvez configurer plusieurs stratégies IKE sur chaque homologue participant à IPSec. Lorsque la négociation IKE commence, elle tente de trouver une politique commune qui est configurée sur les deux homologues, et elle commence par les politiques ayant la plus haute priorité, lesquelles sont précisées sur l’homologue distant.

Configurer une clé de chiffrement ISAKMP

Afin de configurer une clé d’authentification prépartagée, entrez la commande crypto isakmp key dans le mode de configuration globale :

crypto isakmp key Krakow123 address 10.48.17.87

Configurer une ACL pour le trafic VPN d’intérêt

Utilisez la liste d’accès étendue ou nommée afin de préciser le trafic qui est à protéger au moyen du chiffrement. Voici un exemple :

access-list 101 permit ip 10.48.23.68 0.0.0.0 10.48.17.87 0.0.0.0

Remarque : une liste de contrôle d'accès pour le trafic VPN utilise les adresses IP source et de destination après NAT.

Configurer un ensemble de transformation

Afin de définir un ensemble de transformation IPSec (une combinaison acceptable de protocoles et d’algorithmes de sécurité), entrez la commande crypto ipsec transform-set dans le mode de configuration globale. Voici un exemple :

crypto ipsec transform-set SET esp-aes esp-sha256-hmac

mode transport

Configurer une carte cryptographique et l’appliquer à une interface

Pour créer ou modifier une entrée de carte cryptographique et saisir le mode de configuration de la carte cryptographique, entrez la commande de configuration globale crypto map. Pour que l’entrée de la carte cryptographique soit complète, certains aspects doivent être réglés au minimum :

- Les homologues IPSec auxquels le trafic protégé peut être transféré doivent être définis. Il s’agit des homologues avec lesquels une SA peut être établie. Afin de préciser un homologue IPSec dans une entrée de carte cryptographique, saisissez la commande set peer.

- Les ensembles de transformation pouvant être utilisés avec le trafic protégé doivent être définis. Afin de préciser quels ensembles de transformation peuvent être utilisés avec l’entrée de carte cryptographique, saisissez la commande set transform-set.

- Le trafic à protéger doit être défini. Pour indiquer une liste d’accès étendu pour une entrée de carte cryptographique, entrez la commande match address.

Voici un exemple :

crypto map MAP 10 ipsec-isakmp

set peer 10.48.17.87

set transform-set SET

match address 101

La dernière étape consiste à appliquer l’ensemble de cartes cryptographiques précédemment défini à une interface. Pour ce faire, il suffit d’inscrire la commande de configuration de l’interface crypto map.

interface GigabitEthernet0/0

crypto map MAP

Configuration finale IOS

Voici la configuration CLI finale du routeur IOS :

aaa group server tacacs+ ISE_TACACS

server name ISE22

!

aaa authentication login default group ISE_TACACS

aaa authorization exec default group ISE_TACACS

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp key Krakow123 address 10.48.17.87

!

crypto ipsec transform-set SET esp-aes esp-sha256-hmac

mode transport

!

crypto map MAP 10 ipsec-isakmp

set peer 10.48.17.87

set transform-set SET

match address 101

!

access-list 101 permit ip 10.48.23.68 0.0.0.0 10.48.17.87 0.0.0.0

!

interface GigabitEthernet0/0/0

ip address 10.48.23.68 255.255.255.0

negotiation auto

no shutdown

!

crypto map MAP 10 ipsec-isakmp

set peer 10.48.17.87

set transform-set SET

match address 101

!

tacacs server ISE22

address ipv4 10.48.17.87

key cisco

Configuration ISE

Configurer l'adresse IP sur ISE

L'adresse doit être configurée sur l'interface GE1-GE5 à partir de l'interface de ligne de commande, GE0 n'est pas pris en charge.

interface GigabitEthernet 1

ip address 10.48.17.87 255.255.255.0

ipv6 address autoconfig

ipv6 enable

Remarque : l'application redémarre après la configuration de l'adresse IP sur l'interface :

% La modification de l'adresse IP peut entraîner le redémarrage des services ISE

Poursuivre le changement d'adresse IP ? O/N [N] : O

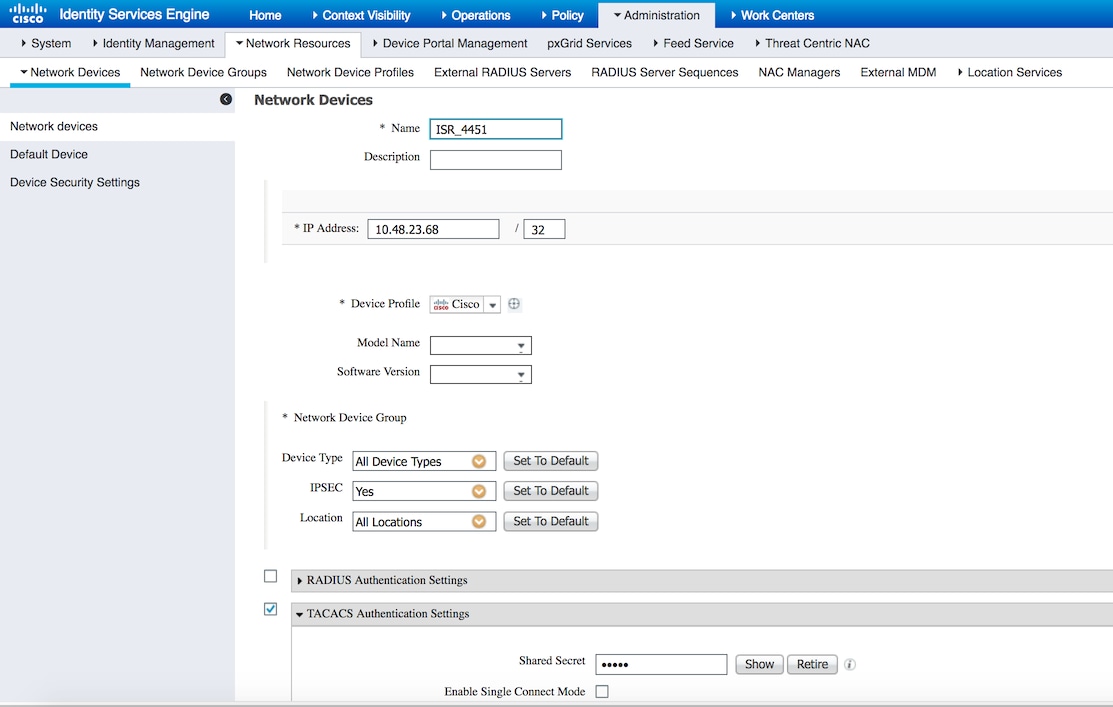

Ajouter NAD au groupe IPSec sur ISE

Accédez à Administration > Network Resources > Network Devices. Cliquez sur Add. Assurez-vous de configurer le nom, l'adresse IP et le secret partagé. Pour terminer le tunnel IPSec à partir du NAD, sélectionnez OUI par rapport au groupe de périphériques réseau IPSEC.

Une fois le NAD ajouté, une route supplémentaire doit être créée sur ISE, pour garantir que le trafic RADIUS passe par ESR et soit chiffré :

ip route 10.48.23.68 255.255.255.255 gateway 10.1.1.1

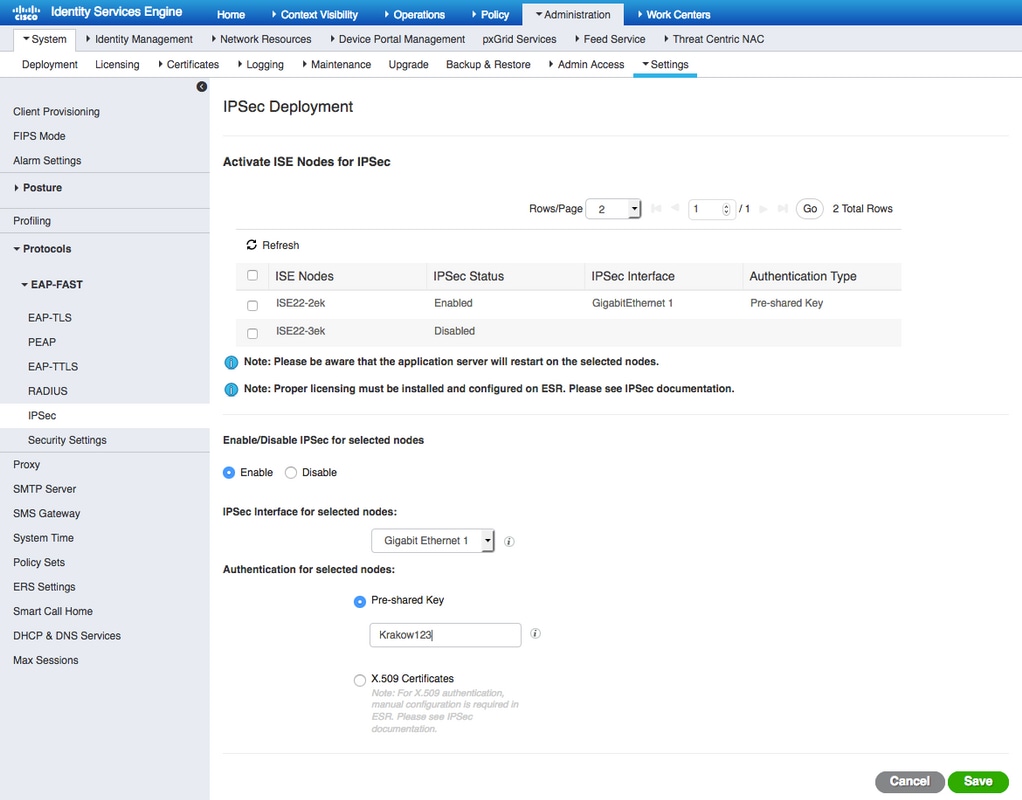

Activer IPSEC sur ISE

Accédez à Administration > System > Settings. Cliquez sur Radius et plus loin sur IPSEC. Sélectionnez l'option PSN (Single/Multiple/All) Select Enable, choisissez l'interface et sélectionnez la méthode d'authentification. Cliquez sur Save. Les services redémarrent sur le noeud sélectionné à ce stade.

Notez qu'après le redémarrage des services, la configuration de l'interface de ligne de commande ISE affiche l'interface configurée sans adresse IP et en état d'arrêt, ce qui est attendu lorsque ESR (Embedded Services Router) prend le contrôle de l'interface ISE.

interface GigabitEthernet 1

shutdown

ipv6 address autoconfig

ipv6 enable

Une fois les services redémarrés, la fonctionnalité ESR est activée. Pour vous connecter à ESR, tapez esr dans la ligne de commande :

ISE22-1ek/admin# esr

% Entering ESR 5921 shell

% Cisco IOS Software, C5921 Software (C5921_I86-UNIVERSALK9-M), Version 15.5(2)T2, RELEASE SOFTWARE (fc3)

% Technical Support: http://www.cisco.com/techsupport

% Copyright (c) 1986-2015 Cisco Systems, Inc.

Press RETURN to get started, <CTRL-C> to exit

ise-esr5921>en

ise-esr5921#

ESR est fourni avec cette configuration de chiffrement, qui est suffisante pour que le tunnel ipsec se termine avec des clés pré-partagées :

crypto keyring MVPN-spokes

pre-shared-key address 0.0.0.0 0.0.0.0 key Krakow123

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp policy 20

encr aes

hash sha256

authentication pre-share

group 14

!

crypto isakmp key Krakow123 address 0.0.0.0

!

crypto isakmp profile MVPN-profile

description LAN-to-LAN for spoke router(s) connection

keyring MVPN-spokes

match identity address 0.0.0.0

!

crypto ipsec transform-set radius esp-aes esp-sha256-hmac

mode tunnel

crypto ipsec transform-set radius-2 esp-aes esp-sha256-hmac

mode transport

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2

!

crypto map radius 10 ipsec-isakmp dynamic MVPN-dynmap

Assurez-vous qu'ESR dispose d'une route pour envoyer des paquets chiffrés :

ip route 0.0.0.0 0.0.0.0 10.48.26.1

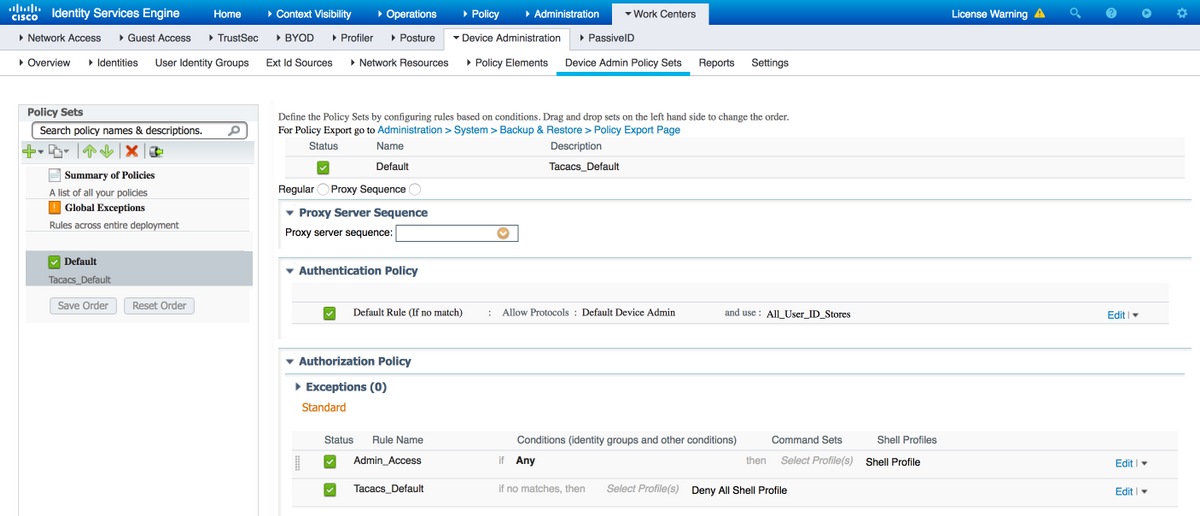

Définition de la politique Tacacs sur ISE

Vérifier

Routeur IOS

Avant que la session ssh ne soit lancée sur le routeur, il n'y a aucune connexion VPN active :

ISR4451#sh cry isa sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

IPv6 Crypto ISAKMP SA

Le client se connecte au routeur, car une source d'authentification ISE 2.2 est utilisée.

EKORNEYC-M-K04E:~ ekorneyc$ ssh alice@10.48.23.68

Password:

ISR4451#

IOS envoie un paquet TACACS, qui déclenche l'établissement d'une session VPN, une fois que le tunnel est activé, cette sortie est visible sur le routeur. Il confirme que la phase 1 du tunnel est active :

ISR4451#sh cry isa sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

10.48.17.87 10.48.23.68 QM_IDLE 1962 ACTIVE

IPv6 Crypto ISAKMP SA

ISR4451#

La phase 2 est active et les paquets sont chiffrés et déchiffrés :

ISR4451#sh cry ipsec sa

interface: GigabitEthernet0/0/0

Crypto map tag: MAP, local addr 10.48.23.68

protected vrf: (none)

local ident (addr/mask/prot/port): (10.48.23.68/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (10.48.17.87/255.255.255.255/0/0)

current_peer 10.48.17.87 port 500

PERMIT, flags={origin_is_acl,}

#pkts encaps: 48, #pkts encrypt: 48, #pkts digest: 48

#pkts decaps: 48, #pkts decrypt: 48, #pkts verify: 48

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 0, #recv errors 0

local crypto endpt.: 10.48.23.68, remote crypto endpt.: 10.48.17.87

plaintext mtu 1458, path mtu 1500, ip mtu 1500, ip mtu idb GigabitEthernet0/0/0

current outbound spi: 0x64BD51B8(1690128824)

PFS (Y/N): N, DH group: none

inbound esp sas:

spi: 0xFAE51DF8(4209319416)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 2681, flow_id: ESG:681, sibling_flags FFFFFFFF80004008, crypto map: MAP

sa timing: remaining key lifetime (k/sec): (4607998/3127)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0x64BD51B8(1690128824)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 2682, flow_id: ESG:682, sibling_flags FFFFFFFF80004008, crypto map: MAP

sa timing: remaining key lifetime (k/sec): (4607997/3127)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

outbound ah sas:

outbound pcp sas:

ISR4451#

ESR

Les mêmes sorties peuvent être vérifiées sur ESR, la phase 1 est active :

ise-esr5921#sh cry isa sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

10.48.17.87 10.48.23.68 QM_IDLE 1002 ACTIVE

IPv6 Crypto ISAKMP SA

ise-esr5921#

La phase 2 est active, les paquets sont chiffrés et déchiffrés avec succès :

ise-esr5921#sh cry ipsec sa

interface: Ethernet0/0

Crypto map tag: radius, local addr 10.48.17.87

protected vrf: (none)

local ident (addr/mask/prot/port): (10.48.17.87/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (10.48.23.68/255.255.255.255/0/0)

current_peer 10.48.23.68 port 500

PERMIT, flags={}

#pkts encaps: 48, #pkts encrypt: 48, #pkts digest: 48

#pkts decaps: 48, #pkts decrypt: 48, #pkts verify: 48

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 0, #recv errors 0

local crypto endpt.: 10.48.17.87, remote crypto endpt.: 10.48.23.68

plaintext mtu 1458, path mtu 1500, ip mtu 1500, ip mtu idb Ethernet0/0

current outbound spi: 0xFAE51DF8(4209319416)

PFS (Y/N): N, DH group: none

inbound esp sas:

spi: 0x64BD51B8(1690128824)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 3, flow_id: SW:3, sibling_flags 80000000, crypto map: radius

sa timing: remaining key lifetime (k/sec): (4242722/3056)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0xFAE51DF8(4209319416)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 4, flow_id: SW:4, sibling_flags 80000000, crypto map: radius

sa timing: remaining key lifetime (k/sec): (4242722/3056)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

outbound ah sas:

outbound pcp sas:

ise-esr5921#

ISE

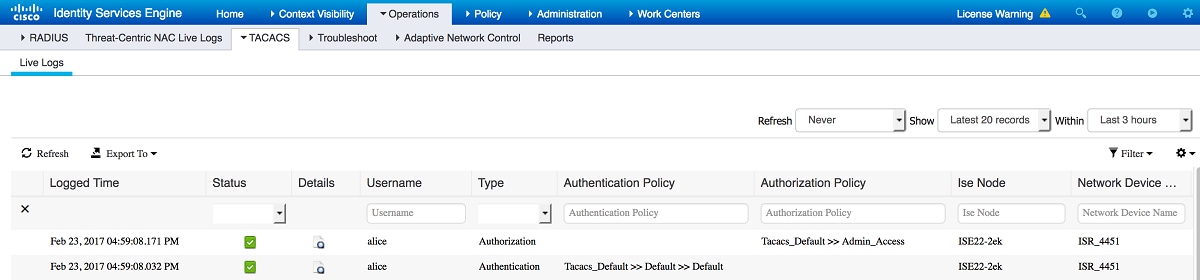

L'authentification dynamique indique une authentification PAP_ASCII régulière :

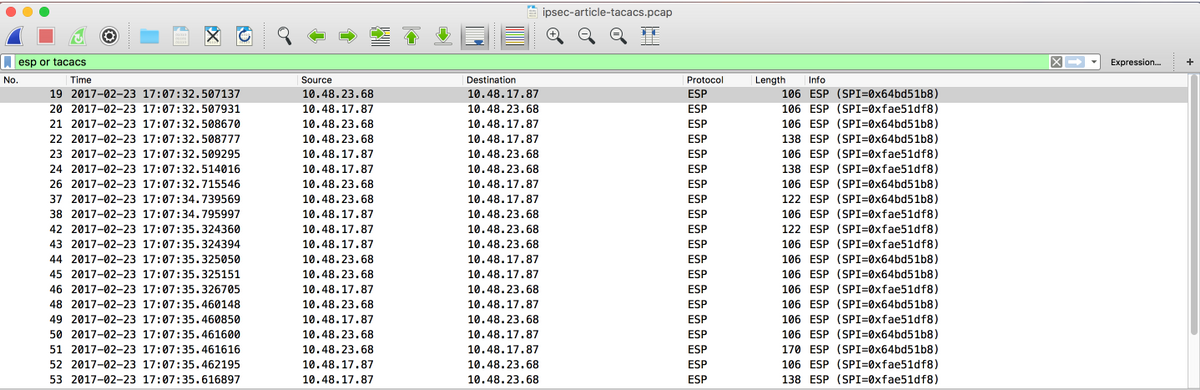

Captures prises sur l'interface GE1 d'ISE et filtrées avec ESP ou Tacacs, confirmez qu'il n'y a pas de Tacacs en texte clair et que tout le trafic est chiffré :

Dépannage

Une technique de dépannage VPN courante peut être appliquée pour résoudre les problèmes liés à IPSEC. Vous trouverez des documents utiles ci-dessous :

Débogages IKEv2 IOS pour VPN site à site avec PSKs Dépannage TechNote

Débogages ASA IKEv2 pour VPN site à site avec PSK

Dépannage IPsec : Présentation et utilisation des commandes debug

Configuration de FlexVPN site à site (DVTI à SVTI) entre NAD et ISE 2.2

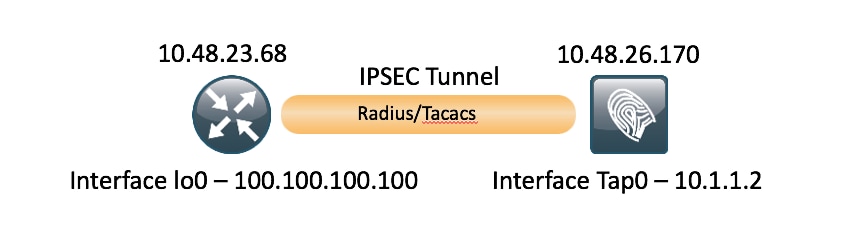

Il est également possible de protéger le trafic RADIUS avec FlexVPN. La topologie suivante est utilisée dans l'exemple ci-dessous :

La configuration de FlexVPN est simple. Plus de détails peuvent être trouvés ici :

http://www.cisco.com/c/en/us/support/docs/security/flexvpn/115782-flexvpn-site-to-site-00.html

Avantages de la conception Flex VPN

- Vous pouvez exécuter Flex le long de tous vos VPN IPsec précédents. La plupart des scénarios permettent la coexistence de la configuration précédente et de la souplesse.

- Flex VPN est basé sur IKEv2 et non sur IKEv1, ce qui améliore presque tous les aspects de la négociation et de la stabilité du protocole.

- Fonctionnalités multiples réalisables avec un seul cadre.

- Facilité de configuration grâce à des paramètres par défaut sains : il n'est pas nécessaire de définir des politiques, des jeux de transformation, etc., mais IKEv2 intègre des paramètres par défaut logiques et mis à jour.

Configuration du routeur

aaa new-model

!

!

aaa group server tacacs+ ISE_TACACS

server name ISE22_VRF

ip vrf forwarding TACACS

!

aaa authentication login default group ISE_TACACS

aaa authorization exec default group ISE_TACACS

aaa authorization network default local

!

crypto ikev2 authorization policy default

route set interface Loopback0

no route set interface

!

!

crypto ikev2 keyring mykeys

peer ISE22

address 10.48.17.87

pre-shared-key Krakow123

!

!

!

crypto ikev2 profile default

match identity remote address 10.48.17.87 255.255.255.255

authentication remote pre-share (with the command authentication remote pre-share keyin place keyring is not required)

authentication local pre-share

keyring local mykeys

aaa authorization group psk list default default

!

!

ip tftp source-interface GigabitEthernet0

!

!

!

crypto ipsec profile default

set ikev2-profile default (it is default configuration)

!

!

!

interface Loopback0

ip vrf forwarding TACACS

ip address 100.100.100.100 255.255.255.0

!

interface Tunnel0

ip vrf forwarding TACACS

ip address 10.1.12.1 255.255.255.0

tunnel source GigabitEthernet0/0/0

tunnel mode ipsec ipv4

tunnel destination 10.48.17.87

tunnel protection ipsec profile default

!

interface GigabitEthernet0/0/0

ip address 10.48.23.68 255.255.255.0

negotiation auto

!

!

ip route 0.0.0.0 0.0.0.0 10.48.23.1

ip tacacs source-interface Loopback0

!

!

tacacs server ISE22_VRF

address ipv4 10.1.1.2

key cisco

!

ISR4451#

Configuration ESR sur ISE

ise-esr5921#sh run

Building configuration...

Current configuration : 5778 bytes

!

! Last configuration change at 17:32:58 CET Thu Feb 23 2017

!

version 15.5

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

service call-home

!

hostname ise-esr5921

!

boot-start-marker

boot host unix:default-config

boot-end-marker

!

!

!

no aaa new-model

bsd-client server url https://cloudsso.cisco.com/as/token.oauth2

clock timezone CET 1 0

mmi polling-interval 60

no mmi auto-configure

no mmi pvc

mmi snmp-timeout 180

call-home

! If contact email address in call-home is configured as sch-smart-licensing@cisco.com

! the email address configured in Cisco Smart License Portal will be used as contact email address to send SCH notifications.

contact-email-addr sch-smart-licensing@cisco.com

profile "CiscoTAC-1"

active

destination transport-method http

no destination transport-method email

!

!

!

!

!

!

!

!

!

!

!

!

ip cef

no ipv6 cef

!

multilink bundle-name authenticated

!

!

!

!

!

!

!

!

!

crypto pki trustpoint SLA-TrustPoint

enrollment pkcs12

revocation-check crl

!

!

crypto pki certificate chain SLA-TrustPoint

certificate ca 01

30820321 30820209 A0030201 02020101 300D0609 2A864886 F70D0101 0B050030

32310E30 0C060355 040A1305 43697363 6F312030 1E060355 04031317 43697363

6F204C69 63656E73 696E6720 526F6F74 20434130 1E170D31 33303533 30313934

3834375A 170D3338 30353330 31393438 34375A30 32310E30 0C060355 040A1305

43697363 6F312030 1E060355 04031317 43697363 6F204C69 63656E73 696E6720

526F6F74 20434130 82012230 0D06092A 864886F7 0D010101 05000382 010F0030

82010A02 82010100 A6BCBD96 131E05F7 145EA72C 2CD686E6 17222EA1 F1EFF64D

CBB4C798 212AA147 C655D8D7 9471380D 8711441E 1AAF071A 9CAE6388 8A38E520

1C394D78 462EF239 C659F715 B98C0A59 5BBB5CBD 0CFEBEA3 700A8BF7 D8F256EE

4AA4E80D DB6FD1C9 60B1FD18 FFC69C96 6FA68957 A2617DE7 104FDC5F EA2956AC

7390A3EB 2B5436AD C847A2C5 DAB553EB 69A9A535 58E9F3E3 C0BD23CF 58BD7188

68E69491 20F320E7 948E71D7 AE3BCC84 F10684C7 4BC8E00F 539BA42B 42C68BB7

C7479096 B4CB2D62 EA2F505D C7B062A4 6811D95B E8250FC4 5D5D5FB8 8F27D191

C55F0D76 61F9A4CD 3D992327 A8BB03BD 4E6D7069 7CBADF8B DF5F4368 95135E44

DFC7C6CF 04DD7FD1 02030100 01A34230 40300E06 03551D0F 0101FF04 04030201

06300F06 03551D13 0101FF04 05300301 01FF301D 0603551D 0E041604 1449DC85

4B3D31E5 1B3E6A17 606AF333 3D3B4C73 E8300D06 092A8648 86F70D01 010B0500

03820101 00507F24 D3932A66 86025D9F E838AE5C 6D4DF6B0 49631C78 240DA905

604EDCDE FF4FED2B 77FC460E CD636FDB DD44681E 3A5673AB 9093D3B1 6C9E3D8B

D98987BF E40CBD9E 1AECA0C2 2189BB5C 8FA85686 CD98B646 5575B146 8DFC66A8

467A3DF4 4D565700 6ADF0F0D CF835015 3C04FF7C 21E878AC 11BA9CD2 55A9232C

7CA7B7E6 C1AF74F6 152E99B7 B1FCF9BB E973DE7F 5BDDEB86 C71E3B49 1765308B

5FB0DA06 B92AFE7F 494E8A9E 07B85737 F3A58BE1 1A48A229 C37C1E69 39F08678

80DDCD16 D6BACECA EEBC7CF9 8428787B 35202CDC 60E4616A B623CDBD 230E3AFB

418616A9 4093E049 4D10AB75 27E86F73 932E35B5 8862FDAE 0275156F 719BB2F0

D697DF7F 28

quit

license udi pid CISCO5921-K9 sn 98492083R3X

username lab password 0 lab

!

redundancy

!

!

!

crypto keyring MVPN-spokes

pre-shared-key address 0.0.0.0 0.0.0.0 key Krakow123

crypto ikev2 authorization policy default

route set interface

route set remote ipv4 10.1.1.0 255.255.255.0

!

!

!

crypto ikev2 keyring mykeys

peer ISR4451

address 10.48.23.68

pre-shared-key Krakow123

!

!

!

crypto ikev2 profile default

match identity remote address 0.0.0.0

authentication remote pre-share

authentication local pre-share

keyring local mykeys

aaa authorization group psk list default default local

virtual-template 1

!

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp policy 20

encr aes

hash sha256

authentication pre-share

group 14

crypto isakmp key Krakow123 address 0.0.0.0

crypto isakmp profile MVPN-profile

description LAN-to-LAN for spoke router(s) connection

keyring MVPN-spokes

match identity address 0.0.0.0

!

!

crypto ipsec transform-set radius esp-aes esp-sha256-hmac

mode tunnel

crypto ipsec transform-set radius-2 esp-aes esp-sha256-hmac

mode transport

!

!

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2

!

!

crypto map radius 10 ipsec-isakmp dynamic MVPN-dynmap

!

!

!

!

!

interface Loopback0

ip address 10.1.12.2 255.255.255.0

!

interface Ethernet0/0

description e0/0->connection to external NAD

ip address 10.48.17.87 255.255.255.0

ip nat outside

ip virtual-reassembly in

no ip route-cache

crypto map radius

!

interface Ethernet0/1

description e0/1->tap0 internal connection to ISE

ip address 10.1.1.1 255.255.255.252

ip nat inside

ip virtual-reassembly in

no ip route-cache

!

interface Ethernet0/2

description e0/2->connection to CSSM backend license server

no ip address

ip virtual-reassembly in

no ip route-cache

!

interface Ethernet0/3

no ip address

shutdown

!

interface Virtual-Template1 type tunnel

ip unnumbered Loopback0

tunnel source Ethernet0/0

tunnel mode ipsec ipv4

tunnel protection ipsec profile default

!

ip forward-protocol nd

!

!

no ip http server

no ip http secure-server

ip nat inside source list 1 interface Ethernet0/0 overload

ip nat inside source static udp 10.1.1.2 1645 interface Ethernet0/0 1645

ip nat inside source static udp 10.1.1.2 1646 interface Ethernet0/0 1646

ip nat inside source static udp 10.1.1.2 1812 interface Ethernet0/0 1812

ip nat inside source static udp 10.1.1.2 1813 interface Ethernet0/0 1813

ip nat inside source static tcp 10.1.1.2 49 interface Ethernet0/0 49

ip route 0.0.0.0 0.0.0.0 10.48.17.1

!

!

!

access-list 1 permit 10.1.1.0 0.0.0.3

!

control-plane

!

!

!

!

!

!

!

!

!

!

!

!

line con 0

logging synchronous

line aux 0

line vty 0 4

login

transport input none

!

!

end

Considérations de conception FlexVPN

- Dans la plupart des cas, la connexion Radius doit être terminée sur l'interface G0/1 d'ISE, qui est l'interface E0/0 d'ESR. Lors de l'utilisation de crypto-cartes, le trafic intéressant doit être défini avec des listes d'accès, avec SVTI - en utilisant le routage. Cela ne fonctionnera pas si deux routeurs sont configurés pour l'interface ISE, l'un via le tunnel (chiffré) et l'autre via l'interface (établissement du tunnel). Le même problème s'applique à la configuration du routeur.

- Pour cette raison, le trafic intéressant (Encrypted Radius) est communiqué entre l'interface Lo0 du routeur et l'interface Tap0 d'ISE (aucune nat n'est nécessaire dans ce cas sur ESR). De ce fait, ip route peut être configuré pour forcer le trafic Radius à passer par le tunnel et à être chiffré.

- Comme l'adresse IP de l'interface Tap0 de l'ISE est fixe (10.1.1.2), elle peut être placée dans VRF sur le routeur, afin de garantir que la communication avec cette adresse IP n'a lieu que pour TACACS et uniquement par le tunnel.

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

01-Apr-2017 |

Première publication |

Contribution d’experts de Cisco

- Eugene KorneychukIngénieur TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires