Exemple de configuration d'un tunnel VPN IPsec PIX/ASA (version 7.x et ultérieure) avec traduction d'adresses réseau

Table des matières

Introduction

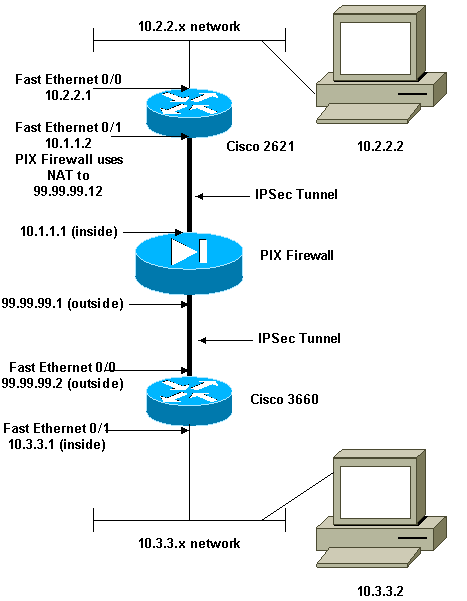

Cet exemple de configuration montre un tunnel VPN IPsec passant à travers un pare-feu qui exécute la traduction d’adresses de réseau (NAT). Cette configuration ne fonctionne pas avec la traduction d'adresses de port (PAT) si vous utilisez des versions du logiciel Cisco IOS® antérieures à la version 12.2(13)T et non incluses. Ce type de configuration peut être utilisé pour tunneler le trafic IP. Cette configuration ne peut pas être utilisée pour chiffrer le trafic qui ne passe pas par un pare-feu, comme IPX ou les mises à jour de routage. Le tunneling GRE (Generic Routing Encapsulation) est un choix plus approprié. Dans cet exemple, les routeurs Cisco 2621 et 3660 sont les points d'extrémité du tunnel IPsec qui joignent deux réseaux privés, avec des conduits ou des listes de contrôle d'accès (ACL) sur le PIX entre les deux afin d'autoriser le trafic IPsec.

Remarque : NAT est une traduction d'adresse un-à-un, à ne pas confondre avec PAT, qui est une traduction plusieurs-à-un (à l'intérieur du pare-feu). Pour plus d'informations sur le fonctionnement et la configuration de NAT, référez-vous à Vérification du fonctionnement de NAT et dépannage NAT de base ou Comment NAT fonctionne.

Remarque : IPsec avec PAT peut ne pas fonctionner correctement car le périphérique du point d'extrémité du tunnel externe ne peut pas gérer plusieurs tunnels à partir d'une adresse IP. Contactez votre fournisseur afin de déterminer si les périphériques d'extrémité du tunnel fonctionnent avec la PAT. En outre, dans le logiciel Cisco IOS Version 12.2(13)T et ultérieure, la fonction de transparence NAT peut être utilisée pour la PAT. Pour plus de détails, référez-vous à Transparence NAT IPSec. Référez-vous à Prise en charge d'IPSec ESP via NAT afin d'en savoir plus sur ces fonctionnalités dans le logiciel Cisco IOS Version 12.2(13)T et ultérieure.

Remarque : avant d'ouvrir un dossier auprès de l'assistance technique Cisco, reportez-vous à la Foire aux questions NAT, qui propose de nombreuses réponses aux questions courantes.

Référez-vous à Configuration d'un tunnel IPSec à travers un pare-feu avec NAT pour plus d'informations sur la façon de configurer un tunnel IPsec à travers un pare-feu avec NAT sur PIX version 6.x et antérieure.

Conditions préalables

Exigences

Aucune exigence spécifique n'est associée à ce document.

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

-

Logiciel Cisco IOS version 12.0.7.T (jusqu'à la version 12.2(13)T du logiciel Cisco IOS, mais sans l'inclure)

Pour les versions plus récentes, référez-vous à Transparence NAT IPSec.

-

Routeur Cisco 2621

-

Routeur Cisco 3660

-

Appliance de sécurité de la gamme Cisco PIX 500 qui exécute 7.x et versions ultérieures.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Pour plus d’informations sur les conventions utilisées dans ce document, reportez-vous aux Conventions relatives aux conseils techniques Cisco.

Produits connexes

Ce document peut également être utilisé avec le dispositif de sécurité adaptatif (ASA) de la gamme Cisco 5500 avec la version 7.x du logiciel et les versions ultérieures.

Configurer

Cette section vous présente les informations que vous pouvez utiliser pour configurer les fonctionnalités décrites dans ce document.

Remarque : afin de trouver des informations supplémentaires sur les commandes utilisées dans ce document, utilisez l'Outil de recherche de commandes (clients enregistrés uniquement) .

Diagramme du réseau

Ce document utilise la configuration réseau suivante :

Configurations

Ce document utilise les configurations suivantes :

-

Appliance de sécurité PIX et configuration de la liste d'accès

-

Configuration du dispositif de sécurité PIX et du MPF (Modular Policy Framework)

| Cisco 2621 |

|---|

Current configuration: ! version 12.0 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname goss-2621 ! ip subnet-zero ! ip audit notify log ip audit po max-events 100 isdn voice-call-failure 0 cns event-service server ! !--- The IKE policy. crypto isakmp policy 10 hash md5 authentication pre-share crypto isakmp key cisco123 address 99.99.99.2 ! crypto ipsec transform-set myset esp-des esp-md5-hmac ! crypto map mymap local-address FastEthernet0/1 !--- IPsec policy. crypto map mymap 10 ipsec-isakmp set peer 99.99.99.2 set transform-set myset !--- Include the private-network-to-private-network traffic !--- in the encryption process. match address 101 ! controller T1 1/0 ! interface FastEthernet0/0 ip address 10.2.2.1 255.255.255.0 no ip directed-broadcast duplex auto speed auto ! interface FastEthernet0/1 ip address 10.1.1.2 255.255.255.0 no ip directed-broadcast duplex auto speed auto !--- Apply to the interface. crypto map mymap ! ip classless ip route 0.0.0.0 0.0.0.0 10.1.1.1 no ip http server !--- Include the private-network-to-private-network traffic !--- in the encryption process. access-list 101 permit ip 10.2.2.0 0.0.0.255 10.3.3.0 0.0.0.255 line con 0 transport input none line aux 0 line vty 0 4 ! no scheduler allocate end |

| Cisco 3660 |

|---|

version 12.0 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname goss-3660 ! ip subnet-zero ! cns event-service server ! !--- The IKE policy. crypto isakmp policy 10 hash md5 authentication pre-share crypto isakmp key cisco123 address 99.99.99.12 ! crypto ipsec transform-set myset esp-des esp-md5-hmac ! crypto map mymap local-address FastEthernet0/0 !--- The IPsec policy. crypto map mymap 10 ipsec-isakmp set peer 99.99.99.12 set transform-set myset !--- Include the private-network-to-private-network traffic !--- in the encryption process. match address 101 ! interface FastEthernet0/0 ip address 99.99.99.2 255.255.255.0 no ip directed-broadcast ip nat outside duplex auto speed auto !--- Apply to the interface. crypto map mymap ! interface FastEthernet0/1 ip address 10.3.3.1 255.255.255.0 no ip directed-broadcast ip nat inside duplex auto speed auto ! interface Ethernet3/0 no ip address no ip directed-broadcast shutdown ! interface Serial3/0 no ip address no ip directed-broadcast no ip mroute-cache shutdown ! interface Ethernet3/1 no ip address no ip directed-broadcast interface Ethernet4/0 no ip address no ip directed-broadcast shutdown ! interface TokenRing4/0 no ip address no ip directed-broadcast shutdown ring-speed 16 ! !--- The pool from which inside hosts translate to !--- the globally unique 99.99.99.0/24 network. ip nat pool OUTSIDE 99.99.99.70 99.99.99.80 netmask 255.255.255.0 !--- Except the private network from the NAT process. ip nat inside source route-map nonat pool OUTSIDE ip classless ip route 0.0.0.0 0.0.0.0 99.99.99.1 no ip http server ! !--- Include the private-network-to-private-network traffic !--- in the encryption process. access-list 101 permit ip 10.3.3.0 0.0.0.255 10.2.2.0 0.0.0.255 access-list 101 deny ip 10.3.3.0 0.0.0.255 any !--- Except the private network from the NAT process. access-list 110 deny ip 10.3.3.0 0.0.0.255 10.2.2.0 0.0.0.255 access-list 110 permit ip 10.3.3.0 0.0.0.255 any route-map nonat permit 10 match ip address 110 ! line con 0 transport input none line aux 0 line vty 0 4 ! end |

Appliance de sécurité PIX et configuration de la liste d'accès

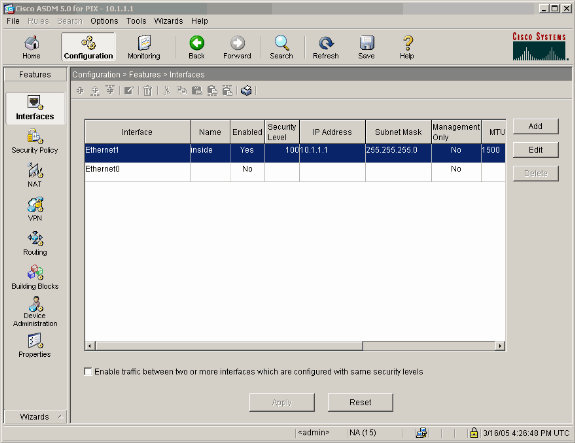

Configuration d'ASDM 5.0

Complétez ces étapes afin de configurer PIX Firewall Version 7.0 en utilisant ASDM.

-

Accédez au PIX par la console. À partir d'une configuration effacée, utilisez les invites interactives pour activer l'interface utilisateur graphique Advanced Security Device Manager (ASDM) pour la gestion du PIX à partir de la station de travail 10.1.1.3.

PIX Firewall ASDM Bootstrap Pre-configure Firewall now through interactive prompts [yes]? yes Firewall Mode [Routed]: Enable password [<use current password>]: cisco Allow password recovery [yes]? Clock (UTC): Year [2005]: Month [Mar]: Day [15]: Time [05:40:35]: 14:45:00 Inside IP address: 10.1.1.1 Inside network mask: 255.255.255.0 Host name: pix-firewall Domain name: cisco.com IP address of host running Device Manager: 10.1.1.3 The following configuration will be used: Enable password: cisco Allow password recovery: yes Clock (UTC): 14:45:00 Mar 15 2005 Firewall Mode: Routed Inside IP address: 10.1.1.1 Inside network mask: 255.255.255.0 Host name: OZ-PIX Domain name: cisco.com IP address of host running Device Manager: 10.1.1.3 Use this configuration and write to flash? yes INFO: Security level for "inside" set to 100 by default. Cryptochecksum: a0bff9bb aa3d815f c9fd269a 3f67fef5 965 bytes copied in 0.880 secs -

À partir de la station de travail 10.1.1.3, ouvrez un navigateur Web et utilisez ADSM (dans cet exemple, https://10.1.1.1).

-

Choisissez Yes sur les invites de certificat et connectez-vous avec le mot de passe enable tel que configuré dans la configuration de bootstrap ASDM du pare-feu PIX.

-

S'il s'agit de la première exécution d'ASDM sur le PC, il vous demande si vous souhaitez utiliser ASDM Launcher ou utiliser ASDM comme application Java.

Dans cet exemple, le lanceur ASDM est sélectionné et installe ces invites.

-

Accédez à la fenêtre d'accueil d'ASDM et sélectionnez l'onglet Configuration.

-

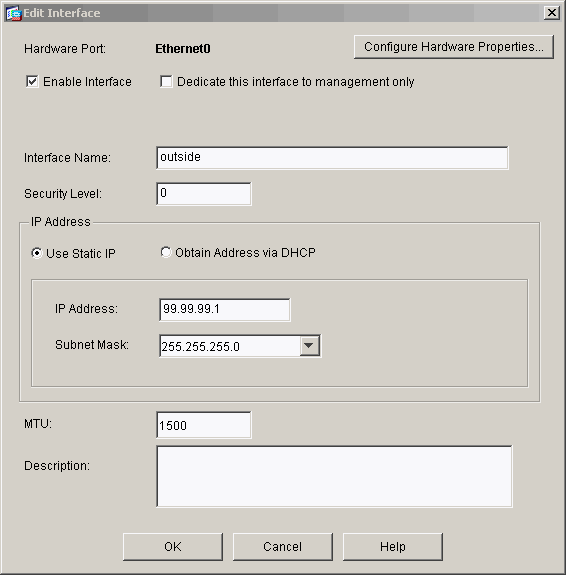

Mettez en surbrillance l'interface Ethernet 0 et cliquez sur Edit afin de configurer l'interface externe.

-

Cliquez sur OK à l'invite de l'interface de modification.

-

Entrez les détails de l'interface et cliquez sur OK lorsque vous avez terminé.

-

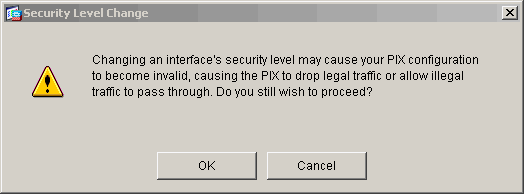

Cliquez sur OK à l'invite Changing an Interface.

-

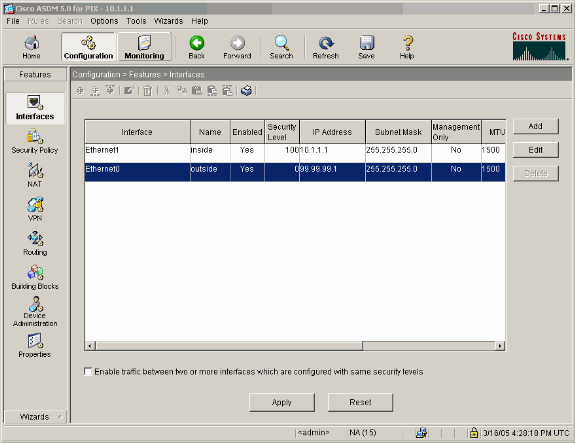

Cliquez sur Apply afin d'accepter la configuration d'interface. La configuration est également poussée sur le PIX. Cet exemple utilise des routes statiques.

-

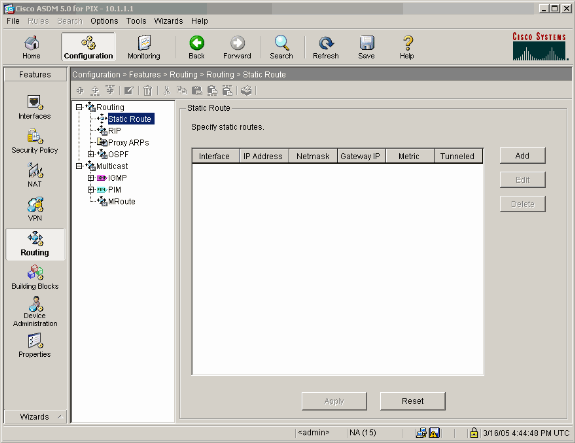

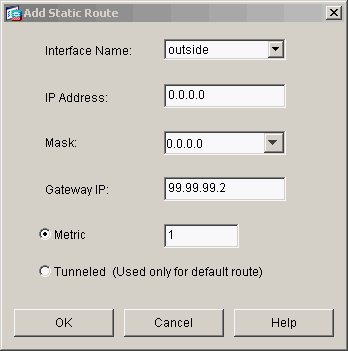

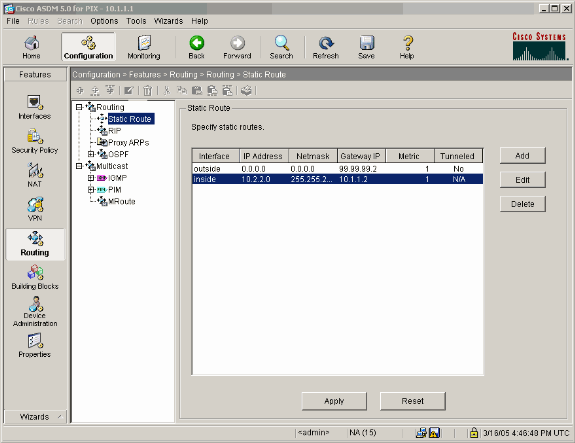

Cliquez sur Routing sous l'onglet Features, mettez en surbrillance Static Route, puis cliquez sur Add.

-

Configurez la passerelle par défaut et cliquez sur OK.

-

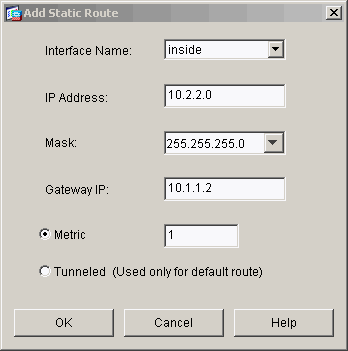

Cliquez sur Add et ajoutez les routes aux réseaux internes.

-

Vérifiez que les routes correctes sont configurées et cliquez sur Apply.

-

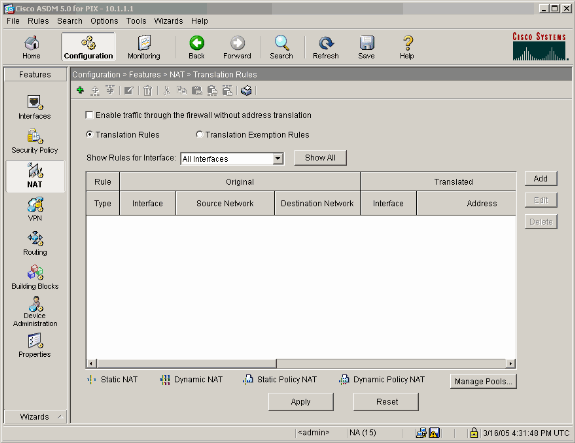

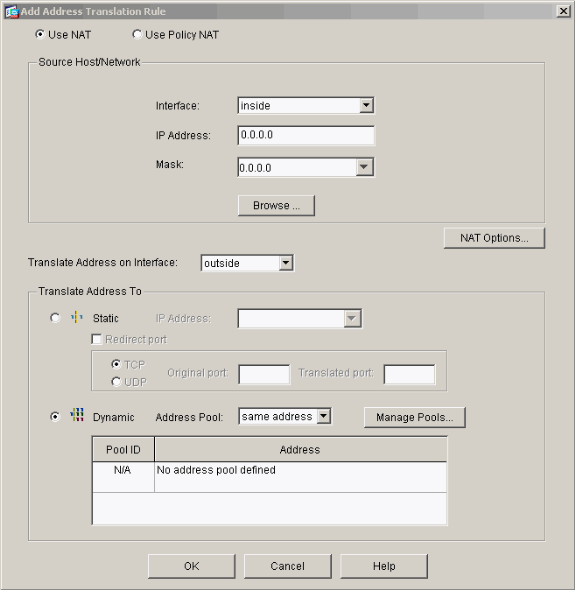

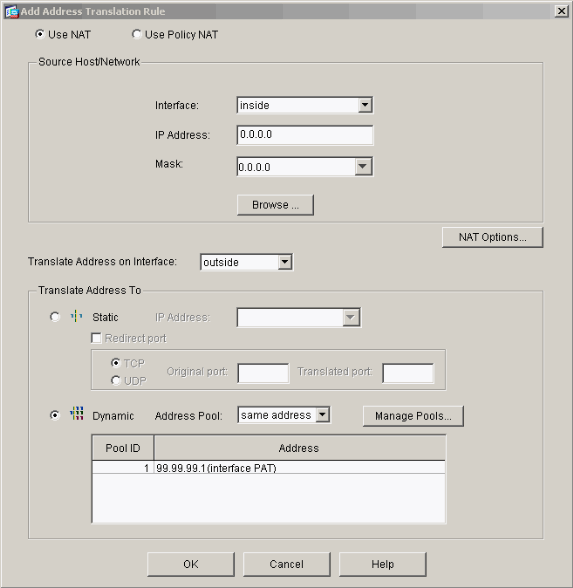

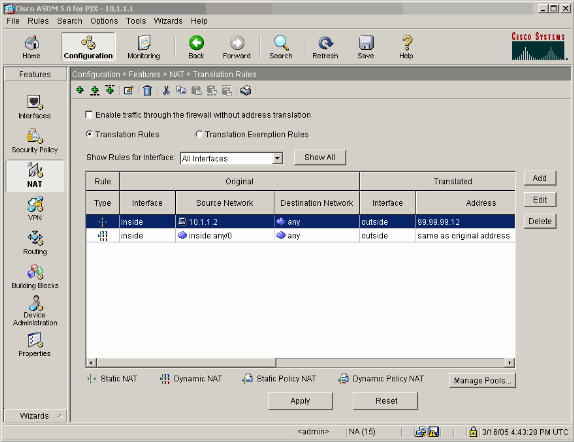

Dans cet exemple, NAT est utilisé. Désactivez la case à cocher Enable traffic through the firewall without address translation et cliquez sur Add afin de configurer la règle NAT.

-

Configurez le réseau source (dans cet exemple, utilisez any). Cliquez ensuite sur Manage Pools afin de définir la PAT.

-

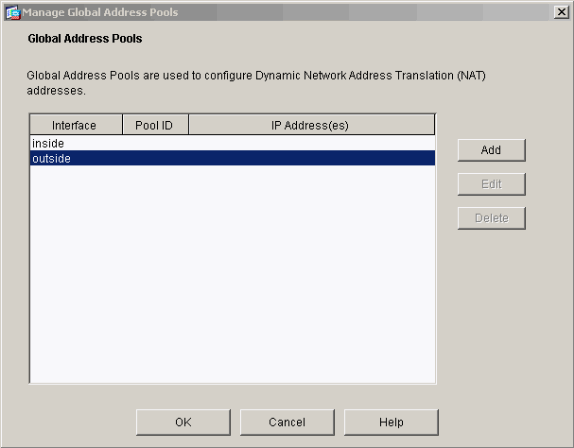

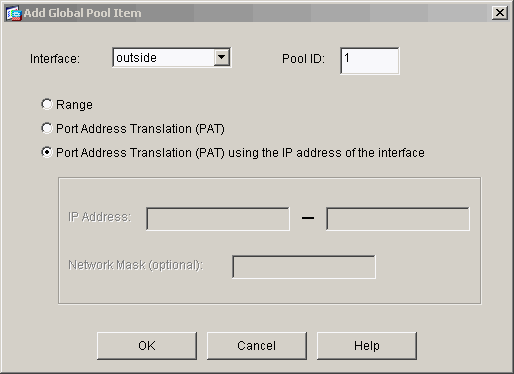

Sélectionnez l'interface externe et cliquez sur Add.

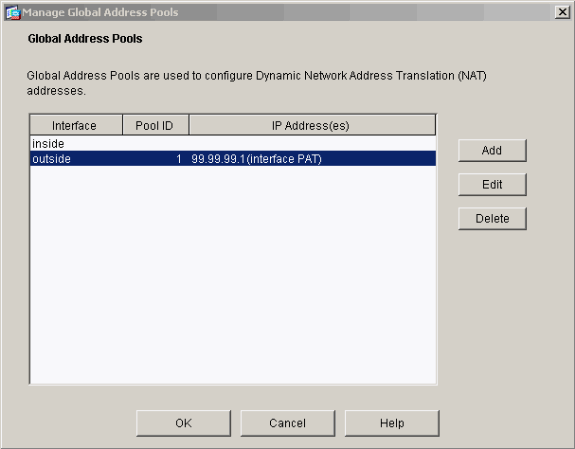

Cet exemple utilise une PAT utilisant l'adresse IP de l'interface.

-

Cliquez sur OK lorsque la PAT est configurée.

-

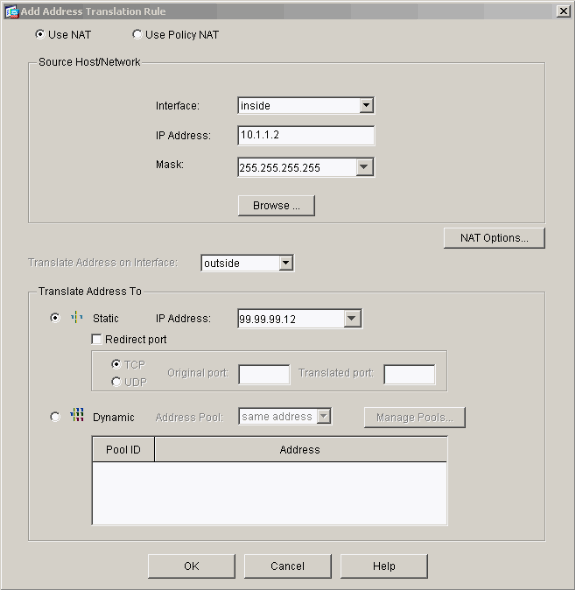

Cliquez sur Add afin de configurer la traduction statique.

-

Sélectionnez inside dans la liste déroulante Interface, puis saisissez l'adresse IP 10.1.1.2, le masque de sous-réseau 255.255.255.255, choisissez Static et, dans le champ IP Address, saisissez outside address 99.99.99.12. Cliquez sur OK lorsque vous avez terminé.

-

Cliquez sur Apply pour accepter la configuration de l'interface. La configuration est également poussée sur le PIX.

-

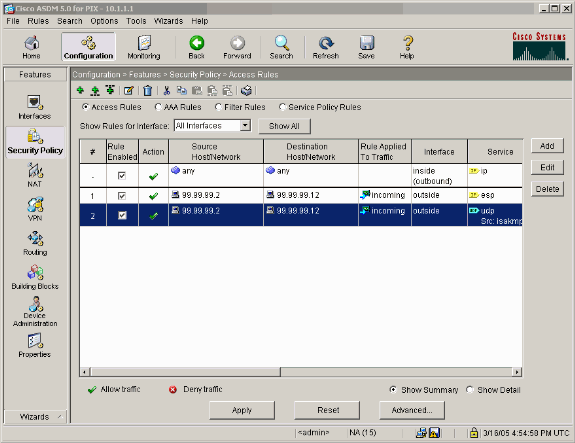

Sélectionnez Security Policy dans l'onglet Features afin de configurer la règle de stratégie de sécurité.

-

Cliquez sur Add pour autoriser le trafic esp et cliquez sur OK pour continuer.

-

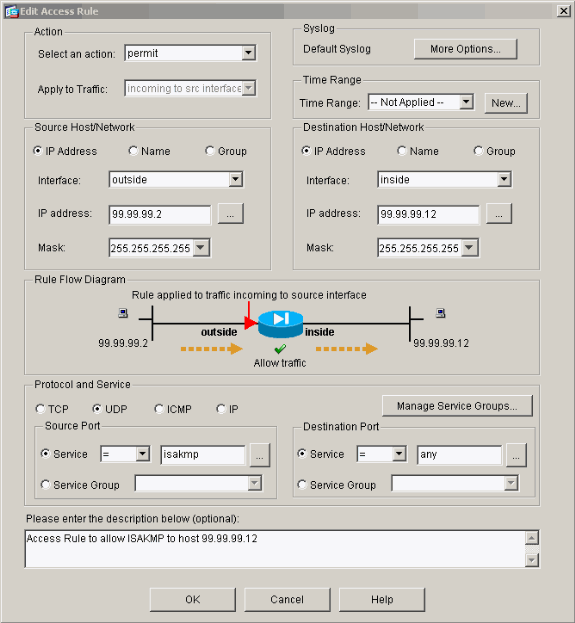

Cliquez sur Add afin d'autoriser le trafic ISAKMP et cliquez sur OK afin de continuer.

-

Cliquez sur Add afin d'autoriser le trafic du port UDP 4500 pour NAT-T et cliquez sur OK afin de continuer.

-

Cliquez sur Apply afin d'accepter la configuration d'interface. La configuration est également poussée sur le PIX.

-

La configuration est maintenant terminée.

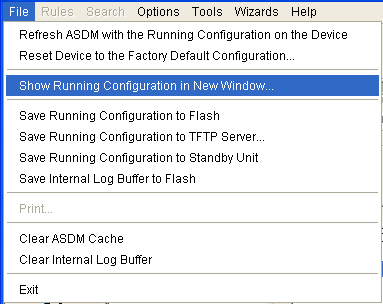

Choisissez File > Show Running Configuration in New Window afin d'afficher la configuration CLI.

Configuration du pare-feu PIX

| Pare-feu PIX |

|---|

pixfirewall# show run

: Saved

:

PIX Version 7.0(0)102

names

!

interface Ethernet0

nameif outside

security-level 0

ip address 99.99.99.1 255.255.255.0

!

interface Ethernet1

nameif inside

security-level 100

ip address 10.1.1.1 255.255.255.0

!

enable password 2KFQnbNIdI.2KYOU encrypted

passwd 2KFQnbNIdI.2KYOU encrypted

hostname pixfirewall

domain-name cisco.com

ftp mode passive

access-list outside_access_in remark Access Rule to Allow ESP traffic

access-list outside_access_in

extended permit esp host 99.99.99.2 host 99.99.99.12

access-list outside_access_in

remark Access Rule to allow ISAKMP to host 99.99.99.12

access-list outside_access_in

extended permit udp host 99.99.99.2 eq isakmp host 99.99.99.12

access-list outside_access_in

remark Access Rule to allow port 4500 (NAT-T) to host 99.99.99.12

access-list outside_access_in

extended permit udp host 99.99.99.2 eq 4500 host 99.99.99.12

pager lines 24

mtu inside 1500

mtu outside 1500

no failover

monitor-interface inside

monitor-interface outside

asdm image flash:/asdmfile.50073

no asdm history enable

arp timeout 14400

nat-control

global (outside) 1 interface

nat (inside) 0 0.0.0.0 0.0.0.0

static (inside,outside) 99.99.99.12 10.1.1.2 netmask 255.255.255.255

access-group outside_access_in in interface outside

route inside 10.2.2.0 255.255.255.0 10.1.1.2 1

route outside 0.0.0.0 0.0.0.0 99.99.99.2 1

timeout xlate 3:00:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02

sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat

0:05:00 sip 0:30:00 sip_media 0:02:00

timeout uauth 0:05:00 absolute

http server enable

http 10.1.1.3 255.255.255.255 inside

no snmp-server location

no snmp-server contact

snmp-server enable traps snmp

telnet timeout 5

ssh timeout 5

console timeout 0

!

class-map inspection_default

match default-inspection-traffic

!

!

policy-map asa_global_fw_policy

class inspection_default

inspect dns maximum-length 512

inspect ftp

inspect h323 h225

inspect h323 ras

inspect netbios

inspect rsh

inspect rtsp

inspect skinny

inspect esmtp

inspect sqlnet

inspect sunrpc

inspect tftp

inspect sip

inspect xdmcp

!

service-policy asa_global_fw_policy global

Cryptochecksum:0a12956036ce4e7a97f351cde61fba7e

: end |

Configuration du dispositif de sécurité PIX et du MPF (Modular Policy Framework)

Au lieu de la liste d'accès, utilisez la commande inspect ipsec-pass-thru dans MPF (Modular Policy Framework) afin de faire passer le trafic IPsec à travers les dispositifs de sécurité PIX/ASA.

Cette inspection est configurée pour ouvrir des trous d'épingle pour le trafic ESP. Tous les flux de données ESP sont autorisés lorsqu'un flux de transfert existe et qu'il n'y a pas de limite sur le nombre maximal de connexions qui peuvent être autorisées. AH n'est pas autorisé. Le délai d'inactivité par défaut pour les flux de données ESP est défini par défaut sur 10 minutes. Cette inspection peut être appliquée dans tous les emplacements où d'autres inspections peuvent être appliquées, ce qui inclut les modes de commande class et match. L'inspection de l'application IPSec Pass Through permet une traversée pratique du trafic ESP (IP protocol 50) associé à une connexion IKE UDP port 500. Il évite la configuration de listes d’accès longues pour autoriser le trafic ESP et fournit également une sécurité avec un délai d’attente et des connexions maximales. Utilisez les commandes class-map, policy-map et service-policy afin de définir une classe de trafic, d'appliquer la commande inspect à la classe et d'appliquer la politique à une ou plusieurs interfaces. Lorsqu'elle est activée, la commande inspect IPSec-pass-thru autorise un trafic ESP illimité avec un délai d'attente de 10 minutes, ce qui n'est pas configurable. Le trafic NAT et non-NAT est autorisé.

hostname(config)#access-list test-udp-acl extended permit udp any any eq 500 hostname(config)#class-map test-udp-class hostname(config-cmap)#match access-list test-udp-acl hostname(config)#policy-map test-udp-policy hostname(config-pmap)#class test-udp-class hostname(config-pmap-c)#inspect ipsec-pass-thru hostname(config)#service-policy test-udp-policy interface outside

Vérifier

Cette section fournit des informations qui vous permettront de vérifier que votre configuration fonctionne correctement.

Certaines commandes show sont prises en charge par l'Output Interpreter Tool (clients enregistrés uniquement), qui vous permet de voir une analyse de la sortie de la commande show.

-

show crypto ipsec sa - Montre les associations de sécurisation de phase 2.

-

show crypto isakmp sa - Montre les associations de sécurisation de phase 1.

-

show crypto engine connections active : affiche les paquets chiffrés et déchiffrés.

Dépannage

Cette section fournit des informations que vous pouvez utiliser pour dépanner votre configuration.

Commandes de dépannage pour le routeur IPsec

Remarque : Consultez les renseignements importants sur les commandes de débogage avant d’entrer des commandes de débogage.

-

debug crypto engine : Cette commande affiche le trafic chiffré.

-

debug crypto ipsec — affiche les négociations IPsec de la Phase 2.

-

debug crypto isakmp : affiche les négociations ISAKMP (Internet Security Association and Key Management Protocol) de la phase 1.

Effacer les associations de sécurité.

-

clear crypto isakmp : efface les associations de sécurité IKE (Internet Key Exchange).

-

clear crypto ipsec sa - Efface les associations de sécurisation d'IPSec.

Commandes de dépannage pour PIX

Certaines commandes show sont prises en charge par l'Output Interpreter Tool (clients enregistrés uniquement), qui vous permet de voir une analyse de la sortie de la commande show.

Remarque : Consultez les renseignements importants sur les commandes de débogage avant d’entrer des commandes de débogage.

-

logging buffer debugging : affiche les connexions établies et refusées aux hôtes qui passent par le PIX. Les informations sont stockées dans la mémoire tampon du journal PIX et le résultat peut être vu à l'aide de la commande show log.

-

L'ASDM peut être utilisé pour activer la journalisation et pour afficher les journaux, comme indiqué dans ces étapes.

-

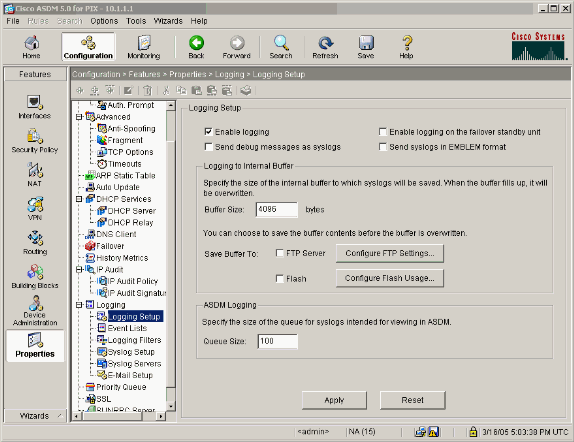

Choisissez Configuration > Properties > Logging > Logging Setup > Enable Logging, puis cliquez sur Apply.

-

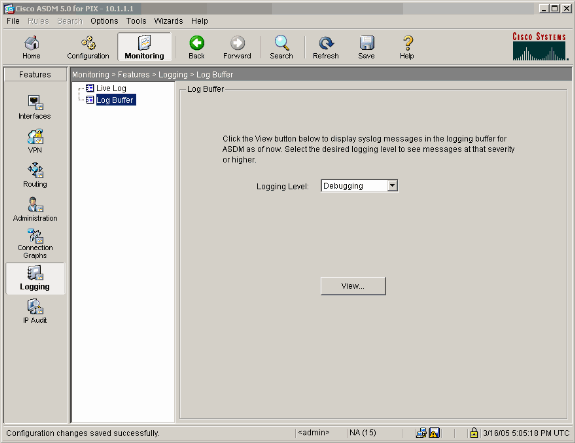

Choisissez Monitoring > Logging > Log Buffer > On Logging Level > Logging Buffer, puis cliquez sur View.

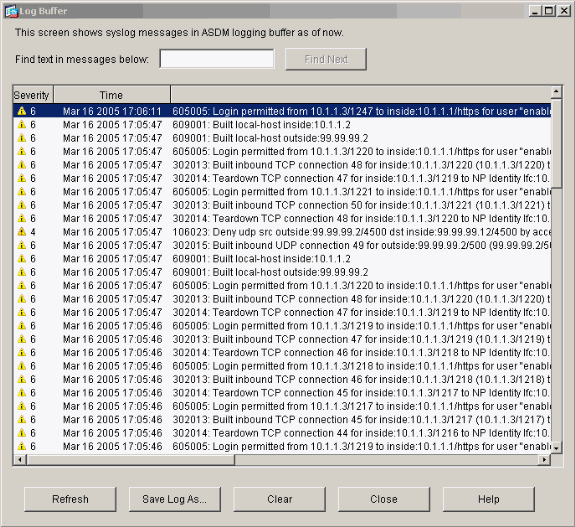

Voici un exemple de tampon de journal.

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

27-Jan-2005 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires