Introducción

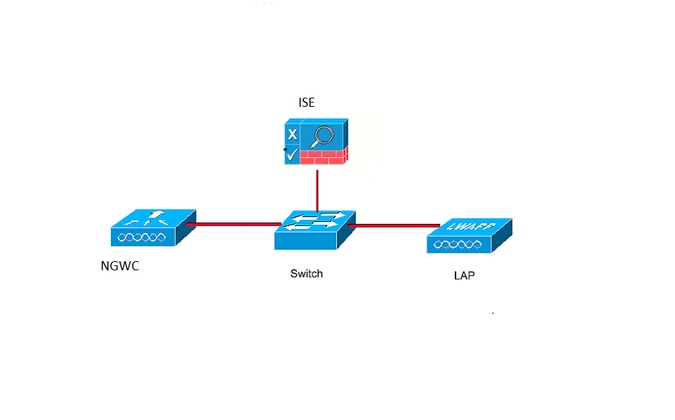

Este documento define cómo configurar la autenticación web externa con los controladores de acceso convergente. En este ejemplo, la página del portal de invitados y la autenticación de credenciales se encuentran en Identity Services Engine (ISE).

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

1. Controladores de acceso convergentes de Cisco.

2. Autenticación web

3. Cisco ISE

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

1. Controlador Cisco 5760 (NGWC en el siguiente diagrama), 03.06.05E

2. ISE 2.2

Configurar

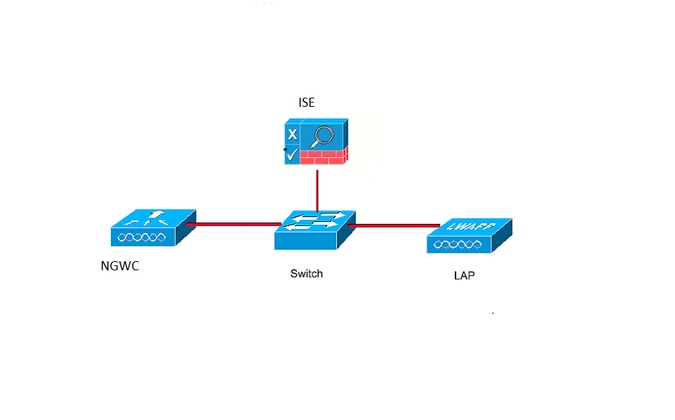

Diagrama de la red

Configuración de CLI

Configuración de RADIUS en el controlador

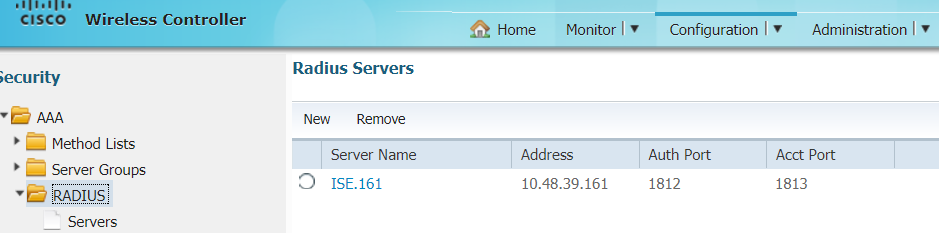

paso 1: Definir servidor RADIUS externo

radius server ISE.161

address ipv4 10.48.39.161 auth-port 1812 acct-port 1813

timeout 10

retransmit 5

key Cisco123

paso 2:. Defina el grupo de radios AAA y especifique el servidor RADIUS que se utilizará

aaa group server radius ISE-Group

server name ISE.161

deadtime 10

paso 3. Defina la lista de métodos que señala al grupo de radios y asígnelo bajo la WLAN.

aaa authentication login webauth group ISE-Group

Configuración de mapa de parámetro

paso 4. Configure el mapa de parámetros global con la dirección IP virtual que se requiere para la autenticación Web externa e interna. El botón Cerrar sesión utiliza IP virtual. Siempre es una buena práctica configurar una IP virtual no enrutable.

parameter-map type webauth global

type webauth

virtual-ip ipv4 1.1.1.1

paso 5: Configure un mapa de parámetro con nombre. Actuará como un tipo de método webauth. Se le llamará en la configuración WLAN.

parameter-map type webauth web

type webauth

redirect for-login https://10.48.39.161:8443/portal/PortalSetup.action?portal=0c712cd0-6d90-11e5-978e-005056bf2f0a

redirect portal ipv4 10.48.39.161

ACL de autenticación previa. También se le llamará bajo la WLAN.

paso 6: Configurar Preauth_ACL que permite el acceso a ISE, DHCP y DNS antes de que finalice la autenticación

ip access-list extended Preauth_ACL

permit ip any host 10.48.39.161

permit ip host 10.48.39.161 any

permit udp any eq bootps any

permit udp any any eq bootpc

permit udp any eq bootpc any

permit udp any eq domain any

permit udp any any eq domain

configuración WLAN

paso 7: configuración de la WLAN

wlan ext-webauth 7 ext-webauth

client vlan vlan232

ip access-group web Preauth_ACL

no security wpa

no security wpa akm dot1x

no security wpa wpa2

no security wpa wpa2 ciphers aes

security web-auth

security web-auth authentication-list webauth

security web-auth parameter-map web

session-timeout 1800

no shutdown

paso 8: Active el servidor http.

ip http server

ip http secure-server (for secure web-auth, use 'no' to disable secure web)

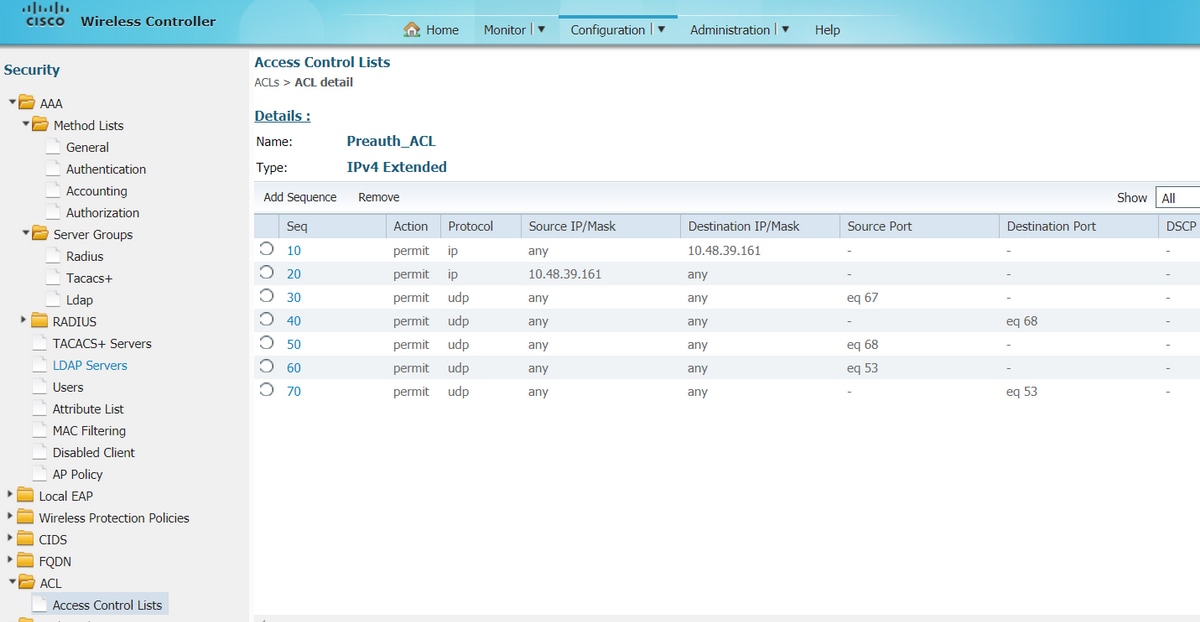

Configuración de la interfaz gráfica para el usuario

Seguimos aquí los mismos pasos que hemos descrito anteriormente. Las capturas de pantalla solo se proporcionan como referencia cruzada.

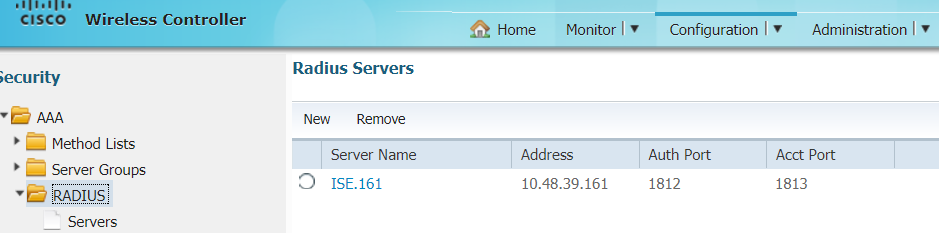

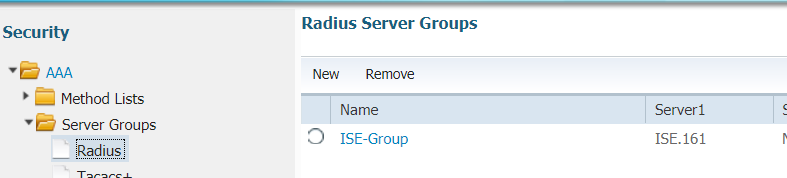

paso 1: Definir un servidor RADIUS externo

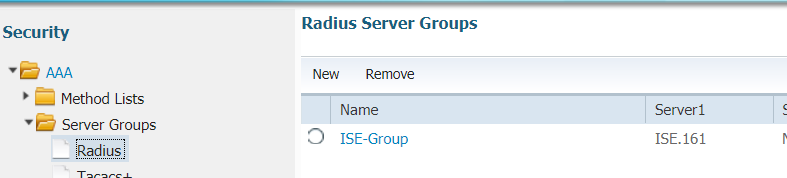

paso 2:. Defina el grupo de radios AAA y especifique el servidor RADIUS que se utilizará

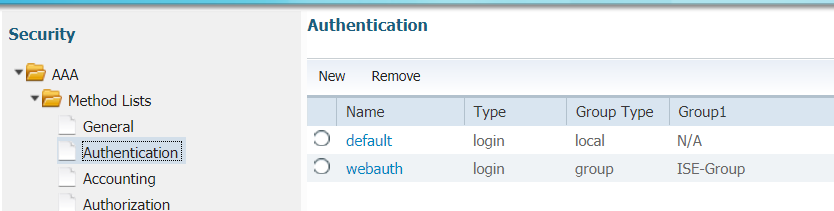

paso 3. Defina la lista de métodos que señala al grupo de radios y asígnelo bajo la WLAN.

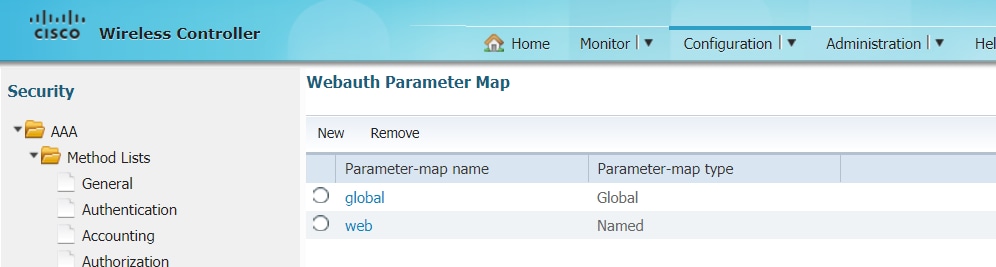

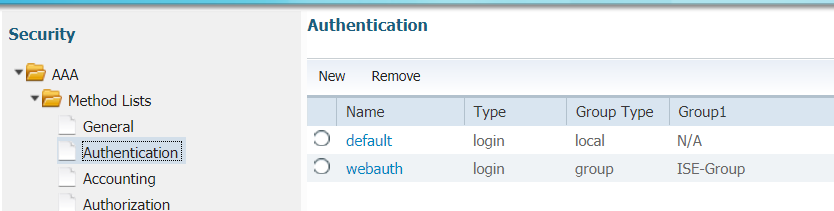

Configuración de mapa de parámetro

paso 4. Configure el mapa de parámetros global con la dirección IP virtual que se requiere para la autenticación Web externa e interna. El botón Cerrar sesión utiliza IP virtual. Siempre es una buena práctica configurar una IP virtual no enrutable.

paso 5: Configure un mapa de parámetro con nombre. Actuará como un tipo de método webauth. Se le llamará en la configuración WLAN.

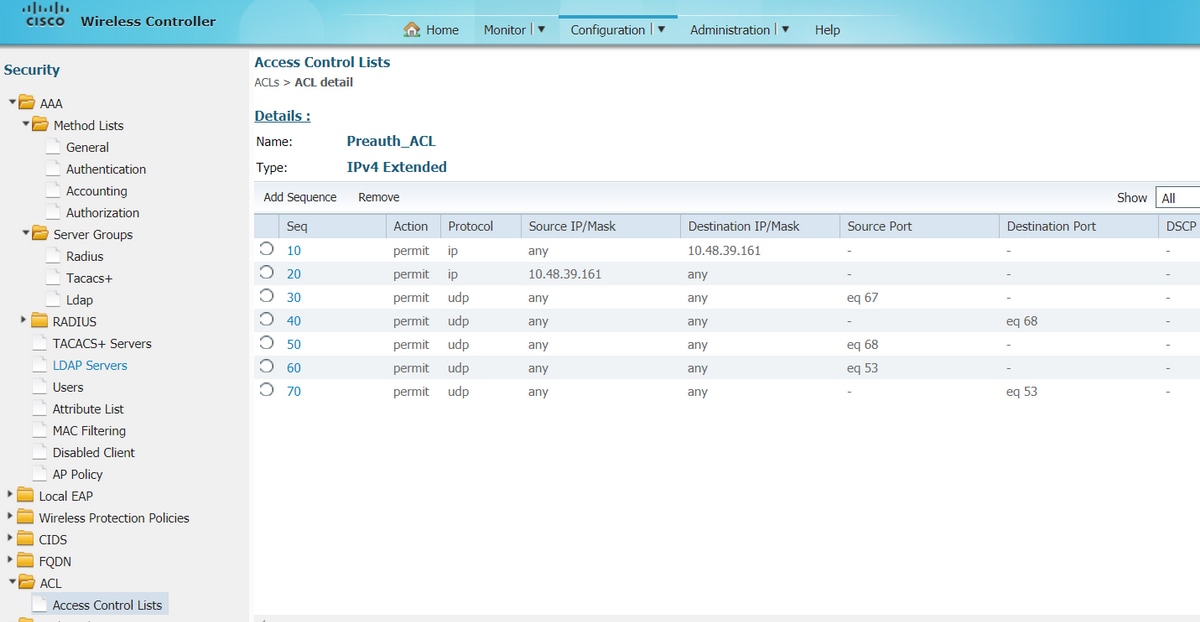

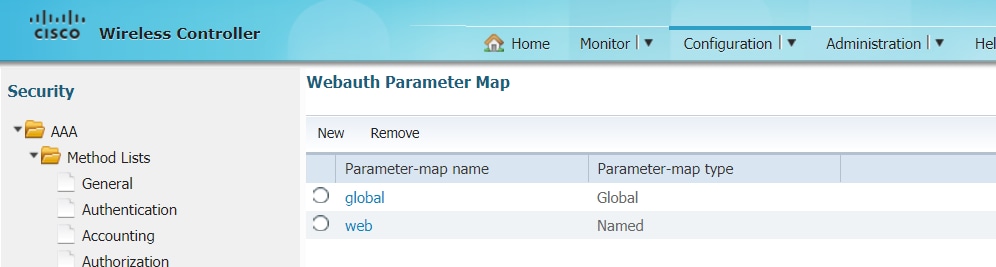

ACL de autenticación previa. También se le llamará bajo la WLAN.

paso 6: Configurar Preauth_ACL que permite el acceso a ISE, DHCP y DNS antes de que finalice la autenticación

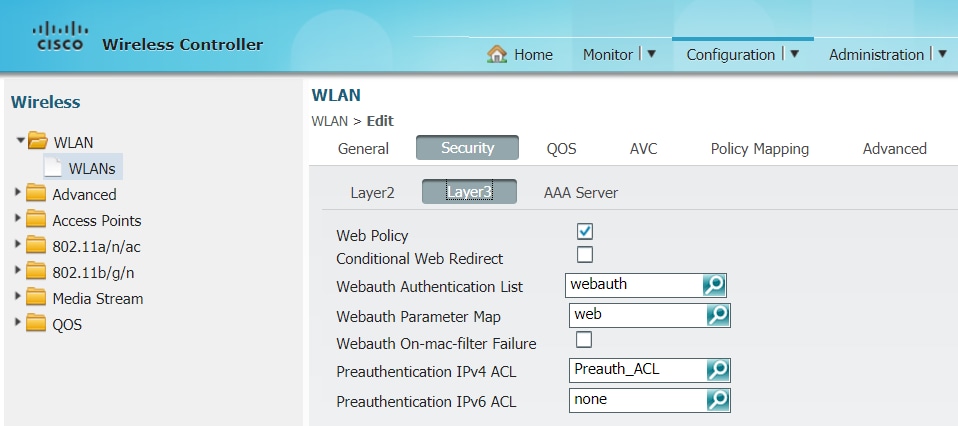

configuración WLAN

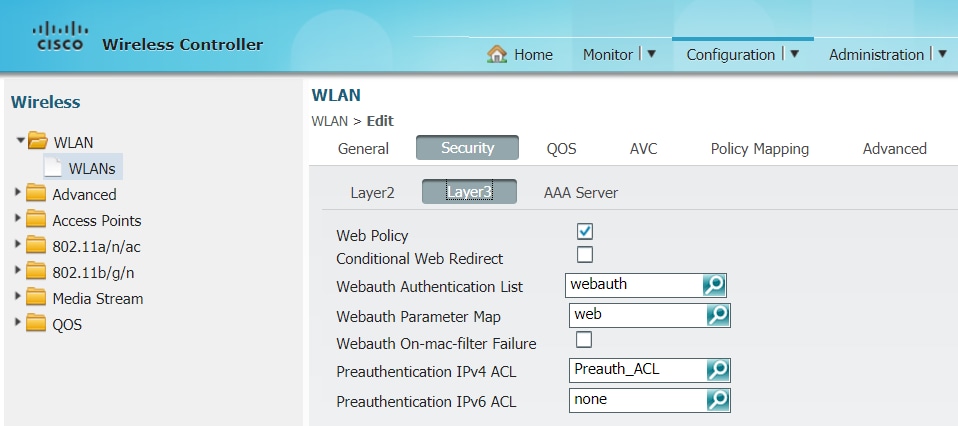

paso 7: configuración de la WLAN

Verificación

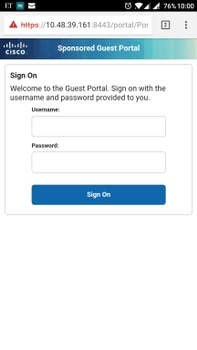

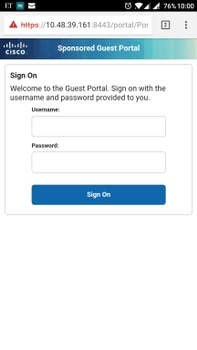

Conecte un cliente y asegúrese de que, si abre un navegador, el cliente será redirigido a la página del portal de inicio de sesión. La captura de pantalla siguiente ilustra la página del portal de invitados de ISE.

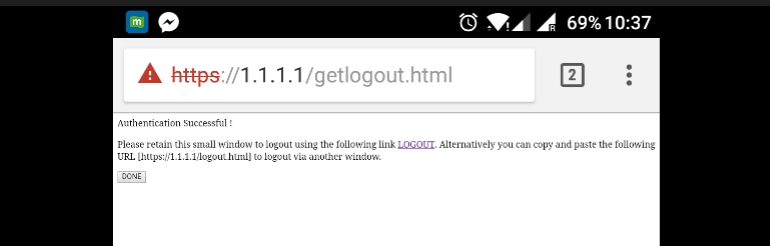

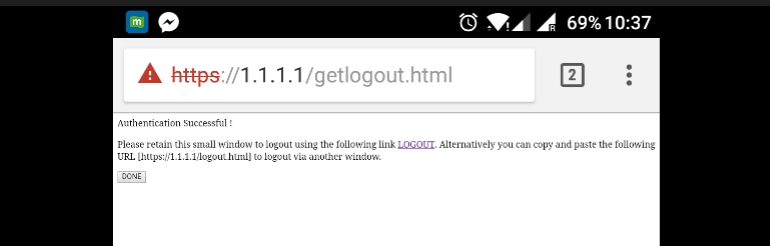

Una vez que se hayan enviado las credenciales adecuadas, se mostrará la página de confirmación:

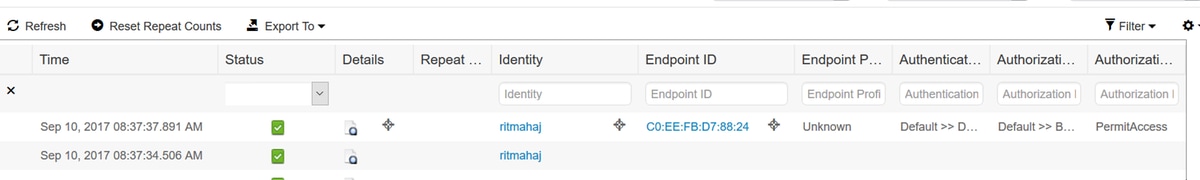

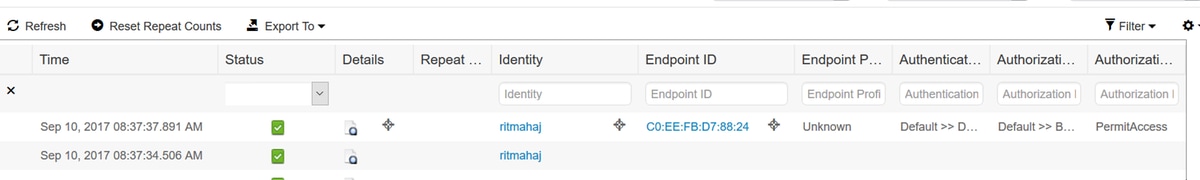

El servidor ISE informará de dos autenticaciones: una en la propia página de invitado (la línea de fondo con solo el nombre de usuario) y una segunda autenticación una vez que el WLC proporcione el mismo nombre de usuario/contraseña a través de la autenticación RADIUS (solo esta autenticación hará que el cliente pase a la fase de éxito). Si no se produce la autenticación de RADIUS (con la dirección MAC y los detalles de WLC como NAS), se verificará la configuración de RADIUS.

Comentarios

Comentarios