Introducción

Este documento describe un ejemplo de configuración para el uso de listas de acceso basadas en DNS (ACL), lista de dominio de nombre de dominio completamente calificado (FQDN) para permitir el acceso a listas de dominio específicas durante la autenticación Web/estado de aprovisionamiento de dispositivos propios del cliente (BYOD) en controladores de acceso convergente.

Prerequisites

Requirements

En este documento se supone que ya sabe cómo configurar la autenticación web central (CWA) básica; se trata simplemente de una adición para demostrar el uso de listas de dominios FQDN para facilitar la iniciativa BYOD. Al final de este documento se hace referencia a los ejemplos de configuración de BYOD de CWA e ISE.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

Versión 1.4 del software Cisco Identity Services Engine

Software Cisco WLC 5760 versión 3.7.4

Flujo de Proceso ACL Basado en DNS

Cuando Identity Services Engine (ISE) devuelva el nombre de la ACL de redirección (nombre de la ACL utilizada para determinar qué tráfico se redirigirá a ISE y cuál no) y el nombre de la lista de dominios FQDN (nombre de la ACL asignada a la lista de URL de FQDN en el controlador al que se permitirá el acceso antes de la autenticación), el flujo será el siguiente:

- El controlador de LAN inalámbrica (WLC) enviará la carga capwap al punto de acceso (AP) para habilitar la detección de DNS para las URL.

- Snoops AP para la consulta DNS del cliente.

- Si el nombre de dominio coincide con la URL permitida, el AP reenviará la solicitud al servidor DNS, esperará la respuesta del servidor DNS y analizará la respuesta DNS y la reenviará solamente con la primera dirección IP resuelta.

- Si el nombre de dominio no coincide, la respuesta DNS se reenvía tal cual (sin modificación) al cliente.

- En caso de que el nombre de dominio coincida, la primera dirección IP resuelta se enviará al WLC en la carga útil capwap. El WLC actualiza implícitamente la ACL asignada a la lista de dominio FQDN con la dirección IP resuelta que obtuvo del AP usando el enfoque siguiente:

- La dirección IP resuelta se agregará como dirección de destino en cada regla de ACL asignada a la lista de dominios FQDN.

- Cada regla de ACL se invierte de permiso a negar y viceversa, entonces la ACL se aplica al cliente.

Nota: Con este mecanismo no podemos asignar la lista de dominios a la ACL de redirección de CWA, porque invertir las reglas de la ACL de redirección resultará en cambiarlas para permitir, lo que significa que el tráfico debería redirigirse a ISE. Por lo tanto, la lista de dominios FQDN se asignará a una ACL "permit ip any any any" independiente en la parte de configuración.

- Para aclarar este punto, suponga que el administrador de red ha configurado la lista de dominios FQDN con cisco.com url en la lista y ha asignado esa lista de dominios a la siguiente ACL:

ip access-list extended FQDN_ACL

permit ip any any

Cuando el cliente solicita cisco.com, el AP resuelve el nombre de dominio cisco.com a la dirección IP 72.163.4.161 y lo envía al controlador, la ACL se modificará para que sea la siguiente y se aplique al cliente:

ip access-list extended FQDN_ACL

deny ip any host 72.163.4.161

- Cuando el cliente envía una solicitud "GET" HTTP:

- El cliente será redirigido en caso de que la ACL permita el tráfico.

- Con la dirección IP denegada, se permitirá el tráfico http.

- Una vez que se descarga la aplicación en el cliente y se completa el aprovisionamiento, el servidor ISE envía la sesión de CoA al WLC.

- Una vez que el cliente es des-autenticado del WLC, el AP quitará la bandera para la indagación por cliente y desactivará la indagación.

Configurar

Configuración de WLC

- Crear ACL de redirección:

Esta lista de control de acceso se utiliza para definir qué tráfico no se debe redirigir a ISE (denegado en la lista de control de acceso) y qué tráfico se debe redirigir (permitido en la lista de control de acceso).

ip access-list extended REDIRECT_ACL

deny udp any eq bootps any

deny udp any any eq bootpc

deny udp any eq bootpc any

deny udp any any eq domain

deny udp any eq domain any

deny ip any host 10.48.39.228

deny ip host 10.48.39.228 any

permit tcp any any eq www

permit tcp any any eq 443

En esta lista de acceso, 10.48.39.228 es la dirección IP del servidor ISE.

-

Configure la lista de dominios FQDN:

Esta lista contiene los nombres de dominio a los que puede acceder el cliente antes del aprovisionamiento o la autenticación de CWA.

passthru-domain-list URLS_LIST

match play.google.*.*

match cisco.com

- Configure una lista de acceso con permit ip any any para combinarla con URLS_LIST:

Esta ACL debe asignarse a la lista de dominios FQDN porque debemos aplicar una lista de acceso IP real al cliente (no podemos aplicar una lista de dominios FQDN independiente).

ip access-list extended FQDN_ACL

permit ip any any

- Asigne la lista de dominios URLS_LIST a FQDN_ACL:

access-session passthru-access-group FQDN_ACL passthru-domain-list URLS_LIST

- Configuración del SSID de CWA de incorporación:

Este SSID se utilizará para la autenticación web central del cliente y el aprovisionamiento del cliente. ISE aplicará a este SSID FQDN_ACL y REDIRECT_ACL

wlan byod 2 byod

aaa-override

accounting-list rad-acct

client vlan VLAN0200

mac-filtering MACFILTER

nac

no security wpa

no security wpa akm dot1x

no security wpa wpa2

no security wpa wpa2 ciphers aes

no shutdown

En esta configuración de SSID, la lista de métodos MACFILTER es la lista de métodos que señala al grupo de radios de ISE y rad-acct es la lista de métodos de contabilidad que apunta al mismo grupo de radios de ISE.

Resumen de la configuración de la lista de métodos utilizada en este ejemplo:

aaa group server radius ISEGroup

server name ISE1

aaa authorization network MACFILTER group ISEGroup

aaa accounting network rad-acct start-stop group ISEGroup

radius server ISE1

address ipv4 10.48.39.228 auth-port 1812 acct-port 1813

key 7 112A1016141D5A5E57

aaa server radius dynamic-author

client 10.48.39.228 server-key 7 123A0C0411045D5679

auth-type any

Configuración de ISE

En esta sección se asume que está familiarizado con la parte de configuración de CWA ISE; la configuración de ISE es prácticamente la misma con las siguientes modificaciones.

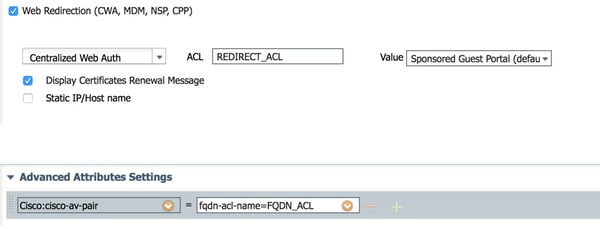

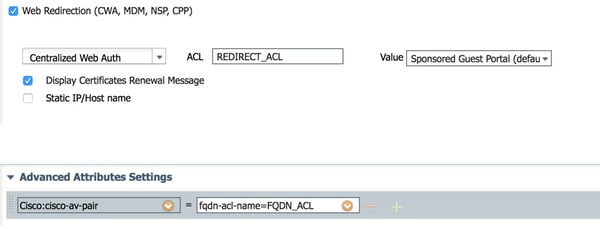

El resultado de la autenticación de omisión de autenticación de dirección MAC (MAB) de CWA inalámbrico debe devolver los siguientes atributos junto con la URL de redirección de CWA:

cisco-av-pair = fqdn-acl-name=FQDN_ACL

cisco-av-pair = url-redirect-acl=REDIRECT_ACL

Donde FQDN_ACL es el nombre de la lista de acceso IP que está asignada a la lista de dominio y REDIRECT_ACL es la lista de acceso de redirección CWA normal.

Por lo tanto, el resultado de la autenticación MAB de CWA debe configurarse como se muestra a continuación:

Verificación

Para verificar que la lista de dominios FQDN se aplica al cliente, utilice el siguiente comando:

show access-session mac <client_mac> details

Ejemplo de resultados de comandos que muestran nombres de dominio permitidos:

5760-2#show access-session mac 60f4.45b2.407d details

Interface: Capwap7

IIF-ID: 0x41BD400000002D

Wlan SSID: byod

AP MAC Address: f07f.0610.2e10

MAC Address: 60f4.45b2.407d

IPv6 Address: Unknown

IPv4 Address: 192.168.200.151

Status: Authorized

Domain: DATA

Oper host mode: multi-auth

Oper control dir: both

Session timeout: N/A

Common Session ID: 0a30275b58610bdf0000004b

Acct Session ID: 0x00000005

Handle: 0x42000013

Current Policy: (No Policy)

Session Flags: Session Pushed

Server Policies:

FQDN ACL: FQDN_ACL

Domain Names: cisco.com play.google.*.*

URL Redirect: https://bru-ise.wlaaan.com:8443/portal/gateway?sessionId=0a30275b58610bdf0000004b&portal=27963fb0-e96e-11e4-a30a-005056bf01c9&action=cwa&token=fcc0772269e75991be7f1ca238cbb035

URL Redirect ACL: REDIRECT_ACL

Method status list: empty

Referencias

Ejemplo de configuración de autenticación web central en WLC e ISE

Diseño de infraestructura inalámbrica BYOD

Configuración de ISE 2.1 para la incorporación de Chromebook

Comentarios

Comentarios