Comprender las implementaciones de encadenamiento y EAP-FAST en AnyConnect NAM e ISE

Opciones de descarga

-

ePub (460.1 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (1.1 MB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe los detalles relativos a la implementación de EAP-FAST en Cisco AnyConnect Network Access Manager (NAM) e Identity Services Engine (ISE).

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Conocimientos básicos sobre el marco EAP y los métodos EAP-FAST

- Conocimientos básicos de Identity Services Engine (ISE)

- Conocimientos básicos de AnyConnect NAM y Profile Editor

- Conocimientos básicos de la configuración de Cisco Catalyst para servicios 802.1x

Componentes Utilizados

La información que contiene este documento se basa en estas versiones de software:

- Windows 7 con Cisco AnyConnect Secure Mobility Client, versiones 3.1 y 4.0

- Switch Cisco Catalyst 3750X con software 15.2.1 y versiones posteriores

- Cisco ISE, versión 1.4

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Teoría

Fases

EAP-FAST es un método EAP flexible que permite la autenticación mutua de un solicitante y un servidor. Es similar a EAP-PEAP, pero normalmente no requiere el uso de certificados de cliente o incluso de servidor. Una ventaja de EAP-FAST es la capacidad de encadenar varias autenticaciones (mediante varios métodos internos) y enlazarlas criptográficamente (encadenamiento de EAP). Las implementaciones de Cisco utilizan esta opción para las autenticaciones de usuarios y equipos.

EAP-FAST utiliza credenciales de acceso protegido (PAC) para establecer rápidamente el túnel TLS (reanudación de la sesión) o para autorizar al usuario/equipo (omisión del método interno para la autenticación).

Existen 3 fases para EAP-FAST:

- fase 0 (aprovisionamiento de PAC)

- fase 1 (establecimiento de túnel TLS)

- fase 2 (Autenticación)

EAP-FAST admite conversaciones basadas en PAC y sin PAC. La autenticación basada en PAC consiste en el aprovisionamiento de PAC y la autenticación basada en PAC. El aprovisionamiento de PAC puede basarse en una sesión TLS autenticada o anónima.

PAC

PAC son credenciales de acceso protegido generadas por el servidor y proporcionadas al cliente. Consta de:

- Clave PAC (valor secreto aleatorio, utilizado para derivar claves de sesión y maestra de TLS)

- PAC opaca (clave PAC + identidad de usuario: todas cifradas mediante la clave maestra de servidor EAP-FAST)

- Información PAC (identidad del servidor, temporizadores TTL)

El servidor que emite la PAC cifra la clave PAC y la identidad mediante la clave maestra del servidor EAP-FAST (que es opaca PAC) y envía toda la PAC al cliente. No guarda ni almacena ninguna otra información (excepto la clave maestra, que es la misma para todas las PAC).

Una vez recibida la PAC opaca, se descifra mediante la clave maestra del servidor EAP-FAST y se valida. La clave PAC se utiliza para derivar las claves de sesión y maestra de TLS para un túnel TLS abreviado.

Las nuevas claves maestras del servidor EAP-FAST se generan cuando caduca la clave maestra anterior. En algunos casos, se puede revocar una clave maestra.

Actualmente se utilizan algunos tipos de PAC:

- Túnel PAC: se utiliza para el establecimiento de túneles TLS (sin necesidad de certificado de cliente o servidor). Saludo del cliente TLS enviado

- PAC de la máquina: se utiliza para el establecimiento del túnel TLS y la autorización inmediata de la máquina. Saludo del cliente TLS enviado

- PAC de autorización de usuario: se utiliza para la autenticación de usuario inmediata (omitir método interno) si el servidor lo permite. Enviado dentro del túnel TLS mediante TLV.

- PAC de autorización de máquina: se utiliza para la autenticación de máquina inmediata (método omitido interno) si el servidor lo permite. Enviado dentro del túnel TLS mediante TLV.

- PAC de Trustsec: se utiliza para la autorización al realizar la actualización de entorno o política.

Todos estos PAC se suelen entregar automáticamente en la fase 0. Algunas de las PAC (túnel, máquina, Trustsec) también se pueden entregar manualmente.

Cuando se generan las PAC

- Túnel PAC: se suministra después de una autenticación correcta (método interno) si no se ha utilizado anteriormente.

- PAC de autorización: se suministra después de una autenticación correcta (método interno) si no se ha utilizado anteriormente.

- PAC de la máquina: se suministra después de una autenticación de la máquina correcta (método interno) si no se ha utilizado previamente y cuando no se ha utilizado una PAC de autorización. Se suministra cuando vence la PAC del túnel; sin embargo, no cuando vence la PAC de autorización. Se suministra cuando EAP-Chaining está activado o desactivado.

Nota:

Cada aprovisionamiento de PAC requiere una autenticación correcta, excepto en el caso práctico: el usuario autorizado solicita la PAC de máquina para una máquina que no tiene una cuenta de AD.

En esta tabla se resume la funcionalidad de aprovisionamiento y actualización proactiva:

| Tipo de PAC |

Túnel v1/v1a/CTS |

Máquina |

Autorización |

| Proporcionar PAC a petición en el aprovisionamiento |

sí |

solo en aprovisionamiento autenticado |

solo en el aprovisionamiento autenticado y si también se solicita la PAC del túnel |

| Proporcione PAC a petición de la autenticación |

sí |

sí |

sólo si no se utilizó en esta autenticación |

| Actualización proactiva |

sí |

no |

no |

| Al volver al aprovisionamiento de PAC después de una autenticación basada en PAC fallida (por ejemplo, cuando PAC ha caducado) |

rechazar y no proporcionar el nuevo |

rechazar y no proporcionar el nuevo |

rechazar y no proporcionar el nuevo |

| Admitir ACS 4.x PAC |

para el túnel PAC v1/v1a |

sí |

no |

EAP-FAST Server Master Key ACS 4.x frente a ACS 5x e ISE

Existe una pequeña diferencia en el manejo de la clave maestra al comparar ACS 4.x e ISE

En otras palabras, ISE mantiene todas las claves maestras antiguas y genera una nueva de forma predeterminada una vez a la semana. Como la clave maestra no puede caducar, sólo se valida el TTL PAC.

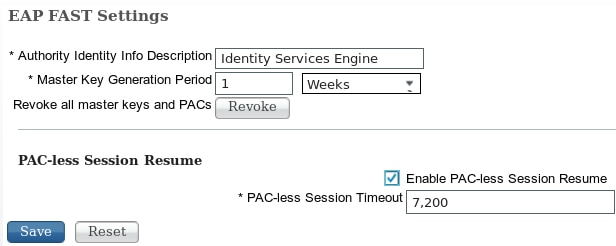

El período de generación de la clave maestra de ISE se configura desde Administración -> Configuración -> Protocolo -> EAP-FAST -> Configuración de EAP-FAST.

Reanudación de sesión

Se trata de un componente importante que permite el uso de PAC en el túnel. Permite la renegociación del túnel TLS sin el uso de certificados.

Existen dos tipos de reanudación de sesión para EAP-FAST: basada en el estado del servidor y sin estado (basada en PAC).

Estado del servidor

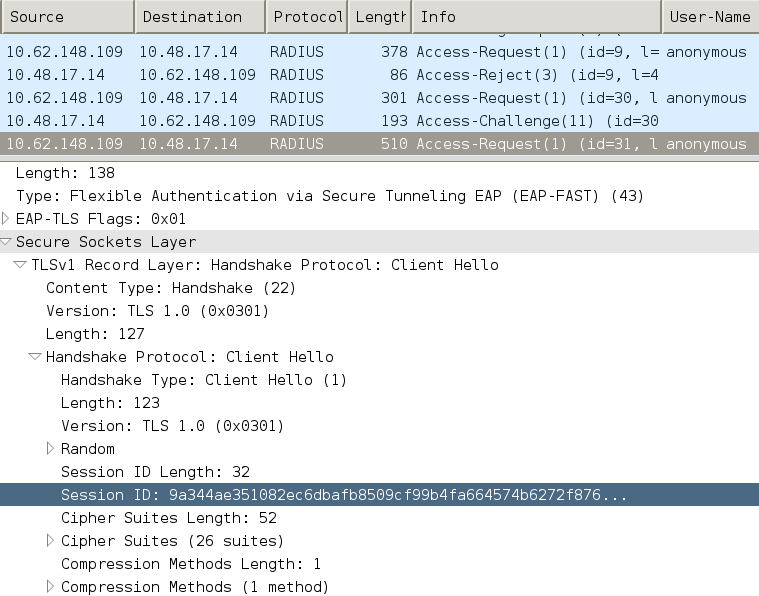

El método estándar basado en TLS se basa en el Id. de sesión TLS almacenado en caché en el servidor. El cliente que envía el saludo del cliente TLS adjunta el Id. de sesión para reanudar la sesión. La sesión solo se utiliza para el aprovisionamiento de PAC cuando se utiliza un túnel TLS anónimo:

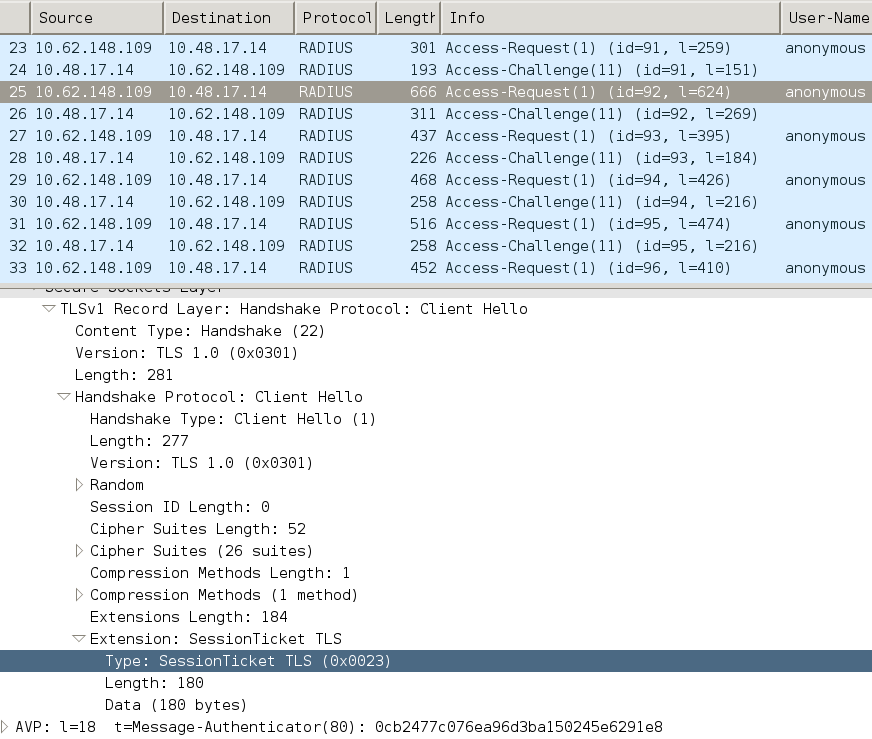

Sin estado (basado en PAC)

La PAC de autorización de usuario/máquina se utiliza para almacenar los estados de autenticación y autorización anteriores para el par.

La reanudación del cliente se basa en RFC 4507. El servidor no necesita almacenar datos en la memoria caché; en su lugar, el cliente adjunta la PAC en la extensión Hello SessionTicket de cliente TLS. A su vez, la PAC es validada por el servidor. Ejemplo basado en la PAC del túnel enviada al servidor:

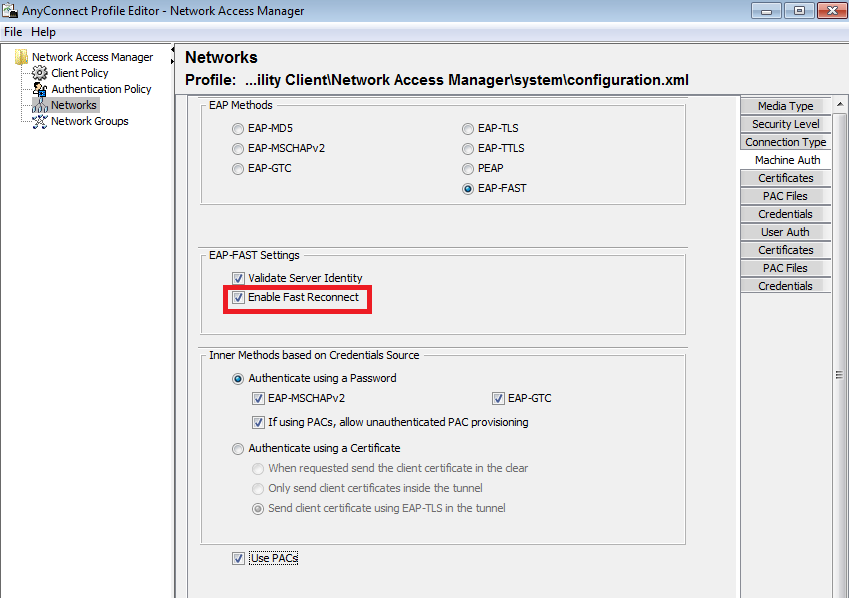

implementación de AnyConnect NAM

Está habilitado en el lado del cliente (AnyConnect NAM) a través de Fast Reconnect, pero se usa para controlar solo el uso de PAC de autorización.

Con la configuración deshabilitada, el NAM todavía utiliza la PAC del túnel para crear el túnel TLS (no se necesitan certificados). Sin embargo, esto no utiliza las PAC de autorización para realizar la autorización inmediata del usuario y la máquina. Como resultado, siempre se requiere la fase 2 con el método interno.

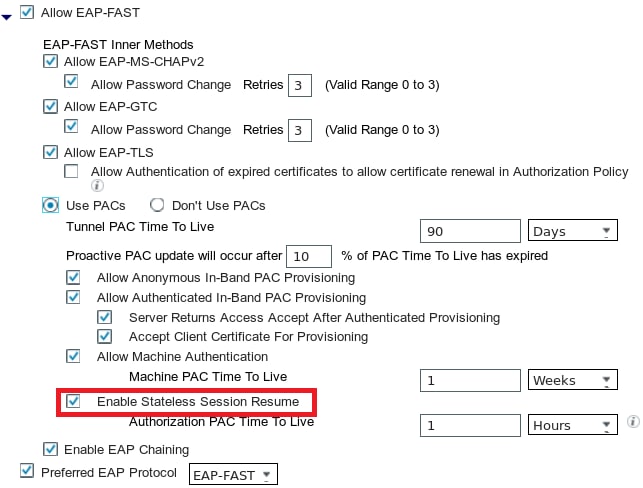

ISE cuenta con una opción para activar la reanudación de sesiones sin estado. Y al igual que en el NAM, es solo para la autorización PAC. El uso de PAC del túnel se controla con las opciones "Usar PAC".

El NAM intenta utilizar las PAC si la opción está habilitada. Si se configura "No usar PAC" en ISE e ISE recibe una PAC de túnel en la extensión TLS, se informa del error "insertar aquí" y se devuelve un error EAP Failure:

insertar aquí

En ISE, también es necesario habilitar la reanudación de la sesión en función de la ID de sesión de TLS (desde la configuración global EAP-FAST). Está deshabilitada de forma predeterminada:

Tenga en cuenta que solo se puede utilizar un tipo de reanudación de la sesión. El ID de sesión se utiliza únicamente para implementaciones sin PAC, mientras que el RFC 4507 se utiliza únicamente para implementaciones PAC.

Aprovisionamiento de PAC (fase 0)

Las PAC se pueden aprovisionar automáticamente en la fase 0. La fase 0 consta de:

- establecimiento de túnel TLS

- Autenticación (método interno)

Las PAC se entregan después de una autenticación exitosa dentro del túnel TLS a través de PAC TLV (y reconocimiento PAC TLV)

Túnel TLS anónimo

Para implementaciones sin una infraestructura PKI, es posible utilizar un túnel TLS anónimo. El túnel TLS anónimo se crea mediante la suite de cifrado Diffie Hellman, sin necesidad de un certificado de servidor o de cliente. Este enfoque es propenso a los ataques de Man in the Middle (suplantación).

Para utilizar esta opción, NAM requiere esta opción configurada:

"Si el uso de PAC permite el aprovisionamiento de PAC no autenticado" (esto sólo tiene sentido para el método interno basado en contraseña porque sin la infraestructura PKI no es posible utilizar el método interno basado en certificados).

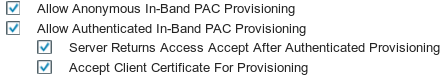

Además, ISE necesita la configuración "Permitir aprovisionamiento de PAC en banda anónimo" en los Protocolos de autenticación permitida.

El aprovisionamiento anónimo de PAC en banda se utiliza en implementaciones de NDAC de TrustSec (sesión EAP-FAST negociada entre dispositivos de red).

Túnel TLS autenticado

Esta es la opción más segura y recomendada. El túnel TLS se crea a partir del certificado del servidor que valida el solicitante. Esto requiere una infraestructura PKI solo en el lado del servidor, lo que es necesario para ISE (en NAM es posible desactivar la opción "Validar identidad del servidor").

Para ISE hay dos opciones adicionales:

Normalmente, después del aprovisionamiento de PAC, se envía un rechazo de acceso que obliga al solicitante a volver a autenticarse mediante PAC. Pero como las PAC se entregaron en el túnel TLS con autenticación, es posible acortar todo el proceso y devolver Access-Accept inmediatamente después del aprovisionamiento de PAC.

La segunda opción crea el túnel TLS basándose en el certificado del cliente (esto requiere la implementación de PKI en los terminales). Esto permite que el túnel TLS se construya con autenticación mutua, que salta el método interno y va directamente a la fase de aprovisionamiento de PAC. Es importante tener cuidado aquí: a veces el solicitante presenta un certificado que no es de confianza para ISE (destinado a otros fines) y la sesión falla.

EAP-Encadenamiento

Permite la autenticación de usuario y equipo en una sesión RADIUS/EAP. Se pueden encadenar varios métodos EAP juntos. Una vez que la primera autenticación (normalmente, de la máquina) ha finalizado correctamente, el servidor envía un TLV de resultado intermedio (dentro del túnel TLS) que indica que se ha realizado correctamente. Ese TLV debe estar acompañado por una Solicitud TLV de Crypto-Binding. El Cryptobinding se utiliza para probar que tanto el servidor como el par han participado en la secuencia específica de autenticaciones. El proceso de Cryptobinding utiliza el material de claves de la fase 1 y la fase 2. Además, se adjunta otro TLV: EAP-Payload, que inicia la nueva sesión (normalmente para el usuario). Una vez que el servidor RADIUS (ISE) recibe la respuesta TLV de enlace criptográfico y la valida, se muestra en el registro y se prueba el siguiente método EAP (normalmente para la autenticación de usuarios):

12126 EAP-FAST cryptobinding verification passed

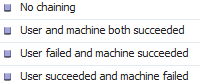

Si falla la validación de cryptobinding, toda la sesión EAP falla. Si una de las autenticaciones dentro de falló, entonces todavía está bien - como resultado, ISE permite a un administrador configurar múltiples resultados de encadenamiento basados en la condición de autorización NetworkAccess:EapChainingResult:

El encadenamiento de EAP se habilita automáticamente en el NAM cuando se habilita la autenticación de usuario y máquina EAP-FAST.

El encadenamiento de EAP debe configurarse en ISE.

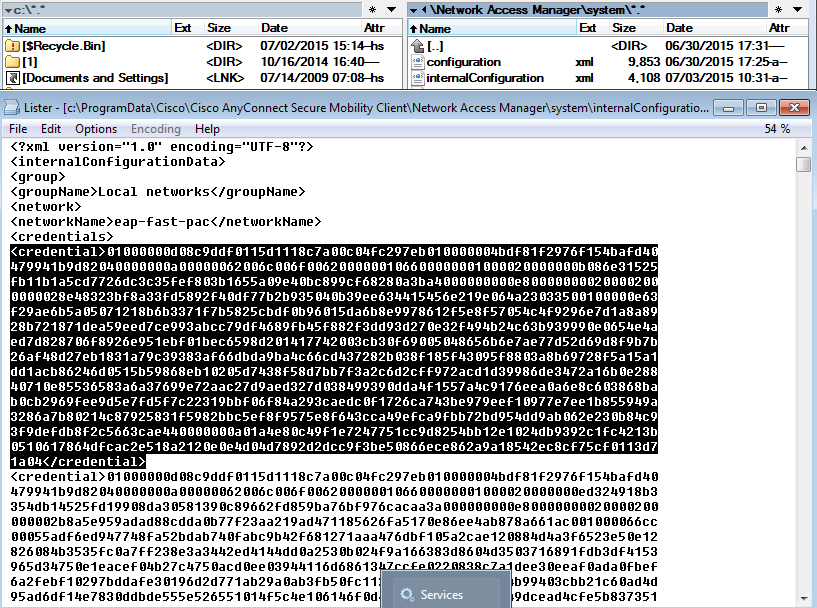

Dónde se almacenan los archivos PAC

De forma predeterminada, las PAC del túnel y de la máquina se almacenan en C:\ProgramData\Cisco\Cisco AnyConnect Secure Mobility Client\Network Access Manager\system\internalConfiguration.xml en las secciones <credential>. Se almacenan en forma cifrada.

Las PAC de autorización se almacenan solo en la memoria y se eliminan después del reinicio o del reinicio del servicio NAM.

Es necesario reiniciar el servicio para quitar la PAC del túnel o de la máquina.

AnyConnect NAM 3.1 frente a 4.0

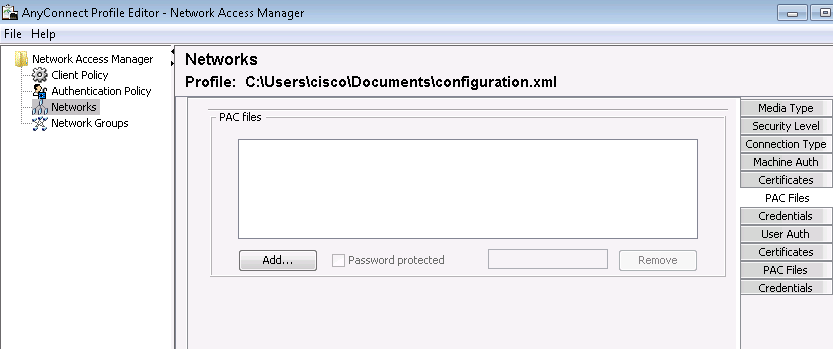

El editor de perfiles NAM de AnyConnect 3.x permitía al administrador configurar las PAC manualmente. Esta función se ha eliminado del editor de perfiles NAM de AnyConnect 4.x.

La decisión de quitar esa funcionalidad se basa en el Id. de bug Cisco CSCuf3142 y el Id. de bug Cisco CSCua13140 .

Examples

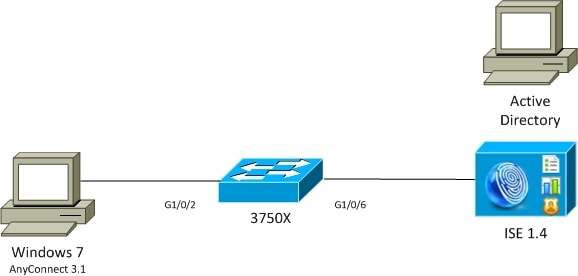

Diagrama de la red

Todos los ejemplos se probaron utilizando esta topología de red. Lo mismo se aplica cuando se utiliza la tecnología inalámbrica.

EAP-Fast sin encadenamiento de EAP con PAC de usuario y máquina

De forma predeterminada, EAP_chaining está deshabilitado en ISE. Sin embargo, todas las demás opciones están habilitadas, incluidas las PAC de autorización y máquina. El solicitante ya tiene una PAC de máquina y túnel válida. En este flujo, hay dos autenticaciones independientes (una para el equipo y otra para el usuario) con registros independientes en ISE. ISE registra los pasos principales. Primera autenticación (máquina):

- El suplicante envía saludo de cliente TLS con PAC de máquina.

- El servidor valida la PAC de la máquina y crea el túnel TLS (no se utilizan certificados).

- El servidor valida la PAC de equipo y realiza la búsqueda de cuentas en Active Directory y omite el método interno.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12174 Received Machine PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

24351 Account validation succeeded

24420 User's Attributes retrieval from Active Directory succeeded - example . com

22037 Authentication Passed

12124 EAP-FAST inner method skipped

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

La segunda autenticación (usuario):

- El suplicante envía el saludo del cliente TLS con la PAC del túnel.

- El servidor valida la PAC y crea el túnel TLS (no se utilizan certificados).

- Como el solicitante no tiene ninguna PAC de autorización, se utiliza el método interno (EAP-MSCHAP) para la autenticación.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12125 EAP-FAST inner method started

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example . com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

En la sección "Otros atributos" del informe detallado de ISE, esto se tiene en cuenta tanto para las autenticaciones de usuario como de equipo:

EapChainingResult: No chaining

EAP-Fast con encadenamiento de EAP con reconexión rápida de PAC

En este flujo, el solicitante ya tiene una PAC de túnel válida junto con las PAC de autorización de usuario y máquina:

- El suplicante envía el saludo del cliente TLS con la PAC del túnel.

- El servidor valida la PAC y crea el túnel TLS (no se utilizan certificados).

- ISE inicia el encadenamiento de EAP, el suplicante adjunta PAC de autorización para el usuario y la máquina que utilizan TLV dentro del túnel TLS.

- ISE valida las PAC de autorización (no se necesita método interno), comprueba que las cuentas existen en Active Directory (sin autenticación adicional) y devuelve el resultado correcto.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12210 Received User Authorization PAC

12211 Received Machine Authorization PAC

24420 User's Attributes retrieval from Active Directory succeeded - example .com

22037 Authentication Passed

24439 Machine Attributes retrieval from Active Directory succeeded - example .com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

En la sección "Otros atributos" del informe detallado de ISE, se indica este resultado:

EapChainingResult: EAP Chaining

Además, tanto las credenciales del usuario como las del equipo se incluyen en el mismo registro como se muestra aquí:

Username: cisco,host/mgarcarz-PC

EAP-Fast con encadenamiento de EAP sin PAC

En este flujo, NAM está configurado para no utilizar una PAC, ISE también está configurado para no utilizar PAC (pero con encadenamiento de EAP)

- El suplicante envía un saludo del cliente TLS sin PAC de túnel.

- El servidor responde con las cargas útiles de solicitud de certificado y certificado de TLS.

- El suplicante debe confiar en el certificado de servidor, no envía ningún certificado de cliente (la carga del certificado es cero), se genera el túnel TLS.

- ISE envía una solicitud TLV para el certificado de cliente dentro del túnel TLS, pero el solicitante no lo hace (no es necesario tenerlo para continuar).

- Inicia el encadenamiento de EAP para el usuario mediante el método interno con autenticación MSCHAPv2.

- Continúa con la autenticación de equipo, utilizando el método interno con autenticación MSCHAPv2.

- No se están aprovisionando PAC.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12816 TLS handshake succeeded

12207 Client certificate was requested but not received during tunnel establishment. Will renegotiate and request client certificate inside the tunnel.

12226 Started renegotiated TLS handshake

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12226 Started renegotiated TLS handshake

12205 Client certificate was requested but not received inside the tunnel. Will continue with inner method.

12176 EAP-FAST PAC-less full handshake finished successfully

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12219 Selected identity type 'Machine'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-Fast con vencimiento de PAC de autorización de encadenamiento de EAP

En este flujo, el Suplicante tiene una PAC de túnel válida pero PAC de autorización caducadas:

- El suplicante envía el saludo del cliente TLS con la PAC del túnel.

- El servidor valida la PAC y crea el túnel TLS (no se utilizan certificados).

- ISE inicia el encadenamiento de EAP, el suplicante adjunta PAC de autorización para el usuario y la máquina mediante TLV dentro del túnel TLS.

- A medida que caducan las PAC, se inicia el método interno para el usuario y el equipo (EAP-MSCHAP).

- Una vez que ambas autenticaciones se realizan correctamente, se proporcionan las PAC de autorización de usuario y de equipo.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12227 User Authorization PAC has expired - will run inner method

12228 Machine Authorization PAC has expired - will run inner method

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12219 Selected identity type 'Machine'

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12171 Successfully finished EAP-FAST user authorization PAC provisioning/update

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-Fast con túnel de encadenamiento EAP PAC caducado

En este flujo cuando no existe una PAC de túnel válida, se produce la negociación TLS completa con la fase interna.

- El suplicante envía el saludo del cliente TLS sin PAC de túnel.

- El servidor responde con las cargas útiles de solicitud de certificado y certificado de TLS.

- El solicitante debe confiar en el certificado de servidor, no envía el certificado de cliente (la carga del certificado es cero), se ha creado el túnel TLS.

- ISE envía una solicitud TLV para el certificado de cliente dentro del túnel TLS, pero el solicitante no lo hace (no es necesario tenerlo para continuar).

- Inicia el encadenamiento de EAP para el usuario mediante el método interno con autenticación MSCHAPv2.

- Continúa con la autenticación de equipo, utilizando el método interno con autenticación MSCHAPv2.

- Todas las PAC se aprovisionaron correctamente (habilitado en la configuración de ISE).

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12105 Prepared EAP-Request with another EAP-FAST challenge

11006 Returned RADIUS Access-Challenge

11001 Received RADIUS Access-Request

12816 TLS handshake succeeded

12207 Client certificate was requested but not received during tunnel establishment. Will renegotiate and request client certificate inside the tunnel.

12226 Started renegotiated TLS handshake

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12226 Started renegotiated TLS handshake

12205 Client certificate was requested but not received inside the tunnel. Will continue with inner method.

12149 EAP-FAST built authenticated tunnel for purpose of PAC provisioning

12105 Prepared EAP-Request with another EAP-FAST challenge

11006 Returned RADIUS Access-Challenge

11001 Received RADIUS Access-Request

11018 RADIUS is re-using an existing session

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12126 EAP-FAST cryptobinding verification passed

12200 Approved EAP-FAST client Tunnel PAC request

12202 Approved EAP-FAST client Authorization PAC request

12219 Selected identity type 'Machine'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12169 Successfully finished EAP-FAST tunnel PAC provisioning/update

12171 Successfully finished EAP-FAST user authorization PAC provisioning/update

12170 Successfully finished EAP-FAST machine PAC provisioning/update

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-Fast con encadenamiento de EAP y aprovisionamiento de PAC de túnel TLS anónimo

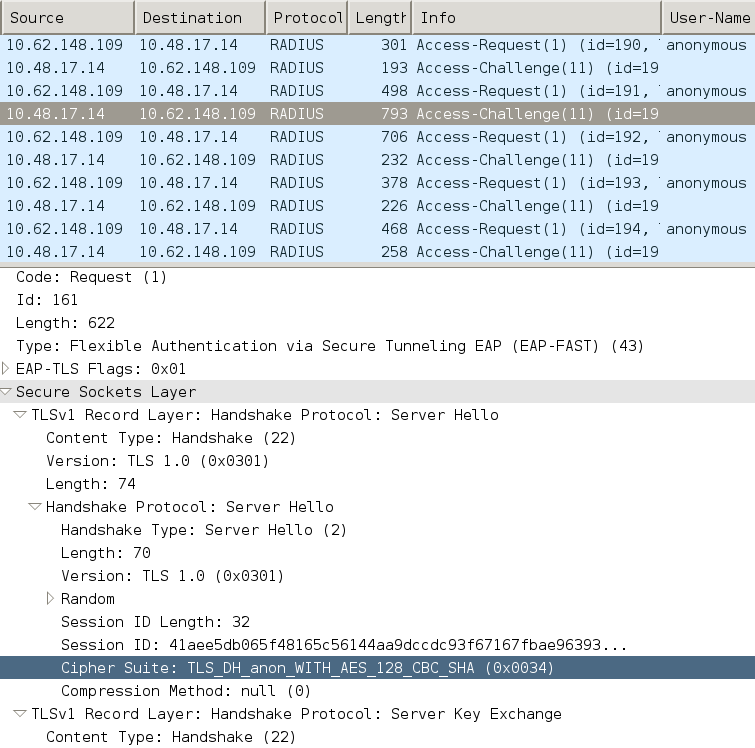

En este flujo, el túnel TLS anónimo de ISE y NAM se configura para el aprovisionamiento de PAC (el túnel TLS autenticado de ISE para el aprovisionamiento de PAC está deshabilitado). La solicitud de aprovisionamiento de PAC es similar a:

- El suplicante envía el saludo del cliente TLS sin conjuntos de cifrado múltiples.

- El servidor responde con los cifrados Diffie Hellman Hello y TLS anónimo del servidor TLS (por ejemplo, TLS_DH_anon_WITH_AES_128_CBC_SHA).

- El suplicante lo acepta y se genera el túnel TLS anónimo (no se intercambian certificados).

- Inicia el encadenamiento de EAP para el usuario mediante el método interno con autenticación MSCHAPv2.

- Continúa con la autenticación de equipo, utilizando el método interno con autenticación MSCHAPv2.

- Debido a que el túnel TLS anónimo se está construyendo, no se permiten las PAC de autorización.

- Radius Reject se devuelve para forzar al solicitante a reautenticarse (mediante PAC suministrada).

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12808 Prepared TLS ServerKeyExchange message

12810 Prepared TLS ServerDone message

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12816 TLS handshake succeeded

12131 EAP-FAST built anonymous tunnel for purpose of PAC provisioning

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12162 Cannot provision Authorization PAC on anonymous provisioning. Authorization PAC can be provisioned only on authenticated provisioning

12200 Approved EAP-FAST client Tunnel PAC request

12219 Selected identity type 'Machine'

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12162 Cannot provision Authorization PAC on anonymous provisioning. Authorization PAC can be provisioned only on authenticated provisioning

12169 Successfully finished EAP-FAST tunnel PAC provisioning/update

12170 Successfully finished EAP-FAST machine PAC provisioning/update

11504 Prepared EAP-Failure

11003 Returned RADIUS Access-Reject

Capturas de paquetes Wireshark para negociación de túnel TLS anónimo:

EAP-Fast sólo con autenticación de usuario en cadena EAP

En este flujo, se configura AnyConnect NAM con EAP-FAST y autenticación de usuario (EAP-TLS) y de equipo (EAP-TLS). El PC con Windows se arranca, pero no se proporcionan credenciales de usuario. El switch inicia la sesión 802.1x, el NAM debe responder; sin embargo, no se proporcionan las credenciales de usuario (todavía no hay acceso al almacén de usuarios ni al certificado). La autenticación de usuario falla mientras la máquina se realiza correctamente. Condición de autenticación de ISE "Network Access:EapChainingResult EQUALS User failed and machine success" se cumple. Posteriormente, el usuario inicia sesión y se inicia otra autenticación, tanto el usuario como el equipo se realizan correctamente.

- El suplicante envía saludo de cliente TLS con PAC de máquina.

- El servidor responde con la especificación de cifrado de cambio de TLS: el túnel TLS se crea inmediatamente en función de esa PAC.

- ISE inicia el encadenamiento de EAP y solicita la identidad del usuario.

- El suplicante proporciona la identidad de la máquina en su lugar (el usuario aún no está listo), finaliza el método interno EAP-TLS.

- ISE vuelve a solicitar la identidad del usuario, el solicitante no puede proporcionarla.

- ISE envía TLV con resultado intermedio = fallo (para la autenticación de usuario).

- ISE devuelve el mensaje de éxito final de EAP, la condición de ISE Network Access:EapChainingResult EQUALS (Acceso a red:EapChainingResult EQUALS) El usuario ha fallado y se ha satisfecho el equipo.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12174 Received Machine PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12218 Selected identity type 'User'

12213 Identity type provided by client is not equal to requested type

12215 Client suggested 'Machine' identity type instead

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12523 Extracted EAP-Response/NAK for inner method requesting to use EAP-TLS instead

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12816 TLS handshake succeeded

12509 EAP-TLS full handshake finished successfully

22070 Identity name is taken from certificate attribute

15013 Selected Identity Source - Test-AD

24323 Identity resolution detected single matching account

22037 Authentication Passed

12202 Approved EAP-FAST client Authorization PAC request

12218 Selected identity type 'User'

12213 Identity type provided by client is not equal to requested type

12216 Identity type provided by client was already used for authentication

12967 Sent EAP Intermediate Result TLV indicating failure

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

12106 EAP-FAST authentication phase finished successfully

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-Fast con encadenamiento de EAP y configuración de túnel TLS anónimo incoherente

En este flujo, ISE está configurado para el aprovisionamiento de PAC solo a través del túnel TLS anónimo, pero NAM está utilizando un túnel TLS autenticado; ISE lo registra:

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12814 Prepared TLS Alert message

12817 TLS handshake failed

12121 Client didn't provide suitable ciphers for anonymous PAC-provisioning

11504 Prepared EAP-Failure

11003 Returned RADIUS Access-Reject

Esto ocurre cuando el NAM intenta construir un túnel TLS autenticado con sus cifrados TLS específicos - y aquellos no son aceptados por ISE que está configurado para el túnel TLS anónimo (aceptando sólo cifrados DH)

Troubleshoot

ISE

Para los registros detallados, los debugs de Runtime-AAA deben estar habilitados en el nodo PSN correspondiente. Aquí hay algunos ejemplos de registros de prrt-server.log:

Generación de PAC de máquina:

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Using IID from PAC request for machine,EapFastTlv.cpp:1234

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Adding PAC of type=Machine Authorization,EapFastProtocol.cpp:3610

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: Generating Pac, Issued PAC type=Machine Authorization with expiration time: Fri Jul 3 10:38:30 2015

Aprobación de solicitud de PAC:

INFO ,0x7fd5330fc700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: client PAC request approved for PAC type - Requested PAC type=Machine,EapFastProtocol.cpp:955

INFO ,0x7fd5330fc700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: client PAC request approved for PAC type - Requested PAC type=Machine Authorization,EapFastProtocol.cpp:955

Validación de PAC:

DEBUG,0x7fd5330fc700,cntx=0001162499,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=anonymous,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Authorization PAC is valid,EapFastProtocol.cpp:3403

Eap,2015-07-03 09:34:39,208,DEBUG,0x7fd5330fc700,cntx=0001162499,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=anonymous,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Authorization PAC accepted,EapFastProtocol.cpp:3430

Ejemplo de resumen correcto para la generación de PAC:

DEBUG,0x7fd5331fd700,cntx=0001162749,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=cisco,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Conversation summary: Provisioning. Authenticated. Inner method succeeded. Inner method succeeded. Generated PAC of type Tunnel V1A. Generated PAC of type User Authorization. Generated PAC of type Machine. Generated PAC of type Machine Authorization. Success

Ejemplo de resumen correcto para la validación de PAC:

DEBUG,0x7fd5330fc700,cntx=0001162503,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Conversation summary: Authentication. PAC type Tunnel V1A. PAC is valid.Skip inner method. Skip inner method. Success

NAM de AnyConnect

Ejemplo de sesión de encadenamiento no EAP, autenticación de máquina sin reconexión rápida:

EAP: Identity requested

Auth[eap-fast-pac:machine-auth]: Performing full authentication

Auth[eap-fast-pac:machine-auth]: Disabling fast reauthentication

Ejemplo de búsqueda PAC de autorización (autenticación automática para sesión de encadenamiento sin EAP):

Looking for matching pac with iid: host/ADMIN-PC2

Requested machine pac was sen

Todos los estados del método interno (para MSCHAP) se pueden verificar desde estos registros:

EAP (0) EAP-MSCHAP-V2: State: 0 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 2 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 1 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 4 (eap_auth_mschapv2_c.c 73

NAM permite la configuración de la función de registro extendido que captura todos los paquetes EAP y los guarda en un archivo pcap. Esto resulta especialmente útil para la funcionalidad de Inicio antes de iniciar sesión (los paquetes EAP se capturan incluso para las autenticaciones que se producen antes del inicio de sesión del usuario). Para activar las funciones, consulte al ingeniero del TAC.

Referencias

- Guía del administrador de Cisco AnyConnect Secure Mobility Client, versión 4.0 Configuración EAP-FAST

- Guía del administrador de Cisco Identity Services Engine, versión 1.4 Recomendaciones EAP-FAST

- Guías de diseño de Cisco Identity Services Engine

- Implementación del encadenamiento de EAP con AnyConnect NAM y Cisco ISE

- Soporte Técnico y Documentación - Cisco Systems

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

15-Mar-2016

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Michal Garcarz

- Thomas Wall

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios