Ejemplo de Configuración de SSO de la Versión 10.5 de Unified Communications Manager SAML

Opciones de descarga

-

ePub (1.0 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (1.2 MB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo configurar y verificar el lenguaje de marcado de aserción de seguridad (SAML) Single Sign-on (SSO) para Cisco Unified Communications Manager (CUCM).

Prerequisites

Requirements

Configuración del protocolo de tiempo de red (NTP)

Para que SAML SSO funcione, debe instalar la configuración NTP correcta y asegurarse de que la diferencia de tiempo entre las aplicaciones Identity Provider (IdP) y Unified Communications no exceda de tres segundos.

Si hay una discordancia de tiempo entre CUCM e IdP, recibe este error: "Respuesta SAML no válida". Este error puede deberse a que el tiempo está fuera de sincronización entre los servidores CUCM e IdP. Para que SAML SSO funcione, debe instalar la configuración NTP correcta y asegurarse de que la diferencia de tiempo entre las aplicaciones IdP y Unified Communications no exceda de tres segundos.

Para obtener información sobre cómo sincronizar los relojes, consulte la sección Configuración de NTP en la Guía de Administración del Sistema Operativo de Cisco Unified Communications.

Configuración del servidor de nombres de dominio (DNS)

Las aplicaciones de Unified Communications pueden utilizar DNS para resolver los nombres de dominio completos (FQDN) a las direcciones IP. Los proveedores de servicios y el IdP deben ser resueltos por el navegador.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Servicio de federación de Active Directory (AD FS) versión 2.0 como IdP

- CUCM versión 10.5 como proveedor de servicios

- Microsoft Internet Explorer 10

Precaución: Este documento se basa en un CUCM recién instalado. Si configura SAML SSO en un servidor que ya está en producción, puede que tenga que omitir algunos de los pasos en consecuencia. También debe comprender el impacto del servicio si realiza los pasos en el servidor de producción. Se recomienda realizar este procedimiento durante el horario no laborable.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

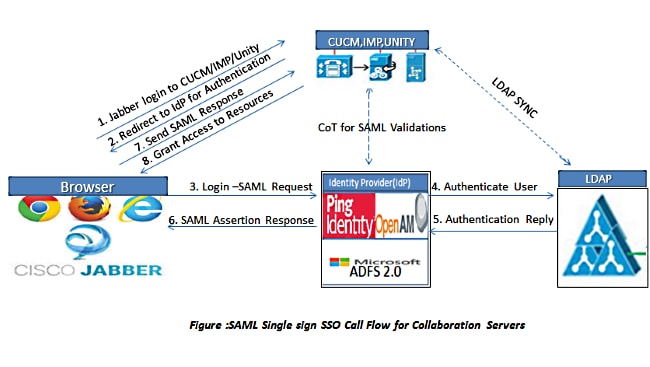

Antecedentes

SAML es un formato de datos estándar abierto basado en XML que permite a los administradores acceder a un conjunto definido de aplicaciones de colaboración de Cisco sin problemas después de iniciar sesión en una de esas aplicaciones. SAML SSO establece un Círculo de confianza (CoT) cuando intercambia metadatos como parte del proceso de aprovisionamiento entre el IdP y el Proveedor de servicios. El proveedor de servicios confía en la información de usuario del IdP para proporcionar acceso a los diversos servicios o aplicaciones.

Nota: Los proveedores de servicios ya no participan en la autenticación. La versión 2.0 de SAML delega la autenticación de los proveedores de servicios y de los IdPs. El cliente se autentica con el IdP y el IdP otorga una Aserción al cliente. El cliente presenta la afirmación al proveedor de servicios. Dado que hay una CoT establecida, el Proveedor de Servicios confía en la Afirmación y otorga acceso al cliente.

Configurar

Diagrama de la red

Configuración del directorio

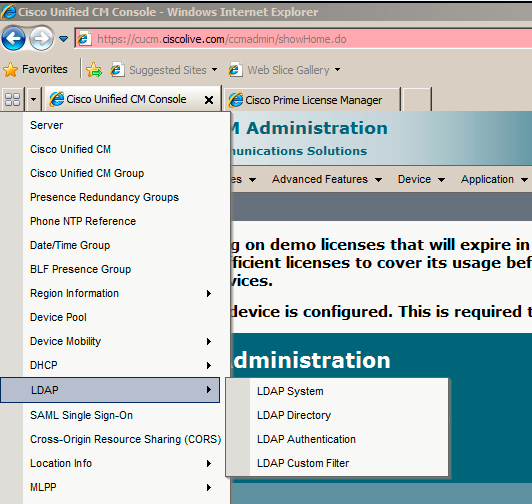

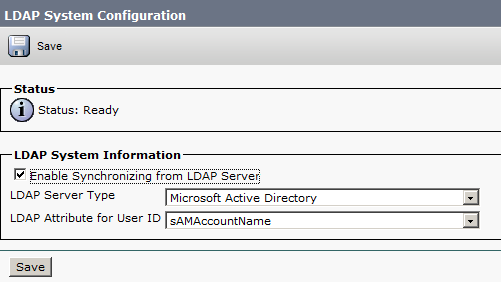

- Elija Cisco Unified CM Administration > System > LDAP > LDAP System.

- Haga clic en Agregar nuevo.

- Configure el tipo y el atributo del servidor LDAP (protocolo ligero de acceso a directorios).

- Elija Enable Synchronizing from LDAP Server.

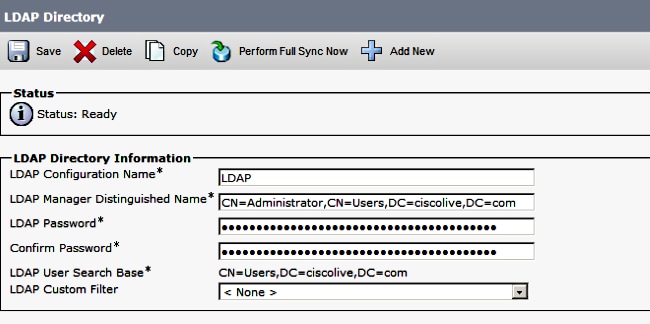

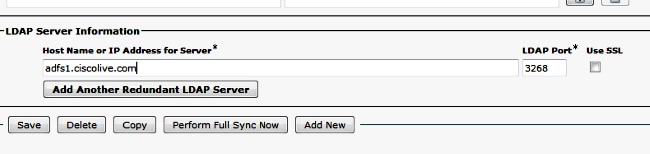

- Elija Cisco Unified CM Administration > System > LDAP > LDAP Directory.

- Configure estos elementos:

- Configuración de la cuenta de directorio LDAP

- Atributos de usuario que se van a sincronizar

- Programación de sincronización

- Nombre de host o dirección IP del servidor LDAP y número de puerto

- Desmarque Use SSL si no desea utilizar Secure Socket Layer (SSL) para comunicarse con el directorio LDAP.

Consejo: Si desea configurar LDAP sobre SSL, cargue el certificado de directorio LDAP en CUCM. Consulte el contenido del directorio LDAP en Cisco Unified Communications Manager SRND para obtener información sobre el mecanismo de sincronización de cuentas para productos LDAP específicos y las prácticas recomendadas generales para la sincronización LDAP.

- Haga clic en Guardar y luego Realizar sincronización completa ahora.

Nota: Asegúrese de que el servicio Cisco DirSync esté habilitado en la página web Serviceability antes de hacer clic en Save (Guardar).

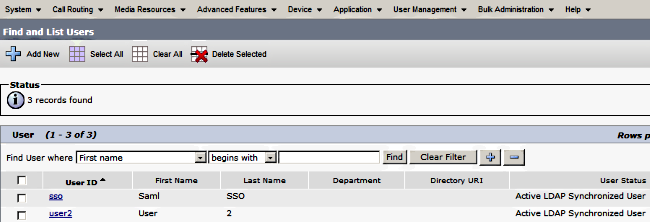

- Navegue hasta Administración de usuarios > Usuario final y seleccione un usuario al que desee asignar la función de administración de CUCM (en este ejemplo se selecciona SSO de usuario).

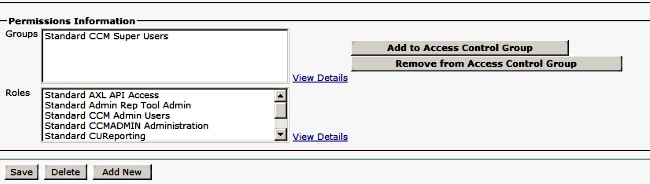

- Desplácese hacia abajo hasta la información de permisos y haga clic en Agregar al grupo de control de acceso. Seleccione Superusuarios de CCM estándar, haga clic en Agregar seleccionados y haga clic en Guardar.

Habilitar SAML SSO

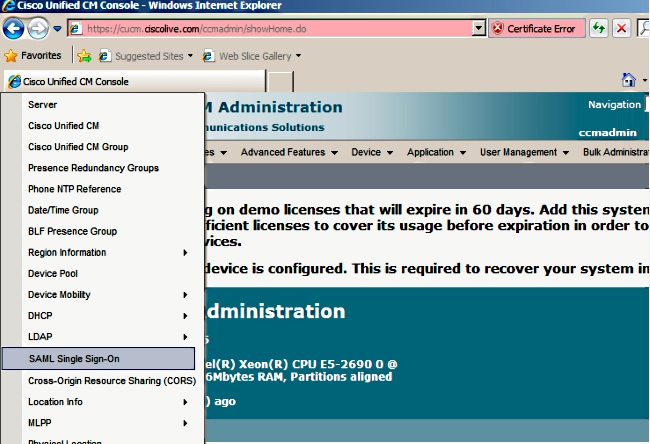

- Inicie sesión en la interfaz de usuario de CUCM Administration.

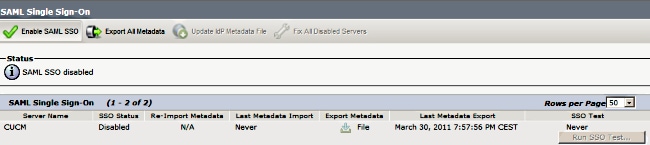

- Elija System > SAML Single Sign-On y se abrirá la ventana de configuración de inicio de sesión único SAML.

- Para habilitar SAML SSO en el clúster, haga clic en Habilitar SAML SSO.

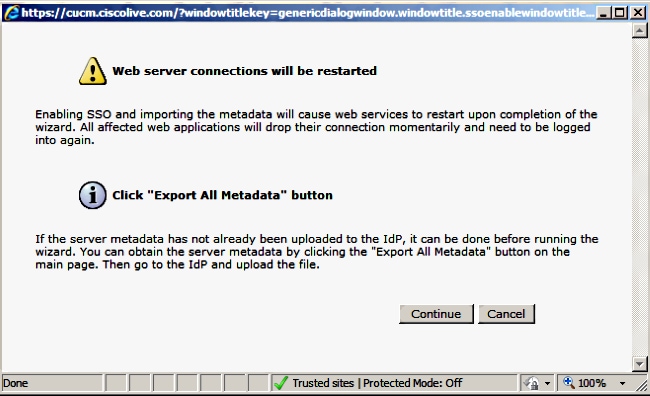

- En la ventana Restablecer advertencia, haga clic en Continuar.

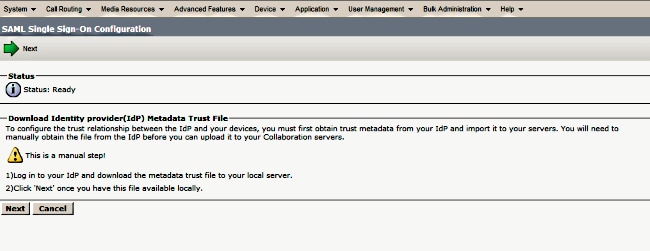

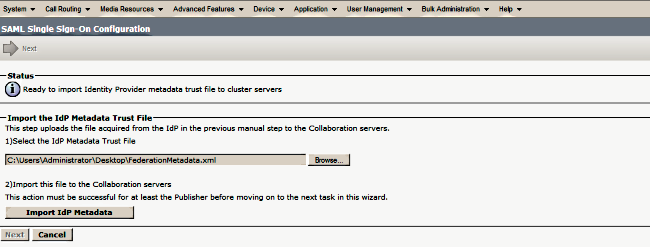

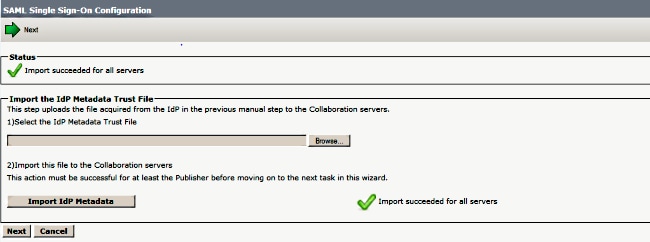

- En la pantalla SSO, haga clic en Examinar para importar el archivo XML de metadatos de IdP (FederationMetadata.xml) con el paso Descargar metadatos de IdP.

- Una vez cargado el archivo de metadatos, haga clic en Importar metadatos IdP para importar la información de IdP a CUCM. Confirme que la importación se ha realizado correctamente y haga clic en Siguiente para continuar.

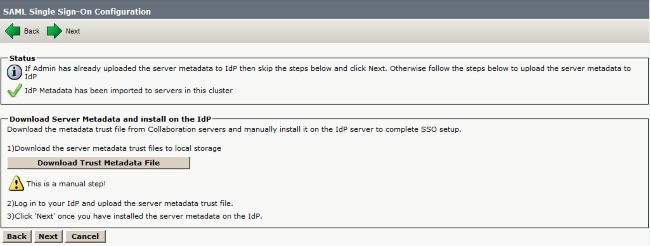

- Haga clic en Descargar archivo de metadatos de confianza (opcional) para guardar los metadatos de CUCM y CUCM IM and Presence en una carpeta local y vaya a Agregar CUCM como confianza de parte. Una vez completada la configuración de AD FS, continúe con el paso 8.

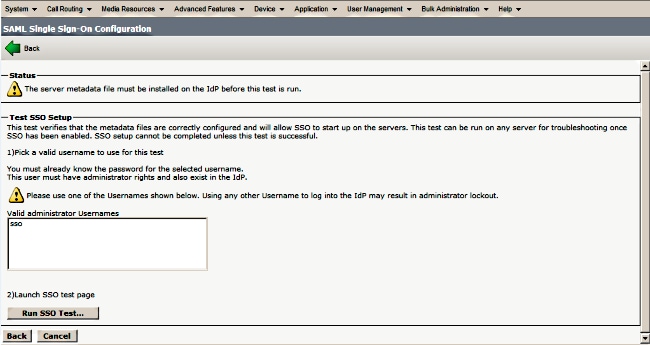

- Seleccione SSO como usuario administrativo y haga clic en Ejecutar prueba SSO.

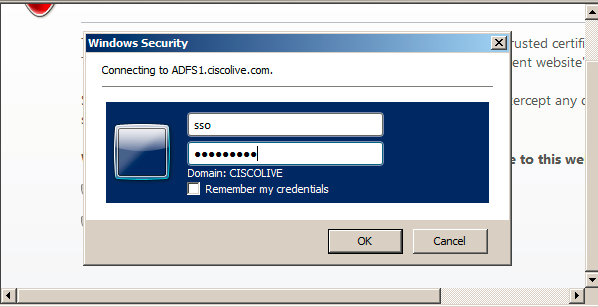

- Ignore las advertencias del certificado y continúe. Cuando se le pida las credenciales, ingrese el nombre de usuario y la contraseña para el usuario SSO y haga clic en Aceptar.

Nota: Este ejemplo de configuración se basa en certificados autofirmados de CUCM y AD FS. En caso de que utilice certificados de autoridad certificadora (CA), deben instalarse los certificados adecuados tanto en AD FS como en CUCM. Consulte Administración y Validación de Certificados para obtener más información.

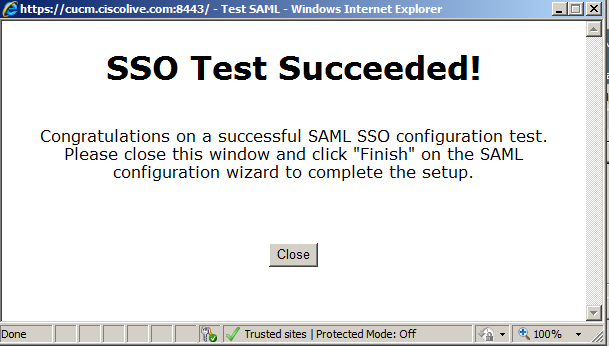

- Una vez completados todos los pasos, la "Prueba de SSO realizada correctamente" se muestra el mensaje. Haga clic en Cerrar y Finalizar para continuar. Ahora ha completado correctamente las tareas de configuración para habilitar SSO en CUCM con AD FS.

- Dado que CUCM IM and Presence actúa como el suscriptor de CUCM, debe configurar Agregar CUCM IM y Presence como confianza de terceros y ejecutar Ejecutar prueba SSO para habilitar SAML SSO desde la propia página de SSO de CUCM SAML.

Nota: Si configura los archivos XML de metadatos de todos los nodos en IdP y habilita la operación SSO en un nodo, SAML SSO se habilita en todos los nodos del clúster.

AD FS se debe configurar para todos los nodos de CUCM y CUCM IM and Presence en un clúster como parte de retransmisión.

Consejo: También debe configurar Cisco Unity Connection y CUCM IM and Presence para SAML SSO si desea utilizar la experiencia SAML SSO para Cisco Jabber Clients.

Verificación

Utilize esta sección para confirmar que su configuración funcione correctamente.

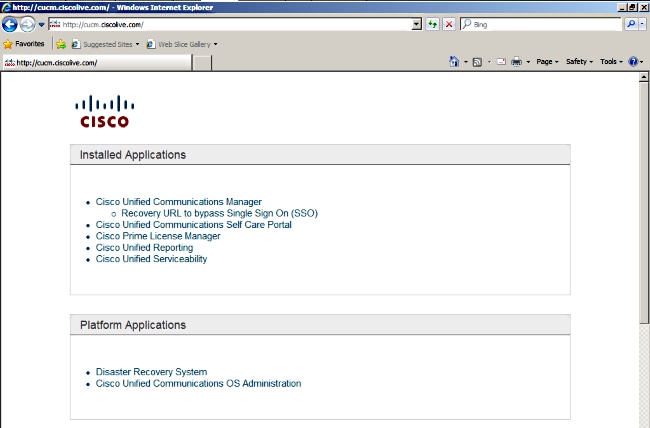

- Abra un explorador web e introduzca el FQDN para CUCM.

- Haga clic en Cisco Unified Communications Manager.

- Seleccione la aplicación web (Administración de CM/Serviciabilidad unificada/ Cisco Unified Reporting) y pulse Ir. A continuación, se le solicitarán las credenciales mediante el AD FS. Una vez que introduzca las credenciales del usuario SSO, se conectará correctamente a la aplicación web seleccionada (página de administración de CM , página de Serviciabilidad unificada, Cisco Unified Reporting).

Nota: SAML SSO no permite el acceso a estas páginas:

- Prime Licensing Manager

- Administración del SO

- Sistema de recuperación ante desastres

Troubleshoot

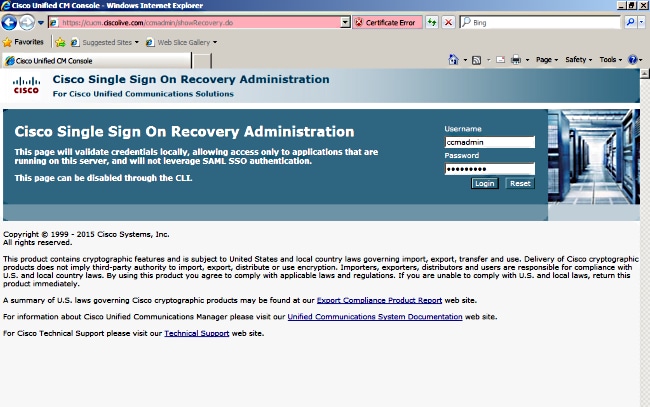

Si no puede habilitar SAML y no puede iniciar sesión, utilice la nueva opción en Aplicaciones instaladas llamada URL de recuperación para omitir el inicio de sesión único (SSO), que se puede utilizar para iniciar sesión con las credenciales creadas durante la instalación o con los usuarios administrativos de CUCM creados localmente.

Para obtener más información sobre la solución de problemas, consulte Solución de problemas de SAML SSO para productos de colaboración 10.x.

Con la colaboración de ingenieros de Cisco

- A M Mahesh BabuCisco TAC

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios