Configuración y resolución de problemas de certificados firmados por CA empresarial (CA de terceros) para TLS SIP y SRTP entre CUCM, teléfonos IP y CUBE

Opciones de descarga

-

ePub (784.4 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (614.1 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

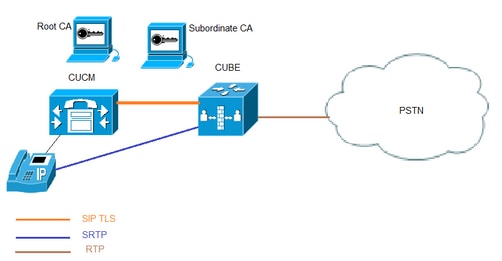

Este documento describe el ejemplo de configuración de Session Initiation Protocol (SIP) Transport Layer Security (TLS) y Secure Real-Time Transport Protocol (SRTP) entre Cisco Unified Communications Manager (CUCM), el teléfono IP y Cisco Unified Border Element (CUBE) con el uso de certificados firmados por Enterprise Certificate Authority (CA) (CA de terceros) y para utilizar CA común de empresa para firmar certificados para todos los componentes de red que incluyen dispositivos de Cisco Communications como teléfonos IP, CUCM, Gatewatewatewatewateways los días y los CUBE.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- El servidor de CA empresarial está configurado

- El clúster de CUCM se configura en modo mixto y los teléfonos IP se registran en modo seguro (cifrado)

- Se realiza la configuración de VoIP y dial-peer del servicio de voz básico de CUBE

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Servidor Windows 2008 - autoridad de certificados

- CUCM 10.5

- CUBE - 3925E con Cisco IOS® 15.3(3) M3

- CIPC

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Antecedentes

La comunicación de voz segura sobre CUBE puede dividirse en dos partes

- Señalización segura: CUBE utiliza TLS para asegurar la señalización a través de SIP y seguridad de protocolo de Internet (IPSec) para asegurar la señalización a través de H.323

- Medios seguros: protocolo seguro de transporte en tiempo real (SRTP)

La función de proxy de autoridad de certificados de CUCM (CAPF) proporciona un certificado de importancia local (LSC) a los teléfonos. Por lo tanto, cuando CAPF está firmado por CA externa, actuaría como CA subordinada para los teléfonos.

Para comprender cómo obtener el CAPF firmado por CA, consulte:

Configurar

Diagrama de la red

En esta configuración, se utilizan CA raíz y una CA subordinada. Todos los certificados CUCM y CUBE están firmados por CA subordinada.

Configurar CUBE

Genere un par de llaves RSA.

Este paso genera claves privadas y públicas.

En este ejemplo, CUBE es sólo una etiqueta, puede ser cualquier cosa.

CUBE-2(config)#crypto key generate rsa general-keys label CUBE modulus 2048

The name for the keys will be: CUBE

% The key modulus size is 2048 bits

% Generating 2048 bit RSA keys, keys will be non-exportable...

[OK] (elapsed time was 12 seconds)

CUBE-2(config)#

2. Cree un punto de confianza para CA subordinada y CA raíz, el punto de confianza CA subordinado se utiliza para la comunicación TLS SIP.

En este ejemplo, el nombre del punto de confianza para la CA subordinada es SUBCA1 y para la CA raíz es ROOT.

enrollment terminal pem allow manual cut-and-paste certificate enrollment. pem keyword is used to issue certificate requests or receive issued certificates in PEM-formatted files through the console terminal.

El nombre del asunto utilizado en este paso debe coincidir con el nombre del asunto X.509 en el perfil de seguridad del enlace troncal SIP de CUCM. La práctica recomendada es utilizar el nombre de host con el nombre de dominio (si el nombre de dominio está habilitado).

Asocie el par de claves RSA creado en el paso 1.

crypto pki trustpoint SUBCA1

enrollment terminal pem

serial-number none

ip-address none

subject-name CN=CUBE-2

revocation-check none

rsakeypair CUBE

crypto pki trustpoint ROOT

enrollment terminal

revocation-check none

3. Generar solicitud de firma de certificado CUBE (CSR).

El comando crypto pki enroll produce el CSR que se proporciona a la CA de la empresa para obtener el certificado firmado.

CUBE-2(config)#crypto pki enroll SUBCA1

% Start certificate enrollment ..

% The subject name in the certificate will include: CN=CUBE-2

% The subject name in the certificate will include: CUBE-2

Display Certificate Request to terminal? [yes/no]: yes

Certificate Request follows:

-----BEGIN CERTIFICATE REQUEST-----

MIICjjCCAXYCAQAwKDEPMA0GA1UEAxMGQ1VCRS0yMRUwEwYJKoZIhvcNAQkCFgZD

VUJFLTIwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQDAmVvufevAg1ip

Kn8FhWjFlNNUFMqkgh2Cr1IMV+ovR2HyPTFwgr0XDhZHMSsnBw67Ttze3Ebxxoau

cBQcIASZ4hdTSIgjxG+9YQacLm9MXpfxHp5kcICzSfSllrTexArTQglW8+rErYpk

2THN1S0PC4cRlBwoUCgB/+KCDkjJkUy8eCX+Gmd+6ehRKEQ5HdFHEfUr5hc/7/pB

liHietNKSxYEOr9TVZPiRJrtpUPMRMZElRUm7GoxBrCWIXVdvEAGC0Xqd1ZVLlTz

z2sQQDqvJ9fMN6fngKv2ePr+f5qejWVzGO0DFVQs0y5x+Yl+pHbsdV1hSSnPpJk6

TaaBmX83AgMBAAGgITAfBgkqhkiG9w0BCQ4xEjAQMA4GA1UdDwEB/wQEAwIFoDAN

BgkqhkiG9w0BAQUFAAOCAQEArWMJbdhlU8VfaF1cMJIbr569BZT+tIjQOz3OqNGQ

QpzHwclLoaKuC5pc/u0hw14MGS6Z440Iw4zK2/5bb/KL47r8H3d7T7PYMfK6lAzK

sU9Kf96zTvHNWl9wXImB5blJfRLXnFWXNsVEF4FjU74plxJL7siaa5e86eNy9deN

20iKjvP8o4MgWewILrD01YZMDMDS1Uy82kWI6hvXG5+xBT5A1lo2xCj1S9y6/D4d

f0ilDZvaQk+7jjBCzLv5hET+1neoQBw52e7RWU8s2biQw+7TEAdO8NytF3q/mA/x

bUKw5wT4pgGUJcDAWej3ZLqP91g5yyd9MiCdCRY+3mLccQ==

-----END CERTIFICATE REQUEST-----

---End - This line not part of the certificate request---

Redisplay enrollment request? [yes/no]: no

CUBE-2(config)#

Copie el resultado entre PEDIDO DE CERTIFICADO INICIAL para SOLICITUD DE CERTIFICADO FINAL y guárdelo en el archivo del bloc de notas.

CUBE CSR tendría estos atributos clave:

Attributes:

Requested Extensions:

X509v3 Key Usage: critical

Digital Signature, Key Encipherment

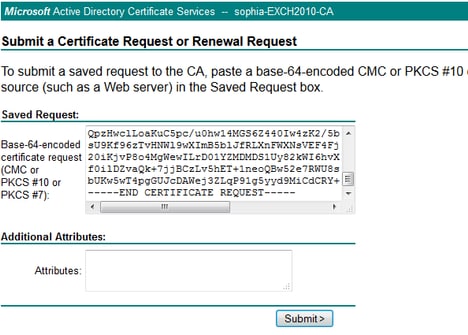

4. Obtenga CA raíz de certificado de CA, luego certificado de CA y certificado CUBE firmado de CA subordinada.

Para obtener el certificado CUBE firmado, utilice CSR generado en el Paso 3. La imagen es del servidor web de Microsoft CA.

5. Importe el certificado CA de CA raíz y CA subordinada.

Abra el certificado en el bloc de notas y copie y pegue el contenido de BEGIN CERTIFICATE REQUEST to END CERTIFICATE REQUEST (SOLICITUD DE CERTIFICADO DE INICIO).

CUBE-2(config)#crypto pki authenticate SUBCA1

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIFhDCCBGygAwIBAgIKYZVFyQAAAAAAFjANBgkqhkiG9w0BAQUFADBQMRIwEAYK

CZImiZPyLGQBGRYCbGkxFjAUBgoJkiaJk/IsZAEZFgZzb3BoaWExIjAgBgNVBAMT

GXNvcGhpYS1XSU4tM1MxOEpDM0xNMkEtQ0EwHhcNMTQwOTI1MDAwNzU2WhcNMTYw

OTI1MDAxNzU2WjBJMRIwEAYKCZImiZPyLGQBGRYCbGkxFjAUBgoJkiaJk/IsZAEZ

FgZzb3BoaWExGzAZBgNVBAMTEnNvcGhpYS1FWENIMjAxMC1DQTCCASIwDQYJKoZI

hvcNAQEBBQADggEPADCCAQoCggEBAJK+Nmz4rieYfr9gH3ISTuYz3TWpafpjDJ7l

7kIwwwC28TvjFl5vrKEiaPyFzxL5TEHaWQ9YAo/WMdtuyF7aB+pLJ1soKcZxtrGv

gTMtuphcJ5Fpd4368lR8ZXJiAT/Dz+Nsh4PC9GUUKQeycyRDeOBz08vL5pLj/W99

b8UMUlVOqBu4e1ZwxWPMFxB7zOeYsCfXMnGFUlp3HFdWZczgK3ldNO9I0X+p70UP

R0CQpMEQxuheqv9kazIIJKfNH8N0qO8IHl76Y32vUzLg3uvZgqWG6hGch/gjm4L/

1KmdZTNSH8H7Kf6vG6PNWrXWwLNkhrWaYEryHelIshEj7ZUeB8sCAwEAAaOCAmUw

ggJhMBIGCSsGAQQBgjcVAQQFAgMBAAEwIwYJKwYBBAGCNxUCBBYEFLnnd8HnCfKE

isPgI58Oog/LqwVSMB0GA1UdDgQWBBSsdYJZIU9IXyGm9aL67+8uDhM/EzAZBgkr

BgEEAYI3FAIEDB4KAFMAdQBiAEMAQTAOBgNVHQ8BAf8EBAMCAYYwDwYDVR0TAQH/

BAUwAwEB/zAfBgNVHSMEGDAWgBTvo1P6OP4LXm9RDv5MbIMk8jnOfDCB3QYDVR0f

BIHVMIHSMIHPoIHMoIHJhoHGbGRhcDovLy9DTj1zb3BoaWEtV0lOLTNTMThKQzNM

TTJBLUNBLENOPVdJTi0zUzE4SkMzTE0yQSxDTj1DRFAsQ049UHVibGljJTIwS2V5

JTIwU2VydmljZXMsQ049U2VydmljZXMsQ049Q29uZmlndXJhdGlvbixEQz1zb3Bo

aWEsREM9bGk/Y2VydGlmaWNhdGVSZXZvY2F0aW9uTGlzdD9iYXNlP29iamVjdENs

YXNzPWNSTERpc3RyaWJ1dGlvblBvaW50MIHJBggrBgEFBQcBAQSBvDCBuTCBtgYI

KwYBBQUHMAKGgalsZGFwOi8vL0NOPXNvcGhpYS1XSU4tM1MxOEpDM0xNMkEtQ0Es

Q049QUlBLENOPVB1YmxpYyUyMEtleSUyMFNlcnZpY2VzLENOPVNlcnZpY2VzLENO

PUNvbmZpZ3VyYXRpb24sREM9c29waGlhLERDPWxpP2NBQ2VydGlmaWNhdGU/YmFz

ZT9vYmplY3RDbGFzcz1jZXJ0aWZpY2F0aW9uQXV0aG9yaXR5MA0GCSqGSIb3DQEB

BQUAA4IBAQBj/+rX+9NJiSZq1YwQXkLq6+LUh7OkCoeCHHfBGUaS+gvbYQ5OVwJI

TlPTj4YNh62A6pUXplo8mdxKxOmZeRLTYgf9Q/SiOY+qoxJ5zNliSqlRU4E02sRz

wrzfaQpLGgyHXsyK1ABOGRgGqqWqZ7oXoKMRNmO+eu3NzBs4AVAAfL8UhFCv4IVx

/t6qIHY6YkNMVByjZ3MdFmohepN5CHZUHIvrOv9eAiv6+Vaan2nTeynyy7WnEv7P

+5L2kEFOSfnL4Zt2tEMqc5WyX6yjxDWmII0DTSyRshmxAoYlo3EJHwW+fIocdmIS

hgWDzioZ70SM9mJqNReHMC1jL3FD2nge

-----END CERTIFICATE-----

Trustpoint 'SUBCA1' is a subordinate CA and holds a non self signed cert

Certificate has the following attributes:

Fingerprint MD5: C420B7BB 88A2545F E26B0875 37D9EB45

Fingerprint SHA1: 110AF87E 53E6D1C2 19404BA5 0149C5CA 2CF2BE1C

% Do you accept this certificate? [yes/no]: yes

Trustpoint CA certificate accepted.

% Certificate successfully imported

CUBE-2(config)#

CUBE-2(config)#crypto pki authenticate ROOT

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIDezCCAmOgAwIBAgIQMVF/OWq+ELxFC2IdUGvd2jANBgkqhkiG9w0BAQUFADBQ

MRIwEAYKCZImiZPyLGQBGRYCbGkxFjAUBgoJkiaJk/IsZAEZFgZzb3BoaWExIjAg

BgNVBAMTGXNvcGhpYS1XSU4tM1MxOEpDM0xNMkEtQ0EwHhcNMTQwOTEzMjMzODA2

WhcNMTkwOTEzMjM0ODA1WjBQMRIwEAYKCZImiZPyLGQBGRYCbGkxFjAUBgoJkiaJ

k/IsZAEZFgZzb3BoaWExIjAgBgNVBAMTGXNvcGhpYS1XSU4tM1MxOEpDM0xNMkEt

Q0EwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQC4aywr1oOpTdTrM8Ya

R3RkcahbbhR3q7P1luTDUDNM5Pi6P8z3MckfjB/yy6SWr1QnddhyvMG6IGNtVxJ4

eyw0c7jbArXWOemGLOt454A0mCfcbwMhjQBycg9SM1r1Umzad7kOCzj/rD6hMbC4

jXpg6uU8g7eB3LzN1XF93DHjxYCBKMIeG45pqmsOc3mUj1CbCtnYXgno+mfhNzhR

HSth02z4XlGm99v46j/PqGjNRq4WKCwDc45SG3QjJDqDxnRJPKtRdNva66UJfDJp

4YMXQxOSkKMtDEDhH/Eic7CrJ3EywpUpMZAmqh4bmQ7Vo2pnRTbYdaAv/+yr8sMj

+FU3AgMBAAGjUTBPMAsGA1UdDwQEAwIBhjAPBgNVHRMBAf8EBTADAQH/MB0GA1Ud

DgQWBBTvo1P6OP4LXm9RDv5MbIMk8jnOfDAQBgkrBgEEAYI3FQEEAwIBADANBgkq

hkiG9w0BAQUFAAOCAQEAmd7hJ2EEUmuMZrc/qtSJ223loJlpKEPMVi7CrodtWSgu

5mNt1XsgxijYMqD5gJe1oq5dmv7efYvOvI2WTCXfwOBJ0on8tgLFwp1+SUJWs95m

OXTyoS9krsI2G2kQkjQWniMqPdNxpmJ3C4WvQLPLwtEOSRZRBvsKy6lczrgrV2mZ

kx12n5YGrGcXSblPPUddlJep1l8U+AQC8wkSzfJu0yHJwoH+lrIfgqKUee4x7z6s

SCaGddCYr3OK/3Wzs/WjSO2UETvNL3NEtWHDc2t4Y7mmIMSDvGjHZUgGZotwc9kt

9f2dZA0rtgBq4IDtpxkR3CQaauB7wUCpzemHzf+z9Q==

-----END CERTIFICATE-----

Certificate has the following attributes:

Fingerprint MD5: 511E1008 6D315E03 4B748601 7EE1A0E5

Fingerprint SHA1: 8C35D9FA 8F7A00AC 0AA2FCA8 AAC22D5F D08790BB

% Do you accept this certificate? [yes/no]: yes

Trustpoint CA certificate accepted.

% Certificate successfully imported

CUBE-2(config)#

6. Importar certificado firmado de CUBE.

Abra el certificado en el bloc de notas y copie y pegue el contenido de BEGIN CERTIFICATE REQUEST to END CERTIFICATE REQUEST (SOLICITUD DE CERTIFICADO DE INICIO).

CUBE-2(config)#crypto pki import SUBCA1 certificate

Enter the base 64 encoded certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIEAjCCAuqgAwIBAgIKQZZrHQABAAAAEzANBgkqhkiG9w0BAQUFADBJMRIwEAYK

CZImiZPyLGQBGRYCbGkxFjAUBgoJkiaJk/IsZAEZFgZzb3BoaWExGzAZBgNVBAMT

EnNvcGhpYS1FWENIMjAxMC1DQTAeFw0xNTA0MDEwMDEzNDFaFw0xNjA0MDEwMDIz

NDFaMBExDzANBgNVBAMTBkNVQkUtMjCCASIwDQYJKoZIhvcNAQEBBQADggEPADCC

AQoCggEBAMCZW+5968CDWKkqfwWFaMWU01QUyqSCHYKvUgxX6i9HYfI9MXCCvRcO

FkcxKycHDrtO3N7cRvHGhq5wFBwgBJniF1NIiCPEb71hBpwub0xel/EenmRwgLNJ

9KWWtN7ECtNCCVbz6sStimTZMc3VLQ8LhxGUHChQKAH/4oIOSMmRTLx4Jf4aZ37p

6FEoRDkd0UcR9SvmFz/v+kGWIeJ600pLFgQ6v1NVk+JEmu2lQ8xExkSVFSbsajEG

sJYhdV28QAYLRep3VlUuVPPPaxBAOq8n18w3p+eAq/Z4+v5/mp6NZXMY7QMVVCzT

LnH5iX6kdux1XWFJKc+kmTpNpoGZfzcCAwEAAaOCASIwggEeMA4GA1UdDwEB/wQE

AwIFoDAdBgNVHQ4EFgQU9PbHMHSkYrjJ2+/+hSSMEoma0QIwHwYDVR0jBBgwFoAU

rHWCWSFPSF8hpvWi+u/vLg4TPxMwTwYDVR0fBEgwRjBEoEKgQIY+ZmlsZTovL0VY

Q0gyMDEwLnNvcGhpYS5saS9DZXJ0RW5yb2xsL3NvcGhpYS1FWENIMjAxMC1DQSgx

KS5jcmwwbQYIKwYBBQUHAQEEYTBfMF0GCCsGAQUFBzAChlFmaWxlOi8vRVhDSDIw

MTAuc29waGlhLmxpL0NlcnRFbnJvbGwvRVhDSDIwMTAuc29waGlhLmxpX3NvcGhp

YS1FWENIMjAxMC1DQSgxKS5jcnQwDAYDVR0TAQH/BAIwADANBgkqhkiG9w0BAQUF

AAOCAQEAe7EAoXKIAij4vxZuxROOFOfsmjcojU31ac5nrLCbq/FyW7eNblphL0NI

Dt/DlfZ5WK2q3Di+/UL1lDt3KYt9NZ1dLpmccnipbbNZ5LXLoHDkLNqt3qtLfKjv

J6GnnWCxLM18lxm1DzZT8VQtiQk5XZ8SC78hbTFtPxGZvfX70v22hekkOL1Dqw4h

/3mtaqxfnslB/J3Fgps1och45BndGiMAWavzRjjOKQaVLgVRvVrPIy3ZKDBaUleR

gsy5uODVSrhwMo3z84r+f03k4QarecgwZE+KfXoTpTAfhiCbLKw0ZyRMXXzWqNfl

iotEQbs52neCwXNwV24aOCChQMw2xw==

-----END CERTIFICATE-----

% Router Certificate successfully imported

CUBE-2(config)#

7. Configure TCP TLS como protocolo de transporte.

Esto se puede hacer a nivel global o de dial-peer.

voice service voip

sip

session transport tcp tls

8. Asigne un punto de confianza para sip-ua, este punto de confianza se utilizaría para todas las señalizaciones sip entre CUBE y CUCM:

sip-ua

crypto signaling remote-addr <cucm pub ip address> 255.255.255.255 trustpoint SUBCA1

crypto signaling remote-addr <cucm sub ip address> 255.255.255.255 trustpoint SUBCA1

o bien, se puede configurar el punto de confianza predeterminado para todas las señalizaciones sip desde el cubo:

sip-ua

crypto signaling default trustpoint SUBCA1

9. Habilite SRTP.

Esto se puede hacer a nivel global o de dial-peer.

Voice service voip

srtp fallback

10. Para la conexión entre redes de SRTP y protocolo de transporte en tiempo real (RTP), se necesita un transcodificador seguro.

Si la versión de Cisco IOS® es 15.2.2T (CUBE 9.0) o posterior, se puede configurar el transcodificador Local Transcoding Interface (LTI) para minimizar la configuración.

El transcodificador LTI no necesita la configuración del punto de confianza de la infraestructura de clave pública (PKI) para las llamadas SRTP-RTP.

dspfarm profile 1 transcode universal security

codec g711ulaw

codec g711alaw

codec g729ar8

codec g729abr8

maximum sessions 10

associate application CUBE

Si Cisco IOS® está por debajo de 15.2.2T, configure el transcodificador SCCP.

El transcodificador SCCP necesitaría un punto de confianza para la señalización; sin embargo, si se utiliza el mismo router para alojar el transcodificador, se puede utilizar el mismo punto de confianza (SUBCA1) para CUBE y para el transcodificador.

sccp local GigabitEthernet0/2

sccp ccm 10.106.95.153 identifier 1 priority 1 version 7.0

sccp

!

sccp ccm group 1

bind interface GigabitEthernet0/0

associate ccm 1 priority 1

associate profile 2 register secxcode

!

dspfarm profile 2 transcode universal security

trustpoint SUBCA1

codec g711ulaw

codec g711alaw

codec g729ar8

codec g729abr8

maximum sessions 10

associate application SCCP

telephony-service

secure-signaling trustpoint SUBCA1

sdspfarm units 1

sdspfarm transcode sessions 10

sdspfarm tag 1 secxcode

max-ephones 1

max-dn 1

ip source-address 10.106.95.153 port 2000

max-conferences 8 gain -6

transfer-system full-consult

Configuración de CUCM

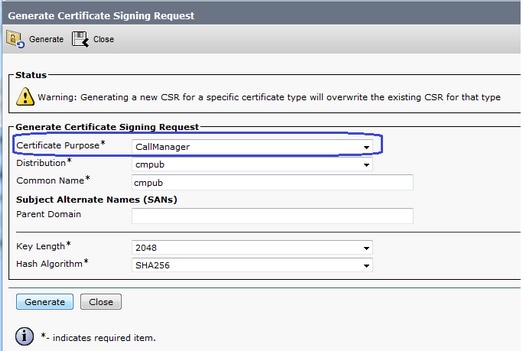

1. Genere CallManager CSR en todos los nodos CUCM.

Vaya a CM OS Administration > Security > Certificate Management > Generate Certificate Signing Request como se muestra en la imagen.

CallManager CSR tendría estos atributos clave:

Requested Extensions:

X509v3 Extended Key Usage:

TLS Web Server Authentication, TLS Web Client Authentication, IPSec End System

X509v3 Key Usage:

Digital Signature, Key Encipherment, Data Encipherment, Key Agreement

2. Obtener el certificado de CallManager para todos los nodos CM firmados por CA subordinada.

Utilice la CSR generada en el paso 1. Cualquier plantilla de certificado de servidor web funcionaría, asegúrese de que el certificado firmado tenga al menos estos atributos de uso de claves: Firma digital, Encriptación de claves, Encriptación de datos como se muestra en la imagen.

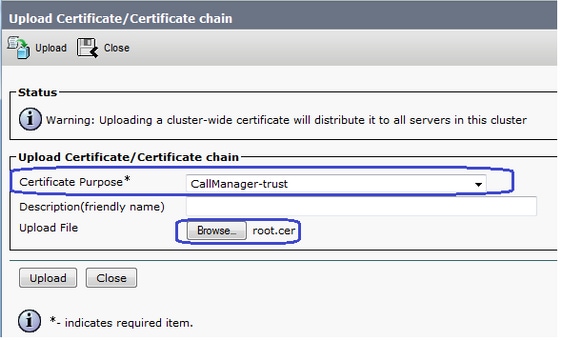

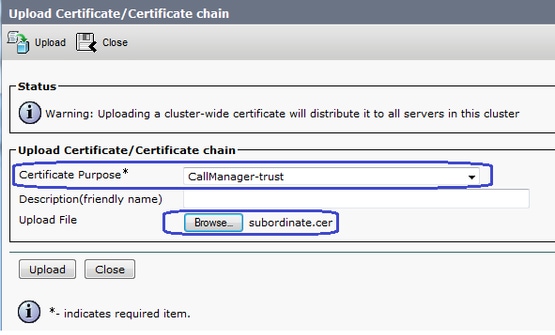

3. Cargue el certificado CA de la CA raíz y la CA subordinada como CallManager-Trust.

Navegue hasta Administración del sistema operativo CM > Seguridad > Administración de certificados > Cargar certificado/cadena de certificados como se muestra en las imágenes.

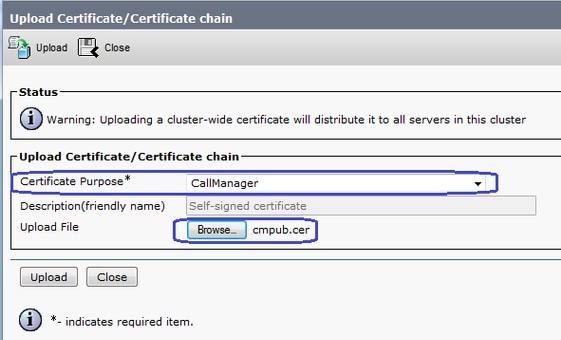

4. Cargue el certificado firmado por CallManager como CallManager como se muestra en la imagen.

5. Actualice el archivo de lista de confianza de certificados (CTL) en Publisher (mediante CLI).

admin:utils ctl update CTLFile

This operation will update the CTLFile. Do you want to continue? (y/n):

Updating CTL file

CTL file Updated

Please Restart the TFTP and Cisco CallManager services on all nodes in the cluster that run these services

admin:

6. Reinicie el servicio CallManager y TFTP en todos los nodos y el servicio CAPF en Publisher.

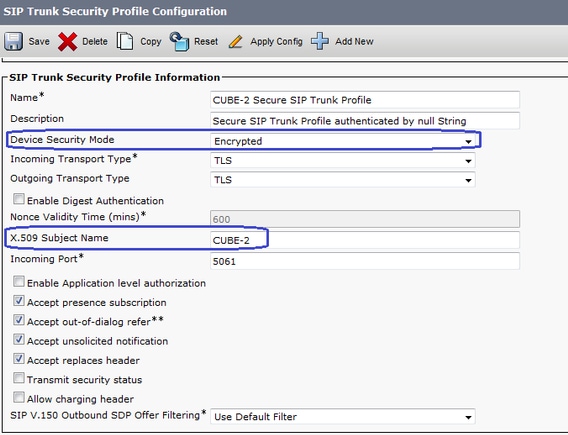

7. Cree un nuevo perfil de seguridad de troncal SIP.

En Administración de CM, navegue hasta Sistema > Seguridad > Perfiles de seguridad de troncal SIP > Buscar.

Copie el perfil de troncal SIP no seguro existente para crear un nuevo perfil seguro como se muestra en esta imagen.

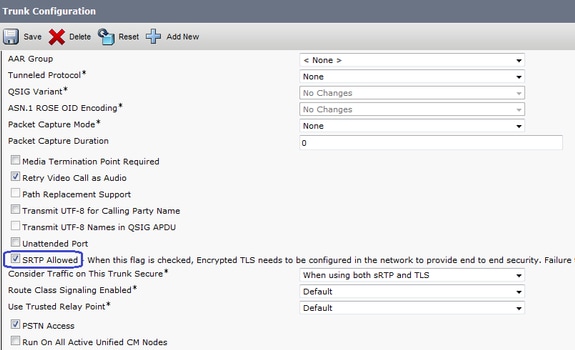

8. Cree un enlace troncal SIP al CUBE.

Habilite SRTP Allowed en el troncal SIP como se muestra en la imagen.

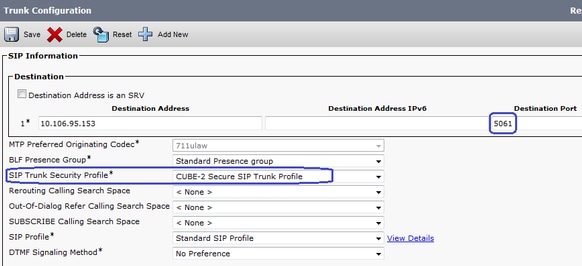

Configure el puerto de destino 5061 (TLS) y aplique el nuevo perfil de seguridad de troncal SIP seguro en el troncal SIP, como se muestra en la imagen.

Verificación

Utilize esta sección para confirmar que su configuración funcione correctamente.

show sip-ua connections tcp tls detail

show call active voice brief

e.g.

Secure-CUBE#show sip-ua connections tcp tls detail

Total active connections : 2

No. of send failures : 0

No. of remote closures : 13

No. of conn. failures : 0

No. of inactive conn. ageouts : 0

TLS client handshake failures : 0

TLS server handshake failures : 0

---------Printing Detailed Connection Report---------

Note:

** Tuples with no matching socket entry

- Do 'clear sip <tcp[tls]/udp> conn t ipv4:<addr>:<port>'

to overcome this error condition

++ Tuples with mismatched address/port entry

- Do 'clear sip <tcp[tls]/udp> conn t ipv4:<addr>:<port> id <connid>'

to overcome this error condition

Remote-Agent:10.106.95.151, Connections-Count:2

Remote-Port Conn-Id Conn-State WriteQ-Size Local-Address

=========== ======= =========== =========== ===========

5061 16 Established 0 10.106.95.153

57396 17 Established 0 10.106.95.153

-------------- SIP Transport Layer Listen Sockets ---------------

Conn-Id Local-Address

=========== =============================

2 [10.106.95.153]:5061

La salida del comando show call active voice brief se captura cuando se utiliza el transcodificador LTI.

Telephony call-legs: 0

SIP call-legs: 2

H323 call-legs: 0

Call agent controlled call-legs: 0

SCCP call-legs: 0

Multicast call-legs: 0

Total call-legs: 2

1283 : 33 357052840ms.1 (23:57:23.929 IST Sun Feb 15 2015) +2270 pid:3 Answer 3001 active

dur 00:00:08 tx:383/61280 rx:371/59360 dscp:0 media:0 audio tos:0xB8 video tos:0x0

IP 10.106.95.132:17172 SRTP: off rtt:0ms pl:0/0ms lost:0/0/0 delay:0/0/0ms g711ulaw TextRelay: off Transcoded: Yes

media inactive detected:n media contrl rcvd:n/a timestamp:n/a

long duration call detected:n long duration call duration:n/a timestamp:n/a

LostPacketRate:0.00 OutOfOrderRate:0.00

1283 : 34 357052840ms.2 (23:57:23.929 IST Sun Feb 15 2015) +2270 pid:1 Originate 2001 active

dur 00:00:08 tx:371/60844 rx:383/62812 dscp:0 media:0 audio tos:0xB8 video tos:0x0

IP 10.65.58.24:24584 SRTP: on rtt:0ms pl:0/0ms lost:0/0/0 delay:0/0/0ms g711ulaw TextRelay: off Transcoded: Yes

media inactive detected:n media contrl rcvd:n/a timestamp:n/a

long duration call detected:n long duration call duration:n/a timestamp:n/a

LostPacketRate:0.00 OutOfOrderRate:0.00

Además, cuando se realiza una llamada cifrada SRTP entre el teléfono IP de Cisco y CUBE o la puerta de enlace, se muestra un icono de bloqueo en el teléfono IP.

Troubleshoot

En esta sección se brinda información que puede utilizar para resolver problemas en su configuración.

Estas depuraciones serían útiles para solucionar problemas de PKI/TLS/SIP/SRTP.

debug crypto pki{ API | callbacks | messages | scep | server | transactions | validation }

debug ssl openssl { errors | ext | msg | states }

debug srtp {api | events }

debug ccsip {messages | error | events | states | all }

debug voip ccapi inout

Con la colaboración de ingenieros de Cisco

- Onkar MahajanCisco TAC Engineer

- Mudit MathurCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios